BKA

-

: Großes Bye Bye auf diesjähriger Herbsttagung des Bundeskriminalamtes und wieder Cyber, Cyber, Cyber

Der BKA-Vize Jürgen Stock wechselte kürzlich zu Interpol. Die internationale Polizeiorganisation soll unter seiner Leitung vor allem im Bereich der digitalen Strafverfolgung den Ton angeben. : Großes Bye Bye auf diesjähriger Herbsttagung des Bundeskriminalamtes und wieder Cyber, Cyber, Cyber Am 19. und 20. November hält das Bundeskriminalamt in Mainz seine diesjährige Herbsttagung ab. Auf der Agenda steht die „Organisierte Kriminalität“, die kaum vergleichbar komplexes und dynamisches Kriminalitätsphänomen beschrieben wird: Sie umfasse „in der heutigen stark globalisierten und hoch technisierten Welt“ unterschiedliche Kriminalitätsfelder und weise deshalb ein hohes Gefahren- und Schadenspotenzial auf.

Das mag auch der Grund sein, warum auch Troels Oerting, der Chef des neuen Cybercrime-Zentrums bei Europol, nach Mainz gebeten wird. Denn wenn zur „Organisierten Kriminalität“ irgendwie alles gezählt werden kann, dann passt auch „Cybercrime“ hinein. Auf der Agenda der Kriminalistinnen und Kriminalisten steht die Erarbeitung von „Handlungserfordernissen und Strategien“ für die Sicherheitsbehörden.

„Intelligente Datenselektion“

Schon letztes Jahr hatte sich die Herbstagung mit „Cybercrime“ befasst (hier der Tagungsband sowie einige der Beiträge auf englisch). Damals hatte der BKA-Präsident Ziercke zur digitalen „Ermittlungs- und Auswertungsarbeit der Polizei“ gesprochen und einen Paradigmenwechsel beschrieben:

Was meine ich damit?

Zum Einen: Strafverfolgung ist konfrontiert mit

(1) unstrukturierten Daten in vielerlei Formaten, oft ohne zu wissen, ob und welche Beweismittel in diesen Daten liegen,

(2) kryptierten Datencontainern auf inkriminierten Datenträgern sowie

(3) einer hohen Komplexität in der mobilen IT-Forensik.Ziercke will die „Zukunft der Ermittlungsgrundlagen“ neu definieren. Polizeibehörden stünden „stetig wachsenden Datenmengen“ gegenüber, deshalb seien neue Verfahren zu deren Auswertung vonnöten. Der BKA-Chef nennt dies eine „intelligente Datenselektion“ und kündigt einen „rechtlichen Anpassungsbedarf“ an. Was damit gemeint ist, lässt sich beispielsweise an der „Antiterrordatei“ oder der „Rechtsextremismusdatei“ ablesen: In deren Errichtungsanordnung wird erstmals die Suche in „unstrukturierten Daten“ festgeschrieben. Das Bundesverfassungsgericht hatte hierzu aber Änderungsbedarf angemeldet.

Online-Durchsuchung statt Hausdurchsuchung?

Bereits 2007 hatte der BKA-Chef gefordert, Verfahren zum Knacken oder Umgehen von Verschlüsselung zu entwickeln. Es ging um die Durchsetzung der Online-Durchsuchung. Auch auf der vergangenen Herbsttagung ging es um Verschlüsselung, die wieder als Hindernis bei der Gefahrenabwehr und Strafverfolgung beschrieben worden war:

Interne Auswertungen bei bedeutenden Verfahren des Terrorismus und der Schwerkriminalität zeigen, bei einer Stichprobe von 85 TKÜ-Maßnahmen, folgendes Bild: In drei von vier TKÜ-Maßnahmen (75 %) werden Verschlüsselungs‑, Kryptierungs- und/oder Anonymisierungsdienste genutzt! Bei der Untergruppe von DSL-TKÜ-Maßnahmen sind zwei von drei Maßnahmen (68 %) verschlüsselt, bei Mobilfunk-TKÜ-Maßnahmen sind es acht von zehn (81 %). Die Überwachung der Telekommunikationsinhalte ist in diesen Fällen so gut wie nicht möglich. Derzeit ist es technisch unmöglich, einen laufenden kryptierten Kommunikationsvorgang zu entschlüsseln.

Auch verschlüsselte Festplatten stellten die ErmittlerInnen demnach vor Probleme. Zwar könne die Polizei bei einer Hausdurchsuchung „auf den Überraschungseffekt setzen und hoffen, dass der Verdächtige seinen Rechner nicht schnell genug ausschalten oder sperren kann“. Erfolgversprechender sei es aber, auch hierfür die Online-Durchsuchung zu nutzen.

Auch Markus war zur Abschlussdiskussion der Tagung eingeladen und kommentierte zutreffend:

Herr Beckedahl appellierte an das Verständnis der Bürgerinnen und Bürger und betonte: „…[es sollte] schon bewusst sein, dass wir auf einmal ständig und überall überwacht werden. Die Frage ist nicht mehr, ob wir überwacht werden, sondern nur noch wie oft, durch wen, wo und ob das für immer gespeichert und gegen uns verwendet wird.“ Er beschrieb dies als Problem einer Demokratie und jedes Einzelnen, da diese Überwachung einen Grundrechtseingriff darstelle. Die Tatsachen der aktuellen „NSA-Affäre“ waren für Herrn Beckedahl nicht neu. Er berief sich auf den Echelon-Skandal1: „Das war der Vorläufer-Skandal. Damals ist auch schon rausgekommen, dass unsere ganze Internet-Kommunikation überwacht wird, dass die NSA und der britische Geheimdienst einfach ’mal die Glasfaserkabel anzapfen.“ Dies sei in seinen Augen inakzeptabel. Man müsse „…technisch und politisch die richtigen Wege einschlagen, damit wir zukünftig wieder anonym kommunizieren können.

„Global Complex for Innovation“ in Singapur

Sowohl der Präsident als auch der Vizepräsident des BKA sollen auf der Tagung verabschiedet werden. Ziercke geht in den Ruhestand, ein Nachfolger wird angeblich immer noch gesucht. Jürgen Stock hingegen wechselt im November zur weltweiten Polizeiorganisation Interpol.

Interpol will noch dieses Jahr in Singapur seinen „Global Complex for Innovation“ (IGCI) in Betrieb nehmen. Die Wahl des Der mit Sicherheitsforschung und Informationstechnologie bestens vertrauten Stock dürfte dabei eine Rolle gespielt haben. Der IGCI soll neue Kriminalitätsphänomene und neue Technologien aufs Korn nehmen, darunter alle Facetten von Cyberkriminalität. Die Polizei müsse heutzutage in Echtzeit über den grenzüberschreitenden Zugang zu Informationen verfügen, schreibt Interpol:

The Global Complex will go beyond the traditional reactive law enforcement model. This new centre will provide proactive research into new areas and latest training techniques. The aim is to give police around the world both the tools and capabilities to confront the increasingly ingenious and sophisticated challenges posed by criminals.

-

: Was die Novellierung des Antiterrordateigesetzes mit den Snowden-Enthüllungen zu tun hat

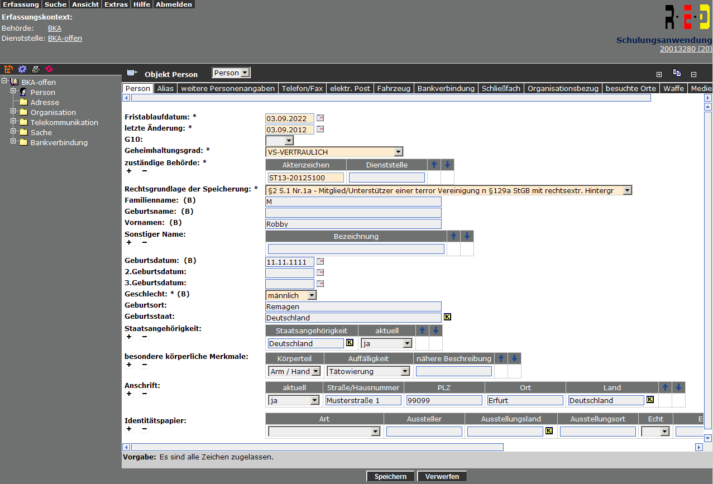

Eingabemaske der Rechtsextremismus-Datei, der "kleine Bruder" der Antiterrordatei. : Was die Novellierung des Antiterrordateigesetzes mit den Snowden-Enthüllungen zu tun hat Am 22. September findet im Innenausschuss des Bundestages eine Sachverständigenanhörung zur Novelle des Antiterrordateigesetzes statt. Die Novelle war durch ein Urteil des Bundesverfassungsgerichts notwendig geworden. Angesichts der beschränkten Gewährleistung des individuellen Rechtsschutzes durch das Antiterrordateigesetz will das Verfassungsgericht Transparenz und Kontrolle gestärkt sehen. Doch selbst wenn der Bundestag die Vorgaben Karlsruhes mit der Gesetzesänderung vollständig umsetzen würde, bliebe die Kontrolle der Datei im Schatten internationaler Geheimdienstkooperation lückenhaft. Doch eben diese Kooperation, das haben zuletzt die Enthüllungen Edward Snowdens gezeigt, ist seit 9/11 von wachsender Bedeutung.

Dies ist ein Gastbeitrag von Eric Töpfer, zuständig für Innere Sicherheit und Berichterstattung an die EU-Grundrechteagentur beim Deutschen Institut für Menschenrechte.

„Eine Geheimpolizei ist nicht vorgesehen.“

Als das Bundesverfassungsgericht am 24. April 2013 sein Urteil zur Antiterrordatei verkündete, erklärte es die gemeinsame Verbunddatei von Polizei und Geheimdiensten zur Enttäuschung vieler Bürgerrechtlerinnen und Bürgerrechtler nicht für verfassungswidrig, sondern in ihren „Grundstrukturen“ für vereinbar mit dem Recht auf informationelle Selbstbestimmung. Das Gericht erkannte aber den erheblichen Eingriff an, den der regelmäßige und standardisierte Informationsaustausch zwischen einer mit Zwangsbefugnissen ausgestatteten Polizei und den weit im Vorfeld von Gefahren überwachenden Diensten darstellt und betonte, dass diese Zusammenarbeit Grenzen haben muss: „Eine Geheimpolizei ist nicht vorgesehen.“

Um die informationelle Zusammenarbeit zwischen Polizei und Diensten entsprechend zu begrenzen, forderte Karlsruhe den Gesetzgeber auf, das Antiterrordateigesetz (ATDG) bis Ende 2014 auf ein verhältnismäßiges Maß zurechtzustutzen. Hierzu sollen nun u.a. der Kreis der beteiligten Behörden präziser und nachvollziehbar bestimmt, der Umfang der erfassten Personen eingeschränkt und die Möglichkeiten zur Recherche im gemeinsamen Datenpool limitiert werden. Daneben sind aber auch Transparenz und Kontrolle zu stärken, weil, so das Gericht, Speicherung und Nutzung der Daten sich weitgehend der Wahrnehmung durch die Betroffenen und die Öffentlichkeit entziehen. So soll das Defizit kompensiert werden, dass der eigentlich durch Art. 19 Abs. 4 Grundgesetz verbriefte individuelle Rechtsschutz für Betroffene bei der Antiterrordatei erheblich eingeschränkt ist. Denn das Gericht weiß, dass sich vollumfängliche Auskunftsersuchen zu gespeicherten Daten, wie sie § 10 Abs. 2 Antiterrordateigesetz vorsieht, gegenüber den an der Datei beteiligten 17 Verfassungsschutzbehörden, dem Militärischen Abschirmdienst und dem Bundesnachrichtendienst (BND) praktisch kaum realisieren lassen.

„Praktisch wirksame „Kontrollen

Das Gericht fordert daher nicht nur regelmäßige und „hinreichend gehaltvolle“ Berichte des Bundeskriminalamtes zu Datenbestand und Nutzung der Datei. Es schreibt auch regelmäßige Kontrollen durch Aufsichtsinstanzen vor, die mit angemessenen Befugnissen und Ressourcen auszustatten sind. Zuvor war in der mündlichen Verhandlung der Verfassungsbeschwerde im Herbst 2012 bekannt geworden, dass in den knapp sechs Jahren, die die Datei bis dahin bereits lief, ihr Betrieb in acht Bundesländern nicht ein einziges Mal überprüft worden war. Zudem war berichtet worden, dass Mitarbeitenden des Bundesdatenschutzbeauftragten mit Hinweis auf ihre Nichtzuständigkeit die umfassende Prüfung der protokollierten Nutzungsdaten ebenso verwehrt wurde wie die Kontrolle von Daten aus Maßnahmen nach dem Artikel 10-Gesetz (G 10), also von Daten aus geheimdienstlicher Kommunikationsüberwachung. Daher soll die Wirksamkeit der Kontrollen zukünftig nicht durch unklare und konkurrierende Zuständigkeiten behindert werden: „Wenn der Gesetzgeber eine informationelle Kooperation der Sicherheitsbehörden vorsieht muss er auch die kontrollierende Kooperation zugunsten des Datenschutzes ermöglichen.“ Wichtig ist Karlsruhe, dass im Zusammenspiel von Datenschutzbeauftragten und G 10-Kommission auch die Aufsicht über die G 10-Daten „praktisch wirksam“ sichergestellt wird, weil diese, so das Gericht, „in einer Datei, die maßgeblich auch vom Bundesnachrichtendienst befüllt wird, besondere Bedeutung haben“.

Tatsächlich kommen knapp 50 Prozent der Daten in der Antiterrordatei vom BND. Nicht beschäftigt hat sich das Gericht allerdings mit der Quelle dieser Daten: Denn diese stammen nicht notwendigerweise aus der strategischen Fernmeldeüberwachung, die durch § 5 des Artikel 10-Gesetzes geregelt ist und der Kontrolle der kleinen, geheim tagenden G 10-Kommission des Bundestages unterliegt. Vielmehr ist anzunehmen, dass ein erheblicher Anteil der Informationen aus der durch den NSA-Untersuchungsausschuss vor der Sommerpause intensiv behandelten extralegalen Auslandsüberwachung des BND stammt oder von fremden Diensten angeliefert wird und somit eben gerade nicht in die Zuständigkeit der G 10-Kommission fällt.

„Besonderes Geheimhaltungsinteresse“

Theoretisch ist also die Bundesdatenschutzbeauftragte zuständig; allerdings erlaubt die „Staatswohlklausel“ des Bundesdatenschutzgesetzes (§ 24 Abs. 4 BDSG) dem Bundeskanzleramt, die Kontrolle „im Einzelfall“ zu verweigern, wenn „Auskunft oder Einsicht die Sicherheit des Bundes“ gefährden würden. Dem Verfassungsgericht wusste der Bundesdatenschutzbeauftragte zur mündlichen Verhandlung zu berichten, dass ihm die Prüfung der nach § 4 ATDG aus Gründen des besonderen Geheimhaltungsinteresses verdeckt gespeicherten Daten pauschal verweigert worden war. Das Verfassungsgericht störte sich daran nicht. Es vermerkte nur, dass es die Wirksamkeit der Kontrollbefugnisse nicht in Frage stelle, wenn „in besonderen, strikt zu handhabenden Ausnahmefällen eine Auskunft oder Einsicht unter Umständen verweigert werden kann“ und mahnte eine verfassungskonforme Auslegung der Kontrollbefugnisse der Datenschutzbeauftragten aus § 10 Abs. 1 ATDG an.

Allerdings handelte es sich bei den verdeckt gespeicherten Informationen, deren Prüfung dem BfDI verweigert worden war, nach Angaben der Evaluation des Antiterrordateigesetzes um etwa 2.400 von insgesamt 18.400 Personendatensätzen – davon knapp 1.300 vom BND. Und da die Bundesregierung selbst von einer Unterrichtung des Parlamentarischen Kontrollgremium (PKGr) absehen darf, wenn sie dies „aus zwingenden Gründen des Nachrichtenzugangs“ (§ 6 Abs. 2 PKGrG) – gemeint ist der Quellenschutz – für geboten hält, wäre es überraschend, wenn ausgerechnet das Personal der Bundesdatenschutzbeauftragten bevorzugt behandelt würde, wenn es um Informationen geht, die Hinweise auf Zugänge des BND zu ausländischen Telekommunikationsdienstleistern liefern oder die von der NSA oder anderen Partnerdiensten stammen. Von einzelnen, streng begrenzten Ausnahmefällen kann bei solchen Informationsblockaden im Fall der Antiterrordatei wohl keine Rede mehr sein.

Vorliegender Gesetzentwurf mangelhaft

Auch wenn also der Bundestag in den kommenden Wochen die Vorgaben des Verfassungsgerichts vollständig umsetzen würde – wozu die Abgeordneten den seit April vorliegenden Gesetzentwurf zur Änderung des Antiterrordateigesetzes allerdings nicht nur in Sachen Kontrolle deutlich nachbessern müssten – blieben die Daten des BND zu nicht unwesentlichen Teilen eine „Black Box“. Und dies, obwohl gerade hier eine unabhängige Prüfung dringend geboten wäre.

Zwar hieß es in der im März 2013 vorgelegten Evaluation des Antiterrordateigesetzes durch die Bundesregierung, dass in einer standardisierten Umfrage nur fünf Prozent der befragten Nutzer der Datei angegeben hätten, dass sie „häufig oder sehr häufig“ Zweifel bei der Erforderlichkeit der Datenspeicherung hätten. Unterschlagen wird dabei allerdings, dass von den 160 Personen, die an der Befragung teilgenommen hatten, nur 34 Prozent (also etwa 55 Personen) von den Diensten waren, wobei die Antiterrordatei-Nutzer aus den Verfassungsschutzbehörden einen Großteil des Rücklaufs ausmachten. Kurzum: Der BND als Hauptlieferant der Daten für die Antiterrordatei war bei der Befragung völlig unterrepräsentiert. Dass Rechtsunsicherheiten bei der Befüllung der Datei also eine marginale Rolle spielen, kann daher kaum als belegt gelten. Wie das Personal in Pullach die Zuverlässigkeit von Daten aus dem Ausland prüft, bleibt das Geheimnis des BND – diese Frage wird allerdings dann brisant, wenn solche Informationen durch die Antiterrordatei regelmäßig der Polizei zugänglich gemacht werden.

-

: Berliner Polizei führt politisch motivierte Datensammlung mit 16.959 Datensätzen zu digitalen „Kommunikationsmitteln“

Das von den Nazis als Monumentalbau errichtete ehemalige Flughafengebäude in Berlin-Tempelhof, nun Sitz der Staatsschutzabteilung des LKA. : Berliner Polizei führt politisch motivierte Datensammlung mit 16.959 Datensätzen zu digitalen „Kommunikationsmitteln“ Das Landeskriminalamt (LKA) Berlin hat 18.129 Personendatensätze in einer „Auswertedatenbank polizeilicher Staatsschutz“ erfasst. Dies geht aus der Antwort auf eine Anfrage der Piratenfraktion im Berliner Abgeordnetenhaus hervor. Demnach war die Datensammlung 2006 zur Bekämpfung der „politisch motivierten Kriminalität“ eingerichtet worden. Beim LKA wird sie von der Abteilung „Staatsschutz“ betrieben.

Es werden nicht nur Verdächtige gespeichert, sondern auch „Hinweisgeber“ oder Geschädigte. Vielen Tausend Betroffenen sind digitale „Kommunikationsmittel“ zugeordnet. Laut der Antwort gehören dazu „2.742 Festnetz-Anschlüsse, 7.421 Mobilnetz-Anschlüsse, 3.669 Email-Kennungen, 263 Fax-Anschlüsse und 1.459 Internet-Kennungen“. Mit 867 Kontodatensätzen eignet sich die Datei auch für Ermittlungen von Finanztransaktionen, deren zunehmende Nutzung der Innensenator Frank Henkel vor zwei Jahren angekündigt hatte.

Benutzt wird die „Auswertedatenbank polizeilicher Staatsschutz“ offensichtlich rege: In den vergangenen zwei Jahren seien insgesamt 454.967 Abfragen zu einzelnen Ereignissen, Adressen, Objekten, Sachen oder Personen getätigt worden, im täglichen Durchschnitt also mehr als 600.

„Anregung von Ermittlungen“ mit Software rs-Case von rola und Analyst‚s Notebook

Zunächst war die Datenbank unter Windows Access betrieben worden. Inzwischen hat die Berliner Polizei ihre Fallbearbeitung jedoch auf das in den meisten Bundesländern genutzte rs-Case von der Firma rola Security Solutions in Oberhausen umgestellt. Auch das Bundeskriminalamt und der Inlandsgeheimdienst nutzen rola-Software. In Berlin wird das System als CASA („Computergestützte Anwendung für Sachbearbeitung und Auswertung“) bezeichnet. Das Programm diene laut dem Senat der „Aufhellung von Tat- und Täterzusammenhängen“. Daten können durch die „Analyse- und Auswertesoftware“ verknüpft und visualisiert werden. Für dieses rudimentäre Data Mining nutzt das LKA Berlin (ebenso wie das BKA) zudem die Software Analyst‚s Notebook von IBM.

Der Verwendungszweck der „Auswertedatenbank polizeilicher Staatsschutz“ ist außerordentlich weit gefasst: Verarbeitet werden dürfen die Informationen zur Verfolgung von Straftaten und Gefahrenabwehr, aber auch zur „Verhütung“ oder zur „vorbeugenden Verbrechensbekämpfung“. Ihre Analyse dient der „Erkennung von Personen– und Sachzusammenhängen“ und der Unterstützung von Ermittlungen.

Die zugrunde liegende Errichtungsanordnung hatte die Piraten über eine Anfrage nach dem Informationsfreiheitsgesetz bekommen. Demnach darf die Datei auch der „Anregung von Ermittlungen“ dienen. Hierbei wird womöglich auf Features der Analysesoftware von rola zurückgegriffen: Denn diese ermögliche laut dem Senat die Darstellung von Zusammenhängen der verschiedenen Kategorien „auch über indirekte Verknüpfungen“. Im Klartext: Aufgrund eines (nicht-öffentlichen!) Algorithmus der Polizeisoftware werden den ermittelnden BeamtInnen mögliche Zusammenhänge angezeigt, aufgrund derer sie überhaupt erst mit Ermittlungen beginnen. Es dürfte strittig sein, ob diese Art der vorbeugenden Ermittlung überhaupt vom Berliner Allgemeinen Sicherheits- und Ordnungsgesetz (ASOG) gedeckt ist.

Zahlreiche weitere politische Datensammlungen bei Bundes- und Länderpolizeien

Es ist unklar, wozu die „Auswertedatenbank polizeilicher Staatsschutz“ überhaupt benötigt wird. Denn auf Bundes- wie auf Landesebene existieren bereits ähnliche Datensammlungen. Hierzu gehört die beim BKA geführte Verbunddatei „Innere Sicherheit“, in der Beschuldigte, Verdächtige, Kontakt- und Begleitpersonen geführt werden. Auch bundesweit wird der „Kriminalpolizeiliche Meldedienst in Fällen politisch motivierter Kriminalität“ betrieben. Weitere Dateien des Landes Berlin sowie deren Errichtungsanordnungen hatten die Berliner Piraten ebenfalls kürzlich abgefragt.

Bei den Staatsschutzabteilungen des BKA existieren zudem die von den Bundesländern gespeisten Verbunddateien „Gewalttäter rechts“ oder „Gewalttäter politisch motivierte Ausländerkriminalität. Die Datei „Gewalttäter links“ soll der Verhinderung von Straftaten bei politischen Versammlungen oder „Nukleartransporten“ dienen. Enthaltene Informationen werden auch für verdeckte Ermittlungen oder die heimliche Aufklärung genutzt.

Berlin führt hierzu mehrere Einheiten „Fahndung, Aufklärung und Observation“ (FAO), die in den Polizeidirektionen der Bezirke angesiedelt sind. Sie mischen sich unerkannt unter politische Versammlungen, klären diese auf und geben etwaige „Störerhandlungen und andere Unwägbarkeiten“ an die Einsatzabschnitte weiter. Dabei handelt es sich nicht um Angehörige des LKA, das ebenfalls in Zivil gekleidete Trupps zur Beobachtung „politisch motivierter Kriminalität“ unterhält. Diese sind allerdings gewöhnlich gut zu erkennen, etwa durch Funkgeräte im Ohr oder stets gleiche genutzte Zivilfahrzeuge.

Der Umfang der heimlichen Ausforschung von Demonstrationen durch die Direktionen soll geheim bleiben: Weder die Anzahl der eingesetzten Angehörigen von FAO-Einheiten noch noch die Anzahl ihrer Berichte wurde auf Anfrage der Piraten herausgegeben. Im „Phänomenbereich des politischen Extremismus“ werden diese jedoch auch an das LKA ausgeliehen. Für eine dort verlangte „Aufklärung“ seien in einem Fall ganze 18 Dienstkräfte der FAO eingesetzt gewesen.

-

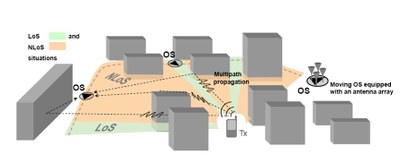

: Bundeskriminalamt forscht an Alternativen zu IMSI-Catchern zur genaueren Ortung von Mobiltelefonen

Verfahren zum Orten von Mobiltelefonen im Foschungsprojekt EILT von der TU Ilmenau, dem Fraunhofer-Institut FKIE, dem Bundeskriminalamt und dem Antennenbauer Medav. : Bundeskriminalamt forscht an Alternativen zu IMSI-Catchern zur genaueren Ortung von Mobiltelefonen Der Bundesjustizminister Heiko Maas (SPD) hatte letzte Woche angekündigt, dass die Ortung mobiler Kommunikationsgeräte unter einem Einwilligungsvorbehalt der Betroffenen stehen sollen. Von Providern bereitgestellte Apps dürfen dann nicht mehr ungefragt auf das Adressbuch oder den Standort zugreifen. Eine solche Regelung soll nächstes Jahr in der EU-Datenschutzgrundverordnung verankert werden.

Während die Rechte der MobilfunknutzerInnen gegenüber privaten Firmen gestärkt werden, entwickeln Sicherheitsbehörden immer bessere Verfahren für deren Ortung. Detlef Borchers hatte hierzu auf das Forschungsprojekt „Emitter-Lokalisierung unter Mehrwegeausbreitungsbedingungen“ (EILT) verwiesen, das an der TU Ilmenau in Kooperation mit dem Fraunhofer-Institut FKIE, dem Bundeskriminalamt (BKA) und dem Antennenbauer Medav betrieben wird.

Zivil-militärische Forschung zu „Anti-Terrormaßnahmen“ verstecken sich in Projekten zum Katastrophenschutz

Während eine Handyortung auf dem Land einigermaßen metergenau ausgeführt werden kann, werden Wellen in urbanen Gebieten stark von Gebäuden reflektiert (die sogenannten „Mehrwellen“). Die Genauigkeit der Antennen soll nun durch Tracking-Algorithmen verbessert werden. Dabei wird der Bug der Mehrwellen in ein Feature umgemünzt: Können die Reflexionen voneinander unterschieden werden, werden diese als zusätzliche Positionssignale ausgelesen und damit die Genauigkeit einer Peilung sogar erhöht.

Derartige Forschungsprojekte bauen häufig auf Ergebnisse ähnlicher Vorhaben aus der militärischen Forschung auf. Das Fraunhofer-Institut FKIE, das vor allem wehrtechnische Forschung betreibt, bestätigt das für das mit dem BKA beforschten Vorhaben:

Anwendungsbeispiele für eine solche Antenne finden sich im militärischen Bereich, aber auch in der Verbrechensbekämpfung, für Anti-Terrormaßnahmen oder in Notfall- bzw. Ausnahmesituationen.

Die fertige Abhörstation EILT soll mobil sein. Der neue „breitbandige Funkpeiler“ sei laut Fraunhofer bereits „in einem fahrzeuggestützten Demonstratorsystem in Feldtests verifiziert“ worden. Dabei wurde der Firma MEDAV kooperiert, die auf Abhörsysteme spezialisiert ist und kürzlich in einem Großauftrag des Bundesinnenministeriums eine ganze Flotte polizeilicher Spähfahrzeuge modernisiert hatte. In diesen 76 „Beweissicherungs- und Dokumentationskraftwagen“ (BeDoKw) des Bundes und der Länder ist aber nach gegenwärtigem Stand keine Ortungstechnik verbaut.

Systeme in Flugzeugen oder Helikoptern verbaut

Ein ähnliches Projekt hatte die EU-Kommission bereits vor acht Jahren finanziert. Unter dem Titel „Sensor for terrestrial and Airborne Radiotransmitter rescue search“ (STARSS) forschte der französische Rüstungskonzern zum „Risikomanagment“ bei Rettungsmaßnahmen und der Ortung von Verschütteten. Auch in STARRS ging es um genauere Verfahren zur Ortung von Mobiltelefonen im GSM oder UMTS Standard. Die Anlage wurde mobil im Helikopter sowie am Boden getestet. Das Rettungspersonal soll Digitalfunk via TETRA oder TETRAPOL benutzen und wird ebenfalls geortet, um die Gefährdung bei Einsätzen zu reduzieren. Die entwickelten Verfahren sollten standardisiert werden und an „Netzbetreiber und Endnutzer“ in ganz Europa verteilt werden.

Einer der Beteiligten, der griechische Konzern TELETEL, macht mit solchen Anwendungen seit Jahren gutes Geld. Das Portfolio richtet sich vor allem an Militärs bzw. als Zulieferer große europäische Rüstungskonzerne. Die ebenfalls beteiligte Forschungsgesellschaft Johanneum aus Österreich vermarktet ähnliche System als „multisensorale Flugplattform“.

Die an unterschiedlichen Flugzeugen zu montierenden Hard- bzw. Softwarelösungen sollen im Katastrophenmanagement und bei Umweltanalysen eingesetzt werden. Daten können dann mit einer Reichweite von bis zu 70 Kilometer in Echtzeit abgerufen werden. Eine „Analyse – und Auswertesoftware“ wird mitgeliefert.

Alternativen zu „klassisch funkpeilungsbasierten“ Systemen

Das Bundeskriminalamt war bis 2011 am Projekt „Intelligentes sicherndes Lokalisierungssystem für die Rettung und Bergung von Verschütteten“ (I‑LOV) als Partner beteiligt. Ziel des Vorhabens war auch die Entwicklung einer neuen „marktfähigen Ortungstechnik“ von Mobiltelefonen. Ausweislich einer Beschreibung des Karlsruher Instituts für Technologie hatte das BKA an der Erstellung einer Bedarfsanalyse mitgearbeitet.

Eines der Teilvorhaben lief unter dem Arbeitstitel „Handyortung“ und wurde von der Symeo GmbH geleitet, die über Erfahrungen mit verschiedenen kombinierten Ortungverfahren verfügt. Ziel war, die ursprünglich lediglich feldstärkebasierten Handyortungsverfahren über eine „Auswertung der Feldstärke über dem Ort“ zu optimieren. Symeo wurde ausgewählt, um im Projekt seine Lokalisierungstechnologie“ einzubringen. Laut der Firma könne sich die Technik selbständig „hochgenau synchronisieren“ und sei in der Lage, „den absoluten Eintreffzeitpunkt der ankommenden Handysignale hochgenau zu bestimmen“. Diese Information würden helfen, die Position des Mobiltelefons akkurat zu orten.

Im Rahmen von I‑LOV wurden auch andere Möglichkeiten der Peilung von Mobiltelefonen untersucht. Bislang setzten Polizeien und Geheimdienste dabei auf die sogenannten IMSI-Catcher, mit denen die Kommunikation mobiler Endgeräte über eine eigens simulierte, starke Funkzelle geleitet werden. Dort können sie dann abgehört werden. Derartige Geräte wird weltweit von der deutschen Firma Rohde & Schwarz vermarktet. Symeo bezeichnet die IMSI-Catcher von Rohde & Schwarz als „sehr teuer“, außerdem seien sie „klassisch funkpeilungsbasiert“.

„Bisher unbekannte technische Entwicklungen können ein neuartiges Schädigungspotential aufweisen“

In I‑LOV sollte nicht nur Technologie entwickelt werden. Betrachtet wurden „juristische und technische Aspekte und Herausforderungen“, die „neuartigen Ortungsverfahren“ wurden auf ihre Grundrechtstauglichkeit geprüft. Denn Verfahren wie in I‑LOV funktionieren laut einem Bericht der ebenfalls beteiligten Universität Freiburg nur, wenn ein Störsender eingesetzt wird der die Kommunikation der Mobiltelefone mit den Basisstationen der Netzbetreiber verhindert.

Dies beeinträchtigt allerdings die Freiheit der Telekommunikation der Betroffenen, aber auch unbeteiligter Dritte, die dann beispielsweise keine Notrufe mehr absetzen können. Ganz gut beschreibt die Universität das Problem mit sämtlichen neuen Überwachungstechnologien: Dass nämlich deren Entwicklung derart rasant vonstatten geht, dass sie kaum mit den existierenden Gesetzen in Einklang zu bringen sind. Oder wie die „Stillen SMS“ schlicht Gesetzeslücken ausnutzen. O‑Ton Universität Freiburg:

Die Entwicklung neuer Technologien kann insofern dazu führen, dass bestehende Auffassungen und Strukturen überprüft und unter Umständen neu bewertet werden müssen.

Bisher unbekannte technische Entwicklungen können ein neuartiges Schädigungspotential aufweisen. Dies gilt auch für die neuen Ortungstechniken. Daher sind die Vorteile der Ortungstechniken zu bestimmen und mit ihren potentiellen nachteiligen Folgen in ein ausgewogenes Verhältnis zu bringen. Erst, wenn die technischen Risiken als so gering eingestuft werden können, dass sie in Kauf zu nehmen sind oder schützenswerte Rechtsgüter von außerordentlichem Rang in dem Maße für den Einsatz der Techniken streiten, dass Rechtsgefährdungen anderer Art in Kauf genommen werden müssen, kann ihr Einsatz für zulässig erklärt werden.

-

: Europol startet neue Cyber-Patrouille mit US-Behörden, auch das BKA macht mit

Laut dem "Project 2020" von Europol und der digitalen Privatwirtschaft bedrohen genau jene Leute das Internet mit Chaos und Revolution. : Europol startet neue Cyber-Patrouille mit US-Behörden, auch das BKA macht mit Die EU-Polizeiagentur Europol hat heute seine „Joint Cybercrime Action Taskforce“ (J‑CAT) in Betrieb genommen. Die Einheit ist bei Europol in Den Haag angesiedelt. Dort hatte Europol bereits vor zwei Jahren das European Cybercrime Center (EC3) eingerichtet. Nun bekommt das Zentrum die Möglichkeit der operativen Zusammenarbeit. Im Fokus stehen Hackerangriffe, Botnets, Bitcoins und NutzerInnen, die sich via TOR und I2P unsichtbar machen.

Nicht alle Regierungen machen bei der digitalen Patrouille mit: ist Die Rede ist von Frankreich, Italien, Spanien, Großbritannien, die Niederlande und Österreich. Auch das Bundeskriminalamtes (BKA) wird einen „Cybercrime-Experten“ entsenden. Die Behörde in Wiesbaden will auf diese Weise grenzüberschreitende Ermittlungen initiieren und international „organisierte Kriminalitätsstrukturen zerschlagen“. Die Einrichtung der „Joint Cybercrime Action Taskforce“ wird mit „gestiegenen Herausforderungen bei der Bekämpfung der Computer- und Internetkriminalität“ begründet. Das BKA hatte hierzu vergangene Woche ein „Bundeslagebild Cybercrime 2013“ veröffentlicht.

Die „Joint Cybercrime Action Taskforce“ soll Bedrohungen möglichst im Vorfeld analysieren und ihre Gefährlichkeit gewichten. Hierfür werden sowohl „offene Quellen“ als auch polizeiliche Erkenntnisse aus Ermittlungen genutzt. Es werden auch Datensammlungen angelegt. Europol teilt derartige Informationen in sogenannten „Arbeitsdateien zu Analysezwecken“. Diese wurden mittlerweile in „Focal Points“ umbenannt, die jeweils von „Experten“ von Europol und den Mitgliedstaaten koordiniert werden. Ihnen werden so genannte „Target Groups“ zugeordnet, die als „operationelles Projekt“ beschrieben werden und internationale Ermittlungen unterstützen sollen. Europol darf mittlerweile selbst über über die Einrichtung einer „Target Group“ entscheiden.

„Cybercrimedienststellen“ aus den USA, Kanada, Australien und Kolumbien

Es ist fraglich, wozu die neue „Joint Cybercrime Action Taskforce“ überhaupt notwendig ist: Laut dem Ratsbeschluss zu Europol kann die Agentur bei Bedarf sogenannte „Gemeinsame Ermittlungsteams“ einrichten. Hiervon wird auch im Bereich der Internetkriminalität rege Gebrauch gemacht: Mehrere Mitgliedstaaten, darunter auch Deutschland,beteiligten sich unter Mitarbeit von Europol an Razzien gegen vermeintliche Mitglieder des Anonymous-Netzwerks. Die weltweite Aktion wurde zusammen mit der internationalen Polizeiorganisation Interpol ausgeführt. Europol richtete damals ein internationales Treffen zu „Hacktivismus” aus, um Ermittlungsverfahren zu koordinieren und das weitere Vorgehen zu planen.

Der Sinn der neuen „Joint Cybercrime Action Taskforce“ mag in der ausgeweiteten Teilnehmerschaft liegen: Denn laut einer Mitteilung des BKA seien auch „Cybercrimedienststellen“ aus den USA, Kanada, Australien und Kolumbien an der Initiative beteiligt. Um welche Behörden es sich handelt, wird zunächst nicht mitgeteilt. Gegenüber den bereits üblichen „Gemeinsamen Ermittlungsteams“ bietet die neue „Task Force“ aber auch die Möglichkeit, die Privatwirtschaft einzubinden. Diese sollen insbesondere bei der „Früherkennung von Cyberangriffen“ behilflich sein.

Womit sie sich beschäftigen soll, hatte Europol mit Interpol auf einer erstmals abgehaltenen „Cybercrime-Konferenz” vorgestellt. Unter dem Titel „Project 2020“ wurde eine Studie in Auftrag gegeben, die Szenarien von Angriffen auf die Internet-Infrastruktur annimmt und entsprechende „Lösungen“ bereitstellt. An „Project 2020“ sind auch die Firmen Visa Europe, McAfee, Atos und Cassidian (jetzt Airbus Defence and Space). Europol und der ebenfalls private Konzern Trend Micro hatten mehrere obskure Werbevideos für das „Project 2020“ abgeliefert, die in einem fiktiven Phantasie-Staat namens „South Sylvania” spielen. Der wird von „massiven Cyberangriffen” und einem „great switch-off” bedroht. Missetäter sind „Hacker” und „Revolutionäre”.

EU-Übung im Herbst

Derartige Szenarien werden durchaus ernst genommen. Die EU hat hierzu außer der gewöhnlichen internationalen Zusammenarbeit mehrere Mechanismen der „Integrated Political Crisis Response“ (IPCR) auf den Weg gebracht, die jeweils gegenseitige Hilfen bei Katastrophen oder politischen Krisen vorsehen. Eine davon ist die „Solidaritätsklausel“, die zum Beistand mit zivilen und militärischen Mitteln verpflichtet.

Das EU-Parlament hatte letztes Jahr angeregt, auch „Cyberangriffe“ in die Regelungen des EU-Bündnisfalles mit aufzunehmen. Im Herbst ist eine größere IPCR-Übung geplant, der ein „Cyber-Vorfall“ als Auslöser zugrunde liegt.

-

: Panik! Jeder zweite Deutsche ist Opfer von Cybercrime! (Also Viren und Spam.) (Update)

CYBER! CYBER! Insgesamt 315 Mal <a href="https://www.bmi.bund.de/SharedDocs/Downloads/DE/Themen/OED_Verwaltung/Informationsgesellschaft/cybersicherheitsstrategie-2016.pdf?__blob=publicationFile">auf 46 Seiten</a>. Bild: <a href="https://twitter.com/violetblue/status/498557977763545088/photo/1">@violetblue</a>. : Panik! Jeder zweite Deutsche ist Opfer von Cybercrime! (Also Viren und Spam.) (Update) Fast 30 Millionen Betroffene von Cybercrime gab es im letzten Jahr, über die Hälfte aller Internetnutzer in Deutschland wurde zum Opfer! Diese Zahlen veröffentlichten gestern das Bundeskriminalamt und Branchenverband BITKOM bei der Präsentation des aktuellen Lagebilds „Cybercrime“. Diese horrenden Zahlen kommen zusammen, weil mit dem Panikwort „Cybercrime“ auch Viren und Spam gemeint sind.

-

: Beschwörung von Bedrohungen aus dem Cyberraum: Lagebericht zu Computer- und Internetkriminalität

Gefahren aus dem Cyber-Raum (CC BY-SA-NC 2.0 via flickr) : Beschwörung von Bedrohungen aus dem Cyberraum: Lagebericht zu Computer- und Internetkriminalität Auf der heutigen Pressekonferenz im Haus der Bundespressekonferenz wurde ein Lagebericht zur Computer- und Internetkriminalität 2013/14 – Bundesdeutsch: Cyberkriminalität – vorgestellt. Jörg Ziercke, Präsident des BKA und Dieter Kempf, Präsident des IT-Branchenverbandes BITKOM erläuterten die Lage der Bedrohung.

Für Ziercke steht unmissverständlich fest: Kriminalität im Internet nimmt beständig zu. Tatsächlich betrug der Anstieg von 2012 mit 63.959 Fällen auf 2013 mit 64.426 nicht einmal ein Prozent. Um seine Aussage dennoch zu unterlegen und „zur Abrundung des Gesamtbildes“ beruft sich Ziercke zusätzlich auf diejenigen Straftaten, die mit Hilfe des Tatmittels Internet begangen wurden. Dort wurde zwar ein Anstieg von 12 Prozent auf 257.486 Fälle beobachtet. Betrachtet man die Aufschlüsselung solcher Straftaten in der Polizeilichen Kriminalstatistik, sieht man jedoch, dass der beliebte Term „Cyberkriminalität“ für einige der genannten Fälle hochgradig implausibel ist. Denn in der Auflistung befinden sich auch Tatfelder wie: „Einfacher Diebstahl von Fahrrädern“ und „Tankbetrug“. Wir tippen darauf, dass hier jemand Google Maps als Hilfsmittel zum Finden von beliebten Fahrradabstellplätzen oder Tankstellen genutzt hat. Ist das dann Cyber-Fahrraddiebstahl?

Außerdem beruft sich Ziercke auf ein riesiges „Dunkelfeld“ nicht angezeigter Fälle aus dem Bereich „Cybercrime“. Laut einer Dunkelfeldstudie des LKA Niedersachsen würden lediglich 9 Prozent der Fälle angezeigt. Überträgt man die Schätzung auf die von Ziercke präsentierten Zahlen, hätte es etwa 2,8 Millionen Fälle mit dem Tatmittel Internet geben müssen. Bezieht man das wiederum auf die Einwohnerzahl Deutschlands, in etwa 80,781 Millionen, und nimmt unrealistischerweise ein Fall pro Betroffenem an und lässt Firmen außen vor, kommt man auf 3,4 Prozent betroffener Deutscher.

Spätesten wenn man dann die von der BITKOM in einer Umfrage ermittelten Zahlen betrachtet, denen zufolge im letzten Jahr 44 Prozent der Internetnutzer Opfer krimineller Vorfälle geworden sind, sollte man stutzig werden. Legen BITKOM und BKA unterschiedliche Maßstäbe an, gelten die 40 Prozent von Viren betroffenen Menschen nicht als strafrechtlich relevant? Man sieht wieder einmal deutlich, wie schwammig die Cyber-Begriffe sind und wie die vorliegenden Zahlen gedehnt werden, um zur gewünschten Argumentation gegen „die Entgrenzung von Kriminalität im Internet“ zu passen.

Die beinhaltete auch eine Negativdarstellung von Anonymisierungsdiensten wie Tor durch Ziercke:

Über solche Online-Plattformen werden beispielsweise der illegale Handel mit Drogen, Waffen und Kreditkartendaten betrieben oder illegale Dienstleistungen, wie die Durchführung von DDoS-Attacken, angeboten

Ebenso problematisch seien digitale Währungen wie Bitcoin, die stellten die Ermittler von Herausforderungen:

Es wurden 981 Bitcoins sichergestellt. Problem war, die Bitcoins in einer digitalen Geldbörse aufzubewahren – was schließlich auch gelang.

Es wurde klar, welches Ziel BKA-Präsident Ziercke mit seinem Lagebericht verfolgt: Mehr Ermittlungsinstrumente im Netz, weniger Anonymität und Vertraulichkeit persönlicher Kommunikation. Er sagt das mit unverblümten Worten:

[Die Zunahme von Cybercrime und mangelnde Aufklärungserfolge] sind auch ein Effekt der fehlenden Verkehrsdatenspeicherung, von Anonymisierung und Kryptieren.

Wie die Gewerkschaft der Polizei gestern schon bekanntgegeben hat, will auch Ziercke die Vorratsdatenspeicherung zurück, Identifizierbarkeit im Netz und die Mails von Strafverdächtigen mitlesen. Das passt augenscheinlich nicht zu der von der Bundesregierung vielfach, auch in der Digitalen Agenda vorgestellten, propagierten Förderung Deutschlands als IT-Sicherheitsstandort und der Befürwortung von mehr Verschlüsselung und dem Schutz der Privatsphäre im Netz. Selbst Kempf stellt es positiv dar, dass die Nutzung von Verschlüsselundssoftware für E‑Mails (16%), Dateien (15%) und Anonymisierungsdiensten (16%) im Vergleich zum letzten Jahr deutlich zugenommen hat. Ziercke wehrt den Zielkonflikt damit ab, dass man ja nur in schweren Fällen Anonymisierung und Verschlüsselung aufheben müsse. Wie er das machen will? Bezüglich Tor hat er eine Lösung parat:

Wir könnten mit verdeckten Ermittlern arbeiten. Tornetzwerke sind ein Problem, aber das ist nicht unüberwindlich

Der Vorschlag ist offensichtlicher Humbug, verdeckte Ermittlung können keine Anonymität auf Netzwerk- sondern höchstens auf persönlicher Ebene aufheben. Und bezüglich einer Lösung für verschlüsselte Kommunikation schweigt sich Ziercke aus, aber wir kennen Vorschläge aus anderen Ländern: Etwa die Pflicht zur Herausgabe von Passwörtern wie in Großbritannien, Hintertüren in Verschlüsselungssoftware oder einfach der Einsatz des Bundestrojaners zur Online-Durchsuchung. Der ist ja mittlerweile einsatzbereit.

Dann können wir uns ja bald wieder sicher im Cyberraum bewegen. Wäre da nicht die NSA und andere Geheimdienste. Die – zusammen mit Cyberkriminellen und Unternehmen – versetzen, glaubt man der BITKOM-Umfrage, 81 Prozent der Internetnutzer in Sorge. Das sind weit mehr als andere Gefahrenquellen wie Mobbing oder Viren. Kempf sieht das anders:

Ich finde die Gefahr durch Ausspähung durch Geheimdienste für vernachlässigbar.

Dabei vergisst er, dass der anlasslosen Massenüberwachung die Verletzung von Grundrechten inhärent ist. Und die halten wir keineswegs für vernachlässigbar, sondern für ganz konkret.

-

: Die fünf B und die IT-Sicherheit

Internet Security - <a href="https://creativecommons.org/licenses/by-nc-nd/2.0/">CC-BY-NC-ND 2.0</a> via flickr/<a href="https://www.flickr.com/photos/penut/">penut</a> : Die fünf B und die IT-Sicherheit In den vergangengen Tagen gab es bereits zwei Artikel auf Netzpolitik, die sich etwas näher mit dem Entwurf des IT-Sicherheitsgesetz auseinander gesetzt haben. Während es in Annas Artikel um eine Zusammenfassung ging und beim zweiten etwas spezieller um Meldepflichten und Verantwortlichkeiten, dreht sich dieser hier um die fünf B in dem Entwurf (BKA, BND, BfV, BSI und BfDI) und deren Rolle im Rahmen der Verbesserung von IT-Sicherheit.

Im Entwurf zum IT-Sicherheitsgesetz des BMI geht nicht zuletzt auch darum, wer welche Aufgaben übernehmen soll und entsprechend finanziell ausgestattet wird. Die Digitale Gesellschaft hat in ihrer alternativen Digitalen Agenda bereits entsprechende Kritik an der grundsätzlichen Ausrichtung der Bundesregierung zu dem Thema geäussert, und so heisst es in unter 2. „IT-Sicherheit: Dezentralisierung vorantreiben, Open Source fördern“:

Zudem erkennen wir in der Digitalen Agenda der Bundesregierung eine kontraproduktive Polizeiisierung und Militarisierung von „Cyber-Sicherheit“ anstelle des nötigen Paradigmenwechsels hin zu einer transparenten, evidenzbasierten und effektiven IT-Sicherheitspolitik. Polizeiliche, militärische und geheimdienstliche Stellen lösen die – zuvorderst technischen – Probleme der IT-Sicherheit nicht und verursachen dabei untragbar hohe gesellschaftlichen Kosten. Die Stärkung der Ressourcen staatlicher Stellen wie des BfV, die auf Eingriffsmöglichkeiten in IT-Systeme und den Zugriff auf Datenvorhaltungen angewiesen sind, verhindert ein Mehr an IT-Sicherheit.

BND, BfV und BKA sind nicht vertrauenswürdig

Das trifft auch schon den Kern des Problems: IT-Sicherheit ist eine Aufgabe, die sich schlicht nicht militärisch, polizeilich oder geheimdienstlich lösen lässt – im Gegenteil: Es besteht die Gefahr, dass hier, wie es so schön heisst, der Bock zum Gärtner gemacht wird. Auch wenn z.B. BND (Bundesnachrichtendienst) und BfV (Bundesamt für Verfassungsschutz) nicht in der Lage mögen, wie die NSA in großem Stile Implantate in Technik zu verbauen, so sind grade diese staatlichen Stellen jene, mit denen man als Unternehmen oder Privatmensch einfach nicht zu tun haben will, wenn es um die Sicherheit eigener technischer Systeme geht. Der Hauptgrund ist, dass beide eine unklare Agenda haben und, wie wir bei den diversen Untersuchungsausschüssen gesehen habe, ein gefährliches Eigenleben führen. Was sie hingegen gerne tun dürfen ist es, Hinweise an andere staatlichen Stellen oder die Öffentlichkeit zu geben, wenn sie von bevorstehenden oder bereits durchgeführten aber unentdeckt gebliebenen Angriffen wissen, von denen sie im Rahmen ihrer Tätigkeit erfahren. Darüber hinaus sollten aber genau diese Organisationen auf keinen Fall an der Organisation von IT-Sicherheit der Zivilgesellschaft hinaus beteiligt werden.

Auch das BKA (Bundeskriminalamt) gehört in eine ähnliche Kategorie. Die Polizei hat zwar auch Aufgaben im Rahmen der Verbrechensprävention zu erledigen. Aber grade weil sie mit Staatstrojanern hantieren (oder zumindest versuchen), um Verdächtigen auf den Rechner zu gucken, wird auch hier schnell klar, dass sie genauso wenig ein vertrauenswürdiger Partner sein können, schlicht aus dem Grund, weil sie aus „ermittlungstaktischen Gründen“ leicht mal eine Unsicherheit nicht melden, nur um ihre laufenden Ermittlungen nicht zu gefährden – was im Umkehrschluss leicht völlig Unbeteiligte gefährdet, die sich durch die entsprechenden Informationen leicht hätten schützen können. Wieso sollte so eine staatliche Stelle überhaupt mit der Erhöhung von IT-Sicherheit beschäftigt sein? Ihr ist doch sogar zumindest in Teilen daran gelegen, Unsicherheiten auszunutzen oder gezielt in Technik einzubauen. Dass sie bei erfolgten Einbrüchen ermitteln sollen, ist davon vollkommen unberührt, und ihre technische Expertise vor allem in der Forensik haben sie über TESIT (Link geht auf eine BKA-Seite), und das ist auch vollkommen okay so. Für IT-Sicherheit sorgen aber auch sie ganz sicher nicht, zumindest aber kann das BKA kein vertrauenswürdiger Partner sein für all jene, die sich um die Sicherheit ihrer eigenen IT-Systeme kümmern. Oder hat von euch schon mal jemand von einem Security Advisory des BKA gelesen? Mir ist da jedenfalls nichts bekannt und ich würde mich doch sehr wundern, wenn dem so in Zukunft sein sollte, obwohl sie in der Vergangenheit durchaus mit Zerodays in Berührung gekommen sein sollten.

BfDI und „BSI für Bürger“ to the rescue?

Zu den anderen zwei erwähnten Akteueren hat die alternative Digitale Agenda der Digiges auch was zu sagen:

Institutionell können die Bundesbeauftragte für den Datenschutz und die Informationsfreiheit (BfDI) sowie das Bundesamt für Sicherheit in der Informationstechnik (BSI) eine Schlüsselrolle in der IT-Sicherheit spielen. Dazu sind beide Behörden aus dem Bundesministerium des Inneren auszugliedern, um ihre Unabhängigkeit zu gewähren. Statt der vorgeschlagenen Stärkung des BfV, ist die Ressourcen- und Personalausstattung von BfDI und BSI zunächst auf Augenhöhe mit den Sicherheitsbehörden zu bringen. Zudem ist zu prüfen, welche Aufgaben im Bereich der IT-Sicherheit derzeit in nachrichtendienstlichen Behörden angesiedelt sind und besser in ein unabhängiges BSI bzw. zur BfDI auszugliedern sind.

Viel zu viele Leute unterschätzen immer noch den Zusammenhang von Datenschutz und IT-Sicherheit, obwohl dieser Zusammenhang eigentlich klar auf der Hand liegt. Das deutsche Modell des Datenschutzes (und auch das europäische) ist aber vor allem juristisch und weniger technisch geprägt. Das ist schade und sollte meiner Meinung nach geändert werden. Hier schliesse ich mir ganz klar Rigo Wenger an, der fordert, die Datenschutzbehörden sollten zur Hälfte durch Naturwissenschaftler oder Informatiker besetzt werden.

Das BSI hat mit dem BSI für Bürger eine Abteilung, die sich vor allem um die Sicherheit von Bürgern und KMU (kleine und mittelständische Unternehmen) kümmern soll. Sie ist, genau wie ENISA (European Union Agency for Network and Information Security) auf europäischer Ebene, klar nicht-militärisch und nicht-polizeilich ausgerichtet, sondern soll ganz praktische Hilfestellung geben. Eine Überlegung wäre also, das „BSI für Bürger“ aus dem BSI heraus zu lösen und dem BfDI zuzuschlagen (der Teil, der sich mit Behördentechnik beschäftigt, kann meinetwegen gerne im BMI verbleiben). Ob und wie dann das neue Konstrukt noch ans BMI angelehnt sein kann und muss, kann ich nicht sagen (da fehlt mir schlicht das Wissen um Verwaltungsverfahren), aber rein rational sehe ich darin einen möglichen Weg. Im Kern geht es darum, dass der Konflikt, der sich hier auftut (nämlich zum einen für IT-Sicherheit zu sorgen, andererseits mögliche Lücken auszunutzen um gegen Verdächtige vorzugehen), sich nicht sinnvoll lösen lässt, wenn eine Verwaltungseinheit gleichzeitig für beides zuständig ist. Auch schon das Obama Review Panel zur NSA kam zu dem Ergebnis, dass die gleichzeitige Erfüllung offensiver und defensiver Aufgaben in der IT-Sicherheit zu einem Konflikt führt, der in der Regel zu Lasten der Defensive geht.

Dabei spielt auch eine Rolle, dass die Definition von „Kritischer Infrastruktur“ gar nicht stattfindet (und auch zugegebenermassen eine echte Herausforderung ist). Denn „kritisch“ sind natürlich erstmal alle Sachen, die irgendwie alle betreffen (z.B. Energie- und Wasserversorgung oder Krankenhäuser), aber für KMU und Bürger ist das kritische natürlich auch ganz anderes. Für mich ist es z.B. viel kritischer, wenn mein NAS (Networked Attached Storage) abraucht als wenn ein Krankenhaus in einem bayerischen Kaff lahmgelegt wird (und so geht es wohl den meisten). Was aber trotzdem nicht heisst, dass deswegen der BND oder das BfV mein Problem in irgendeiner Weise zu interessieren hat, den BfDI es hingegen schon interessieren könnte (und das BKA vielleicht, wenn das Problem durch einen kriminellen Eingriff stattgefunden hat, aber das war es dann auch schon).

Die Kritik von Digiges und anderen, hier wird einfach eine rein polizeiliche, militärische und geheimdienstliche Sicht auf das Thema gelegt, die rein gar nichts zur Sicherheit beträgt, eher sogar im Gegenteil! Was wir brauchen sind vertrauenswürdige Partner für die Zivilgesellschaft, die unsere Probleme mit IT-Sicherheit nicht gegen ein krudes und undurchsichtiges Ziel ausspielen, also einem „Kampf gegen Terrorismus“ oder ähnlichem und leicht falsche und schädliche Prioritäten setzen.

-

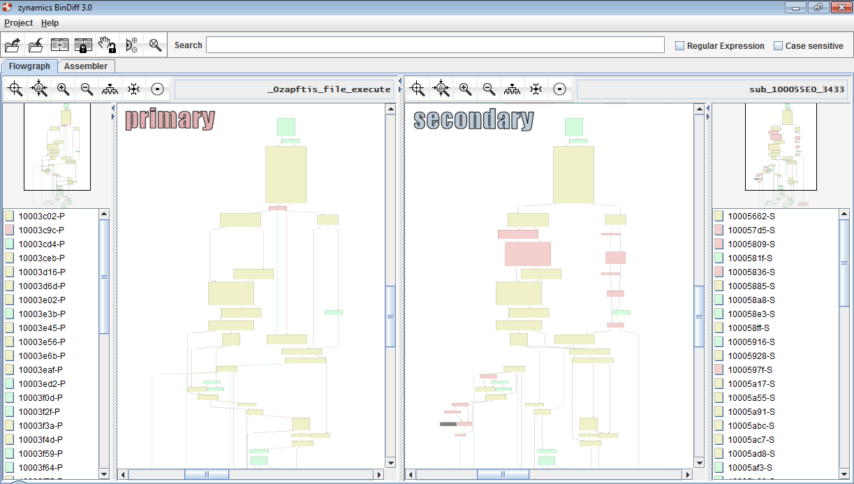

Geheimes Dokument: Bundeskriminalamt darf FinFisher/FinSpy nicht einsetzen, versucht einfach neue Version nochmal

Teil des BKA-Gesetzes: Der Staatstrojaner. Geheimes Dokument: Bundeskriminalamt darf FinFisher/FinSpy nicht einsetzen, versucht einfach neue Version nochmal Der Staatstrojaner FinFisher/FinSpy durfte vom Bundeskriminalamt nicht eingesetzt werden, weil er gegen deutsche Gesetze verstößt. Das geht aus einer geheimen Sachstandsanfrage der Wiesbadener Behörde hervor, die wir veröffentlichen. Statt das Projekt aufzugeben, testet man einfach nochmal eine neue Version.

-

: „Sicherheitsgurte für die IT der kritischen Infrastrukturen“ – Entwurf zum IT-Sicherheitsgesetz vorgestellt

Sicherheit statt Freiheit - CC-BY-NC-SA 2.0 via flickr/Free Press : „Sicherheitsgurte für die IT der kritischen Infrastrukturen“ – Entwurf zum IT-Sicherheitsgesetz vorgestellt Im gestrigen FAZ-Beitrag hat unser Innenminister de Maizière nicht nur kundgetan, dass ihm unsere Agenda-Leaks gegen den Strich gingen, sondern er hat ebenso das geplante IT-Sicherheitsgesetz angesprochen, dessen Entwurf mit Stand von gestern man auf den Seiten des Innenministeriums herunterladen kann. Es ist außerdem ein Ausblick auf die Digitale Agenda der Bundesregierung, die morgen vorgestellt werden wird.

In dem Entwurf zur Digitalen Agenda heißt es:

Wir verbessern die IT-Sicherheit durch den Ausbau von Partnerschaften mit Betreibern kritischer Infrastrukturen und durch gesetzliche Vorgaben zu Mindestsicherheitsstandards und eine Meldepflicht für erhebliche IT-Sicherheitsvorfälle im Rahmen eines IT-Sicherheitsgesetzes.

De Maiziére spricht in seinem Gastbeitrag davon, die „IT-Systeme und digitalen Infrastrukturen Deutschlands sollen die sichersten weltweit werden“. Um das zu erreichen, werden im IT-Sicherheitsgesetz diverse Maßnahmen vorgeschlagen. Unter anderem, weg vom Prinzip der Freiwilligkeit bei der Sicherung der IT-Infrastruktur in Unternehmen zu gehen, hin zu stärkeren „ordnungspolitischen Eingriffen“, um Unterschiede zwischen den Branchen zu verringern. Auch für die IT-Systeme des Bundes solle es verbindliche Vorgaben geben. Eine freiwillige Basis reiche nicht mehr aus, stattdessen fordert der Minister eine Anschnallpflicht im Digitalen – „Sicherheitsgurte für die IT der kritischen Infrastrukturen“.

Nicht der erste Versuch von Regelungen für IT-Sicherheit

Auf EU-Ebene steht ein mittlerweile im Parlament bestätigter Entwurf für eine Richtlinie zur Netz- und Informationssicherheit (NIS) seit Längerem im Raum und bereits Ex-Innenminister Friedrich hatte in der letzten Legislaturperiode einen Anlauf für das IT-Sicherheitsgesetz gewagt. Er präsentierte 2013 seinen Entwurf, der von vielen Stimmen kritisiert wurde, unter anderem vom ehemaligen Datenschutzbeauftragten Peter Schaar, der eine Vorratsdatenspeicherung durch die Hintertür unter Rechtfertigung durch den Cyber-Abwehrkampf fürchtete und den Aktionismus ohne abgestimmte Strategie bei der Abwehr von Gefahren aus dem Internet anmahnte. Doch nicht nur Datenschützer, vor allem auch Stimmen aus der Wirtschaft zeigten sich unzufrieden. BITKOM beispielsweise nannte „Überregulierung und Überschneidung von Kompetenzen“ als aus deren Sicht Schwachpunkte des Vorschlags. Besonders die Meldepflicht wurde kontrovers diskutiert. Letztlich hat die Industrielobby derart massiven Druck auf das Wirtschaftsministerium ausgeübt, dass eine Verabschiedung des Gesetzes von diesem blockiert wurde.

Lobbydruck durch Wirtschaft war erfolgreich

Diesmal soll die Wirtschaft nicht wieder dazwischenfunken, dafür zeigt man schon im Vorfeld massives Entgegenkommen. Es sind Erleichterungen in Form anonymer Meldemöglichkeiten bei noch nicht erfolgtem „gefährlichen Ausfall oder einer Beeinträchtigung der kritischen Infrastruktur“ – wie auch immer das definiert wird – vorgesehen, damit Firmen keine Imageschäden mehr fürchten müssen. Außerdem fallen die zu meldenden Angaben minimal aus. Lediglich die „technischen Rahmenbedingungen, insbesondere der eingesetzten und betroffenen Informationstechnik“ und die Branche müssen ans BSI übermittelt werden. Sinnvoll wäre aber außerdem eine Angabe zu der Schwere von Schäden und der Menge der Betroffenen.

An diesem Punkt haben die Industrielobbyisten ganze Arbeit geleistet. De Maizière ist darauf bedacht, sie von ihrem Vorteil bei der Sache zu überzeugen. Informationen seien die Währung der heutigen Zeit, der Staat zahle als Gegenleistung für die Meldepflicht „bar zurück“, da alle Unternehmen von Informationen profitierten, die vom BSI gesammelt wurden und sich somit selbst besser schützen können.

Dabei bleibt aber außer Acht, dass die anonyme Meldepflicht Schlupflöcher lässt, sich der Verantwortung zu entziehen. Denn wenn ein Sicherheitsproblem durch ausschließliche Meldung an eine Behörde keinen öffentlichen Druck für das Unternehmen erzeugt, sondern nur eine anonyme Nachricht erfordert, ist die Motivation gering, proaktiv für genügend Sicherheit zu sorgen. Denn im Zweifel kann man sparen und nimmt Sicherheitslücken im Glauben, es werde schon alles gut gehen, in Kauf.

Die eigentlichen Betroffenen werden im Unklaren gelassen

Die eigentlich Betroffenen – die Verbraucher – erfahren bei einer anonymen Meldemöglichkeit nichts, daran krankten bereits der vorige Entwurf des Gesetzes sowie die geplante EU-Richtlinie. Mit einer bloßen Benachrichtigung von Behörden kann die „besondere Verantwortung für das Gemeinwohl“, von dem im Entwurf die Rede ist, nicht durchgesetzt werden. Diejenigen, die qua Gesetzentwurf zukünftig Verbraucher informieren müssten, sind Telekommunikationsanbieter. Dafür sollen ihnen im Gegenzug Bestands- und Verkehrsdaten seiner Kunden zum „Erkennen, Eingrenzen oder Beseitigen von Störungen“ zur Verfügung stehen. Wer hier eine Hintertür-Vorratsdatenspeicherung wittert, liegt richtig. Außerdem fragt man sich, warum nur die Telekommunikationsanbieter in die Benachrichtigungspflicht genommen werden? Warum nicht alle, die personenbezogene und ‑beziehbare Daten speichern, Onlineshops beispielsweise?

Es gibt noch weitere Appetit-Häppchen für die Wirtschaftsvertreter. De Maizière betont, wie wichtig ihm die Beteiligung von Unternehmen trotz zunehmender Außenregulierung sei und wie er sie einbeziehen will:

Betreiber Kritischer Infrastrukturen und ihre Branchenverbände können branchenspezifische Sicherheitsstandards vorschlagen.

Daraus ergebe sich durch die Vorreiterrolle Deutschlands ebenso eine Stärkung der Wirtschaft, Exportchancen für Sicherheitsunternehmen würden verbessert. Tatsächlich bietet sich aber ein offenes Tor für die Bestrebungen, möglichst wirtschaftliche, sprich minimale, Anforderungen zu formulieren und tatsächliche Sicherheit und vor allem Datenschutz zu schwächen. Der gesamte Entwurf ist durch die Lobbyarbeit der IT-Branche beim letzten Versuch verwässert worden.

Mehr Geld und Kompetenzen für BKA, BSI, BBK und Verfassungsschutz

Neben IT-Sicherheit bei Unternehmen soll eine Ausweitung der Kompetenzen des BKA auf dem Gebiet der „Cybercrime-Bekämpfung“ Abhilfe schaffen. „Cyberdelikte“ fielen dann nicht mehr unter die Zuständigkeit der einzelnen Bundesländer sondern würden zentral dem BKA zugeordnet. Dafür gebe es extra Gelder, auch für BSI, den Bundesverfassungsschutz und das Bundesamt für Bevölkerungsschutz und Katastrophenhilfe (BBK). Insgesamt sollen etwa 270 neue Stellen entstehen. Dafür seien 20 Millionen Euro eingeplant, was in Widerspruch zu den von anderer Stelle bekanntgegebenen Sparmaßnahmen beim BSI steht. Das IT-Sicherheitsgesetz enthält übrigens auch eine Änderung des BSI-Gesetzes, das die Forderungen der SPD nach Unabhängigkeit der Behörde vom Innenministerium hinfällig macht:

Der Bund unterhält ein Bundesamt für Sicherheit in der Informationstechnik als nationale Informationssicherheitsbehörde. Es untersteht als Bundesoberbehörde dem Bundesministerium des Innern.

Fazit

Der Journalist Thorsten Kleinz kommentiert einen Aspekt des Entwurfs treffend:

Das Problem: Das IT-Sicherheitsgesetz definiert das Internet selbst als Problem. Würde man so eine Problembeschreibung beginnen, die sich um Verkehr oder das Energienetz dreht? „Der Straßenverkehr durchdringt Staat, Wirtschaft und Gesellschaft in immer größerem Maße.“ Oder: „Quer durch alle Branchen ist heute schon mehr als die Hälfte aller Unternehmen in Deutschland von Elektrizität abhängig.“

Das Internet ist immer noch Neuland und aus Angst vor diesem setzt man stets auf mehr Durchregulierung, Kontrolle und Sicherheit, man militarisiert das Internet. Freiheit und Datenschutz bleiben dabei auf der Strecke. Von Datenminimierung beispielsweise ist keine Rede. Dabei könnte die dabei helfen, die Schäden von Datenlecks einzudämmen. Denn wenn sensible persönliche Daten gar nicht erst erhoben oder zeitnah gelöscht werden werden, soweit sie nicht dringend nötig sind, können sie auch nicht in die falschen Hände geraten. Doch der Einfluss der IT-Industrie zählt mehr als der Schutz der Bevölkerung. Nach den NSA-Skandalen ist der Schutz vor Wirtschaftsspionage vor den Schutz der Normalnutzer gerückt.

Der Entwurf wurde heute in die Ressortabstimmung der beteiligten Ministerien gegeben. Dem soll eine Debatte „mit den beteiligten Kreisen aus Wirtschaft und Gesellschaft“ folgen. Danach bleiben die Unternehmen zwei Jahre Zeit, beschlossene Standards umzusetzen. Wir finden, das ist die falsche Reihenfolge. Die Bevölkerung vor vollendete Tatsachen zu stellen, um ihnen dann die Illusion von Mitsprache zu geben, reicht nicht. Wir würden uns deshalb freuen, wenn ihr uns mitteilt, wie ihr den Entwurf einschätzt und wo ihr die kritischen Punkte sehr. Verweise auf andere aufschlussreiche Analysen dürft ihr auch gern in den Kommentaren posten.

-

: Großer Bundestrojaner ist „einsatzbereit“, kleiner Bundestrojaner wird noch eine Zeitlang ausprobiert

Staatstrojaner vor dem Bundesverfassungsgericht in Karlsruhe. Bild: <a href="https://secure.flickr.com/photos/leralle/">Ralf</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by-nc-sa/2.0/">BY-NC-SA 2.0</a>. : Großer Bundestrojaner ist „einsatzbereit“, kleiner Bundestrojaner wird noch eine Zeitlang ausprobiert Das Bundeskriminalamt (BKA) verfügt über mindestens drei verschiedene Trojaner-Programme für unterschiedliche Zwecke. Dies geht aus den Antworten auf mehrere parlamentarische Anfragen der letzten zwei Wochen hervor. Es handelt sich demnach um ein Modell zur „Online-Durchsuchung“, eines zur „Quellen-Telekommunikationsüberwachung“ sowie die „Übergangslösung“ der britisch-deutschen Firma Gamma International.

Mit der „Online-Durchsuchung“ wird der gesamte Rechner einer Zielperson durchstöbert, alle Aktivitäten können protokolliert oder Dateien ausgeleitet werden. Die „Quellen-TKÜ“ darf demgegenüber nur einzelne Kommunikationsvorgänge abhören, etwa Internettelefonie via Skype oder andere Messenger-Dienste, sofern sie das Voice over Internet Protocol (VoIP) benutzen. Unklar ist, ob das BKA mit der „Quellen-TKÜ“ auch Mail-Programme kompromittieren darf, wenn diese eine Ende-zu-Ende-Verschlüsselung nutzen.

Nach einem Urteil des Bundesverfassungsgerichts vom Februar 2008 zum Einsatz staatlicher Schadsoftware steht das Bundesinnenministerium unter Druck: Denn es muss durch nachprüfbare „technische Vorkehrungen und rechtliche Vorgaben“ sicherstellen, dass sich eine „Quellen-TKÜ“ ausschließlich auf „Daten aus einem laufenden Telekommunikationsvorgang“ beschränkt. Weitere Programme dürfen nur dann abgehört werden, sofern sie für diesen „laufenden Kommunikationsvorgang“ notwendig sind. Keinesfalls darf ein gesamter Rechner durchsucht werden. Das BKA hat die Vorgaben mittlerweile in einer „Standardisierenden Leistungsbeschreibung“ niedergelegt.

In einer Studie des Bundesinnenministeriums werden derzeit „grundrechtsschonende Alternativen zur Quellen-TKÜ“ erforscht. Hier ist aber keine Entwarnung angesagt: Geprüft wird, wie verschlüsselte Telefonie geknackt oder Backdoors in Programme eingebaut werden könnten. Nur dann würde auf Trojaner verzichtet.

2,2 Millionen Euro für „Übergangslösung“ und „Eigenentwicklung“

Früher hatte das BKA Trojaner der hessischen Firma DigiTask genutzt. Ab 2008 tingelten BKA und DigiTask in einer „DigiTask User Group“ durch Europa, Nordamerika und Israel um die Fähigkeiten und Erfahrungen der Schadsoftware zu bewerben. Dabei ging es um die „Online-Durchsuchung“ und die „Quellen-TKÜ“ gleichermaßen. Auch die rechtliche Situation wurde vom BKA vorgetragen: In Deutschland sind die Hürden für die richterliche Anordnung einer „Quellen-TKÜ“ deutlich niedriger als jene zur ferngesteuerten Durchsuchung ganzer Rechner.

Im Oktober 2011 veröffentlichte der Chaos Computer Club den Quellcode von zwei DigiTask-Trojanern und zeigte Schwachstellen auf, darunter die Ausleitung der Daten über Server in den USA. Der BKA-Präsident Jörg Ziercke riet Landeskriminalämtern daraufhin angeblich vom Einsatz der DigiTask-Software ab.

Die Bundesregierung kündigte danach die „Eigenentwicklung“ von Trojanern an. Nach einem Beschluss des Haushaltsausschusses wurden hierfür 2,2 Millionen Euro als Sachmittel bereitgestellt. Als „Übergangslösung“ beschaffte das BKA aus dem gleichen Finanztopf einen Trojaner von Gamma International, der mit 150.000 Euro Lizenzgebühren vergleichsweise billig daherkommt (schon für die vorangegangene „Testgestellung“ verlangte die Firma lediglich 500 Euro).

In einer nun vorliegenden Antwort schreibt das Bundesinnenministerium, der große Bundestrojaner zur „Durchführung von Maßnahmen der Online-Durchsuchung“ sei fertig entwickelt und „einsatzbereit“. Welche Firmen dabei geholfen haben, bleibt offen.

Demgegenüber kommt die Entwicklung des kleinen Bundestrojaners zur „Quellen-TKÜ“ nur schleppend voran: Dieser befinde sich „nach Abschluss der Architekturarbeiten“ derzeit in einer „Implementierungsphase“. Einen Termin für die „Einsatzbereitschaft“ der Software kann die Bundesregierung „nicht mit ausreichender Genauigkeit“ angeben. In früheren Mitteilungen war stets von Ende 2014 die Rede.

Münchener Klüngel probiert Trojaner aus

Zunächst sollen „ausführliche Softwaretests und die Quellcodeprüfung“ vorgenommen werden. In anderen Worten: Der kleine Bundestrojaner soll in verschiedenen Szenarien ausprobiert werden. Dafür holt sich das BKA Hilfe von mindestens drei privaten Anbietern. Hierzu gehört bekanntlich die Firma CSC Deutschland Solutions GmbH, eine Tochterfirma des wegen der Zusammenarbeit mit dem Militärgeheimdienst NSA in Verruf geratenen US-Konzerns CSC. Die deutsche CSC habe laut dem Bundesinnenministerium „beim Projektmanagement, bei der Erstellung der Softwarearchitektur sowie bei der Vorbereitung der Quellcodeprüfung“ geholfen. Die Münchener Firma 4Soft wurde für ein „Coaching bei der Projektdurchführung“ unter Vertrag genommen.

In allen Antworten auf parlamentarische Anfragen zu Trojanern hatte die Bundesregierung die Rolle der Firma Elaman verschwiegen. Vergangene Woche hieß es aus dem Bundesinnenministerium, dass die in München ansässige Überwachungsspezialistin ebenfalls beim Ausprobieren der Software zur „Quellen-TKÜ“ behilflich ist. Elaman kümmerte sich demnach um Tests der „Fremdbeschaffung“, also des vorübergehend angeschafften Trojaners von Gamma International.

In allen Antworten auf parlamentarische Anfragen zu Trojanern hatte die Bundesregierung die Rolle der Firma Elaman verschwiegen. Vergangene Woche hieß es aus dem Bundesinnenministerium, dass die in München ansässige Überwachungsspezialistin ebenfalls beim Ausprobieren der Software zur „Quellen-TKÜ“ behilflich ist. Elaman kümmerte sich demnach um Tests der „Fremdbeschaffung“, also des vorübergehend angeschafften Trojaners von Gamma International. CSC Deutschland und Elaman sollen sicherstellen, dass sich die „Erhebung von Daten auf dem Zielsystem“ auf einen „laufenden Kommunikationsvorgang“ beschränkt. Wie das technisch funktionieren soll will das Bundesinnenministerium nicht erklären. Das auf fremden Rechnern „eingebrachte Programm“ sei aber so gestaltet, dass „auf dem Zielsystem genau diese Daten eindeutig identifiziert“ würden. Nur jene würden dann an das BKA ausgeleitet.

Keine unabhängige Prüfung

Geschäftsführer von Elaman ist Holger G. Rumscheidt, der früher bei Siemens in München im Bereich „Voice and Data Recording“ (VDR) tätig war. 2008 hatten mehrere Zeitungen recherchiert, wie eng Siemens VDR mit dem deutschen Auslandsgeheimdienst zusammenarbeitet. 2009 wurde der Bereich aus der Schusslinie genommen und an einen Münchener Finanzinvestor verkauft. VDR firmiert nun unter dem Namen Trovicor, einer weltweit bekannten Adresse für digitale Abhörzentren.

Früher trat Elaman als deutsche Verkäuferin für Gamma-Produkte in Erscheinung, mittlerweile prüft sie die von Gamma International ans BKA verkaufte Trojaner-„Übergangslösung“ auf ihre Tauglichkeit. Das ist insofern von Bedeutung, da Elaman nach Selbstauskunft bestens mit Gamma International (und auch der britischen Gamma Group) verpartnert ist. Die Firmen teilen sich eine Büroetage im Süden Münchens. Von einer ernsthaften, ergo unabhängigen Prüfung von Gamma-Trojanern durch Elaman kann also keine Rede sein.

Gamma International war letztes Jahr in „FinFisher“ umbenannt worden. Geschäftsführer ist mittlerweile der Vielreisende Stephan Ölkers. Die Firma wurde kürzlich Ziel eines Gegenangriffs von Hackern, in dessen Folge 40 Gigabyte interner Firmenkommunikation geleakt wurde. Es bestätigten sich vom früheren Firmeninhaber Martin J. Münch abgestrittene Berichte, wonach die Firma Trojaner an autoritäre Regierungen verkauft.

BKA-Trojanerschmiede mit Bayern, Hessen und Baden-Württemberg

Für die Entwicklung der staatlichen Schadsoftware hatte die Bundesregierung 2012 das „Kompetenzzentrum Informationstechnische Überwachung“ (CC ITÜ) eingerichtet. Die Trojanerschmiede war zunächst mit 30 Planstellen versehen worden, die infolge von „internen und externen Personalgewinnungsmaßnahmen“ besetzt wurden.

Das CC ITÜ bildet unter dem Kürzel „KI 4“ eine eigene Referatsgruppe im BKA und setzt sich aus den drei Fachbereichen „Softwareentwicklung und ‑pflege“, „Einsatz und Service“ sowie „Monitoring, Test und Protokollierung“ zusammen. Sie stellen sicher, dass die großen und kleinen Bundestrojaner fortentwickelt und für den jeweiligen Einsatzfall maßgeschneidert werden. Vor jedem Einsatz werden sogenannte „netzwerkforensische Untersuchungen“ vorgenommen, um das Zielsystem zu analysieren. Hierfür werden Informationen aus der Telekommunikationsüberwachung genutzt, um Aussagen über das zu infiltrierende Betriebssystem, dort installierte Programme oder Virenscanner zu erhalten. Dann werden die Trojaner entsprechend angepasst.

Obwohl das CC ITÜ eine Bundeseinrichtung ist, sind die drei Landeskriminalämter Bayern, Hessen und Baden-Württemberg mit eigenen MitarbeiterInnen an Bord. Schon vorher war das das Bayerische LKA involviert: Die Behörde war nach dem DigiTask-Debakel anlässlich der erstmaligen Vorstellung von Gamma-Trojanern in Belgien zusammen mit dem BKA angereist.

Private Firmen und Institutionen sind nach Angaben des Bundesinnenministeriums nicht direkt in das CC ITÜ eingebunden. Es ist aber denkbar, dass sich MitarbeiterInnen von Gamma International, Elaman oder anderen Abhördienstleistern vorübergehend beim BKA anstellen lassen.

Welche Trojaner nutzen Geheimdienste und Zollbehörden?

Auch das Zollkriminalamt (ZKA) und der Bundesnachrichtendienst (BND) verfügen über Trojaner-Programme. Immer noch ist aber völlig unklar, welche Anwendungen welcher Firmen genutzt werden: Entsprechende Angaben stuft die Bundesregierung als geheim ein, was selbst von wohlgesonnenen ExpertInnen kritisiert wird. Immerhin ist bekannt, dass das ZKA auch im CC ITÜ mitarbeitet. Dies deutet darauf hin, dass auch die Wolfgang Schäuble (CDU) unterstehenden Zollbehörden die beiden vom BKA entwickelten Bundestrojaner einsetzen wollen.

Wie das BKA hatte auch das ZKA früher Trojaner von DigiTask genutzt. Mehrere Aufträge zur Lieferung von Hard- und Software sowie für Lizenzen summieren sich seit 2008 auf mindestens 2,9 Millionen Euro. Einige Jahre zuvor war der damalige DigiTask-Inhaber zu einer Haftstrafe verurteilt worden: Es ging um Bestechung von Zollbehörden, um bei Aufträgen begünstigt zu werden. Inwiefern die DigiTask-Trojaner beim Zoll mittlerweile ebenfalls durch eine „Übergangslösung“ ersetzt wurden, ist nicht bekannt. Die Zollkriminalämter haben die Software laut Aussage der Bundesregierung 2012 nicht mehr genutzt. DigiTask hatte dies zuvor anders dargestellt.

Drängender ist aber die Frage, ob Bundesbehörden auch Trojaner für Mobiltelefone einsetzen oder entwickeln. Gamma International vertreibt hierzu beispielsweise das Produkt „FinSpy Mobile“, das angeblich mobile Geräte aller Betriebssysteme infiltrieren kann.

„Sicherstellung der Telekommunikationsüberwachung in der Zukunft”

Die Bundesregierung nimmt bislang nicht öffentlich Stellung, inwiefern das BKA, das ZKA oder der BND hierzu bereits in der Lage sind oder sich für Anwendungen wie „FinSpy Mobile“ interessieren. Alle Antworten auf entsprechende Nachfragen sind als geheim eingestuft.

Bekannt ist aber, dass sich ZKA, BKA, BND, die Bundespolizei und der deutsche Inlandsgeheimdienst regelmäßig zu einem „Runden Tisch zur Sicherstellung der Telekommunikationsüberwachung in der Zukunft“ treffen. Im Januar hatte sich eine Unterarbeitsgruppe mit neuen „organisatorischen und personellen Herausforderungen“ auf dem „Gebiet der Telekommunikation“ befasst. Alle Sicherheitsbehörden des Bundesinnenministeriums koordinieren sich überdies zu „Markt- und Techniktrendbeobachtungen“ in einem „Strategie- und Forschungszentrum Telekommunikation“ (SFZ TK).

-

: Hilfloser Datenschutz? Ein Plädoyer für einen radikalen Datenschutz!

Um den Anforderungen an den Datenschutz gerecht zu werden, benötigt es mehr Fachpersonal. : Hilfloser Datenschutz? Ein Plädoyer für einen radikalen Datenschutz!  Die angeblich strengen deutschen Datenschutzgesetze gelten häufig als geeignetes Mittel, um dem Grundrecht auf informationelle Selbstbestimmung gegenüber Staat und Wirtschaft zur Durchsetzung zu verhelfen. Doch stimmt das wirklich? Im ersten Teil dieses Gastbeitrages wurden anhand eines konkreten Beispiels die Schwierigkeiten und Unzulänglichkeiten datenschutzrechtlicher Instrumente im nationalen sowie europäischen Kontext deutlich gemacht. Der zweite Teil wird die dabei gewonnenen Einsichten zusammenfassen und ein (netz-)politisches Fazit ziehen. Dabei soll die geäußerte Kritik keineswegs in datenschutzkritischen Fatalismus münden, sondern vielmehr ein Plädoyer für einen radikalen Datenschutz halten. Diese Sichtweise ist getragen von einem Rechtsverständnis, das sich der Funktion und Schwächen gesetzlicher Einhegungen bewusst ist, zugleich aber auch eine Perspektive für eigene Handlungsfähigkeit bewahrt.

Die angeblich strengen deutschen Datenschutzgesetze gelten häufig als geeignetes Mittel, um dem Grundrecht auf informationelle Selbstbestimmung gegenüber Staat und Wirtschaft zur Durchsetzung zu verhelfen. Doch stimmt das wirklich? Im ersten Teil dieses Gastbeitrages wurden anhand eines konkreten Beispiels die Schwierigkeiten und Unzulänglichkeiten datenschutzrechtlicher Instrumente im nationalen sowie europäischen Kontext deutlich gemacht. Der zweite Teil wird die dabei gewonnenen Einsichten zusammenfassen und ein (netz-)politisches Fazit ziehen. Dabei soll die geäußerte Kritik keineswegs in datenschutzkritischen Fatalismus münden, sondern vielmehr ein Plädoyer für einen radikalen Datenschutz halten. Diese Sichtweise ist getragen von einem Rechtsverständnis, das sich der Funktion und Schwächen gesetzlicher Einhegungen bewusst ist, zugleich aber auch eine Perspektive für eigene Handlungsfähigkeit bewahrt.Dies ist ein Gastbeitrag von von Harun Spies, freier Journalist, Brüssel.

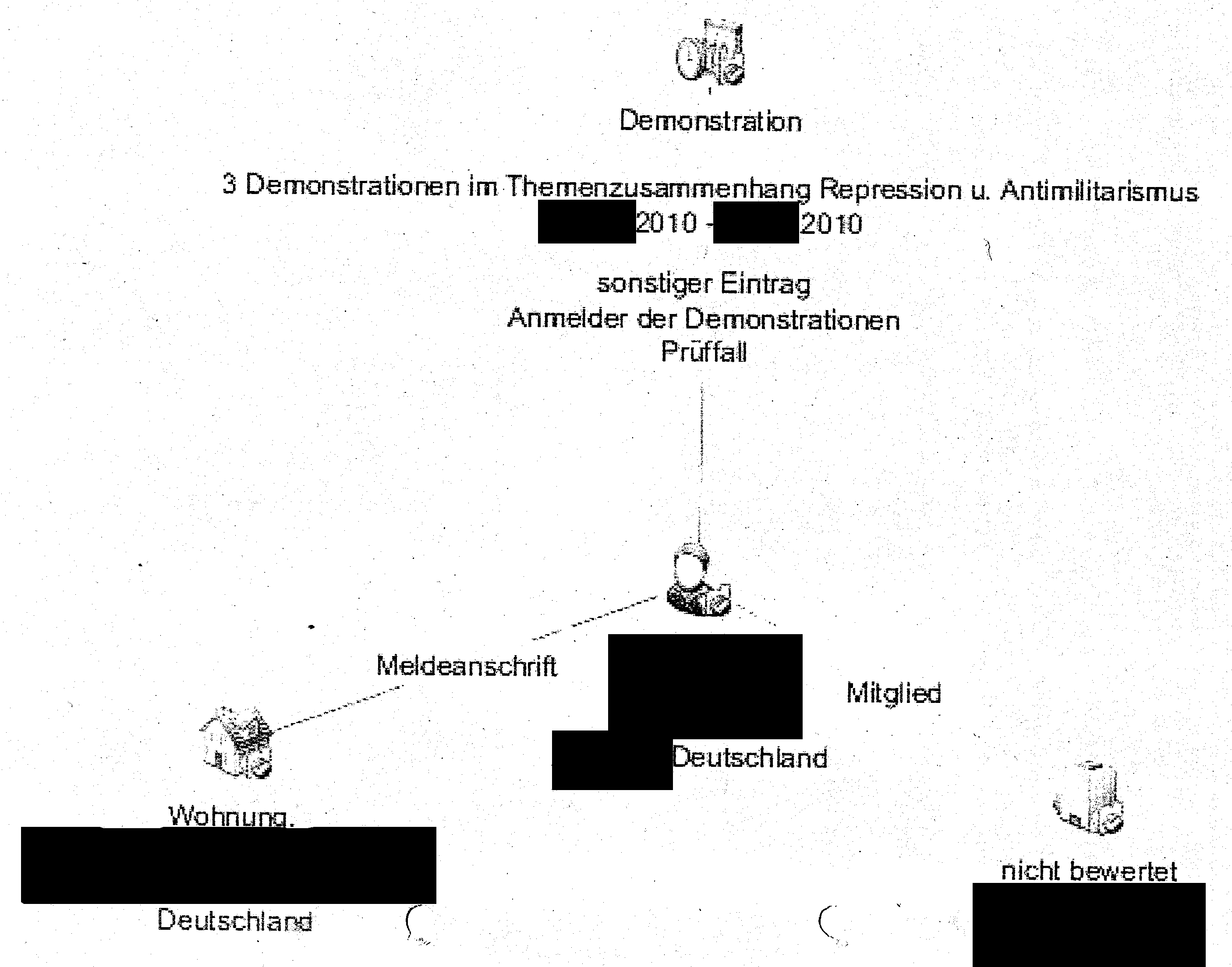

Als Blaupause für viele Unzulänglichkeiten des derzeitigen Datenschutzes wurde anhand eines Fallbeispiels dargestellt, wie leicht politisch aktive Menschen in Datensammlungen des Staates geraten können. Das Beispiel dokumentierte darüber hinaus ebenso, mit welchen kritikwürdigen Methoden und haltlosen Unterstellungen die Behörden versuchen, Betroffene zu kriminalisieren oder das eigene perfide Vorgehen gegenüber potentiellen Kontrollorganen zu rechtfertigen. Nicht zu vernachlässigen ist dabei insbesondere die Interpretationsmacht der Behörden, die mitunter handfeste Konsequenzen haben kann und daher keineswegs „eben harmlos“ ist. Mit der weiter um sich greifenden Massendatenspeicherung und Konzepten wie „Big Data“ spielt das informationelle Zerrbild des behördlichen Gegenübers eine immer zentralere Rolle. Damit einhergehende Verdächtigungen oder Diskriminierungen sind also vorprogrammiert.

Geschenke vergangener Jahre

Polizeien, Geheimdienste und andere staatliche Stellen erheben seit geraumer Zeit eine Vielzahl personenbezogener Daten und übermitteln damit angereicherte Dossiers mitunter weltweit an so genannte „Partnerbehörden“. Bereits geringfügige Berührungspunkte mit der Staatsmacht, beispielsweise in Form von Versammlungsanmeldungen, Identitätsfeststellungen, Platzverweisen oder eingestellten Ermittlungsverfahren wandern digitalisiert als langlebige Datensätze in moderne Erfassungs- und Analysesysteme, die immer auch präventiv, d.h. zur vorgeblichen Gefahrenabwehr oder für die so genannte Erkenntnisgewinnung der Geheimdienste, betrieben und ausgebaut werden.

In unserem Beispiel aus dem ersten Teil des Gastbeitrages standen zwei beim BKA betriebene Staatsschutz-Dateien im Mittelpunkt, die in den vergangenen Jahren kontinuierlich erweitert und befüllt worden sind. Ein genauer Blick auf diese Produkte staatsschützerischer Begierde lohnt sich, denn es sind dabei generische Lücken der Fach- bzw. Datenschutzgesetzgebung erkennbar:

Die automatisierte Zentraldatei „PMK-links‑Z“ dient laut Errichtungsanordnung „den beim Bundeskriminalamt mit der Bekämpfung der Politisch motivierten Kriminalität ‑links- beauftragten Referaten zur Sammlung und Auswertung der im Rahmen ihrer Aufgabenwahrnehmung anfallenden Informationen.“ Die Liste der enthaltenen Datenkategorien ist lang und reicht von Personendaten über Örtlichkeits-/Institutionsdaten, Sachdaten, Ereignisdaten, Spurendaten bis hin zu Daten aus der Telekommunikationsüberwachung. Auch können Freitexte in Form von „Dateianhängen“ zu jedem Objektdatensatz erfasst werden. Die Verantwortung für die Zulässigkeit der Speicherung, sonstige Verarbeitung und Nutzung der Daten trägt das BKA. Laut Informationen vom Sommer 2013 waren in „PMK-links‑Z“ zuletzt ca. 3.600 Datensätze enthalten, wovon 1.680 Personendatensätze sind. Auch waren 187 „Institutionen“ gespeichert, wobei unklar ist, was unter diesem Begriff genau verstanden wird. Zur eigenen Bewertung und technischen Ausgestaltung der Datei trägt die Bundesregierung unter anderem vor:

Die Datei „PMK-links‑Z“ dient dem Zweck, die Bundesländer bei der Bekämpfung der PMK-links zu unterstützen. Als Zentraldatei soll sie insbesondere die Sammlung und Auswertung der im Rahmen der Aufgabenwahrnehmung anfallenden Informationen gewährleisten. Dies hat sich im Rahmen der Praxis bewährt und die Zentralstellenfunktion des BKA gestärkt. Für die Bundesländer stellt die Datei „PMK-links‑Z“ bei der Bekämpfung der PMK-links eine wichtige Unterstützung dar.

Mit Einführung der „neuen technischen Basis“ ist die Einführung der technischen Plattform „b‑case“ als neues Fallbearbeitungssystem des BKA gemeint. Das System basiert auf dem Produkt „rsCase“ der Firma rola.

Abschließend sei auf die unkritische Wertung der bisherigen Speicherpraxis des BKA durch die Bundesregierung hingewiesen:

Die Auswahl erfolgt als Einzelfallentscheidung, orientiert an den rechtlichen Vorgaben. Im Rahmen einer kriminalpolizeilichen Bewertung werden nur diejenigen Personen in der „PMK-links‑Z“ gespeichert, bei denen der Schluss zulässig ist, dass sie aufgrund der objektiv festgestellten Anhaltspunkte gegebenenfalls eine besondere Relevanz in der PMK-links haben könnten.

Wie das Beispiel gezeigt hat, sind die angeblich „objektiv festgestellten Anhaltspunkte“ häufig nur vage Mutmaßungen ohne jegliche Substanz. Auf die unbestimmten Speicherbefugnisse – insbesondere bezüglich so genannter „sonstiger Personen“ nach § 8 Abs. 5 BKAG – wurde bereits vor Jahrzehnten in der Stellungnahme zum „Entwurf eines Bundeskriminalamt-Gesetzes“ der Zeitschrift Bürgerrechte & Polizei kritisch hingewiesen, da häufig „Daten von Unverdächtigen oder Personen, gegen die nur ein unkonkreter Anfangsverdacht vorlag, eingegeben wurden“. Auch aktuelle Abhandlungen weisen auf die fehlende Bestimmtheit der Norm, die damit einhergehende Definitionsmacht der Polizei und dem häufigen Einsatz solcher Speicherungen als Mittel zur „Abschreckung“ hin.

Obwohl die Verbunddatei INPOL-Fall „Innere Sicherheit“ (abgekürzt IFIS, ehemals APIS – „Arbeitsdatei PIOS – Innere Sicherheit“) seit einigen Jahrzehnten existiert, weigert sich das BKA hartnäckig, die aktuell gültige Errichtungsanordnung (EAO) zu veröffentlichen. Im ablehnenden Bescheid auf einen Antrag nach dem IFG wird angeführt, dass die EAO als Verschlusssache mit dem Geheimhaltungsgrad „VS-Nur für den Dienstgebrauch“ eingestuft ist und darüber hinaus „das Bekanntwerden der Information nachteilige Auswirkungen haben kann auf Belange der Inneren und äußeren Sicherheit“. Angeblich würde der Inhalt auch Rückschlüsse auf die Methoden des Staatsschutzes der Polizeien des Bundes und der Länder zulassen und „somit die Wirksamkeit der Bekämpfung des Extremismus und Terrorismus“ beeinträchtigen. Damit sind sowohl die technischen Speichergrundlagen als auch die datenschutzrechtlichen Details (z.B. Auswahlkriterien, Aussonderungsfristen) einer kritischen Diskussion nahezu vollständig entzogen.