Am Wochenende hatte die Süddeutsche Zeitung im Enthüllungsprojekt „Geheimer Krieg“ weiter nachgelegt: Demnach sei die US-Beraterfirma CSC mit ihren elf Tochtergesellschaften nicht nur für heikle US-Geheimdienstmissionen unterwegs, sondern arbeite auch für deutsche Ministerien. Naheliegend sei, dass CSC die hierüber erlangten Informationen an US-Behörden weitergebe. Der Zeitung fiel auf, dass CSC-Firmen häufig „in der Nähe von US-Militärstützpunkten“ residieren.

Die Bundesregierung hatte die Verbindungen von CSC zum US-Geheimdienst nicht kommentiert – dies war zu erwarten. Das Bundesinnenministerium richtete aus, ihm genügten entsprechende Klauseln in den Rahmenverträgen mit CSC. Demnach sei es untersagt, „bei der Vertragserfüllung zur Kenntnis erlangte vertrauliche Daten an Dritte weiterzuleiten“.

Auch wenn es im Projekt „Geheimer Krieg“ von der Süddeutschen und dem NDR häufig nicht erwähnt wird: Viele der Recherchen gründen auf sogenannten „Parlamentarischen Initiativen“ im Bundestag. Hierzu gehören neben den bekannteren Kleinen Anfragen auch sogenannte Schriftliche oder Mündliche Fragen. Diese müssen innerhalb einer Woche beantwortet werden. Auch die Informationen zu den an CSC oder Booz Hamilton vergebenen Aufträge stammen aus solchen Initiativen.

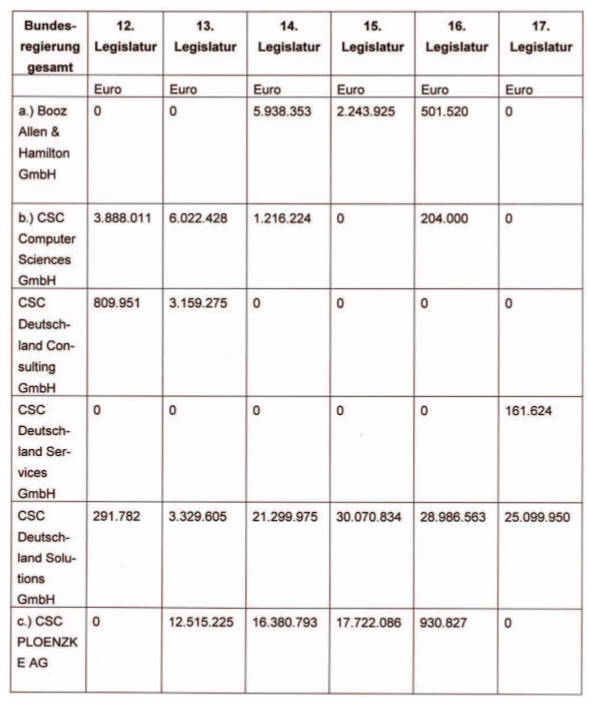

Eine Durchsicht der Anfragen seit Juni (mithin den ersten Veröffentlichungen der Dokumente von Edward Snowden) ergibt Haarsträubendes: So erhielten CSC Deutschland Services und CSC Deutschland Solutions allein zwischen 2009 und 2013 mehr als 25 Millionen Euro für Studien, die teilweise äußerst delikate Sicherheitsinteressen tangieren. Eine weitere Frage förderte zutage, dass dies nur die Spitze des Eisbergs ist. In den vergangen Legislaturperioden erhielt CSC mit seinen Tochterfirmen ein Vielfaches der Summe für ähnliche Aufträge:

Bekannt wurde CSC durch eine Auftragsvergabe zur Prüfung des Quellcodes des vorübergehenden Staatstrojaners der deutsch-britischen Firma Gamma, den das BKA bis zur Entwicklung einer eigenen Hackersoftware einsetzen will. CSC ist darüberhinaus in alle derzeit laufenden, größeren IT-Vorhaben der Bundesregierung eingebunden. Hierzu gehört die eine „Machbarkeitsstudie zum Thema Identitätsmanagement“ in der Bundesverwaltung oder die Begleitung des Vorhabens „IT-Sicherheitskit“ für die „elektronische Patientenakte“.

CSC wirkte maßgeblich bei der Umsetzung des „Nationalen Waffenregisters“ mit. Bis 2010 wurde der Umzug der Leitstellenumgebung der Bundespolizei vorbereitet. Andere Studien widmeten sich der Nutzung von Geodaten. Für das Justizministerium ist CSC an einer Projektgruppe „Elektronische Akte in Strafsachen“ beteiligt und zeichnet für die Projektbegleitung verantwortlich. Gleiches galt für die „Elektronische Gerichtsakte“ sowie das Projekt „Elektronisches Gerichts- und Verwaltungspostfach“, das unter dem Namen „BundOnline“ firmiert. Für das Bundesverwaltungsamt war CSC sogar für die komplette Durchführung eines „Backup- u. Restore-Konzepts“ zuständig.

CSC Deutschland Solutions ist auch für die Einführung des biometrischen Personalausweises verantwortlich. Bekanntlich hatte die Beraterklitsche „Public Opinions“ hierfür ein Handbuch zur Propaganda und Medienzusammenarbeit erstellt, das unter anderem vor kritischen Blogs gewarnt hatte. Die Zuarbeit von CSC war aber weitaus gewichtiger: Die Firma erstellte beispielsweise eine „Studie zu Fragen der Berechtigungszertifikate“ und unterstützte die MitarbeiterInnen der Ausweisbehörden bei der Umstellung. Hierzu gehörte auch die Versorgung mit nötigen Informationen, also jenen Fakten die zuvor im ominösen „Handbuch“ zusammengetragen worden waren. CSC war danach für die Erstellung von „Handlungsleitfäden“ verantwortlich. Ein weiterer Auftrag erging zur „Begleitung des Wirkbetrieb“, ein anderer lautete „Unterstützung bei der nPa Konzeption Webauftritt“. „nPa“ steht für „Neuer Personalausweis“.

Weitaus delikater ist wohl die Mitarbeit von CSC bei der Einführung von „De-Mail“. Noch bis 2012 war die Firma mit der „Unterstützung bei der Fachkommunikation“ befasst. Wie beim biometrischen Ausweis folgten mehrere Studien zur „Unterstützung bei der Öffentlichkeitsarbeit und Akzeptanzmanagement“. Ein Vorhaben „Projektunterstützung De-Mail“ läuft noch bis März 2014. Das „Kompetenzzentrum De-Mail“ wird bei der Presse- und Öffentlichkeitsarbeit beraten.

Nach den neuesten Veröffentlichungen der Süddeutschen, aber auch des Stern von vor drei Wochen gerät nun auch das Verteidigungsministerium in Bedrängnis. Denn auch dort wurden etliche Aufträge an CSC vergeben: Studien widmeten sich etwa Informationssystemen für die „Nationale Luftabwehr“, die Marine oder einzelne ihrer Fregatten. CSC beschaffte Software zur Cyberabwehr und reorganisierte die Datenverwaltung des Militärs. Noch andauernd ist die Beteiligung am maritimen Überwachungsprojekt „MARSUR“, das bald in das EU-Grenzüberwachungssystem EUROSUR integriert wird. Für die Marine war CSC sogar für ein IT-Sicherheitskonzept verantwortlich. Zum Auftragsvolumen gehörte unter anderem der Einbau einer Firewall.

Zum Vorab-Stöbern in weiteren Enthüllungen, die von „Geheimer Krieg“ bis zum 28. November (dem entsprechenden Themenabend in der ARD) veröffentlicht werden, sei die Bundestagswebseite empfohlen. Die dortige Suchfunktion ist relativ zuverlässig; Suchbegriffe wie AFRICOM, „Cyber Storm“ oder „DHS Frankfurt“ fördern Antworten zutage, die uns in den nächsten Wochen weiter beschäftigen dürften.