Dieser Artikel soll der Start einer Reihe sein, die sich mit Methoden beschäftigt, die automatisiert Daten über uns auswerten und daraus Schlüsse ziehen. Wo halten wir uns gerade auf, mit wem sind wir unterwegs, was ist unsere Lieblingsfarbe und werden wir im nächsten Jahr in den Urlaub nach Spanien fahren? Google, NSA, Schufa und Co. versuchen, all das und noch viel mehr über uns zu erfahren. Damit wir ein bisschen mehr verstehen, wie das funktioniert, wird hier jede Woche ein anderer Aspekt aus Welt der automatischen Profilbildung beleuchtet. Mal aus Sicht der Wissenschaft, mal aus Sicht der Vermarktung, mal ganz allgemein, mal spezieller. Und wenn ihr wollt, könnt ihr mitbestimmen und mir Themen vorschlagen, die euch interessieren.

Heute beschäftigen wir uns mit den Grundlagen der Handyortung und ‑auswertung à la NSA. Erstmal recht grob, denn das Thema ist riesig. Ein technisch detaillierterer Teil wird aber (als Ausnahme schon sehr bald) folgen.

Funkzellenabfragen wie die zu den Autobränden in Friedrichshain, Handygate Dresden, Stille SMS und hochgeschätzte Zahlen dürften die NSA nur zum müden Lächeln bringen, wissen wir seit gestern. Egal wohin wir gehen – die NSA reist mit. Und sammelt rund 5 Milliarden Datensätze pro Tag.

Aber wie funktioniert das eigentlich alles?

Wo kommen die Daten her?

Berichten zu Folge direkt aus den Kabeln, die die Datencenter der Mobilfunk-Provider verbinden, zum Teil sicher in einhelliger Zusammenarbeit. Aber die eigentlichen Ortsdaten müssen vorher erst einmal ermittelt werden.

Wenn wir uns bewegen, sucht sich unser Handy immer den Funkmast, zu dem es den besten Empfang hat und wählt sich bei diesem ein. Die zugehörige Funkzelle mit ihrer spezifischen CellID ermöglicht dann eine grobe Schätzung, wo wir uns befinden. Das ist aber recht ungenau, vor allem in ländlichen Gegenden, wo man nur alle paar Kilometer eine Basisstation braucht, da die Handydichte geringer ist als beispielsweise in Berlin – dort trifft man schon in Abständen von wenigen 100 Metern auf neue Funkzellen.

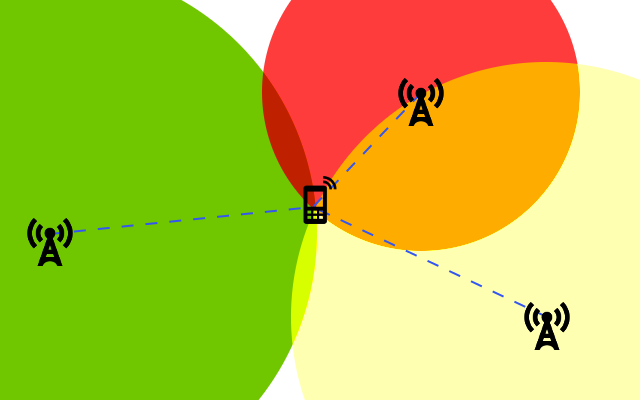

Das ist noch sehr ungenau und lässt sich verfeinern. Beispielsweise dadurch, dass die Zeit bestimmt wird, die ein extra ausgesendetes Signal zu mehreren benachbarten Funkmasten (bzw. die Antwort zurück) benötigt. Dafür braucht man mindestens drei erreichbare Stationen, aber je mehr, desto besser. Hier ein kleines Beispielbild:

Damit kann man bei ausreichender Funkzellendichte schon Genauigkeiten von ca. 30 Metern erreichen. Alle Verfahren, die nur mit dem Mobilfunknetz an sich arbeiten, nennt man GSM-Ortung. Noch genauer geht die Positionsbestimmung aber mit W‑Lan-Zugangspunkten in Städten, denn davon gibt es erfahrungsgemäß mehrere und die Radien sind kleiner.

Ein weiterer Weg, den Aufenthaltsort eines Mobilgerätes zu ermitteln ist GPS. Das ist ziemlich genau – klar, kennen wir ja von Navigationsgeräten. Aber die Ortung muss immer vom Handy selbst initiiert werden, das analog zur Funkzellenortung seine Position mit Hilfe der Signallaufzeiten zu den GPS-Satelliten ermittelt, denn die Satelliten selbst wissen nichts über das Mobiltelefon. Hierzu braucht es jedoch eigens dafür installierte Software, da die GPS-Satelliten nicht wie die Funkmasten der Kontrolle des Netzbetreibers unterliegen.

Aber im Fall der NSA dürfte es vermutlich weder ein Problem sein, auf die GPS-Satelliten zuzugreifen noch sich die berechnete Position vom Endgerät ausgeben zu lassen. Mit einer Kombination aus GSM und GPS arbeitet übrigens auch der deutsche Zoll. Das Patras genannte System war bekannt geworden, als Hacker 2011 Daten aus einem Zollserver ausgelesen hatten.

Was sind das eigentlich für Daten?

Wie findet man eigentlich ein Handy unter vielen wieder? Lassen sich eigentlich auch Handys verfolgen, wenn man zwischendurch die SIM-Karte tauscht? Und was verrät eine Funkzellenabfrage noch so über mich?

Bei der Abfrage während der Anti-Nazi-Demo in Dresden 2011 wurden 896.072 Verkehrsdatensätze, 257.858 Rufnummern und 40.732 Bestandsdaten (Daten über den Anschlussinhaber und den Vertrag sowie IMEI) abgefragt.

Bei der IMEI, International Mobile Station Equipment Identity, liegt ein Teil des Hundes begraben. Diese Nummer ist nämlich eine (in der Theorie) für jedes Mobiltelefon eindeutige Nummer und ändert sich auch nicht beim Wechsel der SIM-Karte. Das ist einerseits praktisch, um gestohlene Handys für andere Karten sperren zu lassen, macht aber die Überwachung leichter. Manche Hersteller halten sich jedoch nicht an eine eindeutige Nummerierung und für manche Handys lassen sich IMEIs nachträglich ändern, sodass allein dadurch der Überwachungserfolg nicht garantiert ist.

IMSI, International Mobile Subscriber Identity, ist uns vom Namen der IMSI-Catcher bekannt und identifiziert nicht wie die IMEI das Gerät, sondern die SIM-Karte. Neben CellID, IMSI und IMEI benutzt die NSA übrigens laut der von der Washington Post veröffentlichten Präsentation weitere 37 Angaben zur Verfolgung eines Mobilgeräts – Details dazu gibt es in Teil Ib.

Wir merken also: Gerät tauschen – bringt nix. Karte tauschen – bringt auch nix. Und wer jetzt auf die Idee kommt, Einweghandys mit Wegwerf-SIMs zu benutzen und jeweils nur ein Telefongespräch damit zu machen: Zu kurze Anschaltzeiten und beinahe synchrones Aus- und Anschalten benachbarter Geräte sind auch verdächtig.

Wo gehen die Daten hin?

5 Milliarden Datensätze mit schätzungsweise ca. 27 Terabyte Gesamtvolumen pro Tag – das ist selbst für die NSA ein ziemlicher Berg. Die Datenbank, die solche Mengen aufnehmen soll, heißt FASCIA. Zur Einordnung hilft die verlinkte Folie, denn dort ist auch die noch größere Datenbank für alle möglichen Arten von Metadaten aufgeführt – Marina. Die wurde schon im September bekannt, damals berichtete The Guardian:

Jegliche Computer-Metadaten, die von der NSA gesammelt wurden, werden zu der Marina-Datenbank geleitet. Telefondaten werden zu einem separaten System gesendet.

Seit gestern wissen wir ja, welches dieses „separate“ System ist…

Was macht die NSA damit?

Nach eigenen Angaben versucht man, Begleiter von bekannten Zielpersonen zu finden – daher der Name CO-TRAVELLER. Dafür scannt man die Datenbank mit dem Suchtool CHALKFUN nach Korrelationen. Das heißt, wer war mit wem in welcher Funkzelle? Haben die beiden Ziele sich gemeinsam, etwa gleichzeitig in eine andere Zelle bewegt? Kombiniert man die 40 erhobenen Datenstückchen von jedem Gerät und ermittelt man über eine Stunde hinweg immer wieder Zusammenhänge, kann man danach davon ausgehen, ein Bild über tatsächliche Treffen oder Zufallswegüberschneidungen zu erhalten.

Und die amerikanischen Bürger?

Die will natürlich keiner abhören. Aber Kollateralschaden lässt sich nunmal nicht vermeiden. Dafür wissen wir dank eines ebenfalls gestern erschienenen Ausschnitts ein bisschen mehr, wie die USA Amerikaner und Nicht-Amerikaner auseinander halten. Ermittelt TAPERLAY, ein Tool das registriert, wo ein Mobilgerät sich eingewählt hat, dass derjenige seit 60 Tagen in keiner amerikanischen Funkzelle angemeldet war, ist er Nicht-Amerikaner im Sinne der Überwachungsanordnung.

In dieser Reihe erschienen:

- How-To Analyze Everyone – Teil I: Basics der Handyortung

- How-To Analyze Everyone – Teil II: Wie findest du eigentlich Zombiefilme?

- How-To Analyze Everyone – Teil III: Ich weiß, wo du heute abend sein wirst

- How-To Analyze Everyone – Teil IV: Kunden, die diese Feueraxt gekauft haben, mögen Zombiefilme

- How-To Analyze Everyone – Teil V: Der Algorithmus weiß besser als Du, wer zu Dir passt

- How-To Analyze Everyone – Teil VI: Neurotisch? Extrovertiert? Dein Provider könnte es wissen

- How-To Analyze Everyone – Teil VII: Zeig mir dein Gesicht

- How-To Analyze Everyone – Teil VIII: Browser-Fingerprints und Informationskrümel ohne Cookies

- How-To Analyze Everyone – Teil IX: Predictive Policing oder wenn Vorurteile Algorithmen füttern

- How-To Analyze Everyone – Teil X: Wie Computer herausfinden können, wer hier welche Texte schreibt