Kriminelle installieren Schadsoftware oft mittels Phishing. Die Polizei installiert Staatstrojaner oft über physischen Zugriff auf das Zielgerät. In Zukunft wollen die Geheimdienste ihre Schadsoftware direkt beim Provider in Downloads der Zielperson einspeisen. Mit einer Webseite, einer App oder einem Update kommt dann auch der Trojaner auf das Gerät.

Dafür will die Bundesregierung Anbieter von Telekommunikation verpflichten, Datenströme an die Geheimdienste umzuleiten. Das steht im Gesetzentwurf zur Harmonisierung des Verfassungsschutzrechts, den wir veröffentlicht haben. Konkret müssen Anbieter die Installation des Staatstrojaners „durch Unterstützung bei der Umleitung von Telekommunikation … ermöglichen“.

Die Dienste-Anbieter sollen nicht nur eine Kopie der Daten ausleiten, das wäre eine normale Telekommunikationsüberwachung. Stattdessen sollen „die umgeleiteten Daten nach Durchführung der Maßnahme zur Weiterleitung an den Adressaten bestimmt bleiben“. Der Datenverkehr soll also durch einen Hacking-Proxy der Geheimdienste geleitet werden.

Datenströme umleiten und ändern

Technisch ist das nicht sonderlich kompliziert. Wenn Datenverkehr durch einen Computer geleitet wird, kann dieser den Inhalt ändern und Webseiten oder Downloads modifizieren und infizieren.

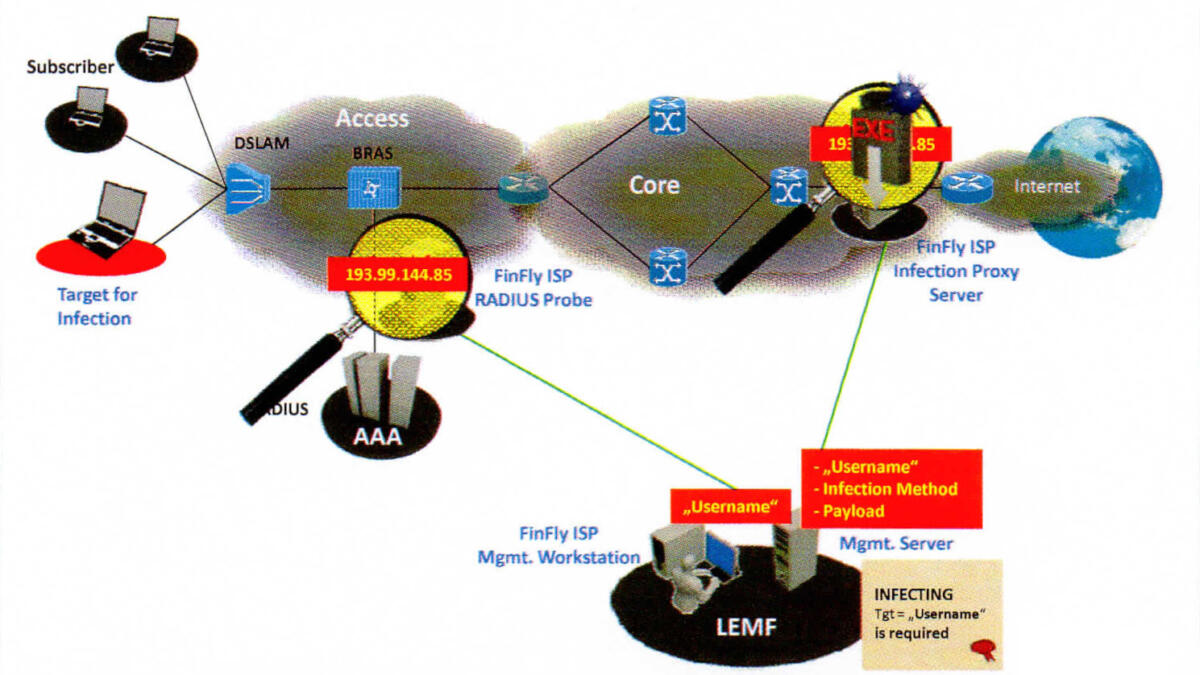

Die großen kommerziellen Staatstrojaner-Produkte beherrschen diese Technik seit vielen Jahren. Die teils deutsche Firmengruppe FinFisher hat dafür das Produkt FinFly ISP, das so beworben wird: „FinFly ISP ist in der Lage, Dateien, die vom Ziel heruntergeladen werden, on-the-fly zu patchen oder gefälschte Software-Updates für populäre Software zu versenden.“

Updates fälschen und infizieren

Eine Werbe-Broschüre von 2011 beschreibt einen beispielhaften Einsatz: „Ein Geheimdienst setzte FinFly ISP im Netzwerk des wichtigsten nationalen Internetdienstanbieters ein. Es genügte, dass das System nur die Log-in-Informationen der Zielperson in das Provider-Netz kannte, um eine Fernüberwachungslösung auf ihrem Computer zu installieren und sie von da an zu überwachen.“

Es gibt sogar ein eigenes Werbe-Video, wie FinFly ISP ein gefälschtes iTunes-Update verschickt und darüber das Zielsystem mit FinSpy infiziert:

Erst vor zwei Wochen berichtete Amnesty International, wie Journalisten in Marokko über eine solche Netzwerk-Injektion mit dem Staatstrojaner der israelischen NSO Group infiziert wurden.

Das Bundeskriminalamt und andere Behörden haben Staatstrojaner von FinFisher gekauft. Wie oft deutsche Bundesbehörden solche Techniken bereits einsetzen, darf der Bundestag nicht erfahren, nicht mal streng geheim.

Provider als Hilfssheriffs

Die Internet-Anbieter kritisieren, dass die Bundesregierung sie zu Hilfssheriffs macht. Im Rahmen der Verbändebeteiligung haben sie Stellungnahmen an die Bundesregierung geschickt.

Der Branchenverband eco bezeichnet die Umleitung von Datenverkehr als „besonders intensiven Eingriff“, der „eine Vielzahl an rechtlichen und prozeduralen Fragen aufwirft“. Der Verband der Internetwirtschaft sieht das Vorhaben „äußerst kritisch und lehnt insbesondere eine Veränderung und Manipulation der Kommunikation sowie deren Unterdrückung ab“.

Der Bitkom hält die Vorschläge für „dringend korrekturbedürftig“. Das Vorhaben „verkennt die enormen Risiken für die gesamte Netzintegrität der Provider und der damit einhergehenden Vertrauensverluste“. Unter den 2.700 Bitkom-Mitgliedern sind auch die Deutsche Telekom, Vodafone und Telefónica.

Viele Anbieter von Telekommunikation

Die Liste der betroffenen Unternehmen ist lang. Dazu zählen vor allem die Zugangsanbieter von Internet- und Mobilfunkanschlüssen, aber auch Betreiber kommerzieller WLANs. Dazu kommen Internet-Knoten wie der DE-CIX, Backbone-Anbieter wie Glasfaser-Betreiber und Housing-Anbieter wie Hetzner. Auch wer an der Erbringung von Telekommunikationsdiensten mitwirkt, ist erfasst.

Schon die klassische Telekommunikationsüberwachung wird nicht nur gegen Clients eingesetzt, sondern auch gegen Server und andere Infrastruktur. Seit vielen Jahren nutzen Polizei und Verfassungsschutz Server-TKÜ und E‑Mail-TKÜ. Letzte Woche verkündeten Europol und die französische Polizei, wie sie die Server eines Messenger-Anbieters und darüber alle Client-Apps gehackt haben.

Mit dem Telekommunikationsmodernisierungsgesetz will die Bundesregierung die Definition von Telekommunikation erweitern, von „klassischen“ Diensten wie Telefonie, SMS und Fax auf moderne Dienste wie E‑Mail, Internet-Telefonie und „Over-the-Top-Dienste“ wie Messenger. Gut möglich, dass all diese Dienste in Zukunft Telekommunikationsüberwachung ermöglichen müssen – mit und ohne Trojaner. Der eco kritisiert das als immensen Anstieg der verpflichteten Unternehmen.

Trojaner für Geheimdienste kommt

Die Bundesregierung will das Gesetz, das allen 19 Geheimdiensten Staatstrojanern gibt, schon in der Kabinettssitzung am nächsten Mittwoch beschließen. Danach kommt das Gesetz in den Bundestag, wo von der Großen Koalition nicht viel Widerstand zu erwarten ist.

Die Diskussion, ob Kommunikations-Anbieter zur Beihilfe bei der Installation des Staatstrojaners verpflichtet werden, dürfte im Parlament breiten Raum einnehmen. Daran schließen sich Fragen von Haftung, Rechtssicherheit, technischen Richtlinien und Kosten an. Die Union fordert, den Geheimdiensten neben dem kleinen Staatstrojaner Quellen-TKÜ auch den großen Staatstrojaner Online-Durchsuchung zu gehen. Sicher scheint, dass der Trojaner für die Geheimdienste kommt.

Die Gesellschaft für Freiheitsrechte klagt bereits gegen den Staatstrojaner für das BKA. Vor drei Wochen hat die NGO angekündigt, gegen den Staatstrojaner für die Geheimdienste zu klagen. Der Vorsitzende Ulf Buermeyer kündigt auch eine Klage gegen die Provider-Verpflichtung an: „Sollten diese Hacking-Proxys Gesetz werden, wird die GFF eine Verfassungsbeschwerde hiergegen prüfen.“