Technologie

Künstliche Intelligenz, Drohnen, selbstfahrende Autos, Cyborgs, Roboter und IT-Sicherheit.

-

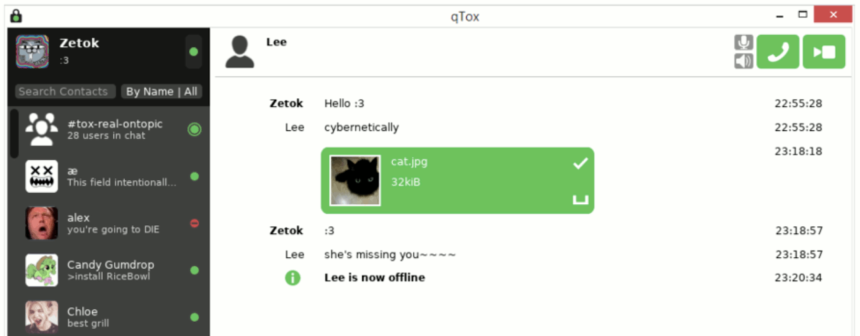

: Auf der Suche nach einer Skype-Alternative? Tox!

: Auf der Suche nach einer Skype-Alternative? Tox! Gerüchte gab es ja schon seit längerer Zeit, doch spätestens seit den Enthüllungen von Edward Snowden vor über zwei Jahren gilt das Messaging-Programm „Skype“ als nicht mehr vertrauenswürdig. Im Buch „Die globale Überwachung“ von Journalist Glenn Greenwald, der darin die Snowden-Dokumente aufarbeitet und zusammenfasst, ist beschrieben, wie es der NSA und anderen Regierungen (vermutlich mit der Unterstützung von Microsoft) immer besser gelingt, Zugriff auf Gespräche zu erhalten.

Diesen Gastbeitrag von Benedikt Moser veröffentlichen wir mit freundlicher Genehmigung.

In einer kleinen Anekdote erzählt Greenwald, wie er via Skype seinen Freund David Miranda kontaktierte und ihm mitteilte, dass er ihm eine verschlüsselte Datei schicken möchte, die er dann sicher ablegen solle. Keine 48 Stunden danach war Davids Laptop gestohlen. Es scheint kein Zufall zu sein, glücklicherweise aber sendete Greenwald die Datei letztlich doch nicht.

Für Personen, die Wert auf Datensicherheit und Privatsphäre im Internet legen, ist die undementierte Veröffentlichung über das Abhören von Skype eine mehr als unbefriedigende Situation. Nichtsdestotrotz ist Skype weiterhin die unangefochtene Nummer 1, wenn es um Audio- und Videochats im Internet geht. Die Gründe sind relativ simpel: Die Qualität der Unterhaltungen ist gut, das Programm ist benutzerfreundlich gestaltet sowie einfach zu bedienen und die meisten Freunde nutzen diese Software eben auch. Alternativen gibt es schon länger, diese sind oftmals aber komplizierter zu benutzen, es ist mehr Konfigurationsaufwand notwendig oder sie funktionieren nicht ganz so zuverlässig.

Um dieses Problem zu lösen, entstand noch im Sommer 2013, bereits einige Tage nach den ersten Enthüllungen, das Projekt „Tox“. Auf der Softwareverwaltungsplattform GitHub wurde am 24. Juni 2013 von einem User namens „irungentoo“ der erste Beitrag erstellt. Der Ansatz wirkt durchdacht und umfassend: Es soll eine Messaging-Alternative geschaffen werden, die einfach zu bedienen, frei sowie quelloffen ist und als Reaktion auf die Überwachungsskandale einen vollständig verschlüsselten Datenaustausch ermöglicht. Zusätzlich kommt Tox im Gegensatz zu bereits vorhandenen Diensten, wie z. B. TextSecure, ohne zentrale Server aus, um das Sammeln von Metadaten zu erschweren und möglichst unabhängig von weiteren Parteien zu sein.

Clients für Tox

Bei der Verschlüsselung bedient sich Tox der Bibliothek NaCl, die hauptsächlich von Daniel J. Bernstein entwickelt wurde und unter Experten als sicher gilt. Mit Hilfe der Kryptographie soll der Nachrichtenaustausch bei Tox die gleichen Eigenschaften besitzen, wie eine Unterhaltung im echten Leben. Man soll sich sicher sein, dass man nicht abgehört werden kann (Vertraulichkeit), zusätzlich muss gewährleistet sein, dass man mit den Personen spricht, mit denen man auch sprechen möchte (Authentizität). Außerdem wird das sogenannte Forward-Secrecy-Verfahren angewendet. Wenn man also seinen privaten Schlüssel verliert, bleiben Gespräche aus der Vergangenheit trotzdem vertraulich, weil temporäre Schlüssel ausgehandelt wurden. Und zum Schluss soll der Gesprächspartner nicht hundertprozentig beweisen können, was man gesagt hat (Abstreitbarkeit), was dadurch erreicht wird, dass die Nachrichten nicht signiert werden.

Der Quellcode von Tox wurde jedoch noch keinem ausführlichen Sicherheitsaudit von Experten unterzogen. Ob die Verschlüsselung also zuverlässig implementiert wurde und ob sonstige Sicherheitslücken bestehen, muss noch genauer untersucht werden. Andere Entwickler arbeiten momentan an den Clients für Tox. Dabei ist mit einer breiten Plattformunterstützung zu rechnen. Neben Windows, MacOS oder Linux sind auch Clients für die mobilen Betriebssysteme iOS und Android in Arbeit, auch wenn sich diese noch in einem sehr frühen Entwicklungsstadium befinden. Dennoch wird dadurch angedeutet, dass Tox möglicherweise auch als quelloffene und sichere WhatsApp-Alternative zu betrachten ist.

Ein Problem bleibt allerdings: Wirklich erfolgreich wird es nur sein, wenn man eine große Nutzerbasis erreicht. Hier liegt der Vorteil klar bei den heutigen Platzhirschen: Wenn alle Skype benutzen, ist es schwierig, hier Veränderungen zu schaffen. Vom Konzept her scheint Tox ein vielversprechendes Projekt zu sein, das im Zeitalter der Snowden-Enthüllungen dringend gebraucht wird. Zu große Euphorie ist allerdings noch nicht angebracht, es ist schließlich nicht die erste interessante Open-Source-Alternative.

-

: Drohnen und deren Abwehr beim G7-Gipfel in Elmau

Männer, die auf Monitore starren: Werbung für das System TARANIS, über das Informationen zu Drohneneindringlingen verteilt werden können. : Drohnen und deren Abwehr beim G7-Gipfel in Elmau Zu den Sicherheitsmaßnahmen rund um den G7-Gipfel im bayerischen Elmau gehörten in geringem Umfang auch Einsätze von kleinen Drohnen. Laut der Antwort des Bundeskanzleramts auf eine Kleine Anfrage der Abgeordneten Eva Bulling-Schröter seien von der Bundespolizei drei Flüge mit Quadrokoptern durchgeführt worden. Die Maßnahmen erfolgten als Unterstützung des Bundeskriminalamtes (BKA), das für den Personenschutz der Staatsgäste verantwortlich war. Ziel war die Erstellung von „Luftbildaufnahmen und Videoaufzeichnungen“. Diese seien „umgehend ausgewertet, nicht gespeichert und nicht weitergegeben“ worden.

Pro halbe Stunde werden die Kosten der Flüge mit 0,60 Euro veranschlagt. Diese ermittelten sich laut dem Bundeskanzleramt aus „Betriebskosten, berechnet aus Anschaffungskosten und etwaigen Ladezyklen, sowie Aufladung des Akkus“. Glaubwürdig ist das kaum, zumal die gängigen und auch von der Bundespolizei genutzten Geräte „Aladin“ und „Fancopter“ in der Anschaffung einen fünfstelligen Betrag verschlingen dürften.

Bundes- und Länderpolizeien suchen Handlungsempfehlungen zur Abwehr von Drohnen

Außer der sächsischen setzen deutsche Polizeibehörden derzeit kaum Drohnen ein. Weitaus mehr Anstrengungen richten Bundes- und Länderpolizeien auf die Abwehr von Quadrokoptern. Aufgrund seiner Zuständigkeit für den Personenschutz leitet das BKA derzeit zwei internationale Arbeitsgruppen, auf Ebene der bundesweiten Innenministerkonferenz (IMK) wurde eine Bund-Länder-Projektgruppe eingerichtet. Bald sollen Handlungsempfehlungen vorliegen, entsprechende Inspirationen wurden bei niederländischen und britischen Polizeibehörden eingeholt.

Es gibt mehrere Herangehensweisen, unerwünschte Drohnen zu erkennen und abzuwehren. Mittels Sensorik können die Bewegung, das Aussehen, die Temperatur oder die Funkfrequenz der Fernbedienung analysiert werden. Mikrofone spüren Geräusche auf. Auch elektromagnetische oder elektrostatische Emissionen können erkannt werden. Zur Abwehr können GPS-Module, die Fernsteuerung oder Motoren gestört werden. Die Rüstungskonzerne MDBA, Rheinmetall und Airbus Space and Defense forschen an Strahlenwaffen, um die Elektronik mit elektromagnetischen Impulsen lahmzulegen. Der Raketenhersteller MBDA führte kürzlich den Abschuss einer Mikrodrohne mit einem Hochenergielaser vor.

Auch beim G7-Gipfel war ein System zur Erkennung von Drohnen installiert. Zum Zuge kam das Radarsystem des Militärzuliefers ESG. Die Anlage wurde zusammen mit dem deutschen Rüstungskonzern Diehl Defence und der niederländischen Firma ROBIN Radar Systems errichtet. Das gemeinsam entwickelte System ist erst wenige Monate alt und offenbar noch nicht serienreif.

Inwiefern beim G7-Gipfel auch Anlagen zur Abwehr (etwa Abschuss oder Jamming) installiert waren, ist nicht bekannt. Der Online-Dienst „Hardthöhenkurier“ dekoriert seinen Bericht zum ESG-System mit einem Bild vom Dach des Schlosses in Elmau, auf dem lediglich verschiedene Erkennungssysteme zu sehen sind.

Weitreichende Einsatzgebiete für neue Systeme

Der Test beim G7-Gipfel diente wohl auch dazu, neue Märkte für das von ESG eigentlich für militärische Zwecke entwickelte „Führungs- und Lagedarstellungsmittel“ TARANIS zu finden. Nach Auskunft des Herstellers seien die Informationen der Drohnen-Erkennungssysteme in Elmau an mobile Endgeräte der Polizei übermittelt worden.

Zu den Sicherheitsrisiken durch Drohnen – mithin den Einsatzgebieten der Hardware – zählt ESG öffentliche Großveranstaltungen sowie „sicherheitsempfindliche Infrastrukturen und Einrichtungen wie Kernkraftwerke, industrielle Großanlagen, Liegenschaften der Bundeswehr oder Justizvollzugsanstalten“. Im Fokus stünden die „unbefugte Nutzung zum Zweck der Ausspähung oder Provokation, aber auch die Verwendung zu kriminellen und terroristischen Zwecken“.

-

: US-Handelsministerium: Änderungen an Abkommen zu Software-Exportkontrollen werden neu aufgerollt

Unterzeichnerländer des Wassenaar-Abkommens : US-Handelsministerium: Änderungen an Abkommen zu Software-Exportkontrollen werden neu aufgerollt Das US-Handelsministerium hat nach einer Konsultationsphase bei einem Treffen am gestrigen Mittwoch beschlossen, den Entwurf für Änderungen am Wassenaar-Abkommen zurückzuziehen und zu überarbeiten. Das Wassenaar-Abkommen stellt freiwillige Regeln für den Umgang mit Dual-Use-Gütern dar, die von insgesamt 41 Ländern der Welt unterzeichnet wurden, und sollte um weitere Punkte ergänzt werden, die den Export von Software regeln. Dabei gab es jedoch ein Problem: Und zwar einerseits den Export von Überwachungssoftware zu regulieren und Unternehmen wie Hacking Team und Co. das Geschäft schwerer zu machen, andererseits aber auch nicht freie Forschung und Freie Software zu beeinträchtigen.

In der bisherigen Form hätten die Änderungsvorschläge genau zu letzterem Punkt führen können, denn sie waren überaus vage formuliert, wie Wissenschaftler und Aktivisten gleichermaßen kritisierten. Beispielsweise hätten die Definitionen so ausgelegt werden können, dass Wissenschaftlern der Zugang zu Software verhindert worden wäre, mit der sie zu Forschungszwecken Sicherheitstests durchführen. Weiterhin wäre fraglich gewesen, ob eine Veröffentlichung von Sicherheitslücken auf einer Konferenz mit den Regeln in Einklang zu bringen gewesen wäre.

Die zahlreichen Kommentare der öffentlichen Konsultation haben das widergespiegelt. Ein Vertreter des Handelsministeriums verspricht nun:

All of those comments will be carefully reviewed and distilled, and the authorities will determine how the regulations should be changed […] A second iteration of this regulation will be promulgated, and you can infer from that that the first one will be withdrawn.

Wie lange es dauert, bis ein neuer Vorschlag eingebracht werden wird, ist unklar, es gebe bisher keinen Zeitplan. Mit mehreren Monaten ist wohl zu rechnen, dann wird eine zweite Konsultationsperiode anstehen.

-

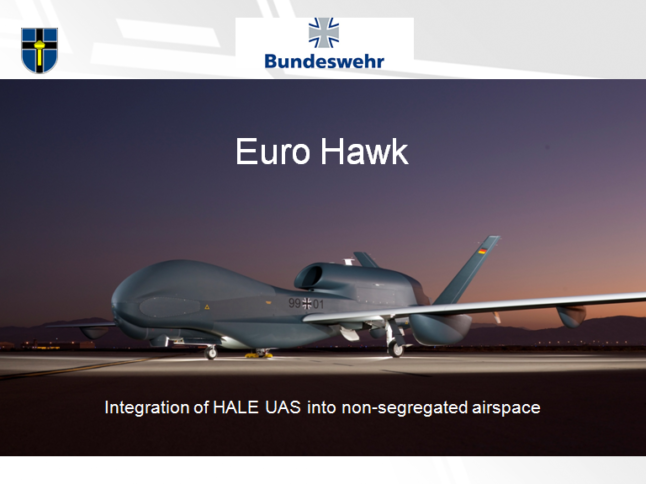

: Neue Pläne für Kampfdrohnen: Wegen Zulassungsproblemen verabschiedet sich die Bundeswehr von „Predator B“

Das derzeit neu entwickelte Modell "Certifiable Predator B" soll alle europäischen Zulassungsanforderungen erfüllen. : Neue Pläne für Kampfdrohnen: Wegen Zulassungsproblemen verabschiedet sich die Bundeswehr von „Predator B“ Das Verteidigungsministerium hat das für anvisierte Rüstungsdeals mit den USA vorgesehene Verfahren „Foreign Military Sales“ (FMS) für die Drohne „MQ‑9 Predator B“ gestoppt. Dies teilte der parlamentarische Staatssekretär Markus Grübel in der Antwort auf eine Kleine Anfrage mit. Zu den Gründen heißt es, der US-Hersteller General Atomics entwickle derzeit mit der Drohne „Predator CPB“ ein neues Modell für europäische Märkte. Falls sich die Bundesregierung für einen Kauf entscheidet, seien die für Zulassungsverfahren in Deutschland zu beachtenden Standards erfüllt.

Das Kürzel steht für „Certifiable Predator B“. Das Programm wurde 2013 aufgelegt, als die deutschen Drohnen-Pläne wegen Zulassungsschwierigkeiten ins Trudeln gerieten. Die „Certifiable Predator B“ hat kaum etwas mit der „Predator B“ gemein. Auch das Verteidigungsministerium quittiert dem Modell „weitgehende Abweichungen“, es handele sich sogar um eine „weitgehende Neu- bzw. Nachentwicklung“.

Seit 1990 hat General Atomics die „Predator“ in rund 20 Ausführungen entwickelt und verkauft. Die „Predator B“ ist eine der neuesten Versionen und firmiert inzwischen unter dem Namen „Reaper“.

Neu entwickelt für europäische Anforderungen

Außer der „CPB“ arbeitet General Atomics an einer Steigerung der Energieversorgung für die „Predator B“ in einer Version „Block 5“. Die US-Luftwaffe könnte auf diese Weise noch mehr Aufklärungssensorik befördern. Außerdem wird die Drohne in einer Exportversion für „nicht-europäische Märkte“ entwickelt. Diese „Predator XP“ ist vor allem für arabische Länder gedacht, die aus politischen Gründen keine israelischen Drohnen kaufen wollen. Angeblich soll die „Predator XP“ so konzipiert sein, dass sie auch nachträglich nicht bewaffnet werden kann.

Die „Predator B“ wird derzeit vom Militär in Großbritannien, Frankreich und Italien geflogen. Auch die Niederlande verfügt über drei Exemplare, darf diese aber nicht im eigenen Land fliegen. Außer Deutschland haben auch Polen und Spanien Interesse am Kauf von „Predator B“ bekundet. Beide Regierungen äußern sich aber skeptisch, ob die Drohnen den heimischen Zulassungskriterien entsprechen.

General Atomics wirbt mit der Serienfertigung der „Certifiable Predator B“ ab 2017, vergangenen Monat meldete der US-Hersteller das Erreichen eines ersten Meilensteins. Das Versprechen der europäischen Lufttüchtigkeit gilt sowohl für die Drohne als auch für die zur Steuerung benötigten Bodenstationen. Seit letztem Jahr experimentiert General Atomics mit dem Einbau deutscher Kommunikationsanlagen, damit auch diese den Anforderungen in Europa genügen. Erste Tests wurden mit einem System von Rohde & Schwarz durchgeführt. Die Software Defined Radios des Typs „MR6000A“ waren zuvor im Rahmen des Airbus 400M-Programms zertifiziert worden.

Für den damals geplanten Verkauf der Vorversion „Predator B“ nach Deutschland hat General Atomics im Auftrag der US-Luftwaffe 2011 eine technische „Gap-Analyse“ angefertigt. Die offensichtlich negativen Studienergebnisse wurden laut dem Verteidigungsministerium mit Ankündigung der Entwicklung der „Certifiable Predator B“ nicht weiter verfolgt. Auch die Schweizer Firma RUAG, die für die Vermarktung von „Predator“-Drohnen in Europa zuständig ist, hat eine solche Studie für die Version „Block 1“ durchgeführt.

Eine „bundeswehrinterne Bewertung“ habe jedoch ergeben, dass die Drohne „einer umfassenden Nach- bzw. Neuentwicklung bedürfte“, um den deutschen Anforderungen der STANAG 4671 und anderer Zulassungsvorschriften zu genügen. Sollte hingegen die „Certifiable Predator B“ die von der NATO geforderten Standards STANAG 4671, DO-178C und DO-254 erfüllen, sehe das Verteidigungsministerium „gute technische Voraussetzungen für eine deutsche luftfahrtrechtliche Zulassung.“

Auch die alte „Heron 1“ ist noch im Rennen

Nach Bekanntwerden der fortgeschrittenen Pläne zur Beschaffung von Kampfdrohnen hatte die Bundesregierung 2013 angekündigt, zunächst eine „gesellschaftliche Debatte“ zu führen. Dessen ungeachtet reisten in dieser Zeit mehrere Abteilungen und Ämter des Verteidigungsministeriums mehrfach in die USA, um technische Voraussetzungen einer möglichen Zulassung der Kampfdrohnen zu erörtern. Hierzu gehörten außer der Wehrtechnischen Dienststelle 61 der Bundeswehr (zuständig für Ausrüstung, Informationstechnik und Nutzung) auch das Kommando Luftwaffe, das Planungsamt und das Luftfahrtamt der Bundeswehr.

Perspektivisch will die Bundeswehr bis zu 16 bewaffnungsfähige Drohnen anschaffen. Im nächsten Quartal soll der Generalinspekteur der Bundeswehr eine Auswahlentscheidung treffen. Außer der „Predator“ kommt laut dem Verteidigungsministerium nur die israelische Drohne „Heron“ infrage. Die „Heron“ wird inzwischen in der größeren und leistungsfähigeren Version „TP“ produziert, allerdings käme für die Bundeswehr „mit Einschränkung im Hinblick auf die Leistungsfähigkeit“ auch die frühere Version „Heron 1“ in Betracht. Seit 2011 reisten die Wehrtechnische Dienststelle 61 und das Luftfahrtamt der Bundeswehr für eine „Besprechung zur Zulassbarkeit“ mehrmals nach Israel.

Auch die Herstellerfirma Israel Aerospace Industries (IAI) hatte die Lufttüchtigkeit ihrer Drohne für Deutschland untersucht. Dies geschah aber ohne offiziellen Auftrag des Verteidigungsministeriums. An einer „firmeninternen“ Prüfung war auch der Rüstungskonzern Airbus (damals EADS) beteiligt. Trotz ihres informellen Charakters hat sich die zuständige Wehrtechnische Dienststelle 61 der Bundeswehr in „Workshops“ mit den Ergebnissen der Studie beschäftigt. Im Ergebnis heißt es, dass „bei ca. zehn Prozent der Forderungen“ entsprechender Standards Abweichungen festgestellt wurden. Auch fehle der Nachweis der „elektromagnetischen Verträglichkeit“.

Vorstudie für europäisches Drohnenprojekt wieder unklar

Unklar ist, ob die aus Israel oder den USA stammenden Drohnen lediglich als Übergangslösung angeschafft werden. Denn insbesondere der europäische Airbus-Konzern drängt seit Jahren zur Entwicklung einer „europäischen Drohne“, die dann bewaffnet und unbewaffnet operieren könnte. Dieses zunächst „Talarion“ genannte Projekt firmierte später als „FEMALE“ und mittlerweile als „MALE 2020“.

Im Frühjahr hatte die für Rüstungsfragen zuständige Staatssekretärin Katrin Suder die Obleute der Bundestagsfraktionen darüber unterrichtet, dass noch in diesem Jahr eine erste Vereinbarung über ein „multilaterales Drohnenprojekt“ unterzeichnet und anschließend eine Studie zur Realisierung erstellt werden soll. Eigentlich waren hierfür außer Airbus die Firmen Dassault Aviation (Frankreich) und Alenia Aermacchi (Italien) vorgesehen.

Ob die drei Rüstungskonzerne jedoch wirklich Auftragnehmer dieser Vorstudie werden, sei laut dem Verteidigungsministerium noch gar nicht entschieden. Zwar seien Vertreter der Firmen „bei verschiedenen Besprechungen im nationalen und internationalen Rahmen“ anwesend gewesen hatten dort ihr „Angebot zu einer möglichen Definitionsstudie und anschließender Entwicklung“ vorgetragen. Mittlerweile sei aber auch Spanien an der Beteiligung am „deutsch-französisch-italienischen Entwicklungsvorhaben“ interessiert. Entsprechende Absichten würden „auf Arbeitsebene der Ministerien“ und auf Staatssekretärsebene verhandelt.

-

: Deutsche Soldaten werden vor Trojaner Regin gewarnt

Die Bundeswehr-Führung ist besorgt, dass Soldaten durch ausländische Geheimdienste ausgespäht werden könnten Quelle: bundeswehr.de PIZ SKB/Ströter : Deutsche Soldaten werden vor Trojaner Regin gewarnt Nach Informationen von Spiegel Online befürchtet die Bundeswehrführung die Ausspähung ihrer Soldaten durch ausländische Geheimdienste. In einem Rundschreiben wurden alle Soldaten im Auslandseinsatz gewarnt und zur Vorsicht beim Umgang mit Computern, insbesondere auch beim Umgang mit privaten Computern geraten. Gewarnt wird vor der Spionagesoftware Regin. Grundlage ist ein Hinweis des Bundesamts für Sicherheit in der Informationstechnik (BSI).

Regin, benannt nach einem Zwerg aus der nordischen Mythologie, wird eine besonders hohe Komplexität zugesprochen, die vermuten lässt, dass staatliche Geheimdienste Entwickler der Software sind. Regin befällt Computer mit einem Windows-Betriebssystem und wurde bereits bei verschiedenen Angriffen identifiziert: bei einem Angriff auf das Kanzleramt und auf die EU-Kommission, nicht bestätigt ist jedoch bisher der Einsatz Regins bei einem Angriff auf die internationale Atomenergiebehörde IAEA. Regin verbleibt nicht auf einen Rechner, sondern breitet sich weiter aus. Die Software ist in der Lage, Screenshots zu machen und Tastatureingaben und den Datenverkehr mitzuschneiden. Dadurch können auch Passwörter mitgeschnitten und damit weitergehende Zugänge für die Angreifer eröffnet werden. Insgesamt sind etwa fünfzig Module bekannt, die Regin nachladen und ausführen kann, nachdem ein einzelner Treiber weitere Treiber nachgeladen hat, bis ein virtuelles Dateisystem mit Malware-Framework eingerichtet ist.

Die militärische Führung der Bundeswehr warnt besonders vor der Benutzung von USB-Sticks. Soldaten sollen USB-Sticks nicht einsetzen, wenn sie sie als Geschenk erhalten haben oder zuvor in Internetcafés eingesetzt haben. Soldaten setzen private Rechner offenbar teils auch für dienstliche Zwecke ein. Durch eine fehlende strikte Abgrenzung von dienstlichen Systemen und privaten Rechnern potenziere sich das Risiko.

Innerhalb des Bundesregierung gibt es laut Spiegel Online kaum noch einen Zweifel daran, dass mit großer Wahrscheinlichkeit der britische Geheimdienst Government Communications Headquarters (GCHQ) oder der US-amerikanische Geheimdienst National Security Agency (NSA) Urheber Regins sind.

-

: Laser, Strahlenwaffen und Störsender: BKA leitet zwei internationale Arbeitsgruppen zur Abwehr kleiner Drohnen

Vor drei Wochen hatte der Raketenhersteller MBDA den Abschuss einer kleinen Drohne durch einen Hochenrgielaser demonstriert. MBDA : Laser, Strahlenwaffen und Störsender: BKA leitet zwei internationale Arbeitsgruppen zur Abwehr kleiner Drohnen Das Bundeskriminalamt (BKA) führt eine EU-Arbeitsgruppe zur Abwehr kleiner Drohnen an. So steht es in dem Arbeitsprogramm der Ratsarbeitsgruppe „Strafverfolgung“. Die Arbeitsgruppe gehört zum „European Network for the Protection of Public Figures“ (ENPPF), einem Netzwerk von Polizeibehörden die mit Personenschutz befasst sind. Als deutsches Mitglied ist dort das BKA vertreten.

Weitere Mitglieder der Gruppe sind Frankreich, Kroatien, Luxemburg, Ungarn sowie die EU-Polizeiagentur Europol. Ziel ist die Entwicklung von Verfahren, um kleine Drohnen erkennen und abwehren zu können. Zunächst werden Vorfälle des vergangenen Jahres begutachtet, bei denen Personen durch kleine Drohnen bedroht wurden. Anschließend werden Methoden zur Störung oder Zerstörung der kleinen, ferngesteuerten Flieger ausgewertet.

Im Bereich des Personenschutzes ist das BKA seit einiger Zeit mit dem Phänomen befasst und hat bereits einen Sachstand zu möglichen Gefährdungsszenarien und dem derzeitigen Stand der Technik erhoben. Mit der Landeszentrale für polizeiliche Dienste Nordrhein-Westfalen wurde bereits ein Verfahren zum „Jamming“ von Funkfernsteuerungen erprobt. Das BKA interessiert sich auch für Verfahren zur „kontrollierten Zwangslandung“.

Bundesländer erarbeiten Handlungsempfehlungen

Mehrere Bundesländer haben ebenfalls entsprechende Untersuchungen gestartet. Die Innenminister der Länder hatten sich vergangenes Jahr mit „Möglichkeiten zur Abwehr von Unmanned Aerial Vehicles“ befasst. Auf Ebene der bundesweiten Innenministerkonferenz (IMK) wurde eine Bund-Länder-Projektgruppe eingerichtet, an der außer dem BKA und der Bundespolizei elf Bundesländer beteiligt sind. Sie soll unter anderem Handlungsempfehlungen erarbeiten, befragt wurden hierzu unter anderem niederländische und britische Polizeibehörden. Ein nicht-öffentlicher Abschlussbericht war für die März-Sitzung der IMK angekündigt. Auch die Staatssekretäre aus den Justizressorts der Länder haben eine Länderumfrage gestartet, um den Bedarf nach neuen Regelungen zur Kontrolle oder Abwehr von Drohnen auszuloten.

Auf EU-Ebene wurde das Thema letztes Jahr erstmals diskutiert. Das „European Network for the Protection of Public Figures” zirkulierte einen Fragebogen an die Mitgliedstaaten, der Möglichkeiten zur Erkennung und Abwehr abfragte. Auch Maßnahmen wie die Änderung von Gesetzen, Ausbildung und Training wurden gesammelt.

Die Abwehrmöglichkeiten von Drohnen werden auch im Rahmen eines internationalen Netzwerkes staatlicher Personenschutzdienststellen untersucht. Innerhalb dieser „Association of Personal Protection Services” ist eine entsprechende Unterarbeitsgruppe eingerichtet worden, die ebenfalls von Deutschland geleitet wird. Wie beim ENPPF dürfte es sich dabei um das BKA handeln. Andere Teilnehmer sind Polizeibehörden aus Israel, Polen, den Niederlanden und Südkorea. Zuletzt traf sich die Gruppe im März in Deutschland.

Beide Arbeitsgruppen sollen nun miteinander verzahnt werden. Unter Federführung der deutschen Polizei wird ein Fragebogen an das internationale Fragebogen geschickt, in dem Erfahrungen und Techniken gesammelt werden. Dann sollen gemeinsame „Aktionen” folgen.

Zahlreiche Möglichkeiten zur Erkennung und Abwehr

Die Möglichkeiten zur Erkennung von Drohnen sind zahlreich. Möglich sind beispielsweise Sensoren zur Feststellung von Bewegung, Radar oder Laser. Mikrofone können Drohnen an ihren Geräuschen erkennen. Die Systeme strahlen aber auch elektromagnetische oder elektrostatische Emissionen aus, die eine Wiedererkennung bekannter Typen ermöglichen. Mithilfe weiterer Sensoren können Drohnen auch am Aussehen, der Temperatur oder der genutzten Funkfrequenz der Fernbedienung erkannt werden. Schließlich kann auch erkannt werden, wenn in der Nähe Bilder übertragen werden.

Zur Abwehr der Drohnen kommen ebenfalls mehrere Ansätze infrage. So können einzelne Komponenten der Drohne (etwa GPS-Module, die Fernsteuerung oder Motoren) mithilfe von Störsendern lahmgelegt werden. Möglich ist auch, den per GPS definierten Kurs der Drohne zu beeinflussen, indem ein gefälschtes Signal ausgesendet wird. Denkbar wäre sogar, Sensoren zur Lage oder Richtung des Fluges oder den meist eingebauten „E‑Kompass“ aus der Ferne zu manipulieren. Einige Hersteller entwickeln Verfahren zum „Einfangen“ von Drohnen mit Netzen oder Fallschirmen.

Abschuss mit Strahlenwaffen

Geforscht wird auch zum Abschuss von Drohnen. Statt Schusswaffen setzen die Polizeibehörden dabei lieber auf Strahlenwaffen, wie sie von den europäischen Rüstungskonzernen MDBA, Rheinmetall und Airbus Space and Defense entwickelt werden. In einem EU-Forschungsprojekt arbeitet MDBA an Methoden, die Bordelektronik von Fahrzeugen oder Schiffen mit mit elektromagnetischen Impulsen lahmzulegen um diese zu stoppen. Das Endprodukt soll tragbar sein, um es in Polizeifahrzeugen mitführen zu können.

Deutsche Polizeibehörden haben sich bereits bei den Firmen Rheinmetall AG, Airbus Space and Defense, ESG Elektroniksystem- und Logistik-GmbH und DeDrone GmbH nach dem Stand der Forschungen erkundigt. Auch Abwehrmöglichkeiten der Bundeswehr waren von Interesse. Weitere „Sachstanderhebungen“ erfolgten beim europäischen Rüstungslieferanten MBDA. Der Raketenhersteller hatte vor drei Wochen den Abschuss einer kleinen Drohne mit einem Hochenergielaser vorgeführt. Zum Einsatzspektrum des Lasers verweist MBDA in einer Pressemitteilung auf den Quadrokopter, der im CDU-Wahlkampf in Dresden zwei Meter vor der Nase der Kanzlerin Angela Merkel und des damaligen Verteidigungsministers Thomas de Maizière zu Boden ging.

-

: „Wiederinbetriebnahme“ der Spionagedrohne Euro Hawk soll für drei Jahre weitere 192,7 Millionen kosten

Sollte eigentlich als Prototyp die Beschaffung weiterer vier Drohnen einleiten: Der gegroundete "Euro Hawk" : „Wiederinbetriebnahme“ der Spionagedrohne Euro Hawk soll für drei Jahre weitere 192,7 Millionen kosten Die von der Bundeswehr zunächst als Prototyp beschaffte Riesendrohne „Euro Hawk“ wird wieder aus der Garage geholt. Dies teilte das Verteidigungsministerium gestern in der Fragestunde des Bundestages mit. Demnach würden derzeit „Maßnahmen zur Wiederinbetriebnahme“ der eingemotteten Spionagedrohne getroffen, damit diese zu neuen Testflügen starten kann. Zunächst soll aber die Verkehrssicherheit bescheinigt werden. Vermutlich handelt es sich dabei um eine vorläufige Verkehrszulassung.

Die Schritte erfolgen in drei Phasen. In der nun beendeten Stufe 1 wurde der „aktuelle luftfahrzeugtechnische Zustand“ untersucht. Den Auftrag hierzu erhielt die Euro Hawk GmbH, ein Konsortium des US-Drohnenherstellers Northrop Grumman und des europäischen Rüstungskonzerns Airbus, der das vom „Euro Hawk“ transportierte Spionagemodul ISIS fertigt. Das Konsortium hat nun ein Angebot zur vertraglichen Umsetzung der Stufe 2 über 32,7 Millionen Euro vorgelegt. Das Verteidigungsministerium will hierüber jedoch verhandeln.

Das technisch veraltete Spionagemodul soll nochmal 55 Millionen kosten

Womöglich würde die Summe auch mit früheren Forderungen verrechnet, die aus Sicht der Bundesregierung nicht vollumfänglich erfüllt wurden. Hingegen hat die Euro Hawk GmbH die Pflege der im bayerischen Manching eingemotteten Drohne übernommen, ohne hierfür Geld zu kassieren. Das Verteidigungsministerium hat die Drohne bzw. das Spionagemodul noch nicht offiziell abgenommen. Eine endgültige Einigung zur Vertragsbeendigung war eigentlich für Ende März 2015 angepeilt. Letztes Jahr hatte die Bundesregierung in einem Rechtsgutachten Schadensersatzansprüche prüfen lassen, diese aber nicht geltend gemacht und eine entsprechende Frist verstreichen lassen.

Die Stufe 3 des Euro soll schließlich in zwei Teilen umgesetzt werden. Zunächst würde das Spionagemodul ISIS für 12 Monate getestet. Das Verteidigungsministerium will die Testflüge danach aber für mindestens 24 Monate weiterführen. Vermutlich geht es dabei nicht nur um die Verbesserung des ISIS, das mittlerweile als technisch überholt gilt. Schon letztes Jahr hatte das Verteidigungsministerium deshalb weitere 55 Millionen Euro für ein „serienreifes ISIS, das auf dem derzeitigen technischen Stand aufbaut“ anvisiert. Die Rede war von einer Anpassung der Hardware „an das sich in den letzten zehn Jahren veränderte Signals Intelligence (SIGINT) Szenario“.

Verteidigungsministerium will „Triton“

Die nun geplanten Testflüge sollen wohl auch beim Sammeln von Erfahrungen helfen, um zulassungsrelevante Daten für die Drohne „Triton“ zu sammeln. Nachdem der damalige Verteidigungsminister die Beschaffung weiterer „Euro Hawk“ gestoppt hatte, favorisiert seine Nachfolgerin die ebenfalls von Northrop Grumman gebaute und für die maritime Aufklärung optimierte „Triton“.

Ein Angebot für die Durchführung der Testflüge in Stufe 3 liegt laut dem Verteidigungsministerium noch nicht vor. Die Kosten würden aber auf rund 160 Millionen Euro geschätzt. Bislang hat der Versuch zur Beschaffung einer fliegenden Spionageplattform mindestens 616 Millionen Euro gekostet, davon 270 Millionen für das ISIS.

-

: Die Nutzung der US-Basis Ramstein als Relais-Station für tödliche Drohnenangriffe – Eine Faktensammlung (mit Ergänzungen)

: Die Nutzung der US-Basis Ramstein als Relais-Station für tödliche Drohnenangriffe – Eine Faktensammlung (mit Ergänzungen)  „Die Regierung kann viel erzählen, das heißt aber nicht, dass alles stimmt“ (Brandon Bryant)

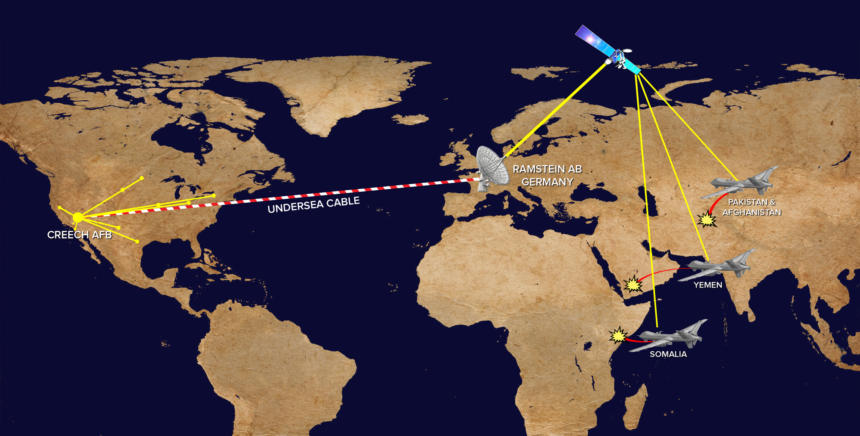

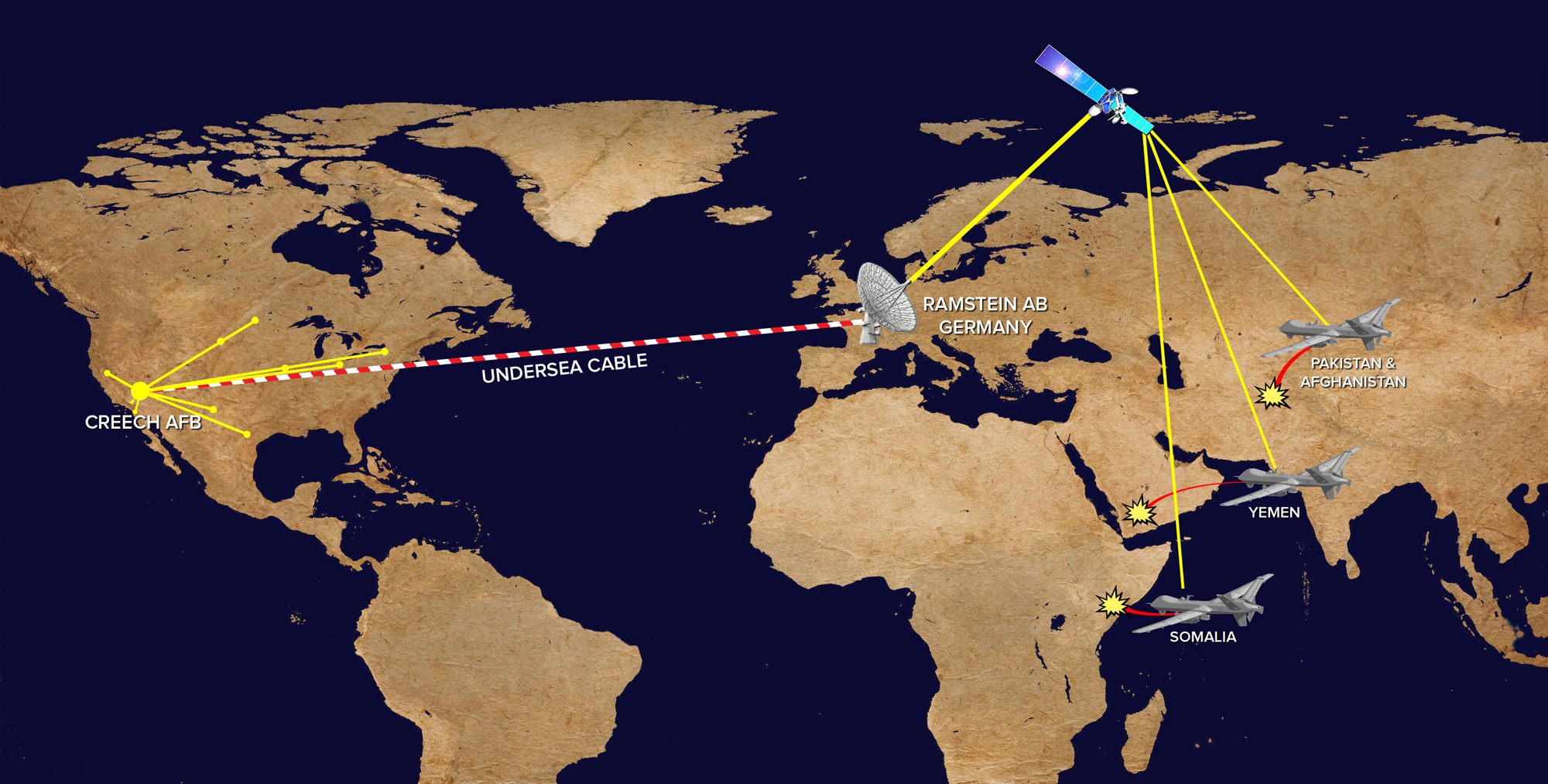

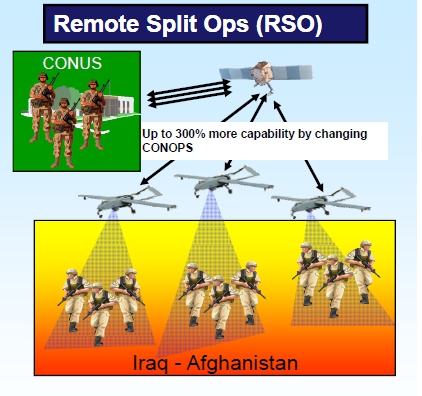

„Die Regierung kann viel erzählen, das heißt aber nicht, dass alles stimmt“ (Brandon Bryant)Die Ramstein Air Base liegt in Rheinland-Pfalz in der Nähe von Kaiserslautern. In Stuttgart, 200 Kilometer südöstlich, sitzt das amerikanische Oberkommando für Afrika AFRICOM. Aus einer Präsentation der US-Luftwaffe (vermutlich von 2009) geht hervor, dass die Air Force zur Steuerung von Drohnen über Kontinente hinweg das Konzept „Remote Split Operations“ entwarf: Von Kontrollstationen in den USA wird die Kommunikation mit den Drohnen über ein Glasfaser-Kabel nach Ramstein geleitet und von dort via Satellit in die Einsatzgebiete. Laut dem Dokument ermöglichten solche „Remote Split Operations“ noch mehr Einsätze von noch mehr Drohnen auch in Afghanistan und dem Irak. Die Satellitensteuerung einer „Remote Split Operation“ wird am Beispiel einer Drohne des Typs „Shadow“ erklärt.

Am 27. März 2013 erfährt Hans-Christian Ströbele als Antwort auf seine schriftliche Frage, auf welche Weise „Einrichtungen der NATO und des US-Militärs in Deutschland (Airbase Ramstein, Africom/Eucom in Stuttgart, CC Land HQ Heidelberg)“ an der „Zielauswahl oder Durchführung von bewaffneten Drohneneinsätzen im Ausland“ beteiligt sind, der Bundesregierung lägen „keine Erkenntnisse zu von US-Streitkräften oder NATO-Einrichtungen in der Bundesrepublik geplanten oder geführten Drohneneinsätzen im Ausland vor“. Eine völkerrechtliche Beurteilung der Einsätze sei nicht pauschal, „sondern nur bei genauer Kenntnis der konkreten Situation und der Umstände des Einzelfalls möglich“.

Am 6. Mai antwortet die Bundesegierung auf eine Kleine Anfrage der Linksfraktion zu „gezielten Tötungen“ durch US-Drohnen und die Verwicklung deutscher Behörden. Dort heißt es ebenfalls, der Bundesregierung lägen keinerlei Erkenntnisse vor, wonach in Deutschland angesiedelte US-Einrichtungen in Drohnen-Operationen eingebunden seien. Auch ob US-Basen in Ramstein oder Stuttgart hierfür Informationen sammeln und verarbeiten sei nicht bekannt.

Am 30. Mai 2013 berichteten das ARD-Magazin „Panorama“ und die „Süddeutsche Zeitung“, das in Deutschland stationierte United States Africa Command (AFRICOM) spiele eine maßgebliche Rolle bei der Zielauswahl, Planung und Durchführung gezielter Tötungen durch US-Drohnen in Afrika. Angriffe würden seit 2011 über eine Flugleitzentrale und Relais-Station in Ramstein gesteuert. Zuständig sei ein „Air- and Space-Operations-Center“ (AOC). In einer Stellenausschreibung wirbt das US-Militär für „Geheimdienstkarrieren“ in Ramstein mit der Aufgabe, individuelle Ziele für die Tötung zu „nominieren“.

Ein AFRICOM-Sprecher erklärt Panorama: Das AFRICOM in Deutschland erteilt den Befehl, Ziele in Afrika aufzuklären. Wurde ein Gesuchter identifiziert, kann AFRICOM auch die Tötung anordnen. Der Befehl geht an den Piloten in den USA. Über den Satelliten in Ramstein wird die Drohne zum Ziel gelenkt. In dieser Zeit erhält das AFRICOM mit US-General Martin Dempsey einen neuen Befehlshaber.

Am 31. Mai kommentiert Regierungssprecher Steffen Seibert: „Ich kann für die Bundesregierung diese Behauptungen, die in der Berichterstattung aufgestellt werden, nicht bestätigen“. Es gebe auch keine Anhaltspunkte für ein völkerrechtswidriges Verhalten der USA.

Am 12. Juni erkundigt sich H.-C. Ströbele in der Fragestunde des Bundestages, ob die Beantwortung seiner Frage vom März unrichtig gewesen war. In der Antwort erklärt die zuständige Staatsministerin im Auswärtigen Amt, Cornelia Pieper, der damalige Außenminister Guido Westerwelle habe das Thema zuletzt bei seinem Besuch in den USA beim Zusammentreffen mit dem Außenminister John Kerry besprochen. Dieser habe ihm erneut versichert, „dass jedwedes Handeln der USA, auch auf deutschem Staatsgebiet, streng nach den Regeln des Rechts erfolgt“.

Am 18. und 19. Juni 2013 besucht Obama Berlin. Er habe dabei laut Bundesregierung „klargestellt, dass Deutschland nicht Ausgangspunkt (launching point) für den Einsatz von Drohnen sei“. So hatten es „Panorama“ und „Süddeutsche Zeitung“ aber gar nicht berichtet, vielmehr ging es um die Relais-Station. Tatsächlich hatte sich Obama aber sehr viel verdruckster geäußert: „Ich betone, dass wir Deutschland nicht als Ausgangspunkt für unbemannte Drohnen verwenden, die als Teil der Terrorismusbekämpfung eingesetzt werden“ (hier im O‑Ton). Dies schließt zumindest nicht aus, dass Anlagen in Deutschland für Kriegshandlungen genutzt würden.

Auch erklärt die Bundesregierung, die US-Streitkräfte hätten (wie im Artikel 49 NATO-Zusatzabkommen gefordert) das BMVg erstmals im April 2010 benachrichtigt, eine „Drohnen-SATCOM-Relais-Einrichtung“ in Ramstein zu errichten. Eine kurze Baubeschreibung und Lageplanskizzen enthielten demnach einen „Hinweis auf ein Kontrollzentrum“. Dabei handelt es sich vermutlich um das „Distributed Ground System“ (DGS). Insgesamt unterhält die US-Luftwaffe weltweit fünf solche DGS-Einrichtungen (unter anderem in Sigonella/ Sizilien). Die US-Baubeschreibung für Ramstein erklärt die Relevanz dieser Zentren: „Mit Hilfe dieser Maßnahme wird ein einzigartiges Kontrollzentrum für den Einsatz der Predator, Reaper und Global Hawk zur Unterstützung der Operation Iraqi Freedom (OIF) und Operation Enduring Freedom (OEF) geschaffen“.

Weiterhin ist unklar, inwiefern die Bundesregierung über die Nutzung von Ramstein informiert ist. In Antworten auf etliche parlamentarische Anfragen der Linksfraktion wird stets betont, sie stehe „in einem kontinuierlichen und vertrauensvollen Dialog mit den US-amerikanischen Partnern“. Zu Ramstein gebe es permanent bilaterale politische und militärische Gespräche auf allen Ebenen. Die Bundeswehr hat Verbindungsoffiziere in verschiedenen US-amerikanischen Dienststellen stationiert. Hierzu gehören das AFRICOM sowie (seit 1996) der Standort Ramstein. Deren Hauptauftrag besteht im „Vertreten nationaler Forderungen und Wünsche gegenüber USA“.

Am 3. April 2014 wiederholen NDR, WDR und Süddeutsche Zeitung, die US-Basis in Ramstein spiele „eine weit bedeutendere Rolle im weltweiten Drohnen-Krieg der USA als bislang bekannt“. Dies wird nun auch vom früheren US-Drohnenpiloten Brandon Bryant bestätigt. Es gehe um Einsätze in Pakistan und in Jemen. Mit der Air Base sei Bryant immer über ein Glasfaserkabel verbunden gewesen. Von dort würden die Steuerungssignale dann über eine Satellitenverbindung an die Drohnen übertragen.

Immer noch will die Bundesregierung hiervon aber nichts wissen. Abermals wird das Mantra von Obama wiederholt, Einsätze bewaffneter Drohnen würden von Deutschland weder geflogen noch befehligt. Obwohl US-Basen jederzeit inspiziert werden könnten, hat kein Angehöriger der Bundesregierung zu diesem Zweck einen Zutritt beantragt.

Das Auswärtige Amt richtete im April 2014 nach den neuerlichen Berichten der Süddeutschen Zeitung einen „Fragenkatalog“ zum AFRICOM-Komplex an die US-Regierung. Dies wurde aber erst im Sommer 2014 bekannt. Abgeordnete hatten sich danach regelmäßig nach der Beantwortung der Fragen erkundigt. Anfangs hieß es, das Auswärtige Amt habe die US-Regierung „fortgesetzt“, dann „eindringlich“, später auch „mit Nachdruck“ erinnert. Auch als „fortgesetzt eindringlich“ gemahnt wurde, kam aus Washington keine Reaktion. Abgeordnete der Linksfraktion schrieben deshalb selbst an den Standortkommandanten von AFRICOM und die US-Botschaft und baten darum, wenigstens zu erfahren auf welche Weise der „Fragenkatalog“ behandelt würde und wann mit einer Antwort zu rechnen sei. Nicht einmal der Eingang dieses Schreibens vom Dezember wurde wie erbeten quittiert.

Am 16. Juli 2014 berichtet die Süddeutsche Zeitung erneut über den Ex-Drohnen-Pilot Brandon Bryant: „Ohne Deutschland wäre der gesamte Drohnen-Krieg des US-Militärs nicht möglich“. Bryant war bis April 2011 auf einem Luftwaffenstützpunkt in New Mexiko stationiert. Bei Dienstbeginn habe er „immer als erstes in Ramstein angerufen“: „Ich habe mein Rufzeichen durchgegeben und die Kennung der Drohne, die ich steuern will, und schon ging es los. Das Signal der Drohne wird über einen Satelliten nach Ramstein übertragen. Dort wird das Signal verstärkt und per Glasfaserkabel in die Vereinigten Staaten geleitet, wo wir Piloten saßen“. Als Pilot sei er während des gesamten Einsatzes per abgesichertem Chat-System mit in Kontakt gewesen. Von dort habe er mehrmals stündlich Live-Hilfestellung zur Auswertung seiner Bilder erhalten.

Interessantes Detail: Die Bundesregierung schrieb ein Jahr zuvor, dass sich das Kontrollzentrum (DGS) aus ihrer Sicht gar nicht in Deutschland befinde, „da die Baubeschreibung lediglich die Errichtung einer Station zur Weiterleitung von Daten über Satelliten (SATCOM-Relay) spezifiziert“. Bryant aber erklärt, er habe oft „mit den Jungs vom DGS gechattet“, diese hätten bestätigt in Langley, Hawaii oder Ramstein zu sitzen.

Bryant erklärt in den neuen Berichten auch, wie das US-Militär Mobiltelefone von Zielpersonen mithilfe von IMSI-Catchern ortet. Ein solches Gerät namens „Gilgamesh“ sei dafür gebaut, an Drohnen montiert zu werden. Der Bundesnachrichtendienst und das Bundeskriminalamt haben Telefonummern deutscher Staatsangehöriger an US-Behörden weitergegeben, die dann womöglich zu deren Ortung und Hinrichtung per Drohne genutzt wurden. Allerdings existiert laut der Antwort auf eine Kleine Anfrage ein Übermittlungsverbot für Daten, die für völkerrechtswidrige HAndlungen genutzt würden. Deshalb hätten die Bundesbehörden stets vermerkt, dass die übermittelten Daten „nicht als Grundlage oder Begründung für eine Verurteilung zum Tode verwendet werden dürfen“.

Tötungen von deutschen Staatsangehörigen lösen eine Ermittlungspflicht deutscher Strafverfolgungsbehörden aus. Der Generalbundesanwalt war mehrmals mit einem Prüfvorgang befasst, stellte diese aber sämtlich ein. Ohne das zu belegen behauptet er, die per Rakete getöteten Deutschen seien Angehörige „organisierter bewaffneter Gruppen“ gewesen und hätten mithin angegriffen werden dürfen.

Am 15. Oktober 2014 reicht das European Centre for Constituional Rights (ECCHR) im Namen von drei jemenistischen Überlebenden eines US-Drohnenangriffs Klage beim Verwaltungsgericht in Köln ein. Der Angriff war womöglich aus den USA gesteuert und mit Unterstützung des US-Militärstützpunkts Ramstein ausgeführt worden. Die Klage richtet sich gegen die Bundesrepublik Deutschland, vertreten durch das Bundesverteidigungsministerium, auf Unterbindung der Nutzung Ramsteins.

Im November 2014 stürzt eine Drohne des Typs „Shadow“ des US-Militärs in der Nähe des Truppenübungsplatz Hohenfels auf einem Trainingsflug in der Oberpfalz ab. Erst acht Tage später war das Verteidigungsministerium vom USAREUR, dem US-Hauptquartier in Deutschland, ausführlich über den Unfall informiert worden. Noch immer liegt der Bundesregierung kein Untersuchungsbericht der US-Armee vor (Stand: Juni 2015). So kann nicht geklärt werden, weshalb die Drohne abstürzte. Unklar ist etwa, ob das unbemannte Fluggerät auf Sicht gesteuert wurde. Denn laut der Bundesregierung finden die Flüge in der Oberpfalz auch nach dem Verfahren „Beyond Visual Line of Sight“ („außerhalb der Sichtweite“) statt. Die Steuerungsart hänge demnach „vom entsprechenden Übungsprofil ab“. Aus einem Dokument der US-Luftwaffe geht hervor, dass die Air Force die in Hohenfels abgestürzte Drohne des Typs „Shadow“ auch aus der Ferne per Satelliten steuert (die sogenannten „Remote Split Operations“). Denkbar wäre, dass bei den Flügen die Steuerung mithilfe von Relais-Stationen geübt wird. Möglich wäre sogar, dass die abgestürzte Drohne von einer Basis in den USA via Ramstein gesteuert wurde. Die Bundesregierung hat hiercon nach eigener Aussage keine Kenntnis.

Weiterhin beharrt die Bundesregierung darauf, keinerlei Kenntnis davon zu haben, dass US-Stützpunkte in Deutschland in den Drohnenkrieg der Amerikaner eingebunden seien. Washington habe mehrmals versichert, dass von Deutschland aus „ferngesteuerte Luftfahrzeuge weder geflogen noch befehligt“ werden. Immer noch ist in den Medien davon auch nicht die Rede – niemand hatte behauptet, dass in Ramstein Drohnen starten und landen würden.

Im Februar 2015 teilt das AA schließlich mit, man verzichte auf weitere kritische Nachfragen bei der US-Regierung, die Beantwortung des zehn Monate vorher versandten „Fragenkataloges“ habe sich also erledigt. Dazu musste die Obama-Administration lediglich die bereits vorgetragenen Nebelkerzen wiederholen: „Die US-Regierung hat dem Auswärtigen Amt nach intensiven, vertraulichen Gesprächen Mitte Januar 2015 versichert, dass Einsätze von unbemannten Luftfahrzeugen in Afrika von Deutschland aus in keiner Weise gesteuert oder durchgeführt würden. Darüber hinaus fielen auch sämtliche Entscheidungen über Einsätze unbemannter Luftfahrzeuge im Kommandobereich von U.S. AFRICOM nach Erklärung der Regierung der USA durch die US-Regierung in Washington“.

Am 17. April 2015 kocht der „Spiegel“ mit dem US-Magazin „The Intercept“ die Debatte unter der Überschrift „Berlin ignoriert Beweise für Drohnensteuerung in Ramstein“ wieder auf. Das Magazin beruft sich (unabsichtlich?) auf die gleichen, im Internet abrufbaren Dokumente zur Errichtung einer „Drohnen-SATCOM-Anlage“ wie seinerzeit die „Süddeutsche Zeitung“ und „Panorama“. Auch wiederholt der „Spiegel“ die längst dokumentierten Informationen zum mobilen IMSI-Catcher „Gilgamesh“.

In dem Bericht ist auch von einem geheimen Vermerk die Rede. Daraus geht hervor, dass die Staatssekretärin im Auswärtigen Amt im Juni 2013 darauf bestand dass die US-Regierung eine Zusicherung abgibt wonach sich US-Stellen in Deutschland „nicht an gezielten Tötungseinsätzen“ beteiligen“. Das AA stand demnach in Konkurrenz zum Bundeskanzleramt und zum Verteidigungsministerium, die beide dafür plädiert hätten, Druck aus Parlament und Öffentlichkeit „auszusitzen“. Auf Nachfragen von Abgeordneten der Linksfraktion und H.-C. Ströbele in der Fragestunde des Bundestages heißt es wie üblich, Einsätze von US-Drohnen würden „in keiner Weise von Deutschland aus gesteuert oder durchgeführt“, sämtliche Entscheidungen hierüber träfe die US-Regierung in Washington. Jedwedes Handeln der Vereinigten Staaten von deutschem Staatsgebiet aus erfolge „nach den Regeln des geltenden Rechts“. Diese zitierte Zusicherung habe die US-Regierung auf Nachfrage „ungefähr ein halbes Dutzend Mal“ gegeben. Weiterhin arbeite die Bundesregierung „mit unseren amerikanischen Partnern vertrauensvoll zusammen“. Das vertrauensvolle Verhältnis basiere auch darauf, „dass man dem Wort des anderen vertraut“. Auch sitze die Bundesregierung „nicht über die Regierung der Vereinigten Staaten zu Gericht“. Es sei „nicht ihre Aufgabe, über jeden einzelnen Drohneneinsatz der Vereinigten Staaten vor Gericht zu sitzen und darüber eine Bewertung abzugeben“. Werde doch einmal ein Drohneneinsatz des US-Militärs durch den Generalbundesanwalt untersucht, sei dies „immer eine Frage des Einzelfalls“. In erster Linie stünden das Ziel des Einsatzes, äußere Rahmenbedingungen und gegebener Kenntnisstand der Verantwortlichen im Mittelpunkt, jedoch „weniger die Struktur des Datentransfers“.

Neuer Aspekt der „Spiegel“-Story ist eine als „streng geheim“ bezeichnete Folie zur Rolle Ramsteins bei der Steuerung von Drohnen. Jedoch sind die darin enthaltenen Informationen keineswegs neu und tauchen in ähnlichen anderen Folien ebenfalls auf. Auch versucht der „Spiegel“, den Bundesnachrichtendienst ins Spiel zu bringen. „Geheime Unterlagen“ zeigten demnach, dass „BND-Leute“ in den Jahren 2012 und 2013 auf Leitungsebene Gespräche mit dem AFRICOM führten. Zusammen mit den Grünen fordert der Spiegel, der Generalbundesanwalt möge Ermittlungen einleiten. Der prüft den Vorgang jedoch schon seit 2013, davon schrieb der „Spiegel“ aber nicht.

Am 23. April 2015 verabschiedet die Parlamentarische Versammlung des Europarates eine Resolution zu „Drohnen und gezielte Tötungen“. Die mit nur einer Gegenstimme und einer Enthaltung angenommene Resolution wendet sich gegen völkerrechtswidrige Einsätze von Kampfdrohnen und mahnt die Einhaltung internationaler Rechtssetzung an. Im Blick hatten die Abgeordneten zunächst jene Mitglieder und Beobachter des Europarates, die bewaffnete Drohnen einsetzen. Gemeint sind vor allem die USA und Großbritannien, aber auch Länder, die eine Beschaffung von Kampfdrohnen beschlossen haben. Hierzu gehören Frankreich, Italien und Deutschland. Allerdings hatten mehrere Parlamentarier darauf gedrungen, auch Unterstützer von völkerrechtswidrigen Drohneneinsätzen in der Resolution zu benennen. In einem ebenfalls aufgenommen Zusatz heißt es, einige Mitgliedstaaten des Europarates hätten Aufklärungsdaten für „gezielte Tötungen“ bereitgestellt und auf diese Weise dabei „assistiert“. Die Resolution kritisiert die Nutzung von Anlagen zur Steuerung von Drohnen über Kontinente hinweg. Deutschland und Italien werden zwar nicht direkt angesprochen. Jedoch heißt es wörtlich, die USA würden von Mitgliedern des Europarates mit „Sendeanlagen auf ihrem Staatsgebiet“ unterstützt. Die Parlamentarische Versammlung schlägt deshalb ein sogenanntes Artikel 52-Verfahren vor. Die Mitglieder des Europarates müssen dann Berichte abliefern und erklären, inwiefern sie sich bei Einsätzen von Kampfdrohnen an die Menschenrechtskonvention halten und das dort verbriefte Recht auf Leben achten. Die Staaten sollen auch darlegen, auf welche Weise sie den völkerrechtswidrigen US-Drohnenkrieg unterstützen. Ein solches Verfahren hatte der Europarat in der Vergangenheit beispielsweise wegen der Unterstützung von US-Geheimgefängnissen in Europa beschlossen.

Am 27. Mai 2015 wird die Klage jemenitischer Drohnenopfer vor dem Verwaltungsgericht zwar als begründet angesehen, aber abgelehnt. Die Bundesregierung sei nicht verpflichtet, den USA die Nutzung der Air Base Ramstein für die Durchführung von Drohnenangriffen im Jemen zu untersagen. In der mündlichen Urteilsbegründung erklärte die Vorsitzende Richterin, die Kläger könnten sich zwar im Grundsatz auf eine Pflicht der Beklagten zum Schutz von Leib und Leben berufen. Daraus folge aber nicht zwingend die von den Klägern begehrte Handlungspflicht. Zudem sähen die Verträge über die Stationierung befreundeter Streitkräfte im Bundesgebiet nur eine sehr eingeschränkte Einwirkungsmöglichkeit deutscher Behörden auf die Liegenschaftsnutzung durch fremde Truppen vor. Ein zielgerichtetes Einschreiten gegen die Satellitenrelaisstation auf der Air Base Ramstein sei deshalb ausgeschlossen. Ein Anspruch der Kläger auf Kündigung dieser Verträge bestehe offenkundig nicht, zumal durch eine Kündigung zahlreiche vitale und berechtigte außen- und verteidigungspolitische Interessen der Beklagten beeinträchtigt würden. Eine Berufung gegen das Urteil ist möglich und wurde vom ECCHR auch für das Oberverwaltungsgericht in Münster anerkannt.

Im Mai 2015 erklärt die Bundesregierung in der Antwort auf eine Kleine Anfrage erstmals, ihr seien „die technischen Möglichkeiten der Steuerung von Drohnen auch über Relaisstationen bekannt“. Auf welche Weise Drohnen aus den USA über Relais-Stationen in Europa gesteuert werden, dürfte auch ein hoher Soldat der Bundeswehr beantworten können. Vor einem Jahr führte die NATO im Rahmen einer in Norwegen abgehaltenen Übung erste Flüge mit den US-Drohnen des Typs „Global Hawk“ von Sizilien nach Norwegen durch. Die Bundeswehr entwickelte hierfür ein flugbetriebliches Verfahren zur Durchquerung des deutschen Luftraums. Ein deutscher Offizier saß deshalb als Beobachter in der Steuerungszentrale in den USA. Die Flüge der „Global Hawk“ dürften auch über Relais-Stationen geführt worden sein, vermutlich via Sigonella oder Ramstein. In der Oberpfalz führt die US-Armee Trainingsflüge mit drei verschiedenen Drohnen-Typen durch. Zuständig ist das „Joint Multinational Training Command„ (JMTC) in Vilseck. Im November vergangenen Jahres ist erstmals eine „Shadow“ über dem Truppenübungsplatz Hohenfels abgestürzt. Unklar ist immer noch, ob das unbemannte Fluggerät außerhalb der Sichtweite gesteuert wurde. Denkbar wäre, dass bei den Flügen die Steuerung mithilfe von Relaisstationen (auch via Ramstein) geübt wird.

Am 13. Juni 2015 berichtet der „Spiegel“, dass nun auch der Sohn eines zivilen Drohnenopfers aus Somalia die Bundesregierung vor dem Verwaltungsgericht Köln verklagt. Der Luftangriff auf seinen Vater sei über US-Einrichtungen auf deutschem Hoheitsgebiet gelaufen. Gleichzeitig wollten die Anwälte bei der Staatsanwaltschaft Zweibrücken Strafanzeige wegen gemeinschaftlich begangenem Mord gegen das beteiligte Personal in den US-Militäreinrichtungen in Deutschland stellen. Die Bundesregierung trage nach Ansicht der Klagevertreter eine Mitschuld, da sie ihre „Schutzpflichten“ aus dem Nato-Truppenstatut vernachlässigt habe. Der Sohn des Drohnenopfers wird von der Open Society Justice Initiative vertreten. Der „Spiegel“ schreibt auch, dass die auf US-Militärbasen stationierten deutschen Verbindungsbeamten möglicherweise „doch Kenntnis von irgendwelchen Vorgängen hatten“.

Gemäß Artikel II des NATO-Truppenstatuts haben Streitkräfte aus NATO-Staaten das Recht des Aufnahmestaats zu beachten und sich jeder mit dem Geiste des NATO-Truppenstatuts nicht zu vereinbarenden Tätigkeit zu enthalten. Der Bundesregierung liegen nach eigener Aussage „keine Anhaltspunkte dafür vor, dass sich die USA auf deutschem Staatsgebiet völkerrechtswidrig verhalten hätten“. Allerdings hat sie sich hierum auch nicht bemüht. Gerne würde auch Brandon Bryant dazu auch vor dem NSA-Untersuchungsausschuss Rede und Antwort stehen. Allerdings sei er nicht eingeladen worden.

-

: Neue Überwachungsdrohne der NATO soll auch zur Grenzsicherung genutzt werden

Die erste der fünf an die NATO ausgelieferten Drohnen des Typs "Global Hawk". Sie trägt noch die Kennung "NATO 1". : Neue Überwachungsdrohne der NATO soll auch zur Grenzsicherung genutzt werden  Die US-Luftwaffe hat erste Bilder der neuen NATO-Drohne „Global Hawk“ veröffentlicht. Sie wurde vom US-Konzern Northrop Grumman gebaut und trägt den Namen „NATO 1“. Im Frühjahr 2016 soll die auf optische Überwachung kleiner, beweglicher Ziele zugeschnittene „Global Hawk“ dann zum NATO-Stützpunkt Sigonella auf Sizilien überführt werden. Laut dem Bericht wird sie dort aber nicht nur für militärische Zwecke genutzt: Demnach würde die Drohne auch gegen Terrorismus, zur Grenzüberwachung und für den Zivilschutz eingesetzt. So hatte es die NATO bereits früher in einem Werbevideo erklärt.

Die US-Luftwaffe hat erste Bilder der neuen NATO-Drohne „Global Hawk“ veröffentlicht. Sie wurde vom US-Konzern Northrop Grumman gebaut und trägt den Namen „NATO 1“. Im Frühjahr 2016 soll die auf optische Überwachung kleiner, beweglicher Ziele zugeschnittene „Global Hawk“ dann zum NATO-Stützpunkt Sigonella auf Sizilien überführt werden. Laut dem Bericht wird sie dort aber nicht nur für militärische Zwecke genutzt: Demnach würde die Drohne auch gegen Terrorismus, zur Grenzüberwachung und für den Zivilschutz eingesetzt. So hatte es die NATO bereits früher in einem Werbevideo erklärt.Vor zehn Tagen wurde die „Global Hawk“ der NATO auf einer Übergabezeremonie erstmals öffentlich vorgestellt. Die „NATO 1“ ist die erste von insgesamt fünf Drohnen des Programms „Alliance Ground Surveillance“ (AGS) auf Sizilien. Drei der übrigen vier Drohnen seien laut dem für das AGS zuständigen Direktor bereits in der Endproduktion und könnten ebenfalls bald übergeben werden. Die NATO hat die Drohnen in der aktuellsten Version „Block 40“ bestellt.

Steuerung auch über Relaisstationen

Das AGS wird nicht von allen 28 NATO-Mitgliedern getragen. Die Investitionen von rund 1,45 Milliarden Euro verteilen sich prozentual auf 13 Beschaffungsnationen. Hierzu gehören vor allem osteuropäische Länder, darunter alle drei baltischen Staaten sowie Bulgarien, die Tschechische Republik, Rumänien, die Slowakei und Slowenien. Die ebenfalls beteiligten Regierungen der USA (42%), Deutschlands (33%) und Italiens (15%) tragen die meisten Kosten. Ab 2023 will die Bundeswehr zusätzlich eigene Drohnen beschaffen, die dann dem AGS unterstellt werden. Laut Northrop Grumman erwägen auch Norwegen und Großbritannien, „Global Hawk“ bzw deren Derivat „Triton“ zu ordern.

Die „Global Hawk“ gehört zur Klasse der hoch fliegenden HALE-Drohnen (High Altitude Long Endurance). Sie sind die größten Drohnen die je in Serie gebaut wurden. Sie können bei jedem Wetter fliegen und mithilfe von optischen und radarbasierten Sensoren auch nachts und bei bewölktem Himmel hochauflösende Bilder zu Boden übermitteln. Das mitgeführte Radar ist besonders zur Erfassung von Flugzeugen in niedrigen Höhen geeignet. Ein anderes Radarsystem ist auf stationäre und sich bewegende Objekte ausgelegt.

Zum AGS-Programm gehört außer den Drohnen auch ein „Bodensegment“. Es handelt sich um Anlagen zur Steuerung und Flugkontrolle, darunter auch Relaisstationen für die Satellitenkommunikation. Die NATO-Drohnen können von der Basis in Sigonella, aber auch von mobilen, transportfähigen Bodenstationen aus gesteuert werden. Es ist unklar in welchen NATO-Mitgliedstaaten diese fahrbaren Einheiten stationiert werden. Möglicherweise auch in Deutschland, denn die Bundeswehr hat bereits ein flugbetriebliches Verfahren zur „anlassbezogenen Nutzung“ des deutschen Luftraumes durch Drohnen des Typs „Global Hawk“ entwickelt.

Tests in den USA für die spätere Zulassung in Italien

Die Bodensegmente der NATO-Drohnen unterscheiden sich wesentlich von jenen Anlagen, wie sie bereits jetzt in den USA genutzt werden. Wie die US-Luftwaffe schreibt, würden sie von europäischen Firmen gebaut. Zum Kernteam des NATO-Auftrages gehören die Rüstungskonzerne Airbus Defence and Space (Deutschland), Selex ES (Italien) und Kongsberg (Norwegen). Wegen der hohen Reichweite und der immensen Datendichte der „Global Hawk“ erfordert der Austausch mit der Auswerte- und Steuereinheit breitbandige Datenrelaissatelliten. Airbus hat hierfür in den letzten Jahren von der EU-Kommission Forschungsgelder in dreistelliger Millionenhöhe erhalten.

Die „NATO 1“ soll ab Sommer auf der Luftwaffenbasis Edwards in Kalifornien getestet werden. Die Ergebnisse werden vor allem für Zulassungsverfahren benötigt. Zwar besitzen die Drohnen eine technische Zertifizierung durch US-Behörden. Für ihre Integration in den Luftraum über Sigonella ist aber eine militärische Zulassungsstelle des italienischen Verteidigungsministerium verantwortlich.

Laut der US-Luftwaffe werden bald zahlreiche weitere Berichte über die NATO-Drohne folgen. Denn bei der Übergabe sei ein Team von „NATO-Journalisten“ angereist, die auch Produktionsstätten und das Testgelände in Edwards besichtigen durften. Der oberste Pressesprecher des Herstellers freut sich über die zu erwartende Propaganda:

All of these are international journalists that will go back to their home countries and tell the story to the NATO countries that are investing.

In Deutschland erschien nach der feierlichen Veranstaltung in den USA ein Bericht eines solchen „NATO-Journalisten“ in der Tageszeitung WELT. Dort wird die Eignung des Überwachungssystems gegen Russland hervorgehoben.

-

: Live-Blog zur Verabschiedung des IT-Sicherheitsgesetzes: „Versprechen im Titel wird nicht gehalten“

Geplante Cybersicherheitsstrategie für Deutschland - noch will sich die Regierung nicht äußern. : Live-Blog zur Verabschiedung des IT-Sicherheitsgesetzes: „Versprechen im Titel wird nicht gehalten“ Um 9 Uhr beginnen die zweite und dritte Beratung des „Gesetzes zur Erhöhung der Sicherheit informationstechnischer Systeme”, des IT-Sicherheitsgesetzes (ITSG). Wir schreiben live mit und haben das Wichtigste zusammengefasst.

Zusammenfassung

Die Debatte verlief erwartbar. Mitglieder von Grünen und Linke wiesen auf Kritikpunkte im Gesetz hin, die wir bereits heute Morgen im Wesentlichen zusammengefasst haben. Mitglieder der CDU lobten sich insbesondere für den „kooperativen Ansatz”, bei dem Wirtschaft und BSI zusammenarbeiten sollen, um Sicherheitsvorfälle zu melden und zu analysieren.

Was an der Debatte auffiel: In beinahe jedem Redebeitrag wurde ein Bogen zum aktuellen Angriff auf die IT des Bundestags geschlagen. Der zeigt nämlich zum einen die Dringlichkeit einer Verbesserung, zum anderen auch die aktuelle Handlungsunfähigkeit und Überforderung von Verwaltung und BSI, den Vorfall unter Kontrolle zu bringen.

Die Opposition referenzierte häufig auch auf die Debatte zur Vorratsdatenspeicherung und mahnte an, dass ein Gesetz zur Erhöhung der IT-Sicherheit und eine anlasslose, massenhafte Speicherung von Kommunikationsdaten im Widerspruch zueinander stünden. Einigkeit herrschte weitgehend in dem Punkt, das BSI müsse unabhängig(er) vom Innenministerium werden. Ein Punkt, der außerhalb des ITSG geregelt werden muss.

Wie abzusehen war, wurde das Gesetz mit der Mehrheit der Regierungsfraktion angenommen. Unser Fazit fällt kurz aus und Petra Sitte hat es in ihrem Redebeitrag lobenderweise vorweggenommen:

Besser als die Blogger von netzpolitik.org kann man es nicht auf den Punkt bringen: Es wird ein IT-Sicherheitsimulationsgesetz verabschiedet werden.

De Maizière – Innenminister, CDU/CSU (09:02 Uhr)

IT-Sicherheit, Cyberwar, Cyberdefense, Marketing-Wörter. Es gibt kein Big Bang, keine einzige Maßnahme. Lösungen Schritt für Schritt angehen. ITSG ist wichtiger Schritt Richtung IT-Sicherheit.

Cybersicherheit ist IT-Sicherheit. Härtung und Schutz der System. Verhinderung und Verfolgung von Cyberkriminalität. Demokratischer Rechtsstaat hat im Internet nicht mehr und nicht weniger Rechte als außerhalb.

Unternehmen schützen, Wirtschaftsstandort Deutschland ist gefährdet. Cybersicherheit dient Schutz von Bürgern, Innovation, Staat.

Kritische Infrastrukturen schützen. „Die bei denen, wenn sie ausfallen, es für uns kritisch wird.”

Wir wissen, Melden ist peinlich, deshalb soll nicht alles öffentlich gemeldet werden.

Es gibt ein physisches deutsches Netz, das soll das ITSG schützen. Es gibt eine europäische Richtlinie, NIS, die ist dem ITSG nachgebildet. Das ist IT-Sicherheit made in Germany.

Wir haben keine Zeit zu verlieren.

Ist auch wichtig für Industrie 4.0 und Digitalisierung. Wird nicht ohne IT-Sicherheit funktionieren. Beispiel: Selbstfahrende Autos…

Bundestag wird heute das Gesetz verändern, äh verbessern. Hard- und Softwarehersteller werden einbezogen, BSI gestärkt, wird Sanktionen geben. Es bleibt beim „kooperativen Ansatz”. ITSG will kooperatives Verhältnis von Staat und Wirtschaft bei Entwicklung, Aufklärung, Meldung.

Thema Angriffe auf den Bundestag: Bundesregierung und Bundesverwaltung haben physisch getrenntes Netz. Lösung von bestimmtem ausländischen Betreiber nicht mehr akzeptiert. IT-Konsolidierung. Das Schutzschild, das BReg und BVerw gezogen haben, funktioniert ziemlich gut und das BSI hilft uns dabei. Bei Bundestagsangriff ist es gut, dass das BfV seine Hilfe auch anbietet.

ITSG ist EIN wichtiger Rechtsrahmen, ein nächster wird folgen. Nächste Woche evtl. Beginn Trilog zur EU-Datenschutzgrundverordnung, die auch für mehr Sicherheit in der IT sorgt.

Digitale Verwundbarkeit hat auch mit digitaler Sorglosigkeit zu tun. Noch so gute Gesetze ohne „Sicheres Fahren” im Netz gehen nicht. Anschnallgurt-Vergleich. Wenn man unsicher fährt, kommt es trotzdem zu Unfällen. Eigenverantwortung der Bürger.

Zwischenruf: Auch die sichern, die sich ordentlich verhalten!

Absolut!

Halte viel davon, dass wir uns Versicherungslösungen anschauen.

Petra Pau – Linke (09:17 Uhr)

ITSG ist längst überfällig. Linke will gute IT-Sicherheit, aber es liegt ein Schatten über dem Gesetz: NSA-Affäre. Bisher größter Angriff auf Bürgerrechte und Rechtsstaat in der BRD. Weniger IT-Sicherheit ist kaum denkbar. Bundesregierung entschied sich für null IT-Sicherheit.

Seltsamkeiten im Gesetzesentwurf. Zwei Gewinner: BND und BfV. Wettlauf der Geheimdienste schafft nicht mehr IT-Sicherheit, sondern weniger. Deshalb sagen wir nein. Es ist pure Selbstverständlichkeit, dass Informationen dem BfV übermittelt werden müssen und der Bundestag diese auch übermittelt. Auch selbstverständlich, dass BfV bei Bundestagsangriff hilft. Verstehe nicht die Pappkameraden, die gefordert haben, der Bundestag solle kooperieren.

IT-Sicherheit ist mehr als Innenpolitik. Für Linke hätten zwei Strukturveränderungen Vorrang: BSI aus Innenministerium lösen, zur ressortübergreifenden Bundesbehörde machen. Klare Qualitätsansprüche, finanzielle und personelle Mittel. BfDI weiter aufwerten. Bis hin zu einem Vetorecht.

Haben erlebt: Bei Anhörung zu VS-Gesetz wurde BfDI schlicht ignoriert. B90/Grüne haben Veränderungsantrag vorgelegt, Ablehnung Regierungsentwurf. Linke schließt sich an. Ein schlechtes Gesetz schafft nicht mehr Sicherheit im digitalen Zeitalter.

Gerold Reichenbach – SPD (09:23)

Heute wissen nur noch Computer, in welchem Regal sich Waren befinden. Störung hätte zur Folge, dass niemand mehr zugreifen kann. Waren wären noch da, niemand würde sie finden. Störungen können sich über Stunden und Tage hinwegziehen. Schutz kritischer Infrastrukturen ist elementar für Aufrechterhaltung des Staatswesens. Verbindliche Mindestanforderungen setzen. Unternehmen sollen sich und andere nicht schädigen.

Vorwurf, es handele sich um Meldegesetz. Stimmt nicht. Verstärkt die Pflichten der Telkos, stärkt BSI. Mehr Aufklärung in Bevölkerung soll helfen, BKA bekommt mehr Kompetenzen bei Cyber-Kriminalität. Experten-Anhörung, GroKo hat wichtige Anregungen aufgenommen. In EU wird gerade NIS beraten. Änderungsanträge: Bußgelder bei Verstößen, sonst wie Parkverbot ohne Bußgeld. Entspricht dem kooperativen Ansatz des Gesetzes.

BSI kann das nicht alleine lösen, braucht Kooperationen mit den Unternehmen. Fehlende Mitwirkungspflicht von Zulieferern kritisiert. Ist aber erstmal vertraglich zu regeln, klappt aber bei Monopolen und Streitigkeiten nicht. Deshalb hat BSI nun Anforderungsbefugnis, Unternehmen muss bei Beseitigung von Sicherheitslücken mithelfen.

Zweckbindung klarer gefasst: Abwehr von Gefahren der IT-Sicherheit des Bundes, Wartung und Warnung, Aufgaben BSI nach BSI-Gesetz – nichts mehr.

Wenn man aber in Verschwörungstheorie annimmt, dass die Gesetze nicht eingehalten werden, brauchen wir gar keine Gesetze mehr machen.

Standards, die für Wirtschaft gelten, gelten auch für alle Bundesbehörden. Auch Bundesverwaltung.

Stärkere Unabhängigkeit des BSI wäre notwendig, hätte aber die Komplexität des Gesetzes zu hoch gemacht. Änderungsantrag der Grünen ist wie Wunschzettel für alles Digitale. Rasante Entwicklungen in IT-Branche, deshalb soll Gesetz nach vier Jahren wissenschaftlich evaluiert werden. Erster Schritt, werden uns mit weiteren Themen beschäftigen müssen. Finde Versicherungslösungen sympathisch, brauchen aber klare Haftungsregelungen. Debatte geht weiter.

Überzeugt, dass wir mit ITSG einen richtigen und wichtigen Schritt getan haben. Linke ist immer noch ein bisschen in der Vergangenheit, denn in der digitalen Welt ist die Null von der Information gleichwertig der Eins.

Dieter Janecek – Grüne (09:37 Uhr)

Bundestagsangriff zeigt, man schafft es nicht, IT-Sicherheit hinzukriegen. MdBs haben Informationsbedürfnis, das wurde nicht befriedigt.

Im Änderungsantrag wurden Fehler nicht beseitigt. Außerdem VDS: Justizminister legt verfassungswidriges Gesetz vor. Wenn bei ITSG dasselbe, man kann nicht einfach ein Gesetz mit Hacker-Meldezentrale etablieren. Schutz der BürgerInnen ist überhaupt nicht vorgesehen, Aufklärung fehlt. Dialog mit Wirtschaft und Behörden fehlt, deswegen sind wir heute so anfällig. Interessant, dass sich Wirtschaft und Banken dazu geäußert haben, man solle die vom Gesetz Betroffenen erweitern.

Auch lobende Dinge: Änderungsantrag bringt Bewegungen in die richtige Richtung. Zum Beispiel Bußgelder. Aber nur bei tatsächlichem Schaden. Kein Meldeanreiz.

Rolle des BSI: Wir haben auf die SPD gesetzt in Punkto Unabhängigkeit. Wenig geblieben.

In Zeiten von NSA und Snowden bringt das kein Vertrauen, wir haben Vorschläge gemacht, die in die richtige Richtung gehen. Penetrationstest, dynamisches Prüfen.

Wir lehnen das Gesetz ab, da kein präventiver Ansatz, Titel hält Versprechen nicht.

Stephan Mayer – CDU/CSU (09:43)

Leben nicht mehr denkbar ohne funktionierende IT-Infrastruktur. Aber auch Abhängigkeit steigt. Richtig und wichtig, dass ITSG so stringent vorangetrieben wurde. BSI geht davon aus, dass bundesweit mehr als 1 Mio. Rechner Teil eines Botnetzes sind. Angeblich jeden Tag 300.000 neue Varianten von Schadprogrammen.

Geht um Bereiche der Daseinsvorsorge. Mindeststandards schaffen für Betreiber von KRITIS. Kooperativer Ansatz ist herausragend. Betreiber werden intensiv mit eingebunden vom zukünftigen Meldezentrum des BSI. Nicht jede Störung muss mit Klarnamen gemeldet werden, wegen Prangerwirkung. Nur die, die erheblich sind und zu Ausfall bzw. Funktionsbeeinträchtigung führen.

Telkos werden verpflichtet, dass Kunden informiert werden, wenn die Infrastruktur eines Kunden schadhaft ist. Darüber hinaus Erlaubnis für BSI, IT-Produkte auf Sicherheit überprüfen zu können.

Nicht einfach gemacht. Sachverständigenanhörung, Gespräche mit Betroffenen und anderen Vertretern der Community. Änderungsantrag mit Verbesserungen. BSI gestärkt. Nicht nur für Ressortbereich des BMI zuständig, sondern auch für alle anderen Bundesbehörden. Mitwirkungspflicht für Hersteller von Software und Hardware.

Umstritten sind Sanktionsmöglichkeiten. Nicht dazu da, die Wirtschaft zu gängeln. Gesetz darf aber kein zahnloser Tiger sein, Störungen müssen wirklich gemeldet werden. Sanktionen auch in EU-NIS-Richtlinie vorgesehen.

Fassungslos wie rasant die Entwicklung ist, deshalb Evaluierung nach vier Jahren. Klare Vorgaben, welches Unternehmen zu KRITIS gehört und welches nicht. Deshalb branchenspezifische Schwellenwerte. Gesetz ist ein wichtiger Schritt nach vorne, Etappenerfolg, sicher nicht das Ende.

Deutschland ist mit ITSG Schrittmacher auf europäischer Ebene. IT-Sicherheit kann nie an den Grenzen enden.

Petra Sitte – Linke (09:52)

Gesetz definiert KRITIS nicht, das soll eine Verordnung regeln. Das bedarf einer Überarbeitung. Angenommen, Bundestag ist auch KRITIS. Parlament ohne sicheres Datennetz ist ziemlich aufgeschmissen. Trotz aller Bemühungen hat es einen Angriff gegeben, Daten sind abgeflossen, Netz ist kompromittiert.

Nach ITSG: Der Fall müsste gemeldet werden. Anbieter müssen an Prävention, Aufklärung und Beseitigung arbeiten. IuK-Kommission bemüht sich, Abgeordnete wollen Wiederherstellung der Arbeitsfähigkeit. Angriffe wie in den letzten Tagen gegen die IuK-Kommission gehen vollkommen an der Sache vorbei. Keine Belege für Zweifel an der Vorsitzenden der IuK-Kommission.

Zu Aufklärung gehört vor allem Transparenz. Bereits im Prozess. Wird wohl noch Monate dauern. IT-Angelegenheiten dürfen keine Black Box sein. Brauchen offene Software, offene Prozesse und offene Kommunikation. Hilft besser als Geheimniskrämerei.

Kompetenzerweiterung BfV und BND: Geheimdienste wirken bei IT-Unsicherheit mit, sind eher ein Sicherheitsrisiko. Tiefe Vertrauenskrise, daher kein Wunder, dass eine Firma nicht ihre Datenlecks mit den Geheimdiensten teilen will, die anderen bei Wirtschaftsspionage helfen.

Vorgelegtes ITSG ist eher Geheimdienst-Aufbaugesetz. Besser als die Blogger von netzpolitik.org kann man es nicht auf den Punkt bringen: Es wird ein IT-Sicherheitsimulationsgesetz verabschiedet werden. [Danke für die Blumen!]

Metin Hakverdi – SPD (09:58)

ITSG ist wichtig für Industrie 4.0., Risiko für Industrie steigt. Digitalisierung unserer Industrie darf nicht zur Achillesferse werden. Für Sicherheit sorgt nicht die Technik allein.

Anbieter dürfen Daten sammeln. Balance zwischen Freiheit und Sicherheit ist ständiger Abwägungsprozess. Muss man sorgfältig sein. Unterschiedliche Speicherdauern können nicht gerechtfertigt werden. „In der Kürze liegt die Würze”, besonders bei Datenspeicherung. Lege Telkos den Grundsatz der Datensparsamkeit ans Herz.

Kompetenzzuwachs bei BSI ist heikel. Nicht sicher, ob Anbindung BSI ans BMI berechtigt ist, da es von anderen Protokolldaten einsehen kann. Kommt darauf an, wie das BMI die Anwendung legt. BSI zur unabhängigen Behörde ausbauen.

IT-Sicherheit ist eine Daueraufgabe, muss auch bei rechtlichem Rahmen auf der Höhe der Zeit sein.

Renate Künast – Grüne (10:05 Uhr)

Selten war eine Debatte so tagesaktuell. Zitat: „Das BSI sei zu Ergebnis gekommen, dass Netz des BT nicht mehr verteidigt werden könne und aufgegeben werden müsse.”

Wir haben eine Schlacht verloren gegen eine Cyberattacke. Aber wie reagieren wir? Wir wissen nicht mal, gegen wen wir die Schlacht verloren haben. Wir wissen nicht, warum, haben aber eine Ahnung, dass der Bundestag nicht ordentlich aufgestellt war. Gesetz ist dem Problem nicht angemessen.

ITSG ist selbst mit Änderungen nicht angemessen, geht von altem IT-Verständnis aus. Als ob es hilft, dass jemand 10.000 Euro zahlen muss, wenn er seiner Meldepflicht nicht nachgekommen ist.

Finde, altes IT-Verständnis ist so ein bisschen Mittelalter und aus Snowden wurde nichts gelernt. Wir sind ja nicht mal in der Lage zu wissen, was Nullen und Einsen materiell bedeuten.

Wie muss Infrastruktur aussehen, wie können wir uns schützen? Meldepflicht bringt da nichts. Wir müssen uns mit Thema des Prozesses auseinandersetzen. Reicht nicht, den neuesten Stand der Technik zu „berücksichtigen”. Man muss zwingen, Standards einzuhalten. Szenarien zur Gefahrenlage herstellen, stündlich und täglich neu.

In USA: Nicht durch Sanktionen getrieben, Unternehmen stellen Teams auf, bei denen die einen ständig angreifen und andere verteidigen. Dafür haben sie in ihrem technokratischen Gesetz [ITSG] null Angebot. Keine Erwähnung des Grundrechtes des Schutzes auf Vertraulichkeit und Integrität von IT-Systemen.

Bei Thema VDS schon wieder Massen an Daten speichern. Beide Gesetze zueinanderdenken. Erst Meldepflicht, dann zentrale Speicherung der Kommunikationsdaten aller Bürger. Gesetz hat kein Angebot für Sicherheit.

Mein Vorschlag: Legen sie beide Gesetze weg. Open Source nutzen, Sicherheitslücken nicht verstecken. Fangen sie endlich an, mit kreativer Analyse und Durchspielen von Gefahren Sicherheit zu schaffen.

Clemens Binninger – CDU/CSU (10:13 Uhr)

De Maizière hat gesagt: Netz des Bundes hat stabiles Schutzschild durch BSI. Verhindert Angriffe wie im Bundestag. Jeden Monat 90.000 Zugriffe auf infizierte Server. Jede Woche 15–20 hochkomplexe Angriffe, jeden Tag mind. einer mit ND-Hintergrund.

Muss Eindruck haben, dass Opposition bei Bundestagshack seine eigene Suppe kochen will. Beschreibt das Problem: Kein Lagebild über Bedrohung in der Industrie. Müssen Mindeststandards vorgeben.

Wer fällt unter ITSG? Große Stadtwerke. Bundesregierung, Ressortprinzip wird aufgehoben, BSI gibt Standards vor, einheitliche Sicherheitsmechanismen. Wichtiger Beitrag zu IT-Sicherheit des Bundes.

Meldepflicht und Bußgelder verhindern zahnlosen Tiger, bringen kooperative Mitarbeit. Meldepflicht für Bundesverwaltung gibt es seit 2010 für jeden IT-kritischen Angriff.

Wir lassen Unternehmen zwei Jahre Zeit zur Umsetzung. Konkretes wird in Verordnung geregelt. Gemeinsam mit BSI, Unternehmen, Verbänden. Sehr gutes, kluges Vorgehen. Großer, wichtiger Beitrag zur IT-Sicherheit. Beginn bei besonders heiklen Bereichen.

Christina Kampmann – SPD (10:20)

Sicherheit spielt in Rhetorik eine große Rolle. In IT wurde das lange vernachlässigt. Gut, dass wir das geändert haben.

Gesetz dürfte noch weiter gehen, aber ist ein guter Anfang. Änderungsantrag der Grünen hat nicht mehr viel mit IT-Sicherheit zu tun.

Industrie 4.0, selbstfahrende Autos, Cloud,…

Digitalisierung funktioniert nicht, wenn nicht Maximum an Sicherheit. Gibt staatlichen Handlungsauftrag.

Ohne Meldepflichten unklare Gefährdungslage, so kann man Gefahr nicht begegnen. Brauchen Unternehmen, die in ihre IT-Sicherheit investieren. Jeder einzelne Cent lohnt sich, sonst wird es am Ende noch teurer. Gesetz muss mehr sein als Vorgabe für KRITIS – Anstoß für gesamtgesellschaftliche Debatte zu IT-Sicherheit, die ist längst überfällig.

Hat Änderungen gegeben. Manche aber außen vor geblieben: Grundrecht auf Gewährleistung der Vertraulichkeit und Integrität von IT-Systemen, technikgestützter Datenschutz, größere Unabhängigkeit des BSI.

Angriffe werden immer zahlreicher und komplexer. Deshalb gut, dass Bund und Hersteller mit in die Pflicht genommen werden. Wichtig, über kooperativen Ansatz hinauszugehen.

Erhebliche Verbesserungen, wir meinen es ernst, haben heute einen entscheidenden Schritt getan. Wir von der Koalition.

Hätte mir auch Verpflichtung zur Verschlüsselung vorstellen können. $Fußballvergleich.

Wir sind in der sicherheitspolitischen Champions League angekommen.

Hansjörg Durz – CDU/CSU (10:31)

Aktuelle Vorgänge zeigen, IT-Sicherheit ist verwundbar. Letzter BSI-Bericht hat gezeigt, dass dynamische Gefährdungslage entsteht, wir werden immer anfälliger.

Hier setzt ITSG an. Erforderlich, IT-Sicherheitsniveau zu erhöhen. Gibt freiwillige Initiativen. Freiwilligkeit allein hilft, besonders bei KRITIS, nicht aus. Bewusstsein wird oft erst geweckt, wenn Schaden eingetreten ist.

Widerstandsfähigkeit KRITIS muss erhöht werden, Deutschland hat Vorreiterrolle in IT-Sicherheit.

Kluge Philosophie des kooperativen Ansatzes: Beteiligung von Unternehmen und Sanktionsmechanismus mit Kontrolle.

Mehr an Sicherheit ist automatisch mehr an Sicherheit für die Wirtschaft. Meldesystem ist alles andere als Einbahnstraße. Unternehmen bekommen auch Rückmeldung über andere Vorfälle. „Privilegiertes Meldesystem”.

Weiterer Mehrwert für Unternehmen sind IT-Mindeststandards. Bietet Orientierung und Rechtssicherheit.

Weitere Verbesserung: Einbindung der Softwarehersteller.

Kritik aus Wirtschaft, schwer den Kreis der Betroffenen festzulegen. Zunächst Sektoren und Branchen definiert. Reicht nicht, ist kompliziert.

Kollaborativer Ansatz ist wegen Dynamik genau richtig. Parlamentarier sollten in die Verordnung miteinbezogen werden. Sicherheit ist ein dynamischer Prozess. Koalition macht einen klugen und großen Schritt für Stabilisierung der IT-Sicherheit.

Marian Wendt – CDU/CSU (10:39)

John Wayne sagte beim Sieg über Cyberterroristen: „Jippie-ja-yeah!”

In Realität weniger Action, aber die Auswirkungen sind genauso gefährlich wie im Film dargestellt. Stille Fachleute, sitzen oft in Kellern, hochgesicherten Anlagen, Bunkern. Lob und Anerkennung für diese Menschen.

Erfolgreiche Angriffe: Regin, Stuxnet, andere Angriffe. Anzahl der Angriffe schwer abschätzbar.

Nutzer sind durch Verhalten mitverantwortlich bei IT-Sicherheit. Haben sie schon mal auf einen Link auf einer Schmuddelseite angeklickt, PIN auf die Bankkarte geschrieben? Schon steht man vor den Scherben einer Sicherheitspolitik. Man würde den Kampf gegen Cybercrime verlieren.

Problem ist, dass Nachlässigkeit Einzelner andere gefährdet.

Parallele zum Impfen in der IT-Sicherheit, brauchen weitere Debatte und Aufklärung. Initiative Deutschland sicher im Netz. ITSG ist ein entscheidender Schritt. Klare Rolle des BSI ist großer Erfolg. Aber trotzdem: ITSG nur ein Mosaikstein in der Bekämpfung von Cybercrime.

Ich möchte fast sagen: „Jippie-ja-yeah!”

Abstimmung Gesetzentwurf

Gesetz mit Mehrheit der GroKo angenommen.

Abstimmung Entschließungsantrag der Grünen

Entschließungsantrag abgelehnt.

-

: Heute im Bundestag Verabschiedung des IT-Sicherheitsgesetzes – ein Überblick

Geplante Cybersicherheitsstrategie für Deutschland - noch will sich die Regierung nicht äußern. : Heute im Bundestag Verabschiedung des IT-Sicherheitsgesetzes – ein Überblick Ab 9 Uhr wird es heute eine Debatte über das IT-Sicherheitsgesetz im Bundestag geben, danach geht es in die Abstimmung. Gleichzeitig zur Abstimmung steht auch ein Entschließungsantrag der Grünen, die fordern, dass das IT-Sicherheitsgesetz in seiner jetzigen Form zurückgezogen und verbessert werden soll. Wir haben den Gesetzgebungsprozess intensiv begleitet und fassen vor der Entscheidung, deren Ausgang wenig Raum für Überraschungen lässt, die Kritikpunkte an der aktuellen Gesetzesfassung zusammen.