Gerüchte gab es ja schon seit längerer Zeit, doch spätestens seit den Enthüllungen von Edward Snowden vor über zwei Jahren gilt das Messaging-Programm „Skype“ als nicht mehr vertrauenswürdig. Im Buch „Die globale Überwachung“ von Journalist Glenn Greenwald, der darin die Snowden-Dokumente aufarbeitet und zusammenfasst, ist beschrieben, wie es der NSA und anderen Regierungen (vermutlich mit der Unterstützung von Microsoft) immer besser gelingt, Zugriff auf Gespräche zu erhalten.

Diesen Gastbeitrag von Benedikt Moser veröffentlichen wir mit freundlicher Genehmigung.

In einer kleinen Anekdote erzählt Greenwald, wie er via Skype seinen Freund David Miranda kontaktierte und ihm mitteilte, dass er ihm eine verschlüsselte Datei schicken möchte, die er dann sicher ablegen solle. Keine 48 Stunden danach war Davids Laptop gestohlen. Es scheint kein Zufall zu sein, glücklicherweise aber sendete Greenwald die Datei letztlich doch nicht.

Für Personen, die Wert auf Datensicherheit und Privatsphäre im Internet legen, ist die undementierte Veröffentlichung über das Abhören von Skype eine mehr als unbefriedigende Situation. Nichtsdestotrotz ist Skype weiterhin die unangefochtene Nummer 1, wenn es um Audio- und Videochats im Internet geht. Die Gründe sind relativ simpel: Die Qualität der Unterhaltungen ist gut, das Programm ist benutzerfreundlich gestaltet sowie einfach zu bedienen und die meisten Freunde nutzen diese Software eben auch. Alternativen gibt es schon länger, diese sind oftmals aber komplizierter zu benutzen, es ist mehr Konfigurationsaufwand notwendig oder sie funktionieren nicht ganz so zuverlässig.

Um dieses Problem zu lösen, entstand noch im Sommer 2013, bereits einige Tage nach den ersten Enthüllungen, das Projekt „Tox“. Auf der Softwareverwaltungsplattform GitHub wurde am 24. Juni 2013 von einem User namens „irungentoo“ der erste Beitrag erstellt. Der Ansatz wirkt durchdacht und umfassend: Es soll eine Messaging-Alternative geschaffen werden, die einfach zu bedienen, frei sowie quelloffen ist und als Reaktion auf die Überwachungsskandale einen vollständig verschlüsselten Datenaustausch ermöglicht. Zusätzlich kommt Tox im Gegensatz zu bereits vorhandenen Diensten, wie z. B. TextSecure, ohne zentrale Server aus, um das Sammeln von Metadaten zu erschweren und möglichst unabhängig von weiteren Parteien zu sein.

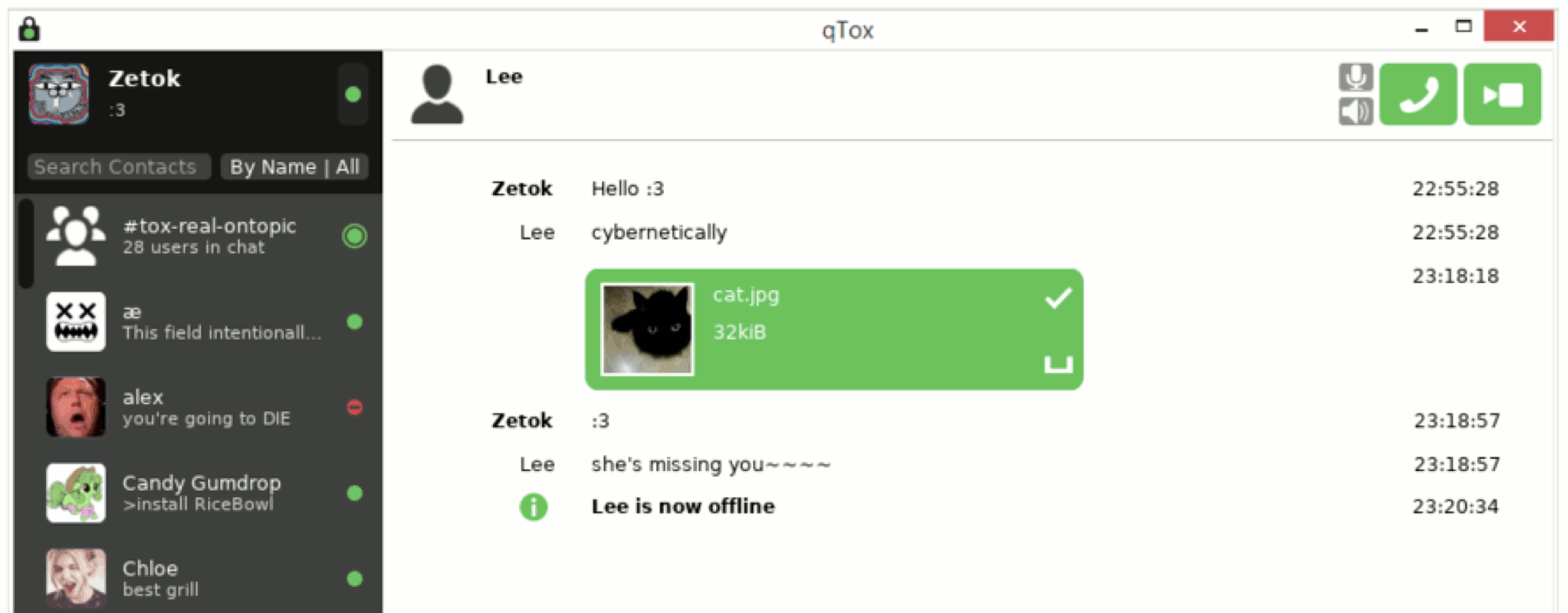

Clients für Tox

Bei der Verschlüsselung bedient sich Tox der Bibliothek NaCl, die hauptsächlich von Daniel J. Bernstein entwickelt wurde und unter Experten als sicher gilt. Mit Hilfe der Kryptographie soll der Nachrichtenaustausch bei Tox die gleichen Eigenschaften besitzen, wie eine Unterhaltung im echten Leben. Man soll sich sicher sein, dass man nicht abgehört werden kann (Vertraulichkeit), zusätzlich muss gewährleistet sein, dass man mit den Personen spricht, mit denen man auch sprechen möchte (Authentizität). Außerdem wird das sogenannte Forward-Secrecy-Verfahren angewendet. Wenn man also seinen privaten Schlüssel verliert, bleiben Gespräche aus der Vergangenheit trotzdem vertraulich, weil temporäre Schlüssel ausgehandelt wurden. Und zum Schluss soll der Gesprächspartner nicht hundertprozentig beweisen können, was man gesagt hat (Abstreitbarkeit), was dadurch erreicht wird, dass die Nachrichten nicht signiert werden.

Der Quellcode von Tox wurde jedoch noch keinem ausführlichen Sicherheitsaudit von Experten unterzogen. Ob die Verschlüsselung also zuverlässig implementiert wurde und ob sonstige Sicherheitslücken bestehen, muss noch genauer untersucht werden. Andere Entwickler arbeiten momentan an den Clients für Tox. Dabei ist mit einer breiten Plattformunterstützung zu rechnen. Neben Windows, MacOS oder Linux sind auch Clients für die mobilen Betriebssysteme iOS und Android in Arbeit, auch wenn sich diese noch in einem sehr frühen Entwicklungsstadium befinden. Dennoch wird dadurch angedeutet, dass Tox möglicherweise auch als quelloffene und sichere WhatsApp-Alternative zu betrachten ist.

Ein Problem bleibt allerdings: Wirklich erfolgreich wird es nur sein, wenn man eine große Nutzerbasis erreicht. Hier liegt der Vorteil klar bei den heutigen Platzhirschen: Wenn alle Skype benutzen, ist es schwierig, hier Veränderungen zu schaffen. Vom Konzept her scheint Tox ein vielversprechendes Projekt zu sein, das im Zeitalter der Snowden-Enthüllungen dringend gebraucht wird. Zu große Euphorie ist allerdings noch nicht angebracht, es ist schließlich nicht die erste interessante Open-Source-Alternative.