Gastbeitrag

-

Kafka und Künstliche Intelligenz: Die Sehnsucht nach totaler Souveränität

Prometheus gab den Menschen die Kontrolle übers Feuer und büßte dafür. Kafka und Künstliche Intelligenz: Die Sehnsucht nach totaler Souveränität Mit Hilfe von KI-Agenten sollen Einzelpersonen schon bald Unternehmen mit Milliardenbewertung aufbauen. Das klingt verführerisch, weil es einer prometheischen Sehnsucht nach totaler Souveränität schmeichelt. Allerdings wusste schon Franz Kafka, dass Ein-Personen-Unicorns mythische Wesen sind.

-

Compact: Verfassungsfeindlich, aber nicht verboten

Compact-Chefredakteur Jürgen Elsässer feierte sich nach der Aufhebung des Verbots selbst. Compact: Verfassungsfeindlich, aber nicht verboten Das Bundesverwaltungsgericht hat letzten Sommer das Verbot der COMPACT-Magazin GmbH aufgehoben, obwohl es verfassungsfeindliche Positionen fand. David Werdermann analysiert, ob das ein Erfolg für die Pressefreiheit ist und was das Urteil für ein mögliches AfD-Verbotsverfahren bedeutet.

-

Grundrechte: Wie Polizei und Justiz unsere Meinungsfreiheit einschränken

Staatsanwälte der Zentralstelle zur Bekämpfung von Hasskriminalität im Internet Niedersachsen. Grundrechte: Wie Polizei und Justiz unsere Meinungsfreiheit einschränken Noch nie gab es so viele Ermittlungsverfahren und Hausdurchsuchungen wegen bloßer Worte. Heute gelten etliche politische Aussagen als strafbar, die noch vor zehn Jahren ganz klar erlaubt waren. Dabei sollten wir gerade in der gegenwärtigen Lage mehr Meinungsfreiheit wagen.

-

Digital Services Act: Datenzugang ist kein Plattformprivileg, sondern ein Recht

Forschende brauchen Zugang, um forschen zu können. Digital Services Act: Datenzugang ist kein Plattformprivileg, sondern ein Recht Die EU-Kommission hat X ein Bußgeld auferlegt, weil der Datenzugang, den die Plattform Forschenden zur Verfügung stellt, nicht DSA-konform ist. Die Urteilsbegründung ist bemerkenswert: Forschung wird darin nicht länger nur als Beobachterin von Plattformmacht verstanden, sondern als aktiver Bestandteil regulatorischer Kontrolle.

-

Digitale Gewalt: Die Rhetorik der tausend Nadelstiche

Konstantes Beleidigen und Sticheln ist auf allen digitalen Plattformen möglich. Digitale Gewalt: Die Rhetorik der tausend Nadelstiche Beleidigungen sind wirkungsvoll, weil sie uns Menschen signalisieren, welchen Stellenwert wir in der Gesellschaft haben. Oftmals richten sie sich gegen Politikerinnen. Sie werden nicht als Individuum, sondern als Vertreterin ihres Geschlechts herabgestuft. Wie kommt es dazu? Und was können wir dagegen unternehmen?

-

Digitalisierungsstrategie: Wie „Künstliche Intelligenz“ unser Gesundheitswesen verändern soll – und welche Fragen das aufwirft

Hört ihr bereits eine "KI" zu? Digitalisierungsstrategie: Wie „Künstliche Intelligenz“ unser Gesundheitswesen verändern soll – und welche Fragen das aufwirft Das Bundesgesundheitsministerium hat in der vergangenen Woche ein Update zur Digitalisierungsstrategie des Gesundheitswesens vorgelegt. Die sogenannte Künstliche Intelligenz spielt darin eine zentrale Rolle. Umso wichtiger ist es, dass wir jetzt die richtigen Fragen stellen.

-

Internet-Shutdowns in Afrika: Eine Krise für Menschenrechte und Demokratie

Die tansanische Präsidentin Samia Suluhu Hassan nimmt am 3. November 2025 an ihrer Amtseinführungszeremonie in Dodoma, Tansania, teil. Internet-Shutdowns in Afrika: Eine Krise für Menschenrechte und Demokratie Internetsperren sind ein zunehmend verbreitetes Werkzeug autoritärer Regierungen, um Informationen zu kontrollieren und abweichende Meinungen zu unterdrücken. Damit sind sie zu einer wachsenden Bedrohung für die Demokratie in Afrika geworden. Das sollte auch den Globalen Norden interessieren.

-

Internet shutdowns in Africa: A human rights and democratic crisis

Tanzanian President Samia Suluhu Hassan attends her inauguration ceremony in Dodoma, Tanzania, Nov. 3, 2025. Internet shutdowns in Africa: A human rights and democratic crisis Internet shutdowns have become a growing threat to Africa’s democracy. They are an increasingly common part of the authoritarian toolkit used by governments to control information and suppress dissent. Here’s why you should care.

-

Argentinien: Per Dekret in die dunkle Vergangenheit

Immer wieder kommt es in Argentinien bei Demonstrationen zu willkürlichen Verhaftungen und Repressionen. Argentinien: Per Dekret in die dunkle Vergangenheit Der argentinische Präsident Javier Milei baut die Demokratie ab und die Online-Überwachung aus. Jetzt hat die Regierung per Dekret buchstäblich über Nacht den Geheimdienst in eine Super-Überwachungsbehörde umgewandelt. Journalist*innen und Aktivist*innen sind alarmiert.

-

Komoot: Wie Kapital die Community in die Irre führt

Falsch abgebogen? Komoot: Wie Kapital die Community in die Irre führt Der enttäuschende Verkauf der beliebten Outdoor-App Komoot Anfang 2025 verdeutlicht die Unvereinbarkeit von Tech-Kapital und echter Community. Eine Analyse der ausbeuterischen Beziehung zwischen Plattform und Nutzerschaft liefert Impulse, wie eine nachhaltige, gemeinschaftliche Routen-Plattform aussehen müsste.

-

Internet Governance: Ein Weihnachtswunder der internationalen Digitalpolitik

Digitalminister Karsten Wildberger (CDU) spricht vor der UNO-Generalversammlung in New York. Internet Governance: Ein Weihnachtswunder der internationalen Digitalpolitik Die Vereinten Nationen haben sich am Mittwoch in New York darauf verständigt, das Internet Governance Forum zur ständigen UN-Institution zu machen. Was auf dem Spiel stand und warum die Ergebnisse aus Sicht der digitalen Zivilgesellschaft optimistisch stimmen, erklärt Sophia Longwe von Wikimedia Deutschland.

-

Gipfel zur Digitalen Souveränität: Europa braucht den Mut, seine Souveränität zu teilen

Digitale Souveränität braucht nicht nur Europa. Gipfel zur Digitalen Souveränität: Europa braucht den Mut, seine Souveränität zu teilen Digitale Souveränität ist ein Thema, das nicht nur Europa betrifft. Daher lohnt es sich, bei dem Thema global zu denken. Das ist ein Kraftakt, aber der Bedarf ist enorm. Ein Kommentar.

-

Hungrig nach Daten: Das geheimnisvolle KI-Programm von Europol

Europol hat in den letzten Jahren vermehrt KI-Tools getestet. Hungrig nach Daten: Das geheimnisvolle KI-Programm von Europol Die EU-Polizeiagentur Europol ist nicht nur an immer mehr Daten interessiert, sondern experimentiert auch mit KI-Tools, um sie zu verarbeiten. Ob automatische Einstufung von Missbrauchsdarstellungen oder Gesichtserkennung – den KI-Ambitionen stehen nur schwache Kontrollmechanismen gegenüber.

-

Umfrage zu Rechenzentren: Die Mehrheit folgt dem Hype nicht

Fossile Energien erfahren eine Renaissance - dank ressourcenhungriger KI. Umfrage zu Rechenzentren: Die Mehrheit folgt dem Hype nicht Die Bundesregierung will Deutschland zur „KI-Nation“ machen, die EU verfolgt eine „AI-First“-Mentalität. Eine Umfrage in mehreren europäischen Ländern zeigt nun, dass die Mehrheit der Befragten diesen Hype nicht mitträgt. Ihr bereitet vor allem der wachsende Strom- und Wasserverbrauch Sorge. Und sie wünscht sich eine strengere Regulierung.

-

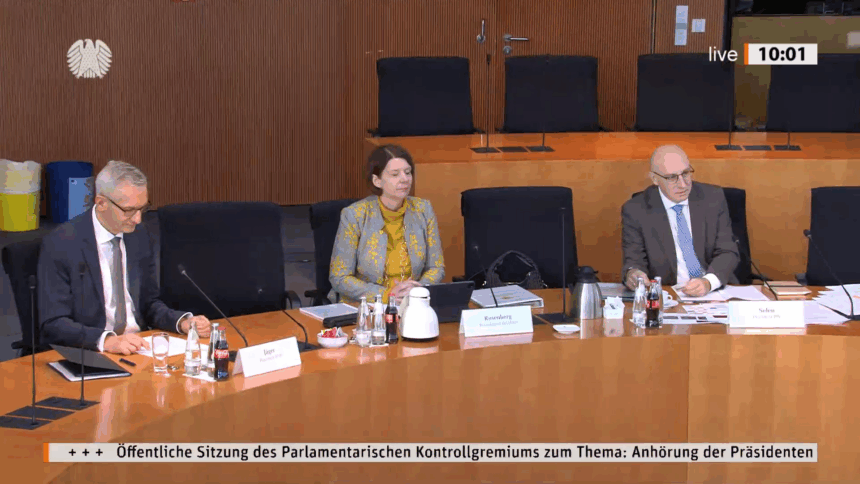

Parlamentarisches Kontrollgremium: Mehr Daten für die Geheimdienste, weniger Debatte

Die Chefs der Geheimdienste bei der Anhörung im Bundestag. Parlamentarisches Kontrollgremium: Mehr Daten für die Geheimdienste, weniger Debatte Die Chefs der drei Bundes-Geheimdienste fordern im Bundestag mehr Befugnisse, mehr Daten und mehr Künstliche Intelligenz. Die öffentliche Anhörung des Kontrollgremiums war ein Resultat aus den Snowden-Enthüllungen. Trotzdem fehlte jede Debatte über Grundrechte und unabhängige Kontrolle der Geheimdienste.

-

Angebliche Online-Investments: Eine automatisierte Betrugsmaschine

Viele Privatpersonen vertrauten den vermeintlichen Investment-Plattformen und haben viel Geld verloren. Angebliche Online-Investments: Eine automatisierte Betrugsmaschine Werbeanzeigen auf Facebook und Co. versprechen sichere Online-Investments, aber am Ende verlieren Menschen ihr ganzes Geld. Solche betrügerische Werbung verbietet der Digital Services Act, Plattformen müssen sie löschen. Doch der Flut an immer neuen KI-generierten Anzeigen ist schwer beizukommen.

-

Online-Investmentplattformen: Die Spur eines Millionenbetrugs

Schnell reich mit Online-Investmentplattformen? Online-Investmentplattformen: Die Spur eines Millionenbetrugs Sie versprechen ihren Opfern das große Geld, doch dann ist alles weg: Vermeintliche Online-Investmentplattformen betrügen Menschen um Millionen. Den Drahtziehern auf die Schliche zu kommen, ist schwierig. Eine Recherche hat neue Informationen zu einem Betrugsnetzwerk aufgedeckt.

-

Online-Werbung: Die EU muss Google aufspalten

Zerschlagung wäre eine Lösung (Symbolbild) Online-Werbung: Die EU muss Google aufspalten Die EU-Kommission zwingt Google zunächst noch nicht dazu, Teile seines Werbegeschäfts zu verkaufen. Der Konzern muss zwar eine Strafe von 2,95 Milliarden Euro zahlen. Aber ob es zu einer Aufspaltung kommt, ist offen. Dabei kann nur sie die Interessenkonflikte Googles und seinen Machtmissbrauch dauerhaft beenden.

-

Bundespolizeigesetz: Harte Zeiten für den demokratischen Rechtsstaat

Bereitschaftspolizei der Bundespolizei. Bundespolizeigesetz: Harte Zeiten für den demokratischen Rechtsstaat Die Bundesregierung will ein neues Bundespolizeigesetz schaffen. Die alte Ampel-Regierung hatte dabei zumindest auch progressive Instrumente geplant. Der aktuelle Gesetzentwurf von schwarz-rot ist ein Schritt in Richtung Autoritarismus und Überwachungsstaat.