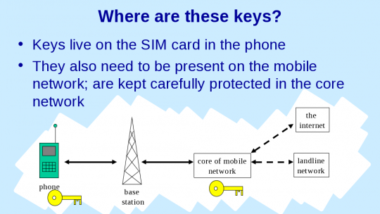

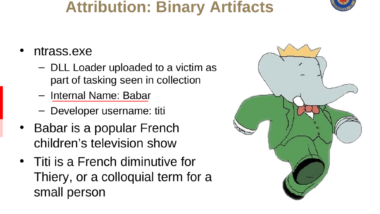

Der Verfassungsschutz arbeitet daran, massenhaft Internet-Inhalte zu erheben und auszuwerten, darunter Kontaktlisten und Beziehungsgeflechte bei Facebook. Dafür hat der Geheimdienst einen Posten von 2,75 Millionen Euro in seinem geheimen Haushalt eingeplant, den wir veröffentlichen. Diese Daten sollen mit anderen verknüpft und gerastert werden, um „bislang unbekannte Zusammenhänge festzustellen“.