Hacker

-

Gigantisches Daten-Leak droht: Hacker wollen Bestände von US-Databroker veröffentlichen

Standortdaten in freier Wildbahn. (Symbolbild) Gigantisches Daten-Leak droht: Hacker wollen Bestände von US-Databroker veröffentlichen Einer der bekanntesten US-Databroker wurde offenbar Ziel eines Hackerangriffs: Gravy Analytics. Es geht um gigantische Mengen von Standortdaten, gesammelt durch populäre Handy-Apps. Erste Ausschnitte der erbeuteten Daten halten Fachleute für authentisch.

-

Buchvorstellung mit Diskussion: Wie Hacker in Filmen dargestellt werden

Der obligatorische Hacker im Kapuzenpullover. Buchvorstellung mit Diskussion: Wie Hacker in Filmen dargestellt werden Eine Buchvorstellung mit Diskussion widmet sich am Donnerstag in Berlin den Hacker-Klischees in Filmen und Fernsehserien und der fiktiven Abbildung von Hackertätigkeiten. Buchautor William Mahan spricht und diskutiert über die Wechselwirkungen zwischen filmischer und realer Welt, denn Hacken ist politisch.

-

Chaos Computer Club: Gemischtes Hack als neue Bibel

Wie beschreibt man das Chaos? Chaos Computer Club: Gemischtes Hack als neue Bibel Was haben Tassen mit Kaninchen, Feminismus und Urheberrecht gemeinsam? Sie kommen in der dritten Hackbibel vor, die frisch erschienen ist. Der Versuch einer Rezension, die keine ist.

-

Hacker im Film: Geschichten des Widerstands

Hacker: Hauptsache Kapuzenpulli. Hacker im Film: Geschichten des Widerstands Was hat die Darstellung von Hackern im deutschen Film und Fernsehen eigentlich mit der echten Welt zu tun? Und welche Klischees werden in Hackerfilmen bedient? Diesen Fragen widmet sich Buchautor William Mahan im Gespräch mit Caspar Clemens Mierau, Constanze Kurz und Marcus Richter. Wir sprechen insbesondere über die Filme „23“, „Who am I“ und „The Billion Dollar Code“.

-

Biometrie: Parlament in Österreich führt Gesichts- und Venenscanner ein

Bitte lächeln! Ab nächster Woche sollen sich Mitarbeitende und Abgeordnete per Gesichtsscan ausweisen können. Biometrie: Parlament in Österreich führt Gesichts- und Venenscanner ein Nächste Woche öffnet das frisch sanierte österreichische Parlament seine Tore. Wollen Mitarbeitende oder Abgeordnete herein, müssen sie wie bisher ihre Zugangskarte vorzeigen – oder ein neues biometrisches Erkennungssystem nutzen. Doch das System birgt Risiken.

-

Gulaschprogrammiernacht: Hacken mit Gulasch und Trollen

Dieses Jahr feiert die Gulaschprogrammiernacht ihr 20-jähriges Jubiläum. (Symbolbild) Gulaschprogrammiernacht: Hacken mit Gulasch und Trollen Es ist wieder Zeit für Cyber-Krams, Mate und Bling-Bling. Der Chaos Computer Club Karlsruhe hat mit dem Motto „Factory Reset“ zum 20. Mal zur Gulaschprogrammiernacht eingeladen. Netzpolitik.org war dort und berichtet von dem Hackertreffen.

-

Datenleck: Argentinische Ausweisdaten im Netz

Muster eines argentinischen Personalausweises. Datenleck: Argentinische Ausweisdaten im Netz Millionen von Menschen in Argentinien müssen ihre sensiblen Ausweisdaten einer zentralen Datenbank anvertrauen. Jetzt zeigt ein Leak, wie gefährlich das ist.

-

CDU gegen Hackerin: Scheiße bauen. Rückzieher machen. Repeat.

Ein wenig später wird die CDU den Überbringer der schlechten Nachricht töten. Oder einen Rückzieher machen. (Symbolbild) CDU gegen Hackerin: Scheiße bauen. Rückzieher machen. Repeat. Die Anzeige der CDU gegen eine Hackerin, die eine gravierende Sicherheitslücke in der Wahlkampf-App der Partei entdeckte, zeigt vor allem eines: Die Konservativen haben weder Anstand noch die elementaren Grundsätze der digitalen Gesellschaft verstanden. Daran ändert auch der späte Rückzieher nichts mehr. Ein Kommentar.

-

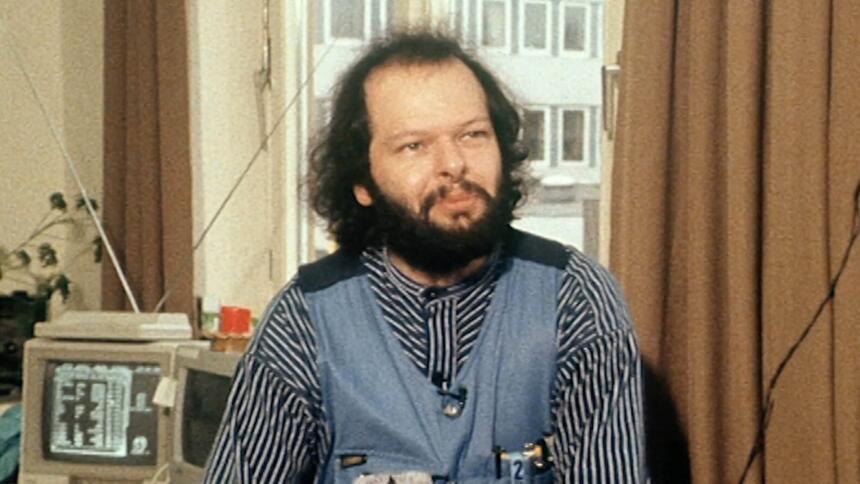

Dokumentation: Wau Hollands Leben kommt ins Kino

Wau Holland. Dokumentation: Wau Hollands Leben kommt ins Kino Ende Juli ist Wau Holland 20 Jahre tot. Ein Regie-Duo hat umfangreiches Videomaterial über den Hacker zusammengetragen und zeigt sein Leben und die frühen Jahre des Chaos Computer Clubs in vorher nicht veröffentlichten Bildern.

-

Sicherheitslücke: Mehr als 130.000 Corona-Testergebnisse waren frei im Netz abrufbar

Der CCC kritisiert Digitalisierungsmängel in der Pandemiebekämpfung. Jüngstes Beispiel: Corona-Tests. Sicherheitslücke: Mehr als 130.000 Corona-Testergebnisse waren frei im Netz abrufbar Die Hacker:innen von Zerforschung haben Sicherheitslücken bei Covid-19-Test-Software aufgedeckt: Namen, Adressen und Testergebnisse von mehr als 80.000 Personen waren auf einfache Art und Weise offen im Netz abrufbar.

-

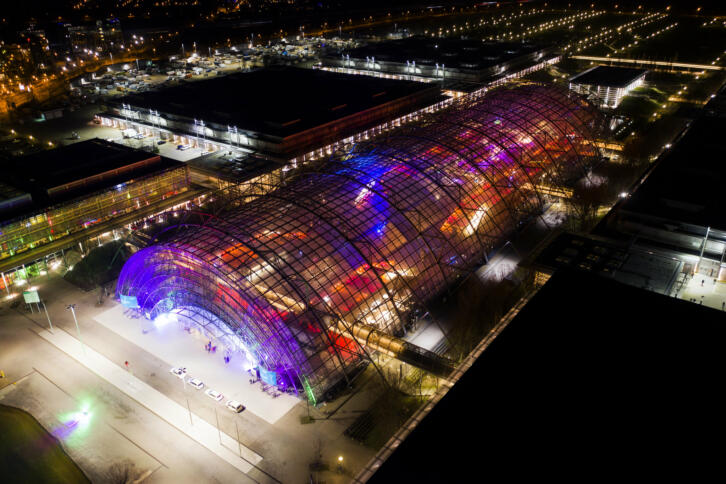

Remote Chaos Experience: Der CCC-Kongress wird dieses Jahr dezentral und digital

Dieses Jahr wird es keinen Chaos Communication Congress in der Messe Leipzig geben. Remote Chaos Experience: Der CCC-Kongress wird dieses Jahr dezentral und digital Lange war gerätselt worden, ob es im Corona-Jahr einen CCC-Kongress geben würde. Jetzt ist klar: Der diesjährige Kongress wird ein dezentrales Experiment mit neuem Namen.

-

: Bulgarien: Staatsanwalt nutzt Hackerangriff für Attacken auf Presse und Opposition

Mehr als die Hälfte der Bulgar:innen ist vom Hack auf die Steuerbehörde betroffen. Im Bild: eine Straßenszene in der Hauptstadt Sofia. : Bulgarien: Staatsanwalt nutzt Hackerangriff für Attacken auf Presse und Opposition Der größte Datenklau in der Geschichte Bulgariens lädt sich politisch weiter auf. Mehrere Tausend Menschen demonstrierten gegen den ermittelnden Staatsanwalt. Der ist Kandidat für den Posten des Generalstaatsanwaltes und versucht den Hack der Opposition und investigativen Medien anzulasten.

-

: Was vom Tage übrig blieb: Süße Hackerbärchen, geheime Pings und Trumps Krawatten

Wir haben sie schon vermisst, die grauen Wolken über Berlin. : Was vom Tage übrig blieb: Süße Hackerbärchen, geheime Pings und Trumps Krawatten Die einen nehmen die Debatte um das ARD-Framing-Papier auseinander, die anderen amüsieren sich über Trumps Krawattenstil und ordnen Hackergruppen mit niedlichen Namen nach Gefährlichkeit. Außerdem stört sich die Bundesregierung am Namen Staatstrojaner und in Brüssel segnen die EU-Mitglieder die Urheberrechtsreform ab. Die interessantesten Reste des Tages.

-

Secret documents: German foreign spy agency BND attacks the anonymity network Tor and advises not to use it

Secret documents: German foreign spy agency BND attacks the anonymity network Tor and advises not to use it The German spy agency BND developed a system to monitor the Tor network and warned federal agencies that its anonymity is „ineffective“. This is what emerges from a series of secret documents that we are publishing. The spies handed a prototype of this technology over to the NSA, in expectation of a favor in return.

-

Geheime Dokumente: Der BND hat das Anonymisierungs-Netzwerk Tor angegriffen und warnt vor dessen Nutzung

Geheime Dokumente: Der BND hat das Anonymisierungs-Netzwerk Tor angegriffen und warnt vor dessen Nutzung Der BND hat ein System zur Überwachung des Tor-Netzwerks entwickelt und Bundesbehörden gewarnt, dass dessen Anonymisierung „unwirksam“ ist. Das geht aus einer Reihe geheimer Dokumente hervor, die wir veröffentlichen. Der Geheimdienst gab einen Prototyp dieser Technik an die NSA, in Erwartung einer Gegenleistung.

-

: „WannaCry-Retter“ vom FBI festgenommen

: „WannaCry-Retter“ vom FBI festgenommen Vor wenigen Wochen stoppte Marcus Hutchins den „WannaCry“-Virus. Am Mittwoch verhaftete ihn das FBI. US-Behörden werfen dem IT-Sicherheitsexperten vor, selbst Schadsoftware geschrieben und verbreitet zu haben. Dafür wurden bisher keine Beweise vorgelegt.

-

: Hacker erbeuten Daten von Überwachungsfirma Cellebrite

Die israelische Firma ist für das Hacken von Smartphones bekannt. - <a href="https://creativecommons.org/pub1licdomain/zero/1.0/deed.de">CC0</a> via unsplash/<a href="https://unsplash.com/photos/pb_lF8VWaPU">Gilles Lambert</a> : Hacker erbeuten Daten von Überwachungsfirma Cellebrite Cellebrite, eine Firma, die Überwachungstechnologien für Mobiltelefone herstellt, ist Ziel eines Hacks geworden. Die Hacker konnten 900 Gigabyte an Daten erbeuten, die sie Motherboard zuspielten. Darin sollen unter anderem Informationen über Kunden, Datenbanken sowie eine große Menge an technischen Daten über Produkte von Cellebrite enthalten sein.

-

: Cybersicherheitsstrategie der Regierung: Widersprüchliche Verschlüsselungsdiskussion geht weiter

Bei IT-Sicherheitsvorfällen will die Regierung sich von Unternehmen helfen lassen. <a href="https://creativecommons.org/licenses/by-sa/2.0/">CC BY-SA 2.0</a> via flickr/<a href="https://www.flickr.com/photos/137234632@N06/23403663196/in/photolist-BE6TGq-eJ4ZyU-dPQb2r-a6fmb2-iNmvEe-b9Uayx-fcsf8k-afqSZn-6Bmbne-a6icr3-azbNo1-afpkUT-duPLHD-7bemMt-dfGgsY-dZdmSA-HATF9-JxWvPW-9Y7nrv-7uupMx-cTAmGd-cTAo7o-cTAnmy-dZdmUf-e2NNbe-dZdmNQ-dEsAzC-dt2R3z-yEL3o-4mpscX-HowEMp-4mtwyL-4mpsdp-HsqpMY-bWiHA-ssJRsK-GysvQ-m9pM2-jV5fWh-7At8vF-91VjHU-5cPgGt-91Sd9B-2DY75J-2DY5Tq-2DY6sm-2DTExa-pqzPzr-bTJsji-8dw9Tn">marie-lyse briffaud</a> : Cybersicherheitsstrategie der Regierung: Widersprüchliche Verschlüsselungsdiskussion geht weiter Eine neue Cybersicherheitsstrategie der Bundesregierung ist da. Unternehmen und Staat sollen bei der IT-Sicherheit zusammenarbeiten, die Bevölkerung soll weg von der „digitalen Sorglosigkeit“ und sichere Verschlüsselung nutzen. Sicherheitsbehörden sollen die wiederum knacken können. Ein Widerspruch, der sich nicht auflösen lässt.