Hacker

-

: Crypto-Thriller im Museum: „Data Run“ sensibilisiert Jugendliche für digitale Mündigkeit

Um Berlin vor einer Atom-Katastrophe zu bewahren, müssen Schüler versteckte Passwörter finden, um das schlimmste zu verhindern. - <a href="https://creativecommons.org/licenses/by-sa/3.0/de/">CC BY-SA 3.0 DE</a> via data-run.de/ <a href="http://data-run.de">mediale pfade.org</a> : Crypto-Thriller im Museum: „Data Run“ sensibilisiert Jugendliche für digitale Mündigkeit BND, Hacker, verschlüsselte Botschaften. All das bietet das Alternate-Reality-Spiel „Data Run“ im Deutschen Technikmuseum in Berlin. Einmal pro Woche wird Schulklassen eine Einführung in die Themen Datenschutz, Privatsphäre und Verschlüsselung gegeben.

-

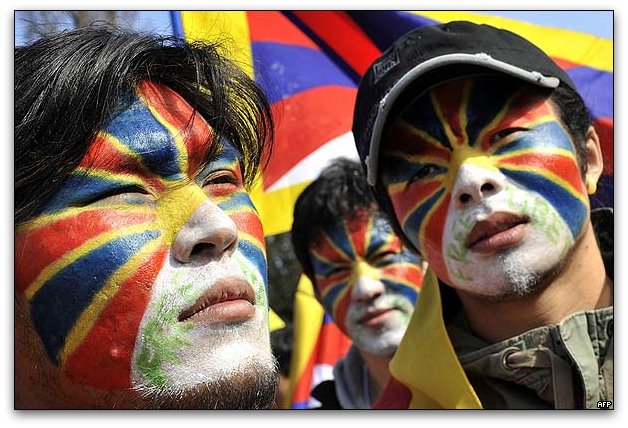

: Tibet: Citizenlab deckt wieder Phishing-Attacken gegen Aktivisten auf

Stehen im Fokus von Malware-Angriffen: Tibetische Freiheitsaktivisten - <a href="http://creativecommons.org/licenses/by/2.0">CC BY 2.0</a> via wikimedia/<a href="https://commons.wikimedia.org/wiki/File:Tibet_lliure!!!!.jpg">Rédacteur Tibet</a> : Tibet: Citizenlab deckt wieder Phishing-Attacken gegen Aktivisten auf Nach Recherchen des Citizenlab aus Kanada sind die Google-Konten tibetischer Aktivisten mittels Phishing-Attacken ausspioniert worden. Es handelt sich um den neusten Fall in einer Reihe von Hacker-Angriffen auf politisch unerwünschte Gruppen in Tibet.

Laut dem Bericht „Shifting Tactics“ bekamen Aktivisten und Journalisten E‑Mails mit Links zu Videos und Texten zugeschickt, denen eine gefälschte Login-Seite für Google-Konten vorgeschaltet waren. -

: BKA: “Den Hacker gibt es nicht. Wir sollten ihn erfinden.”

So sinnvoll wie der Hackerparagraf: Symbolbild eines "Hackers". Bild: <a href="https://www.flickr.com/photos/brianklug/">Brian Klug</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by-nc/2.0/deed.en">BY-NC 2.0</a>. : BKA: “Den Hacker gibt es nicht. Wir sollten ihn erfinden.” Seit 2014 widmet sich das Bundeskriminalamt (BKA) mit einer Reihe von Studien der Erforschung von Hackern und Hacktivisten um, wie sie selbst schreiben, ihre Wissens- und Erkenntnisbasis über beide Phänomene zu erweitern. Die zweite Studie, die diesem Anliegen Folge leistet, postuliert das kühne Ziel, Täter des Bereichs Cybercrime zu typologisieren.

-

: Hackerkultur in Deutschland vs. den USA: Ähnliche Anfänge, unterschiedliche Entwicklungen

: Hackerkultur in Deutschland vs. den USA: Ähnliche Anfänge, unterschiedliche Entwicklungen Elliot Williams hat auf Hackaday ausführlich über die Hackerkulturen in Deutschland und den USA geschrieben. Im ersten Teil, »A Tale of Two Countries«, thematisiert er die ähnlichen Anfänge der jeweiligen Hackerkulturen und beschreibt, wieso die US-amerikanische in den 1990er Jahren eine Wende erlebte und daraus deutlich geschwächt hervorging.

-

: Britische Ermittler erklären besorgten Eltern „Cyber-Kriminalität“

: Britische Ermittler erklären besorgten Eltern „Cyber-Kriminalität“ Dank eines Fragebogens der britischen Ermittlungsbehörde „National Crime Agency“ können besorgte Eltern nun herausfinden, ob ihr Kind nicht heimlich kriminelle Dinge in diesem Internet macht. So sollten sich Eltern Gedanken machen, wenn ihr Kind unregelmäßig schläft, Interesse am Programmieren hat und den Internetanschluss voll auslastet.

-

: mb21 vergibt Preise für herausragende Kinder- und Jugendmedienproduktionen

: mb21 vergibt Preise für herausragende Kinder- und Jugendmedienproduktionen mb21 ist der deutsche Multimedia-Preis für Kinder und Jugendliche. Bereits zum 17. Mal zeichnet er Medienproduktionen von jungen Menschen bis 25 Jahre aus. Dabei gibt er einen breiten Überblick über jugendliches Medienhandeln, deren Talente in der Nutzung von (Web-)Technologie und den Themen, die Kinder und Jugendliche im jeweiligen Jahr beschäftigen.

-

: Media and Communication Ausgaben zu Überwachung

: Media and Communication Ausgaben zu Überwachung Das Open Access Journal Media and Communication hat seine zweite und dritte diesjährige Ausgabe dem Thema Überwachung gewidmet. In 15 Artikeln thematisieren die Autor_innen theoretische, rechtliche und praktische Aspekte sowie Herausforderungen in der Auseinandersetzung mit Massenüberwachung. Besonders interessant ist dabei sicherlich der Artikel von Sebastian Kubitschko, der anhand des Chaos Computer Clubs die Rolle von Hackern in der Bekämpfung von Überwachung und ihre Funktion für den Erhalt einer demokratischen Gesellschaft aufzeigt:

The rationale of this paper is to examine the CCC as a civil society organization that counter-acts contemporary assemblages of surveillance in two ways: first, by de-constructing existing technology and by supporting, building, maintaining and using alternative media technologies and infrastructures that enable more secure and anonymous communication; and second, by articulating their expertise related to contemporary MTI to a wide range of audiences, publics and actors. -

: Interview: Gabriella Coleman über Hackerkultur

: Interview: Gabriella Coleman über Hackerkultur Im Blog des Focaal: Journal of Global and Historical Anthropology findet sich ein Interview von David Bozzini mit der Anthropologin Gabriella Coleman, die sich auf die Erforschung von Hacker-Communities spezialisiert hat. Sie spricht darin über Hackerkultur und ihre Politisierung. In einem zweiten Teil soll es dann um konkrete politische Aktionen und das Hackerkollektiv Anonymous im Speziellen gehen.

-

: Chaosradio: Professional Hackers – Ein Einblick in die Security-Industrie

: Chaosradio: Professional Hackers – Ein Einblick in die Security-Industrie Gestern gab es wieder ein Chaosradio und diesmal war das Thema „Professional Hackers – Ein Einblick in die Security-Industrie“. Mit Marcus Richter waren im Studio cbass, Frank Rieger, Linus Neumann und ths. Und darum gingt es:

Jenseits von TV-Klischees und anderen Stereotypen analysieren sie die Sicherheit Infrastruktur in Firmen, geben Ratschläge und prüfen Hard- und Software auf Sicherheitslücken. -

: Chinesische Regierung verhaftet erstmals Hacker auf US-Geheiß

: Chinesische Regierung verhaftet erstmals Hacker auf US-Geheiß Kurz vor dem Besuch des chinesischen Präsidenten Xi Jinping in Washington Ende September hat die Regierung in Peking einige Hacker verhaftet, die Daten US-amerikanischer Unternehmen entwendet haben sollen. Wie die Washington Post berichtet, seien die Verhaftungen im Rahmen eines möglichen Wandels in den Machtverhältnissen zwischen den USA und China bezüglich Wirtschaftsspionage zu sehen.

-

: #rp15: Hollywoods Hacker

: #rp15: Hollywoods Hacker Über „Hollywoods Hacker“ haben Ole Reißman und Hakan Tanriverdi im Rahmen der media convention auf der re:publica’15 gesprochen. Die 30 Minuten Vortrag gibt es als Video auf Youtube:

Wie Hacker im Kino gezeigt werden, wie wenig das mit der Wirklichkeit zu tun hat — und welche Filme zumindest etwas Mühe erkennen lassen: Eine Reise durch die Absurditäten der Filmgeschichte mit @hakantee und @oler. -

: Berliner Behörden bauen immernoch auf Windows XP

: Berliner Behörden bauen immernoch auf Windows XP Der rbb berichtet, dass „Hunderte Rechner“ in Berliner Senatsverwaltungen und Bezirksämtern noch mit Windows XP betrieben werden, obwohl dessen Support von Microsoft schon zum 8. April 2014 eingestellt worden ist. Der Berliner Landesdatenschutzbeauftragte Alexander Dix schätzt denn auch die Gefahr als „erheblich“ ein, dass Berliner Behörden einem ähnlich erfolgreichen Hackerangriff wie letzte Woche der französische TV-Sender TV5 Monde zum Opfer fallen könnten:

Das Risiko ist seit mehr als einem Jahr bekannt gewesen, wir haben jetzt erneut nachgefragt, welche Maßnahmen ergriffen worden sind; Die Verwaltung reagiert äußerst schwerfällig, wir haben bisher noch keinen Überblick, wie die Situation mit der Umstellung tatsächlich ist. -

Gesetzentwurf zur Bekämpfung der Korruption: Bundesregierung will Hackerparagraf weiter verschärfen

So sinnvoll wie der Hackerparagraf: Symbolbild eines "Hackers". Bild: <a href="https://www.flickr.com/photos/brianklug/">Brian Klug</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by-nc/2.0/deed.en">BY-NC 2.0</a>. Gesetzentwurf zur Bekämpfung der Korruption: Bundesregierung will Hackerparagraf weiter verschärfen Vor zwei Jahren haben wir über die „EU-Richtlinie über Angriffe auf Informationssysteme“ berichtet: EU-Parlament bringt Richtlinie mit europaweitem Hackertool-Verbot auf den Weg. Zwei Monate später wurde sie verabschiedet.

Jetzt treffen unsere damaligen Befürchtungen ein: Die Bundesregierung will den Hackerparagraf verschärfen. -

: Das FBI setzte Jeremy Hammond auf eine Terror-Watchlist

: Das FBI setzte Jeremy Hammond auf eine Terror-Watchlist Wie The Daily Dot gestern berichtete, stand Jeremy Hammond – bekannt als „Stratfor“-Hacker – seit 2012 auf einer geheimen Terror-Watchlist des FBI.

Nach einem geleakten Dokument der New Yorker Strafvollzugsbehörde wurde Hammond als „mögliches Mitglied einer terroristischen Vereinigung“ eingestuft und auf die „Terrorist Screening Database“ (TSC) gesetzt. -

: #31c3: Walter van Holst – Infocalypse now: P0wning stuff is not enough

: #31c3: Walter van Holst – Infocalypse now: P0wning stuff is not enough Auf dem 31. Chaos Communication Congress hat der niederländische IT-Rechtler Walter van Holst über „Infocalypse now: P0wning stuff is not enough“ gesprochen und dazu aufgerufen, politischer zu werden.

This speech about how the hacker scene is failing its own ideals and what questions must be addressed to make a real difference. -

: Chaos Computer Club profitiert vom „Snowden-Effekt“

: Chaos Computer Club profitiert vom „Snowden-Effekt“ Das Wall-Street-Journal portraitiert de CCC: Chaos Computer Club profitiert vom „Snowden-Effekt“.

Mehr als 30 Jahre nach der Gründung bleibt die Frage, wie bürgerlich ein Club von Hackern sein darf. Ist beispielsweise ein CCC-Mitglied vorstellbar, das gleichzeitig Christdemokrat ist? „Das ist überhaupt gar kein Problem“, sagt CCC-Sprecher Bogk. -

: Rezension: Crux von Ramez Naam und ZERO von Marc Elsberg

: Rezension: Crux von Ramez Naam und ZERO von Marc Elsberg Ich war im Urlaub und konnte endlich wieder ein paar Bücher lesen, von denen ich euch zwei hier vorstellen möchte: Crux von Ramez Naam und Zero von Marc Elsberg. In beiden Romanen geht es um eine Jagd auf Hacker, die sich gesellschaftspolitisch engangieren. Crux konnte ich nicht zur Seite legen, von Zero war ich jedoch weniger begeistert.

-

: Kurz-Rezension: „Who Am I – Kein System ist sicher“

: Kurz-Rezension: „Who Am I – Kein System ist sicher“ Gestern war ich im Kino und hab mir „Who Am I – Kein System ist sicher“ angesehen. Der deutsche Film spielt in Berlin und die Protagonisten sind wohl an Lulzsec & Co. orientiert: Junge Hacker, die erstmal aus politischen Motiven zu einer Art Spaßguerilla werden und dann etwas aus der Bahn kommen.

-

: Teh Internet is Serious Business: Eine Diskussion mit LulzSec – zwei Jahre nach dem Crackdown

: Teh Internet is Serious Business: Eine Diskussion mit LulzSec – zwei Jahre nach dem Crackdown Vor drei Jahren beging die Anonyous-Untergruppe LulzSec eine Hacking-Serie unter dem Namen „50 days of lulz“. Wenig später wurden viele der Aktivisten von den Strafverfolgungsbehörden verhaftet und verurteilt. Teil der Strafe war ein zweijähriges Verbot von Internet-Nutzung und Kommunikation mit anderen Anonymous-Mitgliedern.

-

: Deutschlandfunk-Hintergrund zu Datensicherheit: Wie Hacker den Mittelstand beraten

: Deutschlandfunk-Hintergrund zu Datensicherheit: Wie Hacker den Mittelstand beraten In der Sendung Hintergrund hat der Deutschlandfunk sich mit Datensicherheit beschäftigt: Wie Hacker den Mittelstand beraten. Das behandelte Thema ist dabei größer als der Titel verspricht, es geht auch um Totalüberwachung durch Geheimdienste und wir kommen dabei auch zu Wort.

Die Denker- und Ingenieurnation Deutschland konzentriert sich auf die Entwicklung von neuen Technologien, kümmert sich aber nicht darum, diese Technologien auch zu schützen.