Mit der Vorratsdatenspeicherung können durch die Hintertür auch Bewegungsprofile entstehen, obwohl das gern dementiert wird. Wir erklären, warum.

Morgen, am 27. Mai, befasst sich das Bundeskabinett mit dem Gesetzentwurf zur „Einführung einer Speicherpflicht und einer Höchstspeicherfrist für Verkehrsdaten“ – oder in Nicht-Euphemismen: der Einführung der Vorratsdatenspeicherung. Das haben wir schon vor zwei Wochen veröffentlicht, jetzt ist es offiziell.

Uns ist im Entwurf etwas aufgefallen: §113b (4) soll in Zukunft folgendermaßen lauten:

(4) Im Fall der Nutzung mobiler Telefondienste sind die Bezeichnungen der Funkzellen zu speichern, die durch den anrufenden und den angerufenen Anschluss bei Beginn der Verbindung genutzt wurden. Bei öffentlich zugänglichen Internetzugangsdiensten ist die Bezeichnung der bei Beginn der Internetverbindung genutzten Funkzelle zu speichern. Zusätzlich sind die Daten zu speichern, aus denen sich die geografische Lage und die Hauptstrahlrichtungen der die jeweilige Funkzelle versorgenden Funkantennen ergeben.

Wir fragen uns, was der Beginn einer Internetverbindung ist, vor allem bei der mobilen Nutzung? Ist es das Anschalten des WLANs? Wohl kaum. Viel wahrscheinlicher ist, dass ein Internetverbindungsaufbau am Punkt des Aufrufens einer Webseite, des Abrufs einer Datei oder des Sendens und Empfangens einer Mail definiert wird. Also würde unsere geografische Lage nicht „nur“ dann gespeichert, wenn wir telefonieren oder unser WLAN anschalten, sondern auch beim Aufrufen einer Seite.

Doch das reicht noch weiter, denn Smartphones bauen regelmäßig selbstständig Internetverbindungen auf. So machen sich zum Beispiel E‑Mail-Push-Notifications oder Facebook-Benachrichtigungen beinahe in Echtzeit bemerkbar, ohne aktives Zutun des Nutzers. Entweder „pusht“ der Server Informationen zum Client oder der Client „pollt“ den Server und fragt regelmäßig nach, ob neue Daten vorliegen.

Aufgrund der dann abgefragten Standortdaten kann ein extrem detailliertes Bewegungsprofil erstellt werden, dessen Granularität vom Push- oder Pollzeitraum abhängt. Die geheime – ähm… nicht-öffentliche – Nebenabrede im VDS-Entwurf, die wir aufgedeckt haben und laut der es keinen Richtervorbehalt bei der Bestandsdatenabfrage geben wird, macht die Zuordnung der IP-Adressen zu Personen kinderleicht. Damit erscheint folgender Absatz wie eine bitterböse Grundrechtsparodie:

Gleichwohl soll dem Grundsatz der Verhältnismäßigkeit durch eine Präzisierung der Anforderungen für die Anordnung einer Funkzellenabfrage besonders Rechnung getragen werden, um von vornherein zu verhindern, dass Verkehrsdaten Unbeteiligter über das zur Strafverfolgung unerlässliche Maß hinaus erhoben werden und dabei bei den Strafverfolgungsbehörden Bewegungsprofile

erstellt werden könnten.

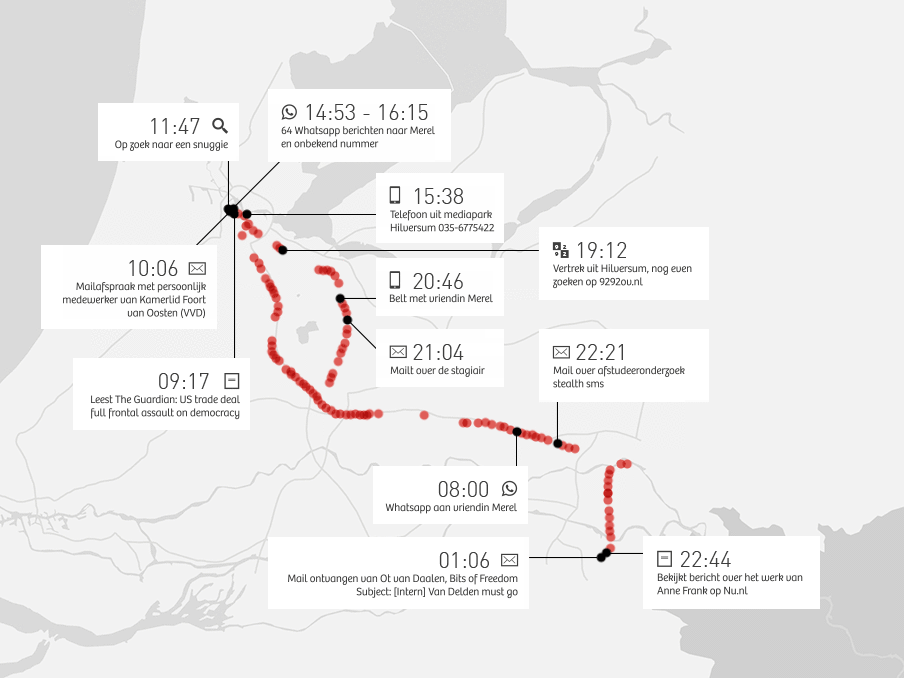

Ähnliches haben wir schon im April beschrieben, worauf niemand aus dem Justizministerium reagieren wollte, auch wenn andere Journalisten eine Antwort erhielten. Und eigentlich hat schon 2013 das Selbstexperiment von Malte Spitz gezeigt, dass sich aus Vorratsdaten hervorragend Bewegungsprofile erstellen lassen. Weil nunmal ein großer Teil der Menschen in der heutigen, digitalen Welt ständig online ist. Und sich das auch kaum mehr ändern wird.

Man könnte uns jetzt wieder vorwerfen, schlafende Hunde zu wecken oder zu übertreiben. Doch dazu können wir nur sagen, dass jegliches Schlupfloch für ausufernde Überwachungsbefugnisse vorher aufgedeckt werden muss, da es – selbst wenn es aus Versehen im Gesetz landet – ausgenutzt werden wird, da nicht nur wir es sehen.

Und außerdem: Morgen ist die Vorstellung im Kabinett. Also ist es Zeit, Fragen zu stellen. Das Justizministerium wollte heute leider keine Stellungnahme zu der Frage geben, was unter dem Beginn einer Internetverbindung, wie in dem „Entwurf den ihr geleakt habt,“ verstanden wird.