Die westlichen Geheimdienste mindestens aus Amerika und Großbritannien betreiben enormen Aufwand, um verbreitete Verschlüsselungs-Technologien zu knacken und zu umgehen. Das geht aus neuen Leaks aus dem Fundus von Edward Snowden hervor. Das Ziel ist es, die abgehörten Kommunikationsdaten der gesamten Menschheit auch unverschlüsselt verarbeiten zu können – anscheinend haben sie Erfolg.

Die westlichen Geheimdienste mindestens aus Amerika und Großbritannien betreiben enormen Aufwand, um verbreitete Verschlüsselungs-Technologien zu knacken und zu umgehen. Das geht aus neuen Leaks aus dem Fundus von Edward Snowden hervor. Das Ziel ist es, die abgehörten Kommunikationsdaten der gesamten Menschheit auch unverschlüsselt verarbeiten zu können – anscheinend haben sie Erfolg.

Mittlerweile ist allgemein bekannt, das die westlichen Geheimdienste große Teile der weltweiten digitalen Kommunikation sammeln, speichern und auswerten. Manche sehen starke Verschlüsselung als ausreichenden Schutz vor Überwachung, andere nicht. Meldungen, wie dass die NSA verschlüsselte Kommunikation so lange speichert bis sie sie entschlüsseln kann, dass Behörden Verschlüsselungs-Schlüssel von Unternehmen anfordern und dass die Dienste „in bahnbrechende kryptoanalytische Fähigkeiten [investieren], um gegnerische Kryptographie zu knacken und Internet-Verkehr ausnutzen zu können“, schwächen das Vertrauen in Verschlüsselung als wirksame Methode gegen die Massenüberwachung.

Neue Veröffentlichungen aus dem Fundus von Snowden (der Guardian hat 50.000 Dokumente davon weitergegeben!) kratzen erneut am Image von Verschlüsselung. Guardian, New York Times und ProPublica berichten gemeinsam über Erfolge der Geheimdienste beim Knacken und Umgehen verbreiteter Verschlüsselungs-Technologien:

Dokumente zeigen, dass die NSA einen Kampf gegen Verschlüsselung führt mit einer Bandbreite an Methoden: Zusammenarbeit mit Unternehmen, Schwächen von Verschlüsselungs-Standards, Design-Änderungen an Verschlüsselungs-Software und das Drängen auf internationale Verschlüsselungs-Standards, von denen sie weiss, dass sie sie brechen kann.

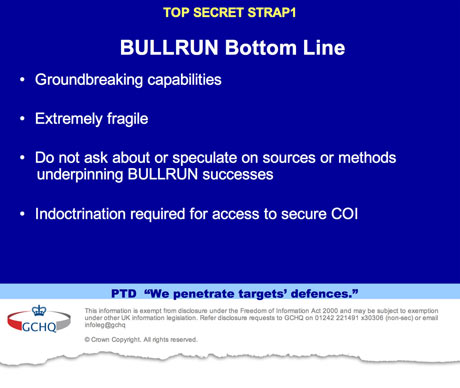

Als Quelle gibt es drei weitere Seiten aus dem geheimen Haushalt der US-Dienste, sowie ein Briefing Sheet und einen Guide des „Projekts Bullrun“.

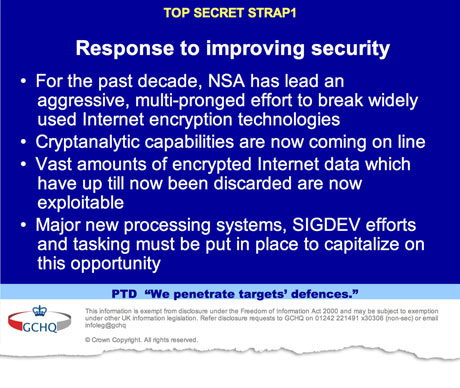

In den Neunziger Jahren gab es die Crypto Wars, in denen wir das Recht auf starke Verschlüsselung für die Massen gegen die Interessen von Regierungen und Geheimdiensten erkämpfen mussten. Wenig überraschend, haben die sich nicht einfach so damit abgegeben. Seit 2000 hat die NSA viele Milliarden Dollar investiert, um ihre Abhör-Kapazitäten trotz frei verfügbarer Verschlüsselung zu erhalten. Allein in den letzten beiden Jahren haben die amerikanischen Dienste jeweils 250 Millionen Dollar dafür ausgegeben. Und damit konnten sie einige Erfolge erzielen. So heißt es in einer Präsentation der NSA für den GCHQ aus dem Jahr 2010:

In den Neunziger Jahren gab es die Crypto Wars, in denen wir das Recht auf starke Verschlüsselung für die Massen gegen die Interessen von Regierungen und Geheimdiensten erkämpfen mussten. Wenig überraschend, haben die sich nicht einfach so damit abgegeben. Seit 2000 hat die NSA viele Milliarden Dollar investiert, um ihre Abhör-Kapazitäten trotz frei verfügbarer Verschlüsselung zu erhalten. Allein in den letzten beiden Jahren haben die amerikanischen Dienste jeweils 250 Millionen Dollar dafür ausgegeben. Und damit konnten sie einige Erfolge erzielen. So heißt es in einer Präsentation der NSA für den GCHQ aus dem Jahr 2010:

Neue kryptoanalytische Fähigkeiten werden jetzt eingesetzt. Unmengen verschlüsselter Internet-Daten, die bis bis jetzt verworfen werden mussten, sind jetzt nutzbar.

Die Reaktion der GCHQ-Agenten war Sprachlosigkeit.

Verschlüsselung umgehen

Da Verschlüsselung als komplexes System nur so stark ist, wie das schwächste Glied in der Kette, ist die einfachste und effektivste Methode das Umgehen der Verschlüsselung. Die New York Times:

Die NSA hat sich in Zielcomputer gehackt, um Nachrichten mitzulesen, bevor sie verschlüsselt werden. In einigen Fällen wurden Unternehmen von der Regierung zur Übergabe ihrer Crypto-Schlüssel oder zum Einbau von Hintertüren gezwungen. Außerdem nutzt die NSA ihren Einfluss als erfahre Crypto-Behörde, um Schwachstellen in Verschlüsselungs-Standards einzubauen, die von Hardware- und Software-Entwicklern auf der ganzen Welt verwendet werden.

Oder in den Worten des Haushalts:

Das SIGINT Ermöglichungs-Projekt greift aktiv in die amerikanische und ausländische IT-Industrie ein, um die Designs ihrer kommerziellen Produkte heimlich zu beeinflussen und/oder offen auszunutzen. Diese Design-Änderungen machen die betroffenen Systeme mit Vorwissen der Änderungen auswertbar durch strategisches Abhören. Gegenüber Nutzern und anderen Widersachern bleibt die Sicherheit der Systeme jedoch intakt.

Kooperation mit Firmen

Wenn Firmen nicht kooperieren wollen, was sie oft genug tun, werden sie eben mit Gerichtsbeschlüssen zur Herausgabe der Crypto-Schlüssel gezwungen, ihre Hard- und Software verwanzt oder einfach gehackt. Konkret genannt werden Google, Yahoo, Facebook und Microsoft Hotmail – aber spätestens seit Prism sind die ohnehin als kompromittiert zu betrachten. Seit letztem Jahr hat der GCHQ „neue Zugriffs-Möglichkeiten“ auf Googles Systeme – auch egal.

Wenn Firmen nicht kooperieren wollen, was sie oft genug tun, werden sie eben mit Gerichtsbeschlüssen zur Herausgabe der Crypto-Schlüssel gezwungen, ihre Hard- und Software verwanzt oder einfach gehackt. Konkret genannt werden Google, Yahoo, Facebook und Microsoft Hotmail – aber spätestens seit Prism sind die ohnehin als kompromittiert zu betrachten. Seit letztem Jahr hat der GCHQ „neue Zugriffs-Möglichkeiten“ auf Googles Systeme – auch egal.

Amerikanische Hardware-Hersteller kooperieren mit den Diensten, um Hintertüren einzubauen – weswegen China keine Cisco-Hardware mehr nutzt. Zudem gibt es „Partnerschaften mit großen Telekommunikationsunternehmen, um aus der Perspektive der Datensammlung die weltweiten Kommunikationsnetze zu gestalten“.

Hintertüren in Standards

Die NSA spielt eine wichtige Rolle in der Erarbeitung und Verabschiedung von weltweit genutzten Verschlüsselungs-Standards. Für Kritikern war diese Doppelrolle schon immer schizophren – jetzt gibt es erstmals Belege dafür. Im Haushalt wird ein Ziel definiert:

Einfluss auf Richtlinien, Standards und Spezifikationen für gewerbliche Public-Key-Technologien ausüben.

Die New York Times beschreibt das als:

Gleichzeitig hat die NSA bewusst internationale Verschlüsselungsstandards geschwächt.

Dazu bringt sie Beispiele von einer schweren Sicherheitslücke bei Microsoft 2007 und Herstellern von IT-Sicherheit-Produkten.

Offensives Hacken

Das offensive Hacken von Computer-Systemen ist auch längst keine Neuigkeit mehr. Wenig überraschend wird auch diese Möglichkeit eingesetzt, um Verschlüsselung auszuhebeln:

Bis 2006 ist die NSA laut eigenen Dokumenten in drei ausländische Fluggesellschaften, ein Reise-Reservierungssystem, die Kernkraft-Abteilung einer ausländischen Regierung und die Internet-Dienste einer anderen eingebrochen, in dem sie sie virtuelle private Netzwerke gecrackt hat, die sie schützen sollten.

Bis 2010 hat Edgehill, das britische Anti-Verschlüsselungs-Programm, den VPN-Verkehr von 30 Zielen entschlüsselt, und sich ein Ziel von weiteren 300 gesetzt.

Brute-Force

Neben all diesen „Seitenangriffen“ beherrscht die NSA aber auch „klassische“ Angriffe auf Verschlüsselung mit purer Rechenkraft:

Die NSA setzt laut Dokumenten und Interviews auch selbstgebaute, superschnellen Computer ein, um Verschlüsselung zu knacken.

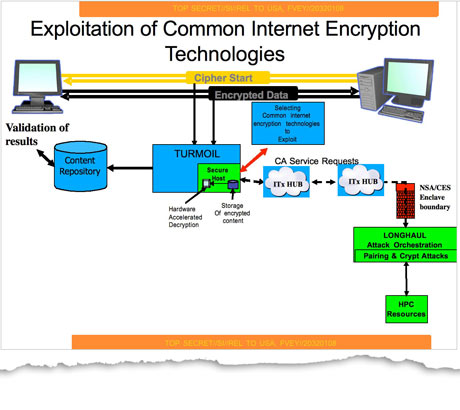

Ziele: SSL/TLS, VPN, OTR, LTE

Die Ziele der NSA sind gängige Verschlüsselungstechniken. Allen voran SSL/TLS, das so ziemlich überall im Netz Datenverbindungen zwischen Client und Server verschlüsselt, unter anderem im Web mit HTTPS und bei E‑Mail. Weitere Ziele sind virtuelle private Netze (die auch oft mit SSL/TLS gesichert werden), verschlüsselte IP-Telefonie Protokolle und der Mobilfunkstandard der vierten Generation Long Term Evolution.

Laut einer Zusammenstellung der New York Times sind auch „Ende-zu-Ende verschlüsselte Chats“ wie in Adium (Off-the-Record Messaging?) und das Netzwerkprotokoll Secure Shell betroffen. Der Guardian:

Ein weiteres Programm mit dem Codenamen „Cheesy Name“ zielt darauf ab, Verschlüsselungs-Zertifikate herauszufiltern, die anfällig sind, von Supercomputern des GCHQ geknackt zu werden.

Dokumente zeigen, dass die NSA eine interne Datenbank mit Crypto-Schlüsseln für bestimmte kommerzielle Produkte unterhält, genannt „Key Provisioning Service“, der viele Nachrichten automatisch entschlüsseln kann. Wenn der notwendige Schlüssel nicht in der Sammlung ist, geht eine Anfrage an den separaten „Key Recovery Service“, der versucht, den Schlüssel zu erhalten.

Auf den üblichen Listen drehen sich jetzt die Diskussionen darum, genau welche konkreten Algorithmen, Verfahren, Elemente oder Schlüsselgrößen jetzt bedroht sind.

Das Ziel: Jede Kommunikation abhören

Bei all dem geht es den westlichen Diensten nicht um spezifische Ziele oder Einzelpersonen. Die New York Times:

Das Ziel der NSA war es, weg vom Entschlüsseln einzelner Tools bestimmter Zielpersonen zu kommen und stattdessen in Echtzeit alle Informationen zu entschlüsseln, die über die weltweiten Glasfaserkabel und durch die Internet-Knotenpunkte fließen, um das entschlüsselte Material danach nach wertvollen Informationen zu durchsuchen.

Die Totalüberwachung der gesamten Kommunikation der Menschheit.

Was bleibt?

Auch wenn die Dienste viel können, sie sind nicht allmächtig. Edward Snowden sagte im Juni:

Verschlüsselung funktioniert. Richtig umgesetzte, starke Krypto-Systeme sind eines der wenigen Dinge, auf die sie sich verlassen können.

Leider schob er hinterher:

Leider ist die Sicherheit auf Endgeräten so furchtbar schwach, dass die NSA häufig Wege findet, um Verschlüsselung herumzukommen.

Bruce Schneier, Experte für Kryptographie und Computersicherheit, der in letzter Zeit ebenfalls viele Snowden-Dokumente gelesen hat, kommentiert das:

Was ich vom Lesen der Snowden-Dokumente mitnehme, ist: Wenn die NSA in ihren Computer will, es sie drin. Punkt.

Kryptographie bildet die Grundlage für Vertrauen im Internet. Durch diese gezielte Unterminierung der Online-Sicherheit, für kurzsichtige Abhör-Möglichkeiten, untergräbt die NSA die Struktur des Internets.

Schneiers Aufruf: Die US-Regierung hat das Internet verraten. Wir müssen zurückerobern.