Informationstechnologie

-

Wochenrückblick KW 2: Zwischen Genugtuung und Gerechtigkeit

Kann das Wochenende kaum erwarten. Wochenrückblick KW 2: Zwischen Genugtuung und Gerechtigkeit Zuhause fängt es an, langweilig zu werden und außerhalb der vier Wände passiert gefühlt umso mehr. In dieser Woche ging es bei uns zum Beispiel um ärgerliche WhatsApp-AGB, schlechte Arbeitsbedingungen bei Huawei und die große Frage nach dem Deplatforming des US-Präsidenten.

-

: Twitter-Einblicke: Der Präsident des BSI tweetet

Arne Schönbohm im Interview bei Phoenix. : Twitter-Einblicke: Der Präsident des BSI tweetet Der Präsident des Bundesamtes für Sicherheit in der Informationstechnik (BSI), Arne Schönbohm, kommuniziert nun über ein Mitarbeiterteam und auch höchstpersönlich über Twitter. Seine ersten Tweets dokumentieren seinen heutigen Besuch bei der IT-Sicherheitsmesse it-sa in Nürnberg.

Bisher sind von Schönbohm neben Redebeiträgen auf Konferenzen oft nur kurze Zitate in Pressemitteilungen des BSI überliefert. Das könnte sich mit dem direkten Kanal nun ändern. Seine Behörde ist aufgrund der mannigfaltigen Probleme in der IT-Sicherheit ein wichtiger Ansprechpartner für Politik und Öffentlichkeit. Die neue Transparenz könnte daher interessante Einblicke bringen, falls über den Kanal auch aktuelle IT-Vorkommnisse und politische Vorhaben kommentiert werden. Da sich der Präsident erst kürzlich für den Einsatz von elektronischen Wahlverfahren ausgesprochen hatte, die in der neuen Legislaturperiode anstünden, könnte der neue Twitter-Account auch die eine oder andere Kontroverse versprechen.

-

: Abrüstung statt „Cyberwar“: Forderungen nach WannaCry

Ausschnitt aus dem Film „Cyberpeace statt Cyberwar“. : Abrüstung statt „Cyberwar“: Forderungen nach WannaCry Die WannaCry-Schadsoftware führt vor Augen, wie verwundbar wir sind, wenn Kriminelle geheimdienstliche Angriffswerkzeuge nutzen. Statt mehr digitaler Bewaffnung fordern Bürgerrechtsorganisationen die Abkehr von Offensiv-Strategien. Ein Animationsvideo zeigt, was uns mit den „Cyberwar“-Plänen erwartet.

-

: Mit Freiheit gegen totalitäre Tendenzen

: Mit Freiheit gegen totalitäre Tendenzen Jessica Heesen setzt sich mit der Freiheit in unseren allgegenwärtigen informationstechnischen Systemen auseinander, denn digitale Dienste haben eine totalitäre Tendenz, die auch die Privatheit und informationelle Selbstbestimmung betrifft. Was aber sind die Faktoren für den Erhalt und die Garantie von Freiheit bei der Internetnutzung?

-

: Datenschutz im Zug: Deutsche Bahn will Sicherheitslücke in neuem ICE-WLAN schließen (Update)

Das neue WLAN gibt Verbindungsdaten der Nutzer preis. - <a href="https://creativecommons.org/licenses/by-nc-nd/2.0/">CC BY-NC-ND 2.0</a> via flickr/<a href="https://www.flickr.com/photos/diorama_sky/3602187510/">Jeff Stvan</a> : Datenschutz im Zug: Deutsche Bahn will Sicherheitslücke in neuem ICE-WLAN schließen (Update) Durch die unsichere Infrastruktur des neuen ICE-WLANs konnten Nutzerdaten, wie zum Beispiel MAC-Adressen, ausgewertet werden. Die Deutsche Bahn reagiert und will heute noch ein Softwareupdate einspielen, um das Problem zu beheben.

-

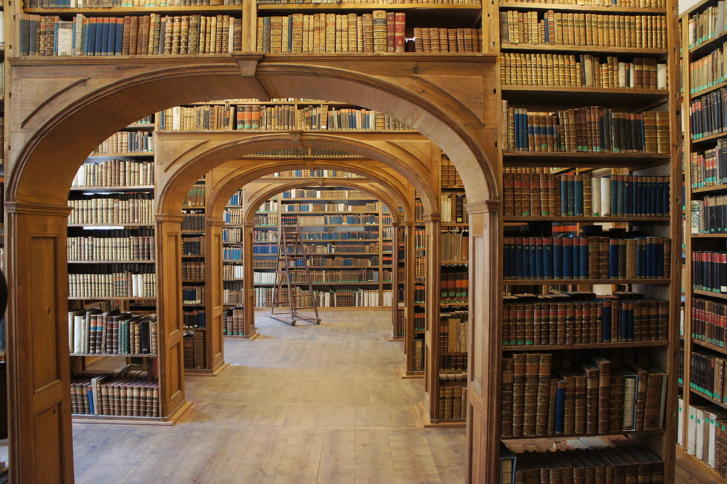

: Software Heritage – Erhalt eines Kulturerbes

Die Software Heritage erstellt ein Archiv unseres Kulturerbes, das sich zunehmend digitalisiert. <a href="http://creativecommons.org/licenses/by-sa/3.0/">CC BY-SA 3.0</a>, via wikimedia/<a href="https://commons.wikimedia.org/w/index.php?curid=16135556">Paulis</a> : Software Heritage – Erhalt eines Kulturerbes Das jüngst vorgestellte Projekt „Software Heritage“ soll öffentlich verfügbare Software sammeln, erhalten und teilen. Damit will es sicherstellen, dass Software als Teil unseres Kulturerbes für die kommenden Generationen erhalten bleibt.

-

: mb21 vergibt Preise für herausragende Kinder- und Jugendmedienproduktionen

: mb21 vergibt Preise für herausragende Kinder- und Jugendmedienproduktionen mb21 ist der deutsche Multimedia-Preis für Kinder und Jugendliche. Bereits zum 17. Mal zeichnet er Medienproduktionen von jungen Menschen bis 25 Jahre aus. Dabei gibt er einen breiten Überblick über jugendliches Medienhandeln, deren Talente in der Nutzung von (Web-)Technologie und den Themen, die Kinder und Jugendliche im jeweiligen Jahr beschäftigen. Ein Stöbern im Archiv lohnt also, im Folgenden die Highlights aus netzpolitischer Perspektive im Jahr 2015:

Neulandeuphonie

Neulandeuphonie ist eine Installation, die auf allen angeschlossenen Rechnern auf Websites negative Begriffe durch positiv konnotierte Begriffe ersetzt. Außerdem werden sämtliche Bilder durch Katzenfotos ausgetauscht.

Durch diese „künstlerische Verdichtung“, wie die jungen Entwickler bei der Preisvergabe betonten, möchten sie auf staatliche Zensur aufmerksam machen. Das Projekt wurde bei Jugend hackt entwickelt, der Code liegt bei github.

The Touch Technology

Juan Pablo Garcia Sossa möchte mit seiner Arbeit Kritik an der oberflächlichen „Selfie-Kultur“ üben. Wer sich lediglich vor der Kamera positioniert, wird nur sehr verpixelt dargestellt. Erst das gemeinsame, bewußte in Szene setzen mit hohem Körperkontakt führt zu einem scharfen Photo. Damit gibt der junge Künstler eine neue Dimension und Achtsamkeit in das schnelllebige Darstellen vor der Kamera. Und erhielt den Sonderpreis Medienkunst bei mb21 für seine Arbeit.

Die Laudatio:

Streets of Berlin

Omid Mirnour möchte mit seinem YouTube-Channel „Streets of Berlin“ Menschen, die sonst keine Stimme in der Gesellschaft haben, Aufmerksamkeit verschaffen. Dabei begegnet er Menschen auf der Straße auf Augenhöhe und gibt den Zuschauern damit tiefe Einblicke in Persönlichkeiten und Geschichten, die sonst nur erahnt werden können. „Streets of Berlin“ ist eines dieser Netzprojekte, die einem verdeutlichen, wofür Engagement für ein weiter freies Netz sich lohnt: Offenheit, Kreativität, Engagement.

Unser erstes „WRO – World Robot Olympiad“-Abenteuer

Auch Kinder zeigen beim Wettbewerb schon Engagement für große Themen – der 10-Jährige Marcel und der 9‑Jährige Fynn bauten mit Lego-Mindstorms das Weltkulturerbe des Zeche-Zollvereins nach, „weil das geschützt werden muss […], und nur wenn man etwas kennt, spendet man auch“, so Fynn. Das ganze Gebäude ist natürlich an den richtigen Stellen bewegt, sehr detailliert und liebevoll umgesetzt und hat sowohl wegen des großen Engagements zum Thema als auch der Kreativität die Jury von mb21 überzeugt: ein wunderbares Beispiel, wie früh über lebensweltbezogene Themen (aus der Region) Technikbegeisterung entstehen (und gefördert) werden kann.

Im Archiv gibt es zahlreiche weitere spannende Projekte aus diesem und den letzten Jahren. Auch ein Besuch des rahmenden Kinder- und Jugend-Medienfestivals mit fast 4.000 Besuchern und Kinder- und Jugendangeboten in neun Stockwerken der Technischen Sammlungen lohnt sich – im November 2016 wieder.

-

: Dein Gesicht gegen Kreditkartenbetrug: Worldpay setzt auf Biometrie beim Bezahlen

<a href="https://creativecommons.org/licenses/by-sa/2.0/">CC BY-SA 2.0</a> by <a href="https://www.flickr.com/photos/23912576@N05/2962194797/">Ludovic Bertron</a> : Dein Gesicht gegen Kreditkartenbetrug: Worldpay setzt auf Biometrie beim Bezahlen Der Zahlungsdienstleister Worldpay experimentiert mit Gesichtserkennungssoftware beim Bezahlen. Müssen wir beim Einsatz der Kreditkarte in Zukunft auch noch freundlich lächeln?

Wie die BBC berichtet, befindet sich die Technologie derzeit noch in einer betriebsinternen Testphase und könnte in fünf Jahren zum Einsatz kommen.Dabei wird eine Kamera in das stationäre Kartenlesegerät an der Kasse integriert. Beim Bezahlen mit einer (Kredit-)Karte erfasst diese das Gesicht des Bezahlenden und verknüpft es mit dem bestehenden Profil im Worldpay-Serverzentrum. Die aufgezeichneten Gesichtsbilder werden bei weiteren Bezahlvorgängen ins Profil eingespeist und mit bestehenden Daten verglichen. Kommt es dabei zu Problemen, kann eine weitere Identifikation notwendig werden, etwa über Ausweisdokumente. Gegebenenfalls ist die Zahlung auch zurückzuweisen.

400.000 Unternehmen setzen Bezahlsysteme von Worldpay ein. Dabei werden täglich rund 31 Millionen Transaktionen verarbeitet. Die Gesichtserkennung soll den zunehmenden Missbrauch von Kreditkarten eindämmen. Biometrische Erkennungsverfahren wie der Fingerabdruckscan sind schon seit langem im Gespräch. Sie können die persönliche Identifikationsnummer (PIN) ergänzen oder sogar ersetzen, heißt es aus der Branche. Systeme wie das von Worldpay bieten daher zusätzliche Sicherheit gegen den Missbrauch der Karte.

Neben Worldpay experimentieren auch Mastercard, PayPal und American Express mit Gesichtserkennungssoftware. Apples mobiler Bezahldienst „Apple Pay“ erfordert bereits einen Abgleich des Fingerabdrucks („Touch ID“). Auch für solche mobilen Systeme könnte die Gesichtserkennung interessant werden: Hier ist die Kamera schließlich bereits im Gerät vorhanden.

Die britische Bürgerrechtsorganisation Big Brother Watch warnt gegenüber der BBC jedoch: Bevor solche ‚Innovationen’ flächendeckend zum Einsatz kommen, sei eine Debatte über die Privatsphäre der Nutzer zu führen.

Dabei ist zu berücksichtigen, dass der Biometrie im (Konsum-)Alltag einen weiteren Summanden der Überwachungsgesamtrechnung darstellt. Betrachtet man die Summe aller Datensammlungen, so würde das Gesichtsbild bei Bezahlen nicht nur ein weiteres Element darstellen. Es könnte zudem auch noch einfach mit den Profilen der Kreditkarten und Bonusprogrammen wie Payback verknüpft werden. Auch die Identifikation über die Bezahldienstleistung hinweg wird möglich, das so genannte Cross-Matching. Hier werden wohl Begehrlichkeiten geweckt: Welche Überwachungstechnologie hätte nicht gerne Zugriff auf die frischen und eindeutig zuzuordnenden Bilder, die dann bei jedem Bezahlvorgang erfasst werden?

Fraglich ist auch, ob sich die Möglichkeiten eines Missbrauchs nicht eher verschieben. Erst im vergangenen Monat wurde bekannt, dass 5,6 Millionen Fingerabdrücke von US-Regierungsmitarbeitern entwendet wurden.

-

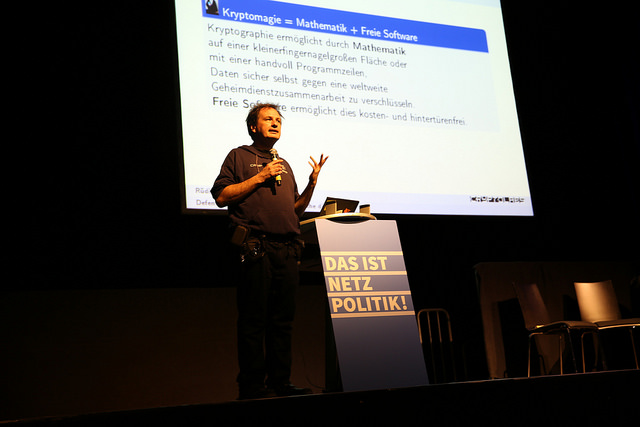

: Kryptographie, Open Source und Gesellschaft

: Kryptographie, Open Source und Gesellschaft Die weltweite elektronische Vernetzung stellt wohl eine der tiefgreifendsten Veränderungen seit der industriellen Revolution dar. Das gesellschaftliches Zusammenleben, unser gesamtes Wirtschaftsleben, das Verhältnis zwischen Bürger und Staat und das Verhältnis der Staaten untereinander stehen vor tiefgreifenden Herausforderungen. Wer hier von „Neuland“ spricht, liegt vielleicht gar nicht so falsch, wie oberflächlichere Kommentatoren meinen.

Oft wird in der Diskussion das technikfixierte „code is law“ vorgebracht, und in der Tat scheint die Gesetzgebung technischen Entwicklungen fast nur noch hinterherzulaufen. Allerdings ist es ja aber gerade das Wesen einer freiheitlichen Gesellschaft, dass der Staat Innovation nicht behindern, sondern einen fairen Rechtsrahmen vorgeben sollte. Hierbei kann Technik der Politik gerade dort helfen, wo sich Diplomatie allein als machtlos erwiesen hat.

Die Regierungen weltweit sind daran gescheitert, das flächendeckende Abhören von Bürgern und Industrie zu verhindern. Freie Software und starke Kryptographie kann dies. Und auch darüber hinaus sind Kryptographie und Open-Source-Software mächtige Werkzeuge, die digitale Gesellschaft freiheitlich und demokratisch zu gestalten.

Diesen Gastbeitrag von Rüdiger Weis veröffentlichen wir mit seiner freundlicher Genehmigung. Zuerst erschienen in vorgänge. Zeitschrift für Bürgerrechte und Gesellschaftspolitik, 54. Jahrgang, Nr. 209 (Heft 1/2015).

Das Internet bietet die Möglichkeit der einfachen Teilhabe. Jeder kann sich umfassend aus nichtstaatlichen Quellen informieren, und auch die aktive Teilnahme am politischen Meinungsbildungsprozess ist dank sozialer Netze und des einfachen Publizierens mittels Blogs und Podcasts sehr niedrigschwellig möglich geworden. Andererseits wurde schon von Anfang an von der Wissenschaft gewarnt, dass im Internet schon konstruktionsbedingt eine allumfassende Überwachung möglich ist. Nach Snowden ist es unstrittig, dass Staaten diese Überwachung durchführen.

1 „Crypto works“

Die gute Nachricht ist, dass wissenschaftlich starke Kryptographie auch für übermächtige Geheimdienste nicht brechbar sein dürfte.

Crypto works. It’s not an arcane black art. It is a basic protection, the Defense Against the Dark Arts for the digital world. We must implement it, actively research it. (Edward Snowden, Guardian, 11. März 2014)

Kryptographie geht bereits bei der wissenschaftlichen Modellbildung von einem fast allmächtigen Gegner aus. Der Angreifer kann alle Nachrichten lesen und übertragenen Nachrichten ändern. Die einzige Voraussetzung auf Verteidigerseite ist das sichere Erzeugen und Speichern von wenigen Bits für die kryptographischen Schlüssel. Nach Snowden wissen wir genauer, an welchen Kabelstellen abgehört wird und auf den Cent genau (pdf), wie viel Geld für Kryptoangriffe vorhanden ist. Nicht uninteressant, aber wissenschaftlich betrachtet nur eine Fußnote. Die „übertriebene Paranoia“ der Theoretiker hat sich also mal wieder als die realistischste Einschätzung der praktischen Bedrohungslage erwiesen.

Kryptographie ermöglicht durch Mathematik auf einer fingernagelgroßen Fläche oder mit einer handvoll Programmzeilen, Daten sicher selbst gegen eine weltweite Geheimdienstzusammenarbeit zu verschlüsseln. Freie Software ermöglicht dies kosten- und hintertürenfrei.

Pessimisten meinen, dass Kryptographie die letzte Brandmauer gegen eine umfassende Überwachung darstellen könnte, die allerdings in der Praxis häufig umgangen werden kann. Optimisten glauben, dass Kryptographie zu einer Stärkung des Einzelnen gegenüber den Staaten führt und damit eine Schlüsseltechnologie für eine freiheitliche, demokratische Gestaltung des digitalen Lebensraumes darstellt.

Trust the math. Encryption is your friend. (Bruce Schneier, 6. September 2013)

Allerdings sollten zukünftig Warnungen aus der Wissenschaft vor schwacher Kryptographie ernstgenommen werden. Starke Kryptographie sollte als Standardeinstellung benutzt und im klugen Ingenieursinne ausreichend große Sicherheitsspielräume, sprich bewährte Algorithmen mit langen Schlüssellängen, gewählt werden. Nach Snowden ist es sicher, dass kryptographische Verfahren, gegen die wissenschaftliche Vorbehalte bestanden, wohl auch praktisch gegen mit Milliarden ausgestattete Gegner mehr als problematisch sind.

2 Mathematischer Forschungsbedarf bei Elliptischen Kurven

Zentraler Baustein für die Sicherheit von elektronischer Kommunikation ist die Verwendung von kryptographischen Verfahren mit öffentlichen Schlüsseln. Diese werden sowohl für die Verschlüsselung als auch für die Authentifizierung verwendet. Hierfür halten Kryptographen schon seit vielen Jahren Standardverfahren mit einer Schlüssellänge von 1024 bit für brechbar. Die staatlichen Stellen verpflichten schon seit längerem auf eine Mindestlänge von 2048 bit, wie sie beispielsweise Windows 8 verwendet, und halten längere Schlüssellängen schon mittelfristig für empfehlenswert. Viele Kryptographieforscher empfehlen mindestens 4096 bit.

Wegen dieser Anforderungen diskutieren viele Wissenschaftler die Verwendung von Elliptischen Kurven (ECC) in Kryptosystemen. Die Hauptidee hierbei ist, das schon lange bekannte Diskrete-Logarithmus-Problem (DLP) auf mathematisch anspruchsvollen Strukturen zu verwenden. Die Mehrheit der kryptographischen Forschung ist der Ansicht, dass ECC ähnliche Sicherheit liefert wie RSA („Rivest Shamir Adleman“) und dies bei deutlich kürzeren Schlüsseln und besserer Geschwindigkeit. Diese Eigenschaften sind besonders im Bereich Smartcards und eingebettete Systeme bedeutend.

Allerdings mehren sich seit geraumer Zeit die Zweifel, ob wirklich gleiche Sicherheit mit deutlich geringerem Zeit und Speicheraufwand zu realisieren ist. Die Annahmen, die dieser Einschätzung zu Grunde liegen, sind sehr weitreichend. Eine Minderheit der Kryptographen kritisiert, dass man sicher lediglich weiß, dass der gegen DLP-Systeme über endlichen Körpern wirkungsvolle Index-Calculus-Angriff nicht unmittelbar gegen das DLP über der additiven Gruppe von Elliptischen Kurven angewendet werden kann. Hieraus zu folgern, dass nur Standardangriffe anwendbar sind, ist eine durchaus kritisch zu sehende Annahme. Diese Standardangriffe sind universell einsetzbar und nutzen keinerlei Optimierungen der zu Grunde liegenden mathematischen Strukturen. Gerade die reichhaltige algebraische Struktur von Elliptischen Kurven könnte jedoch überraschende und sehr wirkungsvolle Angriffe möglich machen. Zudem ist ECC wegen der kürzeren Schlüssellänge viel anfälliger gegen Angriffe mit Quantencomputern (Shor-Algorithmus). Nach Snowden wissen wir centgenau, dass die NSA erhebliche Mittel in die Forschung zu Quantencomputern steckt.

Ein erhebliches praktisches Problem stellt weiterhin die Tatsache dar, dass ECC-Systeme eine Reihe von mathematisch höchst sensiblen Parametern benötigen. So wurde von offen forschenden Kryptographen in einem NIST-Standard schon im Juni 2006 die hohe Wahrscheinlichkeit einer Manipulation von Elliptischen Kurven bei Parametern für einen Zufallsgenerator (Dual Elliptic Curve Deterministic Random Bit Generator) aufgedeckt. Nach Snowden bestätigt sich die Existenz einer NSA-Backdoor in einem NIST-Standard. Der Vertrauensverlust der Standardisierungsbehörde ist ein harter Schlag für die Informatik. Die von NIST und NSA vorgeschlagenen Elliptischen Kurven müssen daher offensichtlich wissenschaftlich nochmals gründlich untersucht werden.

3 Starke Kryptographie als Standardeinstellung

Die Enthüllung zum Behördenvorgehen gegen den Mail-Anbieter Lavabit zeigen, wie riskant kryptographisch problematische Einstellungen sind. Bei der Nutzung der bisherigen Standardeinstellungen bedeutet die erzwungene Herausgabe von SSL-Schlüsseln die automatische Kompromittierung der gesamten, sicherlich von der NSA aufgezeichneten Kommunikation aller Kunden.

Der getroffene Mail-Anbieter Lavabit beendete den Geschäftsbetrieb, Kommentatoren schrieben über das „Todesurteil für US-Kryptographie“, und für US-Cloudanbieter könnten diese rechtlichen Probleme in der Tat das Aus vieler Geschäftsbereiche bedeuten. Und auch hier ist dank kryptographischer Forschung die Lösung nur einen Maus-Klick entfernt. Perfect Forward Secrecy (PFS) ermöglicht, dass durch eine Kompromittierung eines SSL-Serverschlüssels nicht die gesamte Kommunikation von Unschuldigen betroffen ist. Nach Snowden sollten 1024-bit-Schlüssel und RC4 nicht mehr verwendet und die Schlüsselvereinbarung auf Perfect Forward Secrecy umgestellt werden.

4 Warnung vor Windows 8/10

Neu bewertet werden muss die Initiative von Microsoft, bei der Einführung von Windows 8/10 den Nutzern eine neue, von Microsoft kontrollierte Sicherheitsarchitektur aufzuzwingen. Hierbei soll ein Trusted-Computing-Modul (TPM) in die persönlichen Computer und Mobilgeräte eingebaut werden. Dieses enthält einen Schlüssel auf den der/die Besitzer_in des Computers keinen Zugriff hat. Zusammen mit den nun von Microsoft implementierten Verfahren innerhalb von Windows 8/10 (insbesondere Secure Boot) wird den Nutzern weitgehend die Kontrolle über ihre eigene Hardware und Software entzogen.

Ähnlich analysierte das Bundesamt für die Sicherheit in der Informationstechnik (BSI) in einer „Stellungnahme des BSI zur aktuellen Berichterstattung zu MS Windows 8 und TPM“:

Aus Sicht des BSI geht der Einsatz von Windows 8 in Kombination mit einem TPM 2.0 mit einem Verlust an Kontrolle über das verwendete Betriebssystem und die eingesetzte Hardware einher. Daraus ergeben sich für die Anwender, speziell auch für die Bundesverwaltung und kritische Infrastrukturen, neue Risiken. (BSI, Bonn, 21. August 2013)

Es erinnert fatal an eine elektronische Fussfessel. So kann beispielsweise über das Netz angefragt werden, ob nur genehmigte Software läuft – das Ende der persönlichen Computer und Smartphones.

4.1 Kryptographen warnen vor Trusted Computing

Whitfield Diffie, einer der Entdecker der Public-Key-Kryptographie, zeigte sich besorgt über die dominierende Stellung von Microsoft und forderte, dass die Benutzer die vollständige Kontrolle über die Schlüssel des eigenen Computers behalten sollten:

[The Microsoft approach] lends itself to market domination, lock out, and not really owning your own computer. […] To risk sloganeering, I say you need to hold the keys to your own computer. (Whitfield Diffie, 15. April 2003)

Auch Ron Rivest mahnte eindringlich, die möglichen Konsequenzen gründlich abzuwägen:

We should be watching this to make sure there are the proper levels of support we really do want. […] We need to understand the full implications of this architecture. This stuff may slip quietly on to people’s desktops, but I suspect it will be more a case of a lot of debate. (Ron Rivest, 15. April 2003)

Wenn Wirtschaft und Behörden mittels Windows und Trusted Computing eine Sicherheitsinfrastruktur aufbauen, können die US-Behörden im Zweifelsfall die völlige Kontrolle übernehmen.

Darüber hinaus können die neu eingesetzten Mechanismen auch für Sabotageakte Dritter genutzt werden. Diesen Risiken muss begegnet werden. (BSI, Bonn, 21. August 2013)

Angesichts der Tatsache, dass wiederholt Druck auf Hersteller ausgeübt wurde, Hintertüren einzubauen, wirkt die Idee, dass ein Schlüssel vom/von der Benutzer_in nicht ersetzt werden kann, sehr bedrohlich. Besonders brisant ist, dass die geheimen Schlüssel während des Herstellungsprozesses außerhalb des Chips erzeugt und danach in den Chip übertragen werden. Hier ist es trivial, eine Kopie aller Schlüssel herzustellen. Es ist nicht auszuschließen, dass entsprechende Rechtsvorschriften bestehen und über diese nicht berichtet werden darf.

Ein anderes realistisches Szenario, dass der TPM-Hersteller nicht in der Reichweite der NSA, sondern beispielsweise in der Volksrepublik China sitzt, kann nicht wirklich beruhigen.

Da neben den Überwachungsmöglichkeiten auch die Wahlmöglichkeiten der Nutzer eingeschränkt wird, stellen sich natürlich kartell- und verbraucherrechtliche Fragen. Unter anderem die Tatsache, dass Microsoft die übliche Praxis verlassen hat und den Überwachungschip automatisch einschaltet und sich bei vielen Systemen selbst nicht mehr ausschalten lässt, verstößt unter anderem gegen das Eckpunktepapier des Bundesinnenministeriums zur vertrauenswürdigen Technikgestaltung.

4.2 Secure-Boot-Probleme für Linux

Nachdem die Einführung einer Microsoft-kontrollierten Sicherheitsinfrastruktur durch politischen Widerstand lange aufgehalten werden konnte, hat Microsoft ein weiteres Mal in Geheimverhandlung Fakten geschaffen. In den Hardwareanforderungen für Windows 10 wird Secure Boot verpflichtend vorausgesetzt. Alternative Betriebssysteme können in der Praxis bisher nur mit technisch und rechtlich nicht unproblematischen Notkonstruktionen gestartet werden.

Microsoft kann und hat auch ohne nachvollziehbare Begründung konkurrierende Bootloader deaktiviert. Ein Szenario, dass Microsoft (möglicherweise durch US-Regierungsdruck) die Berechtigung für die von Microsoft unterschriebenen Bootloader für Linux-Distributionen zurückzieht, will man sich insbesondere für sicherheitskritische Systeme oder eingebettete Systeme nicht wirklich vorstellen.

Insbesondere können auf einer Hardware, die mit einem TPM 2.0 betrieben wird, mit Windows 8 durch unbeabsichtigte Fehler des Hardware- oder Betriebssystemherstellers, aber auch des Eigentümers des IT-Systems Fehlerzustände entstehen, die einen weiteren Betrieb des Systems verhindern. Dies kann soweit führen, dass im Fehlerfall neben dem Betriebssystem auch die eingesetzte Hardware dauerhaft nicht mehr einsetzbar ist. Eine solche Situation wäre weder für die Bundesverwaltung noch für andere Anwender akzeptabel. (BSI, Bonn, 21. August 2013)

Während deutsche Behörden darüber diskutieren, wie sehr vor Windows 8 gewarnt werden sollte, verbot die Volksrepublik China Windows 8 auf staatlichen Computern.

4.3 Alternative Vertrauensanker

Es erscheint zwingend notwendig, Alternativen zum Vertrauensanker von Microsoft zur Verfügung zu stellen. Aus technischen Gründen ist dies sogar deswegen notwendig, weil Microsoft mit einer Schlüssellänge von 2048 bit arbeitet, welche vom BSI nicht für langfristige Sicherheit empfohlen wird. Für den staatlichen Bereich könnte beispielsweise die Bundesnetzagentur eine führende Position einnehmen. Hier sind im Zusammenhang mit dem Signaturgesetz schon erhebliche Vorarbeiten vorgenommen worden.

Für nichtstaatliche Bereiche erscheint eine gemeinnützige Stiftung außerhalb der USA die bessere Lösung. Ähnliche Diskussionen werden bereits zu ICANN und DNSSEC-Rootzonenschlüssel geführt.

Die Kryptographieforschung hat Lösungen für feingranulare Sicherheitspolitiken mit mathematisch beweisbaren Sicherheitseigenschaften entwickelt. Beispielsweise können Vertrauensbeziehungen durch mehrere mögliche Stellen dezentralisiert werden oder eine Zusammenarbeit von mehreren Instanzen erforderlich gemacht werden.

5 Hintertüren in Closed Source

Wenn die geheimen Schlüsselinformationen durch Hintertüren übertragen werden, kann natürlich die stärkste Kryptographie nichts ausrichten. Die bestätigten geheimen Einbauten von Hintertüren durch US-Firmen führen ein weiteres Mal die Notwendigkeit für eine neue Vertrauensbasis für die digitale Welt vor Augen. Hierfür sind Schlüsselkontrolle durch die Anwender, nachvollziehbare Standardisierungsprozesse und einsehbarer Sourcecode für Software und Hardware als unabdingbar anzusehen. Nach Snowden ist dollargenau bekannt, dass die Geheimdienste über einen Milliarden-Etat verfügen, um die Sicherheit von kommerzieller Software und Geräten mit Hintertüren zu versehen. Lesbarer Quellcode und aufmerksame Entwickler bieten hiergegen Sicherheit.

5.1 Lesbarer Quellcode

Während über die Notwendigkeit der ausschließlichen Verwendung von Open-Source-Programmen für sicherheitskritische Bereiche noch kontrovers diskutiert wird, ist die schwächere „Lesbarer Quellcode“-Forderung innerhalb der Wissenschaftsgemeinde unumstritten. Ohne die Möglichkeit, den Quellcode zu überprüfen, ist es faktisch unmöglich, Hintertüren zu entdecken.

Lesbarer Quellcode bedeutet nicht zwangsläufig die Verwendung einer offenen Lizenz. Auch veröffentlichter Quellcode kann unter kommerzielle Lizenzen gestellt werden, die die Verwendung und Weitergabe nahezu beliebig einschränken können. Dies ist seit langem gängige Praxis, wie die Beispiele PGP und CryptoPhone zeigen.

5.2 Shared-Code-Probleme

Open-Source-Programme bieten den wichtigen Vorteil, dass beim Schließen von Sicherheitslücken nicht auf die Hersteller gewartet werden muss. Die Zeit zwischen der Veröffentlichung einer Sicherheitslücke und des Schließens dieser durch die Hersteller ist unstrittig die Zeit der höchsten Gefährdung. In der Praxis sind derartige Hochrisikozeiten von mehreren Monaten nicht unüblich. Jedoch zeigen Sicherheitskatastrophen, wie beispielsweise in der systemrelevanten Open-SSL-Implementierung, dass auch im Open-Source-Bereich ein erheblicher Handlungsbedarf besteht. Da auch staatliche Stellen häufig Open-Source-Lösungen einsetzen und damit selbst nach konservativen Schätzungen Milliardeneinsparungen realisieren, besteht wegen der Sorgfaltspflicht eine staatliche Verpflichtung, hier für eine Grundsicherheit zu sorgen.

6 Staatsaufgabe Sicherheit in der Informationstechnik

Die politische und juristische Frage, ob Regierungen Cyberangriffswaffen („Bundes-Trojaner“) zum Schutze hoher Rechtsgüter entwickeln dürfen oder dies verfassungsrechtlich unakzeptabel ist, wie ein entsprechendes Urteil des Bundesverfassungsgericht nahelegt, soll an dieser Stelle nicht diskutiert werden. Aus informatischer Sicht muss jedoch in diesem Falle auf technische und organisatorische Probleme hingewiesen werden, die beispielsweise bei der Einblickgewährung in den Windows-Quellcode auftreten. Die Kenntnis des Quellcodes erleichtert es Angreifern ganz erheblich, ausnutzbare Schwachstellen zu finden. Hier haben staatliche Stellen, die neben dem Schutz der Anwender auch aktive Angriffe entwickeln, einen nicht auflösbaren Zielkonflikt. Aus diesem Grunde sollten staatliche Stellen die digitale Verteidigung von Bürgern und Wirtschaft organisatorisch strikt von der Entwicklung von Cyberangriffswaffen trennen.

Die Bundesregierungen haben diesen Punkt schon recht früh durch die Gründung des Bundesamtes für Sicherheit in der Informationstechnik teilweise adressiert. Hier erscheint es sinnvoll, eine weitere organisatorische Stärkung, etwa durch die Konstitutierung einer eigenen Bundesbehörde, umzusetzen. Diese könnte sich etwa an den Reformvorschlägen der Bundesdatenschutzbeauftragten Andrea Voßhoff zur organisatorische Ausgestaltung und Stärkung der Unabhängigkeit des Bundesdatenschutzbeauftragten oder dem seit 2000 bestehenden Unabhängigen Landeszentrums für Datenschutz Schleswig-Holstein anlehnen.

Eine unabhängige Bundesbehörde für die Sicherheit in der Informationstechnik könnte, wie bereits seit Jahrzehnten der Datenschutz, eine deutsche Pionierleistung für eine freiheitlich-demokratische Gestaltung des Internets darstellen.

7 Datensparsamkeit als Querschnittsaufgabe

Beginnend mit dem Volkszählungsurteil des Bundesverfassungsgerichts hat sich in Deutschland ein weltweit beachtetes Datenschutzrecht in Gesetzgebung und Rechtsprechung entwickelt. Datensparsamkeit ist die verfassungsrechtlich und höchstrichterlich geforderte einzuhaltende Norm.

Die Tatsache, dass gespeicherte Daten in der real existierenden IT-Welt nicht gesichert werden können, macht Datensparsamkeit zur Querschnittsaufgabe. Grundannahme: Daten können nicht technisch geschützt werden.

Bedeutend für eine gesellschaftliche Einschätzung ist auch die Tatsache, dass neben den Diensten fremder Staaten auch Privatpersonen und Firmen in der Praxis recht einfach (in der Regel rechtswidrigen) Zugriff auf die heutigen Computersysteme erlangen können. Es haben sich hier Online-Marktplätze für ausnutzbare Sicherheitslücken (Zero-Days) gebildet, an denen sich in rechtlich problematischer Weise auch deutsche Dienste beteiligen. Die Preise sind schwankend, allerdings meist für höhere Einkommen und kleinere Firmen durchaus finanzierbar.

Heute müssen sich Datenschutzexperten daher auch in hochkonfliktäre Diskussionen einbringen. Das hier leider vorherrschende politische Diskussionsklima schreckt dabei verständlicherweise viele Wissenschaftler ab. Dennoch gebietet es die gesellschaftliche Verantwortung, darauf hinzuweisen, wenn technische Entwicklungen, wie eine allumfassende Überwachung oder die praktische Angreifbarkeit von Computersystemen, juristische Datenschutzzusicherungen praktisch unwirksam werden lassen.

In der Computersicherheitsforschung herrscht die Meinung vor, dass Daten auf vernetzten Computersystemen generell als hackbar anzusehen sind. Wenn das nicht vorgesehene Veröffentlichen von Daten zu nicht akzeptablen Problemen führt, dürfen Daten nicht gespeichert werden.

7.1 Daten von besonders gefährdeten Personengruppen

Bei einer Abwägung von Datenspeicherung sind neben der rechtlichen Sicherung von Daten gegen Zugriffe die Auswirkungen von einer rechtswidrigen Veröffentlichung auf die Betroffenen in besonderer Weise zu berücksichtigen. Beispielsweise wurde in der Diskussion über eine Änderung des Prostitutionsgesetzes eine Pflichtregistrierung von Sexarbeiterinnen und Sexarbeitern gefordert. Dieses Vorgehen wurde von Frauenrechtlerinnen, Sozialorganisationen und Datenschützern heftig kritisiert. Von den Berufsvertreterinnen wurde in diesem Zusammenhang neben der Sorge vor staatlicher Diskriminierung (z. B. Schweden) und gesellschaftlicher Ächtung durch religiösen oder politischen Fanatismus (z. B. Schwarzer Kampagne), auch auf eine erhöhte Gefahr für Leib und Leben durch Triebtäter hingewiesen.

Während die beiden ersten Punkte Teil einer verbittert geführten Diskussion sind, auf die hier nicht näher eingegangen werden soll, ist es unstrittig, dass angesichts der erhöhten Gefährdung der zugesicherte juristische Datenschutz in keiner Weise als ausreichend angesehen werden kann (vergleiche auch Stellungnahme Deutscher Juristinnenbund). Um es mit den Worten vom Sprecher des Chaos Computer Clubs, Frank Rieger, zu formulieren, ist es unangemessen, besonders gefährdeten Frauen den Schutz der Anonymität zu entziehen und hier entgegenzuhalten, „dass der Rechtsstaat sie schon schützen wird, wenn der besoffene Ex mit der Eisenstange vor der Tür“ steht. Datenregister, welche zu erheblichen Gefährdungen von ganzen Menschengruppen führen könnten, wie die historisch belasteten „Rosa Listen“ und Prostitutionsregister, sollten aus moralischen Gründen nicht eingerichtet werden.

7.2 Bewegungsdaten durch Smart-Phone-Nutzung

Neben den schon seit vielen Jahren vorgetragenen Argumenten gegen die Vorratsdatenspeicherung soll hier noch kurz auf einen technischen Aspekt hingewiesen werden. Wie unter anderem das mit dem Grimme-Online-Preis ausgezeichnete Blog netzpolitik.org aufzeigte, entstehen nach dem vorliegenden Entwurf zur Einführung der Vorratsdatenspeicherung durch die aktuell vorherrschende Form der Smartphone-Nutzung Bewegungsdaten einer völlig neuen Qualität.

Aufgezeichnet werden genaue Bewegungsprofile aller Smartphone-Nutzer, und dies sogar unabhängig davon, ob überhaupt telefoniert wird. Diese Daten sind ein Milliarden-Dollar-Ziel. Ein derartiger Datenschatz würde eine Komplettanalyse der wirtschaftlichen und gesellschaftlichen Abläufe innerhalb Deutschlands ermöglichen. Es steht zu befürchten, dass Cyberangreifer sich nicht in angemessener Weise um Richtervorbehalte oder den Schutz von Seelsorgern und Beratungsstellen kümmern würden. Eine paar einfache Datenbankabfragen liefern dann beispielsweise Politiker und Manager, die eine Alkoholberatungsstelle angerufen haben oder nach den Bewegungsdaten in einer Entzugsklinik behandelt wurden. Big Data als Alptraum. Nicht nur wegen der zeitlichen Koinzidenz muss sich die Politik fragen lassen, wie für umfassende Überwachungsdaten eine reale Sicherheit versprochen werden kann, wenn sich zeitgleich selbst das wichtigste Verfassungsorgan reichlich hilflos gegenüber Cyberangriffen zeigt.

8 Wissenschaftliche Empfehlungen

Aus der Sicht der theoriekundigen Praktiker und der praktisch orientierten Theoretiker ergeben sich überraschend einfache Empfehlungen mit zu vernachlässigenden Kosten: starke Kryptographie mit extra Sicherheitsspielraum. Dies bedeutet auf der Algorithmenebene beispielsweise:

- Schlüssellänge größer gleich 4096 bit für RSA und DH,

- die Verwendung von 256-bit-Schlüssellänge für AES,

- 512-bit-Hash-Funktionen.

Ohne volle Schlüsselkontrolle für die Anwender und ohne lesbaren Code und offene Hardware helfen die besten kryptographischen Verfahren natürlich nicht gegen Geheimdiensthintertüren.

Open-Source-Sicherheit und Datensparsamkeit als Staatsaufgabe wahrnehmen

Open-Source-Software biete die Möglichkeit zum Auffinden von Hintertüren und Programmierfehlern. Eine Grundsicherheit für systemrelevante Open-Source-Programme sollte als Staatsaufgabe wahrgenommen werden. Daten, welche zur erheblichen Gefährdung von ganzen Menschengruppen führen könnten, sollten aus moralischen Gründen gar nicht erst erhoben werden.

Kryptographie und Offene Software sind mächtige Werkzeuge zur Sicherung der Digitalen Souveränität. Die Aufgabe, die digitale Gesellschaft menschenwürdig zu gestalten, bleibt allerdings auch Aufgabe unseres freiheitlich-demokratisch verfassten Gemeinwesens. Meinungsfreiheit, Datenschutz und Subsidiarität sind unsere gewachsenen Grundwerte, welche bescheiden und selbstbewusst in der weltweiten Diskussion eingebracht werden sollten.

Rüdiger Weis ist Diplom-Mathematiker und Kryptograph. Er lebt und arbeitet in Berlin-Wedding und ist Professor für Informatik an der Beuth-Hochschule für Technik Berlin.

-

: Sehenswerte Camp-Vorträge II: IT-Sicherheit per Gesetz?

: Sehenswerte Camp-Vorträge II: IT-Sicherheit per Gesetz? Das tägliche Anpreisen von Vorträgen beim kürzlich zu Ende gegangenen Chaos Communication Camp geht in Runde zwei und widmet sich Fragen der IT-Sicherheit. Linus Neumann hat sich dazu in den letzten Monaten einige Gedanken gemacht und am Freitag in einem halbstündigen Vortrag den Versuch einer gesetzlich verordneten IT-Sicherheit und die Rolle des Bundesamtes für Sicherheit in der Informationstechnik (BSI) kommentiert: Politische Lösungen für technische Probleme? IT-Sicherheit per Gesetz:

Seit Edward Snowden ist IT-Sicherheit nicht mehr nur ein Thema für Konzerne und Verschwörungstheoretiker. Sie ist in den Fokus des allgemeinen Interesses geraten. Nicht nur die Marketing-Armeen deutscher und europäischer Unternehmen, sondern auch Politik und Parteien wollen nun schnelles Kapital aus dem Thema schlagen.

Linus hatte zur öffentlichen Anhörung im Bundestag am 20. April 2015 für den CCC bereits eine Stellungnahme zum IT-Sicherheitsgesetz abgegeben, in der er den Gesetzesentwurf kritisierte und Änderungen vorschlug. Beim Camp fasste er seine Kritik zusammen und warf er einen Blick auf strukturelle Probleme der IT-Sicherheit, zog dafür auch bekanntgewordene Bugs der letzten Jahre heran und drückte sein Bedauern über die verschiedenen Dilemmata aus, die Open-Source-Projekte mit sich bringen.

Linus ist übrigens Amselfreund und Autor hier bei netzpolitik.org. Man kann ihn ohne Zögern einen Aktivisten nennen, was sich auch in seinem meist wöchentlich erscheinenden Podcast ausdrückt, der sich manchmal zynisch, manchmal humorvoll Technologie und Politik widmet.

Seinen Vortrag kann man bei media.ccc.de als Video- oder Audio-Datei in vielen Formaten runterladen oder hier angucken:

-

: Militärische „Cyberwar“-Einheiten und das Völkerrecht

: Militärische „Cyberwar“-Einheiten und das Völkerrecht Arne hat per Informationsfreiheitsanfrage vom wissenschaftlichen Dienst des Bundestags das Gutachten mit dem Titel „Anwendbarkeit des humanitären Völkerrechts auf Computernetzwerkoperationen und digitale Kriegsführung (Cyber Warfare)“ (pdf) erhalten, das sich mit elektronischer Kriegsführung beschäftigt. Argumentiert wird darin aus rein rechtlicher Perspektive, wer sich eine Erörterung von ethischen oder technischen Fragen erwartet, wird hier kaum fündig.

„Cyber warfare“ meint Methoden der technologieorientierten digitalen Kriegsführung, von der Ausspähung gegnerischer Institutionen und Personen bis hin zum offensiven Hacking in dessen Netzwerken. Nicht selten handelt es sich in der Praxis um gemeinschaftliche Operationen der technischen Geheimdienste mit den Militärs. Der militärische Gegner soll dadurch ausspioniert, geschwächt, sabotiert oder an der Nutzung seiner kritischen Systeme gehindert werden, zuweilen schicken Cyber-Warfare-Einheiten aber auch Millionen Tweets herum.

Damit zusammenhängende rechtliche Fragen werden in den letzten Jahren häufiger diskutiert, insbesondere seit Fälle wie Stuxnet und Flame öffentlich wurden. Seitdem ist es als Fakt zu betrachten, dass Staaten digitale Waffen militärischer Herkunft gegeneinander anwenden – ob man nun den Begriff „Cyberwar“ dafür passend findet oder nicht.

Entsprechend stellen sich vor allem völkerrechtliche Fragen, anknüpfend an die Zivilisten, die in den betroffenen Ländern zu potentiellen „Kollateralschäden“ der Angriffe werden können. Bisher bekanntgewordene Angriffe mit militärischem Hintergrund richteten sich im Regelfall direkt gegen zivile Infrastrukturen, sie können aber auch unbeabsichtigt in Mitleidenschaft gezogen werden.

Die Frage der Anwendbarkeit des Völkerrechts auf militärische „Cyber-Angriffe“ wird in dem Gutachten erörtert, aber auch Kennzeichnungspflichten für technische Einrichtungen der Kriegsparteien sowie Fragen der Zurechenbarkeit von digitalen Angriffen. Es kommt im Ergebnis zu dem Schluss: Die Anwendung des Völkerrechts wirft bei der Unterscheidung von Kämpfern (Militärdeutsch: Kombattanten) und Zivilpersonen zwar einige Probleme auf, es ist aber auf digitale Operationen der Militärs insgesamt anwendbar:

Die Anwendung der Regeln des Völkerrechts auf Computernetzwerkoperationen stellt weder prinzipiell noch methodisch ein unüberwindbares Hindernis dar. So können die hier erörterten Fragen der Kennzeichnungspflicht sowie die Unterscheidung zwischen Perfidie und Kriegslist im Cyberraum auch mit dem herkömmlichen juristischen Instrumentarium zufriedenstellend gelöst werden.

Militärische Angriffe über die Netze seien „trotz aller Besonderheiten grundsätzlich mit traditionellen Kampfhandlungen vergleichbar“. Die „Cyber-Angriffe“ der Militärs sind also nicht generell inkompatibel mit dem bestehenden Völkerrecht, selbst wenn bei diesen Angriffen zivile Schäden absichtlich angerichtet werden. Neue digitale Angriffsformen (Militärdeutsch: „Wirkmittel“) verbietet das Völkerrecht grundsätzlich nicht, ein Verbot bestimmter Waffen bedarf nämlich jeweils einer völkerrechtlichen Vereinbarung.

„Erlaubte Kriegslisten“ in Netzwerken sind dem Gutachten nach folgende (Hervorhebungen im Original):

- Aufbau eines „dummy“-Computernetzwerks, das nicht-existierende Streitkräfte simuliert und die gegnerische Aufklärung entsprechend irreführt,

- Vorgetäuschte Cyber-Attacken,

- Gebrauch von Signalen oder Passwörtern des Gegners,

- Übermittlung falscher Nachrichten, die den Anschein erwecken, als stammten [sie] aus dem gegnerischen Hauptquartier. Allerdings dürfen diese Informationen den Gegner nicht dazu verleiten, zivile Ziele in der Annahme anzugreifen, es handele sich um militärische Ziele,

- Führen eines Cyber-Angriffs über verschiedene Router, Server und Netzwerke in unterschiedlichen Staaten, um die Herkunft des Angriffs zu verschleiern,

- Manipulation von Aufklärungs-Sensoren.

Die Zivilgesellschaft sollte das Treiben der militärischen „Cyberwar“-Einheiten angesichts der strukturellen Probleme in der IT-Sicherheit und der Dynamik der Computertechnik gut im Auge behalten. Denn die aktuelle Verteidigungsministerin wartet ja bereits mit neuen Plänen für offensive Operationen der Bundeswehr auf.

-

: Der Super-GAU der Bundestag-IT ist ein Totalschaden der Demokratie

abc : Der Super-GAU der Bundestag-IT ist ein Totalschaden der Demokratie

Ein Kommentar

Wir könnten in Häme verfallen. Was seit Wochen gemunkelt wurde, ist nun offenbar bestätigt: Die Bundestag-IT hat völlig versagt. Unser aller parlamentarische Vertretung hat die Kontrolle über ihre IT-Infrastruktur verloren. Ein Totalschaden. Und eigentlich eine wunderbare Steilvorlage für uns, die für ein offenes, ein nicht-gedrosseltes und nicht-überwachtes Netz streiten: Das Parlament, von dem zumindest Teile für eine Totalüberwachung aka “Mindestspeicherfrist” stimmen wollen, führt auf peinlichste Weise vor, wie schwer es ist, Daten zu schützen.Wer steckt dahinter? Darüber ist angeblich nichts bekannt. Mir kommt als erstes einer der US-Geheimdienste in den Sinn: Der Zeitpunkt der Entdeckung der “Cyberangriffs” liegt in unmittelbarer Nähe zum Beginn der Diskussion über die “Selektorenliste” der NSA. Eine mögliche Erklärung wäre, dass hier auf wenig subtile Art dem Bundestag gezeigt werden soll, wo der Hammer hängt. Und wer den BND infiltrieren kann, dem dürfte es auch gelingen, Personen in die Bundestag-IT oder das „Bundesamt für Sicherheit in der Informationstechnologie“ BSI einzuschleusen bzw. dort zu rekrutieren.

Selbstredend können auch China, Russland oder nicht-staatliche Akteure dahinterstecken. Am Ende wird uns vielleicht eine Mär wie beim Sony-Hack aufgetischt und Nordkorea als Bösewicht präsentiert.

Aber Spekulationen beiseite: Der Skandal ist, dass der Kern unseres demokratischen Systems in seiner Arbeit sabotiert wurde. Und mal eben über die parlamentarische Sommerpause hinweg das IT-System auszutauschen – noch dazu mit einem völlig neuen und besseren Sicherheitskonzept – wird kaum gehen. Ganz abgesehen vom Ausschreibungsprozedere und dem hohen finanziellen Aufwand – es stellt sich die Frage: Wer ist dazu fachlich in der Lage und kann gleichzeitig unkorrumpiert die Sicherheit des neuen Systems garantierten? Die Zuständigen für die Bundestag-IT und das BSI sind offensichtlich inkompetent und können ggf. die Integrität ihres Personals nicht gewährleisten.

Was aber das eigentliche Problem ist: Die Tragweite dieses Vorgangs wird wenig Beachtung finden. Ich bin mir sicher, dass es heute Abend keinen “Brennpunkt” in der ARD geben wird. Dabei ist die zentrale Institution des Souveräns faktisch lahmgelegt worden: Ein wichtiger Teil der Arbeitsinfrastruktur der Bundestagsabgeordneten wird für lange Zeit in seiner Funktion eingeschränkt sein. Ob dieser Sabotage müsste ein öffentlicher Aufschrei erfolgen – die letzendes für den Schutz verantwortliche Leitung der Bundestagsverwaltung inklusive ihres Dienstherrn, dem Bundestagspräsidenten, haben komplett versagt und gehören mit Schimpf und Schande davon gejagt.

Doch wir werden erleben, dass der Vorgang seitens der Politik heruntergespielt wird. Und kaum jemand wird es interessieren. Fragt sich warum? Und damit sind wir bei dem Punkt, den Sascha Lobo gestern in seiner SpOn-Kolumne richtig beschrieben hat: Wir leben in digitaler Hinsicht in einem “failed state”. Ich halte es aber für recht wohlfeil, die Schuld dafür beim “Durchschnittsbürger” zu suchen. Solch eine Beschimpfung geht ins Leere, weil sich niemand davon angesprochen zu fühlt. Alle können zustimmend nicken und sagen: „Ja, ja, der blöde Durchschnittsbürger.“

Doch wenn wir nicht auf andere warten wollen, bleibt uns nichts anderes übrig, als unser eigenes Handeln in Frage zu stellen. Nur darauf haben wir unmittelbar Einfluss. Und wenn es uns als netzpolitisch Bewegte nicht gelungen ist, unsere Sicht breiter in der Gesellschaft zu verankern, kann das nur an einem liegen: Wir verfolgen eine falsche Strategie. Wenn dem so ist, müssen wir sie ändern.

—

Foto oben: Karl-Ludwig Poggemann – CC:by – Link

-

: Ministerpräsidentin Malu Dreyer fordert „transparente Aufklärung“ der Geheimdienstskandale

: Ministerpräsidentin Malu Dreyer fordert „transparente Aufklärung“ der Geheimdienstskandale Am Mittwoch wurde in Mainz Edgar Wagner verabschiedet, der acht Jahre lang der Landesbeauftragte für den Datenschutz des Landes Rheinland-Pfalz und in den letzten drei Jahren auch für die Informationsfreiheit zuständig war. Wagners Engagement für die Informationsfreiheit half, in Rheinland-Pfalz als erstem Flächenland ein Transparenzgesetz, inklusive Partizipationsverfahren, auf dem Weg zu bringen.

Anlässlich der Verabschiedung im Landtag fand Ministerpräsidentin Malu Dreyer klare Worte zu den Geheimdienstskandalen und zur Vertrauenskrise in der IT-Sicherheit. Sie sprach explizit von „Industriespionage“ und hielt zur Serie an NSA-BND-Enthüllungen nur trocken fest:

„Das Vertrauen in den Staat ist erschüttert.“

Sie betonte nochmals, man müsse jetzt für „transparente Aufklärung“ sorgen.

Nach acht Jahren im Amt nahm Edgar Wagner seine Verabschiedung zum Anlass, eine kurze, aber die Datenschutz-Gesamtsituation über das Land Rheinland-Pfalz hinaus umreißende und grundsätzliche Rede zu halten, die wir hier mit seiner Genehmigung in Teilen wiedergeben.

Ansprache von Edgar Wagner im Rahmen der Feierstunde im Landtag Rheinland-Pfalz

Fast auf den Tag genau vor zwei Jahren verschaffte uns Edward Snowden tiefe Einblicke in die globale Überwachung unserer Internet-Kommunikation durch diverse Geheimdienste, Einblicke, die auch auf eine Zusammenarbeit der Geheimdienste mit Google, Facebook und Co. hindeuten und Rückschlüsse auf systematisch betriebene Wirtschaftsspionage zulassen.

Es ist deshalb höchste Zeit, meine Damen und Herren, nicht nur darüber zu streiten, ob jemals ernsthaft über ein No-Spy-Abkommen verhandelt wurde, sondern alles daranzusetzen, unser digitales Selbstbestimmungsrecht besser zu schützen als dies derzeit geschieht, besser zu schützen vor dem Staat, der auch anlasslos Daten speichern lässt, und besser zu schützen vor der Wirtschaft, die – wie Martin Schulz es formulierte – einen exzessiven Datenkapitalismus betreibt und in diesen Schutz viel stärker als bisher auch die Kinder einzubeziehen, die in ihrer großen Mehrheit längst auch im Internet unterwegs sind.

Ein solcher Schutz ist auch deshalb so notwendig, weil die digitalen Mega-Trends unserer Zeit vom Internet der Dinge bis zur Industrie 4.0, von Big Data bis Smart World Fakten schaffen, die nicht mehr reversibel sind. Sie führen dazu, dass alle, wirklich alle unsere Lebensäußerungen und Verhaltensweisen lückenlos erfasst, kontrolliert und damit auch manipuliert werden können.

Genau das, meine Damen und Herren, ist die Kehrseite der digitalen Annehmlichkeiten und Bequemlichkeiten, die unser Leben erleichtern, ist der Preis für die Fortschritte und Wachstumssprünge, die von der Digitalisierung unserer Gesellschaft und unserer Wirtschaft erwartet werden.

Dieser Preis besteht, ich will es noch einmal betonen, in der Durchschaubarkeit der Bürgerinnen und Bürger, deren Vergangenheit immer präsent sein wird und deren Zukunft immer genauer vorhergesehen und vorausberechnet werden kann, mit all den fatalen Folgen, die dies für die Betroffenen haben wird.

Hans-Jürgen Papier. Bild: Michael Panse. Lizenz: Creative Commons BY-ND 2.0.

Dies ist ein Alptraum, meine Damen und Herren, und es ist der „Super-Gau des Datenschutzes“, den der damalige Präsident des Bundesverfassungsgerichts, Hans-Jürgen Papier, bereits 2008 anlässlich des 25. Jahrestages der Volkszählungsentscheidung vorhergesagt hatte.

Vorschläge, wie man diesen Daten- und Informationskapitalismus zähmen und den technologischen Totalitarismus, von dem Frank Schirrmacher sprach, beherrschen könnte, liegen auf dem Tisch. Aber man tut sich schwer, diskutiert immer noch über die Vorschläge der Enquête-Kommission „Internet und digitale Gesellschaft“, die der Bundestag 2010 eingesetzt hatte, bringt Rote-Linien-Gesetze ins Gespräch, verweist auf die Notwendigkeit internationaler Regelungen, führt in Brüssel eine Schlacht mit den versammelten Lobbyisten dieser Welt, will das erhoffte digitale Wirtschaftswunder nicht gefährden, prüft die Monopolstellung von Google, ohne darüber zu entscheiden, schiebt eben immer noch vieles auf die lange Bank, hübsch verpackt in digitale Agenden, denen jede Verbindlichkeit fehlt.

Ich konnte und kann Frank Schirrmacher verstehen, der kurz vor seinem Tod über dieses kraft- und weitgehend konzeptlose Verhalten Beschwerde führte.

„Längst tobt die digitale Revolution“, schrieb er. „Doch unsere Repräsentanten kämpfen nicht für Freiheit und Autonomie, sondern feiern noch die bedenklichsten Gadgets der Datenhändler. Höchste Zeit, sich dem Versuch einer Programmierung der Gesellschaft und des Denkens zu widersetzen.“

Es ist auch deshalb höchste Zeit, meine Damen und Herren, weil mit der digitalen Revolution neue Gefahren für unsere freiheitlich-demokratische Ordnung einhergehen. Die Demokratie – so tönt es aus dem Silicon Valley – ist eine veraltete Technologie. Wir werden sie durch eine neue ersetzen. Und wir werden erfolgreich sein, weil wir über alle Daten verfügen, um die Probleme der Zeit auf unsere Weise zu lösen, sagte Peter Thiel, ein digitaler Großinvestor und digitaler Vordenker aus den USA.

Was für eine Hybris, meine Damen und Herren, was für eine Provokation. Und wieder empört sich kaum jemand, weder im Staat noch in der Gesellschaft. Als gäbe es einen Grund, die digitalen Großfürsten unserer Zeit nicht ernst zu nehmen. Als ginge es bei der Digitalisierung um Gesetzmäßigkeiten, die zwangsläufig ablaufen würden und auch unsere kulturellen Errungenschaften in Frage stellen dürften.

Aber so ist es nicht. Wir müssen uns wehren und wir können uns widersetzen:

- mit Datenschutznormen, die in erster Linie das digitale Selbstbestimmungsrecht und erst dann den freien Datenverkehr im Blick haben,

- mit kartellrechtlichen Maßnahmen und steuerpolitischen Entscheidungen,

- mit Programmen zur Förderung von Verschlüsselungstechnologien und europäischen Cloudlösungen,

- mit technischen Datenschutzlösungen bereits bei der Entwicklung digitaler Produkte und Systeme, dem sog. Privacy by Design,

- mit mehr Transparenz bei den digitalen Großunternehmen und ihren lebenssteuernden Algorithmen und

- mit mehr, viel mehr digitaler Aufklärung und digitaler Bildung, in den Schulen, aber auch in der außerschulischen Bildung.

Am Ende muss auch nach neuen Wegen gesucht werden, wie den Menschen die dunklen Seiten der Digitalisierung begreifbar gemacht werden können. Wenn die Cyberwars in USB-Sticks stattfinden, wird sie niemand für real halten. Und wenn sich die Datenschutzerklärungen in einem Schwall unlesbarer Zumutungen erschöpfen, werden sie von niemandem zur Kenntnis genommen. Deshalb müssen auch die Gefahren der Digitalisierung visualisiert, sinnlich wahrnehmbar und im wahrsten Sinne des Wortes begreifbar gemacht werden. Nur wenn uns das gelingt, werden wir auch mit unseren Bemühungen um mehr Selbstdatenschutz erfolgreicher sein als wir es bisher sind.

Denn davon, von mehr Achtsamkeit und einem wacheren, das heißt auch kritischeren Bewusstsein der Menschen wird es in erster Linie abhängen, ob auch die digitale Gesellschaft eine freiheitliche Gesellschaft bleiben wird, in der Autonomie und Selbstbestimmung einen gesicherten Platz haben.

-

: Debatte zum IT-Sicherheitsgesetz im Bundestag: Eigenlob und Frust

Geplante Cybersicherheitsstrategie für Deutschland - noch will sich die Regierung nicht äußern. : Debatte zum IT-Sicherheitsgesetz im Bundestag: Eigenlob und Frust Heute fand anlässlich der 1. Lesung des geplanten IT-Sicherheitsgesetzes (ITSG) – dem „Entwurf eines Gesetzes zur Erhöhung der Sicherheit informationstechnischer Systeme“ – eine Debatte im Bundestag statt. Sie schwankte je nach Fraktionszugehörigkeit zwischen Selbstlob auf der einen und massiver Kritik auf der anderen Seite. Wir verfolgen das IT-Sicherheitsgesetz schon lange kritisch und auch diesmal bestätigten sich unsere Eindrücke.

Lediglich eine Einigkeit gab es: Es ist an der Zeit, sich endlich mit IT-Sicherheit auseinanderzusetzen.

Im Bereich der IT-Sicherheit brennt in Deutschland die Hütte lichterloh.

So beschrieb Konstantin von Notz von den Grünen die Situation. Auch wenn sein Vergleich der mit Abstand am drastischsten ausgemalte war, betonten alle Abgeordneten und Innenminister de Maizière die Schlüsselfunktion digitaler Infrastrukturen für das Funktionieren der heutigen Gesellschaft. Stephan Mayer von CDU/CSU:

IT-Sicherheit ist mittlerweile das Gerüst, ohne dass die Gesellschaft kaum existieren könnte.

Ob mit dem aktuellen Gesetzesentwurf ein ausreichender Schutz dieser Infrastrukturen geschaffen werden kann, ist strittig. „Wir wollen die deutschen IT-Systeme zu den sichersten der Welt machen“, versprach de Maizière, „Wir haben geliefert!“, verkündete Gerold Reichenbach von der SPD. Aber dass gehalten werden kann, was versprochen wird, bezweifeln vor allem die Oppositionspolitiker.

Begriffliche Unklarheiten

Im Entwurf des ITSG befinden sich viele begriffliche Unklarheiten. Schon bei der Bestimmung der Unternehmen, für die das Gesetz gilt, geht das los: Betreiber kritischer Infrastrukturen. Das sind zum Beispiel Wasser, Energie, Telekommunikation. Aber ab wann wird es kritisch? Laut Clemens Binninger von der CDU/CSU wird geschätzt, dass etwa 2.000 Unternehmen unter „kritisch“ fallen. Aber wo festgemacht wird, ob ein Stadtwerk groß genug ist, um als solches zu gelten, bleibt im Dunkeln.

Weitere schwammige Formulierungen sind „kritischer Vorfall“ und „erhebliche Störung“. Wenn die vorliegen, muss gemeldet werden. Angeblich sollen Betreiber und BSI zusammen festlegen, wann was vorliegt, da die Betreiber am besten wüssten, welches ihre kritischen Betriebsprozesse seien. Das lässt viel Spielraum für Interpretationen und Rechtsunsicherheiten.

Nadine Schön von der CDU/CSU formulierte die Begriffsunklarheiten jedoch einfach als Feature statt als Bug: „Man muss sich die Begriffe alle nochmal anschauen. Aber Digitalisierung ist schnellebig“, deshalb brauche man ein flexibles Gesetz.

Meldebürokratie

Die vorgesehene Meldepflicht für Sicherheitsvorfälle gilt für Unternehmen, die kritische Infrastrukturen betreiben. Im Standardfall sind anonyme Meldungen vorgesehen. Das freut die Unternehmen, da kein Imageschaden zu befürchten ist. „Die Prangerwirkung ausschließen“, nennt das Mayer.

Für alle anderen, nicht-kritischen Unternehmen gibt es keine Meldepflicht. Genauso wenig wie für Bundes- und Länderverwaltungen und Behörden. Das sei „nicht ganzheitlich“, kritisierte von Notz. Noch weiter gehen sogar Bedenken des Juristen Christoph Althaus, der laut tagesschau.de darin eine Hinderung der Effektivität und sogar ein Problem mit der Verfassungskonformität sieht.

Aber auch wenn gemeldet werden muss, ist erst einmal unklar, was mit diesen Meldungen passiert. Ein „Lagebild“ soll das Bundesamt für Sicherheit in der Informationstechnik (BSI) daraus erstellen.

Namentliche Meldung muss erst ab dem Ausfall kritischer Infrastruktur erfolgen. Dann, wenn es sowieso jeder merkt, weil das Licht ausgeht. Große Datenlecks dürften damit nie namentlich meldepflichtig werden, denn sie beeinträchtigen nur selten direkt die Funktionalität eines Systems.

Wirksamkeit

Ob das ITSG wirklich dazu führt, dass Unternehmen höhere Sicherheitsstandards einführen, muss in der derzeitigen Form bezweifelt werden. „Keine positiven Anreize für die Wirtschaft, aber auch keine negativen“, so lässt sich von Notz zusammenfassen. Denn Haftungsfragen oder gar Bußgeldregelungen sollen im Gesetz nicht festgelegt werden. Das Gesetz setzt auch keine Anreize, den Umgang mit kritischer Software grundlegend zu überdenken. In der Enquête-Kommission Internet wurde empfohlen, dass Open-Source-Software gefördert werden solle. Halina Wawzyniak von den Linken ist enttäuscht:

Die Berichte der Enquête werden ignoriert.

Sie fordert, sich das Kerckhoff-Prinzip zu Herzen zu nehmen und die Sicherheitsmechanismen von kritischen Infrastrukturen offenzulegen. Außerdem möchte sie Regelungen, die bei „responsible disclosure“ den Veröffentlicher von Sicherheitslücken vor Strafverfolgung schützen.

Rolle von BSI, BKA, BfV und Co.

Vor allem im Schatten der letzten Aufklärungen bezüglich der Rolle des BSI bei der Entwicklung des Staatstrojaners und seinem Erwerb von Sicherheitslücken ist dessen Vertrauenswürdigkeit stark beschädigt. „So kann es kein Vertrauen bei den Bürgern geben“, meint Jan Korte von den Linken. Man müsse das BSI unter anderem vom Innenministerium lösen und zu einer unabhängigen Stelle machen.

Auch Christina Kampmann von der SPD scheint mit dem BSI nicht ganz glücklich zu sein. Es habe eine klare Rolle in der Cybersicherheit des Bundes – und zwar defensiv. Aktiv zur Ermöglichung von Sicherheitslücken beizutragen, schade der Glaubwürdigkeit des BSI sowie der Politik:

Wir müssen IT-Sicherheit für Bürger schaffen und nicht gegen sie.

Mayer dementiert die Vorwürfe: „Wir machen uns nicht zu Hehlern von Sicherheitslücken“, das Innenministerium habe keine Sicherheitslücken angekauft.

Auch der Verfassungsschutz und andere Ermittlungsbehörden spielen im IT-Sicherheitsgesetz eine Rolle. Es soll aufgerüstet werden bei den Geheimdiensten, und das gefällt nicht allen. Korte moniert, ein Grundproblem des Gesetzesentwurfes sei, dass „zuviel aus Perspektive des staatlichen Sicherheitsapparates“ gesehen wird. „Bei Geheimdiensten soll aufgerüstet werden, die für Unsicherheit stehen“, bei der Bundesdatenschutzbeauftragten belaufen sich die geplanten Stellenerweiterungen auf eine einstellige Nummer.

Fazit

Was ist jetzt zu halten von der Debatte? Es zeigt sich primär, dass die einen finden, der Entwurf greife viel zu kurz. „Kein großer Wurf“, „konsequente Fortsetzung des Klein-Kleins der digitalen Agenda“, „Gesetz zur Simulation von IT-Sicherheit“, so die Vorwürfe Janeceks. „Der Entwurf des ITSG ist eines der wichtigsten und größten Vorhaben aus der Digitalen Agenda. Die Cyber-Sicherheitsstrategie wird konsequent fortgesetzt“, findet dagegen Mayer. Er und andere optimistische Abgeordnete sehen das kommende deutsche ITSG sogar als „Blaupause“ und „Vorbild“ für eine ähnliche Regelung in der EU, die geplante „Network and Information Security“-Direktive. Viele sind sich jedoch bewusst, dass das ITSG nur ein Anfang sein kann, so wie Kampmann. Und auch Lars Klingbeil (SPD) fordert vor allem die Opposition dazu auf, konstruktive Vorschläge zur Verbesserung zu bringen, nur „nicht ganz so krawallig wie heute“.

Unsere Einschätzung hat sich seit dem letzten Mal nicht geändert. Der Entwurf greift zu kurz und in der jetzigen Form wäre er zum Papiertiger verurteilt.

-

: Google Wireless: Change the Internet?

: Google Wireless: Change the Internet? Es gab schon seit Monaten Gerüchte, jetzt ist es offiziell: Auf dem derzeit in Barcelona stattfindenden Mobile World Congress hat Sundar Pichai, einer der Vizepräsidenten von Google, bestätigt, sich stärker im Bereich des mobilen Internet engagieren zu wollen. Neben „Google Fiber“ als High-Speed-Festnetz-Angebot mit Übertragungsraten von bis zu einem Gigabit pro Sekunde, das momentan in drei und bald in vier weiteren US-amerikanischen Großstädten angeboten wird, will der Konzern demnächst mit „Google wireless“ auch im mobilen Markt als ISP auftreten.

Wired titelt schon mal leicht melodramatisch:

How Google’s new wireless service will change the Internet

Google revealed on Monday it will soon start “experimenting” with wireless services and the ways we use them – and that’s no small thing. Such Google experiments have a way of morphing into something far bigger, particularly when they involve tinkering with the infrastructure that drives the internet.

-

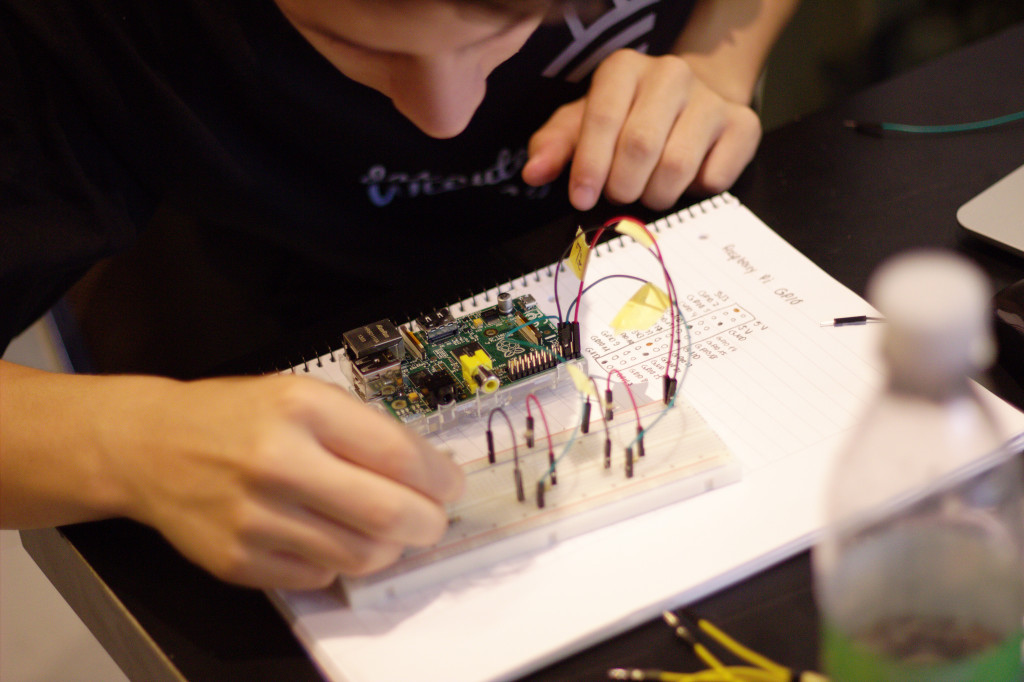

: Jugend hackt – ein Wochenende lang Hacken, Basteln und Programmieren

: Jugend hackt – ein Wochenende lang Hacken, Basteln und Programmieren Am vergangenen Wochenende fand zum zweiten Mal “Jugend hackt” statt, eine Veranstaltung der Open Knowledge Foundation. Ein Wochenende lang kamen 120 Jugendliche aus ganz Deutschland in Berlin zusammen, um gemeinsam mit Gleichgesinnten an Softwareprojekten rund um die Themen Überwachung, Bildung, Gesundheit, Gesellschaft, Freizeit und Umwelt zu arbeiten.

Die Jugendlichen waren überwiegend zwischen 12 und 18 Jahren alt und entwickelten insgesamt 27 Projekte, mit denen sie ein deutliches Statement gegen den beliebten Narrativ der politisch desinteressierten Jugend setzten. Sie zeigten nicht nur, dass sie technisch versiert und kreativ mit Computern umgehen konnten, sondern auch einen wachsamen und kritischen Blick auf gesellschaftliche und politische Herausforderungen haben. Die Projektideen sind selbstständig von den Jugendlichen erarbeitet und umgesetzt worden. Für Fragen standen den Teilnehmerinnen und Teilnehmer das ganze Wochenende über erwachsene Mentorinnen und Mentoren ehrenamtlich zur Seite.

Die Ansätze waren so unterschiedlich wie die Themen und Teilnehmenden selbst. Einige fanden ganz praktische konkrete Lösungsansätze für alltägliche Problemstellungen. Das Team “Aweareness” beispielsweise hat mithilfe eines 3D-Druckers ein Armband angefertigt, das vibriert, sobald Überwachungskameras in der Nähe sind und macht damit die Allgegenwärtigkeit von Überwachung spürbar. Eine andere Projektgruppe hat eine intelligente Pillenbox entworfen, die ältere Menschen an die Einnahme ihrer Medikamente per App erinnert und die korrekte Dosis automatisch ausgibt. Von der Projektgruppe “Pet Finder” stammt die gleichnamige Webanwendung, die das Wiederfinden verlorener Haustiere ermöglicht. Mit den Worten “wir haben uns überlegt, wir wollen die Welt verbessern” eröffneten die Erfinder der Recycling-App “Dein Müll” ihre Projektpräsentation und zeigten, wie die App dabei hilft, Mülleimer in der Nähe zu finden.

Andere versuchten, komplexe Zusammenhänge aus offenen Datensätzen verständlich aufzubereiten. So wie die Entwicklerinnen von „Wat ham’se denn“, einer Website, die über Behandlungskosten aufklärt. Auch die spannende und lange Diskussion am Freitagabend, die sich an den Vortrag über Hackerethik von Frank Rieger, Sprecher des Chaos Computer Clubs, anschloss, zeigte, dass die Jugendlichen sich Fragen über Politik und Gesellschaft stellen.

Als OrganisatorInnen bleiben uns Erinnerungen an ein aufregendes Wochenende mit unheimlich aufgeweckten, interessierten und begabten Kids und Jugendlichen, die mit nur einer Mate am morgen bis 1 Uhr nachts durchhacken können – im Gegensatz zu uns Erwachsenen. Dabei bewiesen sie nicht nun Verantwortungsbewusstsein im Miteinander und in der Teamarbeit, sondern auch für die Bedürfnisse anderer Menschen und Gruppen. Man darf gespannt sein auf das, was kommt, denn an einigen Projekten wird fleißig weiter gearbeitet und wir sind uns sicher – viele der Jugendlichen werden wir nicht zum letzten Mal gesehen und bewundert haben.

Wir können abschließend nur wärmstens ans Herz legen, sich die Projekte anzuschauen, die von den Teilnehmenden entworfen wurden. Die Gesamtliste ist auf dem Hackdash von YRS einsehbar.

Fotos der Veranstaltung gibt es auf Flickr (und stehen unter Angabe des Fotografen Leonard Wolf frei zur Verfügung)

Die Autorin war als Mitarbeiterin der Open Knowledge Foundation Deutschland e.V. an der Organisation der Veranstaltung beteiligt.

Fotos: Leonard Wolf

Jugend hackt auch in Österreich am 11. und 12. Oktober

Unter dem Namen „Young Coders Festival“ kommt das Konzept von Jugend hackt auch nach Österreich. Im Schloss Laudon bei Wien gibt es am 11. und 12. Oktober die Möglichkeit für Jugendliche zwischen 14 und 18 Jahren ihre Programmier-Ideen umzusetzen. Mehr Infos auf YoungCoders.at und bei der Open Knowledge Foundation Österreich.

-

: Hackertools im IT-Sicherheitsgesetz

Internet Security - <a href="https://creativecommons.org/licenses/by-nc-nd/2.0/">CC-BY-NC-ND 2.0</a> via flickr/<a href="https://www.flickr.com/photos/penut/">penut</a> : Hackertools im IT-Sicherheitsgesetz Es geht munter weiter mit einem Text aus der Reihe „Warum der Entwurf des IT-Sicherheitsgesetzes schlecht ist“, und diesmal soll es darum gehen, dass das BKA in Zukunft für die 202er Paragraphen im Strafgesetzbuch zuständig sein sein soll. Hier geht es vor allem um §202c StGB.

Die Diskussion um sogenannte Hackertools wird auf mehreren Ebenen seit langem geführt. So haben Katitza Rodriguez und Marcia Hofmann von der EFF (Electronic Frontier Foundation) 2011 im Rahmen der Anhörung im Europäischen Parlament ein lesenswerten Kommentar geschrieben, bei dem sie sich anhand von CFAA (Computer Fraud and Abuse Act) die Fälle angesehen haben, die vergleichbar sind und unter anderem zu dem Schluss kommen, dass Hackertools-Regeln komplett aus dem Entwurf verschwinden sollten, weil sie schlicht für weniger statt mehr Sicherheit sorgen. Auch der CCC ist schon 2008 in seiner Stellungnahme an das BVerfG (Bundesverfassungsgericht) zu dem Ergebnis gekommen, daß der § 202c StGB ungeeignet ist das Ziel zu erfüllen und sogar dem geplanten Ziel des Gesetzgebers zuwiderläuft. Aber auch andere als die üblichen Verdächtigen haben dazu schon kritische Anmerkungen gemacht, wie z.B. Ines Hassemer, die die strafrechtlichen Risiken von Unternehmen in dem Zusammenhang untersucht hat, in der sie zu dem Schluss kommt, dass, auch wenn die Gefahren einer Verurteilung von Herstellern und Verbreitern von „Dual Use“-Software (also Software, die sich für Angriffe und Verteidigung gleichermaßen nutzen lässt), durch den Kommentar des Bundesverfassungsgerichts im Jahr 2009 (siehe BVerfG, 2 BvR 2233/07) gemindert ist, für IT-Unternehmen dennoch die Gefahr besteht, in Ermittlungen hineingezogen zu werden, wenn sie sich mit solcher Software beschäftigen.

Mir ist beim Lesen des Entwurfs zum IT-Sicherheitsgesetz direkt wieder eine Diskussion eingefallen, die ich mal mit LKA-Leuten aus meinem Lieblingsbundesland auf einem Event hatte, wo sie zu mir meinten, sie seien froh, dass §202c eigentlich nicht weiter verfolgt wird. Denn was die meisten nicht wissen und mir auch bis dato unklar war: Ein Verstoß gegen §202c StGB ist ein sogenanntes Offizialdelikt und es müssten eigentlich von Staatesseite aus automatisch untersucht werden, ob Ermittlungen eingeleitet werden müssen, selbst mit der Einschränkung durch den Karlsruher Kommentar (eine reine Behauptung, es handle ich um ein Dual-Use-Tool reicht ja nicht). Warum speziell dieser Paragraph so problematisch ist und welchen Effekt er hat, sei hier noch mal im Groben erläutert.

IT-Sicherheit ist eine komplexe Angelegenheit. Computer bestehen aus vielen Komponenten, z.B. Hardware, Betriebssystem und Anwendungs- und Administrationssoftware, und grade bei verteilten Systemen gibt es davon viele unterschiedliche. Ein Administrator oder selbst eine Gruppe von Administratoren kann ohne fremde Hilfe kaum ermessen, ob die Systeme, um die sich kümmern sollen, sicher sind oder nicht. Sie brauchen dazu Werkzeuge, die ihnen helfen und sie brauchen das Wissen, wo sie überhaupt gucken müssen. Beides, also Wissen und Werkzeuge, sind Produkte einer Beschäftigung einer oder mehrerer Personen sowie Diskussionen und am Ende auch die Bereitstellung von Software, mit dem entsprechende Tests durchführen können und eine Ahnung davon bekommen, ob ihre Systeme gegen spezifische Unsicherheiten verwundbar sind.

Wenn aber Code, mit dem solche Prüfungen durchgeführt werden, grundsätzlich kriminalisiert wird, so entsteht die Unsicherheit bei Betroffenen, ob sie solche Tools überhaupt benutzen dürfen und auf Seite von Sicherheitsforschern besteht das Problem, dass sie nicht wissen können, ob sie deswegen mit Problemen zu rechnen haben, auch wenn es bisher keine Probleme gab (durchgeknallte Staatanwälte gibt es überall). Was also ganz offensichtlich ein Effekt sein kann ist der, dass es auf der einen Seite keine Veröffentlichung des entsprechenden Tools gibt und das im Zweifel eben nicht passiert, und auf der anderen ist die Unsicherheit, ob man sich strafbar macht, wenn man solche Tools runter lädt.

Es gab ja vor einiger Zeit einen interessanten Fall, nämlich Blackshades. Bei diesem Tool handelt es sich um ein sogenannte Remote Access Tool, kurz RAT. Dieses Tool mag zwar auch einem illegalen Zwecken dienen, was aber nicht heisst, dass jeder, das das für 30 bis 40 Euro (!) kauft, damit auch eine Straftat begeht. Aber die Strafverfolgungsbehörden sind ganz klar davon ausgegangen, dass jeder, der das kauft und runter lädt, auch eine Straftat begeht. Das ist natürlich Unsinn, denn es gibt gleich eine ganze Reihe von Akteure wie Journalisten (um sich ein RAT mal „in echt“ anzugucken), Sicherheitsforscher (um z.B. eine Backdoor in der Backdoor zu suchen) oder Administratoren oder ganz normale Nutzer, weil sich damit nämlich auch testen lässt, wie gut die eigene Infrastruktur gegen diese Art von „Off the Shelf“-Tools gewappnet ist. Und es soll auch Leute geben, die damit ihre Kinder beobachten. Ganz automatisch davon auszugehen, dass Leute, die die 40 Euro ausgeben, damit automatisch Straftaten begehen, ist also mehr als fragwürdig – wurde aber so von der Staatsanwaltschaft in Gießen behauptet und vom Richter, der die Anordnung unterschrieben hat, mit dem Argument bestätigt, dass die Leute ja auf jeden Fall Geld damit verdienen wollen, was natürlich Unsinn ist, denn normalerweise kosten solche Werkzeuge ein vielfaches, und für das Geld kann man einfach mal gucken. Und so eine Ermittlung sorgt eben auch schnell dafür, dass Rechner beschlagnahmt werden und das ist heutzutage alles andere als kleiner Eingriff.

Im Kontext von IT-Sicherheit macht es also nur sehr wenig Sinn, diesen Paragraphen überhaupt zu haben. Denn für sich genommen, dürfte er keine große Rolle bei Verurteilungen spielen, sondern die Straftat, die damit begangen wird. Und das Strafmaß für diese begangene Straftaten dürfte dann auch über dem einem Jahr oder einer Geldstrafe liegen, die man für einen Verstoß gegen §202c kassiert.

Noch viel lustiger wird es ja, wenn man sich überlegt, wie das dann real aussehen soll, wenn das BKA wegen „Hackertools“ in der Zukunft zentral ermittelt. Sie lesen dann wohl die üblichen Sicherheitsmailinglisten durch und klicken sich Untergrundforen, laden die entsprechenden Werkzeuge runter, greifen damit irgendwelche Systeme an (die sie vorher aufgesetzt haben müssen) um dann zu entscheiden, ob es sich hierbei um Dual-Use-Güter handelt oder um reine Angriffswerkzeuge und ob sie dann ermitteln. Zugegeben, so wird es wohl nicht ganz so aussehen, aber im Kern ist es trotzdem das Problem, und das Ganze erhält eine besondere Brisanz im Kontext der Exportkontrollen von Überwachungstechnik, die auch einige Aussagen zu sogenannter „Intrusion Software“ macht.

Liest man sich beispielsweise die Anleitung des Hackers durch, der FinFisher angegriffen hat, so ist sehr schnell zu erkennen, dass die Werkzeuge zur Informationsbeschaffung und die „vorbereitenden Handlungen“ sehr allgemein sind (DNS-Checks, Portscans, Suche nach bestimmten Dateien auf dem Server usw.usf.). Ich finde das ja ein schönes Beispiel dafür, wie fehl solche Regeln gehen, sobald man sich reale Fälle aus der Nähe ansieht.

Statt also hier eine Abmilderung oder gar Streichung des Paragraphen §202c vorzusehen, ist wohl geplant, diesen auch noch zu verschärfen (da war doch was im dem geleakten Papier zu den Vorhaben der Bundesregierung in der aktuellen Legislaturperiode). Ich bezweifle jedenfalls sehr stark, dass das in irgendeiner Form zu mehr Sicherheit führen wird. Ich vermute, das es eher noch den Chilling Effect verstärken wird, den solche Regelungen auf die Veröffentlichung von Tools und Exploits hat. Ich hätte mir gewünscht, dass man grundsätzlich klare Bagatellgrenzen zieht und den Standort Deutschland für innovative Sicherheitsforschung stärkt, anstatt immer noch auf inhärent kaputte Regelungen wie diese zu setzen, die letztendlich das diametral Gegenteil von guter IT-Sicherheitsgesetzgebung sind.

-

: Die fünf B und die IT-Sicherheit

Internet Security - <a href="https://creativecommons.org/licenses/by-nc-nd/2.0/">CC-BY-NC-ND 2.0</a> via flickr/<a href="https://www.flickr.com/photos/penut/">penut</a> : Die fünf B und die IT-Sicherheit In den vergangengen Tagen gab es bereits zwei Artikel auf Netzpolitik, die sich etwas näher mit dem Entwurf des IT-Sicherheitsgesetz auseinander gesetzt haben. Während es in Annas Artikel um eine Zusammenfassung ging und beim zweiten etwas spezieller um Meldepflichten und Verantwortlichkeiten, dreht sich dieser hier um die fünf B in dem Entwurf (BKA, BND, BfV, BSI und BfDI) und deren Rolle im Rahmen der Verbesserung von IT-Sicherheit.

Im Entwurf zum IT-Sicherheitsgesetz des BMI geht nicht zuletzt auch darum, wer welche Aufgaben übernehmen soll und entsprechend finanziell ausgestattet wird. Die Digitale Gesellschaft hat in ihrer alternativen Digitalen Agenda bereits entsprechende Kritik an der grundsätzlichen Ausrichtung der Bundesregierung zu dem Thema geäussert, und so heisst es in unter 2. „IT-Sicherheit: Dezentralisierung vorantreiben, Open Source fördern“:

Zudem erkennen wir in der Digitalen Agenda der Bundesregierung eine kontraproduktive Polizeiisierung und Militarisierung von „Cyber-Sicherheit“ anstelle des nötigen Paradigmenwechsels hin zu einer transparenten, evidenzbasierten und effektiven IT-Sicherheitspolitik. Polizeiliche, militärische und geheimdienstliche Stellen lösen die – zuvorderst technischen – Probleme der IT-Sicherheit nicht und verursachen dabei untragbar hohe gesellschaftlichen Kosten. Die Stärkung der Ressourcen staatlicher Stellen wie des BfV, die auf Eingriffsmöglichkeiten in IT-Systeme und den Zugriff auf Datenvorhaltungen angewiesen sind, verhindert ein Mehr an IT-Sicherheit.

BND, BfV und BKA sind nicht vertrauenswürdig

Das trifft auch schon den Kern des Problems: IT-Sicherheit ist eine Aufgabe, die sich schlicht nicht militärisch, polizeilich oder geheimdienstlich lösen lässt – im Gegenteil: Es besteht die Gefahr, dass hier, wie es so schön heisst, der Bock zum Gärtner gemacht wird. Auch wenn z.B. BND (Bundesnachrichtendienst) und BfV (Bundesamt für Verfassungsschutz) nicht in der Lage mögen, wie die NSA in großem Stile Implantate in Technik zu verbauen, so sind grade diese staatlichen Stellen jene, mit denen man als Unternehmen oder Privatmensch einfach nicht zu tun haben will, wenn es um die Sicherheit eigener technischer Systeme geht. Der Hauptgrund ist, dass beide eine unklare Agenda haben und, wie wir bei den diversen Untersuchungsausschüssen gesehen habe, ein gefährliches Eigenleben führen. Was sie hingegen gerne tun dürfen ist es, Hinweise an andere staatlichen Stellen oder die Öffentlichkeit zu geben, wenn sie von bevorstehenden oder bereits durchgeführten aber unentdeckt gebliebenen Angriffen wissen, von denen sie im Rahmen ihrer Tätigkeit erfahren. Darüber hinaus sollten aber genau diese Organisationen auf keinen Fall an der Organisation von IT-Sicherheit der Zivilgesellschaft hinaus beteiligt werden.

Auch das BKA (Bundeskriminalamt) gehört in eine ähnliche Kategorie. Die Polizei hat zwar auch Aufgaben im Rahmen der Verbrechensprävention zu erledigen. Aber grade weil sie mit Staatstrojanern hantieren (oder zumindest versuchen), um Verdächtigen auf den Rechner zu gucken, wird auch hier schnell klar, dass sie genauso wenig ein vertrauenswürdiger Partner sein können, schlicht aus dem Grund, weil sie aus „ermittlungstaktischen Gründen“ leicht mal eine Unsicherheit nicht melden, nur um ihre laufenden Ermittlungen nicht zu gefährden – was im Umkehrschluss leicht völlig Unbeteiligte gefährdet, die sich durch die entsprechenden Informationen leicht hätten schützen können. Wieso sollte so eine staatliche Stelle überhaupt mit der Erhöhung von IT-Sicherheit beschäftigt sein? Ihr ist doch sogar zumindest in Teilen daran gelegen, Unsicherheiten auszunutzen oder gezielt in Technik einzubauen. Dass sie bei erfolgten Einbrüchen ermitteln sollen, ist davon vollkommen unberührt, und ihre technische Expertise vor allem in der Forensik haben sie über TESIT (Link geht auf eine BKA-Seite), und das ist auch vollkommen okay so. Für IT-Sicherheit sorgen aber auch sie ganz sicher nicht, zumindest aber kann das BKA kein vertrauenswürdiger Partner sein für all jene, die sich um die Sicherheit ihrer eigenen IT-Systeme kümmern. Oder hat von euch schon mal jemand von einem Security Advisory des BKA gelesen? Mir ist da jedenfalls nichts bekannt und ich würde mich doch sehr wundern, wenn dem so in Zukunft sein sollte, obwohl sie in der Vergangenheit durchaus mit Zerodays in Berührung gekommen sein sollten.

BfDI und „BSI für Bürger“ to the rescue?

Zu den anderen zwei erwähnten Akteueren hat die alternative Digitale Agenda der Digiges auch was zu sagen: