Linkschleuder

Linktipps der Redaktion

-

: WikiLeaks – Google übergab Emails an die US-Regierung

: WikiLeaks – Google übergab Emails an die US-Regierung In einer Pressemitteilung hat WikiLeaks heute bekanntegegeben, dass alle Emails ihrer AktivistInnen Sarah Harrison, Joseph Farrell und Kristinn Hrafnsson, welche diese über Gmail-Accounts ausgetauscht haben von Google an die US-Regierung übergeben wurden. Zwischen dem Beginn der Datenauslieferung durch Google und der Benachrichtigung der Überwachten sind mehr als zweieinhalb Jahre vergangen.

Auf einer Pressekonferenz in Genf, die via Livestream übertragen wurde,

Neben dieser Bekanntmachung forderte Assanges Anwältin dort erneut ein Entgegenkommen Schwedens bei der Verfolgung von Julian Assange, der seit mittlerweile 4 Jahren in der ecuadorianischen Botschaft in London festsitzt. Im Laufe des heutigen Tages muss Schweden auf WikiLeaks Vorwurf der Blockade des Asylprozess von Julien Assange reagieren, den die AktivistInnen vor dem UN-Menschrechtsrat vorgebracht hatten.

-

: Video: Bruce Schneier und Edward Snowden diskutieren über Verschlüsselung

: Video: Bruce Schneier und Edward Snowden diskutieren über Verschlüsselung Auf dem Harvard Data Privacy Symposium haben Bruce Schneier und Edward Snowden (zugeschaltet) über Massenüberwachung und effektive Werkzeuge zur digitalen Selbstverteidigung diskutiert. Das fast einstündige Video gibt es bei Youtube:

-

: Der FFII hat ein neues Blog

: Der FFII hat ein neues Blog Der Förderverein für eine Freie Informationelle Infrastruktur e.V. hat für sein englischsprachiges Angebot unter ffii.org ein neues Blog bekommen. Der erste Artikel geht über „EU Parliament EPP group in favour of ISDS“.

-

: „Die digitale Welt bringt es mit sich, dass es keine geheimen Ecken der Weltöffentlichkeit mehr gibt; vielmehr werden die Dinge transparenter.“

: „Die digitale Welt bringt es mit sich, dass es keine geheimen Ecken der Weltöffentlichkeit mehr gibt; vielmehr werden die Dinge transparenter.“ Unsere Bundeskanzlerin Angela Merkel hat irgendwie auf dem World-Economic-Forum mehr Transparenz versprochen:

Meine Damen und Herren, wir sind gefordert – nicht nur ökonomisch, sondern vor allen Dingen auch, was das Eintreten für unsere Werteordnung anbelangt. Die digitale Welt bringt es mit sich, dass es keine geheimen Ecken der Weltöffentlichkeit mehr gibt; vielmehr werden die Dinge transparenter. Die Zivilgesellschaften wollen mehr darüber wissen, was stattfindet und wie Länder regiert werden. Wir freuen uns in Deutschland auf diese Herausforderung und wollen versuchen, nicht immer – wie so manches Mal in einer Diskussion – erst über die Risiken zu sprechen, sondern vor allen Dingen die Chancen zu sehen und damit ein guter Partner in Europa und in der Welt zu sein.

Wir freuen uns ja, dass die Bundesregierung diese Herausforderung annehmen und mehr Transparenz schaffen möchte. Damit es nicht immer nur bei Lippenkbekenntnissen bleibt: Auf die schnelle hätten wir hier einige konkrete Handlungsmöglichkeiten, die man als Bundesregierung mit großer Mehrheit einfach mal machen könnte.

- Die Verhandlungen von Handelsabkommen transparenter machen – nicht nur rhetorisch.

- Das Informatonsfreiheitsgesetz reformieren, damit Bürger nicht mehr Bittsteller sein müssen und Ablehnungen nicht mehr die Regel sind, sondern die Ausnahme werden.

- Ein Lobbyistenregister schaffen, das seinen Namen auch verdient.

- Open Data so praktizieren, dass auch sinnvolle Datensätze online gestellt werden.

-

: Otto Schily hätte Angela Merkel geraten, kein normales Handy unter ihrem Namen anzumelden

: Otto Schily hätte Angela Merkel geraten, kein normales Handy unter ihrem Namen anzumelden Unser ehemeliger Bundesinnenminister Otto Schily wurde vom aktuellen SPIEGEL zu diversen Themen der Inneren Sicherheit und zum Abhören von Angela Merkels Handy durch die NSA befragt:

SPIEGEL: Aber wenn die NSA nicht einmal davor zurückschreckt, das Handy der Kanzlerin abzuhören, dann gibt es ganz offenbar keine rechtsstaatlichen Grenzen mehr.

Schily: Es ist sicher nicht in Ordnung, das Telefon der Kanzlerin zu überwachen. Andererseits: Wenn Frau Merkel ein normales Handy auf den eigenen Namen anmeldet, dann ist das schon reichlich unvorsichtig. Wäre ich ihr Sicherheitsberater, hätte ich ihr das ausgeredet. Dass so ein Honigtopf auch Fliegen anlockt, ist doch kein Wunder. Da schauen die Russen rein und die Chinesen. Und dann sagen sich die Amerikaner: Wir wollen nicht schlechter informiert sein als die anderen, also greifen wir auch mal in den Topf rein.

Vollprofi Schily hätte also der Kanzlerin ausgeredet, dass sie für ihre Parteiarbeit ein normales Handy benutzen muss, alleine schon um ihr öffentliches Amt der Kanzlerin (wo das Handy von unseren Steuergeldern bezahlt wird) von ihrem Parteiamt der CDU-Vorsitzenden sauber zu trennen. Wahrscheinlich hat er auch noch die Vorstellung, dass die anderen Geheimdienste ihre Nummer im Telefonbuch gefunden haben. Auch wenn das Telefon auf einem anderen Namen laufen würde, wäre es über die Verbindungsdaten unserer Spitzenpolitiker sehr einfach herauszufinden, welches Handy in diesem Netzwerk Angela Merkel zuzuordnen ist.

Oder mit anderen Worten: Alle sind selbst schuld, dass man überwacht wird, wenn man ein Handy auf den eigenen Namen anmeldet?

-

: Die ZEIT über Datenbefreier: „Alles, was wir machen, ist öffentlich“

: Die ZEIT über Datenbefreier: „Alles, was wir machen, ist öffentlich“ Die Zeit hat Open-Data-Aktivisten in Köln portraitiert: „Alles, was wir machen, ist öffentlich“.

Die Open-Data-Bewegung will das ändern. Sie fordert, dass staatliche Daten zugänglich gemacht und zur Weiterverwendung freigegeben werden – solange es sich nicht um persönliche oder sicherheitsrelevante Angaben handelt. Warum? Aus Prinzip, weil die Öffentlichkeit diese Daten bezahlt hat. Und aus Neugier, was Freiwillige daraus Nützliches basteln könnten – etwa eine vollständigere Version von „Disabled Railway“.

-

: eco hat einen neuen Podcast

: eco hat einen neuen Podcast Der eco – Verband der deutschen Internetwirtschaft e.V. hat jetzt einen neuen Podcast, „eco audiomagazin“ genannt. Eine der ersten Folgen geht der Frage nach: „Wer regiert das Internet?“

Von der technischen Seite des Internet – also der Welt der Glasfaserkabel, Austauschknoten, Router und Server haben einige zumindest eine grobe Vorstellung. Aber wer legt die Regeln für das Internet fest? Gibt es so etwas wie eine weltweite Internetorganisation? Wer regiert das Internet? In dieser Ausgabe des eco audiomagazin fragen wir dazu den Internet-Governance-Experten Prof. Wolfgang Kleinwächter und eco Director Names & Numbers Thomas Rickert.

-

: SPD-MdB Saskia Esken fordert „mehr Verschlüsselung wagen“

: SPD-MdB Saskia Esken fordert „mehr Verschlüsselung wagen“ Die SPD-Bundestagsabgeordnete Saskia Esken fordert im Blog der SPD-Fraktion „Mehr Verschlüsselung wagen“ und wendet sich damit an die Innenpolitiker. Das ist erfreulich, noch erfreulicher wäre es, wenn die zuständigen SPD-Internetminister Maas und Gabriel klar Position für Verschlüsselung innerhalb der Bundesregierung beziehen würden.

Es bleibt also dabei: Sicherheit und Vertrauen im Internet erreichen wir durch einfach zu bedienende oder vorinstallierte, vertrauenswürdige und sichere Ende-zu-Ende-Verschlüsselung für alles und jeden sowie durch die Förderung von freier und Open-Source-Software für Verschlüsselungstechniken, die Software-Entwickler in eigene Software integrieren können. Nur so – und PGP/ GnuPG ist das beste und bekannteste Beispiel – kann Sicherheit auch überprüft und über viele Jahre erfolgreich sein. Nicht weniger oder gar eine korrumpierte Verschlüsselung ist also der richtige Weg zu mehr Sicherheit und Vertrauen, es muss vielmehr heißen: Mehr Verschlüsselung wagen!

-

: Neusprech erklärt: „Routineverkehr“

: Neusprech erklärt: „Routineverkehr“ Im Neusprech-Blog wird der „Routineverkehr“ erklärt.

Der R. klingt nach langweiligem Sex und soll das auch, denn er ist eine Wortschöpfung des Bundesnachrichtendienstes, um Überwachung zu verharmlosen, also ein Euphemismus. Wir müssen dazu kurz ausholen:

-

: CCC fordert ein striktes Verbot unverschlüsselter Kommunikation

: CCC fordert ein striktes Verbot unverschlüsselter Kommunikation Der Chaos Computer Club fordert ein striktes Verbot unverschlüsselter Kommunikation. Ein Auszug aus der PM:

An dieser Anti-Krypto-Gebetsmühle dreht nun auch Bundesinnenminister Thomas de Maizière, offenbar ohne jeden Lerneffekt aus höchstrichterlichen Urteilen, der bekanntgewordenen Spionage ausländischer Geheimer und Binsenweisheiten aus den Informatik-Erstsemestervorlesungen. Technisch mehr oder weniger versierte Menschen sind jederzeit in der Lage, Maßnahmen zu treffen, die eine verschlüsselte Kommunikation verheimlichen. Daher wird eine Regulierung der Verschlüsselung nicht nur ins Leere laufen, sie ist auch schädlich und praktisch nicht durchführbar. Wenn wir eines aus den Snowden-Papieren zur Kenntnis nehmen müssen, dann ist es der Aufruf zur digitalen Selbstverteidigung durch Verschlüsselung. „Nach den öffentlich gewordenen Spionage-Programmen von Echelon bis zu den Snowden-Leaks, ist es offensichtlich, daß die Macht, Verschlüsselung zu brechen, für wirtschaftliche und militärische Interessen mißbraucht wird,“ erklärt CCC-Sprecher Jan Girlich. Der CCC fordert daher ein striktes Verbot unverschlüsselter Kommunikation. Jedes Bit und jedes Byte, das von Providern transportiert und von Banken oder dem Finanzamt verarbeitet wird, muß verschlüsselt sein. Wer Daten seiner Kunden unverschlüsselt überträgt, archiviert und damit deren Sicherheit gefährdet, muß mit empfindlichen Strafen belegt werden. Und das nicht erst, wenn der Mißbrauch der Daten zufällig bekanntgeworden ist.

-

: Ausspioniert und vergewaltigt: Die Geschichte eines Aktivisten in Bahrain

: Ausspioniert und vergewaltigt: Die Geschichte eines Aktivisten in Bahrain Die Journalisten Amar Toor und Russell Brandom haben auf dem amerikanischen Portal The Verge eine bemerkenswerte Reportage über die Leiden des bahrainischen Aktivisten Moosa Abd-Ali Ali und die Aktivitäten des deutschen Trojaners FinFisher veröffentlicht, der durch die Regierung in Bahrain massiv eingesetzt wurde.

Nachdem Ali in Bahrain durch Unbekannte bedroht, geschlagen und vergewaltigt worden war floh er nach Großbritannien – in die scheinbare Sicherheit. Über 6 Jahre später bemerkte er seltsame Aktivitäten in seinen Apps und auf seinem Computer: der FinFisher-Trojaner hatte beide Geräte infiziert.

Moosa noticed that someone posing as him solicited his female Facebook friends for sex — part of an effort, it seemed, to blackmail or perhaps defame him in Bahrain’s conservative media. Facebook was only the beginning. Unbeknownst to him, Moosa’s phone and computer had been infected with a highly sophisticated piece of spyware, built and sold in secret. The implant effectively commandeered his digital existence, collecting everything he did or said online.

Neben der Geschichte von Moosa Abd-Ali Ali beleuchten die beiden Autoren auch die Grenzenlosigkeit heutiger Überwachung und ständige Angst der Ausspionierten.

Bereits letzten Sommer hatten wir über die Aktivitäten des Trojaners der deutschen Spähsoftware-Firma Gamma in Bahrain berichtet.

-

: Staatsanwaltschaft in der Türkei lässt Whistleblower-Accounts sperren

: Staatsanwaltschaft in der Türkei lässt Whistleblower-Accounts sperren Wie Spiegel Online berichtet, beantragte ein Staatsanwalt in Ankara mit Erfolg die Sperrung der Twitter- und Facebook-Konten des mysteriösen Whistleblowers Fuat Avni. Dabei ist nicht ganz klar, ob hinter dem Namen „Fuat Avni“ eine Einzelperson oder eine Kollektiv steckt. Jedenfalls wurden über diese Accounts in der Vergangenheit Insiderinformationen aus dem „inneren Zirkel“ der türkischen Regierung veröffentlicht, die die Festname von Journalisten und Polizisten vorhersagten.

-

: #31c3: NSA Points of Presence in Österreich

: #31c3: NSA Points of Presence in Österreich Noch ein interessanter Vortrag vom 31c3 von Erich Moechel mit dem Titel: NSA Points of Presence in AT. Darin analysiert er die Aktivitäten der NSA in Österreich. Konkret geht es um die Stützpunkte in Wien, eine Metropole der Geheimdienste, da hier zahlreiche Diplomaten und Organisationen wie UNO, IAEA und OPEC ansässig sind. Mit Hilfe von Snowden-Dokumenten erklärte er die Bedeutung von kleinen ominösen weißen Häuschen auf den drei NSA-Stationen in Wien und warum es in deren näherer Umgebung regelmäßigen zu teils massiven, breitbandigen Funkstörungen gekommen ist. Der Vortrag basiert auf dem Beitrag „Die NSA-Station im 22. Wiener Gemeindebezirk“, der unter anderem in unserem Jahrbuch Netzpolitik 2014 veröffentlicht wurde.

Video- und Audioversionen gibt es hier zum herunterladen und anschauen. Oder auf Youtube:

https://www.youtube.com/watch?v=ACz5UxQCg00

-

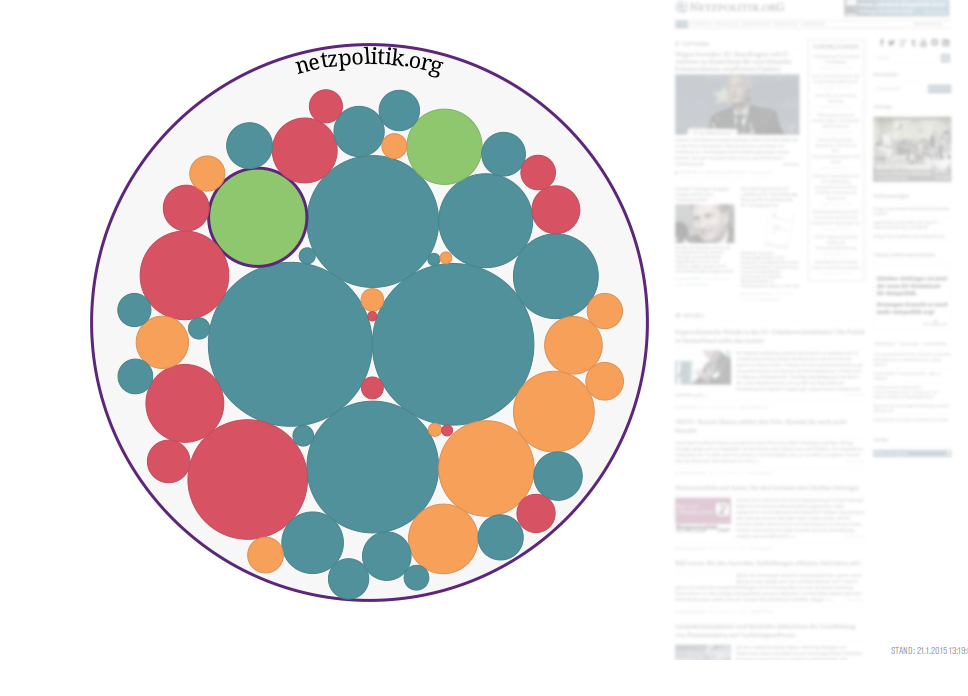

: Datenblumen visualisieren Tracking

: Datenblumen visualisieren Tracking Der Datenaktivist Michael Kreil hat für Wired.de eine kleine Plattform gebaut, die Tracking auf Webseiten visualisiert: Die Datenblumen.

Mit jedem Klick hinterlassen wir Spuren im Internet. Bunte Datenblumen machen diese sichtbar und zeigen dir, wer deinen Weg durchs Netz mittrackt.

Wir dürften eines der ganz wenigen journalistischen Medien sein, wo die Blume den Kreis nicht verlässt. Aber wir verzichten hier auch gerne auf Tracking, weil Ihr uns finanziell unterstützt.

-

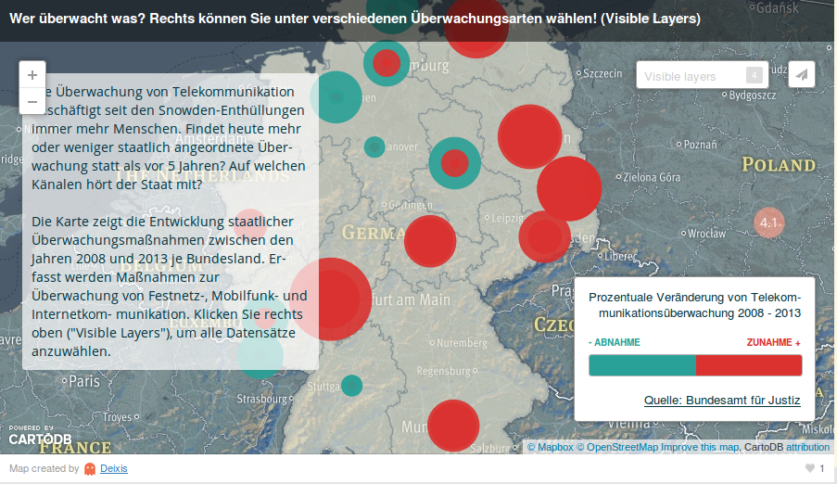

: Visualisierung: Überwachung je Bundesland

<a href="http://deix.is/ueberwachungsstatistik/"> Screenshot Überwachungsstatistik: Wer überwacht was? </a> : Visualisierung: Überwachung je Bundesland Die Firma Deixis, welche interaktive Karten und Datenvisualisierungen anbietet, veröffentlichte heute eine Visualisierung zur prozentualen Zu- und Abnahme staatlicher Überwachungsmaßnahmen für Internet, Mobilfunk und Festnetz in den deutschen Bundesländern. Die Daten basieren auf der am Mittwoch veröffentlichten Übersicht zur Telekommunikationsüberwachung des Bundesjustizministeriums und beziehen sich auf die Jahre 2008 bis 2013.

Die Überwachung von Telekommunikation beschäftigt seit den Snowden-Enthüllungen immer mehr Menschen. Findet heute mehr oder weniger staatlich angeordnete Überwachung statt als vor 5 Jahren? Auf welchen Kanälen hört der Staat mit?

Generell zeigt sich, dass vor allem der Mobilfunk verstärkt überwacht wird, wohingegen die Überwachung der Festnetzanschlüsse vor allem in den östlichen Bundesländern und in Bayern zugenommen hat. Internetüberwachung ist in den meisten Bundesländern nur geringfügig angestiegen, mit Ausnahme von Hessen. Die starke Zunahme in dieser Region hängt sicher mit dem Frankfurter Internetknoten DE-CIX zusammen.

Wünschenswert wäre die Darstellung in einem Zeitstrahl o.ä. gewesen. Wenn man jedoch mit der Maus über die einzelnen Kreise fährt, öffnen sich Fenster, in denen der prozentuelle Unterschied gesamt angezeigt wird.

-

: #31c3: Traue keinem Scan, den du nicht selbst gefälscht hast

: #31c3: Traue keinem Scan, den du nicht selbst gefälscht hast Ein weiterer interessanter Vortrag vom #31c3 hielt David Kriesel mit dem Titel: Traue keinem Scan, den du nicht selbst gefälscht hast. Darin berichtet er über die Entdeckung eines gravierenden Bugs bei Xerox-Scankopierern. Diese ersetzen beim Scannen von Zahlen und Buchstaben diese teilweise durch andere. Wie das passieren kann, welche weitreichenden Folgen das hat, wie man sich als Blogger mit einem milliardenschweren Unternehmen auseinandersetzt und was das alles mit der Geburtsurkunde von Barack Obama zu tun hat, erklärt er sehr anschaulich und unterhaltsam in seinem Vortrag.

Diesen gibt es hier in diversen Formaten zum herunterladen und anschauen. Oder auf Youtube in der englischen Version:

Die Folien und weitere Infos gibt es hier auf seinem Blog.

-

: #31c3: The case of Chelsea Manning

: #31c3: The case of Chelsea Manning Auf dem #31c3 gab es einen weiteren empfehlenswerten Talk mit dem Titel „The case of Chelsea Manning“.

In the Summer of 2013, Manning was convicted under the Espionage and Computer Fraud and Abuse Acts and sentenced to 35 years in prison for disclosing battlefield reports from the wars in Iraq and Afghanistan, Guantanamo prison camp detainee profiles, and U.S. diplomatic correspondence. She currently is imprisoned at the U.S. Disciplinary Barracks at Fort Leavenworth, Kansas.

Mannings AnwältInnen Nanny Hollander, Ahmed Ghappour und Chase Strangio waren per Video zugeschalten. Moderiert wurde die Diskussion von der Journalistin Alexa O’Brien.

Manning is now appealing her conviction in the U.S. Army Court of Criminal Appeals.

This discussion will explain Manning’s current situation and legal fights and how you can help this brave military whistleblower.

Hier kann der Talk Datenschutzfreundlich angeschaut und in diversen Formaten herunterladen werden. Wahlweise gibt es ihn auch bei YouTube im Original oder mit deutscher Übersetzung.

-

: Roderich Kiesewetter, Obmann der CDU/CSU im NSA-Untersuchungsausschuss, tritt zurück

: Roderich Kiesewetter, Obmann der CDU/CSU im NSA-Untersuchungsausschuss, tritt zurück Der CDU-Bundestagsabgeordnete Roderich Kiesewetter tritt von seinem Posten als Obmann der CDU/CSU-Fraktion im NSA-Untersuchungsausschuss zum 1. März zurück. Er begründet das laut Schwäbischer Post mit seiner Arbeitsbelastung und anderen Schwerpunkten in seiner parlamentarischen Arbeit.

Allerdings bedingten die aktuellen außenpolitischen Herausforderungen, verbunden mit der so nicht vorhersehbaren Gleichzeitigkeit von Krisen, dass „ich mich erheblich intensiver auf meine außenpolitischen Wahlämter als Obmann der AG Außenpolitik, wie auch als Vorsitzender des neu geschaffenen Bundesfachausschusses konzentrieren muss.“

Obwohl er gerne twittert haben wir diese Meldung von ihm noch nicht in seinen Accounts gefunden.

-

: Britischer Geheimdienst stuft die Gefährlichkeit investigativer Journalisten zwischen Terroristen und Hackern ein

: Britischer Geheimdienst stuft die Gefährlichkeit investigativer Journalisten zwischen Terroristen und Hackern ein Der Guardian berichtet über neue Snowden-Enthüllungen, wonach der britische Geheimdienst GCHQ investigative Journalisten besonders beobachtet und vom Gefährdungsgrad zwischen Terroristen und Hacker einordnet.

GCHQ information security assessments, meanwhile, routinely list journalists between “terrorism” and “hackers” as “influencing threat sources”, with one matrix scoring journalists as having a “capability” score of two out of five, and a “priority” of three out of five, scoring an overall “low” information security risk. Terrorists, listed immediately above investigative journalists on the document, were given a much higher “capability” score of four out of five, but a lower “priority” of two. The matrix concluded terrorists were therefore a “moderate” information security risk.

2008 wurde bei einer Übung ein neues Tool ausprobiert, was innerhalb von 10 Minuten 70.000 Mails aus einem überwachten Glasfaserkabel rausgefischt hat, darunter sollen auch Mails von Journalisten der Medien BBC, Reuters, the Guardian, the New York Times, Le Monde, the Sun, NBC und the Washington Post sein: GCHQ intercepted emails of journalists from top international media.

Pressefreiheit made in Britain!