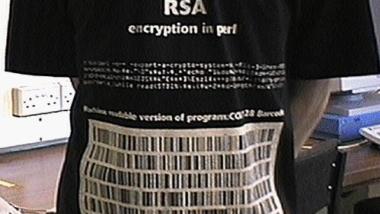

Auf futurezone.at ist ein Interview mit PGP-Erfinder Phil Zimmermann erschienen. Er spricht darüber, warum er mit seiner Firma in die Schweiz gezogen ist, über die sich wiederholenden Bemühungen der Regierungen, Verschlüsselungssoftware zu kompromittieren, die Schwierigkeiten von Mailverschlüsselung und darüber, dass Zimmermann PGP nicht mehr nutzt, „weil ich iPhones und iPads nutze. PGP funktioniert darauf nicht.“ […]