Markus Reuter

-

Mastodon: Donald Trumps neues soziales Netzwerk verletzt Freie-Software-Lizenz

Bei der Mastodon-Community kommt das Trumpodon (links) nicht gut an. (Symbolbild) Mastodon: Donald Trumps neues soziales Netzwerk verletzt Freie-Software-Lizenz Trump hat sein neues soziales Netzwerk „Wahrheit“ genannt, seine Firma hat dabei Code der freien Microblogging-Software Mastodon benutzt ohne die Lizenz einzuhalten. Auf der ungesicherten Testumgebung seines Projektes wird er nicht nur deswegen getrollt.

-

Verbraucherschutz: Recherche deckt Netzwerke von falschen Google-Bewertungen auf

Ob hinter den vergebenen Sternen wirklich eine Person steckt, ist nicht leicht zu erkennen. (Symbolbild) Verbraucherschutz: Recherche deckt Netzwerke von falschen Google-Bewertungen auf Die Bewertungen von Geschäften und Dienstleistungen bei Google können gefälscht sein. Eine gemeinsame Recherche des Bayerischen Rundfunks und des Schweizer Fernsehens deckt auf, wie man Fälscher erkennen kann.

-

Informationsfreiheit: Bundesverwaltungsgericht entscheidet, ob Ministerium Twitter-Direktnachrichten rausgeben muss

Bislang bleiben Nachrichten, die ein Ministerium über Twitter oder WhatsApp verschickt, intransparent für die Bürger:innen. Informationsfreiheit: Bundesverwaltungsgericht entscheidet, ob Ministerium Twitter-Direktnachrichten rausgeben muss Wenn FragDenStaat in der kommenden Woche vor dem Bundesverwaltungsgericht gewinnt, könnten Ministerien in Zukunft bei Informationsfreiheitsanfragen auch WhatsApp- und Twitter-Direktnachrichten herausgeben müssen. Das würde für mehr Transparenz sorgen.

-

Datenleck: Argentinische Ausweisdaten im Netz

Muster eines argentinischen Personalausweises. Datenleck: Argentinische Ausweisdaten im Netz Millionen von Menschen in Argentinien müssen ihre sensiblen Ausweisdaten einer zentralen Datenbank anvertrauen. Jetzt zeigt ein Leak, wie gefährlich das ist.

-

Springer-Affäre: Wie aus längst vergangenen Zeiten

Noch-Chefredakteur Julian Reichelt. (Archivbild) Springer-Affäre: Wie aus längst vergangenen Zeiten Der Springer-Skandal zeigt: Es braucht mehr unabhängige und mutige Medien, die kein Verleger stoppen kann. Ein Kommentar.

-

Client-Side-Scanning: Berühmte IT-Sicherheitsforscher:innen warnen vor Wanzen in unserer Hosentasche

Befürworter argumentieren, dass sie doch nur die Bilder auf Darstellungen von Kindesmissbrauch scannen wollen - doch die Technologie kann mehr. (Symbolbild) Client-Side-Scanning: Berühmte IT-Sicherheitsforscher:innen warnen vor Wanzen in unserer Hosentasche Das Who-is-Who führender IT-Sicherheitsforscher:innen und Kryptologen stellt sich in einer gemeinsamen Studie gegen Technologien, welche die Geräte von Nutzer:innen nach bestimmten Dateien durchsuchen. Solche Pläne wie von Apple und der EU seien gefährlich für IT-Sicherheit und Demokratie.

-

Leak: 4.000 Einträge in Facebooks geheimer Terror- und Gewaltliste

Die größte Gruppe in Facebooks Terrorliste machen bewaffnete islamistische Organisationen aus. Im Bild: Afghanische Taliban.(Symbolbild) Leak: 4.000 Einträge in Facebooks geheimer Terror- und Gewaltliste Facebook führt eine Liste mit Organisationen und Personen, die das Soziale Netzwerk als gefährlich ansieht. The Intercept hat die Liste erstmals veröffentlicht. Auf ihr stehen neben islamistischen Gruppen und US-Milizen auch zahlreiche deutsche rechtsradikale Organisationen und Bands.

-

Sarah-Lee Heinrich: Dieser Shitstorm entlarvt die, die ihn führen

Sarah-Lee Heinrich ist neue Bundessprecherin der Grünen Jugend. Sarah-Lee Heinrich: Dieser Shitstorm entlarvt die, die ihn führen Seit ihrer Wahl zur Bundessprecherin der Grünen Jugend wird Sarah-Lee Heinrich im Netz massiv für Aussagen angegriffen, die sie mit 14 Jahren auf Twitter gemacht hat. Doch nicht die junge Politikerin wird damit entlarvt, sondern die Netzwerke, die den Shitstorm führen. Ein Kommentar.

-

Peng-Kollektiv: Mit Kryptokapital Grenzen hacken

Dieses Bild ist eigentlich ein animiertes Gif. Wenn das Visum bezahlt ist, verändert sich dort der Text via Smart Contract zu einem YES. Peng-Kollektiv: Mit Kryptokapital Grenzen hacken Eine Familie aus Afghanistan kommt in die EU – aber nicht als Geflüchtete. Mit Geld aus dem Verkauf von Krypto-Tokens soll sie in Immobilien investieren und ein „Goldenes Visum“ bekommen. Das Peng-Kollektiv will den NFT-Hype nutzen, um Kapitalismus gegen Grenzzäune auszuspielen. Wir haben nachgefragt, was das soll.

-

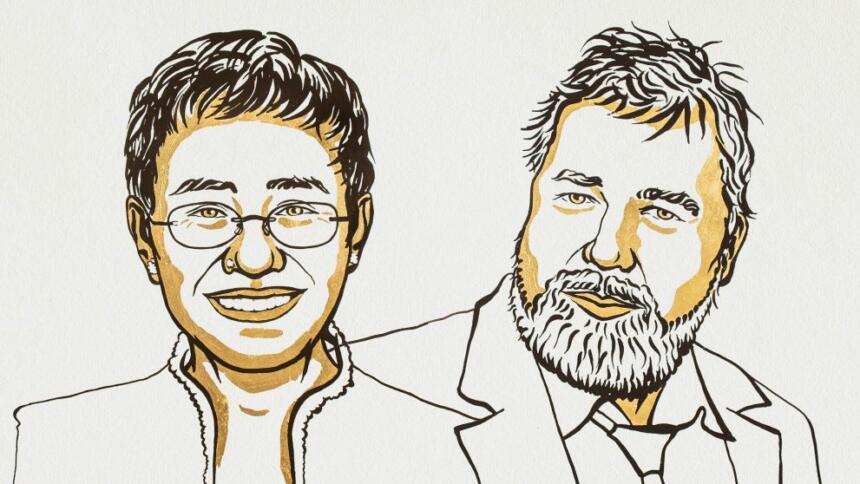

Maria Ressa und Dmitri Muratow : Friedensnobelpreis geht an investigative Journalist:innen

Maria Ressa und Dmitri Muratov Maria Ressa und Dmitri Muratow : Friedensnobelpreis geht an investigative Journalist:innen Der diesjährige Friedensnobelpreis geht an die Presse- und Meinungsfreiheit. Stellvertretend für viele andere zeichnete das Komitee zwei unerschrockene Journalist:innen aus.

-

Geheimdienst: Bundesnachrichtendienst setzt Staatstrojaner Pegasus ein

Auch der BND setzt auf den Staatstrojaner Pegasus. (Symbolbild) Geheimdienst: Bundesnachrichtendienst setzt Staatstrojaner Pegasus ein In Deutschland nutzt neben dem Bundeskriminalamt auch der Auslandsgeheimdienst die umstrittene Spionagewaffe „Pegasus“. Das Kanzleramt wusste laut Medienberichten Bescheid.

-

Überwachung: Singapur testet Polizeiroboter gegen „unerwünschtes Sozialverhalten“

Ein Hauch von Robocop in Singapur: der Überwachungsroboter "Xavier" Überwachung: Singapur testet Polizeiroboter gegen „unerwünschtes Sozialverhalten“ In Singapur will die Polizei in Zukunft auf Überwachungsroboter setzen, die im öffentlichen Raum patrouillieren. Gerade haben die Behörden ein solches System getestet.

-

Gesichtserkennung & Co: Europäisches Parlament stellt sich gegen biometrische Massenüberwachung

Automatisierte Gesichtserkennung ist wegen ihrer Eingriffstiefe in Grundrechte hoch umstritten. (Symbolbild) Gesichtserkennung & Co: Europäisches Parlament stellt sich gegen biometrische Massenüberwachung Die Bewegung gegen automatisierte Gesichtserkennung und biometrische Überwachung bekommt Rückenwind aus dem Europaparlament. Die Abgeordneten votierten gegen die Position von EU-Kommission und Ratspräsidentschaft. Bürgerrechtsorganisationen wollen nach diesem Signal noch mehr Druck machen.

-

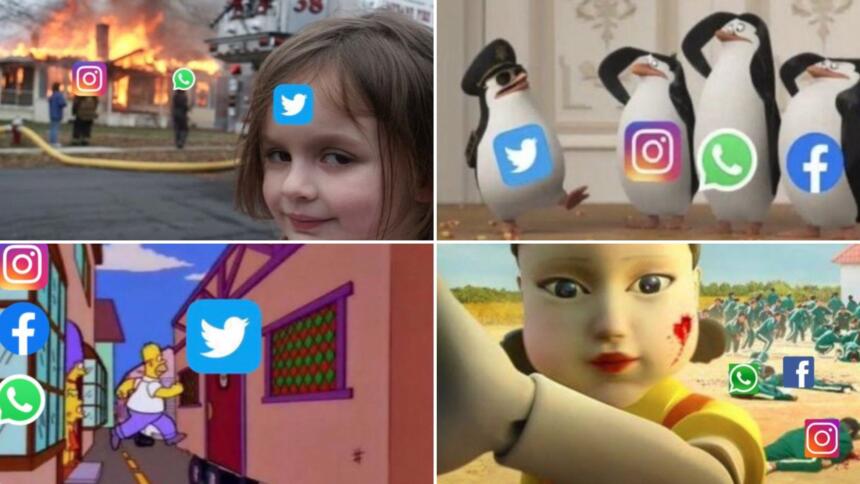

Facebook Down: Schadenfreude ist ein deutsches Wort

Memes zum Facebook-Ausfall Facebook Down: Schadenfreude ist ein deutsches Wort Über Facebook zu lachen fällt uns leicht. Für viele Menschen ist aber gestern ihr wichtigstes Kommunikationsmittel weggebrochen. Ein Kommentar.

-

Gerichtsbeschluss: Polizei darf bei Einsätzen im öffentlichen Raum gefilmt werden

Grundsätzlich ist das Filmen von Polizeieinsätzen erlaubt. (Archivbild von 2017) Gerichtsbeschluss: Polizei darf bei Einsätzen im öffentlichen Raum gefilmt werden Wer Polizist:innen beim Einsatz filmt, kann Ärger bekommen. Jetzt bekräftigt ein Gerichtsbeschluss: Filmen ist erlaubt.

-

Einschüchternde Anwaltskosten: Frontex will kein Bargeld von FragdenStaat

Das Geld in bar wollte Frontex nicht haben. Einschüchternde Anwaltskosten: Frontex will kein Bargeld von FragdenStaat FragDenStaat muss der EU-Grenzschutzagentur mehr als 10.000 Euro Anwalts- und Reisekosten zahlen. Die Aktivist:innen sehen das als Einschüchterung und nutzten den Anlass für einen Besuch in Brüssel – mit Bargeldkoffer.

-

Bildungssenat Berlin: Wer spammt, gewinnt!

Beim Berliner Bildungssenat wird Politik nach der Anzahl der E-Mails gemacht. (Symbolbild) Bildungssenat Berlin: Wer spammt, gewinnt! Der Berliner Bildungssenat hebt die Maskenpflicht in der Grundschule auf – und begründet dies mit der Anzahl der eingehenden Beschwerdemails. So kann man wirklich keine Politik machen. Ein Kommentar.

-

Corona: CCC-Kongress in Leipzig fällt zum zweiten Mal aus

Auch in diesem Jahr wird es kein internationales Hacker:innen-Treffen in Leipzig geben. Corona: CCC-Kongress in Leipzig fällt zum zweiten Mal aus Die Hackerkonferenz Chaos Communication Congress findet auch im Jahr 2021 nicht in Präsenz statt. Der Chaos Computer Club fürchtet, dass die notwendigen Schutzmaßnahmen und Einschränkungen den Geist der Veranstaltung bis zur Unkenntlichkeit verzerren würden.

-

Verbraucherschutz: Bundesnetzagentur darf strikter gegen unaufgeforderte Werbeanrufe vorgehen

Seltener Gesichtsausdruck, wenn die Werbefirma durchklingelt. (Symbolbild) Verbraucherschutz: Bundesnetzagentur darf strikter gegen unaufgeforderte Werbeanrufe vorgehen Die Bundesnetzagentur bekommt neue Werkzeuge an die Hand, um das Geschäft mit unaufgeforderten Werbeanrufen zu erschweren. In Zukunft müssen die Betreiber beweisen, dass die angerufene Person eingewilligt hat.

-

Zentrum für politische Schönheit: Kommunikationsguerilla wirft Millionen AfD-Flyer in den Müll

Der "Flyerservice Hahn" entsorgt AfD-Flyer. Zentrum für politische Schönheit: Kommunikationsguerilla wirft Millionen AfD-Flyer in den Müll Mit einer falschen Flyerfirma narrten die Aktionskünstler vom Zentrum für politische Schönheit die AfD. Zahlreiche Orts, Kreis- und Landesverbände der rechtsradikalen Partei schickten der Firma ihre Flyer. Doch diese wurden nie verteilt.