Update: There is now also an English translation of this report.

Als Edward Snowden vor drei Jahren enthüllte, dass Geheimdienste die digitale Welt nahezu vollständig überwachen, war die Reaktion der Bundesregierung, die Affäre für beendet zu erklären. Nur eine kleine Behörde leistete Widerstand: Der damalige Bundesbeauftragte für den Datenschutz und die Informationsfreiheit Peter Schaar schickte seine Mitarbeiter zu einem Kontrollbesuch in die BND-Abhörstation Bad Aibling. Der BND befürchtete dadurch eine „sehr kritische Öffentlichkeit“. Aus dem Besuch entstand ein viele Seiten dicker „Sachstandsbericht“. Doch der ist „streng geheim“ gestempelt und damit nur wenigen Menschen zugänglich.

Zusätzlich ließ die neue Bundesdatenschutzbeauftragte Andrea Voßhoff eine rechtliche Bewertung dieser Erkenntnisse anfertigen und schickte sie an Geheimdienst-Staatssekretär Fritsche und Ex-BND-Präsident Schindler. Aber dieses Schreiben ist noch immer „geheim“ gestempelt, und wird uns daher per Informationsfreiheitsgesetz verweigert. Kai Biermann fragte auf Zeit Online: „Geheim, weil peinlich?“ Wir haben diese Rechtsbewertung jetzt erhalten und veröffentlichen das Dokument – wie gewohnt – in Volltext.

18 schwerwiegende Rechtsverstöße, zwölf offizielle Beanstandungen

Der Bericht ist in der Tat peinlich für Auslandsgeheimdienst und Bundeskanzleramt: Auf 60 Seiten stellt die oberste Datenschutzbeauftragte gleich 18 schwerwiegende Rechtsverstöße fest und spricht zwölf offizielle Beanstandungen aus. Eine solche Beanstandung nach Bundesdatenschutzgesetz ist das schärfste Mittel, das der Datenschutzbehörde rechtlich zur Verfügung steht. Noch nie hat eine Behörde so viele Beanstandungen auf einmal erhalten. Sonst spricht die oberste Datenschützerin so viele Beanstandungen in einem ganzen Jahr aus – an alle Behörden und Stellen, für die sie zuständig ist, zusammen.

Schon die Zusammenfassung der wesentlichen Ergebnisse beschreibt schwere Verfehlungen (Hervorhebungen von uns):

Der BND hat meine Kontrolle rechtswidrig mehrfach massiv beschränkt. Eine umfassende, effiziente Kontrolle war mir daher nicht möglich.

Entgegen seiner ausdrücklichen gesetzlichen Verpflichtung hat der BND [sieben] Dateien ohne Dateianordnungen errichtet, (langjährig) genutzt und damit grundlegende Rechtmäßigkeitsvoraussetzungen nicht beachtet. Nach geltendem Recht sind die in diesen Dateien gespeicherten Daten unverzüglich zu löschen. Sie dürfen nicht weiter verwendet werden.

Obgleich sich die vorgenannte Kontrolle nur auf die Außenstelle des BND in Bad Aibling erstreckte, habe ich schwerwiegende Rechtsverstöße festgestellt, die herausragende Bedeutung haben und Kernbereiche der Aufgabenerfüllung des BND betreffen.

Der BND hat ohne Rechtsgrundlage personenbezogene Daten erhoben und systematisch weiter verwendet. Seine Behauptung, er benötige diese Daten, kann die fehlenden Rechtsgrundlagen nicht ersetzen. Eingriffe in Grundrechte bedürfen immer eines Gesetzes.

Das deutsche (Verfassungs-)Recht […] gilt auch für personenbezogene Daten, die der BND im Ausland erhoben hat und im Inland weiter verwendet. Diese verfassungsgerichtlichen Vorgaben hat der BND strikt zu beachten.

Bad Aibling: Nur eine von vielen Überwachungs-Stationen

Das sind deutliche Worte, die umso schwerer wiegen, weil die Datenschutzbeauftragte nicht sämtliche Aktivitäten des BND untersucht hat, sondern nur eine einzige Außenstelle im oberbayrischen Bad Aibling. Zeit Online berichtete letztes Jahr über weitere BND-Dienststellen in Deutschland, in denen ebenfalls massenhaft Überwachungsdaten ankommen und verarbeitet werden:

In den BND-Außenstellen in Schöningen, Rheinhausen, Bad Aibling und Gablingen laufen in aller Welt abgesaugte Metadaten ein, 220 Millionen davon an jedem einzelnen Tag.

Doch nicht einmal Bad Aibling konnte die Bundesdatenschutzbeauftragte umfassend prüfen: Mehrfach hat der BND ihre „gesetzliche Kontrollkompetenz rechtswidrig beschränkt“. Das sind „schwerwiegende Rechtsverstöße“.

Smaragd: „Kabelerfassung im außereuropäischen Ausland“

Trotzdem kann der Bericht ein paar Dinge korrigieren, die bisher in der Öffentlichkeit und im Untersuchungsausschuss anders dargestellt wurden. So behauptete der vor zwei Monaten in den Ruhestand versetzte BND-Präsident Gerhard Schindler, dass in Bad Aibling nur Satelliten aus Krisengebieten abgehört werden. Doch jetzt haben wir schwarz auf weiß, dass dort auch Kabel abgehört werden:

ZABBO ist die Satelliten-Erfassung Bad Aibling in Afghanistan und SMARAGD eine Kabelerfassung im außereuropäischen Ausland unter Mitwirkung eines Ausländischen Nachrichtendiensts.

Bereits letztes Jahr berichteten wir, dass der BND an mindestens zwölf Stellen massenhaft Kommunikation aus Kabeln abhört. Jetzt haben wir erstmals schriftlich, dass diese Daten auch in Bad Aibling ankommen und verarbeitet werden.

Fehlende Dateianordnungen: „Unverzüglich zu löschen“

All diese Daten fließen in die Computersysteme des BND und werden dort in verschiedenen Datenbanken gespeichert und verarbeitet. Das Gesetz schreibt vor, dass der BND für jede Datei eine Dateianordnung erlassen und die Bundesdatenschutzbeauftragte anhören muss. Das hat der BND jedoch bei mindestens sieben Dateien nicht getan:

Entgegen den gesetzlichen Vorgaben […], d. h. rechtswidrig, hat(te) der BND diverse Dateien (VERAS 4, VERAS 6, XKEYSCORE, TND, SCRABBLE, INBE, DAFIS) ohne vorherige Dateianordnungen und ohne meine gesetzlich vorgeschriebene Anhörung errichtet. Ferner hat er in diesen Dateien umfängliche personenbezogene Daten gespeichert und diese Daten ohne die in den jeweiligen Dateianordnungen festzulegenden Vorgaben – insbesondere die Festlegung des konkreten Zwecks der Datei – verwendet. Dies sind schwerwiegende Rechtsverstöße.

Die Folge: Der BND muss alle darin gespeicherten Daten „unverzüglich löschen“ und „jede weitere Verwendung dieser Daten unterlassen“. Eine schallende Ohrfeige für den Geheimdienst.

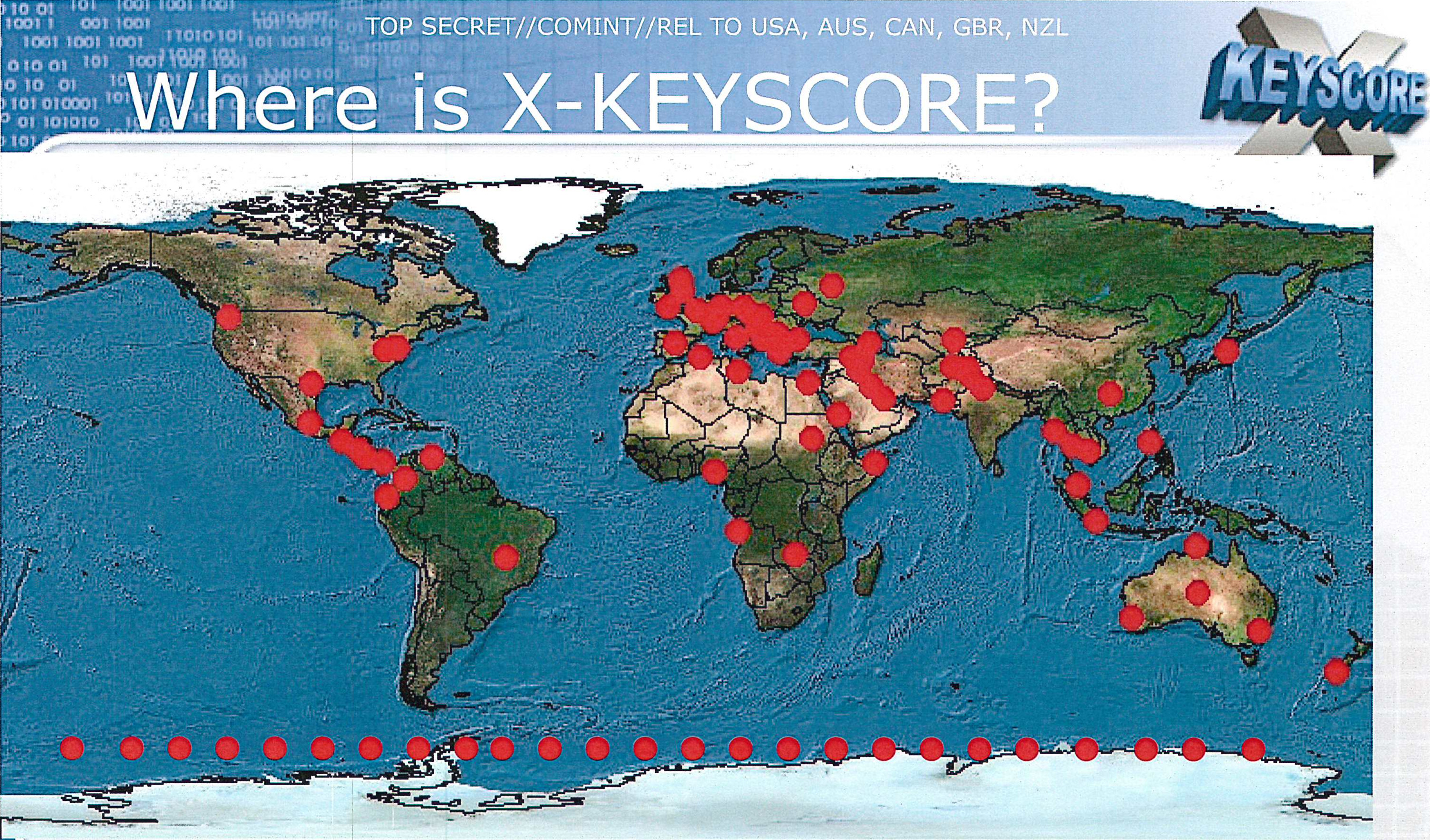

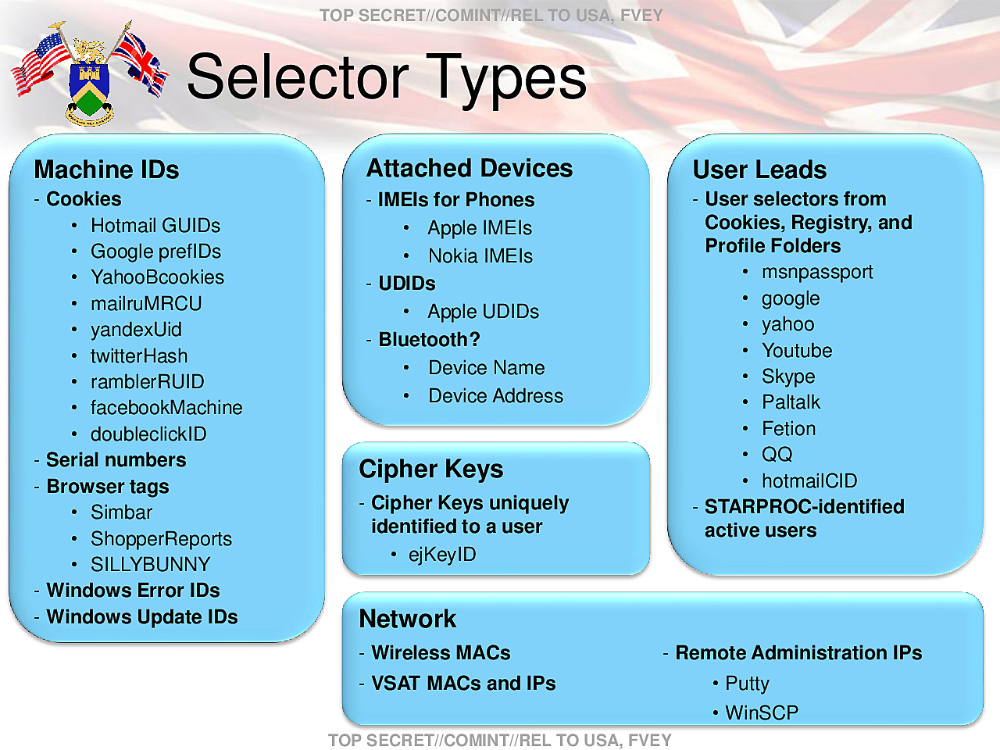

XKeyscore: „Durchsucht weltweit den gesamten Internetverkehr“

Eine dieser sieben illegalen BND-Dateien ist das berühmt-berüchtige NSA-Tool XKeyscore – das „Google der NSA für die private Kommunikation der Welt“, das „fast alles sammelt, was ein Benutzer im Internet tut“:

Der BND setzt XKEYSCORE sowohl zur Nachrichtengewinnung als auch zur Nachrichtenbearbeitung ein und speichert mittels XKEYSCORE – ohne Dateianordnung – sowohl Meta- als auch Inhaltsdaten.

Im Gegensatz zum Bundesamt für Verfassungsschutz, das XKeyscore laut Eigenaussage nur offline einsetzt, um bereits abgehörte Daten besser zu analysieren, nutzt der BND XKeyscore auch zur Erfassung – also direkt an Internet-Knoten und Glasfaser-Kabeln:

Zum Zweck der Nachrichtengewinnung, d. h. in seiner Funktion als sog. Front-End-System, durchsucht XKEYSCORE zu – frei definierbaren und verknüpfbaren – Selektoren […] weltweit den gesamten Internetverkehr (IP-Verkehr), d. h. alle im IP-Verkehr enthaltenen Meta- und Inhaltsdaten und speichert die getroffenen IP-Verkehre (E‑Mails, Chats, Inhalte öffentlicher sozialer Netzwerke und Medien sowie nicht öffentlicher, d. h. für den allgemeinen Nutzer nicht sichtbarer, Nachrichten in Webforen etc.) und damit alle in diesen IP-Verkehren auftauchenden Personen (Absender, Empfänger, Forenteilnehmer, Teilnehmer der sozialen Netzwerke etc.). In Echtzeit macht XKEYSCORE diese IP-Verkehre unter Zuordnung der Teilnehmer für den Bearbeiter les- und auswertbar […].

„Vielzahl personenbezogener Daten unbescholtener Personen“

Diese Massenüberwachung beschränkt sich nicht auf Terroristen, sondern betrifft viele „unbescholtene Personen“:

Aufgrund der […] systemischen Konzeption erfasst XKEYSCORE – unstreitig – […] in den Trefferfällen auch eine Vielzahl personenbezogener Daten unbescholtener Personen. Deren Anzahl vermag der BND nicht zu konkretisieren […]. In einem von mir kontrollierten Fall existierte diesbezüglich ein Verhältnis von 1:15, d. h. zu einer Zielperson wurden personenbezogene Daten von fünfzehn unbescholtenen Personen erfasst und gespeichert, die für die Aufgabenerfüllung des BND – unstreitig – nicht erforderlich waren […].

Diese Datenerhebungen und ‑verwendungen sind schwerwiegende Verstöße gegen [das] BND-Gesetz.

Diese Grundrechtseingriffe erfolgen ohne Rechtsgrundlage und verletzen damit das Grundrecht der unbescholtenen Personen auf informationelle Selbstbestimmung. Zudem resultieren diese Grundrechtsverletzungen aus der unangemessen – und damit unverhältnismäßig – großen Streubreite dieser Maßnahmen, d. h. der unangemessen großen Anzahl erfasster unbescholtener Personen […].

Nicht genug, dass der deutsche Geheimdienst mit XKeyscore gleich mehrere Gesetze bricht – getreu dem Deal „Daten gegen Software“ gibt der BND die überwachten Daten auch an die NSA:

Die mit XKEYSCORE gewonnen Inhalts- und Metadaten werden – automatisiert G‑10-bereinigt – an die NSA übermittelt. Diese Übermittlungen sind weitere schwerwiegende Grundrechtsverstöße.

Filter für Grundrechtsträger: „Erhebliche systemische Defizite“

Doch diese „automatisierte Bereinigung“ funktioniert nicht. Der BND darf als Auslandsgeheimdienst im Rahmen seiner „strategischen“ Massenüberwachung eigentlich keine Deutschen überwachen. Deswegen setzt er das „Daten-Filter-System“ (DAFIS) ein, dass deutsche Staatsbürger und Grundrechtsträger des Artikel 10 des Grundgesetzes (Brief‑, Post- und Fernmeldegeheimnis) aus den Überwachungsdaten ausfiltern soll. Bereits letztes Jahr haben wir enthüllt, wie der Filter rechtliche Vorgaben hintertreibt.

Die Bundesdatenschutzbeauftragte geht jetzt noch weiter: Der Filter „weist erhebliche systemische Defizite auf“:

Durch die DAFIS-Filterung werden nach Artikel 10 Grundgesetz geschützte Personen zumindest nicht vollumfänglich ausgesondert. Infolgedessen hat der BND – entgegen den Vorgaben des G‑10-Gesetzes – auch personenbezogene Daten dieser nicht ausgesonderten Personen verwendet und damit rechtswidrig in die durch Artikel 10 Grundgesetz geschützte Kommunikation dieser Personen eingegriffen.

Die vollständige Ausfilterung sämtlicher durch das Grundgesetz geschützten Kommunikation ist im Zeitalter der Internetkommunikation nicht machbar. Die gängigen Filter der ersten von drei Stufen sind die deutsche Ländervorwahl +49, die deutsche Top-Level-Domain .de und deutsche IP-Adressen. Wenn wir für unsere Arbeit (Domain mit Endung .org) auf englisch und per IP-Adresse im Ausland (Tor oder VPN) kommunizieren, wird unsere Kommunikation nicht ausgefiltert. Der saloppe Kommentar so mancher Spitzenpolitiker war: „Dann habt ihr eben Pech gehabt.“ Die oberste Datenschutzbeauftragte hingegen meint: Das ist Rechtsbruch.

Der BND weiß, dass er sich auf die „groben“ Filter wie +49 und .de nicht verlassen kann. Deswegen hat er eine „G‑10-Positivliste“, in der Telefonnummern, E‑Mail-Adressen und Domains gespeichert werden, die auf einer zweiten Stufe herausgefiltert werden. Darauf sind beispielsweise eads.net, eurocopter.com und feuerwehr-ingolstadt.org. Unsere Domain netzpolitik.org ist nicht in dieser zweiten Filterliste – und darf es gar nicht sein, weil schon allein die Speicherung in dieser Blacklist illegal wäre:

Hierfür müsste dem BND das jeweilige Telekommunikationsmerkmal dieser grundgesetzlich geschützten Personen vorab bekannt sein und dieses Datum in der G‑10-Positivliste zulässigerweise gespeichert werden dürfen. Derartige Speicherungen sind nach geltendem Recht nicht zulässig.

NSA-Selektoren: „Verfassungswidriger Grundrechtseingriff“

Der BND überwacht also mit XKeyscore massenhaft Internetverkehr vieler „unbescholtene Personen“ und kann Grundrechtsträger nicht wirksam herausfiltern. Trotzdem gibt der BND diese Daten unter anderem an die NSA.

Dazu holt der Geheimdienst in Bad Aibling „mehrmals täglich“ US-Selektoren von einem FTP-Server der NSA in Wiesbaden ab, insgesamt sind es circa 14 Millionen. Nach diesen Begriffen sucht der BND in von ihm überwachten Datenströmen wie Internet-Kabeln. Die „hieraus erlangten Treffer“ schickt der BND wieder an die NSA, ganz automatisch. Die NSA-Selektoren und ihre Überwachungsdaten werden also vom BND erhoben, gespeichert, verwendet und übermittelt – das sind alles definierte Rechtsbegriffe. Damit ist der BND die „datenschutzrechtlich verantwortliche Stelle“ und die Bundesdatenschutzbeauftragte darf diese Selektoren einsehen und kontrollieren.

Der BND verhindert die Prüfung der NSA-Selektoren, indem er der obersten Datenschutzbehörde einfach den Einblick verweigert. Damit ist sie in guter Gesellschaft, auch Parlamentarisches Kontrollgremium, G‑10-Kommission und NSA-Untersuchungsausschuss dürfen die Selektoren nicht sehen – die letzten beiden verklagen die Bundesregierung deswegen. Bisher durfte lediglich Sonderermittler Kurt Graulich weit unter ein Prozent der Selektoren einsehen, aber seine Unabhängigkeit wird nicht zuletzt durch seine Einladung als Sachverständiger der Union bei der Reform des BND-Gesetzes hinterfragt.

Die Weigerung des BND ist laut Bundesdatenschutzbeauftragter eine „rechtswidrige Beschränkung [ihrer] Kontrollkompetenz“, die „faktisch […] zum Ausschluss einer effizienten Datenschutzkontrolle“ führt:

Dies steht in Widerspruch zu den Vorgaben des Bundesverfassungsgerichts. Die Weigerung des BND ist demnach ein verfassungswidriger Eingriff in das Grundrecht der Betroffenen auf informationelle Selbstbestimmung.

Darüber hinaus hat der BND eine eigene Prüfpflicht: Er darf Selektoren „nur erheben und verwenden, sofern diese zur Erfüllung seiner gesetzlichen Aufgaben erforderlich sind“. Diese Erforderlichkeit „muss zum Zeitpunkt der Erhebung im konkreten Einzelfall geprüft werden“. Das hat der BND nicht getan. Es ist fraglich, ob das bei einer automatischen Übermittlung und 14 Millionen Selektoren überhaupt möglich ist. Aber darüber hinaus hat der BND NSA-Selektoren eingesetzt, die er ohne Hintergrundinformationen („Deutungen“) gar nicht prüfen kann. Das ist ein weiterer schwerwiegender Rechtsverstoß, diese Selektoren sind „unzulässig“.

„Ausnahmslose Übermittlung aller Treffer an die NSA“

Das Fazit der Bundesdatenschutzbeauftragten:

Der BND hätte diese Selektoren aufgrund der fehlenden Erforderlichkeit weder verarbeiten noch nutzen dürfen. Er hätte diese Selektoren […] löschen müssen. Entgegen diesen gesetzlichen Vorgaben hat der BND die Selektoren […] als Suchbegriffe verwendet und die hiermit erzielten Treffer […] an die NSA übermittelt. Diese Datenverwendungen sind schwerwiegende Verstöße gegen [BND-Gesetz und Bundesverfassungsschutzgesetz].

Trotz all dieser Gesetzesverstöße hat der BND alle Kommunikationsinhalte, die zu den 14 Millionen US-Selektoren gehörten, direkt an die NSA weitergeleitet:

Die ausnahmslosen Übermittlungen aller aus dem Einsatz der von der NSA übermittelten Selektoren erzielten – G‑10-bereinigten – Treffer durch den BND an die NSA sind schwerwiegende Verstöße gegen die Vorgaben des [BND-Gesetz und Bundesverfassungsschutzgesetz].

Zu diesem Ergebnis gelangt man auch, wenn man unterstellt, dass die von der NSA übermittelten Selektoren ausnahmslos für die Aufgabenerfüllung des BND erforderlich sind und das DAFIS-Filtersystem keine systemischen Defizite aufweist.

VERAS: „Sämtliche Metadaten aller Kommunikationsverkehre“

Für Metadaten braucht der BND gar keine Selektoren, diese nimmt der BND gleich alle und speichert sie in einer eigenen Datenbank: VERAS 6. VERAS steht für „Verkehrs-Analyse-System“, die aktuelle Version 6 wurde „von der Bundeswehr im Rahmen der Maßnahme VERBA (VERkehrs-Beziehungs-Analyse) entwickelt“. Für diese Datei gibt es ebenfalls keine Dateianordnung und der BND müsste eigentlich alle Daten sofort löschen. Stattdessen dürfte VERAS eine der größten Dateien des BND sein:

Indem der BND sämtliche Metadaten aller Kommunikationsverkehre auf einer Kommunikationsstrecke ausleitet und nach Durchlaufen der DAFIS-Filterung in VERAS 6 erfasst, speichert und nutzt der BND unstreitig auch Metadaten von Kommunikationsverkehren unbescholtener Personen, die für seine Aufgabenerfüllung nicht erforderlich sind. D. h. auch die Metadaten dieser unbescholtenen Personen werden in VERAS 6 gespeichert und zum Zweck der Metadatenanalyse genutzt. Hieraus gewonnene (Er-)Kenntnisse nutzt der BND u. a. als neue Selektoren.

Der BND speichert also vollständig sämtliche Metadaten ganzer Leitungen. Drei Monate lang. Nicht von Terroristen, sondern von „Unbeteiligten bzw. Unbescholtenen“. „Vorsätzlich und in großem Umfang“. Damit verstößt der BND gegen BND-Gesetz und Verfassungsrecht: „Dies sind schwerwiegende Verstöße.“

Metadatenanalyse: „Auffinden neuer relevanter Personen“

Dieser riesige Berg an Vorratsdaten wird vom BND permanent gerastert: „Wesentlicher Zweck der Metadatenanalyse ist das Auffinden neuer nachrichtendienstlich relevanter Personen“. Und das passiert genau so, wie wir es immer beschreiben: durch soziale Netzwerke und Bewegungsprofile.

Ausweislich des […] Anwendungshandbuchs kann z. B. die Ansicht Topologie jeweils um eine Verbindungsebene erweitert werden. Dieser Vorgang ist beliebig oft durchführbar. In Kombination mit den […] technischen Möglichkeiten, können nicht nur diese Verbindungsebenen beliebig erweitert und technische Selektionen durchgeführt sowie bestimmte Personen gezielt fokussiert, sondern auch Bewegungsprofile dieser Personen erstellt werden.

Vor zwei Jahren war der Geheimdienst-Untersuchungsausschuss überrascht, dass der BND Verbindungsdaten über fünf Ebenen speichert. Jetzt wissen wir: Das war noch untertrieben. Der BND speichert alle Verbindungsdaten und kann diese über „beliebig viele Ebenen“ rastern:

Von mittelbarer ND-Relevanz sind alle Personen, die zu einer unmittelbar ND-relevanten Person in einer Beziehung stehen oder wenn Metadaten aufgrund einer geographischen Betrachtungsweise gespeichert werden. Der Bezug zur unmittelbar ND-relevanten Person kann über beliebig viele Ebenen erfolgen. VERAS 6 enthält keine Zuordnungsbegrenzung.

Behinderung: „Potenziell rechtsmissbräuchliches Verhalten“

Diese „Speicherungen und Verwendungen personenbezogener Metadaten in VERAS unterfallen dem BND-Gesetz und (subsidiär) dem Bundesdatenschutzgesetz“. Doch gleich in mehreren Punkten wird die oberste Datenschützerin daran gehindert, diese Daten ordentlich zu prüfen. Als sie in der riesigen Datenbank nur die Vorratsdaten von Grundrechtsträgern einsehen wollte, waren das zu viele, um angezeigt werden zu können. Also schränkte sie nacheinander den Zeitraum ein: „90 Tage, 30 Tage und einen Tag“. Immer noch zu viele:

In keinem der vorgenannten Fälle konnte systemseitig aufgrund der zu großen (15.002 Treffer übersteigenden) Trefferanzahl eine Anzeige der Treffer erfolgen – auch nicht im Falle der geringstmöglichen zeitlichen Beschränkung auf einen Tag.

Die konkreten Inhalte der gesammelten Vorratsdatenspeicherung konnte die Bundesdatenschutzbeauftragte also nicht prüfen. Aber wie der BND die gespeicherten personenbezogenen Daten verwendet hat, konnte sie nicht wirksam kontrollieren, denn: Es gibt keine Log-Dateien.

Dem BND sind weder Art und Umfang dieser Protokollierungen bekannt, noch war es ihm technisch möglich, auf die Protokolldaten der Version VERAS 6 technisch zuzugreifen. Zudem existierte keine technische Möglichkeit zur Auswertung dieser Protokolldaten.

Das ist ein weiterer schwerwiegender Gesetzesverstoß und eine weitere Beschränkung der Kontrollkompetenz der Bundesdatenschutzbeauftragten. Vor allem da sie „dringend klärungsbedürftige Sachverhalte unter Zuhilfenahme der Protokolldaten“ aufklären wollte.

Doch damit nicht genug, der BND hat aktiv Daten gelöscht:

Circa zwei Wochen vor meiner im Oktober 2014 fortgeführten Kontrolle hatte der BND sämtliche Datenbestände in VERAS gelöscht, die länger als 60 Tage (rückwirkend) gerechnet vom Zeitpunkt Oktober 2014 gespeichert waren, obgleich die Datei VERAS für eine maximale Speicherdauer von 90 Tagen ausgelegt ist.

Obwohl der BND aufgrund des Untersuchungsausschusses ein Lösch-Moratorium hat – also keine Daten löschen darf, die von Parlament und Datenschutzbeauftragter kontrolliert werden – ist das schon die zweite bekannt gewordene Löschung sensibler Daten: Im März 2015 wurden alle E‑Mails mit problematischen Selektoren gelöscht, die älter als ein halbes Jahr waren.

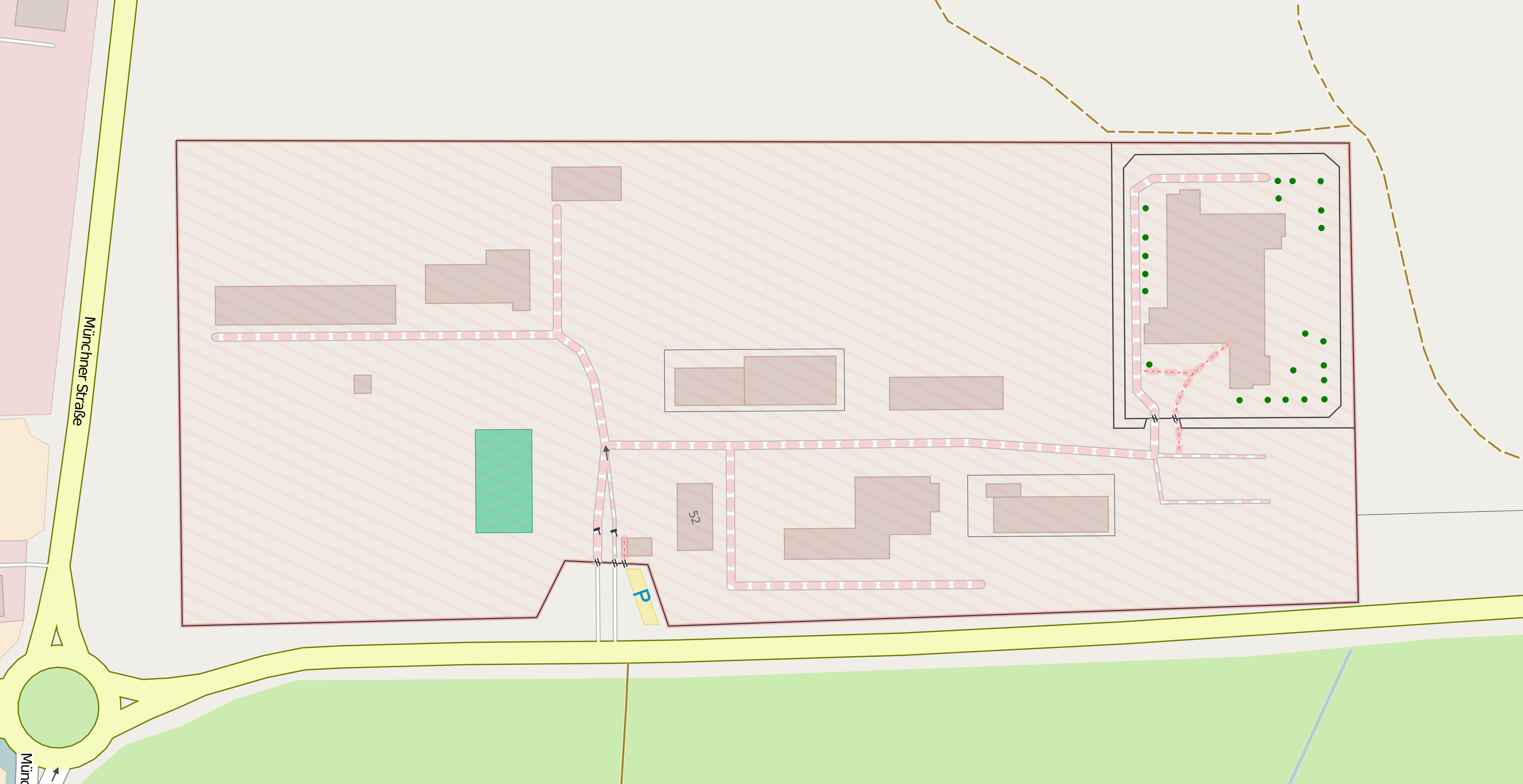

SUSLAG: Direkter Datenaustausch zwischen BND und NSA

Bild: OpenStreetMap-Mitwirkende. Lizenz: Creative Commons BY-SA 2.0.

Auf dem BND-Gelände der Mangfall-Kaserne in Bad Aibling befindet sich auch die SUSLAG (Special US Liaison Activity Germany) – das Verbindungsbüro zum US-Geheimdienst NSA. Dahin leitet der BND die Überwachungsdaten:

Das SUSLAG ist mit dem Gebäude 8, in dem sich u. a. die IT-Server des BND befinden, per Lichtwellenleiter verbunden. Es besteht eine physikalische 100 Mbit/s‑Verbindung zwischen dem Serverraum in Bad Aibling und dem SUSLAG-Gebäude.

Vom SUSLAG besteht auch eine technische Verbindung zum US-European Technical Center (ETC) in Wiesbaden. Der Datenaustausch zwischen der Dienststelle des BND in Bad Aibling und dem ETC Wiesbaden erfolgt via SUSLAG.

Die Bundesdatenschutzbeauftragte ist der Auffassung, ihre Kontrollkompetenz erstreckt sich „auch auf das SUSLAG und die dort tätigen Personen“. Also wollte sie diesen Kernbereich der BND-NSA-Zusammenarbeit kontrollieren. Doch der Bundesnachrichtendienst mauert auch hier. Andrea Voßhoff und ihre Mitarbeiter dürfen das Gebäude nicht betreten und noch nicht einmal erfahren, wie viele Menschen dort arbeiten:

Der BND negiert meine diesbezügliche Zuständigkeit. Er hat die Beantwortung meiner Frage nach der Anzahl der in der Liegenschaft in Bad Aibling für US-amerikanische Stellen tätigen Mitarbeiter/Dienstleister verweigert.

Das ist ein weiterer „schwerwiegender Rechtsverstoß“ des Geheimdiensts. Aber er passt ins Bild: Schon vorher hat der BND verheimlicht, vertuscht und gelogen – auch gegenüber der Bundesdatenschutzbeauftragten.

BND-Reform: Alles, was der BND macht, soll legalisiert werden

Das Fazit des 60-seitigen Papiers: „Der BND muss geltendes Recht beachten.“ Heißt: Er tut es nicht.

Diese Kritik ist an Deutlichkeit kaum zu übertreffen. Die sonst eher blasse Andrea Voßhoff verpasst BND und Kanzleramt eine juristische Ohrfeige nach der anderen. Der Geheimdienst bricht dutzendfach Gesetz und Verfassung – und das nur in einem kleinen Ausschnitt seines Treibens.

Doch die Konsequenz daraus ist nicht das Ende der illegalen Handlungen: Noch während die Bundesdatenschutzbeauftragte in Bad Aibling prüfte, rüstete der BND für 300 Millionen Euro seine Technik auf. Und während die Bundesdatenschutzbeauftragte auf eine Antwort aus dem Bundeskanzleramt wartete, erarbeitete die große Koalition eine Reform des BND-Gesetzes, die alles, was der BND macht, einfach legalisiert – und sogar noch ausweitet. Dieses Gesetzespaket soll noch dieses Jahr vom Bundestag verabschiedet werden und schon zum Jahreswechsel in Kraft treten.

Edward Snowden und Andrea Voßhoff haben gezeigt, dass Geheimdienste immer an oder über die Grenzen des Rechts gehen. Jetzt will die Große Koalition das Recht einfach ausweiten.

Wir haben BND, Kanzleramt, BfDI, Abgeordnete, Juristen und NGOs nach einer Bewertung und Einschätzung des Dokuments gefragt und tragen Antworten nach, wie sie eintreffen.

Richter: „BND höhlt Rechtsstaat des Grundgesetzes aus“

Update: Ulf Buermeyer, Mitblogger und Richter am Landgericht Berlin, kommentiert gegenüber netzpolitik.org:

Legal, illegal, uns doch egal – das darf in einem Rechtsstaat niemals die Maxime der Exekutive sein. Die Menschen in Deutschland entscheiden über Gesetze, was Behörden tun dürfen und was nicht. Wenn der BND diese Grenzen nicht einhält, dann höhlt er den Rechtsstaat des Grundgesetzes aus, den er doch eigentlich schützen soll.

Die von der BBDI aufgezeigten massiven Rechtsbrüche machen wieder einmal deutlich, dass die im Geheimen arbeitenden Diensten mit den bisherigen Mitteln nicht zu kontrollieren sind. Es braucht daher endlich eine wirksame Kontrolle durch eine Instanz mit ausreichenden Ressourcen, die das Wirken zehntausender Geheimdienstmitarbeiter wirklich effektiv auf Rechtsmäßigkeit prüfen kann.

Linke: „Wird eng für BND und Bundeskanzleramt“

Update: Martina Renner, Obfrau der Linkspartei im Geheimdienst-Untersungsausschuss, kommentiert gegenüber netzpolitik.org:

Die Bundesbeauftragte für den Datenschutz und die Informationsfreiheit hat die Praxis des BND wesentlich intensiver und mit größerer Sachkunde als der Regierungsbeauftragte Graulich untersucht. Angesichts der Beanstandungen der Datenschutzbeauftragten wird es in Zukunft eng für die Zeugen aus BND und Bundeskanzleramt den Untersuchungsausschuss an der Nase rumzuführen und zentrale Annahmen der Opposition zur Überwachungspraxis zurückzuweisen.

BND: „Nicht zuständig“

Update: Der Pressesprecher des BND kommentiert gegenüber netzpolitik.org:

Zuständigkeitshalber verweisen wir an das Bundespresseamt.

SPD: „BND muss in puncto Datenschutz noch nacharbeiten“

Update: Burkhard Lischka, innenpolitischer Sprecher der SPD-Fraktion und Mitglied des Parlamentarischen Kontrollgremiums, kommentiert gegenüber netzpolitik.org:

Die Überprüfung durch die Bundesdatenschutzbeauftragte zeigt, wie wichtig die nun auf den Weg gebrachte Neuregelung der Überwachung von rein ausländischer Telekommunikation im BND-Gesetz ist. Dort sind in Zukunft all diejenigen Fragen geregelt, die derzeit noch zwischen Datenschützern und Nachrichtendienst umstritten sind. Dass der BND bislang sehr eigenwillige Vorstellungen vom Datenschutz hatte, ist indes nicht neu. Die Forderungen der Bundesdatenschutzbeauftragten sind daher nicht von der Hand zu weisen, der BND muss in puncto Datenschutz noch nacharbeiten.

Grüne: „Agieren des BND mit geltendem Recht unvereinbar“

Update: Konstantin von Notz, stellvertretender Vorsitzender der Grünen-Fraktion und Obmann im Geheimdienst-Untersungsausschuss, kommentiert gegenüber netzpolitik.org:

Die rechtlichen Einschätzungen der BfDi zur offen rechtswidrigen Massenüberwachung des Bundesnachrichtendienstes, sind eindeutig. Die Bundesbeauftragte bestätigt die von führenden Staatsrechtlern und uns stets vertretene Rechtsauffassung. Das jahrelange Agieren des BND ist mit geltendem Recht unvereinbar. Der Bericht belegt auch: Bei der Aufklärung haben sowohl der BND als auch das Bundeskanzleramt die unabhängige Kontrolltätigkeit der Beauftragten wiederholt und massiv behindert. Für die weitere Aufklärung ist der Bericht von zentraler Bedeutung.

BfDI: „Kein Kommentar“

Update: Ein Sprecher der Bundesbeauftragten für den Datenschutz und die Informationsfreiheit kommentiert gegenüber netzpolitik.org:

Ich bitte um Verständnis, dass die BfDI zu dieser Angelegenheit keinen Kommentar abgeben wird.

Piraten: „Fordern sofortige Schließung von Bad Aibling“

Update: Patrick Schiffer, Bundesvorsitzender der Piratenpartei Deutschland, kommentiert in einer Pressemitteilung: Das Kanzleramt hat beim BND total versagt!

Das Bundeskanzleramt hat sich durch Unterlassung jeglicher Kontrolle hier ganz klar schuldig gemacht. Es ist völlig unmöglich, dass die Bundesregierung vor reihenweisen Verstößen gegen Gesetze die Augen verschließt und nicht deutlich dagegen Stellung bezieht. Wir fordern bis zum Abstellen dieser Mängel die sofortige Schließung von Bad Aibling und eine juristische wie politische Untersuchung der Vorgänge, einschließlich der Verantwortlichen im Bundeskanzleramt. Unsere Juristen werden die Möglichkeit einer Klage prüfen, nachdem zu erwarten ist, dass das Bundeskanzleramt – wie schon bei der NSA- Affäre – nicht freiwillig eine Aufklärung unterstützen wird. Das Bundeskanzleramt als Geheimdienstkontrolleur hat in Bezug auf die rechtswidrigen Vorgänge beim BND total versagt. Die BND-Reform muss sofort gestoppt werden!

Regierungssprecher: „Verweise auf Regierungspressekonferenz“

Update: Ein Regierungssprecher (an den uns der BND verwiesen hat), kommentiert gegenüber netzpolitik.org:

Wir verweisen auf die diesbezüglichen Äußerungen von Regierungssprecher Steffen Seibert in der heutigen Regierungspressekonferenz.

Grüne: „Grundrecht von unendlich vielen Bürgern verletzt“

Update: Hans-Christian Ströbele, dienstälteste Mitglied des Parlamentarischen Kontrollgremiums und stellvertretender Obmann der Grünen im Geheimdienst-Untersungsausschuss, kommentiert gegenüber netzpolitik.org:

Die zuständige Fachbehörde des Bundes hat festgestellt, dass der BND jahrelang systematisch Gesetze gebrochen und Grundrecht von unendlich vielen Bürgern verletzt hat. Der Geheimdienst setzt diese Praxis auch Monate nach Kenntnis des Berichts fort. Und Bundesregierung und Koalition schweigen dazu. Sie machen sich mitschuldig. Das muss Konsequenzen haben, sonst werden Daten- und Grundrechtsschutz zur Farce, sind nichts mehr wert.

Hier das Dokument in Volltext:

Bonn, 15. März 2016

Aktenzeichen: V‑660/007#1424–25-13/15, GEHEIM

Betreff: Datenschutzrechtliche Beratung und Kontrolle gemäß § 24 und § 26 Absatz 3 Bundesdatenschutzgesetz der Erhebung und Verwendung personenbezogener Daten in bzw. in Zusammenhang mit der Dienststelle des BND in Bad Aibling

Hier: Sachstandsbericht (Stand: 30. Juli 2015) – rechtliche Bewertung

Bezug:

- Mein Schreiben vom 30. Juli 2015 (Aktenzeichen: V‑660/007#1424–25‑5/5, STRENG GEHEIM)

- Schreiben des BND vom 15. Oktober 2016 (Aktenzeichen: ZYF-42–11-ZYF-O123/13, GEHEIM), zugegangen am 20. November 2015

- Schreiben des Bundeskanzleramtes vom 22. Dezember 2015 (Aktenzeichen 601–15100-Da 3/31/15 NA 14, GEHEIM)

- Schreiben des Präsidenten des BND vom 20. Januar 2016 (Aktenzeichen PLS-0010/15, GEHEIM), zugegangen am 12. Februar 2016

Sehr geehrter Herr Fritsche,

im Nachgang zu meinem Sachstandsbericht (Bezug 1) übersende ich im ersten Teil der nachfolgenden Ausführungen meine rechtlichen Bewertungen mit den gemäß § 25 Absatz 1 Satz 1 BDSG ausgesprochenen Beanstandungen, im zweiten Teil eine Zusammenfassung der wesentlichen Ergebnisse und im dritten Teil eine Auflistung der Schlussfolgerungen.

Ergänzende Sachverhaltsinformationen, die mir der BND mit Schreiben vom 15. Oktober 2015 – zugegangen am 20. November 2015 (Bezug 2) – übersandt hat, und die aufgrund dessen in meinen Sachstandsbericht nicht aufgenommen werden konnten, habe ich im Rahmen der Bewertung der einzelnen Punkte dargestellt und berücksichtigt. Berücksichtigt habe ich zudem die mit Schreiben vom 22. Dezember 2015 (Bezug 3) übersandte Stellungnahme des BND.

Meine rechtliche Bewertung erfolgt auf der Grundlage der zum Kontrollzeitpunkt geltenden Rechtslage und beschränkt sich auf die zum Zeitpunkt der Kontrolle durchgeführten Datenerhebungen und ‑verwendungen (Bezug 1, B, II, 2).

Diese Beschränkung erfolgt im Lichte der Untersuchungen des 1. Untersuchungsausschusses des Deutschen Bundestages der 18. Wahlperiode. Die Prüfung und Bewertung der vor dem Zeitpunkt meiner Kontrolle praktizierten Datenerhebungen und ‑verwendungen, insbesondere im Rahmen der JSA sowie im Zusammenhang mit dem Projekt EIKONAL, kann der Untersuchungsausschuss auf der Grundlage seiner spezifischen Erkenntnisse (intensiven Zeugenbefragungen sowie aufgrund der von der Bundesregierung umfänglich zur Verfügung gestellten Unterlagen) fundierter durchführen.

Im Lichte dieser Beschränkung weise ich in Bezug auf das Schreiben des Präsidenten des BND (Bezug 4) darauf hin, dass ich für die nachfolgende Rechtsbewertung keine weitergehenden Informationen zu den Projekten EIKONAL bzw. JSA benötige. Im Übrigen besteht jedoch mein Petitum zur Übersendung der noch ausstehenden Informationen, die ich in den Kontrollterminen vor Ort sowie im Nachgang zu diesen Terminen erbeten hatte, uneingeschränkt fort.

Dem Wunsch des Präsidenten des BND (Bezug 4) folgend, weise ich klarstellend bzw. präzisierend darauf hin, dass die TND bereits seit dem Jahr 2008 existiert, die ursprünglich mit dem Programm WEALTHYCLUSTER erfolgte Vorverarbeitung der Internet-Rohdaten zunehmend durch die Funktionalitäten von XKEYSCORE übernommen wurde, die Weiterleitung der Rohnachrichten an die NSA unmittelbar von Bad Aibling aus (d. h. nicht via T2 mittels ZEVKO) erfolgt und das Sachgebiet JSA/Nachrichtenbearbeitung in Bad Aibling (3D3C) zum Zeitpunkt des Kontrollbeginns (2. Dezember 2013) insgesamt 32 Personen – davon 21 im Bereich der Nachrichtenbearbeitung vor Ort – umfasste.

Den nachfolgenden Ausführungen habe ich zur besseren Übersichtlichkeit eine Gliederung vorangestellt.

Gliederung

- Teil 1: Rechtliche Bewertung, Beanstandungen

- Beschränkungen meiner Kontrollkompetenz, Beanstandungen

- Verweigerung der Sichtung und Prüfung der von der NSA übermittelten Selektoren

- Fehlende Dateianordnungen

- Fehlende/nicht nutzbare Protokolldaten (VERAS 4/6)

- Systemische Such- und Anzeigeausschlüsse (VERAS 4/6)

- Datenlöschungen während der Kontrolle

- Special US Liaison Activity Germany (SUSLAG)

- Verkehrs-Analyse-System (VERAS), Beanstandungen

- DAFIS-Filterung

- SCRABBLE, Beanstandung

- Target Number Database (TND), Beanstandung

- XKEYSCORE, Beanstandungen

- Übermittlung der Treffer der NSA-Selektoren an die NSA, Beanstandungen

- Beschränkungen meiner Kontrollkompetenz, Beanstandungen

- Teil 2: Zusammenfassung – wesentliche Ergebnisse

- Teil 3: Schlussfolgerungen

1. Teil: Rechtliche Bewertung, Beanstandungen i. S. d. § 25 Absatz 1 Satz 1 BDSG

A. Beschränkungen meiner Kontrollkompetenz, Beanstandungen

Der BND hat mehrfach gegen die mir gegenüber bestehenden Unterstützungspflichten (§ 11 BNDG i. V. m. § 24 Absatz 4 Satz 1 BDSG) verstoßen und damit meine gesetzliche Kontrollkompetenz (§ 11 BNDG i. V. m. § 24 Absatz 1 BDSG) rechtswidrig beschränkt. Dies sind schwerwiegende Rechtsverstöße.

Diese Verstöße beanstande ich gemäß § 25 Absatz 1 Satz 1 BDSG.

Im Einzelnen:

I. Verweigerung der Sichtung und Prüfung der von der NSA übermittelten Selektoren

Die Weigerung des BND, mir eine eigenständige und umfassende Prüfung der von der NSA an den BND übermittelten Selektoren (d. h. die Kontrolle der Erhebung und Verwendung dieser Daten durch den BND) zu ermöglichen (Sachstandsbericht, B, VI, 3, b, bb, 1, c), ist ein schwerwiegender Verstoß gegen die dem BND gemäß § 11 BNDG i. V. m. § 24 Absatz 4 Satz 1 BDSG obliegende Unterstützungspflicht.

Diesen Verstoß beanstande ich gemäß § 25 Absatz 1 Satz 1 BDSG.

Personenbezogene Daten, die der BND von der US-Seite erhält und gemäß den in § 3 BDSG normierten Legaldefinitionen verwendet, unterfallen nach § 11 BNDG i. V. m. § 24 Absatz 1 BDSG meiner Kontrollkompetenz. Der Ausschlusstatbestand des § 24 Absatz 4 Satz 4 BDSG ist insoweit nicht einschlägig.

1. Anwendbarkeit des BND-Gesetzes und Bundesdatenschutzgesetzes

Wie im Sachstandsbericht dargestellt (Sachstandsbericht, B, VI, 3, b, aa), holt der BND mehrmals täglich die von der US-Seite auf einem im ETC Wiesbaden befindlichen US-Server zur Abholung gespeicherten Selektoren ab (sog. PULL-Verfahren) und übermittelt die hieraus erlangten Treffer auf diesem Wege an die NSA.

Sowohl die Abholung der Selektoren als auch die Übermittlung der Treffer erfolgen im Geltungsbereich des BND-Gesetzes. Mithin gelten für die Erhebung und die Verwendung dieser personenbezogenen Daten durch den BND gemäß § 1 Absatz 2 Satz 1 BNDG die Regelungen des BND-Gesetzes sowie gemäß § 11 BNDG die Bestimmungen des Bundesdatenschutzgesetzes.

a. Datenerhebung und ‑verwendungen i. S. d. § 3 BDSG

Das PULL-Verfahren ist rechtlich eine Datenübermittlung der NSA an den BND gemäß § 3 Absatz 4 Nr. 3 Buchstabe b BDSG und eine Erhebung personenbezogener Daten durch den BND gemäß § 11 BNDG i. V. m. § 3 Absatz 3 BDSG. Die Rückübermittlung der aus den Selektoren erlangten Treffer an die NSA ist eine Datenübermittlung des BND gemäß § 11 BNDG i. V. m. § 3 Absatz 4 Nr. 3 Buchstabe a BDSG. Die Speicherung und Steuerung der US-Selektoren sowie die Verarbeitung der Ergebnisse (Treffer) durch den BND (Sachstandsbericht, B, VI, 3, b, bb) sind weitere, rechtlich eigenständige Verwendungen des BND i. S. d. § 3 Absatz 4 und 5 BDSG.

aa. Personenbezogene Daten i. S. d. § 3 Absatz 1 BDSG

Die von der NSA zur Abholung bereitgestellten Selektoren umfassen nach Auskunft des BND sowohl Telekommunikationsmerkmale als auch Suchbegriffe (Sachstandsbericht, B, VI, 3, b) und beinhalten nach Auskunft des BND auch personenbezogene Daten im Sinne des § 3 Absatz 1 BDSG.

Die Personenbezogenheit bzw. ‑beziehbarkeit eines Datums resultiert aus der – ggf. unter Zuhilfenahme des Zusatzwissens Dritter, insbesondere der US-Seite, – bestehenden Möglichkeit des BND, das jeweilige Datum einer bestimmten oder bestimmbaren Person zuordnen zu können.

Nach der in § 3 Absatz 1 BDSG normierten Legaldefinition sind personenbezogene Daten Einzelangaben über persönliche oder sachliche Verhältnisse einer bestimmten oder bestimmbaren natürlichen Person (Betroffener). „Für den Begriff der personenbezogenen Daten kommt es […] nur auf den in § 3 Absatz 1 BDSG hervorgehobenen Bezug zu den persönlichen oder sachlichen Verhältnissen einer Person an, nicht aber darauf, zu welchem Zweck die Daten erfasst worden sind“ (BVerwG, Urteil vom 24. März 2010, 6 A 2.09, Rn. 33; Dammann, in: Simitis, Bundesdatenschutzgesetz, 6. Auflage, 2006, § 3, Rn. 4; ebenso: Verwaltungsgericht Köln, Urteil vom 27. März 2014, 20 K 6717/12, Rn. 30). Irrelevant ist insoweit auch der Ursprung der Information, die Art ihrer Darstellung (analog, digital, numerisch, alphanumerisch) oder die Form ihrer Repräsentation (natürliche/formalisierte Sprache, maschinenlesbarer Code etc.) (Dammann, in: Simitis, Bundesdatenschutzgesetz, § 3, Rn. 4). Folglich sind auch die eine Person betreffenden Bild- und/oder Tonaufnahmen, d. h. Informationsdarstellungen ohne sprachlich-symbolische Vermittlung, personenbezogene Daten (ebenda).

Zu den personenbezogenen Daten im Sinne von § 3 Absatz 1 BDSG gehören grundsätzlich alle Informationen, die über die Bezugsperson etwas aussagen, unabhängig davon, welcher Lebensbereich angesprochen ist (ebenda, Rn. 7) – einschließlich der sozialen, wirtschaftlichen und sonstigen Beziehungen der Person zu ihrer Umwelt (ebenda, Rn. 11). Nach der Rechtsprechung des Bundesverfassungsgerichts gibt es „unter den Bedingungen der automatischen Datenverarbeitung kein ‚belangloses’ personenbezogenes Datum“ (BVerfG, Urteil vom 15. Dezember 1983, 1 BvR 209, 269, 362, 420, 440, 484/83 (Volkszählungsurteil), Rn. 176; BVerfG, Urteil vom 11. März 2008, 1 BvR 2074/05, Rn. 66), d. h. auch offenkundige, allgemein zugängliche und personenbezogene Angaben „mit geringer Aussagekraft“ (Dammann, in: Simitis, Bundesdatenschutzgesetz, § 3, Rn. 8) unterfallen der in § 3 Absatz 1 BDSG normierten Legaldefinition (ebenda; BVerfG, Urteil vom 11. März 2008, 1 BvR 2074/05).

Sachbezogene Daten sind personenbezogen, wenn sie die Sache identifizieren und in dem nach dem jeweiligen Lebenszusammenhang zur Beschreibung der Person-Sach-Beziehung notwendigen Umfang charakterisieren (Dammann, ebenda, Rn. 59; Gola/Schomerus, Bundesdatenschutzgesetz, 12. Auflage, 2015, § 3, Rn. 5).

bb. Bestimmbarkeit einer Person

Zur Bestimmbarkeit einer Person habe ich den BND im Kontrolltermin sinngemäß auf Folgendes hingewiesen (Sachstandsbericht, B, VIII, 2): „Eine natürliche Person ist bestimmbar, wenn grundsätzlich die Möglichkeit besteht, ihre Identität festzustellen, auch wenn ’nur’ die abstrakte Möglichkeit besteht, dies jedoch noch nicht geschehen ist.“ (Schild, in: Wolff/Brink, Beck’scher Online-Kommentar Datenschutzrecht, § 3, Rn. 17). „Die Bestimmbarkeit ist ausschließlich nach objektiven Maßstäben zu beurteilen und unabhängig von der verantwortlichen Stelle“ (ebenda). Für die Bestimmbarkeit genügt auch eine indirekte Identifizierbarkeit (ebenda, Rn. 19).

Zur Entscheidung der Bestimmbarkeit einer Person „sollten alle Mittel berücksichtigt werden, die vernünftiger Weise entweder von dem Verantwortlichen selbst oder einem Dritten eingesetzt werden können, um die betreffende Person zu bestimmen“ (ebenda, Rn. 20; EU-Datenschutzrichtlinie, Erwägungsgrund 26). „Auf die Art der Quelle des Zusatzwissens kommt es nicht an“ (Dammann, in: Simitis: ebenda, § 3 Rn. 30).

„Es genügt, dass ein nötiges Zusatzwissen zugänglich ist“ (ebenda, Rn. 31), d. h. eine Nutzbarkeit dieses Zusatzwissens nicht als „praktisch ausgeschlossen“ (ebenda) erscheint. „Ob es erst besorgt werden muss und ob eine entsprechende Absicht besteht“ (ebenda) ist nicht von Relevanz. Der Aufwand zur Begründung eines Personenbezugs ist unverhältnismäßig – und damit ein Personenbezug zu verneinen – wenn „man vernünftigerweise davon ausgehen muss, dass niemand den Versuch der Bestimmung der Person unter Verwendung der vorhandenen Daten unternehmen wird “ (ebenda, Rn. 20).

Für die verantwortliche Stelle ist es – insbesondere im Falle einer von ihr durchgeführten Datenübermittlung (im vorliegenden Fall der Übermittlung der Treffer durch den BND an die NSA) – oftmals schwer abzuschätzen, „inwieweit Zusatzwissen existiert, ob es für Empfänger der Daten verfügbar ist, welchen Aufwand sie für eine Personenbestimmung leisten müssen und ob dieser für sie, besonders im Hinblick auf alternative Beschaffungsmöglichkeiten, unverhältnismäßig ist“ (ebenda‚ Rn. 38).

D. h. auch wenn der BND in Bezug auf die durch den Einsatz von Selektoren generierten Treffer gemäß den vorgenannten Vorgaben bei isolierter Betrachtung keine Personenbeziehbarkeit annehmen dürfte, besteht im Falle der Übermittlung dieser Daten das nicht (sicher) abschätzbare Risiko, ob der Empfänger diese Personenbeziehbarkeit auf der Grundlage seiner (Er-)Kenntnisse herzustellen vermag. Insoweit sind auch „Folge-Übermittlungen einzubeziehen“ (ebenda‚ Rn. 34), d. h. von Relevanz für die Risikoeinschätzung des BND ist auch, ob der Empfänger (vorliegend die NSA) diese Daten ihrerseits an weitere Empfänger übermittelt, die eine entsprechende Personenzuordnung vornehmen könnten. Nach US-Recht sind neben der NSA auch andere US-Sicherheitsbehörden und ‑Stellen nach hiesiger Kenntnis verpflichtet, relevante Informationen zur Terrorismusabwehr in „maximal“ zulässigem Maße auszutauschen (Executive Order 13388, 25. Oktober 2005).

„Nimmt die verantwortliche Stelle das Risiko einer Personenbestimmung in Kauf und realisiert sich dieses später, so hat sie, wenn keine Übermittlungsbefugnis bestand, rechtswidrig personenbezogene Daten übermittelt. Das Gesetz kennt insoweit kein erlaubtes Risiko. Der Umstand, dass ein Personenbezug ex ante betrachtet mit verhältnismäßigen Mitteln nicht herzustellen erschien, befreit nicht von der datenschutzrechtlichen Haftung, wenn dieser Fall dennoch eintritt […]. Die Stelle kann sich nicht darauf berufen, sie habe das Risiko auch bei sorgfältiger Prüfung nicht erkennen können. […] Der verantwortlichen Stelle (d. h. vorliegend dem BND – A. d. V.) bleibt daher nichts anderes übrig, als vorsorglich alle Daten wie personenbezogene Daten zu behandeln.“ (Dammann, in: Simitis: ebenda, § 3‚ Rn. 38).

b. BND als verantwortliche Stelle i. S. d. § 3 Absatz 7 BDSG

Hinsichtlich der Entgegennahme und Verwendung der vorgenannten personenbezogenen Daten ist der BND gemäß § 11 BNDG i. V. m. § 3 Absatz 7 BDSG die datenschutzrechtlich verantwortliche Stelle. „Der Begriff der verantwortlichen Stelle dient als Anknüpfungspunkt für vom Gesetz festgelegte Rechte und Pflichten.“ (Simitis, ebenda, Rn. 224). „Knüpfen Rechte und Pflichten […] bei der verantwortlichen Stelle an, so bedeutet dies, dass sie tätig zu werden bzw. verbotene Handlungen zu unterlassen hat.“ (ebenda, Rn. 225). Mithin obliegt dem BND als verantwortlicher Stelle auch die Erfüllung der mir gegenüber bestehenden Pflichten und damit die Gewährung meiner Einsichtnahme in die von der US-Seite übermittelten Selektoren zum Zwecke meiner datenschutzrechtlichen Kontrolle.

2. Kontrollkompetenz der BfDI

Nach § 11 BNDG i. V. m. § 24 Absatz 1 BDSG obliegt der BfDI die Kontrolle der Erhebung und Verwendung personenbezogener Daten durch den BND als öffentliche Stelle des Bundes.

Mithin unterfallen auch die von der NSA an den BND übermittelten personenbezogenen Daten meiner Kontrollkompetenz, da der BND mit der Entgegennahme bzw. Abholung dieser Daten als datenschutzrechtlich verantwortliche Stelle eine Datenerhebung i. S. d. § 3 Absatz 3 BDSG durchgeführt und weitere Verwendungen dieser Daten im Sinne des § 3 Absatz 4 und 5 BDSG vorgenommen hat.

Die Auffassung des BND, es handele sich bei diesen personenbezogenen Daten auch nach deren Abholung durch den BND de jure weiterhin um Daten der NSA, so dass der BND insoweit keine verantwortliche Stelle im Sinne des § 3 Absatz 7 BDSG sei, ist nicht nachzuvollziehen und steht in Widerspruch zu den Vorgaben des Bundesverfassungsgerichts (sog. „Doppeltür“-Theorie: BVerfG, Beschluss vom 24. Januar 2012, 1 BvR 1299/05, Rn. 123).

a. „Doppeltür“-Theorie des Bundesverfassungsgerichts

Gemäß dieser verfassungsgerichtlichen Vorgabe muss bei jeder Datenübermittlung eine – doppelte – Prüfung erfolgen:

Die übermittelnde Stelle muss auf der Grundlage der für sie geltenden rechtlichen Regelungen prüfen, ob sie die Daten an die empfangende Stelle übermitteln darf. Der Empfänger muss auf der Grundlage der für ihn geltenden Normen prüfen, ob er die übermittelten Daten erheben und verwenden darf.

b. Fehlende Erforderlichkeit von NSA-Selektoren zur Auftragserfüllung

Der BND hat seine insoweit bestehende Prüfpflicht nicht erfüllt. Er hat ohne die notwendige positive Erforderlichkeitsprüfung die von der NSA ohne Deutungen übermittelten personenbezogene Selektoren (Sachstandsbericht, B, VI, 3, b, bb, 2) gespeichert und verwendet. Dies ist ein schwerwiegender Verstoß gegen die Vorgaben der § 1 Absatz 2 Satz 1, § 2 Absatz 1 Satz 1 BNDG.

Diesen Verstoß beanstande ich gemäß § 25 Absatz 1 Satz 1 BDSG.

Nach den § 1 Absatz 2 Satz 1, § 2 Absatz 1 Satz 1 BNDG darf der BND die von der NSA übermittelten Selektoren nur erheben und verwenden, sofern diese zur Erfüllung seiner gesetzlichen Aufgaben erforderlich sind. „Das Merkmal der ‚Erforderlichkeit’ nimmt Bezug sowohl auf die Aufgabenumschreibung des § 1 als auch auf die konkretisierenden Zwecke des § 2 Absatz 1 Nr. 1 bis 4″ (Gusy, in: Schenke/Graulich/Ruthig, Sicherheitsrecht des Bundes, 2014, § 2 BNDG, Rn. 7).

Erforderlich im Sinne des § 2 Absatz 1 Satz 1 BNDG sind diejenigen Informationen, die „für die dort genannten Zwecke benötigt werden oder benötigt werden können; sofern diese Notwendigkeit schon in der Gegenwart in nachrichtendienstlich relevanter Form konkretisierbar ist“ (ebenda, Rn. 7). Allein der Umstand, dass die Daten für die Tätigkeit des BND nützlich oder hilfreich sein könnten, rechtfertigt nicht die Annahme der Erforderlichkeit (Huber, in: Schenke/Graulich/Ruthig, Sicherheitsrecht des Bundes, 2014, § 7 Artikel 10-Gesetz, Rn. 16). Die Erforderlichkeit ist zu bejahen, wenn die jeweiligen Informationen dem gesetzlichen Auftrag des BND unterfallen und er seine gesetzlichen Aufgaben ohne diese Informationen nicht, nicht vollständig oder nicht in rechtmäßiger Weise erfüllen könnte. Die Erforderlichkeit besteht zudem „nur in dem Umfang, wie es die Aufgabenerfüllung gerade in Bezug auf die betroffene Person erfordert“ (ebenda).

Für die Erfüllung dieser gesetzlichen Voraussetzung genügt keine – vermeintlich erfolgte – Erforderlichkeitsprüfung durch die übermittelnde Stelle, d. h. vorliegend die NSA. Notwendig ist eine eigenständige Prüfung und Bewertung des BND (BVerfG, Beschluss vom 24. Januar 2012, 1 BvR 1299/05).

Eine derartige Prüfung war dem BND aufgrund der fehlenden Deutungen nicht möglich (Sachstandsbericht, B, VI, 3, b, bb, 2). Dies hat der BND mit Schreiben vom 17. Juni 2015 (Sachstandsbericht, Bezug 33) ausdrücklich bestätigt.

Die Auffassung des BND, es müsse ihm gestattet sein, Selektoren auch ohne entsprechende Deutungen zu speichern, d. h. solche Daten zu speichern, deren Auftragsrelevanz sich nicht unmittelbar, sondern mittelbar über die Erforderlichkeit im Rahmen der AND-Kooperation (Stichwort: Gegenseitigkeit/do ut des) ergibt, ist nicht nachzuvollziehen.

Die Erforderlichkeit muss zum Zeitpunkt der Erhebung im konkreten Einzelfall geprüft werden. Nur im Falle einer zu diesem Zeitpunkt positiv festgestellten Erforderlichkeit darf das entsprechende Datum vom BND für seine Aufgabenerfüllung verwendet werden. Infolgedessen ist auch die Argumentation des BND nicht nachzuvollziehen, in Einzelfällen könnte sich aus der Sichtung der generierten Treffer, d. h. im Nachhinein, ergeben, dass der entsprechende Selektor als auftragsrelevant und somit als erforderlich eingestuft werden könne (Sachstandsbericht, B, VI, 5).

c. Verwendungen nicht erforderlicher NSA-Selektoren

Der BND hätte diese Selektoren aufgrund der fehlenden Erforderlichkeit weder verarbeiten noch nutzen dürfen. Er hätte diese Selektoren gemäß § 10 BNDG i. V. m. § 25 Satz 2 BVerfSchG löschen müssen.

Entgegen diesen gesetzlichen Vorgaben hat der BND die Selektoren – nach einer automatisierten G‑10-Bereinigung – als Suchbegriffe verwendet und die hiermit erzielten Treffer – nach einer entsprechenden G‑10-Filterung – an die NSA übermittelt. Diese Datenverwendungen sind schwerwiegende Verstöße gegen die § 1 Absatz 2 Satz 1, § 2 Absatz 1 Satz 1 BNDG, § 25 Satz 2 BVerfSchG.

Diese Verstöße beanstande ich gemäß § 25 Absatz 1 Satz 1 BDSG.

Nach den Vorgaben des Bundesverfassungsgerichts ist jeder Eingriff in das Grundrecht auf informationelle Selbstbestimmung rechtlich eigenständig, d. h. unabhängig von der Rechtmäßigkeit oder Rechtswidrigkeit vorausgegangener oder nachfolgender Eingriffstatbestände zu bewerten. Mithin verstoßen alle Verwendungen dieser Selektoren, d. h. derjenigen Selektoren, deren Erforderlichkeit der BND nicht bejahen konnte, gegen die Vorgaben der § 1 Absatz 2 Satz 1, § 2 Absatz 1 Satz 1 BNDG und sind demnach ebenfalls rechtswidrig. Dies ist eine schwerwiegende Verletzung geltender gesetzlicher Vorgaben.

3. Unanwendbarkeit des § 24 Absatz 4 Satz 4 BDSG

Die Verweigerung der Einsichtnahme und Prüfung der von der NSA übermittelten Selektoren kann der BND nicht auf § 24 Absatz 4 Satz 4 BDSG stützen.

a. Grundsatz: Umfassende Unterstützungspflicht

Dem BND obliegt nach § 11 BNDG i. V. m. § 24 Absatz 4 Satz 1 BDSG „eine allgemeine und umfassende Pflicht zur Unterstützung der Bundesdatenschutzbeauftragten bei der Erfüllung ihrer Aufgaben“ (Schiedermair, in: Wolff/Brink, Beck’scher Online-Kommentar Datenschutzrecht, § 24, Rn. 20; Dammann, in: Simitis, Bundesdatenschutzgesetz, 6. Auflage, 2006, § 24, Rn. 33; Gola/Schomerus, Bundesdatenschutzgesetz, 12. Auflage, 2015, § 24, Rn. 12).

Diese hat der Gesetzgeber in § 24 Absatz 4 Satz 2 BDSG durch die Normierung eines umfassenden Auskunfts- und Einsichtsrechts sowie eines Zutrittsrechts zu allen Diensträumen exemplarisch konkretisiert (Schiedermair, ebenda; Dammann, ebenda; Gola/Schomerus, ebenda, Rn. 13). Das Auskunfts- und Einsichtsrecht erstreckt sich „über die beispielhaft aufgeführten gespeicherten Daten und Datenverarbeitungsprogramme hinaus auf alles im Zusammenhang mit der Kontrolle nach Absatz 1“ (Schiedermair, ebenda, Rn. 21; Gola/Schomerus, ebenda, Rn. 13). „Für den geforderten Zusammenhang genügt es, dass die Akten und Unterlagen nach Lage der Dinge möglicherweise etwas darüber aussagen, ob, wann und wie die verantwortliche Stelle den Anforderungen des Datenschutzes nachgekommen ist.“ (Simitis ebenda, Rn. 36; Schiedermair, ebenda, Rn. 21; Gola/Schomerus, ebenda, Rn. 13). Die vorgenannte Unterstützungspflicht „soll eine effektive Kontrolle im Interesse des Schutzes der betroffenen Bürger ermöglichen“ (Simitis, ebenda, Rn. 34).

b. Ausnahme: § 24 Absatz 4 Satz 4 BDSG – sog. Staatswohlklausel

Die meine Kontrollkompetenz beschränkende Regelung des § 24 Absatz 4 Satz 4 BDSG ist nach der Rechtsprechung des Bundesverfassungsgerichts eine Ausnahmenorm, die auf „strikt zu handhabende Ausnahmefälle“ (BVerfG, Urteil vom 24. April 2013, 1 BvR 1215/07, Rn. 219) zu beschränken ist (Schiedermair, ebenda, Rn. 23; Gola/Schomerus, ebenda, Rn. 14). Nach dieser Norm gilt meine in § 24 Absatz 2 BDSG normierte Kontrollkompetenz ausnahmsweise nicht, soweit die oberste Bundesbehörde im Einzelfall feststellt, dass die Auskunft oder Einsicht die Sicherheit des Bundes oder eines Landes gefährden würde.

§ 24 Absatz 4 Satz 4 BDSG ist „eine Art Notstandsklausel […], deren Anwendung nur in extremen Ausnahmefällen in Betracht kommt“ (Simitis, ebenda, Rn. 39 m. w. N.). Für die Anwendbarkeit dieser Ausnahmeklausel genügt nicht „ein abstrakter Hinweis der kontrollierten Stelle auf die Notwendigkeit der Geheimhaltung eines Vorgangs“ (Schiedermair, ebenda, Rn. 23 m. w. N.). Die kontrollierte Stelle muss vielmehr „so konkret wie möglich darlegen, warum die Geheimhaltung in dem speziellen Einzelfall ausnahmsweise erforderlich ist […]. Auf keinen Fall darf die Regelung eine effiziente Kontrolle“ verhindern (Schiedermair, ebenda, Rn. 23 m. w. N.).

Die vorgenannte Weigerung des BND steht in Widerspruch zu diesen (verfassungs-)rechtlichen Vorgaben.

aa. Third-Party-Rule

Die vom BND im Kontrolltermin zunächst angeführte Begründung (Verstoß gegen die zwischen BND und US bestehende Third-Party-Rule, wonach kein Dritter Einblick in diese Daten erhalten dürfe – Sachstandsbericht, B, VI, 3, b, bb) begründet keine gesetzlich zulässige Beschränkung meiner Kontrollkompetenz. Eine derartige Absprache erstreckt sich nicht auf einen spezifischen Einzelfall, sondern umfasst alle Datenübermittlungen des betreffenden AND an die kontrollierte Stelle, d. h. die Wirksamkeit dieser Absprache unterstellt, dürfte mir die kontrollierte Stelle diese AND-Daten in Gänze und dauerhaft vorenthalten. Dies ist mit dem gesetzlichen Vorgaben des § 24 Absatz 4 Satz 4 BDSG nicht zu vereinbaren.

bb. Vollumfängliche Vorabsichtung des Gesamtbestandes

Der im Kontrolltermin erfolgte „Wechsel“ der Begründung für die vorgenannte Weigerung (Sachstandsbericht, B, VI, 3, b, bb, 1, c), wonach der BND nicht ausschließen könne, dass in den US-Selektoren einzelne Daten bzw. Informationen enthalten seien, die er mir gemäß § 24 Absatz 4 Satz 4 BDSG aus den dort genannten Staatswohlgründen vorenthalten dürfe, so dass diese Selektoren vom BND vorab vollumfänglich gesichtet und geprüft werden müssten, was eine geraume Zeit in Anspruch nehme und innerhalb eines mehrtägigen Kontrollbesuchs nicht realisiert werden könne (Sachstandsbericht, B, VI, 3 b, bb, 1, c), legitimiert ebenfalls keine (verfassungs-)rechtlich zulässige Beschränkung meiner Kontrollkompetenz.

1. Verstoß gegen Verfassungsrecht

Zur Erfüllung der mir verfassungsgerichtlich zugewiesenen Kompensationsfunktion ist es von zentraler Bedeutung, dass ich im Rahmen meiner Kontrollen als notwendig erachtete Daten-(Bestände) zeitnah prüfen und insbesondere auch (unangekündigte) ad hoc Prüfungen – auch vor Ort – durchführen kann.

Faktisch führt die Auffassung des BND zum Ausschluss einer effizienten Datenschutzkontrolle. Dies steht in Widerspruch zu den Vorgaben des Bundesverfassungsgerichts. Die Weigerung des BND ist demnach ein verfassungswidriger Eingriff in das Grundrecht der Betroffenen auf informationelle Selbstbestimmung.

Im Rahmen laufender Kontrollen dürfte eine derartige Vorabprüfung durch den BND regelmäßig nicht zu realisieren sein. Ihre Realisierbarkeit unterstellt, würde damit nicht nur der Ablauf einer Kontrolle – d. h. der effektive Vollzug – behindert bzw. eingeschränkt – zumal im Falle einer entsprechenden Feststellung der BND mir das entsprechende Datum nur mit Zustimmung des Bundeskanzleramtes vorenthalten dürfte (§ 24 Absatz 4 Satz 4 BDSG), d. h. mit der Einbindung und Entscheidungsfindung des Bundeskanzleramtes zumindest weitere zeitliche Verzögerungen verbunden wären.

Auch im Vorfeld einer Kontrolle, d. h. im Zeitraum zwischen meiner Ankündigung und dem Vor-Ort-Termin, dürfte eine Vorabprüfung aufgrund der vielfach großen Datenbestände oftmals (vollumfänglich) nicht zu realisieren sein. Nach Auskunft des BND verfügt der Dienst zudem über derart große Datenbestände, die – auch unter maximalem Einsatz aller personellen Ressourcen – aufgrund der Masse der Daten nicht in absehbare Zeit entsprechend vorgesichtet bzw. geprüft werden könnten.

D. h. speziell im Falle extrem großer Datenbestände oder relationaler Datenbanken (deren Daten mit einer Vielzahl anderer Datensätze – ggf. auch in anderen Datenbanken – verknüpft sein können) hätte diese Auffassung des BND faktisch zur Folge, dass mir die Einsichtnahme und Prüfung derartiger Datenbestände faktisch in Gänze dauerhaft vorenthalten werden könnte – gestützt auf die Begründung fehlender (ausreichender) personeller Ressourcen für eine BND-interne (Vorab-)Prüfung dieser Datenbestände. Entsprechende Begründungen sind vom BND in anderen Zusammenhängen bereits erfolgt.

Die Auffassung des BND als zutreffend unterstellt, könnte der BND zudem mit der (potenziell fingierten) Behauptung der Notwendigkeit der vorherigen, d. h. alleinigen Sichtung des entsprechenden Datenbestandes, potenziell rechtswidrig erfolgte Datenerhebungen und ‑verwendungen ohne meine Kenntnis „bereinigen“ und auch auf diese Weise die Durchführung effektiver Kontrollen (bewusst) unterlaufen. Damit würden die vorgenannten verfassungsgerichtlichen Vorgaben faktisch ausgehöhlt bzw. ins Leere laufen.

Das Bundesverfassungsgericht hat ausdrücklich betont, dass § 24 Absatz 4 Satz 4 BDSG eine restriktiv anzuwendende Ausnahmenorm ist und die BfDI als Aufsichts- bzw. Kontrollinstanz – insbesondere auch in verwaltungsvollzugstechnischer Hinsicht – in der Lage sein muss, effiziente Kontrollen durchzuführen und auf diese Weise die verfassungsgerichtlich betonte „Kompensationsfunktion der aufsichtlichen Kontrolle für den schwach ausgestalteten Individualrechtsschutz“ (BVerfG, Urteil vom 24. April 2013, 1 BvR 1215/07, Rn. 217) zu gewährleisten (ebenda, Rn. 207, 214 ff.).

Nach dieser verfassungsgerichtlichen Rechtsprechung sind Eingriffe in das Recht auf informationelle Selbstbestimmung unverhältnismäßig, „wenn sie nicht durch ein hinreichend wirksames aufsichtsrechtliches Kontrollregime flankiert sind“ (ebenda, Rn. 207). Diese verfassungsgerichtliche Vorgabe „hat umso größeres Gewicht, je weniger eine subjektivrechtliche Kontrolle sichergestellt werden kann.“ (ebenda)

Bezogen auf den in Rede stehenden Datenbestand (die von der NSA übermittelten Selektoren) besteht im Sinne dieser Rechtsprechung ein „größeres Gewicht“ (ebenda), da die entsprechenden Datenerhebungen und ‑verwendungen des BND ohne Kenntnis der Betroffenen, d. h. heimlich, erfolgt sind. Somit ist die Gewährleistung der verfassungsrechtlich geforderten Kompensationsfunktion durch die BfDI auch und insbesondere in Bezug auf die Sichtung und Prüfung dieser Selektoren von herausragender Bedeutung.

Das Postulat des Bundesverfassungsgerichts, d. h. „die Gewährleistung einer wirksamen Aufsicht“ (ebenda, Rn. 215) bzw. die „wirksame Ausgestaltung dieser Kontrolle sowohl auf der Ebene des Gesetzes als auch der Verwaltungspraxis“ (ebenda, Rn. 214) – u. a. „durch technische und organisatorische Maßnahmen“ (ebenda, Rn. 215), erfordert zudem, dass diese Daten „den Datenschutzbeauftragten in praktikabel auswertbarer Weise zur Verfügung stehen“ (ebenda).

Die vorgenannte Verweigerung der Einsichtnahme und Prüfung der von der NSA übermittelten Selektoren steht auch in Widerspruch zu diesen verfassungsgerichtlichen Vorgaben.

2. Widersprüchliches, (potenziell) rechtsmissbräuchliches Verhalten des BND

Die vorgenannte Rechtsauffassung des BND als grundsätzlich zutreffend unterstellt, vermag diese angesichts der spezifischen Rahmenbedingungen der vorliegenden Kontrolle nicht zu überzeugen, da es nach dem bisherigen Sachstand zumindest nicht auszuschließen ist, dass der BND diese Vorabprüfung bis zum Vor-Ort-Termin hätte durchführen und abschließen können.

Die Kontrolle der Außenstelle in Bad Aibling habe ich dem BND – wie regelmäßig der Fall – nicht nur mit einem ausreichenden zeitlichen Vorlauf angekündigt. In meiner Ankündigung habe ich auch die zu kontrollierenden Themen, Inhalte und Datenbestände (soweit mir diese vorab bekannt waren) benannt.

Im Kontrolltermin hat der BND geltend gemacht, diese Prüfung nicht im Rahmen meiner viertägigen Kontrolle durchführen zu können. Dies schließt zumindest nicht aus, dass diese Prüfung im Vorfeld der Kontrolle hätte abgeschlossen werden können. Mithin hätte der BND bereits im Vorfeld meiner Kontrolle die von ihm als notwendig behauptete Vorabprüfung i. S. d. § 24 Absatz 4 Satz 4 BDSG durchführen und abschließen können, d. h. sich im Kontrolltermin nicht auf die vorgenannte Begründung berufen dürfen.

Insofern ist die Argumentation des BND im vorliegenden Fall nicht nachvollziehbar und (potenziell) rechtsmissbräuchlich.

3. Endgültige Ablehnung der US-Seite

Im Kontrolltermin hatte ich – ohne Anerkennung einer Rechtspflicht – aus Praktikabilitätsgründen dem Vorschlag des BND zugestimmt, dass der BND die US-Seite zwecks Erteilung ihrer Zustimmung zu meiner Einsichtnahme in die von der NSA übermittelten Selektoren kontaktiert (Sachstandsbericht, B, VI, 3, b, bb, 1, c).

Mit Schreiben vom 19. Juni 2015 (Aktenzeichen: ZYF-42–11-ZYF-0085/15, GEHEIM) hat der BND insoweit negativ votiert.

II. Fehlende Dateianordnungen

Entgegen den gesetzlichen Vorgaben des § 6 Satz 1 BNDG i. V. m. § 14 BVerfSchG, d. h. rechtswidrig, hat(te) der BND diverse Dateien (VERAS 4, VERAS 6, XKEYSCORE, TND, SCRABBLE, INBE, DAFIS) ohne vorherige Dateianordnungen und ohne meine gesetzlich vorgeschriebene Anhörung (§ 6 Satz 1 BNDG i. V. m. § 14 Absatz 1 Satz 2 BVerfSchG) errichtet. Ferner hat er in diesen Dateien umfängliche personenbezogene Daten gespeichert und diese Daten ohne die in den jeweiligen Dateianordnungen festzulegenden Vorgaben – insbesondere die Festlegung des konkreten Zwecks der Datei – verwendet. Dies sind schwerwiegende Rechtsverstöße.

Diese Verstöße beanstande ich gemäß § 25 Absatz 1 Satz 1 BDSG.

Gemäß § 5 Absatz 1 BNDG i. V. m. § 12 Absatz 2 Satz 1 BVerfSchG sind rechtswidrig gespeicherte personenbezogene Daten grundsätzlich zu löschen.

Der BND ist verpflichtet – soweit zwischenzeitlich noch nicht erfolgt (z. B. in Bezug auf SCRABBLE, TND und XKEYSCORE) – entsprechende Dateianordnungsentwürfe zu erstellen und vorzulegen.

1. Dateianordnungspflicht – § 6 Satz 1 BNDG i. V. m. § 14 BVerfSchG

Nach § 6 Satz 1 BNDG hat der BND für jede automatisierte Datei mit personenbezogenen Daten eine Dateianordnung nach § 14 BVerfSchG zu erstellen, die der Zustimmung des Bundeskanzleramtes bedarf. Nach § 6 Satz 1 BNDG i. V. m. § 14 Absatz 2 BVerfSchG ist die Speicherung personenbezogener Daten in einer Datei auf das erforderliche Maß zu beschränken und die Notwendigkeit der Weiterführung oder Änderung der Datei in angemessenen Abständen zu überprüfen. Weitere Beschränkungen normiert § 14 Absatz 3 BVerfSchG für automatisierte personenbezogene Textdateien. Zudem ist die BfDI vor dem Erlass einer Dateianordnung gemäß § 6 Satz 2 BNDG i.V.m § 14 Absatz 1 Satz 2 BVerfSchG anzuhören.

a. Personenbezogene Daten – § 3 Absatz 1 BDSG

Personenbezogene Daten sind gemäß der nach § 11 BNDG geltenden Legaldefinition des § 3 Absatz 1 BDSG Einzelangaben über persönliche oder sachliche Verhältnisse einer bestimmten oder bestimmbaren natürlichen Person (Betroffener) (s. o. A, I, 1, a, aa).

Jede Erhebung (§ 3 Absatz 3 BDSG) und Verwendung, d. h. jede Verarbeitung (Speicherung, Veränderung, Übermittlung, Sperrung und Löschung – § 3 Absatz 4 Nr. 1 bis 5 BDSG) und Nutzung (§ 3 Absatz 5 BDSG), eines personenbezogenen Datums ist nach der Rechtsprechung des Bundesverfassungsgerichts ein rechtlich eigenständiger, d. h. losgelöst von anderen Eingriffstatbeständen zu bewertender Eingriff in das Grundrecht der Betroffenen auf informationelle Selbstbestimmung.

b. Datei – § 11 BNDG i. V. m. § 46 Absatz 1 Nr. 1 BDSG

Maßgeblich für die Bestimmung des Begriffs der „Datei“ ist nach § 11 BNDG die Regelung des § 46 Absatz 1 BDSG. Gemäß § 11 BNDG gelten bei der Erfüllung der Aufgaben des BND die Regelungen des Bundesdatenschutzgesetzes mit Ausnahme der § 3 Absatz 2 und 8 Satz 1, § 4 Absatz 2 und 3, § 4 b und c, § 10 und § 13 bis 20 BDSG.

VERAS 4, VERAS 6, XKEYSCORE, TND, SCRABBLE und INBE sind automatisierte Dateien im Sinne des § 46 Absatz 1 Nr. 1 BDSG, d. h. Sammlungen personenbezogener Daten, die durch automatisierte Verfahren nach bestimmten Merkmalen ausgewertet werden können. Für diese Dateien existier(t)en keine Dateianordnungen.

2. Rechtsfolgen

a. Materielle Rechtswidrigkeit

Entgegen der Auffassung des BND führt das Fehlen einer Dateianordnung nicht lediglich zu einer formellen, sondern zur materiellen Rechtswidrigkeit aller Verwendungen der betroffenen Daten.

Begründung:

1. Der Begriff der „Dateianordnung“ ist gleichbedeutend mit dem in anderen Gesetzen (z. B. dem BKA-Gesetz, Antiterrordatei-Gesetz etc.) verwendeten Begriff der „Errichtungsanordnung“ (Siems, in: Schenke/Graulich/Ruthig, Sicherheitsrecht des Bundes, 2014, § 8 MADG, Rn. 1). Die in § 6 BNDG normierte Verpflichtung des BND stellt „keinen allgemeinen datenschutzrechtlichen Grundsatz, sondern eine Besonderheit der Sicherheitsgesetze dar und rührt aus der Sensibilität der Materie im Bereich nachrichtendienstlicher Vorfeldtätigkeit und Strafverfolgung“ (ebenda; Droste, Handbuch des Verfassungsschutzrechts, 2007, S. 422).

2. Von herausragender Bedeutung (ebenda) ist die in jeder Dateianordnung vorzunehmende Festlegung des Zwecks der Datei (§ 14 Absatz 1 Nr. 2 BVerfSchG), zumal jede Zweckänderung nach den Vorgaben des Bundesverfassungsgerichts nur unter restriktiven Voraussetzungen zulässig ist. Eine zentrale Schutzfunktion – auch im Hinblick auf die Wahrung der Grundrechte der Betroffenen – resultiert zudem aus dem in § 6 Satz 1 BNDG normierten Zustimmungsvorbehalt der Fachaufsicht (des Bundeskanzleramtes). Nach dem Willen des Gesetzgebers folgen aus der Normierung der Verpflichtung zur Errichtung von Dateianordnungen „eine Reihe verfahrenstechnischer und verfahrensrechtlicher Schranken […], die sicherstellen, dass die gespeicherten personenbezogenen Daten nicht über das für die Aufgabenerfüllung erforderliche Maß verwendet, weitergegeben oder aufbewahrt werden“ (Bundestag, Drucksache 11/4306, S. 62). Die in den Sicherheitsgesetzen normierten Dateianordnungspflichten stellen die Errichtung, einschließlich des in § 14 BVerfSchG festgelegten Inhalts, „unter den Zustimmungsvorbehalt durch den Bundesminister des Innern, der damit eine besondere Kontrolle im Rahmen der Fachaufsicht ausübt; zugleich gewährt sie dem Bundesbeauftragten für den Datenschutz ein Anhörungsrecht“ (ebenda).

Existieren keine vorgeschriebenen Dateianordnungen, fehlen folglich auch die gesetzlich zwingend (Droste, ebenda, S. 422) vorgeschriebenen Zustimmungen der zuständigen Fachaufsicht und damit die besonderen Vorabkontrollen dieser Aufsicht. Entsprechendes gilt für die – diese Schutzfunktion intensivierenden – Anhörungen der BfDI. Zugleich fehlen die die Dateianordnungen kennzeichnenden spezifischen Zweckbegrenzungen (§ 14 Absatz 1 Nr. 2 BVerfSchG), d. h. zentrale verfassungsgerichtlich geforderte Begrenzungen für die aus den Verwendungen dieser Daten resultierenden Grundrechtseingriffe.

3. Unterstellt, eine fehlende Dateianordnung hätte lediglich eine formelle Rechtswidrigkeit zur Folge, entfaltet die nachträgliche Erstellung einer entsprechenden Dateianordnung keine Heilungswirkung entsprechend § 45 Absatz 1 VwVfG für die bis zu diesem Zeitpunkt gespeicherten und verwendeten Daten, da die in § 45 Absatz 1 Nr. 1 bis 5 VwVfG normierten Tatbestände nicht einschlägig sind. D. h. auch im Falle der vorgenannten Prämisse (der formellen Rechtswidrigkeit einer fehlenden Dateianordnung) wäre die Erstellung von Dateien ohne Dateianordnung sowie die Verwendung der dort gespeicherten personenbezogenen Daten bis zum Zeitpunkt der Erstellung einer rechtswirksamen Dateianordnung rechtswidrig und nachträglich nicht heilbar.

b. Grundsatz: Löschungspflicht – § 5 Absatz 1 BNDG i. V. m. § 12 Absatz 2 Satz 1 BVerfSchG

Grundsätzlich muss der BND unzulässig gespeicherte Daten nach § 5 Absatz 1 BNDG i. V. m. § 12 Absatz 2 Satz 1 BVerfSchG löschen und jede weitere Verwendung dieser Daten unterlassen.

Die Löschung muss unterbleiben, wenn Grund zu der Annahme besteht, dass durch sie schutzwürdige Interessen des Betroffenen beeinträchtigt würden (§ 5 Absatz 1 BNDG i. V. m. § 12 Absatz 2 Satz 2 BVerfSchG). In diesem Fall sind die Daten zu sperren (§ 12 Absatz 2 Satz 3 BVerfSchG). Sie dürfen nur noch mit Einwilligung des Betroffenen übermittelt werden (§ 12 Absatz 2 Satz 5 BVerfSchG). Vorliegend gründen derartige schutzwürdigen Interessen auf den Untersuchungen des 1. Untersuchungsausschusses des Deutschen Bundestages der 18. Wahlperiode sowie auf den von mir festgestellten Sachverhalten (Bezug 1).

c. Lösungsmöglichkeit/-option

Der BND hat die unzulässigen – und damit rechtswidrigen – Datenspeicherungen und ‑verwendungen unter Hinweis auf deren – vermeintlich – zwingende Erforderlichkeit zur Aufgabenerfüllung begründet.

Die Validität dieser Erforderlichkeit unterstellt, könnten die die Rechtswidrigkeit begründenden bestehenden gesetzlichen Defizite (fehlende Rechtsgrundlag(en)) durch die Normierung bereichsspezifischer, verfassungskonformer, d. h. hinreichend normenklarer und verhältnismäßiger, Regelungen behoben werden (BVerfG, Urteil vom 11. März 2008, 1 BvR 2074/05, Rn. 98; BVerfG, Urteil vom 27. Juli 2005, 1 BvR 668/04, Rn. 116).

aa. Ausschließliche Handlungskompetenz des Gesetzgebers

Gemäß der vom Bundesverfassungsgericht entwickelten Wesentlichkeitstheorie (BVerfG, Beschluss vom 8. August 1978, 2 BvL 8/77) ist ein Handeln des Gesetzgebers notwendig, wenn grundlegende und wesentliche Entscheidungen eines formellen Gesetzes bedürfen. Wesentlich ist jede Entscheidung, die in den Schutzbereich eines Grundrechts eingreift und die Reichweite des Grundrechts beschränkt.

bb. Normierung verfassungskonformer Rechtsgrundlagen

Diese Regelungen müssen hinreichend bestimmt und verhältnismäßig sein. Vorliegend bedeutet dies, dass die Eingriffsbefugnisse tatbestandlich auf den Schutz höchstrangiger Rechtsgüter zu beschränken und mit einer strikten Zweckbindung sowie adäquaten Verfahrenssicherungen zu versehen sind. Gesetzlich normierungsbedürftig wäre gemäß den Vorgaben des Bundesverfassungsgerichts (BVerfG, Urteil vom 24. April 2013, 1 BvR 1215/07, Rn. 204 ff.) als eine zentrale Verfahrenssicherung die Gewährleistung und Ausgestaltung einer wirksamen datenschutzrechtlichen Kontrolle durch die BfDI (ebenda).

1. Hinreichende Normenklarheit und ‑bestimmtheit

In diesen gesetzlichen Ermächtigungsgrundlagen müssten zur Wahrung des verfassungsrechtlichen Gebots hinreichender Normenklarheit und ‑bestimmtheit „der Anlass, der Zweck und die Grenzen des Eingriffs […] bereichsspezifisch, präzise und normenklar festgelegt werden“ (BVerfG, Urteil vom 27. Juli 2005, 1 BvR 668/04, Rn. 116 m. w. N.). Die konkreten Anforderungen „richten sich nach der Art und Intensität des Grundrechtseingriffs“ (BVerfG, Urteil vom 11. März 2008, 1 BvR 2074/05, Rn. 75; ebenda, Rn. 82 ff.).

Die Intensität des Eingriffs bemisst sich nach „der Art der erfassten Informationen, dem Anlass und den Umständen ihrer Erhebung, dem betroffenen Personenkreis, der Art der möglichen Verwertung der Daten“ (ebenda, Rn. 76) sowie danach, „welche über die Informationserhebung hinausgehenden Nachteile“ dem Betroffenen aufgrund des Grundrechtseingriffs „drohen oder von ihm nicht ohne Grund befürchtet werden“ (ebenda, Rn. 80 m. w. N.; BVerfG, Urteil vom 27. Juli 2005, 1 BvR 668/04, Rn. 136).

Die vom BND propagierte Notwendigkeit für die o. g. – unzulässigen – Datenverarbeitungen gründet im Wesentlichen auf der Erwägung, dass zur Detektierung, d. h. erstmaligen Feststellung oder Zuordnung auftragsrelevanter Personen(-gruppierungen) auch die Erhebung und Verwendung personenbezogener Daten Unschuldiger als ultima ratio faktisch zwingend erforderlich sei (sog. Big-Data-Ansatz, z. B. in der Form der Ausleitung aller Metadaten auf den vom BND ausgewählten Kommunikationsstrecken). Nur so könnten neue Erkenntnisse (der sog. Mehrwert) gewonnen werden – beispielsweise mittels der automatisierten Metadatenanalyse.

Diese Datenerhebungen und ‑verwendungen sind grundrechtsintensive Eingriffe. Sie basieren auf niederschwelligen tatbestandlichen Voraussetzungen. Sie erfolgen nicht nur entgegen den verfassungsgerichtlichen Restriktionen zur Erfassung sog. Kontakt- und Begleitpersonen (ebenda, Rn. 132 ff.; BVerfG, Urteil vom 24. April 2013, 1 BvR 1215/07, Rn. 163 ff.), sondern betreffen auch eine Vielzahl unschuldiger bzw. unbeteiligter Personen. Insofern weisen sie eine „große Streubreite“ (BVerfG, Urteil vom 27. Juli 2005,1 BvR 668/04, Rn. 140) auf. Zudem erfolgen sie weit im Vorfeld konkreter Gefahrenlagen, d. h. in einem Bereich, der durch eine „hohe Ambivalenz der potenziellen Bedeutung einzelner Verhaltensumstände geprägt“ ist (ebenda, Rn. 121) und in dem das „hohe Risiko einer Fehlprognose“ (ebenda, Rn. 128) besteht. Darüber hinaus erfolgen diese Datenerhebungen und ‑verwendungen heimlich, d. h. ohne Kenntnis der Betroffenen, und ohne deren Benachrichtigung. Damit entfällt regelmäßig die Möglichkeit der Betroffenen, eine gerichtliche Überprüfung herbeizuführen. Aufgrund dessen bergen Eingriffe dieser Art „hohe Risiken für die Rechte der Betroffenen“ (ebenda, Rn. 142 m. w. N.).

„Zur Intensivierung des Eingriffs trägt außerdem bei, dass die Betroffenen den Überwachungsmaßnahmen in einer Situation vermeintlicher Vertraulichkeit (einer Kommunikationsbeziehung – A. d. V.) ausgesetzt werden“ (ebenda, Rn. 141 m. w. N.).

Die Notwendigkeit zur tatbestandlichen Beschränkung derart intensiver Grundrechtseingriffe entspricht den Vorgaben des Bundesverfassungsgerichts. Danach gehört es zu den Aufgaben des Gesetzgebers, „in dem Spannungsverhältnis zwischen der Pflicht des Staates zum Rechtsgüterschutz und dem Interesse des Einzelnen an der Wahrung seiner von der Verfassung verbürgten Rechte […] in abstrakter Weise einen Ausgleich der widerstreitenden Interessen zu erreichen […]. Dies kann dazu führen, dass bestimmte intensive Grundrechtseingriffe nur zum Schutz bestimmter Rechtsgüter und erst von bestimmten Verdachts- oder Gefahrenstufen an vorgesehen werden dürfen.“ (BVerfG, Urteil vom 27. Februar 2008, 1 BvR 370/07, Rn. 243).

Mithin erfordert die verfassungsrechtliche Legitimierung der vorgenannten Ermächtigungsgrundlage zunächst die tatbestandliche Beschränkung auf drohende Rechtsgutbeeinträchtigungen von „höchstem Gewicht“ (BVerfG, Urteil vom 11. März 2008, 1 BvR 2074/05, Rn. 169) bzw. auf „einem herausragenden öffentlichen Interesse“ (BVerfG, Urteil vom 24. April 2013, 1 BvR 1215/07, Rn. 123). Eine weitere – grundsätzlich mögliche – tatbestandliche Beschränkung in Form des Anhebens der tatbestandlichen „Einschreitschwelle“ (BVerfG, Urteil vom 11. März 2008, 1 BvR 2074/05, Rn. 169), z. B. von „tatsächlichen Anhaltspunkten“ auf „bestimmte Tatsachen“, entfällt vorliegend aufgrund des sog. Big-Data-Ansatzes, bei dem lediglich gestützt auf die „Erforderlichkeit zur Aufgabenerfüllung“, d. h. ohne eine tatbestandliche Einschreitschwelle, möglichst umfassende Datenerhebungen und ‑verwendungen erfolgen.

Anknüpfend an die in § 5 Absatz 1 Satz 2 Artikel 10-Gesetz normierten Gefahrenbereiche erscheint beispielsweise eine Beschränkung auf die Gefahrenbereiche des § 5 Absatz 1 Satz 2 Nr. 1 und 2 Artikel 10-Gesetz („bewaffneter Angriff auf die Bundesrepublik Deutschland“ sowie „Begehung internationaler terroristischer Anschläge mit unmittelbarem Bezug zur Bundesrepublik Deutschland“) legitimierbar.

Für die Annahme der Verfassungsmäßigkeit der Ermächtigungsgrundlage bedürfte es darüber hinaus der Normierung weiterer tatbestandlicher Beschränkungen. So wäre gesetzlich vorzusehen, dass die auf dieser Rechtsgrundlage erhobenen und verwendeten Daten ausschließlich für die – gesetzlich spezifizierten – Zwecke erhoben und verwendet werden dürfen, d. h. einer stringenten Zweckbindung unterliegen, und Daten, die dieser Zweckbindung nicht (mehr) entsprechen, vom BND unverzüglich zu löschen sind.

2. Wahrung des Verhältnismäßigkeitsgebots

Weitere tatbestandliche Beschränkungen bzw. Regelungserfordernisse resultieren aus der Verpflichtung zur Beachtung des Verhältnismäßigkeitsgebots.

„Wiegen die Schutzgüter einer Eingriffsermächtigung als solche hinreichend schwer, um Grundrechtseingriffe […] zu rechtfertigen, begründet der Verhältnismäßigkeitsgrundsatz verfassungsrechtliche Anforderungen an die tatsächlichen Voraussetzungen des Eingriffs. Der Gesetzgeber hat insoweit die Ausgewogenheit zwischen der Art und Intensität der Grundrechtsbeeinträchtigung einerseits und den zum Eingriff berechtigenden Tatbestandselementen andererseits zu wahren“ (BVerfG, Urteil vom 27. Februar 2008, 1 BvR 370/07, Rn. 245).

Gemäß den vom Bundesverfassungsgericht aus dem Verhältnismäßigkeitsgrundsatz im engeren Sinne (der Angemessenheit) abgeleiteten Verfahrenssicherungen (BVerfG, Urteil vom 24. April 2013, 1 BvR 1215/07, Rn. 134) müssten in den Ermächtigungsgrundlagen adäquate Verfahrenssicherungen normiert werden, insbesondere eine wirksame (datenschutz-)rechtliche Kontrolle (ebenda) sowie „Kennzeichnungs- und Protokollierungspflichten“ (ebenda, Rn. 114), z. B. in Bezug auf die Dokumentation der vorgenannten Löschungen.

a. Verhältnismäßigkeit im engeren Sinne (Angemessenheit)

„Das Gebot der Verhältnismäßigkeit im engeren Sinne verlangt, dass die Schwere der gesetzgeberischen Grundrechtsbeschränkung bei einer Gesamtabwägung nicht außer Verhältnis zu dem Gewicht der sie rechtfertigenden Gründe steht“ (ständige Rechtsprechung; BVerfG, Urteil vom 11. März 2008, 1 BvR 2074/05, Rn. 168 m. w. N.; BVerfG, Urteil vom 24. April 2013, 1 BvR 1215/07, Rn. 109). „Dabei ist ein angemessener Ausgleich zwischen dem Eingriffsgewicht der Regelung und dem verfolgten gesetzgeberischen Ziel, zwischen Individual- und Allgemeininteresse herzustellen“ (ebenda m. w. N.).

b. Verfassungsgerichtlich vorgegebene, wirksame Datenschutzkontrolle