Wir stellen gerne Informationsfreiheits-Anfragen und bekommen so oft Ablehnungen, dass wir eine eigene Kategorie dafür haben. Heute haben wir etwas neues: ein IFG-WTF.

Letzten Monat berichtete der Spiegel über „interne E‑Mails“ zwischen „Innenministerium und Interessenvertretern bei der EU-Datenschutzreform“. Die Redaktion erhielt diese „mithilfe des Informationsfreiheitsgesetzes des Bundes“. Diese E‑Mails haben wir auch angefragt.

Jetzt haben wir die Antwort erhalten:

Dazu stand dieser Text:

In der Anlage erhalten Sie einen Datenträger mit den erbetenen Informationen. Die Hinweise zur Verwendung des verschlüsselten Datenträgers werden Ihnen mit gesonderter Post übersandt.

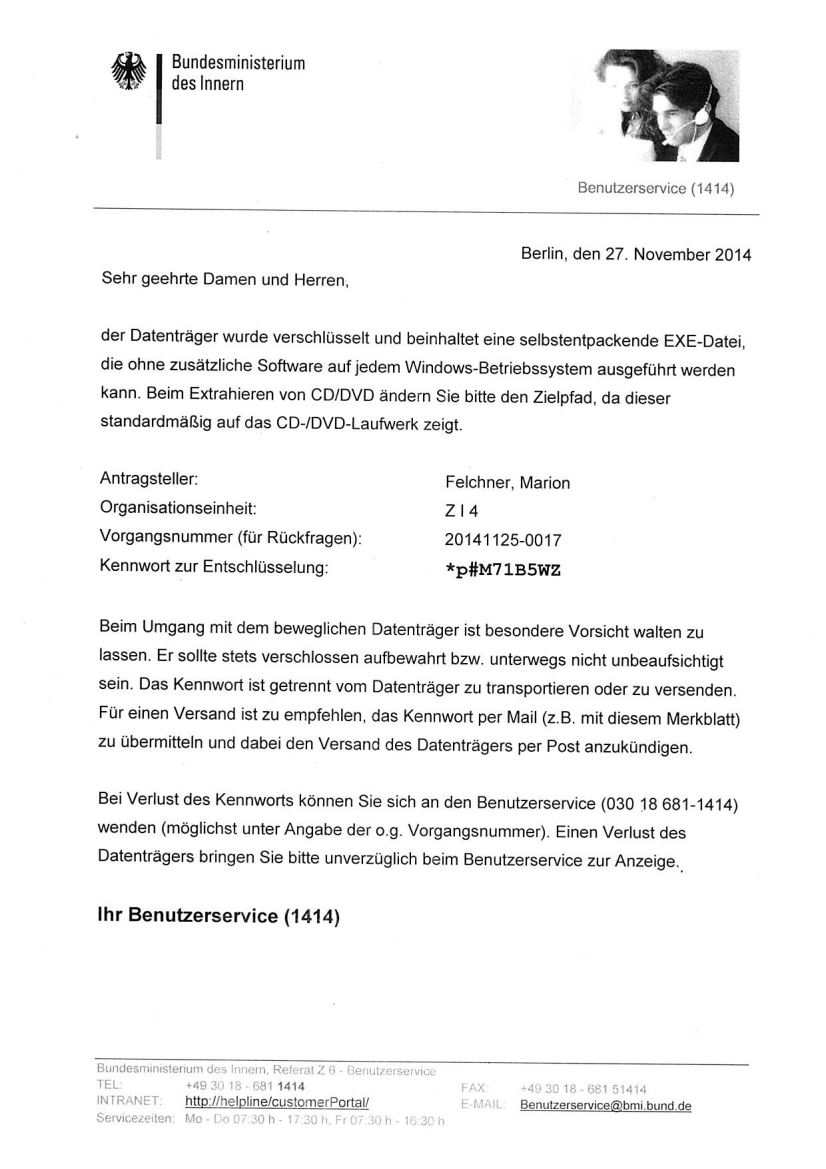

Diese „gesonderte Post“ kam per E‑Mai, als PDF, das so beginnt:

Diese „gesonderte Post“ kam per E‑Mai, als PDF, das so beginnt:

Der Datenträger wurde verschlüsselt und beinhaltet eine selbstentpackende EXE-Datei, die ohne zusätzliche Software auf jedem Windows-Betriebssystem ausgeführt werden kann.

Das Innenministerium schickt uns eine CD mit einer EXE-Datei, die wir ausführen sollen. Aha. Das würden wir nach den Enthüllungen zum Staatstrojaner ja nicht mal mehr vom BSI akzeptieren.

Außerdem haben wir in unserem Büro gar keinen Windows-Rechner.

Also haben wir beim Innenministerium angerufen und klar gemacht, dass wir das nicht ausführen werden. Daraufhin erfuhren wir, dass der Spiegel auch diese CD erhalten hatte, mit identischem „Kennwort zur Entschlüsselung“. Das war für uns kein Argument. Also verwies uns das IFG-Referat an den „Benutzerservice“ des Ministeriums. Da wurden wir „mit einem Mitarbeiter eines externen Dienstleisters verbunden“, der unser Anliegen aufnahm und Rückruf versprach. Wir sind gespannt, was passiert.

Bis dahin nehmen wir Vorschläge zum Umgang mit der CD gerne in den Kommentaren entgegen.