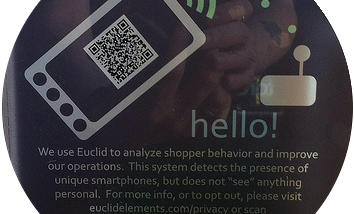

Dass wir bei Onlinehändlern wie Amazon in Konsumentenschubladen gesteckt werden und man uns Produkte empfiehlt, die Menschen mit der gleichen Schuhgröße, Religionszugehörigkeit, Lieblingsfarbe, Blutgruppe, … auch schon gekauft haben, kennen wir. Bisher blieb dem Offline-Markt diese Marketingstrategie weitestgehend verwehrt. Es gibt natürlich Payback- und andere Bonuskarten, die gegen einen Rabattbetrag die Einkaufsgewohnheit der Kunden aufzeichnen […]