Jeder kann sich vermutlich an den ein oder anderen Übungs-Feueralarm oder andere Katastrophenübungen erinnern. Aber wie übt man die Bedrohung im Ernstfall aus dem Internet?

Laut Reuters und Financial Times steht genau das heute im Londoner Finanzviertel auf dem Plan. In einer Simulation namens „Waking Shark II“ soll geprüft werden wie gut Banken, Börse und Finanzbehörden auf Hackerangriffe reagieren. Doch das ist nicht die erste Übung dieser Art. „Waking Shark I“ fand im Vorfeld der Olympischen Spiele 2012 statt.

Im Juli wurde auf der Wall Street unter der Bezeichnung „Quantum Dawn 2″ ein Aktien-Sell-Off und der Angriff auf diverse Institutionen durch Hacker geprobt. Auch dort nahmen neben den Banken und den betreffenden Ministerien auch das FBI und die Börsenaufsicht teil. Ziel dieses Planspiels war jedoch nicht nur die Übung und Vorbereitung des Ernstfalls, sondern auch ein politisches. Zu dem betreffenden Zeitpunkt befand sich der Cyber Intelligence Sharing and Protection Act in der Abstimmung des Senats. Der Gesetzesentwurf hatte unter anderem zum Gegenstand, den Austausch von persönlichen Daten zwischen Unternehmen und der US-Regierung bei Bedrohungen aus dem Internet zu vereinfachen. Das Gesetz wurde schon 2012 zum ersten Mal im Repräsentantenhaus verabschiedet und scheiterte am Senat. Trotz der Verbildlichung der Bedrohung durch die Übung, die nach fünf von sechs geplanten Stunden abgebrochen wurde, da die Situation außer Kontrolle geriet, wiederholte sich die Ablehnung.

Ganz realistisch wird die heutige „Waking Shark II“-Übung aber wohl doch nicht sein. Laut den Angaben von Reuters soll sich der Großteil der Teilnehmer in einem Raum befinden und den gemeinsamen Umgang und die Kommunikation zur Verhinderung streikender Geldautomaten und von Liquiditätsengpässen üben.

Abgesehen von politischer Willensbildung mit Hinblick auf Gesetzesänderungen wie im New Yorker Beispiel dürften die Übungen aus dem Bewusstsein motiviert sein, dass der eigene Schutz im Falle eines Angriffs nicht gesichert ist und dass Angriffe auf Finanzsysteme immer häufiger auftreten.

Im April hatte sich eine Gruppe von Männern Zugriff auf eine Filiale der Barclays Bank verschafft und dabei 1,3 Mio. Pfund gestohlen, indem sie einen Keyboard-Video-Mouse-Switch an einem Rechner der Bank installierten und so aus der Ferne Geld überweisen konnten. Nach dem selben Schema wurden mit diesem Gerät, das in Deutschland etwa für 20–30 Euro zu haben ist, Angriffe auf Santander durchgeführt.

Ein weitreichender, erfolgreicher Angriff erfolgte im März auf Südkorea, nach dem es zu einem Ausfall von Netzwerken in zwei Banken und drei Fernsehsendern kam, der die Börsenkurse zum Absturz brachte.

Dass aber eine Regulierung und Absicherung der Finanzmärkte selbst und alle Befugnisse zum Informationsaustausch zwischen Banken und Behörden nicht reichen werden, zeigt ein Vorfall aus dem April diesen Jahres.

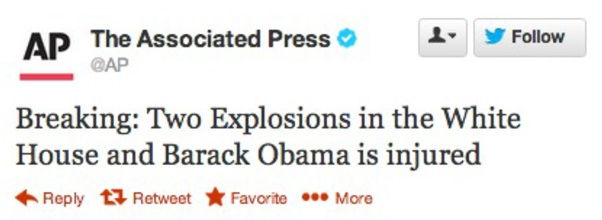

Nach Auftauchen der Falschmeldung aus dem gehackten Twitteraccount der Associated Press, die berichtete, es habe eine Explosion im Weißen Haus gegeben und Obama sei verletzt, brachen die US-Börsenkurse ein, bis die Meldung offiziell revidiert werden konnte. Das zeigt, wie fragil der Finanzmarkt selbst gegenüber Angriffen ist, die sich nicht direkt gegen ihn richten.

Im Juli hatte die Internationale Organisation der Wertpapieraufsichtsbehörden (IOSCO) einen Bericht veröffentlicht, dem zu Folge 53% der internationalen Börsensysteme im vergangenen Jahr zum Ziel von Cyber-Angriffen wurden. Diese beabsichtigen vermehrt weniger die persönliche Bereicherung der Angreifer als vielmehr die Destabilisierung der Finanzmärkte im Allgemeinen, beispielsweise durch DDoS-Attacken. Auch hier wurden die mangelnden Befugnisse zum Informationsaustausch auf internationaler Ebene als Risiko angemahnt.

Es bleibt zu hoffen, dass die Konsequenz aus dem Ausgang der heutigen Übung nicht in der kopflosen Ausweitung dieser Befugnisse bestehen wird, sondern in technischer Sicherung und Strategien gegen Social-Engineering-Vorkommnisse, wie dem Streuen von Falschinformationen.