Hacking

-

Geheimdienstkontrolle: „Kontrolle darf nicht davon abhängen, ob der Geheimdienst freiwillig kooperiert“

Raum für IT-Fachkräfte des BND: Die ehemalige Kommunikationszentrale in Pullach. Aus dem <a href="https://netzpolitik.org/2014/rezension-nachts-schlafen-die-spione-letzte-ansichten-des-bnd-in-pullach/">Buch „Nachts schlafen die Spione“</a>. Geheimdienstkontrolle: „Kontrolle darf nicht davon abhängen, ob der Geheimdienst freiwillig kooperiert“ Das Bundesverwaltungsgericht hat eine Klage der Bundesdatenschutzbeauftragten gegen den BND abgewiesen. Damit entsteht eine kontrollfreie Zone. Die Behördenchefin nennt diese Situation bei der Geheimdienstkontrolle „absurd“. Menschenrechts- und Geheimdienstexperten sehen nun die Bundesregierung in der Pflicht, eine wirkungsvolle Kontrolle zu schaffen.

-

Klimabewegung: FBI ermittelt gegen Exxon-Lobbyisten wegen Hacking

Anlage von ExxonMobil in Rotterdam. (Archivbild) Klimabewegung: FBI ermittelt gegen Exxon-Lobbyisten wegen Hacking Eine Recherche der Nachrichtenagentur Reuters belegt, dass der Ölkonzern ExxonMobil tiefer in das Hacking von Umweltaktivist:innen verwickelt ist als bisher bekannt. Das ausgespähte Material wurde zur Diskreditierung von Klima-Klagen gegen den Konzern genutzt.

-

Hacker im Film: Geschichten des Widerstands

Hacker: Hauptsache Kapuzenpulli. Hacker im Film: Geschichten des Widerstands Was hat die Darstellung von Hackern im deutschen Film und Fernsehen eigentlich mit der echten Welt zu tun? Und welche Klischees werden in Hackerfilmen bedient? Diesen Fragen widmet sich Buchautor William Mahan im Gespräch mit Caspar Clemens Mierau, Constanze Kurz und Marcus Richter. Wir sprechen insbesondere über die Filme „23“, „Who am I“ und „The Billion Dollar Code“.

-

Staatstrojaner: Polizei in Frankreich soll Telefone hacken dürfen

Die Polizei In Frankreich: darf ab jetzt auch in der Hosentasche dabei sein. Staatstrojaner: Polizei in Frankreich soll Telefone hacken dürfen In Frankreich soll die Polizei den Standort von Verdächtigen über ihre Telefone und sonstigen Geräte verfolgen und sie aus der Ferne abhören dürfen. Kritiker:innen warnen davor, dass Staatstrojaner grundlegende Freiheitsrechte gefährden.

-

Katar-Recherche: Hackingangriffe gegen WM-Kritiker:innen

Der Golfstaat ließ Michel Platini offenbar während laufender Ermittlungen hacken (Symbolbild) Katar-Recherche: Hackingangriffe gegen WM-Kritiker:innen Katar hat offenbar in großem Ausmaß Kritiker:innen des Regimes weltweit ausspionieren lassen. Zu den zahlreichen Missständen im Vorfeld der Fußball-WM tritt nun ein Hacking-Skandal mit enormer politischer Sprengkraft.

-

Emotet: Darf das BKA Schadsoftware auf infizierten Rechnern manipulieren?

Polizist bei der Beschlagnahme von Emotet-Infrastruktur Emotet: Darf das BKA Schadsoftware auf infizierten Rechnern manipulieren? Das Bundeskriminalamt war daran beteiligt, die Infrastruktur der Schadsoftware-Familie Emotet zu zerschlagen. Dabei haben die Ermittler offenbar auf 40.000 infizierten Systemen Daten verändert. Das ist ein schwerwiegender Eingriff, zur Rechtsgrundlage schweigen die Beteiligten.

-

Staatstrojaner im Gesetzentwurf: Mehr Befugnisse zur heimlichen „Online-Durchsuchung“

In der Realität dürfte der Staatstrojaner etwas weniger auffällig aussehen. Staatstrojaner im Gesetzentwurf: Mehr Befugnisse zur heimlichen „Online-Durchsuchung“ Verdecktes staatliches Hacking in Form der „Online-Durchsuchung“ soll künftig in noch mehr Fällen erlaubt sein. Die Bundesregierung begründet die Erweiterung der hochumstrittenen Durchsuchung von Computern oder Smartphones mit Hilfe von Spionagesoftware damit, dass es einfach praktisch sei. Ein Kommentar.

-

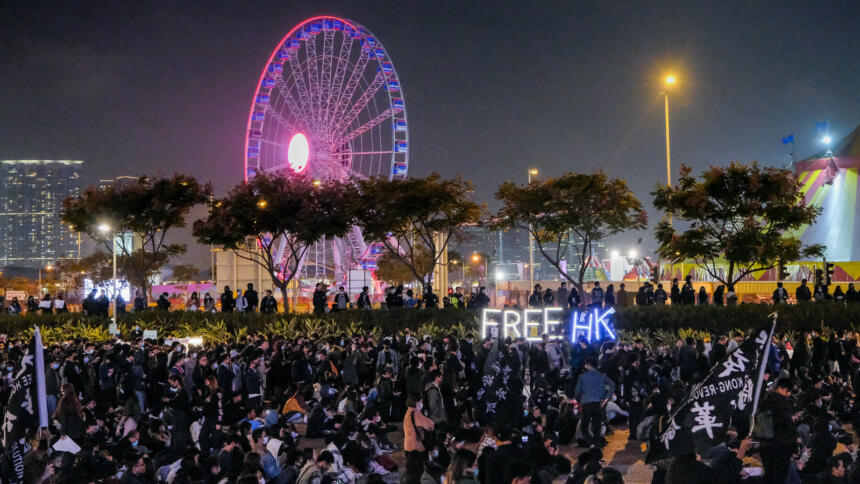

Hongkong: Polizei forscht nach Massenfestnahmen Demokratie-Aktivisten digital aus

Demonstration in Hongkong im Jahr 2019 (Archivbild) Hongkong: Polizei forscht nach Massenfestnahmen Demokratie-Aktivisten digital aus Nach der Niederschlagung der Demokratie-Proteste werden nun die Geräte von Aktivist:innen beschlagnahmt und ausgewertet. Es gibt zudem erste Versuche, das Internet in Hongkong zu zensieren.

-

BND-Reform: Zugeständnisse, die keine sind

Wer ein „echter“ Journalist ist, soll zukünftig der BND entscheiden. (Symbolbild) BND-Reform: Zugeständnisse, die keine sind Der BND darf ausländische Medienschaffende nicht massenhaft überwachen. Doch statt die Schutzrechte der Berufsgeheimnisträger zu stärken, verschafft das Kanzleramt dem Nachrichtendienst neue Befugnisse und größtmögliche Ermessensspielräume.

-

Wissenschaftliche Dienste: Geheimes Bundestagsgutachten attackiert Hackback-Pläne der Bundesregierung

Staatliches Hacken ist wie Cyber-Symbolbilder: Finger weg. Wissenschaftliche Dienste: Geheimes Bundestagsgutachten attackiert Hackback-Pläne der Bundesregierung Deutschland sollte IT-Sicherheit defensiv ausrichten, Sicherheitslücken schließen und widerstandsfähige Systeme bauen. Das schreibt der Wissenschaftliche Dienst in einem eingestuften Gutachten, das wir veröffentlichen. Die Bundesregierung arbeitet an offensiven Kapazitäten und Hackbacks, doch das ist ineffektiv und gefährlich.

-

: Doxing, Darknet, Datenlöschung: Neues IT-Sicherheitsgesetz soll ein Rundumschlag sein

Modelleisenbahnen sollen nicht unter den Straftatbestand Digitaler Hausfriedensbruch fallen. Ein <a href="https://www.derwesten.de/kultur/fernsehen/wie-horst-seehofer-stolz-seine-modelleisenbahn-praesentiert-id11813501.html">Glück für Horst Seehofer</a>. : Doxing, Darknet, Datenlöschung: Neues IT-Sicherheitsgesetz soll ein Rundumschlag sein Der Entwurf für das IT-Sicherheitsgesetz 2.0 beinhaltet eine ganze Reihe neuer Straftaten und Strafverschärfungen – von digitalem Hausfriedensbruch, Darknet-Kriminalisierung bis hin zu Staatstrojanern gegen Hacker. Das hat mit defensiver IT-Sicherheitspolitik nichts mehr zu tun.

-

: NPP163 mit Franka, Romy und anderen Kindern auf dem 35C3

Spaß am Basteln: Im Kidspace das Chaos Communication Congress können Kinder mit Bauklötzen und Code spielen. : NPP163 mit Franka, Romy und anderen Kindern auf dem 35C3 Diese Folge ist nichts für empfindliche Ohren, denn wo Kinder regieren, dort ist es laut. Nein, wir sind nicht im Hallenbad, auch wenn es so klingt. Wir waren auf dem Jahreskongress des Chaos Computer Clubs unterwegs, dort, wo sich die Allerkleinsten tummeln: im Kidspace. Während im Hintergrund Bobbycars über die Gänge der Messe Leipzig rattern und spitze Freudenschreie durch die Halle klingen, sprechen wir mit Franka, 11, und Romy, 8, über ihre Erfahrungen auf dem Congress, die besten Workshops für Kinder und warum es lustig ist, Dinge selbst zu programmieren.

-

: Koffein für den #35C3: Drei Fragen an Kathrin Grannemann von den Coffeenerds

Kaffee gegen Spende zum Selbstaufbrühen: Am Stand der Coffeenerds ist ständig Betrieb. : Koffein für den #35C3: Drei Fragen an Kathrin Grannemann von den Coffeenerds Am Stand der Coffeenerds auf dem Kongress des Chaos Computer Clubs wird Gourmet-Kaffee nicht einfach über den Tresen gereicht. Hier muss man selbst Hand an den Filter legen – und das ist Konzept.

-

: Wie das US-Militär Hacker-Angriffe auf den Islamischen Staat vorbereitete

Der Islamische Staat geriet ins Visier des US-Militärs. (Symbolbild) : Wie das US-Militär Hacker-Angriffe auf den Islamischen Staat vorbereitete Von Motherboard veröffentlichte Dokumente geben einzigartigen Einblick in die Planungen, mit denen sich das US-Militär 2016 auf den Start einer Offensive gegen den sogenannten Islamischen Staat vorbereitet hat. Verantwortlich war das US Cyber Command (CYBERCOM), das für offensive Operationen im Netz zuständig ist.

-

Hack Back!: Interview mit Phineas Fisher über Hacken als Direkte Aktion gegen den Überwachungsstaat

Hack Back!: Interview mit Phineas Fisher über Hacken als Direkte Aktion gegen den Überwachungsstaat Phineas Fisher ist die wohl berühmteste Hacker-Persönlichkeit und selbsternannte anarchistische Revolutionärin. Im Interview spricht sie über die Politik hinter ihren Angriffen auf die Überwachungsindustrie, die türkische Regierungspartei und die katalanische Polizei. Ein Rückblick auf die Heldentaten – und ihre ersten öffentlichen Statements seit angeblichen Verhaftungen.

-

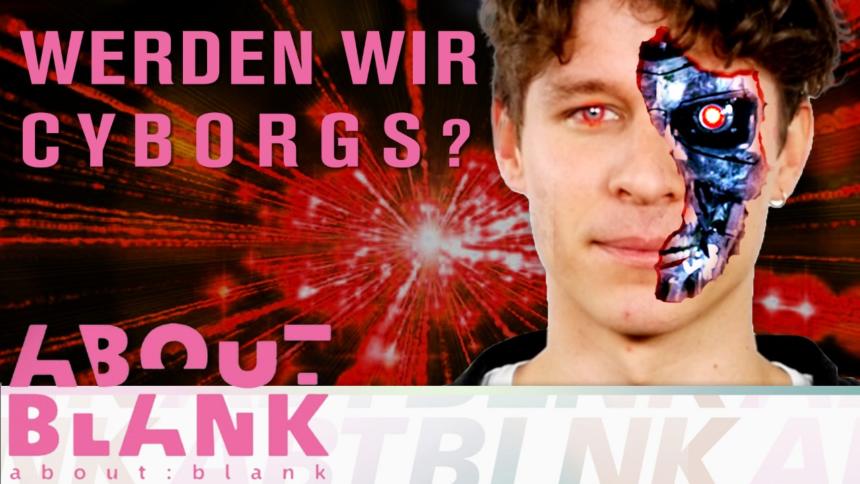

: Cyborgs? about:blank erklärt elektronische Implantate

: Cyborgs? about:blank erklärt elektronische Implantate Vom Herzschrittmacher bis zum implantierten RFID-Chip für Mitarbeiter, die möglichen Einsatzgebiete und Beweggründe für elektronische Implantate sind vielfältig. Manche Menschen, die ihre physischen und mentalen Fähigkeiten mit Hilfe von Technologien erweitern, bezeichnen sich als Cyborgs. In der neuen Folge unseres Webvideo-Formats about:blank stellt Florian Prokop Pioniere auf dem Gebiet vor und fragt, ob elektronische Implantate, trotz Sicherheitslücken, in Zukunft verpflichtend werden könnten.

-

: CCC hackt den Iris-Scanner von Samsungs Galaxy S8

Iris : CCC hackt den Iris-Scanner von Samsungs Galaxy S8 Das Samsung Galaxy S8 ist eines der ersten Smartphones, das man mit einem Iris-Scanner entsperren kann. Doch die vermeintliche Sicherheitstechnologie lässt sich mit einem Foto einer Iris und einer handelsüblichen Kontaktlinse überlisten.

In der Pressemitteilung des CCC heißt es:

Biometrische Erkennungssysteme können ihr Sicherheitsversprechen nicht einhalten: Die Iriserkennung des neuen Samsung Galaxy S8 wurde von Hackern des Chaos Computer Clubs (CCC) erfolgreich überwunden.