Hacking

-

: ARD Doku fragt „Wie gefährlich wird das Netz?“

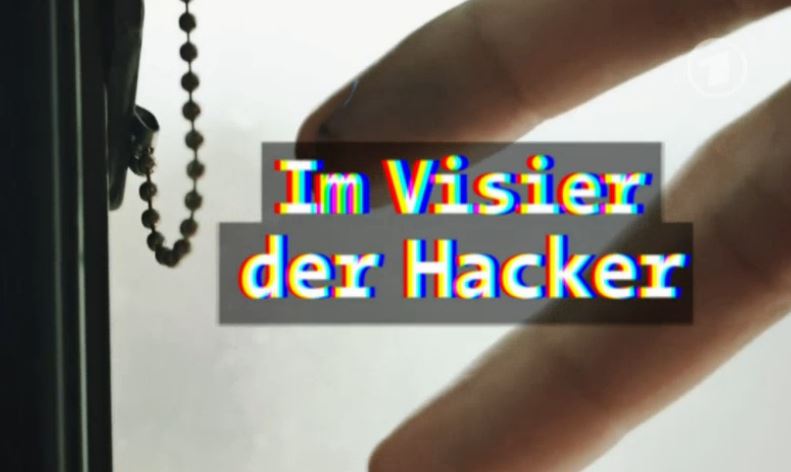

: ARD Doku fragt „Wie gefährlich wird das Netz?“ Die ARD hat am Montag die Reportage „Im Visier der Hacker – Wie gefährlich wird das Netz?“ ausgestrahlt, die es jetzt für ein Jahr in der Mediathek zu sehen gibt. Die Kernbotschaft in einem Satz: Alles ist hackbar. Egal ob Auto, Flugzeug, Schiff, Herzschrittmacher, Unternehmenssoftware, Garagentore oder auch Hefe-Zellen und Gehirnströme.

-

: Ein Jahr nach dem Tod von Aaron Swartz

: Ein Jahr nach dem Tod von Aaron Swartz Heute vor einem Jahr haben wir über den Selbstmord von Aaron Swartz am 11. Januar 2013 berichtet. Aaron war ein bekannter Aktivist und gehörte zu den Mitgründern von Reddit und Demand Progress. Er hatte bereits mit 14 Jahren an der Entwicklung des RSS-Standards mitgewirkt und war Stipendiat an der Harvard-Universität.

-

: „Waking Shark II“ – Londons Finanzsektor spielt den Hackerangriff

CC BY 2.0 via Flickr/steve.garner32 : „Waking Shark II“ – Londons Finanzsektor spielt den Hackerangriff Jeder kann sich vermutlich an den ein oder anderen Übungs-Feueralarm oder andere Katastrophenübungen erinnern. Aber wie übt man die Bedrohung im Ernstfall aus dem Internet?

Laut Reuters und Financial Times steht genau das heute im Londoner Finanzviertel auf dem Plan. In einer Simulation namens „Waking Shark II“ soll geprüft werden wie gut Banken, Börse und Finanzbehörden auf Hackerangriffe reagieren. -

: Millionen SIM-Karten durch veraltete Verschlüsselungstechnik gefährdet

: Millionen SIM-Karten durch veraltete Verschlüsselungstechnik gefährdet SIM-Karten sind das Herzstück der mobilen Kommunikation. Ohne sie wäre keine Identifikation eines bestimmten Nutzers im Telekommunikationsnetz möglich. Zusätzlich wird das Gerät im Netz angemeldet und authentifiziert. Erst mit ihr ist die Anmeldung im Netz und damit auch die Kommunikation, möglich. Wie der deutsche Sicherheitsforscher Karsten Nohl nun aufzeigt, sind alleine in Deutschland mehrere Millionen SIM-Karten im Umlauf, welche mit einfachen Mitteln gekapert werden können.

-

: Aaron’s Law: Reform des Computer Fraud and Abuse Acts

: Aaron’s Law: Reform des Computer Fraud and Abuse Acts Der Netzaktivist Aaron Swartz hat sich Anfang des Jahres das Leben genommen. Seit 2011 wurde gegen ihn unter dem Computer Fraud and Abuse Act (CFAA) mit dem Vorwurf ermittelt, Millionen öffentlich finanzierter wissenschaftlicher Publikationen, die sich hinter einer JSTOR Paywall befanden, unrechtmäßig aus dem MIT-Netzwerk heruntergeladen zu haben.

-

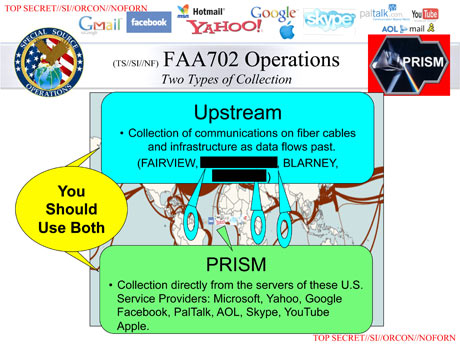

: Tausende Firmen geben Daten an Geheimdienste: „Die Öffentlichkeit wäre überrascht, wie viel Hilfe die Regierung sucht“

: Tausende Firmen geben Daten an Geheimdienste: „Die Öffentlichkeit wäre überrascht, wie viel Hilfe die Regierung sucht“ Das Ausmaß, wie viele amerikanische Firmen mit den Geheimdiensten zusammenarbeiten und Informationen übermitteln, wird immer deutlicher. Bloomberg berichtet jetzt von „tausenden“ Firmen und bezieht sich dabei auf vier Insider. Viele dieser Informationen dienen auch dazu, offensive Hacking-Operationen vorzubereiten und durchzuführen.

-

: Iran: Phishing-Kampagne vor der morgigen Präsidentschaftswahl

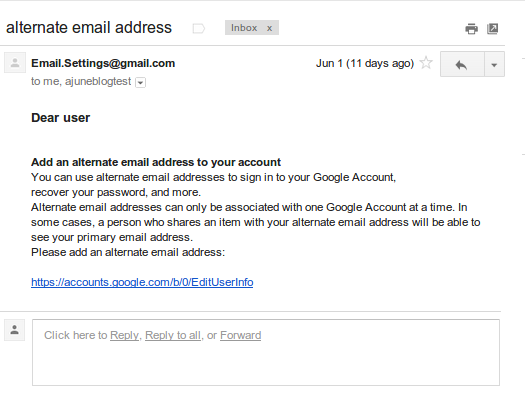

Phishing-Mail : Iran: Phishing-Kampagne vor der morgigen Präsidentschaftswahl Morgen finden im Iran sowohl Präsidentschaft- als auch Kommunalwahlen statt. Google veröffentlichte heute auf seinem Security Blog einen Artikel über mehrere Phishing-Kampagnen, die seit etwa drei Wochen laufen und die Daten zehntausender iranischer Bürgerinnen und Bürger abschnorcheln sollen. Laut Google weisen Zeitpunkt und Ziel der Kampagnen darauf hin, dass es sich um politisch motivierte Angriffe im Vorfeld der Präsidentschaftswahl handele.

-

Tailored Access Operations: Die NSA klaut jede Stunde zwei Millionen Gigabyte an Daten aus gehackten Netzen

Tailored Access Operations: Die NSA klaut jede Stunde zwei Millionen Gigabyte an Daten aus gehackten Netzen Der amerikanische Geheimdienst hat eine Gruppe, die in großem Stil in fremde Rechner und Netzwerke eindringt und Daten kopiert. Das berichtet Bloomberg unter Berufung auf Geheimdienst-Quellen sowie zwei ehemalige NSA-Chefs. Das Team „Tailored Access Operations“ erbeutet zwei Millionen Gigabyte an Daten – pro Stunde.

-

: David Nosal schuldig gesprochen unter „Computer Fraud and Abuse Act“

: David Nosal schuldig gesprochen unter „Computer Fraud and Abuse Act“ David Nosal wurde gestern in sechs Anklagepunkten schuldig gesprochen, darunter Diebstahl von Betriebsgeheimnissen und Hacking – obwohl er sich nie selbst in einem Computer gehackt hat. Das Urteil soll später in diesem Jahr verkündet werden. Nosal wollte ein Unternehmen gründen, das zu dem, bei dem er vorher gearbeitet hat, konkurriert.

-

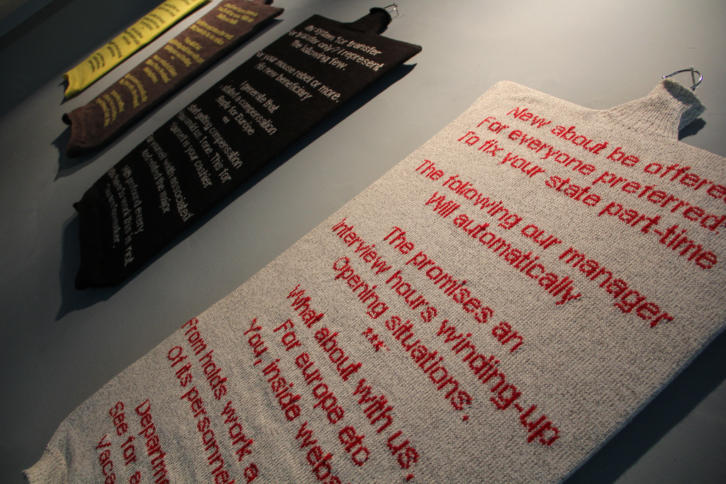

: technical textiles – Hacken, Kunst, Stricken

Das Künstler Duo von <a href="http://www.knitic.com/about/" >Knitic</a> kommt auch : technical textiles – Hacken, Kunst, Stricken Vom 11. bis 13. April findet in Berlin Wedding das ‚Mini Event’ technical textiles statt. Die Organisatorin, Fabienne Serrière, ist Systemingenieurin und veranstaltet regelmäßig das Hardware-hacking Event Hardhack. Bei technical textiles soll es u.a. um das Hacken von Strickmaschinen, computergenerierte Stickerei und Textil How-To’s bei verschiedenen Maschinen gehen.

-

: Tallinn Manual: NATO veröffentlicht Handbuch mit Cyberwar-Regeln

: Tallinn Manual: NATO veröffentlicht Handbuch mit Cyberwar-Regeln Am 15. März wurde in London das Tallinn Manual vorgestellt, ein Handbuch über Cyberwar, erstellt vom Cooperative Cyber Defence Centre of Excellence (CCDCOE) der NATO. Seit 2009 wurde es von 20 Rechtsexperten aus verschiedenen NATO-Staaten in Kooperation mit dem Internationalen Roten Kreuz und dem Cyber-Kommando der US-Armee in Estlands Hauptstadt Tallinn erarbeitet.

-

: Niederlande: Offener Brief gegen weltweit einsetzbaren Staatstrojaner

: Niederlande: Offener Brief gegen weltweit einsetzbaren Staatstrojaner Die niederländische Polizei soll die Möglichkeit bekommen, in Computer anderer Staaten einzudringen und Daten zu löschen. Ein Bündnis aus über 40 Organisationen und Sicherheitsexperten kritisiert diesen Vorschlag und fordert die Aufgabe der Pläne. Damit würde ein schlechtes Vorbild geschaffen, nach dem auch andere Staaten ihre lokalen Gesetze auf internationalen Rechnern durchsetzen würden.

-

: Open Data Hackday – eine Bilanz

: Open Data Hackday – eine Bilanz Dieser Artikel ist zuerst erschienen auf dem Blog des Open Data Network. Der Autor ist Hauke Johannes Gierow.

Der erste deutsche Open Data Hackday (am 17./18. April) ist nun vorbei, und nach dem die meisten Teilnehmer schon während der re:publica fleißig dabei waren, sind Sie wohl größtenteils in einem Zustand euphorischer Erschöpfung wieder nach Hause gekommen. -

: USA verhandeln mit Russland und UN über Computersicherheit

: USA verhandeln mit Russland und UN über Computersicherheit Die New York Times und der Guardian berichten von Gesprächen der US-Regierung mit Russland und einem Waffenkontroll-Kommittee der UN über Maßnahmen zur Cybersecurity.

Russland hat demnach einen „Cyberwar-Sperrvertrag“ im Sinne, ähnlich denen gegen Atom‑, Bio- und Chemiewaffen. Die USA dagegen sind eher daran interessiert, eine internationale Zusammenarbeit im Kampf gegen Internetkriminalität zu entwickeln.