Am Mittwochabend haben unbekannte Angreifer zahlreiche prominente und verifizierte Accounts auf Twitter übernommen und dabei Tweets abgesetzt, die zu einer Bitcoin-Abzocke führten. Unter den Accounts waren der ehemalige US-Präsident Barack Obama wie auch der demokratische Präsidentschaftskandidat Joe Biden. Betroffen waren neben Prominenten wie Kanye West oder Bill Gates auch Accounts großer Unternehmen wie Apple und Uber, außerdem prominente Kryptowährungsaccounts wie Coinbase, Binance und Gemini.

Bei den gehackten Promi-Accounts nutzten die Angreifer jeweils individuell angepasste Tweets nach dem gleichen Schema, bei anderen nicht-verifizierten Accounts wurde mit Copy-Paste gearbeitet.

Mit dem an den Hack angeschlossenen Bitcoin-Betrug erbeuteten die Angreifer fast 120.000 US-Dollar. Ob die die Angreifer Zugriff auf die privaten Nachrichten der Accounts hatten oder im Hintergrund viele Daten abgesaugt haben, ist nicht bekannt. Diese Daten könnten für Erpressungen oder andere Zwecke genutzt werden.

Twitter bestätigt Angriff auf interne Systeme

Schon früh berichtete der IT-Security-Reporter Joseph Cox von Motherboard mit Verweis auf zwei anonyme Quellen darüber, dass Screenshots des internen Twitter-Admin-Panels aufgetaucht seien. Laut seinem Bericht hat Twitter die Screenshots dieses Panels gelöscht und die Accounts derer gesperrt, die diese Screenshots verbreiteten.

Dass die Angreifer Zugriff auf die internen Systeme von Twitter hatten, bestätigte das Unternehmen mittlerweile: Twitter geht davon aus, einen „koordinierten Social-Engineering-Angriff“ aufgedeckt zu haben, mit dem erfolgreich Mitarbeiter:innen mit Zugang zu internen Systemen und Werkzeugen ins Visier genommen wurden.

Motherboard berichtet in einem weiteren Artikel, dass die Angreifer einen Twitter-Angestellten bezahlt hätten, um Zugriff zu erlangen.

Der erlangte Zugang sei laut Twitter genutzt worden, „um die Kontrolle über viele gut sichtbare (einschließlich verifizierte) Konten zu übernehmen und in ihrem Namen zu twittern“. Twitter untersuche, welche anderen böswilligen Aktivitäten die Angreifer möglicherweise durchgeführt haben oder auf welche Informationen sie zugegriffen hätten.

Twitter habe die betroffenen Konten gesperrt und die geposteten Tweets der Angreifer gelöscht. Im Zug der Maßnahmen sei auch „Funktionalität für eine viel größere Gruppe von Konten eingeschränkt“ worden, gemeint sind damit unter anderem alle verifizierten Accounts. Sie konnten über Stunden nicht mehr twittern. Intern habe Twitter Schritte unternommen, um den Zugang der Mitarbeiter zu Systemen und Instrumenten während der Dauer der Untersuchung einzuschränken, heißt es weiter im Twitter-Thread zu der Attacke.

Sicherheitspolitische Bedeutung

Mit so einem umfassenden Zugriff auf bedeutende Accounts sind ganz andere Dinge möglich als nur ein banaler Bitcoin-Betrug, bei dem gerade einmal 12 Bitcoin gewonnen wurden. Deswegen wirft der Hack vor allem Fragen der internationalen Sicherheit auf.

Einerseits hätten die Angreifer die Accounts von offiziellen Repräsentanten, Außenminister:innen, Botschaften oder Nachrichtenorganisationen für koordinierte und orchestrierte Tweets nutzen können – um damit zum Beispiel zwischenstaatliche Konflikte anzufeuern. Gegen die Möglichkeiten eines solchen Kommunikationsangriffs mit verifizierten Top-Accounts muten Troll-Farmen und Propaganda-Accounts zur Diskurs-Beeinflussung wie Kindergarten an.

Wie aufgrund der schnellen und manchmal missverständlichen Kommunikation auf Twitter internationale Konflikte eskalieren könnten, hat gerade in dieser Woche das King’s College London in der Studie „Escalation by Tweet“ (PDF) beschrieben. Denkbar sind mit einem so umfangreichen Zugriff auf Unternehmensaccounts aber auch größere Börsenbewegungen und Spekulationsgewinne mit Insiderwissen.

Auf der anderen Seite war auch Twitters Reaktion gefährlich: Für mehrere Stunden ließ Twitter alle verifizierten Accounts mit dem blauen Haken nicht mehr twittern. Das betrifft auch viele offizielle Accounts von Polizeien und staatlichen Stellen, die sich in der schnellen Kommunikation auf den privaten Kurznachrichtendienst verlassen und nicht mehr twittern konnten.

Die Tweetsperre für verifizierte Accounts führte unter anderem dazu, dass beispielsweise Medien sich neue Accounts erstellten, die sie mittels Retweets ihrer verifizierten Accounts zur Verbreitung von Nachrichten nutzten.

Nutzer:innen nehmen es mit Humor

Twitter wäre nicht Twitter, wenn viele Nutzer:innen den Angriff nicht mit Humor genommen hätten. So wurde die mehrstündige Abwesenheit der verifizierten Accounts, Promis und Politiker als „sturmfreie Bude“ interpretiert. Andere freuten sich, dass endlich Trump einmal für ein paar Stunden nicht twittern durfte oder beklagten sich ironisch, dass sie zensiert worden seien.

Ergänzungen

Wir freuen uns auf Deine Anmerkungen, Fragen, Korrekturen und inhaltlichen Ergänzungen zum Artikel. Bitte keine reinen Meinungsbeiträge. Unsere Regeln zur Veröffentlichung von Ergänzungen findest Du unter netzpolitik.org/kommentare. Deine E-Mail-Adresse wird nicht veröffentlicht.

6 Kommentare zu „Warum es so gefährlich war, dass Hacker über Twitters interne Systeme prominente Accounts steuern konnten“

,

Gibt es eigentlich noch mehr Screenshots von den Twitter-Panels oder nur diesen einen?

,

Es gibt noch einen anderen, schau mal bei Motherboard in den Artikeln von Cox nach.

,

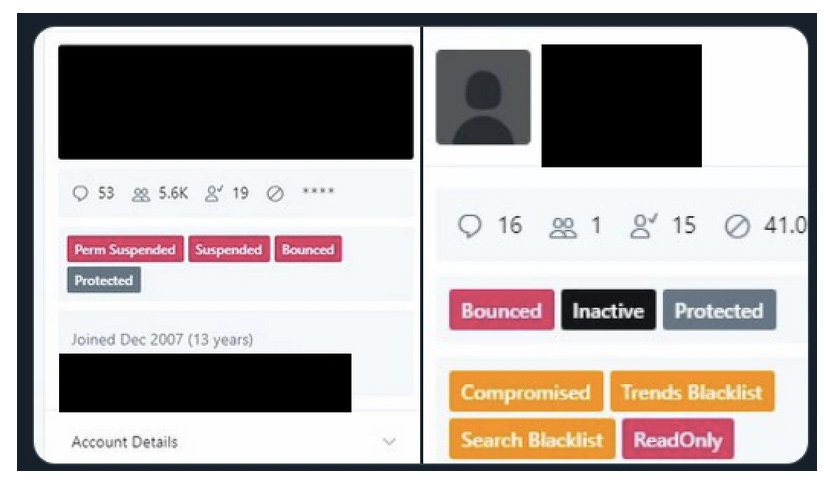

Der Screenshot ist sehr interessant. Schaut mal was es da gibt: Trends Blacklist, Search Blacklist.

Klingt so, als würde der Benutzer von den Trends und der Suche zensiert werden, aber ohne, dass man es direkt zugibt. Diese Methoden erinnern mich an TikTok, wo man auch eine fein abgestimmte (und teils heimliche) Zensur vornimmt. Da drängt sich ja die Frage auf: Welche geheimen Blacklists gibt es sonst noch so? Und evtl. noch andere heimliche Zensurmethoden?

Oder macht Twitter öffentlich, wenn ein Benutzer auf einer der Blacklists steht? (Ich benutze Twitter so gut wie nie.)

Die anderen Labels wie „Suspended“ sind relativ offensichtlich, aber ich habe keine Ahnung, was „Bounced“ bedeuten könnte. Irgendwelche Ideen?

Vielleicht war es gar nicht so schlecht, dass Twitter gehackt wurde, dann haben wir nämlich endlich einen (kleinen) Einblick, wie es intern so läuft. :D

Das nimmt natürlich an, dass der Screenshot kein Fake ist. Wurde die Echtheit des Screenshots bestätigt?

,

Bestätigt wurde nichts, aber Twitter löschte die Screenshots auf der ganzen Plattform aufgrund ‚Verletzung der Nutzungsbedingungen’.

,

Es gibt keine offizielle Bestätigung, aber wie im Artikel beschrieben geht Twitter stark dagegen vor, dass diese Screenshots verbreitet werden und sperrt viele Accounts weil sie gegen die Nutzungsbedingungen verstoßen hätten.

,

Laut einiger Nutzer habe der Twitter CEO im US Kongress die Existenz solcher Funktionen wie auf den Screenshots dementiert. Kann ich nicht bestätigen, aber ist definitiv interessant, ob er tatsächlich nachweislich unter Eid gelogen hat. Falls ja, würde Trump das sicherlich als Vorwand nehmen um stärker gegen Twitter vorzugehen. Und auch ob er intern seinen Posten behalten dürfte wäre interessant. Aber alles nicht bestätigt.

Außerdem würde mich interessieren, wie jetzt strafrechtlich dagegen vorzugehen versucht wird. Es gibt ja diverse interessante Spekulationen, dass Trump das beauftragt habe. Das solle man ja daran merken, dass kein republikanischer Account genutzt worden sei.

Ich persönlich fände interessant, ob Nordkorea damit zu tun hat, da Kryptowährungsdiebstahl dort ja eine regelmäßige Geldquelle ist.

Dieser Artikel ist älter als 5 Jahre, daher sind die Ergänzungen geschlossen.