Die westlichen Geheimdienste betreiben aktive Man-in-the-middle-Angriffe gegen verschlüsselte Internet-Kommunikation, die auch der Iran schon eingesetzt hat. Das geht aus internen Folien hervor, die im Rahmen eines brasilianischen Fernseh-Berichts ausgestrahlt wurden. Gleichzeitig gibt der Nationale Geheimdienstdirektor der USA zu, Wirtschaftsspionage zu betreiben.

Vor einer Woche erhielt die Öffentlichkeit mit „Projekt Bullrun“ einen kleinen Einblick in die Fähigkeiten der westlichen Geheimdienste, verbreitete Verschlüsselungs-Technologien zu knacken und zu umgehen. Im Bericht des brasilianischen Fernseh-Senders Rede Globo über die Ausspähung der Ölfirma Petrobras sind ein paar weitere Details zu Entschlüsselungsmethoden der Schlapphüte enthalten.

Man-in-the-middle-Angriffe

Neben der Schwächung von Standards, Änderungen an Soft- und Hardware und Zugsamenarbeit mit Unternehmen unternehmen die Dienste demnach auch aktive Man-in-the-middle-Angriffe auf verschlüsselte Verbindungen. Ryan Gallagher hat das für das Online-Magazin Slate nochmal ausgegraben:

Neben der Schwächung von Standards, Änderungen an Soft- und Hardware und Zugsamenarbeit mit Unternehmen unternehmen die Dienste demnach auch aktive Man-in-the-middle-Angriffe auf verschlüsselte Verbindungen. Ryan Gallagher hat das für das Online-Magazin Slate nochmal ausgegraben:

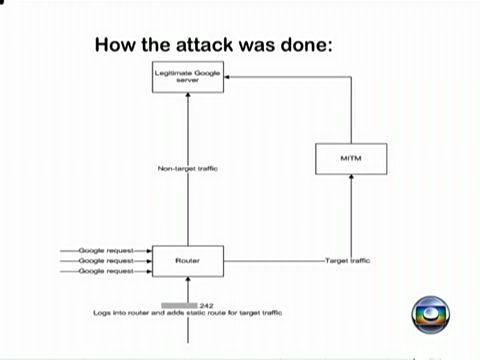

In einigen Fällen haben GCHQ und NSA anscheinend einen aggressiveren und umstritteneren Ansatz gewählt. In mindestens einem Fall haben sie einen Man-in-the-middle-Angriff durchgeführt, um Googles Verschlüsselungs-Zertifikate zu imitieren – und damit die Notwendigkeit der direkten Kooperation mit Google umgangen. Ein Dokument von Fantastico, anscheinend von einer NSA-Präsentation, die auch GCHQ-Slides enthält, beschreibt, „wie der Angriff [auf SSL-verschlüsselten Datenverkehr] durchgeführt wurde“. Das Dokument zeigt mit einem Diagramm, wie einer der Dienste anscheinend Internet-Router gehackt hat, um heimlich gezielten Google-Verkehr umzuleiten und mit einem gefälschten Sicherheits-Zertifikat die Informationen in unverschlüsselten Format abfangen konnte.

Diese Probleme sind keinesfalls neu. Im letzten Jahr hatte allem Anschein nach der Iran ebenfalls einen Man-in-the-middle-Angriff auf Google-Dienste durchgeführt. Dazu verwendeten sie Zertifikate der gehackten niederländischen Zertifizierungsstelle DigiNotar. Ein weiterer Screenshot belegt jetzt, dass auch die westlichen Dienste „entweder diesen Hack durchgeführt haben oder ihn ausgenutzt haben“, wie Bruce Schneier schreibt. (Was war jetzt nochmal der Unterschied zwischen Iran und USA? Achja, die einen waren ja eine Demokratie!!1)

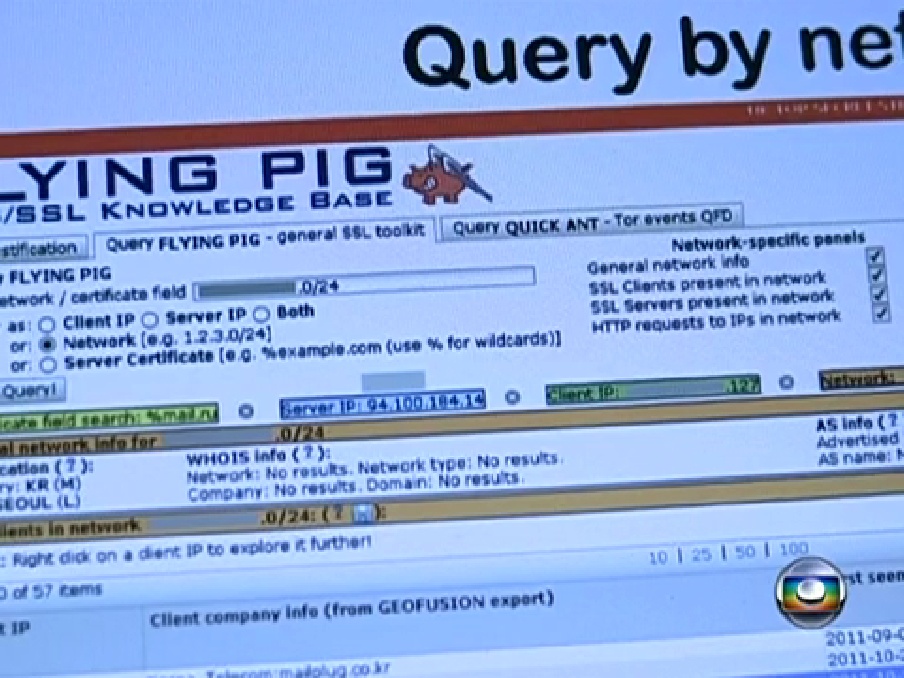

Flying Pig gegen SSL und Tor

Dokumente aus der GCHQ-Einheit „Netzwerk-Ausbeutung“ zeigen, dass sie unter dem Namen „Flying Pig“ ein Programm betreiben, das als Reaktion auf die zunehmende Verwendung von SSL-Verschlüsselung bei E‑Mail-Anbietern wie Yahoo, Google und Hotmail gestartet wurde. Das „Flying Pig“ System scheint unter anderem zu erlauben, Informationen im Zusammenhang mit dem Anonymisierungsnetzwerk Tor zu erheben und Spionen zu ermöglichen, Informationen über bestimmte SSL-Verschlüsselungs-Zertifikate zu sammeln und zu verwenden. Die Einheit „Netzwerk-Ausbeutung“ brüstet sich in einem Dokument damit, dass es in der Lage ist, Datenverkehr nicht nur von Netzwerken ausländischer Regierungen zu sammeln, sondern auf von Fluggesellschaften, Energie-Unternehmen und Finanzorganisationen.

Phobos vom Tor Projekt antwortet darauf in einem Blog-Beitrag:

Es ist nicht klar, was NSA oder GCHQ tun können und was nicht. Es ist nicht klar, ob sie verschiedene in Tor verwendete Krypto „knacken“, ob sie nur Tor-Exit-Relais „tracken“ oder ob sie ihr eigenes Tor-Netzwerk betreiben.

Was wir wissen ist, dass wenn jemand das gesamte Internet auf einmal beobachten kann, sie auch Datenverkehr beobachten können, der ins Tor-Netzwerk geht und der aus ihm herausgeht. Das dürfte Tor-Benutzer de-anonymisieren. Das Problem beschreiben wir selbst in unseren häufig gestellten Fragen.

Stormbrew: Internet-Verkehr „Upstream“ abschnorcheln

Auch zum Überwachungs-Programm Stormbrew gab es neue Details:

Auch zum Überwachungs-Programm Stormbrew gab es neue Details:

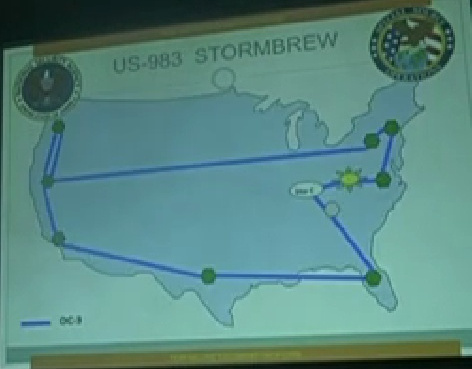

Andere Dokumente zeigen, dass das sogenannten STORMBREW-Programm der NSA, das Internet-Verkehr direkt auf den Glasfaser-Kabeln abhört, mit der Hilfe von „zentralen Partner-Firmen“ an circa acht wichtigsten Standorten in den USA durchgeführt wird, wo es Zugang zu „internationalen Kabeln, Routern und Switches“ gibt. Laut einer geleakten Karte der NSA, findet diese Überwachung an Netzwerk-Knotenpunkten in Washington, Florida, Texas, an zwei Stellen in Kalifornien, und an drei weiteren Standorten in oder in der Nähe von Virginia, New York und Pennsylvania statt.

Weitere Folien gibt’s im Eintrag auf der englischen Wikipedia.

Überwachungs-Ziele: Banken und Hardware-Hersteller

Auch ein paar neue Überwachungs-Ziele nennt Rede Globo:

Darüber hinaus zeigen Dokumente, dass die NSA offenbar die Computernetze der saudi-arabischen Riyad Bank und des chinesischen Techonogie-Konzerns Huawei überwacht hat.

Die NSA betreibt auch ein Programm mit dem Namen SHIFTINGSHADOW, das scheinbar Kommunikations- und Standortdaten von zwei großen Mobilfunk-Anbietern in Afghanistan durch einen „fremden Zugangspunkt“ leiten.

Nochmal offiziell: Wirtschaftsspionage

Aber eigentlich dient das nur dem Kampf gegen den Terror? Oder? Nun, mit diesem Mythos räumt jetzt sogar der Nationale Geheimdienstdirektor James Clapper auf:

Wir sammeln diese Informationen für viele wichtige Zwecke: Zum einen kann es den USA und Verbündeten früh vor internationalen Finanzkrisen warnen, die sich negativ auf die Weltwirtschaft auswirken könnten. Es kann auch einen Einblick in Wirtschaftspolitik oder Verhaltensweisen anderer Länder geben, die globale Märkte beeinflussen könnten.

Offizieller wird die Ansage „Wir betreiben Wirtschaftsspionage“ nicht mehr.