Es gibt neue Dokumente aus Snowdens Fundus. Die Presse hat lange überlegt, wie sich die NSA Zugang zu den Clouds bzw. den Benutzerdaten von Google und Yahoo verschafft. Ob eine enge Kooperation zwischen den Unternehmen und der NSA besteht, oder nicht. Veröffentlichungen der Washington Post bringen nun etwas Licht ins Dunkel. MUSCULAR nennt sich das Programm, mit dem NSA und GCHQ den internen Datenverkehr zwischen den Rechenzentren von Yahoo und von Google abhören, speichern und entschlüsseln. Da diese Datenzentren über verschiedene Kontinente verteilt sind, operiert die NSA mit wesentlich größerer Freiheit, als z.B. beim Prism Programm. Das Geheimdienstgericht hat z.B. keine Aufsicht über Aktivitäten, die unter der Executive Order 12333 ausgeführt werden – wie MUSCULAR.

Es gibt neue Dokumente aus Snowdens Fundus. Die Presse hat lange überlegt, wie sich die NSA Zugang zu den Clouds bzw. den Benutzerdaten von Google und Yahoo verschafft. Ob eine enge Kooperation zwischen den Unternehmen und der NSA besteht, oder nicht. Veröffentlichungen der Washington Post bringen nun etwas Licht ins Dunkel. MUSCULAR nennt sich das Programm, mit dem NSA und GCHQ den internen Datenverkehr zwischen den Rechenzentren von Yahoo und von Google abhören, speichern und entschlüsseln. Da diese Datenzentren über verschiedene Kontinente verteilt sind, operiert die NSA mit wesentlich größerer Freiheit, als z.B. beim Prism Programm. Das Geheimdienstgericht hat z.B. keine Aufsicht über Aktivitäten, die unter der Executive Order 12333 ausgeführt werden – wie MUSCULAR.

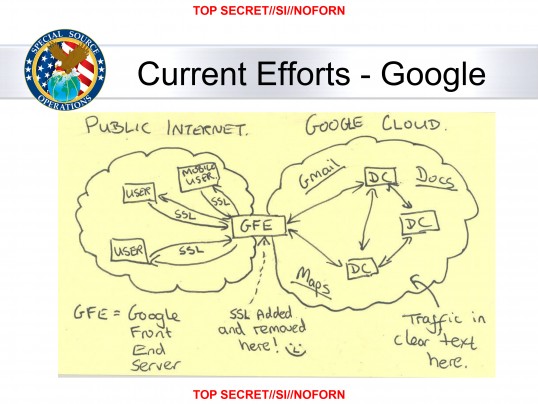

Durch das MUSCULAR Programm hören NSA und GCHQ den Datenverkehr direkt innerhalb des Cloud-Netzwerkes von Yahoo oder Google ab, da dieser unverschlüsselt und in eigenen Glasfaser-Netzwerken übertragen wird. Wie man in der Grafik sieht, verbinden sogenannte „Google Front-End Server“ die Google Cloud mit dem restlichen Internet. Google fing erst diesen September damit an den Cloud-Datenverkehr in den eigenen Cloud-Glasfasernetzen zu verschlüsseln. So sagte Eric Grosse, Vize-Präsident für Security-Engineering bei Google, dass es sich um ein Wettrüsten handele.

Durch das MUSCULAR Programm hören NSA und GCHQ den Datenverkehr direkt innerhalb des Cloud-Netzwerkes von Yahoo oder Google ab, da dieser unverschlüsselt und in eigenen Glasfaser-Netzwerken übertragen wird. Wie man in der Grafik sieht, verbinden sogenannte „Google Front-End Server“ die Google Cloud mit dem restlichen Internet. Google fing erst diesen September damit an den Cloud-Datenverkehr in den eigenen Cloud-Glasfasernetzen zu verschlüsseln. So sagte Eric Grosse, Vize-Präsident für Security-Engineering bei Google, dass es sich um ein Wettrüsten handele.

It’s an arms race. We see these government agencies as among the most skilled players in this game.

Das MUSCULAR Programm sendete z.B. im Januar dieses Jahres über 181 Millionen Datensätze aus den Clouds von Google und Yahoo nach Fort Meade. „Datensatz“ kann hier alles bedeuten – Verbindungsdaten, Mail-Inhalte, Chat-Protokolle oder schlichtweg alles, was einer Person zugeordnet werden kann. All die Daten, an die die NSA nicht über Prism (und dessen Restriktionen durch FISA und Patriot Act) herankommt, werden sich anscheinend durch MUSCULAR einverleibt. So sagte auch ein ehemaliger NSA Analyst gegenüber der Washington Post, dass die NSA unzähliger Anwälte beschäftigt, um die rechtlichen Grenzen möglichst geschickt auszulegen.

Look, NSA has platoons of lawyers and their entire job is figuring out how to stay within the law and maximize collection by exploiting every loophole. It’s fair to say the rules are less restrictive under Executive Order 12333 than they are under FISA.

Letztlich zeigen die neuen Dokumente, wie aggressiv NSA und GCHQ bei der Suche nach möglichst vielen Daten vorgehen. Selbst wenn der Datenverkehr innerhalb der Clouds bisher – leider (!) – unverschlüsselt ist und Google erst jetzt auf verschlüsselten Datenverkehr umstellt, handelt es sich hier um einen Einbruch in ein privates Kommunikationsnetzwerk durch NSA und GCHQ. Alles mit der Rechtfertigung, dass man so viele Daten wie möglich braucht, um die Arbeit zu erledigen.