An Thüringer Universitäten gibt es eine RFID-basierte Chipkarte, die gleichzeitig Studierendenausweis, Dienstausweis, Bibliotheksnutzerkarte, Bezahlmedium, Bahn‑, Bus- und Nahverkehrsticket sowie Zutrittsberechtigungskarte ist. Die Uni Jena beschreibt die Thüringer Hochschul- und Studentenwerkskarte (thoska) so:

thoska ist eine multifunktionale Chipkarte, die die Funktionen bisher genutzter Magnetkarten, Ausweise und Schlüssel in sich vereint. Mit ihr können Verwaltungs- und Zahlungsabläufe effizienter, schneller und kundenfreundlicher gestaltet werden. thoska besitzt einen integrierten Chip, welcher eine kontaktlose Datenkommunikation im Rahmen der verschiedenen Anwendungen ermöglicht. Die an fast allen Hochschulen in Thüringen eingesetzte thoska gibt es mit unterschiedlichen Funktionen für unterschiedliche Nutzergruppen.

Die thoska basiert auf dem System MIFARE Classic, dessen Unsicherheit Karsten Nohl und Henryk Plötz schon 2007 auf dem 24C3 demonstrierten.

Jetzt haben sich ein paar Nerds die Thüringer Karten nochmal genauer angeschaut – und einige Schwachstellen gefunden. Diese „thoska disclosure“ veröffentlichen sie auf einer eigenen Webseite als Tor Hidden Service: thoskavyssbw3rgo.onion (mit Tor Browser aufrufen. Gateway: onion.cab)

Diese Seite setzt sich mit den Schwachstellen der Thüringer Hochschulkarte thoska auseinander. Bei der thoska handelt es sich um eine Identifikationskarte aber auch um ein mittelgroßes Bezahlsystem mit rund einer Million Nutzern. Unter Ausnutzung der Schwachstellen kann beispielsweise beliebig Geld für die kontaktlose Bezahlung in den Mensen des Studentenwerks generiert werden. Auch Kopierer können damit verwendet werden. Denkbar sind auch Manipulationen des Immatrikulationsstatus. Diverse Türöffnungssysteme in den Universitätseinrichtungen, aber auch im Uniklinikum können darüber umgangen werden. Es wird gezeigt, wie sich zulässige Karten ohne physikalischen Zugriff auf das Original, nachbilden lassen. Es ist sogar ein Szenario denkbar, in dem sich durch bloßes Auslesen, durch die Tasche, die Identität einer Person feststellen lassen kann.

Der Hacker und Spezialexperte „starbug“ kommentiert diese neuen Erkenntnisse gegenüber netzpolitik.org:

Wir haben bereits 2008 den in Mifare Classic verwendeten Krypto-Algorithmus extrahiert (siehe USENIX Security Symposium 2008). Seit der Veröffentlichung gilt Mifare Classic als gebrochen und sollte nicht mehr eingesetzt werden. Es gibt inzwischen RFID-Karten, die einen Mifare Classic Chip ohne Aufwand und spezielles wissen komplett klonen können. Ein Umstieg auf sicherere Alternativen wie z.B. Mifare DESFIRE ist daher dringend anzuraten.

Wir haben ein Interview mit den anonymen Hacker/innen geführt:

Wir haben ein Interview mit den anonymen Hacker/innen geführt:

netzpolitik.org: Wer seid ihr?

thoska disclosure: Wir sind ein loser Zusammenschluss von technikaffinen Studierenden in Thüringen.

netzpolitik.org: Warum veröffentlicht ihr eure Erkenntnisse (möglichst) anonym? Fürchtet ihr juristische Verfolgung? Von wem?

thoska disclosure: Die Lücke im Crypto1-Algorithmus ist schon seit 2007 bekannt. Außerdem haben sich Leute seit der Einführung der Thoska mit deren Manipulation beschäftigt (siehe Akrützel-Artikel). Spätestens mit der Leisefuchs-Veröffentlichung 2012 an der FH Schmalkalden kursiert eine konkrete Anleitung.

Wir wollen nicht in den Fokus möglicher Ermittlungen geraten, da wir es für sehr wahrscheinlich halten, dass die Schwachstelle bereits ausgenutzt wird und eine illegale Verwendung nicht ausgeschlossen werden kann. Unsere lückenlose Dokumentation zeigt, dass keine Rocket Science nötig ist um zu den selben Ergebnissen zu kommen.

netzpolitik.org: Wie lange habt ihr thoska erforscht?

thoska disclosure: Schon ’ne Weile ;-)

netzpolitik.org: Was sind eure zentralen Erkenntnisse? Was kann man mit der Karte anstellen, was man nicht sollte?

thoska disclosure: Es ist mit geringen Aufwand möglich, folgende Dinge auszunutzen:

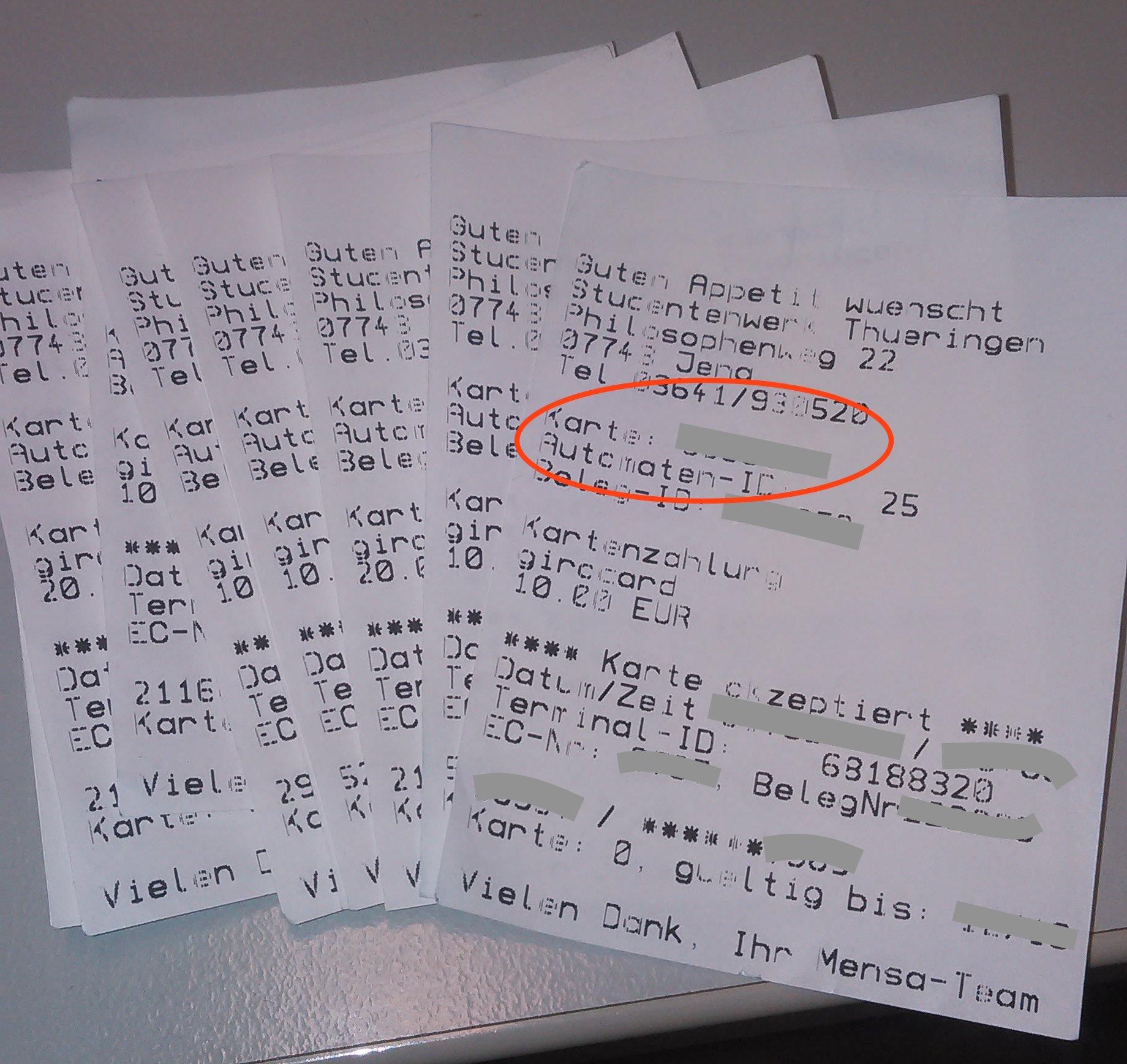

- kostenlos in Mensen einkaufen

- kostenlos kopieren/drucken

- jegliche Türen mit diesem Schließsystem öffnen: Räumlichkeiten der Uni-Klinik!1!, Räumlichkeiten der Uni/FH (teure Technik)

- Zugang zu Parkhäusern der Uni/FH

- Verlängerung des Semestertickets nach Ablauf der Studienzeit (Zug fahren)

- Auslesen fremder Karten, was personenbezogene Daten liefern kann (siehe beschriebene Methode)

netzpolitik.org: Ihr habt eine Liste mit 16 Schlüsseln veröffentlicht. Was kann man damit anstellen?

thoska disclosure: Wie auf der Seite beschrieben, ist der Datenbereich der Thoska in 16 Sektoren aufgeteilt, mit je einem Lese- und Schreibschlüssel, somit sind es eigentlich 32 Schlüssel.

Unsere bisherigen Erkenntnisse zu den Aufgaben der einzelnen Sektoren sind auf der Seite dargestellt. Wir werden dies gegebenenfalls ergänzen.

netzpolitik.org: Habt ihr eure Erkenntnisse den verantwortlichen Stellen mitgeteilt? Der Uni? NXP? Mit welchem Ergebnis?

thoska disclosure: Diese Stellen wurden auch per E‑Mail auf unsere Veröffentlichung hingewiesen. Bisher haben sie noch nicht darauf reagiert. NXP hat mit Mifare Desfire auf die Schwachstelle reagiert.

netzpolitik.org: Was sollte die Uni eurer Meinung nach tun?

thoska disclosure: Eigentlich hätte die Uni bzw. das Studentenwerk Thüringen schon lange reagieren müssen, da ihnen die Lücke spätestens seit Leisefuchs bekannt sein sollte. Schmalkalden und Ilmenau haben bereits die aktuelle Mifare Desfire eingeführt.

Wir haben uns zur Veröffentlichung unserer Erkenntnisse entschieden, um transparent zu machen, wie unsicher das Thoska-System seit Jahren(!) ist. Damit erhoffen wir uns eine zügige Behebung der Schwachstellen. um Datenschutz zu gewährleisten und Missbrauch vorzubeugen.

Update: Der MDR Thüringen berichtet: Alte Hochschul-Chipkarten sind manipulierbar

Eine ältere Version der Thüringer Hochschul-Bezahl- und Zugangs-Chipkarte Thoska ist manipulierbar. Die Technische Universität (TU) Ilmenau bestätigte am Freitag entsprechende Angaben anonymer Hacker, über die zuvor das Blog netzpolitik.org berichtet hatte. TU-Sprecher Marco Frezzella sagte MDR THÜRINGEN: „Technisch ist das nachvollziehbar“. Es sei in Thüringen auch ein entsprechender Missbrauchs-Fall bekanntgeworden. Wegen der Sicherheitslücke würden die älteren Karten in Ilmenau seit längerem gegen eine neue Version getauscht, die manipulationssicher sei. Dabei sei die Technische Universität „sehr weit“.