Parallel zur Premiere von Citizenfour, der Snowden-Dokumentation von Laura Portrais, hat The Intercept neue Enthüllungen aus dem Snowdenfundus publiziert.

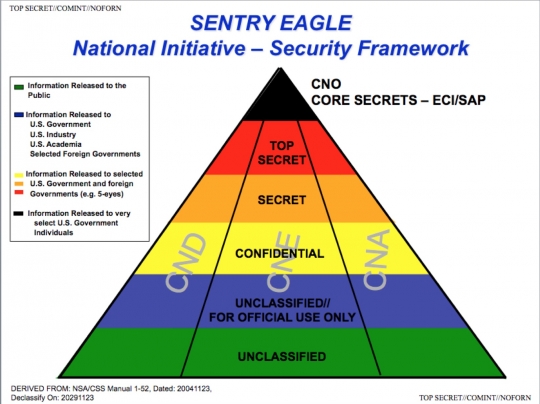

Im Programm „Sentry Eagle“ – Wachadler – wird die Geheimhaltungshierarchie der US-Geheimdienstbehörde dargelegt. Man erfährt, dass „Top Secret“ nicht immer das gleiche sein muss. Es besteht eine weitere Stufe, die Informationsweitergabe noch weiter auf die Kreise von NSA und Central Security Service (CSS) und beschränkt und in Teilprojekten von Sentry Eagle beschrieben. Am Beispiel von „Sentry Raven“, einem Teilprogramm zum Knacken von Verschlüsselung, ist etwa eine offizielle Information, dass die NSA fremde Verschlüsselungen knackt. Nur noch für den Dienstgebrauch ist die Tatsache, dass sie dabei mit den Five Eyes zusammen arbeitet. Streng geheim wären in nächster Instanz die Informationen, die aus dem Brechen der Verschlüsselung hervorgegangen sind. Noch geheimer ist nur, wo die kryptographischen Schwächen lagen, die das Brechen ermöglicht haben und welche Bemühungen die NSA konkret in das Knacken von Code und Supercomputer steckt.

Andere Teilprogramme von Sentry Eagle sind „Sentry Hawk“ zum Ausspähen von Computernetzwerken und „Sentry Falcon“ zur Verteidigung ebenjeber, „Sentry Condor“ beschreibt Angriffe auf solche. „Sentry Osprey“ dreht sich um Kooperationen der NSA, etwa mit CIA und FBI und „Sentry Owl“ mit privaten Unternehmen.

Konkreter wird es in einem „Classification Guide“ für das TAREX-Programm. Er geht auf konkrete Operationen und ihre Geheimhaltungsbedürftigkeit ein. Und so enthüllt er auch, dass die NSA nicht nur wie seit Mai bekannt in den USA Spezialeinheiten damit beschäftigt, Postpakete zu öffnen und Netzwerktechnik mit Spähtechnik zu präparieren. Zu den Gebieten, in denen TAREX – kurz für TARget EXploitation – durchgeführt wird, werden außerdem konkret Südkorea, Deutschland und Peking genannt – allesamt Standorte, die stark an der Produktion von Netzwerk- und Kommunikationstechnik beteiligt sind. Wie genau TAREX funktioniert, wie viele Leute an den Operationen beteiligt sind und ob diese mit dem Wissen von Postunternehmen und ähnlichen Beteiligten ablaufen, geht aus den Dokumenten nicht hervor.