Heute hat das Parlamentarische Kontrollgremium des Deutschen Bundestages berichtet, was die drei deutschen Bundes-Geheimdienste im Jahr 2011 in Bezug auf das Terrorismusbekämpfungsgesetz und das Artikel 10-Gesetz getrieben haben.

Artikel 10-Gesetz

Das Gesetz zur Beschränkung des Brief‑, Post- und Fernmeldegeheimnisses (Artikel 10-Gesetz) erlaubt den Verfassungsschutzbehörden von Bund und Ländern, Militärischem Abschirmdienst und Bundesnachrichtendienst, Telekommunikation, die dem Brief- oder Postgeheimnis unterliegt, zu überwachen und aufzuzeichnen. Das geht sowohl in Einzelfällen als auch „strategisch“:

Von Strategischen Beschränkungen spricht man, wenn nicht der Brief‑, Post- oder Fernmeldeverkehr einer bestimmten Person (= Beschränkung im Einzelfall), sondern internationale Telekommunikationsbeziehungen, bei denen die Übertragung gebündelt erfolgt, nach Maßgabe einer gesetzlich festgelegten Maximalquote anteilig überwacht werden. Aus einer großen Menge verschiedenster Verbindungen werden mit Hilfe von Suchbegriffen einzelne erfasst und ausgewertet.

Und davon haben die Geheimdienste auch 2011 wieder regen Gebrauch gemacht. In den Themenbereichen „Internationaler Terrorismus“, „Proliferation und konventionelle Rüstung“ und „Illegale Schleusung“ wurden im Jahr 2011 insgesamt 2.875.000 „Telekommunikationsverkehre“ abgehört. Das ist etwa einer alle fünf Sekunden. Von den 329.628 „Telekommunikationsverkehren“ im Bereich Terrorismus waren 327.557 E‑Mails. Diese E‑Mails und Telefongespräche wurden nach über 10.000 Suchbegriffen durchforstet. Aus diesem riesigen Datenberg hat man ganze 290 „als nachrichtendienstlich relevant eingestuft“, das sind 0,01 Prozent.

Aber keine Sorge: Im Jahr 2010 war die Anzahl der wegen Terrorismus überwachten E‑Mails mehr als drei Mal so hoch wie 2011 und die Relevanz nur ein Fünftel von 2011. Die Erklärung dafür ist … Spam:

Der deutliche Rückgang im Jahre 2011 ist auch darauf zurückzuführen, dass der BND das von ihm angewandte automatisierte Selektionsverfahren auch vor dem Hintergrund der Spamwelle im Jahre 2010 zwischenzeitlich optimiert hat. Hierzu haben unter anderem eine verbesserte Spamerkennung und ‑filterung, eine optimierte Konfiguration der Filter- und Selektionssysteme und eine damit verbundene Konzentration auf formale Suchbegriffe in der ersten Selektionsstufe beigetragen.

Die richtigen Fragen dazu hat Markus schon beim Vorjahresbericht gestellt:

An welchen Netzknotenpunkten überwachen die Geheimdienste denn die Kommunikation in Echtzeit, wieviele Mails gab es denn insgesamt im Jahr 2010 und werden auf den Postämtern auch die Postkarten von Geheimdiensten auf Schlagwörter untersucht?

Terrorismusbekämpfungsgesetz

Der Bericht zum rot-grünen Terrorismusbekämpfungsgesetz bezieht sich demgegenüber auf einzelne Maßnahmen. Heute im Bundestag schreibt:

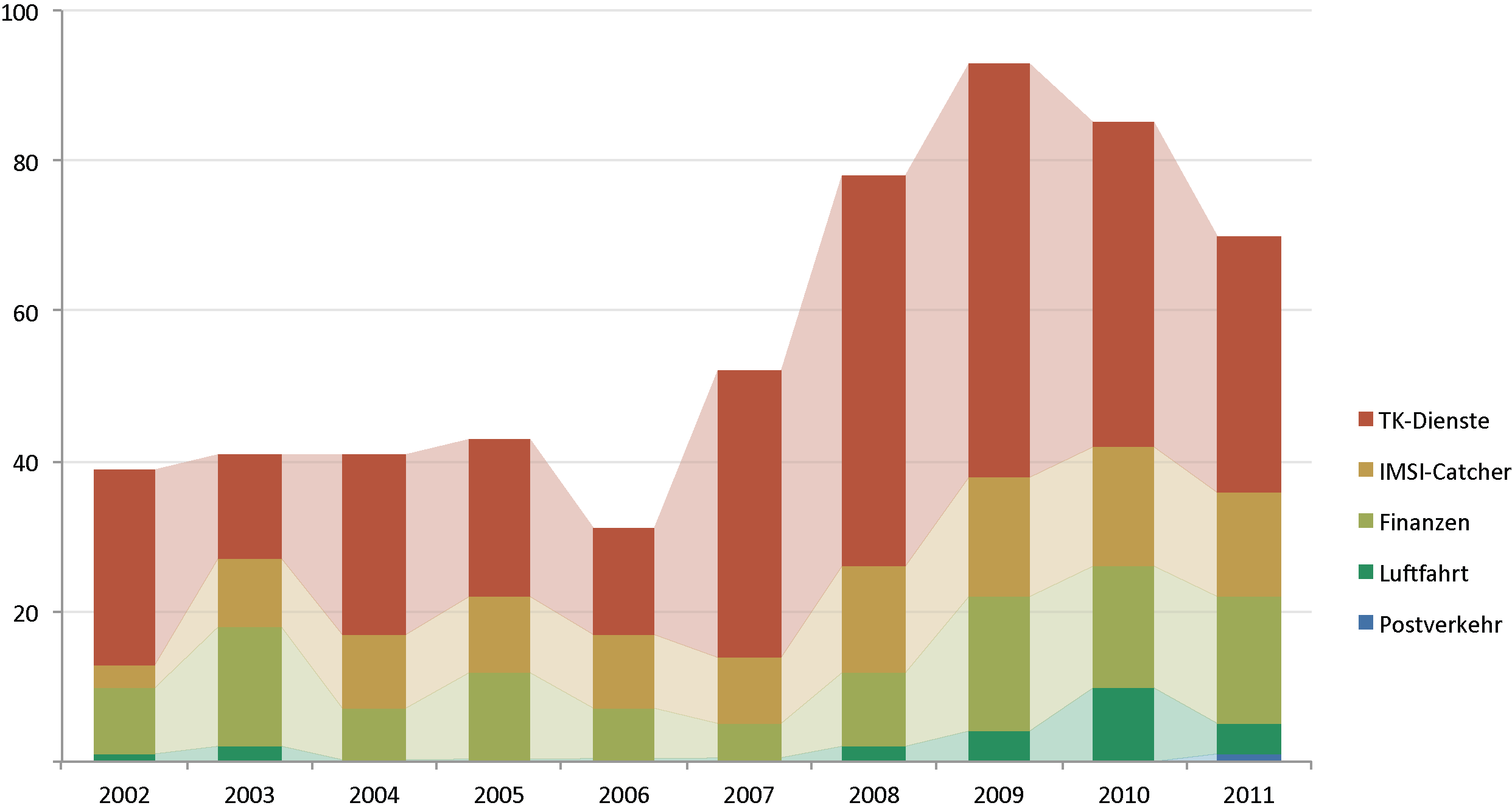

Den Angaben zufolge hat das BfV im Jahr 2011 insgesamt 56 Auskunftsverlangen vorgenommen, von denen 115 Personen betroffen waren, und 14 IMSI-Catcher-Einsätze mit 19 Betroffenen durchgeführt. Der überwiegende Teil sei auf Auskunftsverlangen bei Telekommunikations- und Teledienstunternehmen entfallen.

Der Datenjournalist und Freund des Hauses Michael Kreil hat die gesamten Zahlen mal visualisiert:

Update: Rechenfehler gefixt: 5 Sekunden, nicht eine.