Mehrere Projekte versuchen, Licht ins Dunkel der digitalen Überwachungsindustrie zu bringen, darunter The Spyfiles von WikiLeaks, Blue cabinet von Telecomix, Bugged Planet von Andy-Müller Maguhn, und der Surveillance Catalog vom Wall Street Journal.

Dabei taucht unter anderem die französische Firma Vupen Security immer wieder auf. Im Gegensatz zum großen Teil dieser Industrie verschließt sich das Team um Firmenchef Chaouki Bekrar nicht komplett vor der Öffentlichkeit. Andy Greenberg präsentierte sie nun in Forbes als Hacker, die Spionen die Tools verkaufen, deinen PC zu cracken (und dabei sechsstellige Beträge verdienen).

Auf der CanSecWest Konferenz in Vancouver Anfang März konnte man bis zu 60.000 US-Dollar gewinnen, wenn man eine unbekannte Lücke in einem der vier großen Browser gefunden und einen Exploit dafür geschrieben hat. Das konnte man entweder direkt bei Google tun, wo man gefundene Lücken im Browser Chrome sofort schließen wollte. Oder bei der Zero Day Initiative, wo man das Wissen um die Lücke nicht teilen muss. Das Team von Vupen hat wieder einmal eine Lücke in Chrome gefunden, und sagt Google natürlich nichts darüber. Auch für eine Million Dollar hätte man die Lücke nicht verraten, nur damit die Entwickler sie beseitigen können. Der Grund dafür ist „ganz normal Kapitalismus“: Weil andere noch viel mehr Geld für diese Information zahlen.

Statt der Allgemeinheit zu helfen und 60.000 Dollar einzusammeln, verkauft man Wissen dieser Art lieber an den Meistbietenden. Früher war das die organisierte Kriminalität, heute sind das westliche Regierungen. Diese können damit Rechner und Smartphones ihrer Opfer beziehungsweise Bürger infiltrieren, ausspähen, überwachen und fernsteuern. Die bisher gefundenen Staatstrojaner in Deutschland wurden scheinbar noch aufwendig durch nächtliche Einbrüche oder bei Zoll-Kontrollen mit direktem Zugriff auf die Hardware installiert. Das ist umständlich und aufwändig, mit Drive-By-Exploits kann man das auch direkt aus der Ferne machen. Die Hardware dazu kann sich jeder Staat kaufen, der das Geld dazu hat.

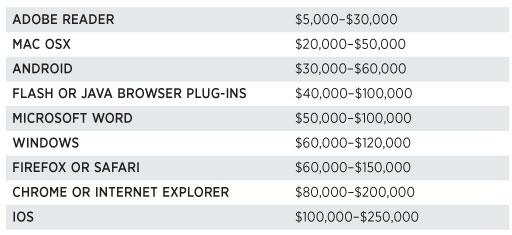

Die Preisliste für einen 0‑day Exploit gegen die aktuelle Version einer Software hat Forbes auch gleich mitgeliefert:

Kritiker dieser Industrie bezeichnen das als digitalen Waffenhandel. Der Aktivist Christopher Soghoian bezeichnete die gesamte mit Exploits handelnde Industrie als „moderne Händler des Todes“. Da als Resultat dieser digitalen Waffen bereits Menschen gefoltert und ermordet wurden, sicherlich eine treffende Beschreibung.

Die Motivation der technischen Forscher hinter den Lücken mag vielleicht eine intellektuelle und sportliche sein. Dafür gibt es die Hackerethik und verschiedene Veröffentlichungs-Wege von verantwortlich bis voll. Die Motivation der Exploit-verkaufenden Firmen ist aber simpel: Geld. Vupen-Chef Bekrar:

Würden wir ehrenamtlich arbeiten wollen, würden wir Obdachlosen helfen.

Das kann auch die Rüstungsindustrie unterschreiben.