Exploit

-

Wissenschaftliche Dienste: Geheimes Bundestagsgutachten attackiert Hackback-Pläne der Bundesregierung

Staatliches Hacken ist wie Cyber-Symbolbilder: Finger weg. Wissenschaftliche Dienste: Geheimes Bundestagsgutachten attackiert Hackback-Pläne der Bundesregierung Deutschland sollte IT-Sicherheit defensiv ausrichten, Sicherheitslücken schließen und widerstandsfähige Systeme bauen. Das schreibt der Wissenschaftliche Dienst in einem eingestuften Gutachten, das wir veröffentlichen. Die Bundesregierung arbeitet an offensiven Kapazitäten und Hackbacks, doch das ist ineffektiv und gefährlich.

-

: Studie: Zero-Day-Sicherheitslücken im Schnitt 7 Jahre ausnutzbar

(Symbolbild) Foto: <a href="https://creativecommons.org/licenses/by-sa/2.0/">CC-BY-SA-2.0</a> flickr/<a href="https://www.flickr.com/photos/132889348@N07/20446713629/">Christiaan Colen</a> : Studie: Zero-Day-Sicherheitslücken im Schnitt 7 Jahre ausnutzbar Unbehobene Sicherheitslücken, genannt Zero-Days, können im Durchschnitt sieben Jahre lang erfolgreich ausgenutzt werden. Die Forscher Lillian Ablon und Timothy Bogart untersuchten über 200 Zero-Days aus dem Zeitraum von 2002 bis 2016 und fanden folgendes heraus.

Eine Lücke als lebendig (öffentlich unbekannt) oder tot (öffentlich bekannt) zu erklären kann irreführend und zu simpel sein.

-

: Citizenlab analysiert Malware-Angriffe auf Aktivistengruppen aus Hong Kong und Tibet

Stehen im Fokus von Malware-Angriffen: Tibetische Freiheitsaktivisten - <a href="http://creativecommons.org/licenses/by/2.0">CC BY 2.0</a> via wikimedia/<a href="https://commons.wikimedia.org/wiki/File:Tibet_lliure!!!!.jpg">Rédacteur Tibet</a> : Citizenlab analysiert Malware-Angriffe auf Aktivistengruppen aus Hong Kong und Tibet Citizenlab hat einen Bericht veröffentlicht, in dem Angriffe aus dem April und Mai 2015 auf politisch unerwünschte Gruppen aus Tibet und Hong Kong analysiert werden. Die gezielten Infektionen von Rechnern der Gruppen erfolgten mittels per Google Drive verbreiteter Power-Point-Präsentationen, die Inhalte aus dem Interessensbereich der Attackierten enthielten – etwa über Meinungsfreiheit, Treffen des Dalai Lama oder die Unabhängigkeit Tibets.

-

: IT-Sicherheit oder Unsicherheit? BSI kauft Erkenntnisse zu Sicherheitslücken von VUPEN

Sitz des BSI in Bonn. Bild: <a href="https://de.wikipedia.org/wiki/Benutzer:Qualle">Qualle</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by-sa/3.0/deed.en">BY-SA 3.0</a>. : IT-Sicherheit oder Unsicherheit? BSI kauft Erkenntnisse zu Sicherheitslücken von VUPEN Das Bundesamt für Sicherheit in der Informationstechnik hatte bis vor zwei Monaten einen Vertrag mit der umstrittenen Firma VUPEN. Die Behörde bestätigte uns einen Bericht im Spiegel. Weitere Nachfragen will man aber nicht beantworten.

-

: YouTube Content ID: Wie Microsoft und Google unsere Berichterstattung behindern – und niemand Schuld ist

: YouTube Content ID: Wie Microsoft und Google unsere Berichterstattung behindern – und niemand Schuld ist YouTube hat Inhalte von uns gesperrt, weil diese angeblich Copyrights von Microsoft verletzen sollen. Die drei Videos zeigen, wie die Trojaner-Hersteller FinFisher Sicherheitslücken auf einem Windows-Rechner ausnutzen. Zwar wurden die Videos wieder freigeschaltet, dennoch verdeutlicht der Vorfall das häufige Overblocking von Algorithmen wie YouTubes Content ID.

-

: NSA kaufte Exploits bei französischer Sicherheitsfirma VUPEN ein

: NSA kaufte Exploits bei französischer Sicherheitsfirma VUPEN ein Neue Dokumente belegen, dass die NSA sogenannte Zero-Day-Exploits beim französischen Sicherheitsunternehmen VUPEN einkaufte. VUPEN ist eines von wenigen Unternehmen, die aktiv nach Sicherheitslücken suchen, Exploits für die gefundene Schwachstelle produzieren und diese Exploits dann weiterverkaufen – vor allem an Regierungen und Polizei.

-

: Handel mit Sicherheitslücken und Exploits: Für den Profit von ein paar wenigen bleiben alle Verbraucher unsicher

Vupen Security bei der <a href="http://pwn2own.zerodayinitiative.com/">Pwn2Own</a> 2012. Bild: <a href="http://arstechnica.com/author/dan-goodin/">Dan Goodin</a>, Ars Technica. : Handel mit Sicherheitslücken und Exploits: Für den Profit von ein paar wenigen bleiben alle Verbraucher unsicher Am weltweiten Handel mit Sicherheitslücken und Exploits nehmen auch immer mehr staatliche Institutionen teil. Christopher Soghoian, Forscher und Aktivist, kritisiert diese Entwicklung in einem Podcast. Wenn nur wenige dieses Wissen exklusiv haben, wird auch der Hersteller von Software nicht über die Lücken informiert – somit bleiben alle unsicher.

-

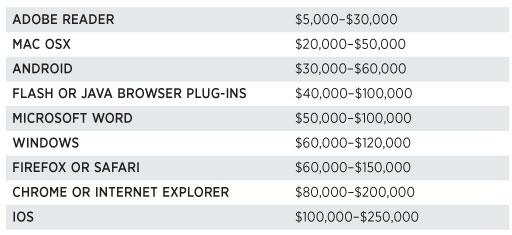

: Digitaler Waffenhandel: Wie Staaten Sicherheitslücken und Exploits kaufen

: Digitaler Waffenhandel: Wie Staaten Sicherheitslücken und Exploits kaufen In den letzten Jahren ist der ehemals schwarze Markt für Sicherheitslücken und Exploits zum Tummelplatz für staatliche Institutionen geworden. Das amerikanische Wirtschaftsmagazin Forbes hat nun eine der sonst nicht gerade öffentlichkeits-geilen Firmen dahinter porträtiert und eine Preisliste für Exploits veröffentlicht.