Vergangene Woche haben wir Euch im Rahmen des Deinstalliere Whatsapp-Aktionstages u.a. die Android-App Textsecure vorgestellt. Mit Textsecure war es möglich, SMS-Kommunikation asynchron zu verschlüsseln. Der Sourcecode ist dabei Freie Software und die Verschlüsselung gilt daher als vertrauenswürdiger als z.B. bei Threema, wo niemand außer den Entwicklern genau weiß, wie die Verschlüsselung genau funktioniert.

Vergangene Woche haben wir Euch im Rahmen des Deinstalliere Whatsapp-Aktionstages u.a. die Android-App Textsecure vorgestellt. Mit Textsecure war es möglich, SMS-Kommunikation asynchron zu verschlüsseln. Der Sourcecode ist dabei Freie Software und die Verschlüsselung gilt daher als vertrauenswürdiger als z.B. bei Threema, wo niemand außer den Entwicklern genau weiß, wie die Verschlüsselung genau funktioniert.

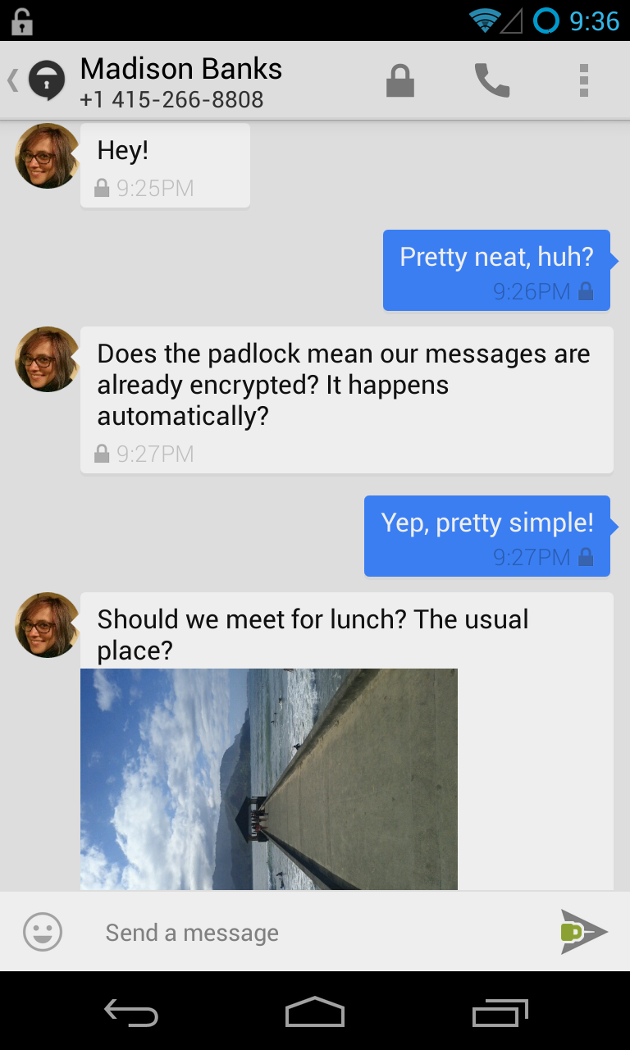

Gestern ging Textsecure einen Schritt weiter, weg vom reinen Verschlüsseln von SMS und hin zu einer Messenger-App mit mehr Kommunikationsmöglichkeiten als lediglich asynchronen Textnachrichten. Man kann sich aussuchen, ob Textsecure weiterhin eine verschlüsselte Nachricht über den SMS-Weg sendet oder über mobiles Netz kommuniziert (und dann mehr Möglichkeiten bietet). Neues Feature ist ein verschlüsselter Gruppen-Chat, mit dem sich Nachrichten und Medieninhalte (wie Bilder) in Gruppen teilen lassen können. Auf den Servern von Textsecure sollen dabei keine Metadaten anfallen, also wer in einer Gruppe mit wem kommuniziert. Damit schließt Textsecure zu anderen Messengerdiensten wie Whatsapp, Threema und Telegram auf, bietet aber eine verschlüsselte, offene und dezentrale Alternative.

Der Vorteil von Textsecure gegenüber Threema ist: Man muss sich nicht kompliziert mit QR-Scanner gegenseitig verifizieren. Textsecure verschlüsselt einfach alles automatisch, wenn die App auf beiden Geräten installiert ist. Dazu ist Textsecure einfach vertrauenswürdiger durch den offenen Code. Man kann reinschauen und die Arbeit hinterfragen. Bei Threema muss man einer Firma in der Schweiz vertrauen. Das von Textsecure verwendete Protokoll ist dabei interoperabel und wird sicher demnächst auch mit unseren IM-Diensten kommunizieren können. Die App gibt es derzeit nur für Android, eine iOS-Version soll demnächst endlich folgen.

Was zu beachten ist: Textsecure läuft auf einem Smartphone und ist immer nur so sicher, wie Dein Smartphone sicher ist. Aber zumindest die Übertragungswege sind vertrauenswürdig verschlüsselt.