Tor

-

: Ägypten blockiert den Krypto-Messenger Signal

Das ägyptische Regime blockiert seit dem Wochenende den verschlüsselnden Messenger-Dienst Signal. <a href="https://creativecommons.org/publicdomain/zero/1.0/">CC0 1.0</a>, via Unsplash/<a href="https://unsplash.com/photos/8bqtrJNDgeY/">Baher Khairy</a> : Ägypten blockiert den Krypto-Messenger Signal Seit dem Wochenende berichten ägyptische Nutzer der verschlüsselnden Messenger-App Signal, nicht mehr darüber kommunizieren zu können. Nun hat das Unternehmen bestätigt, dass der Dienst offenbar auf Netzwerkebene blockiert wird. Man arbeite bereits an Techniken, um die Netzsperren zu umgehen.

-

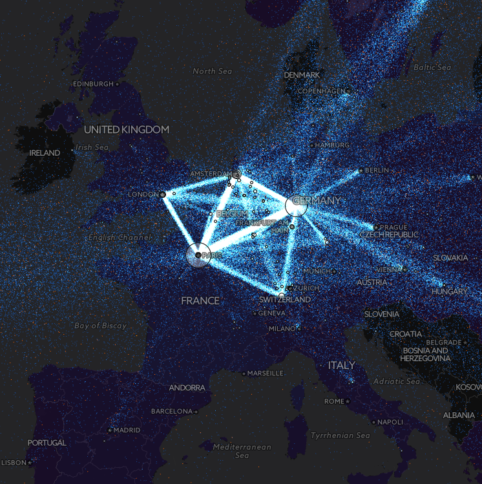

: Türkei: Regierung blockiert Tor-Netzwerk

Über zum Beispiel Proteste soll sich die türkische Bevölkerung nicht mehr informieren dürfen. - <a href="https://creativecommons.org/licenses/by-nc-nd/2.0/">CC BY-NC-ND 2.0</a> via flickr/<a href="https://www.flickr.com/photos/mhrono/9008077100/">matthrono</a> : Türkei: Regierung blockiert Tor-Netzwerk In der Türkei wird seit rund einer Woche das Tor-Netzwerk blockiert. Das berichtet die Gruppe „Turkey Blocks“, die staatliche Zensur im Internet überwacht. Turkey Blocks kommt zu dem Schluss, dass die türkischen Telekommunikationsanbieter dem Wunsch der Regierung nachgekommen sind, sogenannte VPN-Dienste zu blockieren.

-

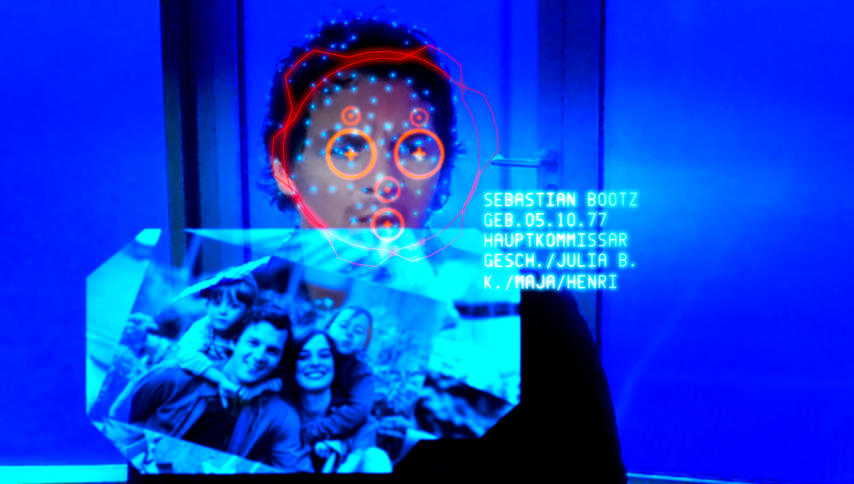

: Der Stuttgarter Tatort „HAL“: zwischen Darknet, Predictive Policing und Künstlicher Intelligenz

mit freundlicher Genehmigung des SWR : Der Stuttgarter Tatort „HAL“: zwischen Darknet, Predictive Policing und Künstlicher Intelligenz Die Kommissare Lannert und Bootz ermitteln in der Zukunft. Dabei werden sie mit dem Hauptverdächtigen David Bogmann und seinem Computerprogramm Bluesky konfrontiert, doch Mensch und Programm scheinen zunehmend verrückter zu werden. Neunzig Minuten Tatort zwischen Kubrick und Kafka.

-

: Video: Anonym Surfen – Einfach erklärt

: Video: Anonym Surfen – Einfach erklärt Alexander Lehmann erklärt in einem neuen Animationsvideo, wie man mit Tor anonym surfen kann:

-

: Tor-Nutzer über Mausbewegungen identifizieren

: Tor-Nutzer über Mausbewegungen identifizieren Jose Carlos Norte hat Methoden gefunden, wie man Nutzerinnen und Nutzer des Anonymisierungsdienstes Tor anhand von Mausradbewegungen identifizieren kann.

Er schreibt auf seinem Blog:

It is easy to fingerprint users using tor browser to track their activity online and correlate their visits to different pages. -

: Twitter weigert sich, Auskunft zu mutmaßlichen Hackerangriffen zu geben – Betroffene haben viele Fragen

: Twitter weigert sich, Auskunft zu mutmaßlichen Hackerangriffen zu geben – Betroffene haben viele Fragen Im Dezember 2015 hat Twitter einige Nutzer darüber informiert, dass sie unter Umständen „Ziel eines staatlich motivierten Hackerangriffs geworden sein könnten.“ Bis heute versuchen die Betroffenen, nähere Informationen zu bekommen. Doch Twitter schweigt. Unsere Co-Autorin Anne Roth schreibt auf ihrem Blog:

Theorien haben wir selber jede Menge, und natürlich haben wir auch an Twitter geschrieben. -

: 32C3 zum Nachschauen: Gated Communities

Sim-Karte vom 32c3, Zugangvoraussetzung zum internen GSM-Netz via flickr/<a href="https://www.flickr.com/photos/fossasia/23814523850/">Hong Phuc FOSSASIA</a> : 32C3 zum Nachschauen: Gated Communities Im dritten Teil unserer Reihe der 32C3-Vortragsempfehlungen geht es um Gated Communities, Thema und Titel des 32. Chaos Communication Congress.

Gated Communities sind zugangsbeschränkte Gruppen, Plattformen oder Foren jeglicher Art. Im Internet finden sich viele davon, wobei die Zugangsbeschränkung technischer Art sein kann, etwa wenn eine Anmeldung auf einer Internetseite nötig ist; genauso kann es aber auch das Know-How sein, das den Zugang zu bestimmten Themen erst ermöglicht. -

: 32C3 zum Nachschauen: Zensur & digitale Selbstverteidigung

Quelle: <a href="http://www.thehungryandfoolish.com/2012/03/20/bizarre-censored-words-chinese-internet/">The Hungry and Foolish</a> : 32C3 zum Nachschauen: Zensur & digitale Selbstverteidigung In der Reihe unserer Vortragsempfehlungen des 32. Chaos Communication Congress geht es diesmal um Zensur und die Selbstverteidigung dagegen.

Ende Dezember letzten Jahres fand in Hamburg der 32. Chaos Communication Congress statt, von dem wir mehrfach berichtet haben. Bei weit über einhundert gehaltenen Vorträgen zu Technik‑, Politik‑, Kunst- und Gesellschaftsthemen ist es äußerst schwer zu entscheiden, welche sehenswert sind. -

: Shari Steele über die Organisation des Tor-Projekts

Shari Steele zuhause, an der Westküste der USA Foto: <a href="https://www.torproject.org/">torproject.org</a> : Shari Steele über die Organisation des Tor-Projekts Shari Steele ist seit Anfang Dezember 2015 neue Direktorin beim Tor-Projekt. Wir haben bereits darüber berichtet, hier gibt es nun die deutsche Übersetzung.

In unserem Interview erzählt Shari, welche Aufgaben auf sie zukommen und wie sie diese bewältigen möchte. Sie arbeitete seit 1992 bei der Electronic Frontier Foundation (EFF), die letzten 15 Jahre auch dort als Direktorin. -

: Shari Steele: die neue Direktorin vom Tor Project im Interview

Shari Steele zuhause, an der Westküste der USA Foto: <a href="https://www.torproject.org/">torproject.org</a> : Shari Steele: die neue Direktorin vom Tor Project im Interview Shari Steele ist seit Anfang Dezember 2015 neue Direktorin beim Tor Project. In unserem Interview erzählt sie, welche Aufgaben auf sie zukommen und wie sie diese bewältigen möchte. Shari arbeitete seit 1992 bei der Electronic Frontier Foundation (EFF), die letzten 15 Jahre auch dort als Direktorin.

In der Anfangszeit war die EFF maßgeblich daran beteiligt, dem Projekt zu dem zu verhelfen, was es heute ist. -

: Tor und Twitter: Du wirst staatlich gehackt, weil sie es können.

Quelle opensource.com : Tor und Twitter: Du wirst staatlich gehackt, weil sie es können. Gestern wurde über eine Warnung von Twitter an einige Nutzer wegen eines staatlich motivierten Hackerangriffs berichtet. Alvar Freude nahm die Vorfälle mal wieder zum Anlass, um vor der Benutzung des Anonymisierungsdienstes Tor zu warnen. Er hält die Nutzung von Tor für unsinnig, wenn nicht gar für schädlich.

-

: Gesetzentwürfe in Frankreich: Pläne gegen Tor und öffentliches WLAN

: Gesetzentwürfe in Frankreich: Pläne gegen Tor und öffentliches WLAN Die französische Regierung plant die Einschränkung digitaler Rechte französischer Bürger_innen. Die Zeitung „Le Monde“ berichtet von zwei Gesetzentwürfen des französischen Innenministeriums. Die Gesetzentwürfe betreffen den Ausnahmezustand, wie er nach den Anschlägen in Paris verhängt wurde, sowie die Terrorbekämpfung.

-

: Privacy Tools: Anonym surfen mit Tor

: Privacy Tools: Anonym surfen mit Tor Privacy Tools – Digitale Selbstverteidigung

Wie schützt man sich am besten gegen die Massenüberwachung von NSA, GCHQ, BND und Konsorten? Was hilft gegen den Datenberg den Google, Facebook und andere Tracking-Unternehmen über einen anhäufen wollen? Wie kann man sich gegen (staatliche) Überwachungsmaßnahmen wie die Vorratsdatenspeicherung schützen?

Die Reihe Privacy Tools möchte nach und nach verschiedene Programme, Dienste und Praktiken vorstellen, mit deren Hilfe man sich gegen die Datenfresser schützen kann. -

: Library Freedom Project kämpft für Tor-Exit-Nodes

Das Library Freedom Project will Tor Exit Nodes bereitstellen. <a href="http://creativecommons.org/licenses/by-sa/4.0/">CC BY-SA 4.0</a>. Quelle: <a href="https://libraryfreedomproject.org/">Library Freedom Project</a> : Library Freedom Project kämpft für Tor-Exit-Nodes Einer erst vor wenigen Wochen gestarteten Initiative des „Library Freedom Project“ weht ein scharfer Wind entgegen. Das Projekt will die Internetanschlüsse von öffentlichen Bibliotheken nutzen, um darüber Tor-Exit-Nodes bereitzustellen.

Betreiber von Exit Nodes setzen sich notgedrungen einem erhöhten rechtlichen Risiko aus, weil an dieser Stelle der anonymisierte Tor-Traffic das Netzwerk verlässt und ins „normale“ Internet überführt wird. -

CloudFlare: Deutscher Bundestag bezieht schon wieder Internet von US-Anbietern, diesmal für die eigenen Webseiten

CloudFlare: Deutscher Bundestag bezieht schon wieder Internet von US-Anbietern, diesmal für die eigenen Webseiten Der Deutsche Bundestag schickt alle Besucher seiner Webseiten zu Servern von US-Anbietern, auch E‑Mails könnten von diesen überwacht werden. Das passiert seit mindestens drei Monaten, wahrscheinlich sogar einem halben Jahr. Was das vor dem Hintergrund der NSA-Spionageaffäre bedeutet, konnte uns der Bundestag nicht sagen – dort verstand man die Frage nicht.