Tor

-

Interview mit anonymen Hackern: Mit geklonten Hochschulkarten in Namen anderer bezahlen und Türen öffnen

Automaten, um Thoska-Karten mit Geld aufzuladen. Bild: <a href="https://fhznordhausen.wordpress.com/2013/12/16/bargeldlos-in-der-mensa-bezahlen-die-thoska-karte/">FHZ Nordhausen</a>. Interview mit anonymen Hackern: Mit geklonten Hochschulkarten in Namen anderer bezahlen und Türen öffnen Die an Thüringer Universitäten eingesetzte Hochschulkarte „thoska“ lässt sich einfach auslesen und klonen, sogar aus der Distanz. Anonyme Hacker haben die seit Jahren bekannte Schwachstelle jetzt praktisch ausgenutzt und ihre Erkenntnisse veröffentlicht. Sicherheits-Forscher fordern, die veralteten Karten zeitnah durch moderne Versionen zu ersetzen.

-

: #31c3: Überwachung, NSA, Crypto, Spionage, Todeslisten und Du?

: #31c3: Überwachung, NSA, Crypto, Spionage, Todeslisten und Du? Der Talk von Laura Poitras und Jacob Appelbaum beginnt mit einem Videoausschnitt der Hackerkonferenz DEF CON 2012. Der damalige NSA-Chef Keith Alexander betritt die Bühne und beteuert, dass die NSA weder Akten über Amerikaner anlegt, noch Millionen oder hunderte Millionen Dossiers von Menschen erstellt.

-

Urheberrechtsverletzungen: Polizei-Razzien gegen spiegelbest.me und ebooksspender.me

Buch und E-Book-Reader. Bild: <a href="http://ceslava.com/">Cristian Eslava</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by-sa/2.0/deed.en">BY-SA 2.0</a>. Urheberrechtsverletzungen: Polizei-Razzien gegen spiegelbest.me und ebooksspender.me Diese Woche wurden mehrere Wohnungen und Büros im Zusammenhang mit den E‑Book-Seiten spiegelbest.me und ebooksspender.me durchsucht. Das berichten Betroffene und Anwälte. Der berüchtigte Buchpirat Spiegelbest scheint weiter auf freiem Fuß zu sein und veröffentlicht ein eigenes Statement zum Stand des E‑Book-Marktes.

-

: „With special thanks to“ – Wie Software in die Credits von Laura Poitras’ Film Citizenfour kam

: „With special thanks to“ – Wie Software in die Credits von Laura Poitras’ Film Citizenfour kam With special thanks to: Debian GNU/Linux, GNU Privacy Guard, Off-the-Record Messaging, SecureDrop, Tails, The Tor Project, Truecrypt

Wer würde derartige Credits am Ende eines Films erwarten? Vermutlich niemand, doch genau diese finden sich am Ende von Citizenfour, dem Dokumentarfilm über die Entwicklung der Snowden-Enthüllungen von Laura Poitras, der am Donnerstag in den deutschen Kinos anlaufen wird. -

: Tor für Millionen Nutzer: Bald standardmäßig in Mozilla Firefox?

: Tor für Millionen Nutzer: Bald standardmäßig in Mozilla Firefox? Patrick Howell O’Neill berichtet auf The Daily Dot:

The Tor anonymity network may soon expand to hundreds of millions of new users around the world as the software’s developers prepare to scale to a „global population.“

Several major tech firms are in talks with Tor to include the software in products that can potentially reach over 500 million Internet users around the world. -

: Beschwörung von Bedrohungen aus dem Cyberraum: Lagebericht zu Computer- und Internetkriminalität

Gefahren aus dem Cyber-Raum (CC BY-SA-NC 2.0 via flickr) : Beschwörung von Bedrohungen aus dem Cyberraum: Lagebericht zu Computer- und Internetkriminalität Auf der heutigen Pressekonferenz im Haus der Bundespressekonferenz wurde ein Lagebericht zur Computer- und Internetkriminalität 2013/14 – Bundesdeutsch: Cyberkriminalität – vorgestellt. Jörg Ziercke, Präsident des BKA und Dieter Kempf, Präsident des IT-Branchenverbandes BITKOM erläuterten die Lage der Bedrohung.

-

: Andrew Lewman: Geheimdienste versuchen, Tor zu knacken. Versuchen andere Mitarbeiter, das zu verhindern?

Andrew Lewman. Bild: <a href="http://www.knightfoundation.org/">Knight Foundation</a>. Lizenz: Creative Commons <a href="https://creativecommons.org/licenses/by-sa/2.0/">BY-SA 2.0</a>. : Andrew Lewman: Geheimdienste versuchen, Tor zu knacken. Versuchen andere Mitarbeiter, das zu verhindern? Leo Kelion hat für die BBC ein Interview mit Andrew Lewman, Geschäftsführer des Tor Project, geführt: Tor Project’s struggle to keep the dark net in the shadows

Sie sprechen über Geschichte, Funktionen und Nutzer des Netzwerk zur Anonymisierung von Verbindungsdaten, die Zusammenarbeit mit staatlichen Stellen sowie die Auswirkungen der Enthüllungen des letzten Jahres auf das Projekt:Kelion: A few years ago if we had talked about the dark net and Tor specifically, a lot of people would have been scratching their heads.

-

: Russland lobt 3,9 Millionen Rubel für die De-Anonymisierung von Tor aus

: Russland lobt 3,9 Millionen Rubel für die De-Anonymisierung von Tor aus Umgerechnet sollen es 83.000 Euro sein, die das russische Innenministerium demjenigen als Prämie verspricht, der eine Technik zur Enttarnung des Tor-Netzwerks bieten kann. Das berichtet Heise Online und beruft sich dabei auf die Moscow Times.

„Erst kürzlich wurde bekannt, dass es möglicherweise eine Lücke im Dienst gibt. -

: Innenministerium: BKA und Zoll haben Überwachungsdaten vom Tor-Netzwerk erhalten, deutsche Dienste wissen es nicht

: Innenministerium: BKA und Zoll haben Überwachungsdaten vom Tor-Netzwerk erhalten, deutsche Dienste wissen es nicht Bundeskriminalamt und Zollfahndungsdienst haben vom amerikanischen FBI Überwachungsdaten aus dem Tor-Netzwerk erhalten. Das geht aus einer Antwort des Innenministeriums auf eine schriftliche Frage hervor. Über deutsche Nachrichtendienste liegen „keine Erkenntnisse“ vor, aber bei einem Informationsaustausch erfahren diese die Quelle nicht.

-

: Netzpolitischer Wochenrückblick KW 27

: Netzpolitischer Wochenrückblick KW 27 Es ist mal wieder Zeit für einen kompakten Überblick der netzpolitischen Themen der letzten Woche(n), ein kleines Best-off der Dinge, die hier so passieren. Allen voran tagte gestern der NSA-Untersuchungsausschuss im Bundestag zur öffentlichen Zeugenvernehmung von Whistleblowern William Binney und Thomas Drake, Ex-NSA-Mitarbeitern, von 13 Uhr bis 0:30 nachts.

-

: Keep calm and join the Torrorist

: Keep calm and join the Torrorist Die Antwort der TOR-Community auf „NSA überwacht Tor-Infrastruktur und alle Nutzer – auch Betreiber in Deutschland“.

-

: NSA überwacht Tor-Infrastruktur und alle Nutzer – auch Betreiber in Deutschland

: NSA überwacht Tor-Infrastruktur und alle Nutzer – auch Betreiber in Deutschland Während wahrscheinlich alle Internetnutzer Opfer der allumfassenden und anlasslosen Totalüberwachung sind, fehlen Medien meist konkrete Opferfälle, an denen sie das Ganze erklären können. Angela Merkel war das erste und wohl prominenteste Opfer, aber natürlich nicht wirklich repräsentativ. NDR und WDR haben Zugang zu Scriptfiles von XKeyscore bekommen, des NSA-Überwachungsprogrammes, das auch der Bundesnachrichtendienst einsetzt: Quellcode entschlüsselt: Beweis für NSA-Spionage in Deutschland.

-

: Jacob Appelbaum zur Europawahl: Werdet aktiv!

: Jacob Appelbaum zur Europawahl: Werdet aktiv! Bevor wir mit unserer Serie der Kandidaten zur Europawahl weitermachen, erklärt uns Jacob Appelbaum (@ioerror) warum es jetzt wichtig ist, sich für digitale Grundrechte in der EU einzusetzen.

Er betont, dass wir jetzt aktiv werden und die Europawahl dazu nutzen können, etwas zu verändern und jede/r daher die die Petition WePromise mitzeichnen sollte. -

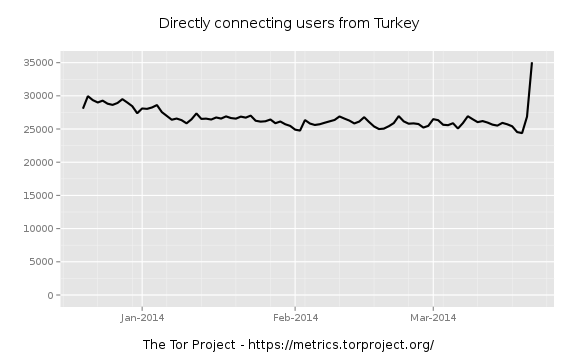

: Gericht sagt: Twitter-Sperre muss weg – Türkei: Uns doch egal, Tor sperren wir auch gleich

: Gericht sagt: Twitter-Sperre muss weg – Türkei: Uns doch egal, Tor sperren wir auch gleich Am letzten Freitag war Twitter in der Türkei auf Anlass der Regierung gesperrt worden, nachdem der Dienst sich geweigert hatte, Inhalte auf Anweisung der Regierung aus dem Netz zu nehmen. Zunächst gab es „nur“ DNS-Sperren, die von der Bevölkerung mit relativ einfachen Mitteln umgangen werden konnten.

-

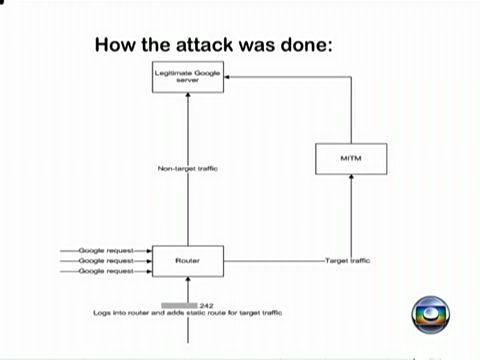

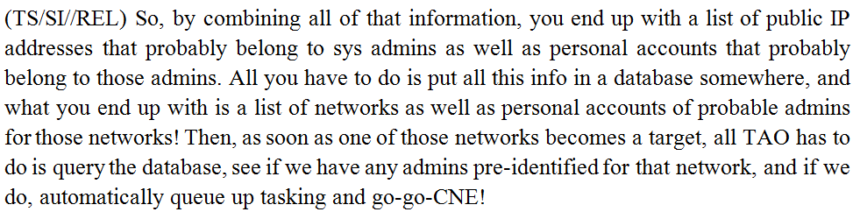

: Die NSA auf der Jagd nach den Administratoren

: Die NSA auf der Jagd nach den Administratoren Systemadministratoren haben eine besondere Machtstellung, wenn es um die von ihnen verwalteten Rechnerstrukturen geht, da sie weitreichenden Zugriff auf diese Systeme haben. Sie haben damit Zugang zu mehr Informationen als vermutlich jeder andere, was sie seit jeher zu einem besonderen Ziel macht – für Kriminelle, die sich Nutzerpasswörter und Daten beschaffen wollen.

-

: Dokumente zeigen, wie GCHQ und NSA Wikileaks ins Visier nahmen

: Dokumente zeigen, wie GCHQ und NSA Wikileaks ins Visier nahmen Neu veröffentlichte Dokumente, die Snowden aus dem Netzwerk der NSA leakte zeigen, wie Wikileaks und andere in deren Umfeld im Fadenkreuz der Geheimdienstbeobachtung standen, das berichtete heute das neue Magazin von Glenn Greenwald und anderen für investigative Recherche, The Intercept.

Dokumente von GCHQ zeigen, dass unter einem Programm namens „ANTICRISIS GIRL“ auch die IP-Adressen derjenigen gesammelt und ausgewertet werden, die die Seite aufriefen, ebenso wie die Suchbegriffe, mit denen sie auf Wikileaks gestoßen sind. -

: NSA sauer: Tor stinkt, weil in der Masse funktioniert Anonymisierung

: NSA sauer: Tor stinkt, weil in der Masse funktioniert Anonymisierung NSA und GHCQ bemühen sich wohl sehr, das Tor-Netzwerk unter Kontrolle zu bekommen. Das gelingt aber laut aktuellen Snowden-Enthüllungen im Guardian nicht so gut wie gehofft. Gezielte Attacken gegen einzelne Nutzer gehen wohl unter Umständen mit Hilfe der Ausnutzung von Sicherheitslücken (0‑day exploits) und mit einigem Aufwand, aber die gute Nachricht ist: Die Masse bleibt anonym.

-

: Russland: angeblich Gesetz zur Blockierung des Tor-Netzwerks in Vorbereitung

: Russland: angeblich Gesetz zur Blockierung des Tor-Netzwerks in Vorbereitung In Zeiten immer weiter voran schreitender Zensur von Inhalten im Internet und der Enthüllung des Überwachungsskandals der NSA, legen immer mehr Menschen wert darauf, möglichst anonym im Internet unterwegs zu sein. Eine kostenlose und sicherer Möglichkeit dazu liefert die Nutzung des Tor-Netzwerks. Wie Russia Today nun berichtet, laufen in Russland angeblich nun Vorbereitungen für ein Gesetz, welches die Blockierung des Tor-Netzwerks innerhalb von Russland vorsieht.

-

: PirateBrowser: PirateBay-Gründer stellen Browser zum Umgehen von Zensur vor

: PirateBrowser: PirateBay-Gründer stellen Browser zum Umgehen von Zensur vor Vergangenen Samstag feierte The Pirate Bay ihren zehnten Geburtstag. Anlässlich dieses Jubiläums veröffentliche die Filesharing-Plattform einen eigenes Browserbundle mit dem Titel PirateBrowser. Mit dem PirateBrowser soll es möglich sein, Zensur im Internet zu umgehen, ein Problem von dem The Pirate Bay in einigen Ländern dieser Erde auch selbst betroffen ist.