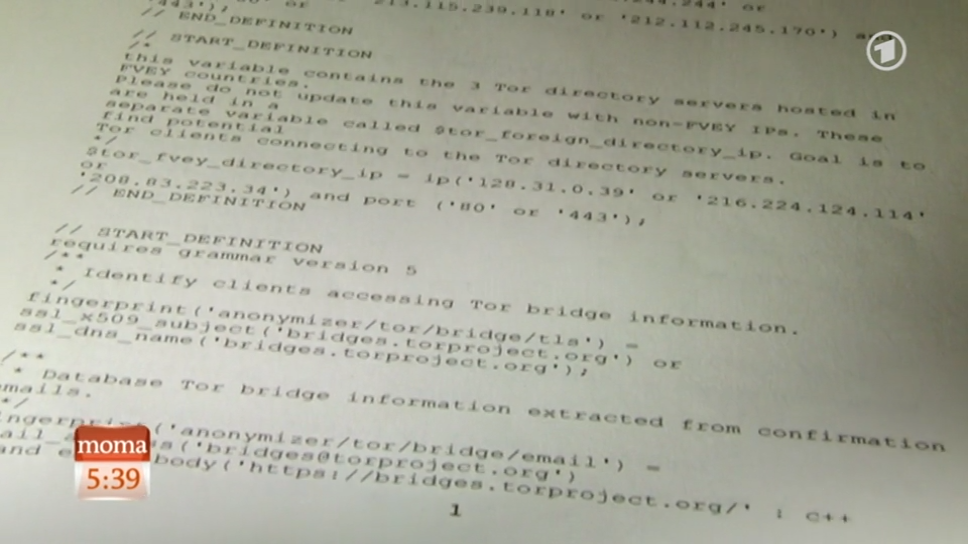

Während wahrscheinlich alle Internetnutzer Opfer der allumfassenden und anlasslosen Totalüberwachung sind, fehlen Medien meist konkrete Opferfälle, an denen sie das Ganze erklären können. Angela Merkel war das erste und wohl prominenteste Opfer, aber natürlich nicht wirklich repräsentativ. NDR und WDR haben Zugang zu Scriptfiles von XKeyscore bekommen, des NSA-Überwachungsprogrammes, das auch der Bundesnachrichtendienst einsetzt: Quellcode entschlüsselt: Beweis für NSA-Spionage in Deutschland. Unklar ist, woher die Journalisten diese Datei(en?) haben, ob aus dem Snowden-Fundus oder aus anderen Quellen. Auf jeden Fall fanden sie darin Mailadressen und IP-Adressen, nach denen in Echtzeit die Kommunikation gerastert wird und identifizierten daraufhin mehrere Überwachte aus Deutschland, darunter den Erlanger Studenten Sebastian Hahn, bzw. die IP-Adresse eines seiner Server.

Während wahrscheinlich alle Internetnutzer Opfer der allumfassenden und anlasslosen Totalüberwachung sind, fehlen Medien meist konkrete Opferfälle, an denen sie das Ganze erklären können. Angela Merkel war das erste und wohl prominenteste Opfer, aber natürlich nicht wirklich repräsentativ. NDR und WDR haben Zugang zu Scriptfiles von XKeyscore bekommen, des NSA-Überwachungsprogrammes, das auch der Bundesnachrichtendienst einsetzt: Quellcode entschlüsselt: Beweis für NSA-Spionage in Deutschland. Unklar ist, woher die Journalisten diese Datei(en?) haben, ob aus dem Snowden-Fundus oder aus anderen Quellen. Auf jeden Fall fanden sie darin Mailadressen und IP-Adressen, nach denen in Echtzeit die Kommunikation gerastert wird und identifizierten daraufhin mehrere Überwachte aus Deutschland, darunter den Erlanger Studenten Sebastian Hahn, bzw. die IP-Adresse eines seiner Server.

Durch digitale Selbstverteidigung wird man zum Terroristen?!

Sebastian Hahn nutzt Verschlüsselungs- und Anonymisierungstechnologien, weil ihm seine Privatsphäre wichtig ist und er mit digitaler Selbstverteidigung seine Grundrechte schützt. Dazu betreibt er einen TOR-Anonymisierungsserver, zeigt bürgerschaftliches Engagement und Zivilcourage – und wird damit zum potentiellen Terroristen. Schöne neue Welt.

Nicht nur der TOR-Server von Sebastian Hahn ist betroffen. Insgesamt acht IP-Adressen von TOR-Directory-Services, darnuter zwei aus Deutschland haben die Journalisten in der XKeyscore-Datei gefunden, darunter auch eine vom Chaos Computer Club. Ein TOR-Directory-Service dient als erster Anlaufpunkt für die TOR-Software und liefert eine Liste aller TOR-Server.

Der XKeyscore-Quellcode zeigt darüber hinaus, wie einfach es ist, ins Raster der NSA zu geraten. Denn nicht nur Dauernutzer dieser Verschlüsselungssoftware werden zum Ziel des Geheimdienstes. Jeder, der die offizielle Torwebseite besucht und sich lediglich informieren will, wird markiert. Im Fall anderer Verschlüsselungsanbieter reicht schon die Anfrage in einer Suchmaschine, um für die NSA verdächtig zu wirken.

Wir fragen uns:

Wie genau kommt die NSA an den Traffic der beiden Server in Deutschland? Wo greifen sie an, oder: haben sie Helfer? Und: Der deutsche BND und der Verfassungsschutz haben auch Versionen von XKeyScore. Beinhalten die auch diese Überwachungs-Regeln? Wie hängen die Programme der deutschen Geheimdienste mit denen der NSA zusammen?

Das ARD-Morgenmagazin berichtete heute über den Fall und interviewte Hahn dazu. Hier ist die MP4.

Sebastian Hahn hat eine kleine FAQ zusammengestellt, wo er Fragen beantwortet.

Hier dokumentiere ich einige Fragen, die ich von Menschen im Bezug auf die NSA-Überwachung meines Tor-Servers erhalten habe.

Vorweg: Ich bin überrascht davon, dass bisher am heutigen Tag kein

einziger Journalist, der sich bei mir gemeldet hat, selbst irgendwelche

Verfahren einsetzt um die Integrität und Vertraulichkeit seiner

Kommunikation zu garantieren. Bitte überlegt euch, ob Verschlüsselungs-

und Signaturtechnologien nicht auch für euren Arbeitsalltag wichtig

sind.F:

Ich betreibe einen Tor-Server. Bin ich auch von Überwachung betroffen?A:

Jeder ist von Überwachung betroffen. Beweise, dass die Relays von allen

Unterstützern von Tor von XKeyscore erfasst werden, habe ich aber keine

gesehen – die zentralen Tor Directory Authorities nehmen insofern eine

Sonderstellung ein.F:

Du bist nun neben Angela Merkel das einzig namentlich bekannte Opfer von

NSA-Überwachung in Deutschland. Wie fühlt sich das an?A:

Die Qualität der Ausspähung ist eine ganz andere, daher bin ich kein

Freund von diesem Vergleich. Jeder Deutsche ist täglich von

ungerechtfertigten Überwachungsmaßnahmen betroffen, ohne dass es bekannt

wird. Der Einzelfall mag zwar gut für Schlagzeilen sein; die riesige

Dimension der Überwachung und die fehlenden Schutzmaßnahmen insbesondere

für technisch unbedarfte Menschen sind der eigentliche Skandal. Ich

bin schockiert darüber, wie einfach Unschuldige in den Fokus der

Überwachung geraten kônnen, und mit welcher Selbstverständlichkeit

die Geheimdienste vorgehen.F:

In den Augen des Geheimdienstes bist du offenbar ein „Extremist“ – nur,

weil Du deine Privatsphäre und die anderer schützen möchtest. Wie geht

es Dir damit?A:

Das Wort Extremist ist nicht direkt im Zusammenhang mit mir gefallen,

gleichwohl sind Menschen betroffen, die wie ich daran arbeiten, der Welt

ein Stück Freiheit im Internet zurückzugeben. Privatsphäre ist

Grundrecht, kein verschrobenes Ziel sogenannter Extremisten.F:

Hast Du damit gerechnet, dass die NSA an deinen Daten und Informationen

interessiert sein könnte?A:

Es war seit den Leaks von Edward Snowden leider abzusehen, dass sich

Geheimdienste für die Arbeit von Anonymisierungsnetzwerken

interessieren – soviel zeigten allein die aufgetauchten Folien. Das es

soweit gehen könnte, die Server der Betreiber verdachtsunabhängig zu

überwachen, ist eine Qualität mit der man nicht unbedingt rechnen

konnte.F:

Welche persönliche Konsequenzen ziehst du daraus, im Visier der NSA zu

sein?A:

Ich fühle mich bestätigt auf meinem Weg. Nur durch aktives Handeln lässt

sich unsere Demokratie langfristig verteidigen, Demokratie braucht

Privatsphäre und Sicherheit in der Kommunikation.F:

Wo hast Du den Server für das Tor-Netzwerk betrieben? Die Tagesschau

schreibt, der Server lief über die IP-Adresse 212.212.245.170 – die

wiederrum ins Industriegebiet Nürnberg-Feucht führt.

Welche Rolle hast Du im Tor-Netzwerk gespielt? Wirst du weiterhin

aktiv bleiben?A:

Der Server steht in einem Rechenzentrum in Nürnberg. Wo genau der Server

steht, ist allerdings irrelevant – Benutzer aus der ganzen Welt sind

eingeladen, ihn dazu zu benutzen ihre persönliche Kommunikation sicherer

zu machen. Der Server nimmt im Tor-Netzwerk eine besondere Rolle ein, er

hilft bei der Verwaltung der mehreren tausend anderen Tor-Server. Aus

diesem Grund ist er auch eines der lohnenswertesten Ziele. Meine

Aktivitäten im Tor-Netzwerk werde ich selbstverständlich fortsetzen, und

ich werde weiterhin dafür werben, dass andere es mir gleich tun.