Die Hersteller für staatliche Überwachungstechnologien setzen offenbar zunehmend auf das Online-Werbesystem, um Zielpersonen auszuspionieren und ihre Geräte mit Schadsoftware zu infizieren. Das berichtet die israelische Zeitung Haaretz in einer Recherche [Paywall] über neue Entwicklungen in Israels Staatstrojaner-Industrie.

Spätestens seit den Snowden-Enthüllungen ist klar, dass es Schnittmengen zwischen dem Überwachungskapitalismus und staatlicher Überwachung gibt. Der umfangreiche Bericht der Haaretz bestätigt nun Befürchtungen, dass das außer Kontrolle geratene Datenhandelssystem des Targeted Advertising nicht nur für Werbezwecke genutzt wird, sondern auch von klassischen Spionagefirmen. Die Werbeindustrie kann offenbar nicht verhindern, dass über ihre Infrastrukturen Schadsoftware verteilt wird, die hinter Anzeigen getarnt ist.

„Sherlock“ heißt laut Haaretz zum Beispiel ein Produkt der Firma Insanet. Es soll in der Lage sein, sowohl Android- und iOS-Smartphones als auch Windows-Computer mit einem Trojaner zu infiltrieren. Das Perfide: Die Schadsoftware soll mit Werbeanzeigen in Apps oder auf Websites aufgeliefert werden, ohne dass die Betroffenen es merken oder sich wehren können.

Der Werbe-Trojaner ist dem Bericht zufolge lediglich die Speerspitze einer größeren Entwicklung auf dem israelischen Markt für Spähsoftware. In Anlehnung an den Begriff AdTech, kurz für Advertising Technologies, wird die Sparte AdInt genannt, kurz für Advertising Intelligence.

Alte Bekannte deutscher Behörden?

Gegründet wurde Insanet dem Bericht zufolge von Veteranen des in Israel eng mit dem Militär verwobenen Digitalsektors und von jungen Unternehmern, die zuvor eine Werbefirma gegründet hatten. Laut Haaretz ist das Unternehmen im Besitz ehemals hochrangiger Mitglieder des israelischen Verteidigungssektors, darunter der einstige Vorsitzende des Nationalen Sicherheitsrates, Dani Arditi.

Für den Vertrieb und die Vermarktung von Sherlock hatte sich Insanet laut Haaretz mindestens zeitweise mit dem Staatstrojaner-Hersteller Candiru zusammengetan. Die Firma ist bekannt dafür, ähnlich leistungsstarke Software wie den berüchtigten Pegasus-Trojaner der israelischen NSO Group herzustellen. Mit Pegasus wurden in den vergangenen Jahren zahlreiche Journalist:innen, Menschenrechtler:innen und Oppositionelle in Ländern wie Mexiko, Polen oder Spanien überwacht.

Candiru hat wie die NSO Group Staatstrojaner an Regierungen und Geheimdienste weltweit verkauft, laut einem früheren Bericht der Haaretz steht auch Deutschland auf der Kundenliste.

Auf Anfrage unseres Mediums wollen heute weder das Innenministerium noch der Bundesnachrichtendienst oder der Verfassungsschutz Auskunft geben, ob sie Sherlock oder andere AdInt-Prdukte nutzen und Verträge mit Insanet oder anderen Herstellern haben.

Die Bundesregierung äußere sich „zum Schutz der nachrichtendienstlichen und polizeilichen Arbeitsweisen grundsätzlich nicht zu Einzelheiten und Produkten der technischen Aufklärung und informationstechnischen Überwachung“, so das Innenministerium. Auch eine grundsätzliche Einschätzung zum Thema AdInt will das Ministerium nicht geben.

Überwachungswerbung im doppelten Sinne

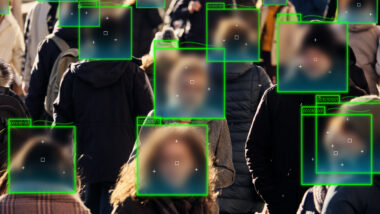

Laut Haaretz setzen Überwachungsfirmen bereits seit einigen Jahren auf die Infrastrukturen der Online-Werbeindustrie, um Personen ausfindig zu machen und ihre Bewegungen zu verfolgen. Sie machen sich dabei die allgegenwärtige Datensammlung des riesigen Netzwerks aus tausenden Werbefirmen und das Geschäft von kommerziellen Datenhändlern zunutze.

Wann immer Menschen Websites besuchen oder Apps nutzen und dem Werbetracking zustimmen, werden ihre Daten an zahllose Firmen gesendet. Diese sortieren sie anhand ihrer Eigenschaften und Interessen in Zielgruppenkategorien, sogenannte Segmente. Erst kürzlich hatte eine Recherche unseres Mediums aufgedeckt, dass allein auf einem einzigen Datenmarktplatz mehr als 650.000 dieser Zielgruppensegmente gehandelt wurden: von Einkaufsverhalten und Ortsbesuchen über psychologische Label wie „Fragile Senioren“ bis zu Gesundheitskategorien.

Schon bisher prägten Aktivist:innen deshalb den Begriff Überwachungswerbung für das System der verhaltensbasierten Werbung. Die Technik dahinter ist komplex und ausgefeilt. Innerhalb weniger Millisekunden werden in einem Zusammenspiel mehrerer Plattformen Nutzer:innen von Websites und Apps erkannt und anhand ihrer Eigenschaften als Zielgruppe ausgewiesen. Noch bevor die Website oder App geladen hat, findet eine automatisierte Auktion unter allen Firmen statt, die diesen Personen eine Anzeige ausspielen wollen.

„Apple und Google haben einen Spionagemarkt geschaffen“

Damit dieses System funktioniert, erhalten alle Nutzer:innen individuelle Kennzeichnungen, die gemeinsam mit Informationen zum Aufenthaltsort und weiteren Daten bei jeder Bewegung im Netz in das Netzwerk der Werbefirmen gesendet werden. Dagegen werden seit Jahren vehement Datenschutzbedenken geäußert. Die AdTech-Industrie betont zu ihrer Verteidigung stets, dass Unternehmen in der Regel weder den Namen noch die Telefonnummer der Zielgruppen kennen. Als pseudonyme Identifikatoren fungieren stattdessen etwa die individuellen Advertising IDs, die Apple und Google in ihren Betriebssystem iOS und Android jeder Nutzerin zuteilen.

Wie Haaretz berichtet, haben Überwachungsfirmen offenbar Wege gefunden, diesen Schutz zu umgehen. Sie können offenbar die vermeintlich harmlosen Daten der Werbebranche mit einem Namen oder einer Telefonnummer der Zielperson zuordnen.

Hierfür würden laut einer Industriequelle möglichst große Datenbestände aus unterschiedlichen Quellen miteinander verbunden und gegeneinander abgeglichen, um Zielpersonen zu finden. „Bereits die Teilnahme an einer Werbeauktion kann einer Werbefirma geografische Informationen liefern“, so Haaretz. Der Zeitung zufolge unterhalten die Überwachungsunternehmen zu diesem Zweck enge Beziehungen zu klassischen Werbefirmen oder haben gar selbst AdTech-Unternehmen gegründet, die ihnen Zugang zu den begehrten Daten und Werbeauktionen ermöglichen.

„In gewissem Sinne haben Google und Apple einen Markt für Spionage geschaffen“, zitiert Haaretz eine anonyme Quelle aus der israelischen AdInt-Industrie. „Sie haben einfach gehofft, niemand würde verstehen, dass die Daten, die Werbefirmen sammeln, auch für die Informationsbeschaffung Gold wert sind.“ Als Beispiel nennen die Quellen der Zeitung das Geotracking von iranischen Atomwissenschaftler:innen mithilfe von Werbeanzeigen.

Auch die NSO Group soll Werbetrojaner anbieten

Verhältnismäßig neu ist dem Bericht zufolge offenbar die Fähigkeit, Zielpersonen mithilfe der Webeinfrastrukturen nicht nur passiv nachzuspüren, sondern auch aktiv ihre Geräte mit Schadsoftware zu infiltrieren, wie es beim Sherlock-Trojaner der Fall ist. Hierbei werden mithilfe einer Werbefirma infizierte Werbeanzeigen geladen. Die Segmentkategorie, zu der auch die Zielpersonen gehört, werde mit entsprechenden Werbeanzeigen bombardiert, bis die richtigen Personen die Anzeige geladen hat und ihr Gerät infiziert wurde.

Haaretz zufolge sind zahlreiche israelische Firma im AdInt-Geschäft aktiv, der Großteil jedoch im Bereich der passiven Geo-Überwachung. Hier nennt Haaretz beispielhaft die Firmen Cobwebs, Bsightful und Cognyte.

Die Fähigkeit zur Infiltration von Geräten mithilfe von Werbeanzeigen würden bislang nur wenige Unternehmen beherrschen. Allerdings habe es in den letzten Jahren zwischen berüchtigten israelischen Überwachungsherstellern wie Candiru, Paragon, Nemesis, Quadream und NSO geradezu ein Wettrüsten um die Entwicklung dieser offensiven Fähigkeiten gegeben. Den Quellen der Zeitung zufolge hat mindestens auch die NSO Group einen Staatstrojaner namens „Truman“ entwickelt, der Werbeanzeigen nutzt.

Allerdings habe das Unternehmen von der israelischen Regierung bisher keine Genehmigung für den Export erhalten. Anders als Insanet mit seinem Sherlock-Trojaner dürfe die NSO Group ihre Werbe-Schadsoftware nicht verkaufen. In einer Verkaufspräsentation von 2019 wurde Sherlock laut Haaretz für sechs Millionen Euro angeboten.

Haaretz zufolge unterliegt der Großteil der AdInt-Industrie keiner Genehmigungspflicht, weil die reinen Tracking-Produkte nicht als militärisch eingestuft werden. Anders sei die Lage bei Werbe-Trojanern. Diese würden als militärische Produkte eingestuft. Insanet darf Sherlock deshalb lediglich an westliche Staaten verkaufen und hat dies offenbar auch getan. Jeder Verkauf sei genehmigungspflichtig, die Regierung lehne gelegewntlich Exportanträge ab. Nichtsdestotrotz habe Insanet mindestens einen größeren Verkauf an ein nicht-demokratisches Land abgeschlossen, so Haaretz.

Verbot von Überwachungswerbung in EU gescheitert

Nach massivem Druck der Überwachungsindustrie habe die israelische Regierung die Exportregeln inzwischen zudem etwas gelockert. So habe die Firma Rayzone eine grundsätzliche Verkaufsgenehmigung für einen eigenen Werbetrojaner erhalten. Rayzone hatte sich zuvor auf Geotracking mithilfe von AdTech fokussiert und gelte mit seinem Produkt „Echo“ als Pionier der AdInt-Branche, so Haaretz. Vor kurzem habe Rayzone jedoch auch ein offensives Produkt entwickelt, der Werbetrojaner sei bislang jedoch noch nicht verkauft worden.

Gegenüber dem US-Magazin The Register kommentiert Jason Kelley von der Bürgerrechtsorganisation Electronic Frontier Foundation (EFF) die Recherche: Sherlock und andere AdInt-Produkte seien ein weiterer Weg, „wie Spyware-Firmen Aktivist:innen, Reporter:innen und Regierungsbeamte überwachen und infiltrieren können“, so Kelley. Immerhin: Angesichts des horrenden Preises und der hohen sonstigen Anforderungen für Überwachungskampagnen mit einem offensiven Produkt wie Sherlock sei die Gefahr für die meisten Menschen eher gering.

Anders sieht es bei Geotracking mithilfe des AdTech-Systems aus. „Diese Methode für Targeting und Überwachung nutzt kommerziell verfügbare Daten, die man nur sehr schwer aus dem Internet löschen kann“, so Kelley. „Die meisten Menschen haben keine Ahnung, wie viel Informationen über sie von Datenhändlern und AdTech-Firmen gesammelt und geteilt werden.“

Angesichts der neuen Bedrohung durch die Nutzung des Online-Werbesystems stellt Kelley die Grundsatzfrage: „Daten werden immer einen Weg finden, um für Überwachung und schlimmeres genutzt zu werden.“ Wer dafür sorge, dass Datensammlung insgesamt weniger profitabel werde, sorge dafür, dass das AdInt-Problem verschwinde. „Wenn verhaltensbasierte Werbung verboten wäre, würde die Industrie nicht existieren.“

Eine Initiative von EU-Abgeordneten zum Verbot von Targeted Advertising war im Jahr 2022 am Widerstand der Datenkonzerne und einer Mehrheit des EU-Parlaments gescheitert.

Kostenlose Werbung für uBlock. Sehr gut!

Das kommerzielle Überwachung irgendwann für staatliche Überwachung nutzbar wird, war erwartbar.

Jetzt haben wir die Pest und die Cholera.

Bündeln wir unsere Abwehrkräfte. Cancel Werbung!

Leztendlich eine Frage der URL, oder?

Wenn diese bekannt sind und per hosts oder DNS nach 127.0.0.1 umgeleitet, dürfte das erschwert sein?

> Wenn diese bekannt sind und per hosts oder DNS…

DNS braucht man zur Auflösung (resolve) von domain names. URLs die eine IP benutzen brauchen keine Auflösung.

Ja, mit DNS-blocking kann man bezüglich ad-Abwehr weit kommen, ist aber nur ein Teilbereich eines größeren Spektrums.

Das generelle Problem bei Trojanern ist ein unkontrollierter Datenabfluss. Das gilt es zu verhindern z.B. mittels outbound filtering.

Nicht wirklich neu, dennoch #neuland.

Das ist das absolut Dümmste. Oder das Klügste?

Jedenfalls basiert der Mythos des Trackings durch Big Tech und Ads eben auf diesen Füßen:

– „Nur für Werbung.“

– „Wir haben Daten im Griff.“

– „Sicherheit durch Größe und Kompetenz.“

Nichts davon trifft auch nur im Entferntesten zu!

Aus rein technischer Sicht wäre es interessant, ob bereits ein betrachten der Werbung das Gerät infizieren kann oder erst wenn man darauf klickt.

Abgesehen davon ist noch fraglicher, wie diese ohne Kooperationit dem Werbepartner gezielt geschaltet werden können, da man als Werbender ja eigentlich nur Zielgruppen und keine einzelnen Personen zur Auswahl hat.

Tatsächlich wäre das ein Gau, z.B. über Bewegtbilder Schadcode ausführen zu können, oder Bilder von Servern Dritter, also nicht des Werbenetzwerkes, herunterzuladen. Für das Werbenetzwerk, bzw. größere Plattformen, die dieses nutzen.

Da „Sicherheit“ und „Tracking nur für Werbung“ zu den konstituierenden Grundbedingungen der „Harmlosigkeit totaler Überwachung durch irgendwen“ gehören, ist meine Vermutung, dass man schon drauf clicken müsste.

Ansonsten sollte da die Bude hochfliegen. Oder wir sind engültig in der gesellschaftlichen Apathie, dominiert von Kenntnislosen angekommen. Dann gute Nacht. Andererseits sind wir da fast im Analogen, also warum sollte das im Digitalen besser sein?

Das Laden reicht schon.

Es wird nicht klar, welches Werbenetzwerk das ist, was für eine Seite, der „Nichtinfektionsweg“ des Rests der Zielgruppe. Erklärungsversuche:

1. Quatsch. Exploit läuft flächig, nur bei einem wird noch schadhafterer Schadcode nachgeladen.

2. Bei der Werbung wird die Werbeanzeige selbst von Servern der Angreifer geladen, und die wissen die IP im voraus und spielen also mitnichten an die ganze Zielgruppe Schadcode aus.

In jedem Falle scheinen die die Zielperson im Prozess erkennen zu können. Für Google scheinen die Anzeigen bei Google zu residieren und geprüft zu werden, wie auch immer, jedenfalls käme dann nur in Frage, zunächst alle in der Zielgruppe zu infizieren, mit allen Konsequenzen die sowas hat.

Dass ein Video/Bild mal einen Exploit enthalten können, den das Werbenetzwerk nicht entdeckt, das ist klar. Umkodieren wäre eine Maßnahme für solche Sachen, und sollte Standard sein. Aktiver Inhalt verbietet sich sowieso, bzw. gehört verboten.

Es stellt sich schon auch die Frage nach Maßnahmen, Haftung und Unterlassung:

– Werbenetzwerke, bzw. Ausspielende, die Exploits ungeprüft weiterleiten, oder ungenügend Maßnahmen treffen, diese zu verhindern.

– Betreiber der Webseite, auf der die Werbung gezeigt wird.

Wir sehen schon jetzt, dass mit mehrerlei Maß gemessen wird, von wegen: „technische Maßnahmen zu ergreifen, eine Wiederholung für die Zukunft auszuschließen“. Werbung wäre einfach ziemlich sicher zu gestalten: Kein aktiver Inhalt, wenn dann alle Logik vom Betreiber, Umkodieren von Videos und Bildern, Maßnahmen gegen Infizieren der Server des Werbenetzwerkes selbst.

„in der Zielgruppe“

Vielleicht ist das auch ein Beispiel dafür, dass hier de facto Identifikation (+-N) besteht. DAS wäre mal ein Hebel.

Zunächst einmal: Danke, Ingo!

„In gewissem Sinne haben Google und Apple einen Markt für Spionage geschaffen“

Auch für mich ist das – eigentlich – nichts neues.

Ich habe es hier schon mehrmals angedeutet:

Es ist doch schon seit Jahren bekannt, daß bereits die Betriebssystem-Hersteller personenbezogene Daten (möglicherweise entgegen den Regeln der DSGVO) sammeln.

Prof. Leith (Dublin) hat dazu einige Studien herausgebracht, welche – leider – hierzulande bislang kaum beachtet wurden:

https://www.scss.tcd.ie/doug.leith/

Auch div. MdB-Fachpolitiker sind dazu informiert worden: Leider keine Reaktionen.

Hier hilft nur eins: die Werbeindustrie aussperren!

Die Werbeindustrie schert sich einen Dreck um Gesetze und Datenschutz. Sie sammelt im großen Stil personenbezogene Daten und handelt damit.

Bei mir hat die Werbeindustrie Hausverbot. Dieses setze ich mit folgenden Hilfsmitteln um:

https://ublockorigin.com/de

https://chrome.google.com/webstore/detail/ublock-origin/cjpalhdlnbpafiamejdnhcphjbkeiagm?hl=de

https://addons.mozilla.org/de/firefox/addon/ublock-origin/

https://www.startpage.com/nix-zu-verbergen/startpage-artikel/mehr-kontrolle-ueber-privatsphaere-cookies-und-tracker-neue-browser-erweiterung-von-startpage

https://add.startpage.com/

https://addons.mozilla.org/en-US/firefox/addon/startpage-privacy-protection/

https://www.chip.de/downloads/Facebook-Disconnect-fuer-Google-Chrome_45308412.html

Fürs Handy (Android) gibt es den Kiwi-Browser, der auf dem quelloffenen Chromium basiert und im Gegensatz zum Chromium das Chrome-Extensions unterstützt. Somit können die oben genannten Extensions auch auf dem Handy genutzt werden.

https://kiwi-browser.de.uptodown.com/android

https://www.chip.de/downloads/Kiwi-Browser-APK-Android-App_162829975.html

Ich hoffe auf rege Übernahme der Tipps, um der Werbeindustrie den Stinkefinger zu zeigen.

Wäe das nicht mal eine Gelegenheit, regulatorische Aufmerksamkeit für potentiell gefährliche Weiterleitungen im Internet zu erregen?

Ich denke da nur so an Beispiele, wie wenn einer auf eine Werbeanzeige clickt…

Die Hoffnung, dass Werbeblocker uns vor Überwachung bzw, der Infiltration beschützen können, dürfte zu kurz gedacht sein. Google Manifest V3 zeigt wohin der Weg geht. Wwir verlieren immer mehr die Kontrolle über das was bei uns im Browser ankommt (ganz zu schweigen von „Apps“, bei denen nur mit Hilfe komplexer Analysetools eine Kontrolle möglich ist).

Im Kontext der immer weiter voran schreitenden Inhaltskontrolle sind solche Entwicklungen zwar schade, aber offensichtlich gewollt. Die Gegenbewegung, die noch Anfang der 2000er gross war, ist auf wenige Fachgruppen eingeschmolzen.

Der Kampf ist verloren.

Gegen ACTA haben die User erfolgreich aufbegehren können, warum nicht auch gegen Tracking

Tatsächlich haben die USA in der breite vielleicht die Privatsphärenbewegung ausgelassen – im Einzelnen vieleicht mit erfunden, aber in der Breite nicht realisiert. Jedoch sieht es so aus, als wären kleinere jetzige und vielleicht zukünftigere größere Korrekturbewegungen diesbezüglich durchaus nicht vom Tisch.

Das soll nicht Hoffnung machen, die EU ist natürlich verloren, schon konstruktionsbedingt, wenn da nicht der Blitz reingeht. Wir haben die Checks and Balances auch unzureichend gesetzt, und stehen bereits auf einem Scherbenhaufen. Natürlich ist es nicht zu spät, allerdings wollte ich das Beispiel auch eigentlich nur deswegen bringen, weil die USA vielleicht gar nicht als (dauerhaftes) Beispiel taugen, was den Erfolg gewisser Maßnahmen betrifft. Wir müssen die entsprechenden Bestrebungen wohl eher bei China einordnen, und das Gesamtpaket mit betrachten. Oder den Blick auf die Akteure mal ändern, bzw. erweitern und schärfen.