Nutzer des türkischen Internetproviders Türk Telekom erhielten gezielt manipulierte Downloads von beliebten Computerprogrammen, die heimlich Überwachungssoftware auf ihren Computern installierte. Das erklärt das kanadische Forschungsinstitut Citizenlab in einem neuen Bericht. Die unbekannten Täter lasen mittels Deep Packet Inspection den Internetverkehr der Betroffenen aus und leiteten im nächsten Schritt Downloads von unter anderem Opera, Skype oder VLC-Player auf ihre Server um.

Wenn etwa ein Kunde von Türk Telekom den Opera-Browser von der offiziellen Webseite herunterladen wollte, bekam er anstelle der Originaldatei eine infizierte Version ausgeliefert. Diese installierte unbemerkt eine Überwachungssoftware, die den Nutzer ausspionierte. Ermöglicht wurde die Attacke durch die unzureichende Umsetzung von HTTPS-Verschlüsselung durch die Software-Anbieter, erklärt Heise Online:

Wie das Citizen Lab schreibt, waren die Seiten der Anbieter der betroffenen Software nicht vollständig über HTTPS gegen derartige Man-in-the-Middle-Angriffe abgesichert. So konnten Nutzer die Seite von Opera unverschlüsselt über HTTP aufrufen und wurden dann nicht auf HTTPS umgeleitet. Andere wie etwa ccleaner.com nutzen zwar auf ihrer Hauptseite HTTPS, Downloadanfragen wurden aber an HTTP-Links geleitet.

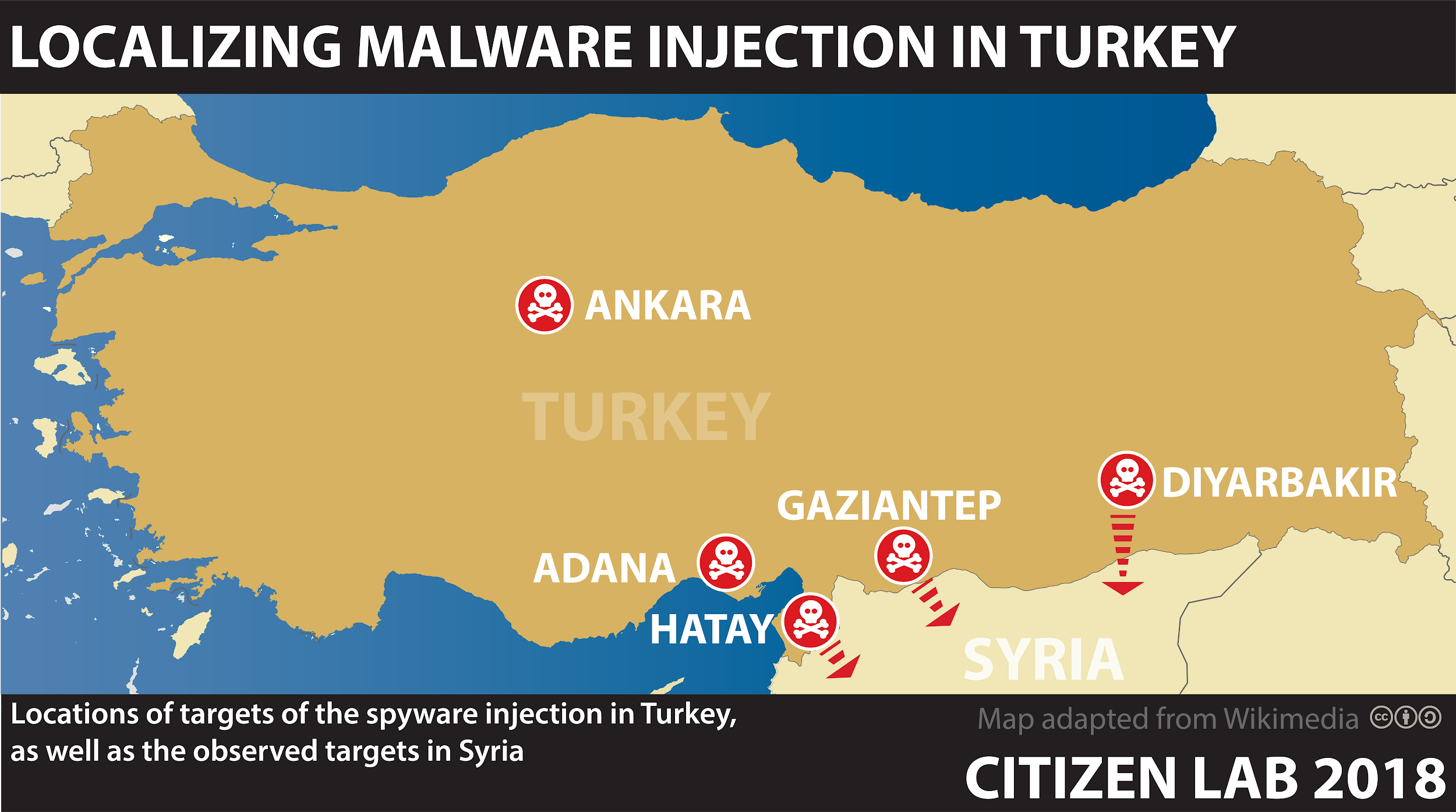

Der Angriff zeigt auf, wie wichtig die (korrekte) Nutzung von verschlüsselten HTTPS-Verbindungen ist. Betroffen waren Türk-Telekom-Nutzer in der Türkei und im syrischen Grenzgebiet, die aus der Türkei mit Internet versorgt werden. In Ägypten wurden technisch vergleichbare Angriffe genutzt, um Internetnutzer auf Werbeseiten zu locken und heimlich Kryptowährungen zu minen.

Gerätehersteller aus Kanada

Citizenlab konnte nachweisen, dass die Angriffe innerhalb des Netzes von Türk Telekom mit Geräten des kanadischen Herstellers Sandvine durchgeführt worden sind. Das Unternehmen exportiert seit Längerem Technologien in die Türkei, die sich auch zur Überwachung nutzen lassen – und wird dafür auch intern von Mitarbeitern kritisiert. Die türkische Regierung hat die Internetzensur in Folge des Putschversuches im Sommer 2016 noch einmal deutlich verstärkt. Unter anderem drosselt und blockiert die Regierung Social-Media-Portale, hat Wikipedia gesperrt und steht auf Platz eins der weltweiten Löschanfragen an Twitter.