Was hat die Vorratsdatenspeicherung mit dem Panoptikum gemeinsam? Sehr vieles! Ich habe 2010 in einer Prüfungsarbeit die Vorratsdatenspeicherung auf ihre panoptischen Effekte hin untersucht. Die Arbeit ist leider aktueller den je und geht vor allem auf die gesellschaftlichen Auswirkungen einer Vorratsdatenspeicherung ein. Aber lest selbst…

Die komplette Arbeit wurde von der Universitätsbibliothek Tübingen veröffentlicht und kann hier abgerufen werden: http://nbn-resolving.de/urn:nbn:de:bsz:21-opus-56063

Der folgende Text basiert auf einem Artikel in den Datenschutz Nachrichten 2/2011 der die Arbeit zusammenfasst.

Die Vorratsdatenspeicherung und das Panoptikum

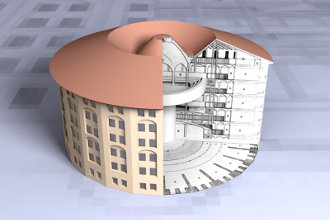

Aufbauend auf den Erfahrungen der bisherigen Vorratsdatenspeicherung und den Vorgaben des Bundesverfassungsgerichts sollen die (Macht-)Wirkungen der Vorratsdatenspeicherung im folgenden Artikel mit Hilfe des panoptischen Prinzips von Michel Foucault analysiert werden. Dieses basiert auf der Gefängnisarchitektonik des Panoptikum von Jeremy Bentham. Das Gefängnis besteht aus einem ringförmigen Gebäude in dem Zellen eingelassen sind, welche durch die ganze Tiefe des Gebäudes reichen und zum Mittelpunkt hin einsehbar, aber untereinander abgeschirmt sind. Genau in der Mitte der Anlage befindet sich ein Turm in dem der Wächter postiert wird. Dieser Turm ist so beschaffen (Jalousien, Trennwände), dass er für die Häftlinge nicht einsehbar ist, gleichzeitig aber die Überwachung der Zellen perfekt gewährleistet.

Der Insasse muss von einer stetigen Überwachung ausgehen, obgleich diese nicht gewährleistet sein muss, ja sogar überflüssig sein kann. Die Überwachung muss dabei sichtbar, aber uneinsehbar sein – „der Häftling [darf] niemals wissen […], ob er gerade überwacht wird, aber er muss [sich] sicher sein, daß er jederzeit überwacht werden kann.“ (Foucault, Michel: Überwachen und Strafen) Durch den Überwachungsdruck können den Insassen Verhaltensweisen aufgezwungen werden.

Foucault leitet aus der Architektur und ihrer Wirkungsweise das dahinterstehende panoptische Prinzip ab. Mit Hilfe dieses Prinzips soll im Folgenden die Vorratsdatenspeicherung im Hinblick auf ihre panoptischen Züge untersucht werden.

Sichtbarkeitsbereiche

Eine sehr wichtige Rolle spielt beim Panoptikum die Sichtbarkeit. Das Gefängnis ist so angelegt, dass es eine perfekte Einsehbarkeit der Zellen gewährleistet – mit nur einem Blick ist es möglich viele Insassen zu sehen und ihr Verhalten auf Konformität zu prüfen. Dabei darf der Überwachte keinen Hinweis darauf bekommen, ob er gerade überwacht wird oder nicht.

Uneinsehbarkeit der Überwachung

Die Speicherung der Daten findet bei verschiedenen privaten Unternehmen statt. Ob auf sie zugegriffen wird, wird dem Betroffenen, wenn überhaupt, nur im Nachhinein mitgeteilt. Das Max Planck Institut zog Akten-Stichproben vergangener Verkehrsdatenabfragen und wertete diese aus. Laut dieser Studie konnten ein Drittel der Beschuldigten über die Akteneinsicht Wissen über die Nutzung der Verkehrsdaten erlangen. Nur 4 % wurden per Aktenbeschluss informiert. Eine Vernichtung der Daten konnte den Akten nur in 3 % der Verfahren entnommen werden. Eine rechtliche Aufklärungspflicht besteht nicht, obgleich das BVerfG in einer zukünftigen Umsetzung eine Benachrichtigungspflicht fordert. Diese setzt dennoch erst nach der Überwachung ein.

Welche Informationen aus den Vorratsdaten abgeleitet werden, mit welchen Daten sie verknüpft werden und welche Verdachtsmomente und Schlüsse aus ihnen gezogen werden, bleibt weiter unklar. Selbst Verfahrensregeln über die Auswertung der Daten, die nach dem Urteil des BVerfG zu erlassen sind, lassen kaum Schlüsse zu unter welchen Umständen die Überwachung stattfindet.

Es können mittels sogenannten ‚Stillen SMS’ sogar Verkehrsdaten ohne das Wissen des Überwachten erzeugt werden. Diese sind im Prinzip ganz normale SMS die aufgrund einer Information in der SMS aber vom empfangenden Gerät nicht angezeigt werden. Dadurch werden Verkehrs- und Standortdaten erzeugt, die wiederum über eine Verkehrsdatenabfrage abgerufen werden können.

Der Überwachte kann also grundsätzlich nur im Nachhinein nachvollziehen ob er überwacht wurde. Eine Einsicht in die Funktionsweise des Systems kann er nicht erlangen.

Sichtbarkeit der Überwachten

Die Inhaltsanalyse von Kommunikation ist sehr aufwendig, teuer und fehleranfällig. Die Analyse der Verkehrsdaten hingegen kann vollautomatisiert stattfinden und ist häufig deutlich aufschlussreicher als die Inhaltsanalyse. Im folgenden sollen die Möglichkeiten der Informationsgenerierung aus den Vorratsdaten und etwaige Umgehungsmöglichkeiten skizziert werden.

Extraktion von Wissen aus Verkehrsdaten

Beziehungen zu anderen Personen und Verhalten

In den Verkehrsdaten nur einer Person spiegeln sich nahezu alle sozialen Kontakte wieder. Es können aber auch Beziehungsintensitäten abgeleitet werden: „Mit wem kommuniziert die Person wann, wie oft, über welche Kommunikationsart, wie lange und in welchem zeitlichen Kontext zu bestimmten Ereignissen?“

Aus langer und häufiger Kommunikation lässt sich eine engere soziale Bindung ableiten. Es kann zwischen geschäftlichen Kontakten, die innerhalb üblicher Geschäftszeiten stattfinden, und privaten differenziert werden. Beziehungspartner können anhand der Intensität der Kommunikation, welche auch während üblicher Geschäftszeiten und Auslandsaufenthalten anhält, identifiziert werden. Ebenso kann eine Affäre aus den Daten herausgelesen werden. Auch spielen die Orte der eingebuchten Handys eine zentrale Rolle bei der Analyse der Beziehungen.

Durch die Verknüpfung mit weiteren Daten entsteht ein noch klareres Bild. Wurde zum Beispiel einige Zeit zuvor ein Hotel gebucht an dessen Ort sich die beiden Telefone treffen? Die Daten können aber auch mit externen Quellen abgeglichen werden z.B. mit dem Bankkonto, Buchungsinformationen von Verkehrsmitteln (Mietwagen, Bahn etc.) oder Hotels.

Rückschlüsse auf persönliche Lebenssituation

Rückschlüsse auf die momentanen Lebensumstände von Personen sind vielfältig:

So ließe sich Beispielsweise aus einem E‑Mail-Kontakt mit einem auf Familienrecht spezialisierten Anwalt gefolgt von telefonischen Anfragen bei Wohnungsmaklern eine Scheidungsabsicht prognostizieren. Kontakte zu Konflikt- und Schwangerschaftsberatungen, spezialisierten Ärzten, Prostituierten, Telefonsex-Hotlines, spezialisierten Versandhändlern, Kreditvermittlern, Jobcentern, Umzugsservices, Interessenverbänden etc. ergäben aus einer minimalen Datenmenge jeweils Umfangreiche Rückschlüsse auf das Privatleben eines Betroffenen. (CCC)

Netzwerkanalyse

Die Analyse der Vorratsdaten beginnt mit einem Datenabruf der Kommunikationsdaten einer bestimmten Person. Daraufhin werden die Daten der (wichtigsten) Kontaktpersonen abgerufen und auf Verbindungen untereinander untersucht. Menschen die innerhalb eines Sozialgefüges eine zentrale Rolle spielen lassen sich identifizieren. Es lässt sich des Weiteren feststellen ob es sich um eine lose Gruppe, um eine familiäre oder eine hierarchische Struktur handelt. Es können ähnliche Kommunikationsketten erkannt werden, die von bestimmten Kontakten ausgelöst werden. Es können dabei Annahmen getroffen werden welches Ereignis diese hervorrief. So kann Beispielsweise eine Person als sehr bedeutend für eine Umweltschutzgruppe erkannt werden – ohne das dies dieser bewusst sein muss. „Durch Beeinträchtigung der Handlungsfähigkeit einer einzelnen Person kann dann mit minimalem Aufwand die Wirksamkeit einer ganzen Gruppe oder Bewegung behindert werden.“

Beschränkungen beim Abruf der Daten

Die oben genannten Schlüsse können logischerweise erst nach Abruf der Daten bei den verschiedenen Providern erfolgen. Dem Abruf der Daten sind aber verschiedene Schranken seitens des Gesetzgebers und des Bundesverfassungsgerichts gesetzt worden.

Bei den meisten Abfragen gilt ein Richtervorbehalt, welcher die Einhaltung der entsprechenden Normen gewährleisten soll. Diese Kontrolle findet aber in der Realität nur bedingt statt. Eine Aktenauswertung des Max-Planck-Institutes ergab, dass nur ganz selten Anordnungen zum Datenabruf abgelehnt bzw. Änderungen (in 1,7 % der ausgewerteten Fälle) am Antrag durchgeführt werden. Eine darüberhinaus durchgeführte Expertenbefragung erhärtete den Eindruck, dass der Richtervorbehalt seine Kontrollfunktion nur bedingt erfüllt. Dennoch stellt er eine gewisse Hürde dar.

Mit der Einführung der Vorratsdatenspeicherung durften die Daten nahezu in jedem Fall abgerufen werden. Die Gefahrenabwehr, alle Straftaten sogar bis hin zu Ordnungswidrigkeiten rechtfertigten das Mittel. Das Bundesverfassungsgericht erlässt daraufhin im März 2008 eine einstweiligen Anordnung, welche die Maßnahme nur noch bei schweren Straftaten gestattet. In ihrem darauffolgenden Urteil zur Vorratsdatenspeicherung im März 2010 verlangen die Richter eine Liste mit Straftaten für die die Daten verwendet werden dürfen und generelle Ausnahmen für Kommunikationsdaten die bei Beratung im sozialen oder kirchlichen Bereich entstehen.

Diese Strenge gilt allerdings nicht für die Zuordnung von Bestandsdaten zu IP-Adressen, da diese das Gericht für weniger schützenswert hält. Des Weiteren gilt sie nicht für die herkömmliche Abfrage der zu Abrechnungszwecken gespeicherten Verkehrsdaten, auf die ein Zugriff seit 2002 möglich ist.

Umgehung der Vorratsdatenspeicherung

Über Anonymisierungsdienste kann die IP-Adresse verschleiert werden. Diese Dienste schalten einen oder mehrere Server zwischen Client und angefragten Server. Der angefragte Server bekommt nur die IP-Adresse des zwischengeschalteten Rechners. Die Verbindung zwischen den Rechnern findet meist verschlüsselt statt. Die zwischengeschalteten Computer dürfen kein Logging (das mitprotokollieren der Verkehrsdaten) betreiben. Eine Rückverfolgung mittels der IP-Adresse endet so immer bei einem der zwischengeschalteten Server. Die Vorratsdatenspeicherung sah auch eine Protokollierung bei diesen Anonymisierungsdiensten vor und führte diese so ad absurdum. Allerdings waren von dieser Regelung nur Rechner in Deutschland betroffen.

Bei mobilem Internet mittels UMTS werden die IP-Adressen momentan für mehrere Anschlüsse verwendet, eine Zuordnung ist nicht möglich. Das surfen ist faktisch anonym. (Stand 2010)

Die Vorratsdatenspeicherung kann beim Telefonieren über die Benutzung von öffentlichen Telefonzellen, durch die Benutzung von anonymen Prepaid oder ausländischen Mobiltelefonen umgangen werden. Letztere müssen logischerweise aus Ländern stammen die keine Vorratsdatenspeicherung praktizieren – diese können auch in Deutschland problemlos genutzt werden. Wechselt man die Geräte und Karten häufig kann ein relativ hoher Anonymisierungsgrad erreicht werden.

Problem: Redundanz der Daten

Die Daten werden redundant gespeichert, sie fallen immer bei beiden Kommunikationsteilnehmern an. Daher müssen auch beide Anonymisierungsstrategien verfolgen, da ansonsten zumindest ein Teil, wenn nicht alle, Daten rekonstruiert werden können.

Für die organisierte Kriminalität oder Terroristen sollte es ein leichtes sein diese Kommunikationsmittel in ihren Netzwerken zu nutzen. Für den Privatmensch gestaltet sich die Nutzung aber schwierig, da zum Einen das Wissen über die Möglichkeiten fehlt, zum Anderen auch die Kommunikationsteilnehmer mitziehen müssten.

Eine staatliche Interventionsmöglichkeit bietet das Verbot derartiger Dienste oder den Zwang zur Mitprotokollierung der Vorratsdaten. Da das Internet aber nur bedingt Grenzen kennt ist eine Umgehung mit dem entsprechenden Know How praktisch immer möglich.

Sichtbarkeit und Überprüfung der Konformität

Die Beispiele zeigen deutlich, dass eine Sichtbarkeit bis in die privatesten Räume möglich ist, gleichzeitig die Vorratsdatenspeicherung aber auch mit relativ einfachen Mitteln umgangen werden kann. So ist weniger die organisierte Kriminalität oder der Terrorismus von der Überwachung betroffen, da diese sich normalerweise im Klandestinen bewegen. Das Entdeckungsrisiko wird dabei einkalkuliert und möglichst weit abgesenkt. Vielmehr kann Kontrolle nur über die ausgeübt werden, die sich entweder nicht zu schützen Wissen und / oder in (Beziehungs-)Netzwerke eingebettet sind, die eine geschützte Kommunikation nicht beherrschen. Deren Verhalten ist minutiös nachvollziehbar und darüber auch auf Konformität prüfbar. Die einzig verbliebenen (Zugriffs-)Schranken sind die des Bundesverfassungsgerichts bzw. des Gesetzes.

Dabei wird die Datenmenge in Zukunft tendenziell zunehmen. Mobile Dienste und Geräte erobern immer weitere Bereiche. Als Beispiele seien hier Bezahldienste per Handy, Mautsysteme oder Gesundheitsmonitoring zu nennen – dabei muss den Betroffenen nicht unbedingt klar sein, dass sie gerade Verkehrsdaten erzeugen.

Die bewusste Überwachung

Auf die Trennung der Sichtbarkeit des Überwachten und der Unsichtbarkeit des Überwachenden baut die Sichtbarkeit des Überwachungssystems auf. Der Überwachte muss sich stets überwacht fühlen, sich bewusst sein, dass er jeden Moment überwacht werden kann. Daraus ergibt sich eine kontinuierliche Wirkung der Überwachung, obwohl ihre Durchführung nur sporadisch ist oder gar unterbleiben kann.

Die Sichtbarkeit der Überwachung findet vor allem über die Aufklärung der Medien statt, da die Vorratsdatenspeicherung selbst komplett verdeckt abläuft. Die Berichterstattung in Deutschland ist hauptsächlich ereignisbasiert. Die Medien verlieren sehr schnell das Interesse an einem Thema, wenn sich keine Nachrichten mit Neuigkeitswert ergeben. Es ist davon auszugehen, dass die Berichterstattung abebbt sobald der Streit beigelegt ist. Nur bei bedeutungsvollen Ereignissen in Bezug auf die Vorratsdatenspeicherung (möglicherweise auftretenden Datenskandalen, Ermittlungserfolgen, der Einführung oder Verwendung von weiteren andersartigen Überwachungsmaßnahmen etc.) ist wieder mit einer Berichterstattung zu rechnen.

Durch den Streit zwischen Befürwortern und Gegnern entstand eine breite öffentliche Wahrnehmung der Vorratsdatenspeicherung. Nach einer repräsentativen Forsa-Umfrage im Auftrag des Arbeitskreis Vorratsdatenspeicherung vom Mai 2008 wissen 73 % der Bundesbürger von der Speicherung der Verbindungsdaten.

Dieser hohe Bekanntheitsgrad verknüpft mit der vermuteten, deutlich geringeren Berichterstattung in der Zukunft, ergibt zumindest eine teilweise Erfüllung der stetigen Sichtbarkeit. Sicher ist diese nicht mit der Stetigkeit des panoptischen Turmes zu vergleichen, dennoch ist davon auszugehen, dass die Vorratsdatenspeicherung in den Köpfen ist und durch eine gelegentliche Auffrischung durch oben genannte Ereignisse auch bleibt.

Verknüpft mit den weiteren Überwachungsmaßnahmen ist es denkbar, dass ein Eindruck des stetigen Überwachtseins aus der Vielzahl der Instrumente entsteht.

Verhaltensanpassung und ‑änderung

Laut einer repräsentativen Forsa-Umfrage haben 11 % der Bundesbürger in den ersten 5 Monaten der Vorratsdatenspeicherung in Deutschland aufgrund dieser in bestimmten Fällen auf die Kommunikation mittels E‑Mail, Telefon oder Handy verzichtet. Zu sensiblen Einrichtungen (Drogenberatung, Psychotherapeut etc.) würden 52 % der Befragten seit der Speicherung der Verbindungsdaten keinen Kontakt mehr per Telefon, E‑Mail oder Handy suchen. 6 % haben den Eindruck das seit dem weniger Menschen Kontakt mit ihnen über diese Medien aufnehmen. Leider gibt es keine weiteren Studien die sich explizit auf eine mögliche Verhaltensänderung durch die Vorratsdatenspeicherung beziehen. Hier besteht dringend Forschungsbedarf.

Betroffen ist auch die Presse und darüber letztlich auch das demokratische Prinzip der vierten Gewalt. Ein Informantenschutz kann mit einer Vorratsdatenspeicherung kaum noch gewährleistet werden. Offen bleibt inwieweit Systeme wie Wikileaks diese Lücke füllen können.

Ob ein sogenannter ‚chiling effect’ (Nichtgebrauch von Freiheitsrechten) durch die Vorratsdatenspeicherung herbeigeführt wird ist mangels Studien bisher empirisch nicht nachweisbar, dennoch ist es sehr wahrscheinlich. Das Bundesverfassungsgericht stellt in seinem Urteil zur Vorratsdatenspeicherung fest, dass diese ein „besonders schwere[r] Eingriff mit einer Streubreite, wie sie die Rechtsordnung bisher nicht kennt“ ist. Da die Verwendung der Daten unbemerkt stattfindet ist sie „geeignet, ein diffus bedrohliches Gefühl des Beobachtetseins hervorzurufen, das eine unbefangene Wahrnehmung der Grundrechte in vielen Bereichen beeinträchtigen kann.“

Findet eine Verhaltensänderung statt muss diese, bei einer derartig abstrakten Überwachung, internalisiert werden, d.h. der Überwachte beginnt sein Verhalten und letzen Endes sich selbst zu überwachen – als Reaktion auf die Überwachung und aus Angst vor etwaigen Negativfolgen.

Da der Betroffene sein Verhalten nur auf der Annahme des überwacht werdens ändert, ohne genau zu Wissen ob dies wirklich stattfindet, folgt daraus in logischer Konsequenz eine Unabhängigkeit der Verhaltensänderung von einer wirklichen Überwachung.

Fazit

Foucaults Panoptismus eignet sich sehr gut als Analysewerkzeug für die komplex-abstrakte Überwachungstechnik. Mit der Trennung des Paares ’sehen und gesehen werden’ lässt sich die Vorratsdatenspeicherung sehr gut erklären. Eine panoptisch-präventive Wirkung lässt sich zwar empirisch mangels Studien nicht nachweisen, dennoch zeigt die Analyse mittels des panoptischen Prinzips, das eine Machtwirkung vorhanden ist und diese verhaltensändernd wirkt. Eine Forsa-Umfrage gibt auch erste empirische Hinweise.

Die Erklärungen und Ergebnisse überzeugen. Die Vorratsdatenspeicherung lässt sich besser verstehen und enthält Funktionselemente die tatsächlich wie die panoptische Maschine, die Foucault beschreibt, funktionieren. Durch die ähnliche Struktur ergibt sich während der Analyse auch eine ähnliche Wirkungsweise. Die Vorratsdatenspeicherung kann daher auch nie als reine Strafverfolgungstechnik gesehen werden, da immer auch die Machtwirkungen einer Überwachungstechnik mitschwingen.

Insgesamt kann die Vorratsdatenspeicherung als panoptisches System betrachtet werden, welches in seiner Implementierung einige Schwächen aufweist. Weiterer Forschungsbedarf besteht insbesondere auch über die Wechselwirkungen der unterschiedlichen Überwachungstechniken. Werden Schwächen und Probleme der einen Überwachungstechnik mit einer anderen Technik beseitigt? Wird die Überwachung mittels der verschiedenen Techniken von den Überwachten schon als umfassend wahrgenommen? Lassen sich panoptisch wirkende Überwachungstechniken überhaupt mit der Idee von Demokratie verbinden?