Auf dem gestrigen Hangout mit Edward Snowden im Rahmen des South-by-Southwest-Festivals hat der Whistleblower nicht nur generell zu Verschlüsselung und Anonymisierung aufgerufen, sondern auch konkrete Tipps gegeben. Vor ein paar Wochen haben aus Anlass des Kaufs des Unternehmens durch Facebook eine Auflistung von Messenger-Alternativen zu WhatsApp erstellt. In den Kommentaren hat sich eine lebhafte Diskussion entwickelt, was die Vorteile und Schwachstellen welcher Anwendungen sind, welche weiteren Möglichkeiten es gibt und wie man überhaupt noch irgendeinem Programm vertrauen kann. Wir wollen als weitere Anregung hier kurz die Apps der von Snowden erwähnten Firma Open WhisperSystems näher beleuchten. Snowden nannte das Unternehmen als Beispiel für die Umsetzung von dringend notwendiger einfacher Bedienbarkeit von Krypto-Software und spielt dabei darauf an, dass die Veröffentlichung der Leaks mit Hilfe von Glenn Greenwald beinahe daran gescheitert war, dass dieser zunächst massive Probleme mit der Verschlüsselung seiner Mails hatte:

Whisper systems […] are focusing on new user experience, new UIs and basically ways for us to interact with cryptographic tools. This is the way it should be. What happens for the user it happens by default. We want secure services that aren’t opt in. It has to pass the Greenwald test.

TextSecure

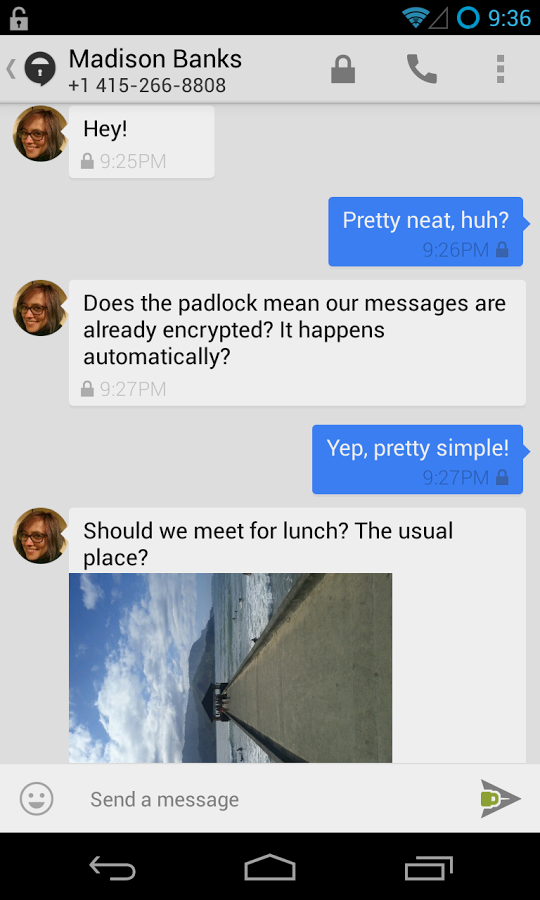

TextSecure von Open WhisperSystems verspricht, verschlüsselte SMS-Kommunikation zu bieten. Seit der neuen Version vom 24. Februar kann man außerdem Gruppenchats erstellen und Instant Messages über den Datenkanal versenden und spart damit die Kosten für den SMS-Versand. Der große Vorteil an TextSecure gegenüber OTR, der bisher am weitesten verbreiteten Variante für vertrauliche IM-Kommunikation: Es funktioniert auch beim asynchronen Nachrichtenversand von Offline-Nachrichten. Für Mobilgeräte, bei denen es immer mal wieder passieren kann, dass die Datenverbindung unterbrochen wird, ist das ein maßgebliches Kriterium für die Nutzbarkeit der Anwendung.

TextSecure von Open WhisperSystems verspricht, verschlüsselte SMS-Kommunikation zu bieten. Seit der neuen Version vom 24. Februar kann man außerdem Gruppenchats erstellen und Instant Messages über den Datenkanal versenden und spart damit die Kosten für den SMS-Versand. Der große Vorteil an TextSecure gegenüber OTR, der bisher am weitesten verbreiteten Variante für vertrauliche IM-Kommunikation: Es funktioniert auch beim asynchronen Nachrichtenversand von Offline-Nachrichten. Für Mobilgeräte, bei denen es immer mal wieder passieren kann, dass die Datenverbindung unterbrochen wird, ist das ein maßgebliches Kriterium für die Nutzbarkeit der Anwendung.

Als weitere Verbesserung der neuen Version, die auf dem TextSecure V2 Protocol beruht, geben die Entwickler verbesserte Forward Secrecy an. Forward Secrecy stellt sicher, dass in der Vergangenheit gesendete Nachrichten auch dann nicht entschlüsselt werden können, wenn ein Schlüssel in unbefugte Hände gelangt ist, denn für jede Chatsitzung wird ein neuer Schlüssel erstellt.

Man habe auch die plausible Abstreitbarkeit von OTR vereinfacht. Diese ermöglicht, dass nur der Empfänger zum Zeitpunkt des Nachrichtenempfangs sicher sein kann, dass eine Nachricht von einem bestimmten Sender ausgegangen ist. Denn im Nachhinei könnte er genausogut selbst die Nachricht unterschreiben und dementsprechend nicht gegenüber einem Dritten die dezidierte Urheberschaft des Textes nachweisen. Im Gegensatz zu OTR bietet das TextSecure-Protokoll keine Nachrichtenfälschbarkeit, da diese bei verschlüsselten Nachrichten wenig sinnvoll ist. Gefälscht werden kann nur der Schlüsseltext und der entstehende Klartext würde dann sicherlich nur Datenmüll enthalten können. Deshalb wurde auf dieses Feature verzichtet.

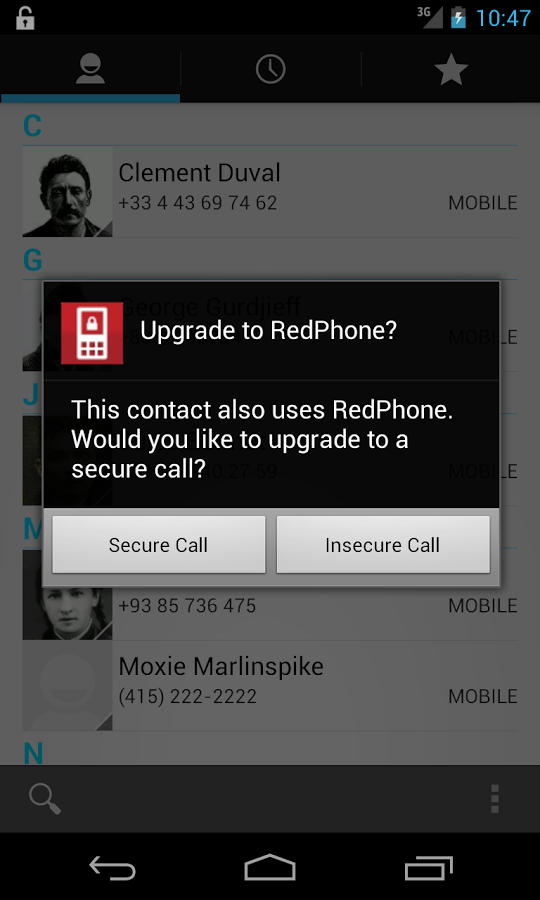

Die Anwendung für verschlüsselte Telefongespräche stammt auch von den TextSecure-Entwicklern von WhisperSystems und will per ZRTP-Protokoll Datenkanal-basierte Sprachkommunikation bereitstellen.

Der Nachteil sowohl an RedPhone als auch TextSecure: Bisher gibt es die Anwendungen exklusiv für Android-Nutzer. Aber iOS-Versionen sind in aktiver Entwicklung und sollen auf jeden Fall noch 2014 erscheinen. Dann sollen auch TextSecure und RedPhone in der Anwendung Whisper zusammengefasst werden. Für WindowsPhone gibt es noch keine Planungen, aber aller Code ist offen und steht unter GPLv3-Lizenz, Interessierte sind also ermutigt, sich zu beteiligen.

Jede App ist nur so sicher wie das Gerät auf dem sie ausgeführt wird

Bei noch so sicheren Apps gilt: Wenn das Endgerät kompromittiert ist, hilft das sicherste Kommunikationsprotokoll nichts. Ende-zu-Ende-Verschlüsselung bedeutet eben auch, dass das, was an den Enden passiert, nicht in der Hand der Übertragung liegt. Wir brauchen mehr als sichere Anwendungen. Wir brauchen sichere und offene Betriebssysteme und Hardware ohne Hintertüren. Dazu zählen nicht nur die Anwendungsbetriebssysteme für Mobilgeräte, wie Firefox OS. Genauso müssen Alternativen für proprietäre Baseband- und SIM-Karten-Betriebssysteme geschaffen werden. Diese Betriebssysteme auf unseren Smartphones bekommen wir nie bewusst zu Gesicht, denn sie sind auf unterer Ebene für die Datenübertragungen via GSM, UMTS, HSPDA, LTE etc. zuständig. Dennoch sind sie für die Sicherheit der Kommunikation kritisch und fielen leider nicht nur einmal durch Sicherheitslücken auf.