Seit Januar 2013 wissen wir, dass das Bundeskriminalamt den Staatstrojaner FinFisher/FinSpy gekauft hat. Die international eingesetze Spähsoftware „made in Germany“ soll der Nachfolger des vom CCC enttarnten Trojaners aus dem Hause DigiTask werden. Der hatte illegale Funktionen, die nicht vom Gesetz gedeckt waren.

Damit das nicht wieder passiert, wurde eine Standardisierende Leistungsbeschreibung erarbeitet, um die Quellen-Telekommunikationsüberwachung mit „verfassungsrechtlichen und gesetzlichen Vorgaben“ in Einklang zu bringen. Ob FinFisher diese Kriterien erfüllt, überprüft die private Firma CSC Deutschland Solutions GmbH. Die Überprüfung sollte ursprünglich im Dezember 2012 abgeschlossen sein, laut einer Antwort auf unsere Informationsfreiheits-Anfrage läuft diese jedoch immer noch.

FinSpy 4.20: „Software-Anpassung erforderlich“

Jetzt wissen wir auch, warum. In einer „nur für den Dienstgebrauch“ eingestuften „Sachstandsanfrage in Sachen Quellen-TKÜ“ aus dem Februar 2014 erklärt das Bundeskriminalamt, dass die Version 4.20 der Software FinSpy „von den Vergaben der Standardisierenden Leistungsbeschreibung“ abwich sowie „funktionale Defizite“ hatte, die „eine Software-Anpassung erforderlich“ machten. Auf deutsch: Der Trojaner durfte mehr als rechtlich erlaubt, er war also genauso illegal wie der von DigiTask. Also hat man einfach „die Version 4.50 der Software FinSpy der Firma FinFisher im BKA installiert“ und probiert es damit nochmal.

Schade ist, dass uns das Bundeskriminalamt dieses erste Prüfergebnis trotz unserer Anfrage nach „Quellcodeprüfung und Prüfergebnis“ weder mitgeteilt noch übermittelt hat. Stattdessen wurde uns mitgeteilt, dass der Abschlussbericht noch nicht vorliegt, nachdem wir aber gar nicht explizit gefragt hatten. Also haben wir nochmal explizit nach dem Zwischenergebnis gefragt.

FinSpy: Quellen-TKÜ oder Online-Durchsuchung?

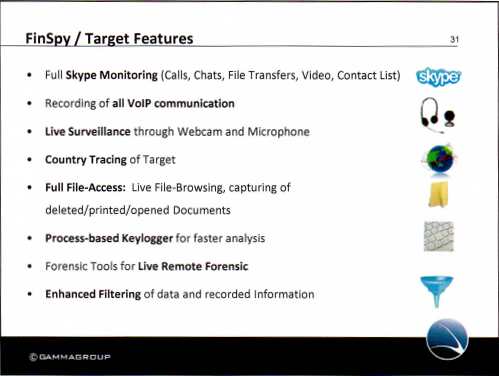

Irritierend ist, dass das BKA FinSpy als „Quellen-TKÜ-Software“ bezeichnet. Die „Quellen-Telekommunikationsüberwachung“ ist der politische Versuch, Staatstrojaner-Software auf nur einzelne Kommunikationsvorgänge zu begrenzen. Doch bereits letztes Jahr haben wir berichtet, dass der Hersteller selbst die Software gegenüber „Mitarbeitern eines Landeskriminalamts“ so beschreibt:

Irritierend ist, dass das BKA FinSpy als „Quellen-TKÜ-Software“ bezeichnet. Die „Quellen-Telekommunikationsüberwachung“ ist der politische Versuch, Staatstrojaner-Software auf nur einzelne Kommunikationsvorgänge zu begrenzen. Doch bereits letztes Jahr haben wir berichtet, dass der Hersteller selbst die Software gegenüber „Mitarbeitern eines Landeskriminalamts“ so beschreibt:

FinSpy ist ein „ausgefeiltes Intrusion-System“, dass „vollen Zugriff“ auf infizierten Systeme gibt. Danach gibt es „vollen Zugriff auf jegliche Kommunikation, inklusive Skype“ und andere (SSL-)verschlüsselte Kommunikation. Voller Zugriff auf alle Dateien, Keylogger und „Überwachung durch Webcam und Mikrofon“ sind natürlich auch wieder dabei.

Auch wenn wir der Auffassung sind, dass der staatliche Einsatz von Trojaner-Software schon per Definition weder technisch noch gesetzlich beschränken lässt, dürften mindestens Dateizugriff, Keylogger und Überwachung durch Webcam und Mikrofon bei der Quellen-TKÜ illegal sein.

CSC Deutschland: enge Verbindungen zur NSA

Ob die Trojaner-Software mit deutschem Recht vereinbar ist, kann das BKA nicht überprüfen, weil die Hersteller-Firma FinFisher einen Einblick in den Quellcode verweigert. Stattdessen übernimmt der deutsche Ableger der Computer Sciences Corporation (CSC) die Prüfung, eine Firma, die wir schon im Januar 2013 wegen ihrer Nähe zur NSA kritisiert haben.

Ob die Trojaner-Software mit deutschem Recht vereinbar ist, kann das BKA nicht überprüfen, weil die Hersteller-Firma FinFisher einen Einblick in den Quellcode verweigert. Stattdessen übernimmt der deutsche Ableger der Computer Sciences Corporation (CSC) die Prüfung, eine Firma, die wir schon im Januar 2013 wegen ihrer Nähe zur NSA kritisiert haben.

Ein Jahr nach Snowden hat die Bundesregierung das dann auch eingesehen und neue Vertragsklauseln eingeführt, die solche Firmen bei offiziellen Aufträgen ausschließen sollen. Auf die BSI-Zertifizierung, den laufenden Vertrag oder die Überprüfung des Staatstrojaners durch die umstrittene Firma hat das aber keine Auswirkungen. Zynisch gedacht passt das aber auch, denn niemand dürfte sich besser mit Trojanern auskennen als die NSA.

FinFisher kontrolliert sich selbst

Aber CSC überprüft den Trojaner nicht alleine, sondern „unter Beistellung von Mitarbeitern der Firma FinFisher“. Die „Selbstkontrolle“ des BKA durch das BKA (wie bei DigiTask) wurde also durch eine „Selbstkontrolle“ von FinFisher durch FinFisher ersetzt.

Das BKA hingegen führt nur „Funktionstests“ durch, klickt sich also einmal durch die Oberfläche. Fragt sich noch, ob die Änderungen zwischen Version 4.2 und 4.5 so „wesentlich“ sind, dass sie eine neue Quellcodeprüfung benötigen, denn:

Wegen des erheblichen Aufwands wird die Quellcodeprüfung als sog. Typmusterprüfung durchgeführt, die lediglich bei wesentlichen Veränderungen der Quellcodes wiederholt werden muss.

CSC erstellt Softwarearchitektur für BKA-Trojaner

Doch FinFisher/FinSpy sollte von Anfang an nur eine „Übergangslösung“ sein, zwischen DigiTask und einer Eigenentwicklung des BKA. Wie wir letzte Woche berichtet hatten, soll die BKA-eigene Software zur Online-Durchsuchung mittlerweile einsatzbereit sein. Die Software zur Quellen-TKÜ „befindet sich nach Abschluss der Architekturarbeiten derzeit in der Implementierungsphase“.

Doch auch bei diesem Staatstrojaner „made vom Staat“ hat die CSC mitgewirkt, und zwar „beim Projektmanagement und bei der Erstellung der Softwarearchitektur“.

Dass diese Fertigstellung auf die geleakten Dokumente von FinFisher zurückzuführen ist, wie Peter Welchering unter Berufung auf „Hackerkreise“ auf heute.de mutmaßt, glauben wir nicht. Auch wenn das V-Modell XT „flexible Anpassbarkeit an spezifische Projektumfelder“ verspricht, die starren Prozesse der deutschen Bürokratie geben solche schnellen Reaktionen einfach nicht her. Und ethisch gefestigte Hacker wollen daran offenbar nicht daran mitwirken.

Constanze Kurz, Sprecherin des Chaos Computer Clubs, kommentiert gegenüber netzpolitik.org:

Wie der absolut geschützte Kernbereich der privaten Lebensgestaltung beim Einsatz dieses Trojaners unangetastet bleiben soll, ist immer noch eine ungelöste Frage. Die Spitzelsoftware, die auch noch von einem mehr als anrüchigen Hersteller bezogen wurde, genügt den Vorgaben aus Karlsruhe noch immer nicht. Vielleicht sollten, statt weiterhin Geld in Staatstrojaner zu investieren, beim BKA bürgerrechtliche Grundkurse angeboten werden.

Hier der Inhalt des Dokuments in Volltext:

- Geheimhaltungsgrad: Verschlusssache – Nur für den Dienstgebrauch

- Datum: 10.02.2014

- Von: Bundeskrimimalamt

- An: Bundesbeauftragte für den Datenschutz und die Informationsfreiheit

Sachstandsanfrage in Sachen Quellen-TKÜ

Die kommerzielle Quellen-TKÜ-Software FinSpy der Firma Elaman/FinFisher (ehemals Firma Gamma International) wird erst nach Abschluss der Quellcodeprüfung und nach Feststellung der vollständigen Rechts- und SLB-Konformität eingesetzt werden.

Im Rahmen der Prüfung der Software-Version 4.20 wurden durch die Firma CSC Deutschland Solutions GmbH bereits im Jahr 2012 Abweichungen der Software von den Vergaben der Standardisierenden Leistungsbeschreibung (SLB) sowie funktionale Defizite festgestellt. Diese machten eine Software-Anpassung erforderlich.

Die Firma Elaman – zuständig für den Vertrieb der Software der Firma FinFisher in Deutschland – hat am 07.01.2014 die Version 4.50 der Software FinSpy der Firma FinFisher im BKA installiert, im Anschluss wurde mit den internen Funktionstests und den Tests der Protokollierungsfunktionen der Version 4.50 begonnen.

Die Firma CSC Deutschland Solutions GmbH prüft als BSI-zertifiertes Prüflabor zurzeit unter Beistellung von Mitarbeitern der Firma FinFisher die Software FinSpy in der Version 4.50.

Anschließend erfolgt eine Prüfung und Bewertung der Ergebnisse der Quellcodeprüfung durch das BKA. Auf dieser Basis sowie anhand der Ergebnisse des Funktionstests des BKA wird eine Entscheidungsvorlage für das BMI gefertigt, ob die Software einsatzfähig ist‚ oder weiter nachgebessert werden muss. Erst wenn eine vollständige Rechts- und SLB-Konformität festgestellt ist, wird die Software eingesetzt.

Die Einsatzfähigkeit der Software FinSpy in der Version 4.50 steht unter dem Vorbehalt, dass bei den BKA-internen Tests sowie der parallel stattfindenden Quellcodeprüfung durch die Firma CSC die Rechts- und SLB-Konformität festgestellt wird sowie keine sonstigen Abweichungen, welche die Einsatzfähigkeit verhindern würden, festgestellt werden.

Eine Zusammenarbeit mit externen Firmen außerhalb des Beschaffungsvorganges der kommerziellen Quellen-TKÜ-Software mit der Firma Elaman/FinFisher findet lediglich dahingehend statt, dass die Firmen CSC Deutschland Solutions GmbH und 4Soft eine unterstützende und beratende Funktion wahrnehmen, ohne aber selbst am Kompetenzzentrum Informationstechnische Überwachung (CC ITÜ) des BKA beteiligt zu sein.

Die Firma CSC Deutschland Solutions GmbH unterstützt das BKA beim Projektmanagement und bei der Erstellung der Softwarearchitektur für die BKA-eigene Software zur Quellen-TKÜ. Zudem führt die Firma CSC Deutschland Solutions GmbH als BSI-zertifiertes Prüflabor die Software-Prüfung (Quellcode-Prüfung) des für den Übergangszeitraum beschafften Produkts Finspy der Fa. Elaman/FinFisher durch (s.o.).

Mit der Firma 4Soft besteht ein Dienstleistungsvertrag im Rahmen des „Drei Partner Modells“ (BVA, BKA, externe Dienstleister) für Projektcontrolling und V-Modell XT Coaching. Mit der Beauftragung wird das Ziel der Zertifizierung nach „V-Modell XT-PUR (Projekt)“ verfolgt, um die Qualität des Entwicklungsprozesses entsprechend der gültigen Standards nachzuweisen. Ferner soll durch ein externes Controlling ein erfolgreicher Projektverlauf unterstützt werden.

Eine Zusammenarbeit mit Firmen im Zusammenhang mit der Entwicklung oder dem Test von Software zur Online-Durchsuchung bestand und besteht nicht.

Was mich gerade extrem stört:

1. Ein Dokument mit der Einstufung „nur für den Dienstgebrauch“ ist kein geheimes Dokument! Dann wäre es als „geheim“ klassifiziert. Also bitte nicht die boulevardeske Effektheischerei betreiben.

2. Ihr zeigt in diesem Artikel (mal wieder) ziemlich nervige selbstreferenzielle Züge. Ist ja schön und gut, dass Ihr schon lange am Ball seid und über alles berichtet habt. Aber wen wollt Ihr damit beeindrucken? Diese vielen Links auf Eure eigenen Beiträge sind überflüssige Leistungsschau und Prahlerei.

3. Warum muss ich mich durch einen unnötig langen Artikel quälen, der weitgehend nur Füllmaterial aus vorangegangenen Artikeln enthält? Warum beschränkt Ihr Euch nicht auf den Neuigkeitswert der Veröffentlichung des „Geheim“dokuments? Wollt Ihr jetzt jeden Artikel, der eine neue Entwicklung beschreibt, mit der gesamten Chronik der Vorgeschichte aufplustern?

4. Achtet vielleicht mal grundsätzlich darauf, Euren Output mehr auf Qualität zu trimmen. Nicht so viele Artikel und in den Artikel selbst weniger Füllmaterial.

1. „NfD“ ist eine Geheimhaltungsstufe. Darauf bezieht sich das „geheim“.

2. Wir berichten nicht nur über die News, sondern ordnen es auch ein. Nicht alle Leser/innen haben bereits alle anderen Postings gelesen. Sonst könnten wir auch nur das Originaldokument hinpacken und bräuchten gar keine Einordnung.

3. Wir quälen dich nicht, du hast das freiwillig gelesen.

4. Wenn du nur das neue willst: Spring doch gleich runter zum Originaldokument.

Sachstand vom Februar 2014 zur Version 4.50 und alles noch nicht einsatzfähig? Da sehe ich überhaupt nichts Neues zur dem, was ihr und wir :) gemeldet haben nach der letzten Hunko-Anfrage. Es ist ja kein Geheimnis, dass bei der Quellen-TKÜ genau hingeguckt wird, dass nach den BVG-Vorgaben wirklich nur das unverschlüsselte Skype-Telefonat ausgeleitet wird und nicht der ganze Computer ausgeschnüffelt, Screenshots gemacht werden und all das, was sonst so in den FinSpy-Unterlagen beworben wird.

Das mit Version 4.20 war AFAIK noch nicht öffentlich bekannt. Ich überzeuge mich gerne von Gegenteil – mit einem Link.

Ich denke, es geht nicht um die Versionen. Jetzt sind sie bei 4.60 oder 5.00 , egal. Es geht darum, die Auflagen zu erfüllen, die mit der Quellen-TKÜ verbunden sind, also nur das Abhören von Telefonaten an der Quelle, keine sonstigen Mitschnittsmöglichkeiten. Solange das nicht eindeutig gewährleistet ist und ausgetestet ist, dass das ausgeschlossen ist, muss der Lieferant halt nachlegen und nochmal nachlegen und nochmal….. Und genau das steht ja auch in der Regierungsantwort, wenn es heißt: „Hieran schließen sich ausführliche Softwaretests und die Quellcodeprüfung an. Erst danach kann die Software zum Einsatz freigegeben werden. Ein konkreter Termin für die Einsatzbereitschaft kann derzeit noch nicht mit ausreichender Genauigkeit angegeben werden.“

Versteh mal, Andre, wenn Borchers sagt, das ist nichts Neues, dann ist es nichts Neues. Ist vermutlich nur Neid.

Nein, das ist nicht Neid, nur ein simpler Blick auf die vorliegenden Antworten der Regierung und die Funktionstests (dahinter liegt noch die Quellcodeprüfung durch CSC). Die Quellen-TKÜ-Software darf nur bestimmte Funktionen haben und bestimmte nicht haben. Solange das nicht sichergestellt ist, wird das BKA jeweils eine neue Version anfordern. warum antwortet die Bundesregierung, dass Software für die Online-Durchsuchung betriebsbereit ist und man bei der Quellen-TKÜ vor der Implementierung steht? Weil das Zeug, Skype und andere verschlüsselte Kommunikation (Tor) an der Quelle auf zu machen, viel schwieriger zu realisieren ist.

Hintergründe und Pressezusammenfassung http://www.anonamegame.net/forum/showthread.php?tid=937

Was man immer dazusagen sollte: Zur Strafverfolgung gibt es auch noch gar keine Rechtsgrundlage für den Trojaner-Einsatz! Die Strafprozessordnung sieht nämlich keinen Trojaner-Einsatz vor. Mit anderen Worten: Es ist derzeit unmöglich, einen legalen Trojaner für die Strafverfolgung zu bauen, letztlich egal wie der konkret ausgestaltet ist.

Das war bzgl. der Quellen-TKÜ mal umstritten, inzwischen sieht das aber auch der Generalbundesanwalt so, also die dem BKA vorgesetzte Staatsanwaltschaft. Details zur Rechtslage finden sich zB in diesem Aufsatz von 2009, der aber immer noch aktuell ist, sowie im “Strafverteidiger” 2013 Seite 470 (Zusammenfassung bei Jurion).

D.h. das BKA und manche Länder-Polizeien dürfen zwar Trojaner einsetzen (soweit ich weiß stets sowohl zur Online-Durchsuchung als auch zur Quellen-TKÜ) – aber nur zur Gefahrenabwehr, nicht zur Aufklärung von Straftaten. Ob es Sinn macht, allein dazu Millionensummen auszugeben, ist eine Frage, die die Rechnungshöfe in Bund und Ländern interessieren sollte.

Wir wissen doch, wie das ausgeht:

Die Polizeibehörden und Staatsanwaltschaften werden den Regierungen entsprechende Rechtsgrundlagen diktieren und die Parlamente werden es absegnen. Alles ganz sauber demokratisch und rechtsstaatlich.

Um Druck zu machen, wird auf das viele schon investierte Geld hingewiesen und dass das doch nicht umsonst gewesen sein soll. Denkt doch an die Kriminellen, gegen die man vorgehen muss. Die Rechnungshöfe sind nicht ernstzunehmen, von denen droht keine Gefahr für die Trojanerfreunde.

Was ist der Unterschied zwischen Strafverfolgung und Gefahrenabwehr? In der Praxis keiner. Am Ende des Tages haben Polizei und Staatsanwaltschaft weitgehende Narrenfreiheit und können tun und lassen, was sie wollen. Nur wer das Geld, die Zeit und die Nerven hat, sich durch die Instanzen zu klagen, wird sich dagegen wehren können – also höchsten 1 % der Bürger.

Ja, das ist der juristische Aspekt neben dem softwaretechnischen Aspekt der Funktionstests. Und dann gibt es noch einen organisatorischen: Bis der Bundesinnenminister nicht den Nachfolger von BKA-Chef Ziercke benannt hat, wird sich IMHO gar nichts mehr entwickeln. Der Nachfolger hätte prompt den Super-Task, die Online-Durchsuchung wie die Quellen-TKÜ wieder zustimmungsfähig zu machen und dafür zu werben, dass sie zur Strafverfolgung eingesetzt werden können. Auch der Ausbau des BKA zur Cyberbehörde nach dem IT-Sicherheitsgesetz zielt darauf ab.

Und was die Gefahrenabwehr anbelangt, ist sie im Zeitalter von ISIS schnell zur Hand. Die Absicht, Laptops von ISIS-Heimkehrern aus dem Irak und Syrien zu verwanzen, würde IMHO schnell von einem Richter abgenickt werden.

Toll, dass man es auch in dieser Version nicht geschafft hat, den Quellcode einfach mitzukaufen.

Eure Beschreibung liest sich für mich allerdings so, dass da schon jemand aufpasst. Vielleicht hat man ja Angst, wieder mit runtergelassener Hose erwischt zu werden. Inzwischen dürfte den zuständigen Leuten klar sein, dass es nicht lange dauern kann, bis (jede) neue Trojanerversion vom CCC (oder ähnlichen Vereinen) analysiert wird.