Die Staatstrojaner-Suite FinFisher und die dahinter stehende Firmen-Gruppe Gamma suchen nicht gerade das Licht der Öffentlichkeit. Zwei neue Dokumente geben jetzt ein paar weitere Einblicke in das Firmengeflecht und die Überwachungstechnik.

Ein anonymes Posting auf Pastebin.com (lokale Kopie) verlinkt auf zwei Dateien, die als „eingescannte Originaldokumente aus Verkaufsgesprächen zwischen Gamma-Vertrieb und Mitarbeitern eines Landeskriminalamts aus dem Jahr 2011“ bezeichnet werden:

- Finfisher: Governmental IT Intrusion and Remote Monitoring Solutions (Mirror)

- 3G-GSM Tactical Interception & Target Location (Mirror)

Die Echtheit der Dokumente können wir leider nicht bestätigen, Anfragen von netzpolitik.org an die Münchener Firma Gamma International GmbH blieben bisher leider unbeantwortet. Das Corporate Design ist aber ziemlich authentisch, zudem findet sich in den WikiLeaks Spy Files ein weiteres Dokument mit dem selben Titel und weitestgehend deckungsgleichen Inhalten wie das aktuelle Papier über FinFisher.

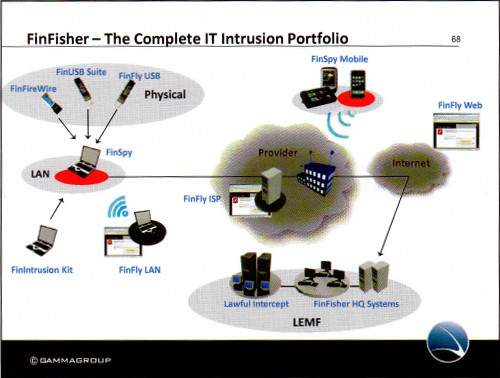

Die Folien bestätigen, was fleißige Freiwillige auf Buggedplanet.info zusammen getragen haben. Demnach hat die Gamma Group, die sich in mehrere Unterfirmen mit eigenen Spezialgebieten gliedert, 78 Angestellte und neun Büros auf vier Kontinenten. Die Folien werben damit, dass der Staatstrojaner FinFisher seine Ursprünge in der Linux-Linve-CD BackTrack hat, das „von Regierungen weltweit am meisten genutzte Werkzeug für IT-Intrusion“. Seit Jahren hacken Staaten fremde Rechner und immer mehr Gesetze erlauben dies. Für diese Zielgruppe bietet Gamma die Fin*-Produktpallette an:

Tactical IT-Intrusion

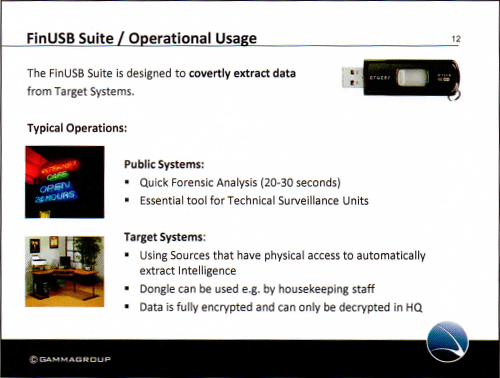

FinUSB Suite

Die FinUSB Suite ist ein USB-Stick, den man in ein „Zielsystem“ steckt, um dieses zu infizieren und die Kontrolle zu übernehmen. Geht überall, wo man physikalischen Zugriff auf die Hardware hat, als Beispiel wird Reinigungspersonal angegeben. Schon in der Vergangenheit ist das LKA Bayern in Firmen-Büros eingebrochen, um Trojaner-Software auf Rechnern zu installieren.

Die FinUSB Suite ist ein USB-Stick, den man in ein „Zielsystem“ steckt, um dieses zu infizieren und die Kontrolle zu übernehmen. Geht überall, wo man physikalischen Zugriff auf die Hardware hat, als Beispiel wird Reinigungspersonal angegeben. Schon in der Vergangenheit ist das LKA Bayern in Firmen-Büros eingebrochen, um Trojaner-Software auf Rechnern zu installieren.

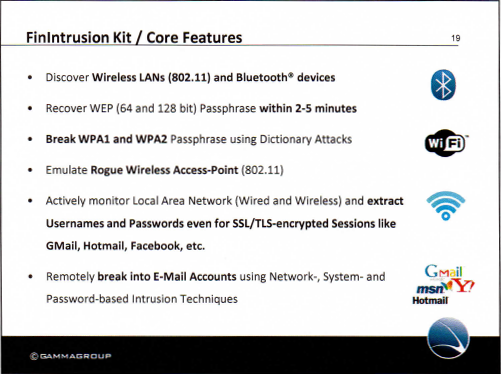

FinIntrusion Kit

Das FinIntrusion Kit ist ein tragbares „IT Intrusion Kit“. Damit können „rote Teams“ vor Ort WLANs knacken, Traffic mitschneiden, Login-Daten abschnorcheln sowie Dienste wie Webserver aufbrechen und Passwörter brute-forcen. „Das Operation Center bietet einfach zu bedienende Point-and-Click Angriffe“. Vom Scriptkiddie zum Scriptcop. (An dieser Stelle ist als Einziges ein von Hand gemaltes Kreuz auf den ausgedruckten und wiedereingescannten Folien.)

Das FinIntrusion Kit ist ein tragbares „IT Intrusion Kit“. Damit können „rote Teams“ vor Ort WLANs knacken, Traffic mitschneiden, Login-Daten abschnorcheln sowie Dienste wie Webserver aufbrechen und Passwörter brute-forcen. „Das Operation Center bietet einfach zu bedienende Point-and-Click Angriffe“. Vom Scriptkiddie zum Scriptcop. (An dieser Stelle ist als Einziges ein von Hand gemaltes Kreuz auf den ausgedruckten und wiedereingescannten Folien.)

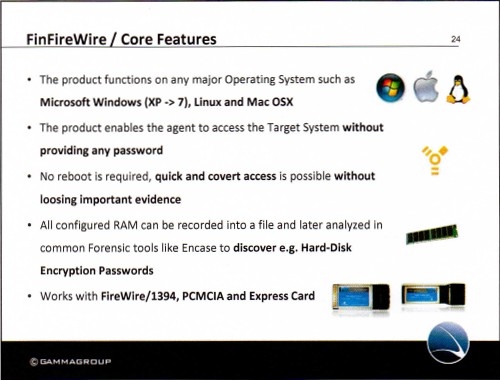

FinFireWire

FinFireWire ist ein weiterer Hacking-Koffer, mit Laptop und Firewire-Anschlüssen. Damit können Rechner im laufenden Betrieb infiziert werden, ohne mit einem Reboot Informationen zu verlieren. Auf allen großen Betriebssystemen (Windows, Linux und Mac OS X) sollen Passwort-Abfragen umgangen werden können. Auch der Arbeitsspeicher kann ausgelesen werden, um damit Daten wie Crypto-Schlüssel und ‑Passwörter zu extrahieren.

FinFireWire ist ein weiterer Hacking-Koffer, mit Laptop und Firewire-Anschlüssen. Damit können Rechner im laufenden Betrieb infiziert werden, ohne mit einem Reboot Informationen zu verlieren. Auf allen großen Betriebssystemen (Windows, Linux und Mac OS X) sollen Passwort-Abfragen umgangen werden können. Auch der Arbeitsspeicher kann ausgelesen werden, um damit Daten wie Crypto-Schlüssel und ‑Passwörter zu extrahieren.

Remote Monitoring & Infection

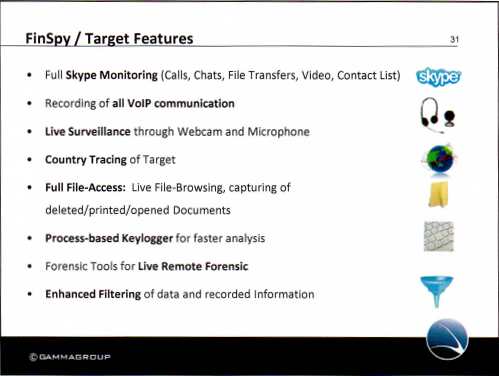

FinSpy

FinSpy ist ein „ausgefeiltes Intrusion-System“, dass „vollen Zugriff“ auf infizierten Systeme gibt. Danach gibt es „vollen Zugriff auf jegliche Kommunikation, inklusive Skype“ und andere (SSL-)verschlüsselte Kommunikation. Voller Zugriff auf alle Dateien, Keylogger und „Überwachung durch Webcam und Mikrofon“ sind natürlich auch wieder dabei. Die Software läuft ebenfalls auf allen großen Betriebssystemen (Windows, Linux und Mac OS X) und bleibt von den 40 großen Antiviren-Programmen unentdeckt.

FinSpy ist ein „ausgefeiltes Intrusion-System“, dass „vollen Zugriff“ auf infizierten Systeme gibt. Danach gibt es „vollen Zugriff auf jegliche Kommunikation, inklusive Skype“ und andere (SSL-)verschlüsselte Kommunikation. Voller Zugriff auf alle Dateien, Keylogger und „Überwachung durch Webcam und Mikrofon“ sind natürlich auch wieder dabei. Die Software läuft ebenfalls auf allen großen Betriebssystemen (Windows, Linux und Mac OS X) und bleibt von den 40 großen Antiviren-Programmen unentdeckt.

FinFly

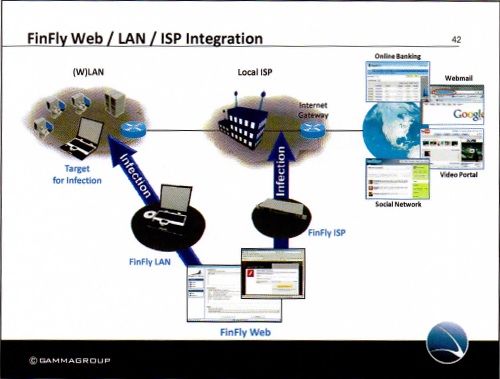

Die FinFly Tools sind Infektionswege für die Trojaner-Suite FinFisher. Die Infektion kann über verschiedene Wege passieren.

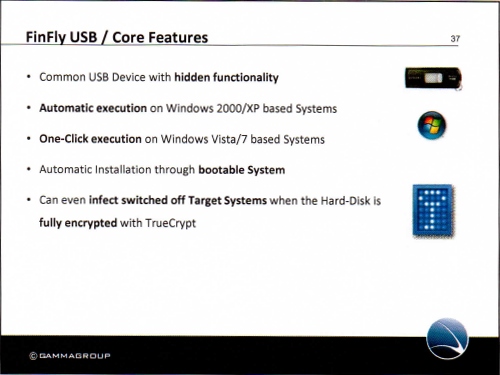

FinFly USB

FinFly USB ermöglicht die Infektion per USB-Stick. Das geht sowohl bei an- als auch ausgeschalteten Systemen. Pikantes Detail: „Kann ausgeschaltete Zielsysteme infizieren, selbst wenn die Festplatte mit TrueCrypt vollverschlüsselt ist.“

FinFly USB ermöglicht die Infektion per USB-Stick. Das geht sowohl bei an- als auch ausgeschalteten Systemen. Pikantes Detail: „Kann ausgeschaltete Zielsysteme infizieren, selbst wenn die Festplatte mit TrueCrypt vollverschlüsselt ist.“

FinFly Web

Mit FinFly Web lässt sich „konfigurierbare Software“ heimlich auf Zielsysteme einspeisen, indem sie „in Webseiten integriert“ wird. Die einfachste Übung hier ist die Erstellung spezieller Webseiten, die ausgewählte User infiziert, die mittels Spear Phishing auf die Seite geleitet werden. Gamma hat demnach Exploits für alle gängigen Browser und verschiedene Module zur Infektion. (Ein Screenshot hat die Beispiele: Firefox Addon und Java Applet)

Mit FinFly Web lässt sich „konfigurierbare Software“ heimlich auf Zielsysteme einspeisen, indem sie „in Webseiten integriert“ wird. Die einfachste Übung hier ist die Erstellung spezieller Webseiten, die ausgewählte User infiziert, die mittels Spear Phishing auf die Seite geleitet werden. Gamma hat demnach Exploits für alle gängigen Browser und verschiedene Module zur Infektion. (Ein Screenshot hat die Beispiele: Firefox Addon und Java Applet)

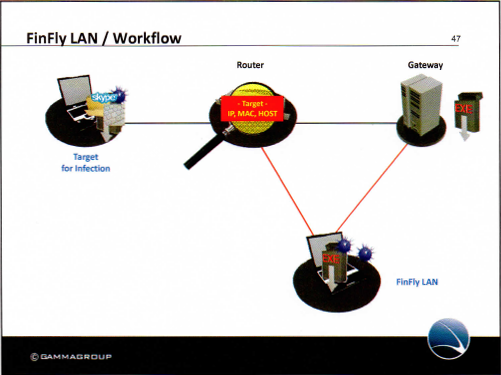

FinFly LAN

FinFly LAN ermöglicht die Infektion in lokalen Netzwerken. Oder über das „Injizieren“ falscher Software-Updates. Das Tool scannt alle Rechner, die mit einem Netzwerk verbunden sind, kabelgebunden oder drahtlos. Dann kann man Schadsoftware in den Downloads oder Webseiten-Aufrufen der Zielsysteme „verstecken“. Ebenfalls lassen sich falsche Software-Updates injizieren, wie Firmen-eigenes Video mit einem iTunes-Update als Beispiel zeigt.

FinFly LAN ermöglicht die Infektion in lokalen Netzwerken. Oder über das „Injizieren“ falscher Software-Updates. Das Tool scannt alle Rechner, die mit einem Netzwerk verbunden sind, kabelgebunden oder drahtlos. Dann kann man Schadsoftware in den Downloads oder Webseiten-Aufrufen der Zielsysteme „verstecken“. Ebenfalls lassen sich falsche Software-Updates injizieren, wie Firmen-eigenes Video mit einem iTunes-Update als Beispiel zeigt.

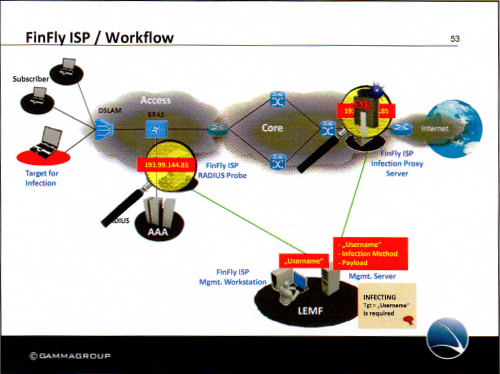

FinFly ISP

FinFly ISP macht ähnliche Sachen wie FinFly LAN, nur eben auf der Ebene eines Anschluss-Providers. Nach der Installation im Backbone-Netz eines koopierierenden Providers können zu infizierende Systeme einfach ausgewählt werden (beispielsweise anhand des RADIUS-Benutzernamens, der MAC-Adresse oder der Telefonnummer). Oder man installiert es gleich in einem ganzen Netzwerk, wie in einem Hotel oder einem Firmennetz. Auch hier lassen sich Infektionen über Downloads, Webseiten und Software-Updates einschleusen.

FinFly ISP macht ähnliche Sachen wie FinFly LAN, nur eben auf der Ebene eines Anschluss-Providers. Nach der Installation im Backbone-Netz eines koopierierenden Providers können zu infizierende Systeme einfach ausgewählt werden (beispielsweise anhand des RADIUS-Benutzernamens, der MAC-Adresse oder der Telefonnummer). Oder man installiert es gleich in einem ganzen Netzwerk, wie in einem Hotel oder einem Firmennetz. Auch hier lassen sich Infektionen über Downloads, Webseiten und Software-Updates einschleusen.

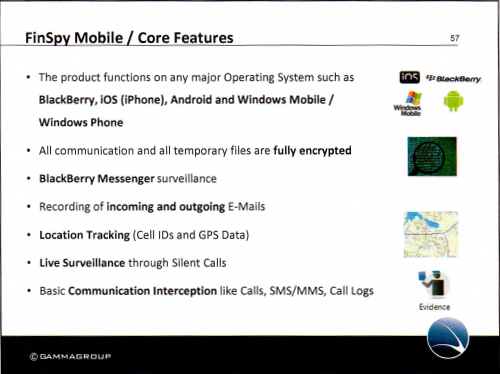

FinSpy Mobile

FinSpy Mobile ist Tool, um mobile Geräte mit dem Staatstrojaner zu infizieren. Das geschieht beispielsweise über Bookmark SMS, WAP Push, Kabel/Bluetooth oder die Synchronisation mit einem infiziertem Rechner. Auch hier werden alle gängigen Betriebssysteme unterstützt: BlackBerry, iOS (iPhone), Android und Windows Mobile/Windows Phone.

FinSpy Mobile ist Tool, um mobile Geräte mit dem Staatstrojaner zu infizieren. Das geschieht beispielsweise über Bookmark SMS, WAP Push, Kabel/Bluetooth oder die Synchronisation mit einem infiziertem Rechner. Auch hier werden alle gängigen Betriebssysteme unterstützt: BlackBerry, iOS (iPhone), Android und Windows Mobile/Windows Phone.

Einmal infiziert, hat der Angreifer Zugriff auf sämtliche Kommunikation wie Telefongespräche, SMS, MMS und E‑Mails. Sogar verschlüsselte BlackBerry Messenger Nachrichten werden abgeschnorchelt. Dazu kommt eine „live“ Ortsüberwachung per GPS, Funkzellen und WLAN-Routern. Schließlich kann auch das Mikrofon von remote eingeschaltet werden.

IT Intrusion Training Programm

Schließlich bietet Gamma noch Schulungen an, wie Behörden offensiv Hacken können. Als Beispiele werden der „Zugriff auf einen Webserver“ und die „Evaluierung der Sicherheit kritischer Infrastrukturen“ genannt. Zwei bis vier Beamte lernen „vollständig praktisch“ in Europa oder vor Ort „Techniken, die sofort für echte Operationen genutzt werden können“. Auf dem Lehrplan stehen IT Intrusion, Software Exploitation, Web Application Intrusion und Wireless IT Intrusion. Anwendungsbeispiele sind das Zurückverfolgen anonymer Mails, Zugriff auf Mail-Accounts, Sicherheitsanalysen von Servern und das Überwachen von Hotspots, Internetcafés und Hotel-Netzwerken.

Schließlich bietet Gamma noch Schulungen an, wie Behörden offensiv Hacken können. Als Beispiele werden der „Zugriff auf einen Webserver“ und die „Evaluierung der Sicherheit kritischer Infrastrukturen“ genannt. Zwei bis vier Beamte lernen „vollständig praktisch“ in Europa oder vor Ort „Techniken, die sofort für echte Operationen genutzt werden können“. Auf dem Lehrplan stehen IT Intrusion, Software Exploitation, Web Application Intrusion und Wireless IT Intrusion. Anwendungsbeispiele sind das Zurückverfolgen anonymer Mails, Zugriff auf Mail-Accounts, Sicherheitsanalysen von Servern und das Überwachen von Hotspots, Internetcafés und Hotel-Netzwerken.

Deutschland als Kunde

Der Leaker der Dokumente behauptet, „bei mindestens einem Verkaufsgespräch waren BKA-Mitarbeiter anwesend, die mit FinFisher bereits vertraut waren und beratend teilnahmen.“ Leider haben wir keine Möglichkeit, das zu überprüfen. Die Gamma International GmbH hat netzpolitik.org seit heute morgen nicht geantwortet.

Dass das BKA ein Produkt der FinFisher-Familie für knapp 150.000 Euro gekauft hat, haben wir wiederholt berichtet. Nachdem unsere Informationsfreiheits-Anfrage über den Vertrag abgelehnt wurde, haben wir jetzt offiziell Widerspruch eingericht. Die Begründung von BKA und Beschaffungsamt halten wir für fehlerhaft. Die Öffentlichkeit hat ein Recht, zu erfahren, mit welchen Mitteln unsere Behörden arbeiten wollen. Erst recht, wenn sie so invasiv sind.