Vielleicht erinnert ihr euch noch an TCPA (Video)? Die schlechte Nachricht: Schlechte Dinge kommen immer wieder zurück. Dieses Mal etwas abgewandelt unter dem Namen „Secure Boot“. Während viele Aktive im Moment Netzsperren verhindern, entsteht hier die nächste Gefahr für unsere Freiheit. Nachdem ich vorgestern dazu einen Vortrag beim netzpolitischen Abend der Digitalen Gesellschaft gehalten habe, hier eine Zusammenfassung.

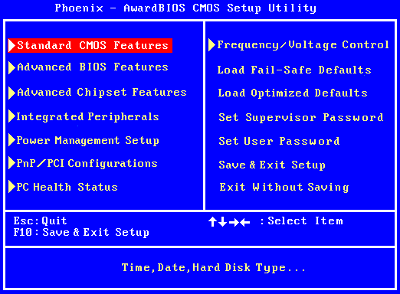

Das BIOS, wie auf der Abbildung, wird es in Zukunft nicht mehr geben. Nachfolger davon wird UEFI sein, welches einige Vorteile, wie schnelleres Booten, CPU-unabhängige Treiber und außerdem mehr Sicherheit verspricht. Der Sicherheitsaspekt wird dabei durch „Secure Boot“ umgesetzt. „Secure Boot“ stellt sicher, dass beim Einschalten des Computers nur durch einen digitalen Schlüssel autorisierte Software gestartet werden kann. Damit soll das Ausführen von Schadsoftware beim Startvorgang verhindert werden. Es verhindert allerdings nicht, dass Schadsoftware nach dem Bootvorgang eingeschleust wird. Die Komplexität heutiger Anwendungen bedeutet auch, dass es immer Lücken in der Software geben wird, die zur Installation von Schadsoftware benutzt werden können. „Secure Boot“ löst also nur ein Randproblem. Dennoch hat Microsoft angekündigt, dass Computerhersteller, welche das „Kompatibel mit Windows 8“-Logo benutzen wollen, diese Funktion implementieren müssen.

Es ist jedoch derzeit unklar, wie Computer-Hersteller „Secure Boot“ implementieren werden und wer in Zukunft darüber entscheiden kann, welche Software erlaubt und welche nicht erlaubt wird. Die Kernfrage ist, wer die Kontrolle über die Schlüssel haben wird – Hardware-Hersteller, Betriebssystem-Hersteller, oder die Nutzerinnen und Nutzer.

Die Free Software Foundation Europe befürchtet, dass Microsoft und die Hardwarehersteller durch diese Boot-Beschränkungen privaten und geschäftlichen Anwendern die Kontrolle über ihre Computer nehmen. In der derzeit vorliegenden Form bestimmen die Hardwarehersteller, welcher Software und damit welchen Unternehmen der Hardware-Besitzer vertrauen muss.

Letzte Woche hat der Journalist Glyn Moody auf folgenden Ausschnitt aus den „Windows Hardware Certification Requirements“ hingewiesen:

MANDATORY: Enable/Disable Secure Boot. On non-ARM systems, it is required to implement the ability to disable Secure Boot via firmware setup. […] Disabling Secure MUST NOT be possible on ARM systems.

Wenn die Hersteller sich an die Vorgaben Microsofts halten, dann könnten Anwender auf nicht-ARM Systemen (wie die meisten Laptop- und Desktop-Computer) „Secure Boot“ abschalten und GNU/Linux, ein BSD oder ältere Microsoft Windows Versionen installieren. Auf ARM-basierten Systemen hingegen, also primär auf Tablets und Telefonen, hat Microsoft nicht das Problem, dass alte Windows Versionen weiter laufen müssen. (Bei Intel-kompatibler Hardware besteht für Microsoft auch die Gefahr, Probleme mit den Kartellbehörden zu bekommen, sollten sie fordern, dass Secure Boot nicht abgeschaltet werden kann). Auf ARM-Systemen wird es dann ohne die Ausnutzung von Sicherheitslücken nicht länger möglich sein, andere Betriebssyteme zu installieren.

Im Moment sieht es so aus, als sollte jeglichem Anwender die Installation anderer Betriebssysteme als Microsoft Windows erschwert werden. Eine solche Entwicklung wird mit Sicherheit das Microsoft-Monopol auf dem Deskop weiter verfestigen. Unterstellt man Microsoft diese Entwicklung als tatsächliche Strategie, bekommt der Begriff „secure boot“ nahezu etwas euphemistisches: „Mit Sicherheit Microsoft“

Noch schlimmer: In Zukunft könnten die Hardware-Hersteller bestimmen, welche Betriebssyteme gestartet werden können. Die Unternehmen, die die Betriebssysteme schreiben, könnten dann bestimmen, welche Programme starten. Wenn das auf allen Computern (und nicht nur wie im Moment bei Mobiltelefonen) der Fall ist, brauchen wir keine Netzsperren mehr. Dann wird unerwünschtes Verhalten direkt durch wenige Hard- und Softwarehersteller auf den Geräten unterdrückt. Eine besseres Werkzeug für Zensur und Unterdrückung ist fast nicht vorstellbar.

Für Wirtschaft, Staat und Gesellschaft ist es wichtig, dass die Besitzer der Geräte die volle Kontrolle über deren Einstellungen haben, gerade wenn diese der Sicherheit dienen. Die Anwender müssen selbst entscheiden können, welchen Unternehmen und welchen Organisationen sie vertrauen und welchen nicht. Sie müssen in der Lage sein, selbst zu bestimmen, welche Programme sie auf ihren Computern installieren wollen und welche nicht. Die Hardware-Hersteller dürfen die Anwender bei dieser Entscheidung nicht entmündigen.

Die Free Software Foundation Europe fordert daher:

- Die Kontrolle über die Schlüssel muss beim Besitzer der Hardware liegen!

- Der Besitzer der Computer-Hardware muss in der Lage sein, Secure Boot auf einfache Weise aus- oder einzuschalten.

Unterschreibt und verbreitet bitte die Petition unserer Schwesterorganisation (derzeit 23.003 Unterschriften)! Außerdem könnt ihr die Arbeit der FSFE mit einer Spende unterstützen.

Weitere Informationen:

- 2012-01-17: Matthew Garrett „Why UEFI secure boot is difficult for Linux“.

- 2011-11-22: Dradio Wissen Interview mit mir zu „SECURE BOOT – Streit um Microsoft-Funktion“.

- 2011-10-28: Hintergrundpapier von Red Hat und Canonical (PDF)