cisco

-

Studie: Sie nennen es Arbeitsplatzanalyse

Screenshots aus dem Programm von Locatee. Studie: Sie nennen es Arbeitsplatzanalyse Verschiedene Unternehmen bieten Überwachungssysteme an, welche die Nutzung von Arbeitsplätzen, Tischen und Räumen in Büros erfassen. Eine Studie stuft diese Systeme als „aufdringliche Verhaltensüberwachung“ ein, die tief in die Privatsphäre der Arbeitnehmenden eingreift.

-

: TiSA-Leaks: Fundamental rights shall be levered out for free trade – also in the internet

: TiSA-Leaks: Fundamental rights shall be levered out for free trade – also in the internet The free trade agreement TiSA is a danger for the internet. New leaks we publish in cooperation with Greenpeace show clearly that privacy, net neutrality and IT security are under threat. Moreover, the US want to privatize censorship. An overview of the most important issues.

-

: TiSA-Leaks im Überblick: Grundrechte sollen für den freien Handel ausgehebelt werden – auch im Internet

: TiSA-Leaks im Überblick: Grundrechte sollen für den freien Handel ausgehebelt werden – auch im Internet Das Freihandelsabkommen TiSA ist eine Bedrohung für das Internet. Das zeigen neue Leaks, die wir gemeinsam mit Greenpeace veröffentlichen. Datenschutz, Netzneutralität und IT-Sicherheit sind in Gefahr, und die USA wollen Zensur privatisieren. Ein Überblick über die wichtigsten Punkte.

-

: Neue TiSA-Leaks: Handelsinteressen gehen vor Datenschutz, Netzneutralität und IT-Sicherheit

: Neue TiSA-Leaks: Handelsinteressen gehen vor Datenschutz, Netzneutralität und IT-Sicherheit Die Verhandlungen für das Freihandelsabkommen TiSA gehen in die letzten Runden. Wir veröffentlichen zusammen mit Greenpeace neue, bislang geheim gehaltene TiSA-Papiere. Das Abkommen torpediert in seiner jetzigen Form Datenschutz und Netzneutralität, öffnet privatisierter Zensur Tür und Tor und gefährdet die IT-Sicherheit.

-

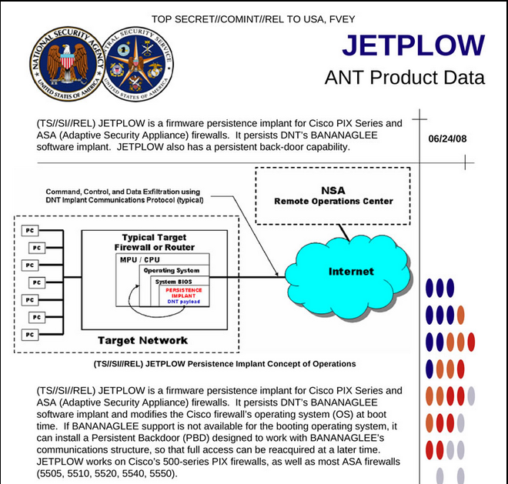

: Bundesregierung zieht keine Lehren aus der Veröffentlichung der NSA-Hacking-Tools

Hintertüren in Soft- und Hardware lieber schließen als ausnutzen. <a href="https://creativecommons.org/licenses/by-sa/2.0/">CC BY-SA 2.0</a> via flickr/<a href="https://www.flickr.com/photos/142017514@N07/27732556010/">Vincent Truchseß</a> : Bundesregierung zieht keine Lehren aus der Veröffentlichung der NSA-Hacking-Tools Die Veröffentlichung mehrerer NSA-Hacking-Tools durch eine Hackergruppe hat gezeigt, dass selbst die NSA nicht sicher vor Angriffen ist. Die Bundesregierung zieht daraus keine Lehren: Sie versteht nicht, dass in Deutschland das gleiche passieren könnte, wenn Sicherheitslücken von Behörden genutzt und nicht geschlossen werden.

-

: Der Überwachungskatalog der NSA

: Der Überwachungskatalog der NSA Seit dem 30c3-Talk „To Protect and Infect“ von Jacob Applebaum und der Veröffentlichung des Katalogs der NSA durch den Spiegel sind wir mit einer neuen Stufe der Überwachung konfrontiert. Wenn wir früher gesagt haben, die NSA liest jeden Brief mit, muss es nun lauten: Die NSA legt in jeden Brief (mindestens) eine Wanze.

-

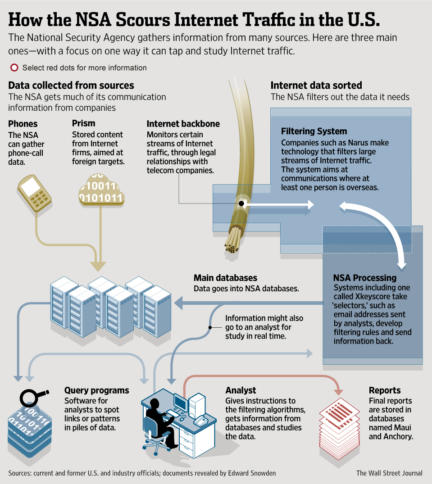

Endlich nachgewiesen: Die NSA überwacht sämtlichen Internet-Verkehr, der über amerikanisches Gebiet geht

Endlich nachgewiesen: Die NSA überwacht sämtlichen Internet-Verkehr, der über amerikanisches Gebiet geht Die NSA hat Zugriff auf große Teile des Internet-Verkehrs, der über ihr Staatsgebiet geht und verarbeitet diese Datenmengen in ihren eigenen Systemen. Das berichtet das Wall Street Journal unter Berufung auf eine Reihe von Beteiligten. Jede Internet-Kommunikation über amerikanische Server landet demnach höchstwahrscheinlich bei der NSA – nur etwas amerikanische Kommunikation wird wohl gefiltert.

-

: Edward Snowden: „We hack network backbones“

: Edward Snowden: „We hack network backbones“ Die „South China Morning Post“ hat den amerikanischer Whistleblower Edward Snowden interviewen können. Auch wenn der daraus entstandene Artikel insgesamt wenig neue Inhalte zu PRISM liefert, gibt es doch einen Satz von Snowden der aufhorchen lässt:

“We hack network backbones – like huge internet routers, basically – that give us access to the communications of hundreds of thousands of computers without having to hack every single one,” he said. -

Deep Packet Inspection: Der Unterschied zwischen Internet in Diktaturen und Deutschland ist nur eine Konfigurationsdatei

Deep Packet Inspection: Der Unterschied zwischen Internet in Diktaturen und Deutschland ist nur eine Konfigurationsdatei Weltweit nimmt der Einsatz von Deep Packet Inspection Technologien zu. In autoritären Staaten werden damit Internet-Seiten und Suchbegriffe zensiert sowie Benutzer überwacht. Doch die selbe Technik ist auch bei deutschen Providern im Einsatz, gegen Skype und Filesharing. Der Unterschied ist nur eine Konfigurationsdatei – die kann per Mausklick blitzschnell geändert werden.

-

: EFF-Petition gegen CISCO-Zensur-Engagement in China

: EFF-Petition gegen CISCO-Zensur-Engagement in China Eine Petition der Electronic Frontier Foundation fordert das US-Unternehmen CISCO auf, China nicht bei Menschenrechtsverletzungen zu unterstützen: Tell Cisco: Stop helping China abuse human rights!

Reports indicate that networking giant Cisco Systems, Inc., an American company based in Silicon Valley, has been knowingly selling Internet surveillance and censorship tools to the Chinese government for years.