Markus Reuter

-

: Großbritannien: Vierjähriger wegen Terrorverdacht gemeldet

Foto: CC-BY-ND 2.0 <a href="https://www.flickr.com/photos/krystenn/392132869/sizes/l">Krysten N</a> : Großbritannien: Vierjähriger wegen Terrorverdacht gemeldet Seit der Einführung des Counter-Terrorism and Security Act häufen sich in Großbritannien Fälle, in denen muslimische Kinder unter Terrorverdacht (und ihre Familien) den Sicherheitsbehörden gemeldet werden. Lehrer und öffentliche Bedienstete sollen laut dem Gesetz von 2015 „jeden Verdacht auf extremistisches Verhalten“ melden.

Jüngster Fall ist ein Vierjähriger: Er hatte ein Bild von sich gemalt, auf dem er eine Gurke schneidet. Das berichtet Techdirt:

And now we learn that these part-teacher-part-security-agents may be incorporating art criticism into their repertoire, having reported a young Muslim boy of four years old to the authorities because of his inability to properly illustrate a cucumber.

Angeblich hatte das Kind das Wort „Cucumber“ wie „Cooker Bomb“ ausgesprochen. Der Fall erinnert an den Zehnjährigen, der vergangenen Dezember ins Visier von Terrorfahndern geraten war, weil er statt „terraced house“ (Reihenhaus) wohl „terrorist house“ geschrieben hatte.

-

: Dobrindt spricht sich gegen Störerhaftung aus

: Dobrindt spricht sich gegen Störerhaftung aus Nur noch die CDU/CSU ist für die Störerhaftung. Doch jetzt bröckelt auch diese Front. Verkehrsminister Alexander Dobrindt (CSU) sprach sich in der FAZ gegen die Störerhaftung aus:

Nun mischt sich Bundesverkehrsminister Alexander Dobrindt (CSU) ein – und schlägt sich auf die Seite der SPD. „Die Hürden, die das neue Telemediengesetz stellt, sind zu hoch“, sagte er im Gespräch mit dieser Zeitung. „Die Störerhaftung führt meiner Meinung nach nicht dazu, dass wir ein freies WLAN organisieren können. Wir brauchen eine offenes W‑Lan mit einfachem Zugang für jedermann.“ Das sei in einer modernen Gesellschaft nicht mehr wegzudenken.

Zuletzt hatte sich auch der Generalanwalt des Europäischen Gerichtshofes gegen die Störerhaftung ausgesprochen. Störerhaftung im Hinblick auf WLAN meint die Haftbarkeit des WLAN-Betreibers für die Nutzer eines Hotspots, z.B. im Fall von Urheberrechtsverletzungen. Die Störerhaftung gilt als große Hürde für die Verbreitung frei zugänglicher WLANs, weil die Betreiber der WLANs rechtliche Konsequenzen fürchten.

[Update, 21. März 2016]: Der Wirtschaftsrat der CDU e.V. unterstützt Alexander Dobrindt in seiner Forderung nach tatsächlich offenen WLANs. Generalsekretär Wolfgang Steiger erklärte hierzu:

„Deutschland darf den Trend der Digitalisierung nicht verschlafen“, so Steiger. „Freies W‑LAN als selbstverständlichen Service sucht man hierzulande vergebens. Hier müssen die rechtlichen Hürden abgebaut werden, damit wir nicht ins Hintertreffen geraten.“

-

: 10 Jahre Twitter: Fälschen, Foppen, Faken

Foto: CC-BY-NC-ND 2.0 <a href="https://www.flickr.com/photos/melinnis/336996053/sizes/o/"> Melinnis (Flickr)</a> : 10 Jahre Twitter: Fälschen, Foppen, Faken Twitter wird zehn Jahre alt. Zu den Sternstunden des Mediums zählt auch das Spiel mit Fake-Accounts. Vor allem Politiker und Parteien sind Opfer von Fälschungen und Spott. Da ruft plötzlich Gregor Gysi auf Twitter zur Wahl von Joachim Gauck auf, falsche Demoskopie-Institute narren CDU-Politiker und das Titanic-Magazin twittert im Namen von SPD-Landtagskandidaten. Fake-Accounts begleiten Twitter seit seiner Gründung – oft zum Vergnügen der Nutzerinnen und Nutzer.

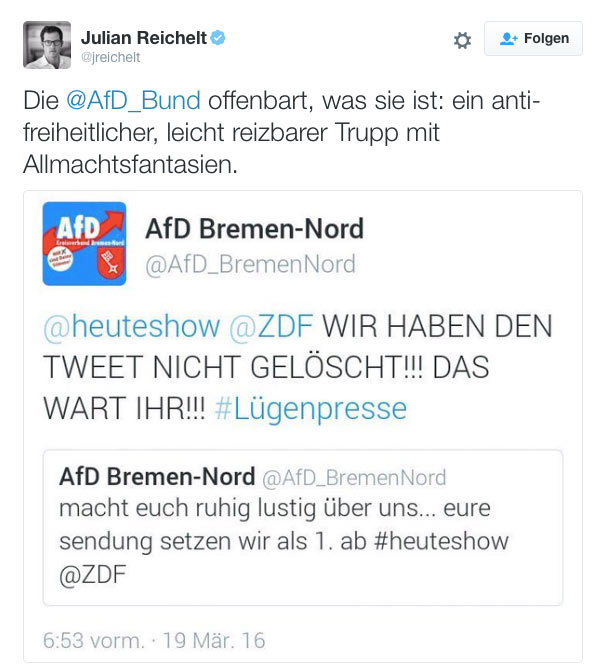

Ein Fake-Account ist vermutlich auch @AfD-BremenNord. Seit dem 14. März hat der vermeintliche Kreisverband der Rechtspopulisten auf allen Seiten für Verwirrung gesorgt. Der Account retweetet sehr authentisch AfD-Inhalte, und auch die eigenen Tweets sind einem Kreisverband der Partei zuzutrauen. Am 18. März twittert der Kreisverband dann in Richtung des ZDF:

„macht euch nur lustig über uns… eure sendung setzen wir als 1. ab #heuteshow @zdf“

Und als der Tweet in der Welt ist, löscht der falsche Kreisverband – und das wäre für den Fake eine ziemlich geniale Verifikation – den Tweet wieder. Als habe man im Kreisverband eingesehen, dass dieser Tweet zu weit gehe. Es sieht aus, als würden die Lokalpolitiker zurückgepfiffen. Schnell verbreitet sich ein Screenshot des Tweets und gibt dem falschen Ortsverband große Aufmerksamkeit. Auch der Online-Chef der Bild-Zeitung glaubt die Geschichte, der Tagesspiegel auch.

Und als der Tweet in der Welt ist, löscht der falsche Kreisverband – und das wäre für den Fake eine ziemlich geniale Verifikation – den Tweet wieder. Als habe man im Kreisverband eingesehen, dass dieser Tweet zu weit gehe. Es sieht aus, als würden die Lokalpolitiker zurückgepfiffen. Schnell verbreitet sich ein Screenshot des Tweets und gibt dem falschen Ortsverband große Aufmerksamkeit. Auch der Online-Chef der Bild-Zeitung glaubt die Geschichte, der Tagesspiegel auch.Die echte Bremer AfD erklärt den Account für „nicht offiziell“ und ein der Jugendorganisation der AfD zugeschriebener Twitter-Account warnt vor einem Fake: Der Account würde „overpacen“. Es also übertreiben. Oder das aussprechen, was die AfD gerne für sich behalten würde? Denn die Stärke guter Fake-Accounts liegt darin, genau an der Grenze des Vorstellbaren zu operieren und die Betrachter in der Ungewissheit zu lassen.

Deutschlands erster und einziger Politiker-Rücktritt über Twitter – ein Fake

Mehr als ein Jahr foppt in den Jahren 2008 und 2009 das Blog Metronaut als falscher Franz Müntefering auf Twitter Medien und Follower.

Der falsche Münte taucht in Studien über Online-Wahlkampf auf, wird von Ortsvereinen beglückwünscht und von Zeitungen mehrfach zitiert. Am Ende twittert der falsche Müntefering sogar seinen Rücktritt, nur Stunden bevor der echte SPD-Vorsitzende offiziell zurücktritt: „Erneuerung heißt konsequent sein. Ich trage politische Verantwortung für das Ergebnis vom Sonntag und mache den Weg nun für andere frei.“

Der falsche Münte taucht in Studien über Online-Wahlkampf auf, wird von Ortsvereinen beglückwünscht und von Zeitungen mehrfach zitiert. Am Ende twittert der falsche Müntefering sogar seinen Rücktritt, nur Stunden bevor der echte SPD-Vorsitzende offiziell zurücktritt: „Erneuerung heißt konsequent sein. Ich trage politische Verantwortung für das Ergebnis vom Sonntag und mache den Weg nun für andere frei.“Der Fernsehsender n‑tv verkündet den wohl ersten und einzigen Twitter-Rücktritt des Landes per Laufschrift. Live.

Atomlobby kämpft gegen falschen Twitter-Account

Nicht nur Parteien und Politiker kann das Schicksal der satirischen Fälschung ereilen. Nach dem Super-GAU von Fukushima beginnt im März 2011 das Deutsche Atomforum, der Lobbyverband der Atomindustrie, zu twittern. Während überall Menschen in Sorge vor der radioaktiven Verseuchung sind, ist der Fake-Account auf Krawall gebürstet und provoziert:

„Ein Atom ist übrigens nur ein Millionstel Millimeter groß. Wer davor Angst hat, hat sie doch nicht mehr alle!“

oder

„Ein Gutmensch macht noch keinen Sommer. Und erst recht keine zuverlässige Energieversorgung“

Die Lobbyorganisation reagiert gereizt, kündigt rechtliche Schritte an. Und macht den falschen Account , der mittlerweile ein vielfaches der Follower des echten Atomforums hat, nur noch bekannter. Doch am Ende setzt sich die Humorlosigkeit durch, Twitter sperrt den Fake-Account, die Hedonistische Internationale bekennt sich als Urheberin der Satire.

Hans-Peter Friedrich, der war doch schon einmal auf Twitter

Im gleichen Monat fängt der damalige Innenminister Hans-Peter Friedrich an zu twittern. Während der echte Friedrich erst „seit dem 13. März 2016, 18 Uhr zwitschert“, sorgt der falsche Twitteraccount 2011 für lustige Verwirrungen.

Weil er weitaus seriöser und moderater twittert als vier Jahre später der echte Friedrich, wird die Fälschung durch die damalige Ministerin Kristina Schröder und andere Parteikollegen für bare Münze genommen und via Twitter verifiziert und verbreitet.

„Sagen, was die persiflierte Person denkt, aber nicht sagen würde“

Der Macher des gefälschten @HPFriedrich möchte anonym bleiben. Er hat in den letzten Jahren unzählige inoffizielle Twitteraccounts für Politiker und Organisationen erstellt und betreut. Gegenüber netzpolitik.org sagt er:

„Der Reiz an Fake-Accounts ist, Dinge raus zu hauen, die die persiflierte Person denkt, aber wahrscheinlich nicht sagen würde. Die Leser halten dann inne und wundern sich über die Offenheit. So kann man Politiker wunderschön demaskieren.“

Um einen guten Fake-Account zu machen, brauche man nur ein Bild und sinnvolle Account-Angaben. Dann müsse man sich in die Person oder Organisation hinein versetzen, und überlegen, was sie wohl als erstes twittern, und wem sie wohl als erstes folgen würde. Besonders schön sei es, wenn dann Parteikollegen öffentlich oder per Direct Message fürs Folgen danken… So könne man sie nutzen, um den Account zu bestätigen und zur Verbreitung beizutragen. Dass es durch die Verification von Twitter schwerer geworden sei falsche Accounts zu erstellen, sieht er eigentlich nicht:

Die Verification bekommen die Leute ja immer erst nach einiger Zeit, daher ist sie kein wirklich vertrauenswürdiger Indikator. Da ist immer noch genug Spielraum.

Den falschen Twitter-Accounts vermiest heute vielmehr die gewachsene Medienkompetenz und Bekanntheit von Twitter ihr satirisches Spiel mit der Realität. Gleichzeitig hat Twitter in den letzten Jahren die Möglichkeiten zur Beschwerde über Fake-Accounts verbessert und geht bei Prominenten streng gegen Fälle von „Non-parody Impersonation“ vor: Die Accounts werden recht schnell auf „suspended“ gestellt.

Dabei sind richtige Twitter-Fake-Accounts in jedem Fall abzugrenzen von den unzähligen Parodie-Accounts, die es gibt. Oftmals versuchen diese gar nicht den Anschein zu erwecken, echt zu sein, sondern enttarnen sich direkt im Biografie-Text oder durch allzu auffällige Tweets. Das kann wie bei @bundesamtfvs oder @PolizeiSaxen auch lustig sein, ist aber keine Kommunikationsguerilla, weil es den Rezipienten nicht im Ungewissen lässt.

Darf man das?

Darüber wie Fake-Accounts von Prominenten eigentlich rechtlich und ethisch zu bewerten sind, gibt es unterschiedliche Meinungen. Rebecca Greenfield hat die Positionen vor einiger Zeit in The Atlantic gegeneinander gestellt. Auf der einen Seite heißt es:

A fake Twitter account is no different than an Elvis impersonator, whose identity consists both of the man beneath the costume and the costumed man. It just happens to be on the Web and not in a cheesy Las Vegas lounge.

Fürsprecher des Fakes sind der Meinung, dass es erst illegal werde, wenn die Accounts für Erpressung oder Betrug benutzt würden. Jürgen Habermas, der selbst schon von einem Fake betroffen war, erwartet hingegen, dass die Fälschenden mit offenen Visier kämpfen und nach der Enttarnung ihren Namen nennen.

Wie auch immer die rechtliche und ethische Bewertung von falschen Twitter-Accounts ausgeht, ein großer Spaß für das Publikum sind sie fast immer. Bedrückend wird es eigentlich erst, wenn echte Accounts so krude sind, dass man sie für Fakes halten könnte – so wie bei Erika Steinbach oder Hans-Peter Friedrich.

-

: Zeit Online testet das Betriebssystem Tails 2.2

: Zeit Online testet das Betriebssystem Tails 2.2 Tails ist eine GNU/Linux-Variante, die man nicht fest auf dem Rechner installiert, sondern aus Sicherheitsgründen nur vom USB-Stick startet. Tails bringt Anonymität und Verschlüsselung standardmäßig mit: So ist das Onion-Routing über Tor bereits aktiviert, es gibt mit Pidgin einen OTR-fähigen Messenger und das Mailprogramm Thunderbird kommt direkt mit Enigmail zur PGP-Verschlüsselung sowie TorBirdy zum Mailversand über Tor.

Tails eignet sich für die Nutzung unterwegs, wenn kein eigener Rechner zur Verfügung steht – oder darauf keine Spuren hinterlassen werden wollen. Patrick Beuth von Zeit Online testet gerade Nischen-Linux-Systeme – leider aus der Perspektive eines Einsteigers und daher vor allem auf die Optik und Bedienbarkeit gerichtet. Nach Zorin OS und elementary OS war nun die Version 2.2 von Tails an der Reihe. Beuth kommt dabei zum Fazit:

Ein vollwertiger Ersatz für Windows oder OS X ist Tails nicht. Und wer die vielen sicherheitsrelevanten Funktionen und Programme nutzen will, muss sich in deren Bedienung einarbeiten. Andererseits zeigt Tails sehr schön, wie gut oder schlecht sich Sicherheit und Benutzerfreundlichkeit derzeit vereinen lassen.

Laut Beuth gibt es immer noch kleinere Usability-Schwierigkeiten in der neuen Version, auch wenn diese deutlich übersichtlicher sei als der Vorgänger. Kritisch dürften versierte Anwender sehen, dass Tails – weil es auf Debian aufbaut – inzwischen auch systemd als Init-System mitbringt. Bemängelt wird hierbei, dass das systemd-System zu viele Aufgaben zu schlecht löse, was nicht zuletzt auch ein Sicherheitsproblem darstellen könnte.

Wer möglichst weitgehende Anonymisierung im Netz will, ist bei Tails jedoch gut aufgehoben. Auch für alle anderen empfiehlt es sich, den Tor-Browser zu nutzen und verschlüsselte Mails zu versenden.

Wer sich für Neuentwicklungen im Bereich Linux und Sicherheit interessiert, sollte auch Subgraph OS auf dem Schirm behalten. Die Alpha-Version hat sich Golem gerade näher angeschaut.

-

: Twitteraccount von Hans-Peter Friedrich (CSU) ist echt

: Twitteraccount von Hans-Peter Friedrich (CSU) ist echt Seit dem 11. März twittert der ehemalige Innenminister Hans-Peter Friedrich (CSU) wirklich. Angesichts von Tweets wie…

#CDU und #CSU lassen sich nicht spalten. Der #Merkel-Flügel der CDU kann sich ja ins rot-grüne Team verabschieden.

… kamen trotz Verlinkung auf seiner Webseite Zweifel an der Echtheit des Accounts auf. Schon in der Vergangenheit gab es Fake-Accounts des CSU-Politikers. Für den Account @HPFriedrichCSU haben wir im Bundestagsbüro von Friedrich nachgefragt. Dort bestätigte man uns, dass es diesmal wirklich kein Satire-Account sei.

Update:

Twitter hat den Account jetzt auch verified. -

: CSU-Abgeordnete Hohlmeier bringt Netzsperren in Europa auf den Tisch

<a href="https://creativecommons.org/licenses/by-sa/2.0">CC BY-SA 2.0</a> via <a href="https://www.flickr.com/photos/doctorow/16182961310/sizes/l">Gruntzooki (Flickr)</a> : CSU-Abgeordnete Hohlmeier bringt Netzsperren in Europa auf den Tisch Die CSU-Politikerin Monika Hohlmeier hat im EU-Ausschuss für Bürgerliche Freiheiten, Justiz und Inneres einen Bericht eingebracht, in dem Zensurmaßnahmen gefordert werden.

Der Bericht bezieht sich auf die Richtlinie zur Terrorismusbekämpfung COM/2015/0625, welche die EU-Kommission vorgelegt hat. Die Richtlinie hatte die Kommission mit ungewöhnlich schneller Nadel zusammengestrickt.

Das Parlament bringt zu jedem Vorschlag der Kommission einen Bericht ein. Hohlmeier ist Berichterstatterin für diese Richtlinie. In ihrem Bericht (PDF) vom 16. März 2016 wird im Änderungsantrag 40 nicht nur die „Ergreifung aller erforderlichen Maßnahmen“ zur Löschung von Inhalten gefordert. In Absatz 2 ist auch von Netzsperren die Rede:

2. Die Mitgliedstaaten können Maßnahmen treffen, um den Zugang zu Internetseiten, die öffentlich zur Begehung einer terroristischen Straftat anstiften, für die Internetnutzer in ihrem Hoheitsgebiet zu sperren. Diese Maßnahmen müssen in transparenten Verfahren festgelegt werden und ausreichende Sicherheitsvorkehrungen bieten, insbesondere um sicherzustellen, dass die Einschränkung auf das Notwendige beschränkt und verhältnismäßig ist und dass die Nutzer über den Grund für die Beschränkung informiert werden. Diese Sicherheitsvorkehrungen schließen auch die Möglichkeit von Rechtsmitteln ein.

Joe McNamee von EDRi, einem Dachverband europäischer Bürgerrechtsorganisationen, kommentiert:

Die Definition, welche Seiten blockiert werden können, ist sehr weit gefasst. Das schafft ein großes Potenzial für willkürliche Sperrungen, was die Rechtmäßigkeit des Vorschlags in Frage stellt. Gleichzeitig ist der Zweck der Sperrungen nicht definiert.

Bis zum 7. April können nun die Abgeordneten Änderungsvorschläge zu Hohlmeiers Berichtsentwurf einreichen.

-

: Finnische Journalistin: Mein Jahr als Troll-Magnet

: Finnische Journalistin: Mein Jahr als Troll-Magnet Die finnische Fernsehjournalistin Jessikka Aro untersucht seit September 2014 russische Online-Propagandastrategien und die Rolle der so genannten Trolle.

Wegen ihrer Recherchen für den öffentlich-rechtlichen Sender Yle gerät Aro schnell selbst ins Visier der Informationskrieger. In einem Artikel auf Kioski beschreibt sie ihr Jahr als Troll-Magnet. Ihre Darstellung erschien schon im November 2015, gibt aber gute Einblicke wie eine Diffamierungs- und Einschüchterungskampagne gegen Journalisten funktioniert:

At first I followed the activities of the group but left after being constantly and frantically tagged in troll comments: I was blamed for the bloodshed in Ukraine, my looks and mental health were questioned, I was sexually harassed and called a russophobe. My story was falsified and people wished my death of a uranium poisoning. The point of the trolls was clear: recruited pro-Putin bloggers do not exist.

Jessikka Aro lässt sich nicht einschüchtern. Sie arbeitet weiter an diesem Thema und berät mittlerweile Kolleginnen und Kollegen, die von ähnlichen Aktionen betroffen sind.

-

: Instagram: Studie über Motive und Stile veröffentlicht

: Instagram: Studie über Motive und Stile veröffentlicht Der New Yorker Professor Lev Manovich hat seit 2012 etwa 15 Millionen Instagram-Bilder aus 16 Großstädten weltweit heruntergeladen und analysiert. Er fand heraus, dass 80 Prozent der Nutzerinnen und Nutzer die Bilder nicht bearbeiten. Im Interview mit Complex sagt er:

We have about 10 percent of photographs where people try to be very professional – they photograph a lot of details, a lot of landscapes. And then there’s about 10 percent of what I call design photography, or style photography, which is something more urban, more contemporary, more minimal, with lots of negative space.

Die 80 Prozent der nicht bearbeiteten Fotos nennt die Studie „Casual Photography“. Sie hätten ähnliche Motive und Stile wie die Amateurfotografie des 20. Jahrhunderts, die restlichen 20 Prozent der bearbeiteten, designten und professionellen Instagram-Bilder ordnet Manovich als „Competitive Photography“ ein. Auf diese Accounts fallen dann auch die meisten Follower und Likes.

Manovich hat Teile seiner Studie unter einer Creative-Commons-Lizenz veröffentlicht. Der erste Teil befasst sich mit der Casual-Typen, der zweite Teil mit dem Competitive-Typen.

-

: Analyse: Positionen der US-Präsidentschaftskandidaten zur Netzpolitik

Foto: https://internet2016.net (Screenshot) : Analyse: Positionen der US-Präsidentschaftskandidaten zur Netzpolitik Der Free Press Action Fund hat in einem „Voter Guide“ die Positionen der US-Präsidentschaftskandidaten hinsichtlich digitaler Grund- und Bürgerrechte untersucht und in einer einfachen Übersicht zusammengestellt.

Dabei schneidet Donald Trump am schlechtesten ab: Alle bekannten netzpolitischen Positionen des republikanischen Kandidaten werden von den Autoren der Analyse als „schädlich“ bewertet. Unter anderem wegen Zitaten wie:

“I’m sure as hell don’t want to let people that want to kill us … use our Internet.”

Der Demokrat Bernie Sanders geht in Sachen Digital Rights als Favorit vom Platz. Hillary Clinton liegt mit deutlichen Einschränkungen auf Platz 2, ihre Positionen werden in Fragen von freier Meinungsäußerung und Massenüberwachung als „schädlich“ betrachtet.

Interessantes Detail der Analyse: Kein Kandidat im US-Wahlkampf, auch nicht Sanders, hat sich in der Verschlüsselungsfrage hinter Apple gestellt.

Für den Voter Guide haben die Autoren laut Guardian nicht nur die Webseiten der Kandidaten durchsucht und TV-Debatten verfolgt, sondern haben auch auf Wahlversammlungen der Kandidaten Fragen zu bislang unbekannten Positionen gestellt.

Die Wahl zum US-Präsidenten findet am 8. November statt.

-

: Telefonstreich beim Geheimdienst

Foto: Nick Jaussi / Ruben Neugebauer : Telefonstreich beim Geheimdienst Die Aktionskünstler vom Peng-Collective haben auf dem Logan CIJ Symposium unter dem Motto „Call A Spy“ eine Art Callcenter aufgebaut, dessen Telefone direkt zu Durchwahlen bei Geheimdiensten und Überwachungsfirmen weiterleiten:

The list of agencies includes IARPA, NSA, IC IG, NIC, DNI, DHS, FBI and subcontractors like Verint, TeleStrategies and Cambridge Intelligence in the US; MI5 and GCHQ in the UK; BSI, BND, BVA, BfV, MAD, their subcontractors like Trovicor, DigiTask and the federal state secret services (Landesverfassungsschutz) in Germany; the DGSI und SCRT in France and the CSIS in Canada.

Wer eine Nummer auf einem der Telefone drückt, kann direkt mit Mitarbeitern der oben genannten Organisationen und Firmen reden – und diese mit Argumenten überzeugen. Call A Spy ist Teil der Kampagne „Intelexit“, die Geheimdienstmitarbeiter zum Ausstieg bewegen soll. Das Logan CIJ Symposium findet noch heute in Berlin statt. Es gibt einen Livestream.

-

: Tor-Nutzer über Mausbewegungen identifizieren

: Tor-Nutzer über Mausbewegungen identifizieren Jose Carlos Norte hat Methoden gefunden, wie man Nutzerinnen und Nutzer des Anonymisierungsdienstes Tor anhand von Mausradbewegungen identifizieren kann.

It is easy to fingerprint users using tor browser to track their activity online and correlate their visits to different pages. getClientrects provides a very interesting vector for fingerprinting TOR Browser users. The CPU benchmark and the Mouse wheel and mouse speed methods provide even more information to distinguish between similar users.

Wie diese Form des Fingerprintings genau funktioniert, hat Golem.de auch auf deutsch zusammengefasst.

-

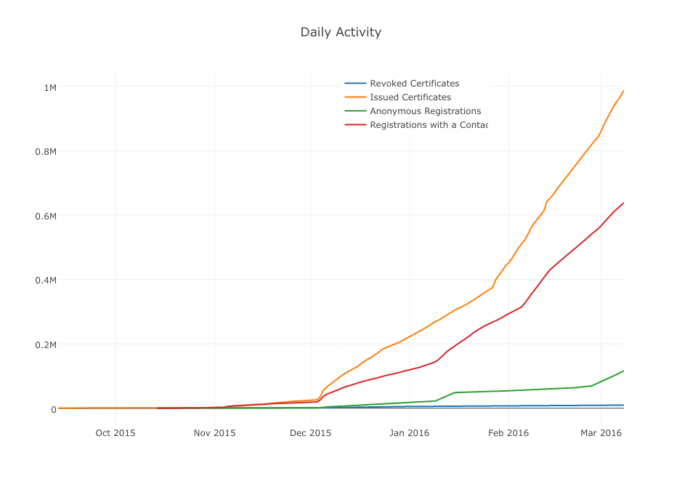

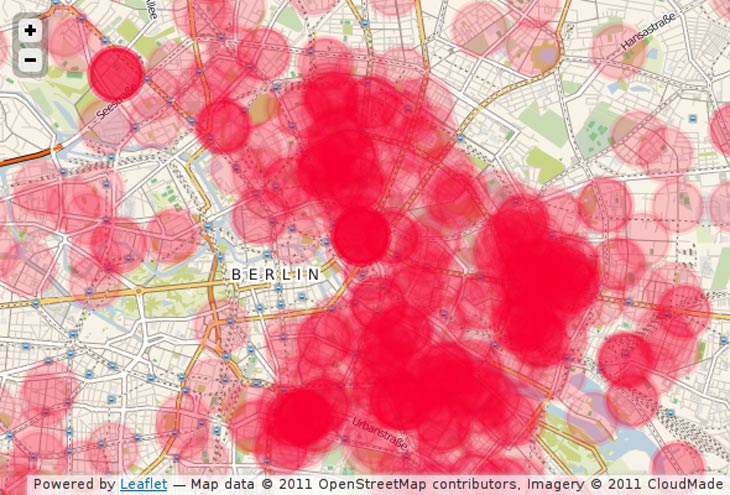

: Let’s Encrypt: Schon eine Million Zertifikate nach drei Monaten

Entwicklung der Let´s Encrypt Zertifikate in den letzten Monaten. Chart: CC-BY EFF.org : Let’s Encrypt: Schon eine Million Zertifikate nach drei Monaten Die Electronic Frontier Foundation meldet, dass schon mehr als eine Million Zertifikate von der Let’s Encrypt Authority ausgegeben wurden:

A million certificates is in itself pretty good progress. But a single certificate can cover multiple domain names, and the million certificates Let’s Encrypt has issued are actually valid for 2.5 million fully-qualified domain names, over 90% of which had never been reachable by browser-valid HTTPS before.

Let’s Encrypt war am 3. Dezember 2015 gestartet. Ziel des Projektes ist es, SSL-Verschlüsselung im Internet zum Standard zu machen. Die Zertifikate sind kostenlos, der Prozess der Implementierung einfach.

-

: 80 Shades of Cyber: Die Nutzung des Wortes im US-Kongress

: 80 Shades of Cyber: Die Nutzung des Wortes im US-Kongress Das Magazin Quartz hat in der Datenbank capitolwords.org nach dem Wort „Cyber“ und Cyber-Wortpaaren recherchiert. Mit Hilfe von Capitolwords lässt sich die Popularität von Wörtern aus dem US-Congress erfassen. Das Cyber-Tool bietet die Möglichkeit über Zeiträume hinweg, nach Parteien, Personen und Bundesstaaten der Abgeordneten zu filtern und zu visualisieren.

Die Cyber-Recherche von Quartz ergab eine umfangreiche Cyber-Liste:

Whatever the reason, the government certainly uses the word a lot. We analyzed every mention of “cyber” on the congressional record since 2000 [..]. We found 80 distinct uses of the word [..]

Die Nutzung des Wortes reicht vom allbekannten „Cyber Crime“ über „Cyber Patriots“ oder „Cyber Squatting“ bis hin zu „Cyber Introverts“. Gemein ist den meisten in der Liste genannten Cyber-Wörtern, dass sie eine Bedrohung darstellen sollen. Lesenswert ist dazu auch der englischsprachige Artikel „The Bizarre Evolution of the Word Cyber“ aus dem Jahr 2013.

-

: Umfrage: Zeitungsredaktionen schränken Kommentarfunktionen 2015 weiter ein

Foto: CC-BY-NC 2.0 <a href="https://www.flickr.com/photos/write4nothing/9719183140/">Speg of the Pigs</a> : Umfrage: Zeitungsredaktionen schränken Kommentarfunktionen 2015 weiter ein 40 Prozent der Zeitungsredaktionen haben in den letzten zwölf Monaten ihre Kommentarfunktionen wegen rechter, hetzender und strafbarer Kommentare eingeschränkt. Die Fachzeitschrift „journalist“ hat dazu eine Umfrage unter allen Tageszeitungsvollredaktionen gemacht. Von den 119 angeschriebenen Redaktionen haben sich 66 an der Umfrage beteiligt.

Insgesamt fährt mehr als die Hälfte der Redaktionen die Strategie, dass sie bei bestimmten Themen auf ihren eigenen Webseiten gar keine Kommentare zulässt (53 Prozent) oder diese Themen bei Facebook nicht mehr postet (59 Prozent).

Als Grund für die Einschränkungen führen die Redaktionen unter anderem an, dass sie mit der Moderation rechtsradikaler und strafbarer Inhalte personell überfordert seien. Um gegenzusteuern hat die Rheinische Post ihr System technisch verbessert, andere Zeitungen wie der Weser-Kurier haben mehr Moderatoren angestellt.

Viele Kommentierende haben kein Interesse an Diskurs

Sowohl die Chefredakteure von Sächsischer Zeitung und FAZ.net sagen dem Fachmagazin, das Problem sei die Vielzahl der Kommentare, die kein Interesse an Diskurs und Debatte hätten. Seit zwei Jahren sei zu beobachten, dass die Zahl derer, die hasserfüllte Kommentare posten oder Andersdenkende verbal verletzen wollen, stark zunehme.

Thomas Zeller vom Trierischen Volksfreund hat gegenüber dem „journalist“ aber auch auf ein anderes Problem hingewiesen:

„Wenn wir die Inhalte nicht auf Facebook posten, machen das unsere Nutzer in ihren Timelines. Nur dort haben wir dann kaum mehr die Möglichkeit, auf eskalierende Diskussionen zu reagieren.“

Stefan Plöchinger, dessen Medium Sueddeutsche.de 2014 eines der ersten war, das die Kommentarfunktion einschränkte, hat das Problem der Hasskommentare und der durch Facebook getriebenen Emotionalisierung der Berichterstattung in seinem Blog ausführlich beschrieben:

Weil man sich außerdem recht fix mit Freunden und Gleichgesinnten vernetzen kann, findet man sich schnell in einer Gesinnungs-Filterblase wieder. Das ist gesamtgesellschaftlich kein Problem, wenn auf diese Weise Häkelgruppen zueinander kommen, aber durchaus, wenn sich Menschenfeinde effizienter organisieren und ihre Ideologie leichter verbreiten können als je zuvor.

Berichterstattung über Geflüchtete bringt besonders viele Facebook-Interaktionen

Wenn man nun das Problem mit den Hasskommentaren an den Themen der Berichterstattung spiegelt, die besonders viele Facebook-Interaktionen erhielten, fällt auf, warum rechtsradikale Hetzkommentare in letzter Zeit sichtbarer geworden sind: Gab es im Juni 2015 nur zwei Artikel in den Top 100 zum Thema Geflüchtete, wurden es in der zweiten Jahreshälfte deutlich mehr, der Höhepunkt wurde im Januar 2016 mit 64 Artikeln erreicht.

Simon Hurz hat in seinem Beitrag die Tonalität der Top100-Artikel untersucht. Dabei hat er festgestellt, dass sich die Anzahl derer, die eher negativ berichteten nach dem „Sommer der Willkommenskultur“ drastisch erhöhte. Leitmedium der Negativberichterstattung zum Thema ist demnach der Focus, vor Deutschen Wirtschafts Nachrichten, Welt und Junger Freiheit.

Legt man die Zahl der Facebook-Interaktionen zugrunde, ist Focus Online das mit Abstand erfolgreichste deutsche Nachrichtenportal. 97 Berichte zählten zwischen Juni und Februar zu den monatlichen Top 100. Davon beschäftigen sich 50 mit dem Thema Flüchtlinge – und 48 haben einen negativen Tonfall.

Die Umfrage im Fachmagazin „journalist“ gibt leider keine Auskunft darüber, wie der Focus mit Hasskommentaren umgeht und wie sich deren Anzahl in den letzten Monaten dort verändert hat.

Zurück zur Einbahnstraße?

Problematisch an der zunehmenden Beschränkung der Kommentarfunktion durch Zeitungsredaktionen bleibt, dass dabei die demokratische Möglichkeit der Leserinnen und Leser – Artikel zu berichtigen, zu ergänzen oder auf andere Pressedarstellungen hinzuweisen – wieder verloren geht. Dieses wertvolle demokratische Korrektiv geht in einem lärmenden, hasserfüllten Umfeld momentan komplett unter. Auch weil alle, die als Kommentatoren diese Funktion erfüllen könnten, in so einem Umfeld keine Lust mehr auf eine Beteiligung haben oder den Bereich unter den Artikeln aus psychischem Selbstschutz meiden.

-

: Visualisierung der Überwachungsmaßnahmen in der Schweiz 2010–2015

Grafik: CC-BY-SA 4.0 Digitale Gesellschaft Schweiz : Visualisierung der Überwachungsmaßnahmen in der Schweiz 2010–2015 Die Digitale Gesellschaft Schweiz hat ihren jährlichen „Swiss Lawful Interception Report“ veröffentlicht. Der Report, der als PDF und als interaktive Visualisierung vorliegt, gibt einen Überblick zu den Überwachungsmaßnahmen des Landes in den Jahren 2010 bis 2015.

Der Report listet die Anzahl und Arten der Überwachung auf sowie Delikte wegen derer überwacht wird. In der gut gemachten interaktiven Visualisierung lässt sich das auch noch nach Kantonen (Bundesländer) und Jahren filtern.

Für das Jahr 2015 stellt der Report fest:

- Der Rückblick über die letzten Jahre zeigt den steten Anstieg der Überwachungsmaßnahmen.

- Die Statistik 2015 beleuchtet die Überwachungsmaßnahmen nach Delikten und zeigt signifikante kantonale Unterschiede auf.

- Schwere Straften, mit welchen immer wieder für Überwachung argumentiert wird, machen nur einen geringen Teil an der Gesamtmenge an Überwachungen aus. Am häufigsten wurden Überwachungsmaßnahmen wegen Betäubungsmitteldelikten (32,4 Prozent) und Vermögensdelikten (21,1 Prozent) eingesetzt. Die schweren Straftaten wie Terrorismus (2,2 Prozent), Kriminelle Organisation (1,6 Prozent) und Pädokriminalität (0,7 Prozent) machten insgesamt nur 4,5 Prozent aus.

Vielleicht hat ja jemand Lust eine solche Visualisierung auch für Deutschland zu machen. Die Zahlen werden vom Bundesamt für Justiz jährlich im Juli veröffentlicht und sind auf der Seite des Amtes bis einschließlich des Jahres 2014 verfügbar. Der Code für die Visualisierung steht auf Github.

-

: Hat Donald Trump jemals einen Computer genutzt?

Nein, das ist kein Computer. Foto: CC-BY 2.0 Cornstalker (Flickr) : Hat Donald Trump jemals einen Computer genutzt? Donald Trump poltert gerne bei Aussagen, die das digitale Leben betreffen. Im Streit FBI vs. Apple forderte er jüngst einen Boykott des Unternehmens, wenn dieses keine Backdoor in die Software einbaue.

Matt Novak bei Gizmodo geht in seinem Artikel „Has Donald Trump ever used a Computer?“ dem digitalen Leben Donald Trumps nach. Verzweifelt sucht er nach Bildern oder Beweisen, auf denen der rechtspopulistische Präsidentschaftskandidat wirklich einen Computer oder ein Smartphone bedient.

Die lustige Mitmach-Recherchestory bei Gizmodo zeigt Trump beim Web-Browsen mit ausgedruckten Artikeln, vor riesigen Bergen von Akten oder beim Posieren mit Smartphone. Sie gräbt dazu noch wunderbare Trump-Statements aus wie “I don’t do the email thing” oder „Email is unbelieveable“.

-

: Zeig mir deine Apps – und ich sage Dir, wer Du bist

: Zeig mir deine Apps – und ich sage Dir, wer Du bist Twitter und Facebook rufen die Liste der installierten Apps eines Gerätes ab und geben diese Information auch an Werbenetzwerke weiter. Dies ist problematisch, berichtet Golem, denn:

Mit Informationen über nur vier zufällig ausgewählte installierte Apps können Nutzer in 95 Prozent der Fälle eindeutig bestimmt werden. Eine komplette Auflistung aller Apps ermöglicht dann sogar eine zu 99 Prozent genaue Identifikation – zu diesem Schluss kommt eine Studie des französischen Instituts für Informatik und Automatisierung. Das heißt, dass mit einer Liste von Apps die Wiedererkennung einer Person möglich ist, auch wenn keine weiteren persönlichen Daten verfügbar sind.

Als Datengrundlage haben die Forscher Daten des Carat-Projektes genutzt, das Informationen über den Stromverbrauch von Apps sammelt. Dieser Datensatz enthält 55.000 Nutzer und über 92.000 verschiedene Applikationen.

Die Identifizierung mittels installierter Apps ist nur eine weitere Methode, Nutzerinnen und Nutzer eindeutig zu identifizieren. Über Browserdaten wie beispielsweise die Plugin-Liste oder vorhandene Schriftarten können in 93 Prozent der Fälle einzigartige Browser-Fingerprints erhoben werden. Das hat Henning Tillman 2013 in seiner Diplomarbeit (PDF) herausgefunden.

Foto: RvMWillich (

Foto: RvMWillich ( Foto: D. Clow Maryland (

Foto: D. Clow Maryland ( Foto: Boegh (

Foto: Boegh ( Foto: netzpolitik.org (

Foto: netzpolitik.org ( Foto: Konrad Lembcke (

Foto: Konrad Lembcke (