Markus Reuter

-

: Die Panama Papers – ein Überblick

Finanzdistrikt Panama City. Foto: CC-BY-NC 2.0 <a href="https://www.flickr.com/photos/marcelomejiagaviria/5367262897/sizes/l">Marcelo Mejía</a> : Die Panama Papers – ein Überblick Die Panama Papers sind der größte Daten-Leak, der je von Journalisten bearbeitet wurde. 400 Journalisten von 100 Medien in 78 Ländern sind an der Aufarbeitung beteiligt. Federführung hat die Süddeutsche Zeitung, an die der Informant mit dem 2,6 Terrabyte großen Datensatz herangetreten war, der aus den Archiven des Offshore-Dienstleisters Mossack Fonseca stammt. Einen Hintergrund, wie es zum Leak kam, gibt es auf Tagesschau.de, einen guten einführenden Artikel beim Guardian. Im Kern geht es bei den Offshore-Geschäften mit den Briefkastenfirmen um Korruption und Steuerhinterziehung.

Die Übersichtseiten

Die beteiligten Medien und Journalistenverbände haben alle eigene Übersichtseiten zu den Panama Papers. Auf ihnen lässt es sich gut ins Thema einlesen:

- Die Übersichtseite der Süddeutschen

- Übersichtseite der Tagesschau

- Übersichtseite beim Falter

- Übersichtseite beim International Consortium of Investigative Journalists (Englisch)

- Übersichtseite des Guardian (Englisch)

- Übersichtseite von La Nacion / Argentinien (Spanisch)

Die Verwicklungen von Staatschefs und Politikern

In der mehrsprachigen interaktiven Grafik lassen sich alle Verwicklungen von Staatschefs, Premierministern, Politikern und deren Vertrauten nachschauen. Insgesamt sind 140 von ihnen in den Panama Papers aufgetaucht. Ein durchaus unterhaltsames Video-Interview mit dem Premierminister Islands ist auch online. Im Interview wird er mit seiner Briefkastenfirma konfrontiert – und bricht dann das Interview ab. In Island ist ein Viertel des Kabinetts an Offshore-Geschäften beteiligt. Spannend sind auch die Verwicklungen Putins zu lesen. Betroffen vom Leak ist auch der britische Premier David Cameron, dessen Vater eine Briefkastenfirma über Mossack Fonseca unterhielt.

Verwicklungen von Stars und Unternehmen

Auch 15 deutsche Banken und deren Tochterfirmen tauchen in den Panama Papers auf. Zudem wird vermutet, dass auf Siemens in diesem Zusammenhang noch ein größerer Skandal zurollt. Mittendrin im Skandal ist ein Mitglied der Fifa-Ethikkommission, Juan Pedro Damiani, wie die Süddeutsche berichtet. Auch der Fußballspieler Lionel Messi taucht im Leak auf, er betrieb mit seinem Vater die Briefkastenfirma Mega Star Enterprises. In den nächsten Wochen sollen nach Auskunft der an der Aufarbeitung des Leaks beteiligten Medien noch zahlreiche Enthüllungen folgen. Eine Liste mit in den Panama Papers genannten Personen gibt es in der englischen Wikipedia.

Zum Umgang mit dem Leak

Die beiden zentralen SZ-Journalisten Bastian Obermayer und Frederik Obermaier erzählen im Interview mit dem Falter, wie es zum Leak kam, wie sie mit den Daten umgehen und wie sie andere Journalisten ins Boot holten und die Bearbeitung organisierten.

Günther Hack schreibt über den Umgang mit den Daten und welche Lektionen er daraus zieht. Unter anderem jene, dass die wirklich großen Namen nicht drin stehen oder dass erst die Verknüpfung von Daten und vor allem Metadaten die Erkenntnisse bringen.

Kritik am Umgang mit dem Leak kommt von allen, die eine Komplettveröffentlichung wollen und die Rohdaten fordern. Gegen eine Vollveröffentlichung spricht der Schutz der Persönlichkeitsrechte der betroffenen Personen sowie die Tatsache, dass die beteiligten Journalisten nicht der verlängerte Arm der Staatsanwaltschaft werden wollen.

Spannend vor dem Hintergrund des Leaks ist auch eine Richtlinie zum Schutz von Geschäftsgeheimnissen, die demnächst im Europaparlament abgesegnet werden soll. Darauf verweist die EU-Abgeordnete Julia Reda. Solche Regelungen oder auch der Paragraf zur Datenhehlerei in der Vorratsdatenspeicherung wenden sich gegen Whistleblower und können in Zukunft solche Leaks erschweren.

-

: Der Hacker der lateinamerikanischen Rechten

Cover: Bloomberg Businessweek : Der Hacker der lateinamerikanischen Rechten Andrés Sepúlveda, ein kolumbianischen Hacker, der in Wahlkämpfen für die politische Rechte Lateinamerikas arbeitete, hat ausgepackt. Die spannende Bloomberg-Reportage mit dem Titel „How to Hack an Election“ gibt Einblicke in die schmutzigen Tricks lateinamerikanischer Wahlkämpfe der letzten Jahre.

Sepúlveda war nach eigener Aussage in Wahlkämpfe in Nicaragua, Panama, Honduras, El Salvador, Kolumbien, Mexiko, Costa Rica, Guatemala und Venezuela verstrickt. Er arbeitete hierbei mit dem rechten Strippenzieher Juan José Rendón zusammen, was jener jedoch bestreitet.

Zu denn Techniken Sepúlvedas gehörten das Ausspionieren des gegnerischen Lagers, Defacement und Blockade von Webseiten sowie Desinformation beispielsweise über Fake-Accounts. In Venezuela hackte er den Twitter-Account des frischgewählten Präsidenten Maduro, der deswegen für 20 Minuten das Internet des Landes ausschaltete.

Seine größte Kampagne sei die für den heutigen mexikanischen Präsidenten Enrique Peña Nieto gewesen:

For eight years, Sepúlveda, now 31, says he traveled the continent rigging major political campaigns. With a budget of $600,000, the Peña Nieto job was by far his most complex. He led a team of hackers that stole campaign strategies, manipulated social media to create false waves of enthusiasm and derision, and installed spyware in opposition offices, all to help Peña Nieto, a right-of-center candidate, eke out a victory.

Sepúlveda sitzt heute in Kolumbien im Gefängnis. Er wurde zu zehn Jahren Freiheitsstrafe verurteilt für die Bildung einer kriminellen Vereinigung, Nutzung von Schadsoftware, Datenmissbrauch und Spionage.

-

: BND-Reform: „Spiel auf Zeit inakzeptabel“

Die neue BND-Zentrale in Berlin lädt zum Besuch. Foto: <a href="https://www.flickr.com/photos/thornet/14837869483/sizes/o/">thornet_ (Flickr)</a> [<a href="https://creativecommons.org/licenses/by-sa/2.0/">CC BY-SA 2.0</a>] : BND-Reform: „Spiel auf Zeit inakzeptabel“ Der Bundesnachrichtendienst (BND) wird heute 60 Jahre alt. Eine Reform des Auslandsgeheimdienstes hat das Bundeskanzleramt jedoch unlängst auf Eis gelegt, wie die Welt am Sonntag berichtete.

Das stößt auch beim Koalitionspartner SPD auf Unverständnis. Christian Flisek (SPD) sagt gegenüber netzpolitik.org: „Die BND-Reform ist überfällig. Ein weiteres Spiel auf Zeit ist angesichts der eklatanten Missstände innerhalb des Bundesnachrichtendienstes nicht zu akzeptieren. Bestimmte Kreise innerhalb der Union versuchen offenbar den laufenden Reformprozess aufzuhalten.“ Flisek ist überzeugt davon, dass die gemeinsam mit der CDU angekündigte Reform dennoch umgesetzt wird. Als Vertreter der Regierungskoalition sieht er die Verantwortung für die Verzögerung allein bei der CDU. Es sei bedauerlich, wenn die Reform „zum Zankapfel innerhalb der Union“ werde.

Finanzminister Schäuble hat offenbar interveniert

Laut Informationen der Welt am Sonntag hat vor allem Finanzminister Schäuble gegenüber Angela Merkel Kritik an der BND-Reform geäußert. Aus Schäubles Ministerium hieß es auf unsere Nachfrage nur lapidar, dass man zu regierungsinternen Abstimmungen keine Auskunft gebe.

Auch in der Opposition herrscht Unverständnis darüber, dass die BND-Reform verzögert wird. Konstantin von Notz (Grüne) sagt:

Dieses Vorgehen von CDU/CSU und SPD ist angesichts der Bedeutung des Themas für den Grundrechtsschutz, aber auch im Sinne der Notwendigkeit eines auf klaren rechtlichen Vorgaben arbeitenden, demokratisch legitimierten und effektiv kontrollierten Geheimdienstes unverantwortlich. Dass die Reform ausgerechnet auf Druck des Finanzministers beerdigt wurde, ist bezeichnend. Ein Übergehen zur Tagesordnung, wie offensichtlich derzeit von einigen gewünscht, darf es nicht geben.

Die BND-Reform soll nach den Abhöraffären der vergangenen Monate die Arbeit des BND auf eine neue gesetzliche Grundlage stellen. Unter anderem soll dem Dienst verboten werden, andere EU-Staaten auszuspionieren. Gleichzeitig ist eine bessere parlamentarische Kontrolle des Auslandsgeheimdienstes vorgesehen. Dabei ist noch unklar, welches Gremium den BND kontrollieren soll.

Offiziell befindet sich der Entwurf in der Ressortabstimmung, er sollte noch im Sommer 2016 beschlossen werden und 2017 in Kraft treten. Bei der bislang geplanten Reform soll es sich um die größten Änderungen beim BND seit 20 Jahren handeln. In Bürgerrechtskreisen gibt es allerdings die Sorge, dass die BND-Reform vor allem dafür genutzt werde, illegale Praktiken des Geheimdienstes zu legalisieren.

Über sachdienliche Hinweise, insbesondere zur aktuellen Fassung der BND-Reform, freuen wir uns. Wie immer über die üblichen Kanäle.

-

: Wie Werbetracker außerhalb des Netzes wären

: Wie Werbetracker außerhalb des Netzes wären Bei irights hat Jacques Mattheij beschrieben, wie sich Werbetracker anfühlen würden, wenn sie sich uns außerhalb des Netzes an die Fersen heften würden. Sein Text liest sich nicht nur gut, sondern macht die werblichen Überwachungstechniken greifbarer als vielen lieb sein dürfte:

Wann immer ich einen Laden betrat, notierte er das in seinem kleinen schwarzen Buch. Er bezeichnete es immer wieder als mein Profil, wollte mir aber nicht zeigen, was drin stand. Also nahm ich an, dass es eigentlich sein und nicht mein Profil war. Jeder der von mir besuchten Läden wies mir natürlich jeweils einen weiteren Tracker zu, und es dauerte nicht lange, bis ich meine ganz persönliche Eskorte an unscheinbaren Typen mit kleinen schwarzen Notizbüchern im Schlepptau hatte.

In Mattheijs Text sind die jeweiligen Tracker und Techniken verlinkt, so dass die Leserinnen und Leser die Rückübersetzung in die Online-Welt gut nachvollziehen können.

-

: New York: Kostenloses WLAN mit Datenschutzproblemen

Eine von bald 10.000 WLAN-Säulen in New York. Foto: CityBridge : New York: Kostenloses WLAN mit Datenschutzproblemen In New York werden unter dem Namen LinkNYC gerade bis zu 10.000 WLAN-Hotspots stadtweit aufgestellt. Klingt wie ein Traum, doch es gibt große Datenschutzprobleme, wie jetzt die Bürgerrechtsorganisation NYCLU moniert.

Das kostenlose, werbefinanzierte WLAN wird über drei Meter hohe Säulen der Firma CityBridge verbreitet. Jede dieser Säulen dient als Werbefläche, Hotspot und moderne Telefonzelle samt Tablet zum kostenlosen Surfen und Stadtplan anschauen. Zudem gibt es einen Notrufknopf und die Möglichkeit per USB Geräte zu laden.

Die New Yorker Abteilung der ACLU (NYCLU) kritisiert in einem offenen Brief die datenschutzrechtlichen Implikationen der Umsetzung:

In order to register for LinkNYC, users must submit their e‑mail addresses and agree to allow CityBridge to collect information about what websites they visit on their devices, where and how long they linger on certain information on a webpage, and what links they click on. CityBridge’s privacy policy only offers to make “reasonable efforts” to clear out this massive amount of personally identifiable user information, and even then, only if there have been 12 months of user inactivity. New Yorkers who use LinkNYC regularly will have their personally identifiable information stored for a lifetime and beyond.

Doch die zwölfmonatige – bei Dauernutzung ewige – Speicherung der Mailadresse der Nutzer sowie der besuchten Webseiten ist nicht das einzige Datenschutzproblem bei der Umsetzung. Jede der Säulen ist mit einer Kamera, Temperatursensoren und Mikrofonen zur Erfassung der Umgebungsgeräusche ausgestattet. Die Privacy Policy (PDF) von LinkNYC lässt zu, dass die Daten aus diesen Sensoren der Stadt oder der Polizei zur Verfügung gestellt werden können. Gegenüber spiegel.de sagte eine Sprecherin von LinkNYC, dass sie noch nicht angeschaltet seien. Eine alte Datenschützerweisheit lautet jedoch: „Wo ein Trog ist, da sammeln sich die Schweine“.

Berlin kommt mit WLAN nicht voran

Sollten die Datenschutzprobleme behoben werden, ist das Projekt mit seinen bis zu 10.000 Hotspots dennoch wegweisend. In Berlin sind gerade einmal 650 Hotspots in Planung. Doch das Projekt verzögerte sich mehrfach, mittlerweile ist von maximal 500 Hotspots die Rede, die in diesem Jahr online gehen sollen. Über die Datenschutzbestimmungen der Berliner Hotspots ist noch nichts bekannt. In einer schriftlichen Anfrage der Grünen (PDF) ist von eingesetzten Jugendschutzfiltern die Rede.

-

: Kritische Sicherheitslücken bei SAP: „Das haben wir übersehen“

: Kritische Sicherheitslücken bei SAP: „Das haben wir übersehen“ SAP, der viertgrößte Softwarehersteller der Welt, hat über sechs Jahre lang massive Sicherheitslücken in seinen Produkten gehabt: Im Update-Prozess seiner Programme ließ SAP seine Kunden entscheiden, ob diese eine unverschlüsselte oder verschlüsselte Verbindung nutzen wollten. Bei einer unverschlüsselten Verbindung lassen sich Datenpakete abfangen und manipulierte Pakete im Updateprozess einschleusen.

Doch damit nicht genug der Lücken, wie SZ.de berichtet:

Kein „HTTPS“ zu verwenden, so der Fachausdruck, war also das erste Problem. „Ein relevanter Schritt war damit unverschlüsselt“, sagt Wiegenstein. Normalerweise bemerken moderne Computersysteme zudem solche Manipulationen, weil heruntergeladene Software-Pakete mit einer digitalen Signatur versehen werden, also einer Unterschrift: Wenn der Windows-PC oder der Mac ein neues Update lädt, prüft der Computer, ob die Software tatsächlich vom Hersteller stammt und nicht verändert wurde. Doch hier war das zweite Problem: „Die Signatur bei SAP wird nicht automatisch geprüft“, sagt Professor Schinzel. Das habe man tatsächlich übersehen – „bis wir eben darauf aufmerksam gemacht wurden“, sagt SAP-Sicherheitschef Hübner.

Tätigkeitsschwerpunkt von SAP ist Software zur Abwicklung von Geschäftsprozessen in Unternehmen wie Buchführung, Controlling, Vertrieb, Einkauf, Produktion, Lagerhaltung und Personalwesen. Die Lücke dürfte vor allem für Wirtschaftsspionage interessant gewesen sein. SAP hat 300.000 Kunden, darunter viele große Unternehmen und DAX-Konzerne.

-

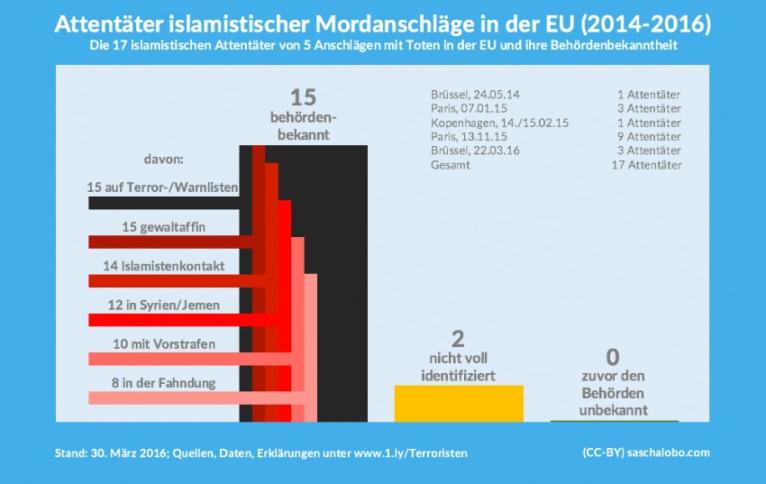

: Sascha Lobo: Klare Zahlen gegen Massenüberwachung

Grafik: CC-BY <a href="http://saschalobo.com">saschalobo.com</a> : Sascha Lobo: Klare Zahlen gegen Massenüberwachung Nach jedem Terroranschlag packen die Innenminister das Thema Massenüberwachung auf die Tagesordnung. Um diesen Lösungsansatz zu kritisieren, hat Sascha Lobo sich die öffentlich verfügbaren Daten von fünf Terroranschlägen in Westeuropa der letzten zwei Jahre angesehen:

- Anschlag auf das Jüdische Museum, Brüssel, 24. Mai 2014,

- Anschläge auf Charlie Hebdo und einen jüdischen Supermarkt, Paris, 7. Januar 2015,

- Doppelanschlag (Kulturzentrum und Synagoge), Kopenhagen, 14./15. Februar 2015,

- Anschläge des 13.11. in Paris, 13. November 2015,

- Anschläge des 22.03. in Brüssel, 22. März 2016.

Er kommt in seiner Spiegel-Kolumne zu folgendem Schluss:

Dabei waren insgesamt 17 islamistische Attentäter unmittelbar an der Ausführung beteiligt. Und hier die bittere Überraschung, die offenbart, wie falsch und dysfunktional der politische Ansatz der flächendeckenden Überwachung ist: Von den 17 Attentätern sind zwei noch nicht abschließend identifiziert und können daher kaum sinnvoll betrachtet werden – aber alle 15 identifizierten Attentäter waren behördlich bekannt.

Lobos Forderung ist: Gezielte Überwachung der Verdächtigen statt Massenüberwachung aller Bürger. Die Ergebnisse seiner Recherche hat Lobo auch als Infografik veröffentlicht:

Lobos kleine Recherche zeigt sehr schön, dass alle Verdächtigen lange polizeibekannt und vermutlich auch für die Geheimdienste kein unbeschriebenes Blatt waren. Zudem muss man noch hinzufügen, dass die Informationslage zumindest bei aktuellen Anschlägen dadurch bestimmt ist, was die Polizeisprecher und Politiker verlautbaren und die Öffentlichkeit wissen lassen wollen. Die Erkenntnisse, die in der Vielzahl (geheimdienstlicher) Datenbanken über die Verdächtigen stehen und über die die Öffentlichkeit in der Regel nichts weiß, sind hier nicht einmal aufgeführt. Vor diesem Hintergrund ist das Versagen der Behörden umso erstaunlicher.

-

: BKA veröffentlicht Liste mit elf vereitelten Terroranschlägen

Symbolbild. Foto: CC-BY-NC 2.0 <a href="https://www.flickr.com/photos/dkshots/5331436372/sizes/o/">dkshots</a> : BKA veröffentlicht Liste mit elf vereitelten Terroranschlägen Holger Münch, Präsident des Bundeskriminalamtes (BKA), hat heute im Radiosender Bayern 2 gesagt, dass deutsche Sicherheitsbehörden elf Terroranschläge seit dem Jahr 2000 verhindert hätten. Wir haben beim BKA nachgefragt und eine Liste der vereitelten Anschläge bekommen.

Die Liste ist mitunter sehr unpräzise, zudem werden keine Angaben gemacht, wie die Anschläge und von welcher Behörde/Polizei sie verhindert wurden. Alle vereitelten Anschläge aus der BKA-Liste haben einen islamistischen Hintergrund. Die fetten Überschriften in der nachfolgenden Aufzählung sind die Angaben des BKA, die Ergänzungen darunter sind das, was wir in Presseberichten zu den einzelnen Vorfällen gefunden haben. Sie zeigen unter anderem, dass in mindestens vier Fällen die Hinweise von ausländischen Geheimdiensten kamen. In zwei Fällen funktionierten die Zünder der Bomben nicht bzw. waren nicht in der Bombe vorhanden:

- 2000: geplanter Anschlag auf Straßburger Weihnachtsmarkt (Meliani-Gruppe).

Die vier Täter wurden am 26.12.2000 in Frankfurt nach Hinweisen eines ausländischen Geheimdienstes festgenommen, wie der Spiegel 2003 berichtete. - 2002: geplante Anschläge auf das Jüdische Gemeindezentrum in Berlin sowie zwei Lokale in Düsseldorf (Al-Tawhid-Gruppe).

Die Rheinische Post berichtete 2003, dass es Verfassungsschutz, Generalbundesanwalt und dem Bundeskriminalamt zu verdanken sei, dass die Anschläge verhindert wurden. - 2003: geplante Anschläge auf israelische und US-amerikanische Ziele (Ihsan Gernaoui)

V‑Leute des Berliner Landeskriminalamtes richteten den Fokus der Ermittlungsbehörden auf Ihsan G. Er plane eine „Aktion“. Bei der Razzia in seiner Wohnung am 20. März 2003 fand man Chemikalien und Düngemittel, die zur Herstellung von Sprengstoff geeignet waren. Auf seinem Laptop waren Baupläne und Listen mit elektronischen Bauteilen für Zündeinrichtungen gespeichert, er besaß ein Fernglas mit integrierter Digitalkamera, mehrere Casio-Uhren, die in Sprengzündern verwendet werden können, sowie eine Waffe. Ihsan G. wurde festgenommen und vor Gericht gestellt. Die Berliner Zeitung berichtete: „Ein Beweis für die Vermutung, Garnaoui habe wirklich eine Terrorgruppe gründen wollen und einen Anschlag geplant, konnte in der Hauptverhandlung nicht gefunden werden.“ Am Ende wurde Ihsan G. wegen unerlaubter Einreise, Urkundenfälschung, unerlaubten Besitzes einer Waffe und Steuerhinterziehung zu drei Jahren und neun Monaten Haft verurteilt. - 2004: geplanter Anschlag auf irakischen Ministerpräsidenten Allawi in Berlin (Ansar Al Islam)

Ein Anschlag der Terrorgruppe Ansar al Islam auf den irakischen Ministerpräsidenten Allawi wurde bei dessen Besuch in Berlin vereitelt. Die deutschen Sicherheitsbehörden hörten Telefongespräche ab und verhafteten drei Iraker, berichtet die SZ. - 2005: Verhinderung eines Selbstmordattentates (Al Qaida)

Zu diesem vereitelten Anschlag haben wir keine Presseberichte gefunden. - 2006: geplante Anschläge auf Regionalzüge in Hamm und Koblenz

Wegen eines Baufehlers explodierten die Koffer der „Kölner Kofferbomber“ nicht – Glück für die Passagiere in zwei Regionalzügen nach Hamm und Koblenz. Mit Bildern aus Überwachungskameras fahndeten die Behörden nach den Tätern. Der entscheidende Hinweis kam vom libanesischen Geheimdienst, der Telefonate abgehört hatte. Für die Tat werden zwei Libanesen verantwortlich gemacht, die gegen Mohammed-Karrikaturen „protestieren“ wollten. - 2007: geplante Anschläge der „Sauerland-Gruppe“

2007 kamen die Behörden der „Sauerland-Gruppe“ auf die Schliche, einem deutschen Ableger der Islamistischen Jihad-Union. Erste Hinweise auf die vier Männer kamen von der NSA, die abgefangene E‑Mails an den BND weiterleitete. Schließlich wurden auch noch Experten der CIA eingeflogen, um deutsche Behörden bei der Überwachung der Gruppe zu unterstützen. Der Stern berichtete, dass „der Chef“ der Sauerlandgruppe ein CIA-Informant gewesen sei. - 2011: geplanter Sprengstoffanschlag

Hierbei handelt es sich laut unserer Rückfrage beim BKA um die „Düsseldorfer Zelle“. Verfassungsschutz-Chef Maaßen sagte kurz nach den Snowden-Enthüllungen, dass Hinweise der NSA die Aktivitäten der Gruppe haben auffliegen lassen. Im FAZ-Artikel heißt es weiter: „Ursprünglich hatte es geheißen, der Wuppertaler Islamist Emrah E. habe die Ermittler auf die Fährte gebracht. Er hatte sich telefonisch aus Pakistan als „Herr Schmitz“ beim Bundeskriminalamt gemeldet und von den Tatplänen berichtet.“ Der damalige Innenminister Friedrich sprach davon, dass auffällige Flugdaten verdächtig gewesen seien und dass ein ausländischer Dienst dies weitergeleitet habe. Nach Spiegel-Informationen sei die „Düsseldorfer Zelle“ auch auf dem Schirm der CIA und des marokkanischen Geheimdienst gewesen. Die taz berichtet 2012 zum Fall: „Gegen die mutmaßliche Al-Qaida-Zelle in Bilk setzte das Bundeskriminalamt die Sonderkommission „Komet“ ein, sie schöpfte zum ersten Mal die neuen Befugnisse des BKA voll aus. Telefone wurden abgehört und Wohnungen verwanzt, E‑Mails mitgelesen und Spähtrojaner auf Computern installiert.“ Spannend in diesem Zusammenhang sind auch die Versäumnisse deutscher Sicherheitsbehörden, bevor sie den Tipp aus dem Ausland bekamen. - 2011: geplantes Schusswaffenattentat

Hierbei handelt es sich laut unserer Rückfrage beim BKA auch um die „Düsseldorfer Zelle“. - 2012: geplanter Anschlag am Bonner Hauptbahnhof

Bekannt auch als „Sprengsatzfund am Bonner Hauptbahnhof“. Hier entdeckte eine Reisender am 10. Dezember 2012 eine herrenlose Tasche mit einem Sprengsatz – ohne Initialzünder. Über die Existenz dieses Initialzünders herrscht bis heute Unklarheit. Eine These geht davon aus, dass es nie einen gab, die andere davon, dass die Polizei den Initialzünder bei der Entschärfung zerstörte.Nachdem der Generalbundesanwalt die Ermittlungen an sich zog, ermittelte auch das Bundeskriminalamt. Tatverdächtiger ist Marco G., der auch wegen des geplanten Anschlages auf den NRW-Vorsitzenden von pro NRW in Haft sitzt.

- 2013: geplanter Anschlag auf den Vorsitzenden der Partei pro NRW

Vier Salafisten wurden in diesem Zusammenhang festgenommen, einer von ihnen war Marco G., der auch für den versuchten Anschlag am Bonner Hauptbahnhof verantwortlich gemacht wird. Nach Informationen des Spiegel seien die Verdächtigen wochenlang von Polizei und Verfassungsschutz observiert worden.

- 2000: geplanter Anschlag auf Straßburger Weihnachtsmarkt (Meliani-Gruppe).

-

: Bundesverfassungsgericht: Präsident Andreas Voßkuhle im Porträt

Angela Merkel, Horst Seehofer, Andreas Voßkuhle (v.l.n.r.). Foto: CC-BY-SA 2.0 <a href="https://www.flickr.com/photos/95213174@N08/8994800317/sizes/l">Metropolico.org</a> : Bundesverfassungsgericht: Präsident Andreas Voßkuhle im Porträt In Fragen von Grund- und Bürgerrechten sehen viele Menschen „Karlsruhe“ als letzten Rettungsanker, wenn sich ein Gesetz wie die Vorratsdatenspeicherung nicht in den Parlamenten oder durch Proteste verhindern ließ. Doch wer entscheidet da in Karlsruhe?

Das Zeit Magazin versucht sich dem höchsten Gericht zu nähern und hat unter dem Titel „Der andere Präsident“ Andreas Voßkuhle, den Präsidenten des Bundesverfassungsgerichtes porträtiert. Dafür mussten die Autoren den Porträtierten „umkreisen“, denn begleiten ließ er sich von den Journalisten nicht:

Andreas Voßkuhle ist 52 Jahre alt, verheiratet, seine Frau Eva ist ebenfalls Richterin, am Oberlandesgericht Karlsruhe, sie leben in Freiburg, er liest gern, kocht gern, interessiert sich für Filme und Kunst, spielt sonntags Tennis, und früher, als das noch ohne Personenschutz möglich war, ging er am Samstag häufig auf den Münstermarkt, um einzukaufen. Viel mehr Persönliches gibt er nicht preis. Er ist freundlich und umgänglich, aber hält den Amtsträger streng getrennt vom Privatmann.

Der Artikel gibt Einblicke in das Leben des obersten Richters, aber auch in Auseinandersetzungen und Spannungen mit dem Berliner Politikbetrieb.

-

: Hate Speech: Bundesregierung plant kein Vorgehen gegen Anonymität und Pseudonymität

: Hate Speech: Bundesregierung plant kein Vorgehen gegen Anonymität und Pseudonymität Die kleine Anfrage der Grünen zu Hate Speech ist nun öffentlich verfügbar. Aus der umfangreichen Anfrage (PDF) geht hervor, dass die Bundesregierung zwar Hate Speech als Problem ansieht, aber selbst für ihre eigenen Social-Media-Präsenzen keine eindeutige und einheitliche Strategie verfolgt. Trotz Gesprächen mit Facebook weiß die Bundesregierung nach eigener Aussage immer noch nicht, wieviele Mitarbeiter der Konzern zur Moderation von Hate Speech eingestellt habe.

Immerhin plant die Bundesregierung keine Einschränkung von Anonymität oder Pseudonymität im Netz. Dies war aus Aussagen von Vertretern der Regierungskoalition immer wieder herauszulesen gewesen.

In der Antwort der Bundesregierung heißt es:

Eine Abkehr von der Anonymität, hin zu einer Verpflichtung, sich namentlich zu einer bestimmten Meinung zu bekennen, würde dazu führen können, dass der Einzelne aus Furcht vor Repressalien oder sonstigen negativen Auswirkungen sich dahingehend entscheidet, seine Meinung nicht zu äußern.

Folglich verneint die Bundesregierung Pläne zu Gesetzesänderungen in diese Richtung.

-

: BND-Chef Schindler: „Das machen dürfen, was sonst verboten ist“

Raum für IT-Fachkräfte des BND: Die ehemalige Kommunikationszentrale in Pullach. Aus dem <a href="https://netzpolitik.org/2014/rezension-nachts-schlafen-die-spione-letzte-ansichten-des-bnd-in-pullach/">Buch „Nachts schlafen die Spione“</a>. : BND-Chef Schindler: „Das machen dürfen, was sonst verboten ist“ Bei der Eröffnung der Fotoausstellung „Unheimlich – Der Bundesnachrichtendienst 1956 – 2016“ hat BND-Chef Gerhard Schindler verraten, mit welcher Strategie der Geheimdienst IT-Fachkräfte anwerben will:

„Bei den ITlern ist es oft so, dass sie deshalb gerne zu uns kommen, weil sie das machen dürfen, was sonst gesetzlich verboten ist.“

Das gesamte Eröffnungsinterview mit Schindler gibt es auf dem Periscope-Kanal von Andreas Petzold, dem Herausgeber des Stern. Wir haben den betreffenden Ausschnitt auch als MP3.

.

Die Aussage ist auch deshalb pikant, weil im NSA-Untersuchungsausschuss schon in mehreren Fällen festgestellt wurde, dass der BND rechtswidrig handelt.

BND-Chef Schindler steht mit seiner Aussage nicht alleine. Im Dezember hatte der Chef des Verfassungsschutzes, Hans-Georg Maaßen gesagt:

Wir sind ein attraktiver Arbeitgeber und ich kann sagen, in manchen Bereichen unseres Hauses kann man all das machen, was man schon immer machen wollte, aber man ist straflos, z.B. Telekommunikationsüberwachung.

Unter Punks würde man zu dieser Haltung wohl sagen: Legal. Illegal. Scheißegal.

-

: Presseschau zu Brüssel: Jenseits der Scharfmacher

Foto: Symboldbild Presseschau / <a href="https://creativecommons.org/licenses/by-nc-sa/2.0/">CC-BY-NC-SA 2.0</a> <a href="https://www.flickr.com/photos/changsterdam/10897373183/sizes/l">changsterdam (Flickr)</a> : Presseschau zu Brüssel: Jenseits der Scharfmacher Wer mehr Überwachung fordert, kommt nach Terroranschlägen in Talkshows und auf Titelseiten. Deswegen würdigen wir hier Zitate, Statements und Kommentare, die sich nach den Anschlägen von Brüssel für Grund- und Bürgerrechte, für Datenschutz und Privatsphäre sowie einen besonnenen Umgang und eine sachliche Betrachtung des Terrorismus aussprechen. Wir freuen uns über eine Ergänzung dieser Sammlung in den Kommentaren.

Springer-Chef Mathias Döpfner kommentiert unter dem Titel „Wer Freiheiten aufgibt, verdient keine Sicherheit“ in der „Welt“ den Ausspruch des Innenministers, dass Datenschutz ja schön sei, aber eben nicht in Krisenzeiten:

Bei etwas genauerer Betrachtung indes ist der Satz – insbesondere aus diesem Mund – ein Skandal. Ein Offenbarungseid des Rechtsstaats. Denn wenn es – ginge es nach dem Innenminister – schon ein paar Stunden nach dem letzten Anschlag mit dem Rechtsrahmen nicht mehr so genau zu nehmen wäre, dann hätten die Terroristen genau in der Sekunde gewonnen.

Simon Jenkins kommentiert im Freitag:

Das Ziel der Terroristen ist es, unsere Gesellschaft zu destabilisieren, Demokratie als Heuchelei zu entlarven und Treibjagden auf Muslime heraufzubeschwören. Und genau das ist bis dato die immer gleichbleibende Reaktion der Sicherheitsapologeten auf Vorfälle dieser Art. Von der eigenen Unfehlbarkeit überzeugt, fällt es ihnen sichtlich schwer, sich auch nur ansatzweise einzugestehen, dass es Dinge gibt, vor denen sie uns schlicht nicht beschützen können. In Situationen wie der heutigen fordern sie daher reflexartig mehr Geld und Macht. Wenn man die Ursachen des Terrors wirklich bekämpfen will, darf ihnen beides nicht gegeben werden.

Lenz Jacobsen hat sich im Teilchen-Blog auf Zeit.de den „Terror in Zahlen“ angeschaut und eine interessante Infografik veröffentlicht:

Da ist es interessant zu sehen, dass die vergangenen Jahre in Westeuropa vergleichsweise terrorfrei waren. Gemessen nur an den Zahlen der direkten Opfer waren die siebziger und achtziger Jahre deutlich schlimmer.

Kurt Kister glaubt auf Sueddeutsche.de an die Wahrung demokratischer Werte:

Die Stärke dieses Europas aber liegt gerade in Momenten der Gefahr darin, dass man sich sicher ist, was man nicht werden will: kein Gefängnisstaat, kein Notstandsgebilde und nicht einmal eine Festung, auch wenn manche EU-Politiker(innen) halbautoritär in diese Richtung schwafeln.

Volker Tripp von Digitale Gesellschaft e. V. kommentiert die Schnellschüsse und Forderungen aus Sicherheitskreisen:

Eine besonnene und sachlich angemessene Reaktion auf jüngsten terroristischen Gewalttaten sähe gewiss anders aus. Richtigerweise würde sie damit beginnen, zunächst einmal zu erforschen, warum die Sicherheitsbehörden die Anschläge von Brüssel nicht verhindert haben. Lag es wirklich daran, dass im Vorfeld zu wenig Daten über die Attentäter verfügbar waren oder zu wenig Daten über die Attentäter zwischen europäischen Sicherheitsbehörden ausgetauscht wurden? Oder ist die Ursache vielleicht doch eher in dem Umstand zu suchen, dass die Polizeibehörden der belgischen Hauptstadt stark fragmentiert sind, miteinander konkurrieren und sich gegenseitig schlicht in ihrer Arbeit behinderten? Würde es nicht vielmehr zur Sicherheit beitragen, die Brüsseler Polizei zu reformieren und sie in die Lage zu versetzen, effektive reguläre Polizeiarbeit zu machen, anstatt Europa in einen überwachten Kontinent zu verwandeln und dabei genau die Freiheiten zu opfern, die man angeblich gegen die Terroristen verteidigen will? Ein Blick auf Frankreich, wo es schon seit 2006 Vorratsdatenspeicherung, Videoüberwachung öffentlicher Plätze und Fluggastdatenspeicherung gibt, zeigt jedenfalls, dass mehr Datenerhebung keineswegs mit einem Mehr an Sicherheit verbunden sein muss.

Dem Tagesspiegel sagt Peter Schaar:

„Ich finde es falsch, den Datenschutz hier zum Prügelknaben zu machen.“

Markus Feldenkirchen warnt auf Spiegel Online davor, in die Falle der Terroristen zu tappen:

Wir dürfen auch nicht zulassen, dass die Menschenfeinde uns nötigen, unsere humanitären Grundsätze, dargelegt etwa in der Genfer Flüchtlingskonvention, abzulegen. Auch die offene Tür, gerade für Schutzbedürftige, ist der Kern einer offenen Gesellschaft. Entscheidend ist, wie wir mit unserer Angst umgehen. Zur Wahrheit gehört, dass es weitere Anschläge geben wird. Dass mehr Sicherheit nur um den Preis von weniger Freiheit zu haben ist. Und dass wir auch in der Selbstfesselung nicht hundertprozentig sicher sein werden.

Michael Ronellenfitsch, Datenschutzbeauftragter in Hessen, sagt in der FAZ zu den Aussagen des Innenministers:

„Wir haben nicht nur einen Schönwetter-Datenschutz, sondern auch einen Datenschutz für Krisenzeiten.“

Boris Rosenkranz von Übermedien hat sich die mediale Berichterstattung angeschaut und titelt mit „Im Panikorchester“:

Das Kuriose ist ja: Wir wissen es. Weil wir immer wieder darüber reden, wenn so etwas passiert wie gestern. Dann reden wir darüber, dass die Terroristen mit ihren Taten auch Panik schüren, Angst machen wollen, und dann sagen wir, dass wir das aber nicht zulassen dürfen. Dass wir weitermachen sollten, in Ruhe, wie bisher, weil unsere Panik all den Terroristen nur in die Karten spielen würde. Aber dann, wenn die nächste Bombe detoniert, geht wieder alles von vorne los. Diese Atemlosigkeit. Die Eile. Das Geschwätz.

Bei netzpolitik.org sind zwei Artikel zum Thema erschienen:

-

: Ursprung des Bildes aus Steinbach-Tweet herausgefunden

: Ursprung des Bildes aus Steinbach-Tweet herausgefunden  Der NDR hat den Ursprung des Bildes aus dem rassistischen Tweet von Erika Steinbach recherchiert. Das Foto im Tweet zeigt ein blondes Kleinkind, das von indischen Kindern umringt ist. Auf diesem Foto war die Überschrift „Deutschland 2030“ und der Text „Woher kommst du denn?“ hinzugefügt. Das Bild soll gemäß des völkisch-rassistischen Narrativs suggerieren, dass dunkelhäutige Menschen in bunten Kleidern im Jahre 2030 die Bevölkerungsmehrheit stellen würden.

Der NDR hat den Ursprung des Bildes aus dem rassistischen Tweet von Erika Steinbach recherchiert. Das Foto im Tweet zeigt ein blondes Kleinkind, das von indischen Kindern umringt ist. Auf diesem Foto war die Überschrift „Deutschland 2030“ und der Text „Woher kommst du denn?“ hinzugefügt. Das Bild soll gemäß des völkisch-rassistischen Narrativs suggerieren, dass dunkelhäutige Menschen in bunten Kleidern im Jahre 2030 die Bevölkerungsmehrheit stellen würden.Fiete Stegers vom Medienmagazin ZAPP hat jetzt herausgefunden, dass Australier das Bild im Jahr 2011 in einem indischen Kinderheim gemacht haben:

Die Familie hatte ihren damals 18 Monate alten Sohn nach eigenen Angaben 2011 bei einem Besuch des Kinderheims fotografiert. „Wir sind sehr traurig, dass das Bild für solche Propaganda verwendet wird. Wir hatten genau das Gegenteil im Sinn“, sagte die australische Familie gegenüber ZAPP […] „Das Foto entstand in einem sehr schönen Moment voller Liebe und Freude. Er zeigt das Miteinander verschiedener Kulturen und von Menschen, die verschiedene Sprachen sprechen“, erinnert sich der Vater.

Der rassistische Tweet der CDU-Politikerin hat unterdessen auch einen Remix hervorgebracht, der sich gegen Rassismus und Rechtsradikalismus wendet:

-

: Kommentar: Es darf kein Zurückweichen geben

Menschen kondolieren spontan auf den Straßen von Brüssel. Foto: CC-BY-SA 2.0 <a href="https://www.flickr.com/photos/miguel_discart_vrac/25876024642/sizes/l">miguel_discart_photos</a> : Kommentar: Es darf kein Zurückweichen geben Am 22. März haben Terroristen in Brüssel Anschläge verübt und dabei mehr als 30 Menschen ermordet und etwa 200 verletzt. Solche Anschläge erfüllen uns mit Trauer. Mit Empathie für die Opfer. Und Abscheu für die Täter. Und sie erzeugen Angst.

Es ist genau diese Angst, in die uns die Terroristen versetzen wollen. Es sind Zeitungsüberschriften wie „Wir sind im Krieg!“, die Terroristen lesen wollen. Es ist unsere Panik, die sie für ihre politischen Ziele nutzen wollen. Schrecken und mediale Hysterie sind unvermeidbare Folge dieser Taten, aber gleichzeitig das Benzin, das den Terrorismus mit Relevanz befeuert.

Deswegen muss die Antwort auf Brüssel Besonnenheit sein. Die Antwort muss Rechtsstaatlichkeit sein. Ja, die Antwort muss mehr Demokratie und mehr Freiheit sein. Trotz der Toten. Trotz der unfassbaren Bilder. Trotz der Angst.

Wir spielen das schreckliche Spiel der Terroristen mit, wenn wir nach jedem Anschlag an den Grundpfeilern unserer demokratischen Gesellschaften rütteln. Dieses Mal hat es keine fünf Stunden gedauert, bis die ersten Polizeigewerkschaften und Sicherheitspolitiker die Toten von Brüssel instrumentalisierten – für Forderungen nach immer neuen Überwachungsmethoden, Datensammlungen, Datenzusammenführungen und Kontrollinstrumenten.

„Ein Zurückweichen darf es nicht geben“, sagte Innenminister Thomas de Maizière kurz nach den Anschlägen.

Und es darf tatsächlich kein Zurückweichen geben. Kein Zurückweichen von den freiheitlichen Werten unserer Gesellschaft. Denn Datenschutz und Privatsphäre sind nicht schönes Beiwerk, das man in Krisenzeiten über Bord werfen kann, sondern in der Verfassung festgeschriebene Grundrechte. Selbst ein ausgewachsener Polizeistaat, der die Grund- und Bürgerrechte mit Füßen tritt, wird Terroranschläge wie die von Brüssel nicht verhindern können. Der Verlust elementarer Grundrechte wird uns nicht vor Anschlägen schützen, sondern genau jene Werte zerstören, die wir mit dem Abbau dieser Rechte vorgeben zu verteidigen.

Und genau deswegen müssen wir zu einer evidenzbasierten und menschenrechtsorientierten Sicherheitspolitik zurückkehren. Wir müssen Effektivität, Angemessenheit, Verhältnismäßigkeit und rechtsstaatliche Prinzipien ins Zentrum aller Bemühungen bei der Aufklärung und Verhinderung solcher Ereignisse stellen. Nur so laufen wir nicht Gefahr, dass eine durch den Terror getriebene Politik unsere Demokratie mit jedem Anschlag weiter aushöhlt.

Die Terroristen wollen, dass wir unsere Werte, unsere Bürgerrechte, unsere freien Gesellschaften aufgeben. Sie wollen, dass wir muslimische Bürgerinnen und Bürger ausgrenzen und zu Schuldigen erklären. Sie setzen auf Polarisierung und Spaltung. Sie wollen den permanenten Ausnahmezustand.

Wer der viel zu effektiven Logik der Terroristen folgt, macht sich selbst zum Spielstein oder nützlichen Idioten derer, die alles verachten, was wir schätzen. Tun wir den Terroristen diesen Gefallen nicht und atmen tief durch, bevor wir überlegen, wie wir mit dieser Situation gemeinsam umgehen.

Es ist die einzige Chance neben unschuldigen Menschen nicht auch noch demokratische Grundwerte und Freiheiten zu verlieren.

-

: Mausrede des Tages: Vera Lengsfeld

: Mausrede des Tages: Vera Lengsfeld Da es in letzter Zeit ja doch häufiger vorkommt, sehen wir uns gezwungen, die „Mausrede des Tages“ ab jetzt mit dem „Goldenen Storch“ zu prämieren. Die Ex-Bürgerrechtlerin, Ex-Grüne und Immer-noch-CDU-Frau Vera Lengsfeld postete heute Morgen auf Facebook:

Den „Goldenen Storch“ gibt es nicht für die Tatsache, sich bei einem Terroranschlag ausgerechnet bei der rechtspopulistischen österreichischen Krone zu informieren, sondern für diese Ausrede, die sie nach der Löschung des Posts dem Tagesspiegel auftischte:

Sie habe lediglich einen Artikel der österreichischen „Kronen-Zeitung“ zum Terror in Brüssel teilen wollen, „aus Versehen“ aber auch die Kommentierung einer anderen Facebook-Nutzerin mit verbreitet.

Die Ausrede ist technisch gesehen Quatsch, denn ein Post wie der von Lengsfeld erfordert mindestens ein Kopieren und Einfügen. Darüber hinaus muss man bei Facebook vor dem Posten noch einmal bestätigen, dass man wirklich posten will. Das sollte doch für eine Publizistin nicht zuviel verlangt sein.

Mittlerweile ist übrigens Lengsfelds Facebook-Seite nicht mehr erreichbar.

Update:

Lengsfelds Facebook-Seite ist wieder da. -

: Belgien: Nutzer sollen Video- und Musikstreaming einschränken

: Belgien: Nutzer sollen Video- und Musikstreaming einschränken

Der belgische Krisenstab hat Internetnutzer per Twitter dazu aufgerufen, die Nutzung von Musik- und Videostreamingdiensten einzuschränken, damit das Netz nicht überlastet werde. Unsere Autorin Kirsten Fiedler berichtet aus Brüssel, dass das Internet in den Mittagstunden für eine Stunde gestört gewesen sei.Wegen überlasteter Handynetze wurde die Bevölkerung zudem aufgerufen, sich über Soziale Netzwerke oder SMS zu verständigen. Mehrere belgische Telekommunikationsanbieter haben unmittelbar nach dem Anschlag ihre WLAN-Hotspots kostenlos geöffnet.

-

: EU-Kommission bittet um Meinung zu geistigem Eigentum

: EU-Kommission bittet um Meinung zu geistigem Eigentum Die EU-Kommission bereitet mit einer Online-Konsultation zum Thema „Geistiges Eigentum“ eine Gesetzesänderung im Bereich Urheberrecht vor. Hierzu sollen Bürger, Rechteinhaber und Anwälte die entsprechende EU-Richtlinie aus 2004 (Intellectual Property Rights Enforcement Directive, IPRED) auf ihre Effektivität und Angemessenheit beurteilen. Auf dieser Basis will die EU-Kommission bis Herbst 2016 Änderungsvorschläge vorlegen. Wir hatten bereits bei der Einführung von IPRED vor der Kriminalisierung großer Teile der Bevölkerung gewarnt. Bei der Umsetzung in deutsches Recht wurde das Problem offenbar: Rechteinhaber hatten fortan die Möglichkeit, ohne Probleme Nutzerdaten von Providern zu erhalten, um zivilrechtliche Ansprüche direkt bei den Nutzern geltend machen zu können – die Abmahnindustrie war geboren.

Für die Konsultation hat European Digital Rights (EDRi) ein Online-Formular erstellt, das dank Digitaler Gesellschaft auch auf Deutsch vorliegt. Mit den zusätzlich enthaltenen Hintergrundinformationen können Bürgerinnen und Bürger die Fragen der Kommission besser verstehen.

In der Mitteilung der Digitalen Gesellschaft heißt es, dass „die Teilnahme an öffentlichen Konsultationen durchaus ein wirkungsvolles Mittel zur Stärkung der Verbraucher-Perspektive darstellen kann“. Die EU-Kommission sei sich durchaus darüber im Klaren, dass ein beträchtlicher Teil der Bevölkerung die Legitimität der aktuellen Rechtsnormen im Bereich des Urheberrechts infrage stellt. Aus diesem Grund sei die Teilnahme an der Konsultation ein wichtiger Schritt, um politischen Druck auf die Kommission auszuüben.

Die Konsultation über das Tool ist bis zum 7. April möglich – ohne weitere Unterstützung auch noch bis zum 15. April auf den Seiten der EU-Kommission.

Update:

Die Konsultation über das Tool wurde bis zum 10. April verlängert. -

: Sicherheitslücke in iMessage-Verschlüsselung

Foto: CC-BY-SA 2.0 <a href="https://www.flickr.com/photos/williamhook/9017190514/sizes/l">William Hook</a> : Sicherheitslücke in iMessage-Verschlüsselung Forscher der John Hopkins University haben eine Sicherheitslücke in der Verschlüsselung von Apples Messaging-Dienst „iMessage“ unter iOS gefunden. Bei dem Angriff handelt es sich um eine Brute-Force-Attacke, die sehr aufwändig sei. Ob sich die Lücke auch unter dem Desktop-Betriebssystem OS X ausnutzen lässt, ist bisher unbekannt.

Einer der Wissenschaftler sagte der Washington Post:

“Even Apple, with all their skills — and they have terrific cryptographers — wasn’t able to quite get this right,” said Green, whose team of graduate students will publish a paper describing the attack as soon as Apple issues a patch. “So it scares me that we’re having this conversation about adding back doors to encryption when we can’t even get basic encryption right.”

Unter iOS 9.2 sei der Fehler zumindest teilweise, unter dem vermutlich heute veröffentlichten iOS 9.3 endgültig behoben, meldet Heise.