Nicht nur Websites sammeln fleißig Daten ihrer Nutzer*innnen, auch Handy-Apps tun das. Und Handys verraten mit ihren Kontaktbüchern und Standortdaten besonders viel über ihre Besitzer*innen. „Tracking ist ein gesellschaftliches Problem, es ist überall“, sagt Lorenz Sieben, einer der Vorsitzenden im Verein Datenanfragen.de. Der Verein will, dass Menschen ihr Grundrecht auf Datenschutz und Privatsphäre besser durchsetzen können.

Gemeinsam mit seinen Mitstreitern Malte Wessels und Benjamin Altpeter hat Sieben am gestrigen Donnerstag die Arbeit des Vereins und die Forschung dahinter vorgestellt. Anlass war ein Vortrag im Rahmen von FireShonks, das ist eine der zahlreichen dezentralen Veranstaltungen, die dieses Jahr als Ersatz für den Hackerkongress des Chaos Computer Clubs stattfinden.

Zwar soll die Datenschutz-Grundverordnung (DSGVO) die Rechte von Nutzer*innen schützen – aber in der Praxis passiert das eher punktuell. Nach wie vor kann kaum jemand kontrollieren, in welchem Umfang Datensammler personenbezogene Daten scheffeln.

Telefonnummer, Standort, Kontakte

Die Dimension davon macht die Master-Arbeit von Benjamin Altpeter anschaulich. Er hat sie am Institut für Anwendungssicherheit der Technischen Universität Braunschweig eingereicht. Altpeter hat sich rund 4.400 populäre Apps für iOS und Android vorgeknöpft und dabei vor allem zwei Dinge untersucht.

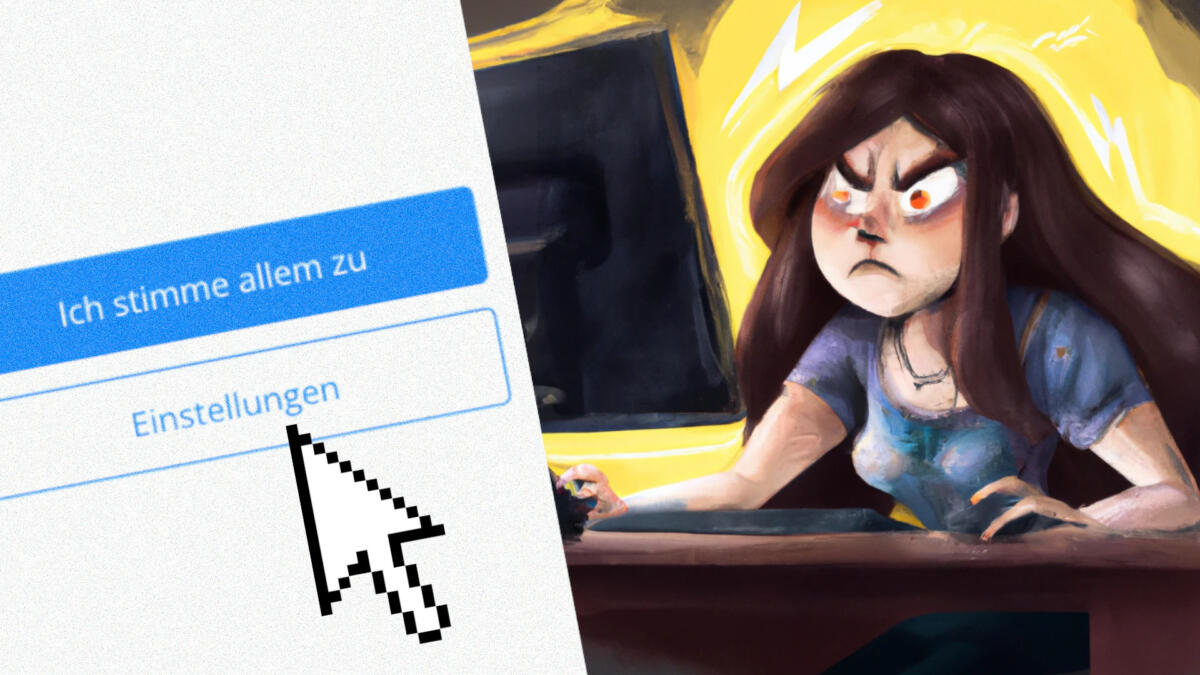

Zuerst hat Altpeter geschaut, in welcher Form diese Apps ihre Nutzer*innen um Erlaubnis fürs Tracking bitten. Entsprechende Einblendungen sind oft manipulativ gestaltet, etwa indem der Button zum Ablehnen grau oder klein dargestellt wird. Solche sogenannten Dark Patterns gibt es auch bei Websites. „Die Ergebnisse zeigen, dass mehr als 90 Prozent der Zustimmungsdialoge mindestens ein Dark Pattern enthalten“, schlussfolgert Altpeter in seiner Master-Arbeit über populäre Apps.

Alles netzpolitisch Relevante

Drei Mal pro Woche als Newsletter in deiner Inbox.

Als Zweites hat Altpeter geprüft, welche Daten die Apps tatsächlich übertragen. Zu den Arten von untersuchten Tracking-Daten gehörten unter anderem Telefonnummer, E‑Mail-Adresse, Ort, Geräte-ID und Kontakte. Da sich das nicht ohne Weiteres so beobachten lässt, hat Altpeter aufwendige Test-Umgebungen erstellt, um durch die Apps verschickte Daten mitzulesen. Teilweise wurden sie nicht in einfach lesbarer Form übermittelt. Eine Vollerfassung war in diesem Rahmen zwar nicht möglich, aber die Beobachtungen lassen dennoch ein klares Fazit zu: Die Mehrheit der untersuchten Apps habe Altpeter zufolge Tracking-Daten übertragen, unabhängig von der Zustimmung der Nutzer*innen.

Datensammler in den USA, Israel, Singapur, China und Russland

Am häufigsten gingen die Daten demnach zu US-amerikanischen Anbietern, allen voran Google und Facebook. In der Analyse tauchen aber auch Unternehmen aus Israel, Singapur, China und Russland auf. Weitere Untersuchungen veröffentlicht der Verein Datenanfragen.de auf einem eigenen Blog.

Angesichts solcher Forschungsergebnisse sehen sich Nutzer*innen einer schwer durchschaubaren Macht gegenüber. Eine mögliche Maßnahme gegen solche Datensammelei sind datenschutzfreundliche Apps und Werkzeuge gegen Tracking. Anregungen dazu bietet zum Beispiel der Verein Digitalcourage, der Kuketz-Blog, das mittlerweile nicht mehr aktive Infoportal mobilsicher und unser Kleines Einmaleins der digitalen Selbstverteidigung.

Der Verein Datenanfragen.de geht hier allerdings einen anderen Weg. Nicht alle Leute können sich auf individueller Ebene schützen, wie Lorenz Sieben bei dem Vortrag erklärt. Das sei aufwendig und erfordere technisches Know-how. Es brauche vielmehr eine gesellschaftliche Lösung. Einen Weg sieht der Verein darin, rechtlich gegen Tracking vorzugehen – und gegen die damit verbundenen Geschäftsmodelle.

Zwar dürfen Nutzer*innen längst bei Datensammlern anfragen, welche Daten über sie vorliegen, und sie können die Anbieter auffordern, diese zu löschen. Aber kaum jemand möchte sich die Zeit und Mühe machen, für Dutzende Anbieter nach Kontakt-Möglichkeiten zu suchen. Genau an dieser Stelle möchte der Verein etwas ändern.

Daten löschen, Werbung widersprechen

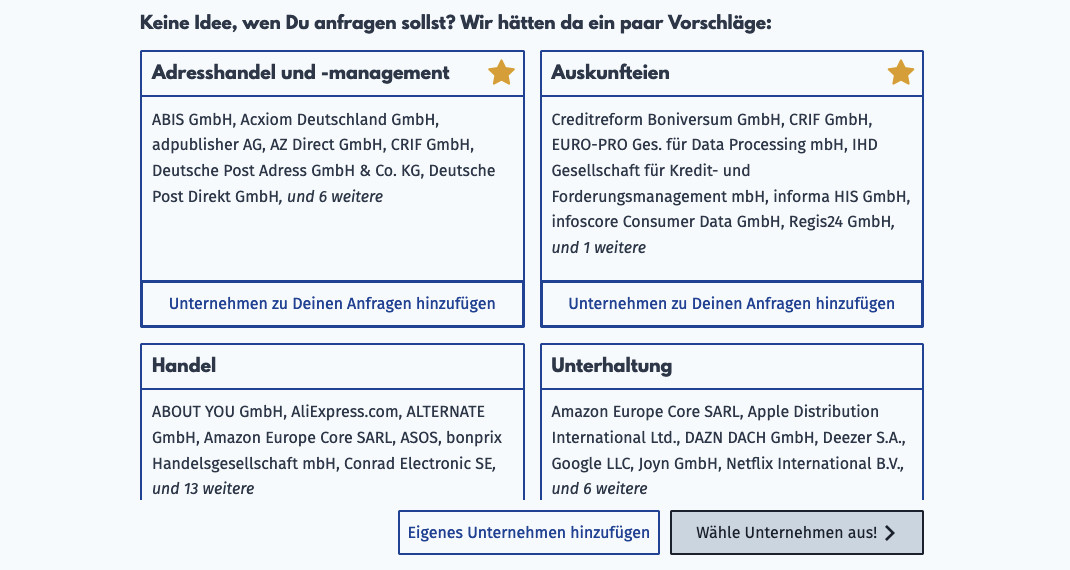

Auf der Website Datenanfragen.de lassen sich im großen Stil Anfragen an Datensammler formulieren. Der Verein bereitet dafür die entsprechenden Kontaktmöglichkeiten auf. Nutzer*innen müssen lediglich auswählen, an wen sie die Anfrage richten möchten. Dabei helfen Listen mit vorgeschlagenen Unternehmen, unter anderem Auskunfteien, Adress-Händler und Versicherungen. Nutzer*innen können dort ihre Daten anfragen, korrigieren lassen, zur Löschung auffordern sowie Widerspruch gegen Direktwerbung einlegen.

Je nach Anfrage muss man den Datensammlern allerdings Eckdaten wie den eigenen Namen und die Adresse offenlegen – schließlich müssen die Unternehmen erfahren, für welche Person sie überhaupt aktiv werden sollen. Der Verein Datenanfragen.de gibt an, gestellte Anfragen nicht selbst zu speichern. Sie seien lediglich lokal im Browser der Nutzer*innen hinterlegt und können als Datei exportiert werden.

Wir sind ein spendenfinanziertes Medium.

Unterstütze auch Du unsere Arbeit mit einer Spende.

Die Website macht es zwar deutlich einfacher, Anfragen zu stellen, dennoch braucht es dafür die Initiative von Nutzer*innen. Vergleichbare Angebote gibt es bereits seit Längerem, zum Beispiel selbstauskunft.net. Das Geschäft der Datensammler behindert das zunächst nicht; zumindest solange sich die Anzahl der Anfragen in Grenzen hält.

Nach wie vor ist Tracking aus dem Netz kaum wegzudenken. Im Spätsommer haben wir 100 der meistbesuchten Websites in Deutschland auf Dark Patterns untersucht und konnten zeigen: Vier von fünf setzten auf manipulative Cookie-Banner. Zumindest einige Anbieter haben nach unserer Presseanfrage ihre Cookie-Banner umgestaltet.