Technologie

Künstliche Intelligenz, Drohnen, selbstfahrende Autos, Cyborgs, Roboter und IT-Sicherheit.

-

: Wie könnte die Online-Durchsuchung technisch klappen?

: Wie könnte die Online-Durchsuchung technisch klappen? Volker Birk schreibt in Telepolis über „Der Staat als Einbrecher: Heimliche Online-Durchsuchungen sind möglich“. Dabei zeigt er Wege auf, wie die Online-Durchsuchungen technisch möglich sind und welcher Preis dafür gezahlt wird. Der ist hoch und bedeutet Unsicherheit und daraus resultierend unsichere IT-Infrastrukturen. Wo doch das Ziel des Staates sein sollte, sichere IT-Infrastrukturen zu schaffen.

Es ist schon schlimm genug, dass derart schwere Grundrechtseingriffe immer mehr auch bei weniger schlimmen Vergehen eingesetzt werden, denn das bricht das Prinzip der Verhältnismäßigkeit, an das sich ein Rechtsstaat eigentlich halten muss. Jetzt soll die Polizei aber handeln wie die „Staatssicherheit“. Der Bundestrojaner wendet das bisherige Vorgehen vollständig, er pervertiert es. Der Bundestrojaner soll in privateste Bereiche desjenigen einbrechen, der untersucht wird. Aber er soll es so tun, dass der Betroffene davon nichts merkt. Und er soll es so tun, dass der Betroffene keine Chance hat, sich gegen eventuell daraus entstehende Anschuldigungen zu verteidigen. Der Bundestrojaner soll eigentlich wie Software von Verbrechern funktionieren. Damit wird die Polizei selbst zum lichtscheuen Gesindel, also zum Teil des Problems und ist nicht weiter Teil der Lösung.

Dabei geht er auch auf die Frage ein, wie der Bundestrojaner technisch funktionieren kann. Und verweist auf die SINA-Boxen.

Denn der Staat hat bereits eine vollständige Infrastruktur für Man-In-The-Middle-Angriffe auf jegliche elektronische Telekommunikation: die SINA-Boxen bzw. IMS (Interception Management Systems). Diese Geräte muss ein jeder größerer Provider in seinem Netz installiert haben, dazu verpflichtet ihn die TKÜV. Denn über diese Geräte ist die Möglichkeit des Abhörens jeglicher Telekommunikation implementiert. SINA-Boxen ließen sich ohne großen Aufwand zu weiteren Zwecken umbauen. So könnte der Staat mit vergleichsweise wenig Aufwand in jede beliebige Downloadverbindung Angriffscode „implantieren“, eben den Bundestrojaner. Egal was und woher ein Benutzer downloadet: es könnte sich um Shareware handeln, um Testversionen von Software, gar um Video-Codecs, die automatisch downgeloadet werden, oder um die neue Version der ELSTER, des Programms der deutschen Steuerbehörden. Ein neuer Bildschirmschoner könnte genauso problemlos mit dem Bundestrojaner auf der Strecke verseucht werden wie ein scheinbar harmloses Computerspiel oder die neue PDF-Reader-Version. Denn der Staat sitzt in der Mitte auf allen Leitungen, wenn er will.

Update: Bei Fefe wird die Theorie technisch auseinandergenommen.

Die SINA-Box ist ein VPN-Endpunkt, kein MITM-Werkzeug. Man benutzt es gerade, um sich gegen MITM zu schützen. In das große Lawful Interception Bild paßt die SINA-Box höchstens indirekt rein, wenn die abgehörten Daten damit verschlüsselt zum „Bedarfsträger“ (so nennt man das im Fachjargon) zu leiten. Ich hoffe, Volker fängt sich jetzt keine Klage von Secunet (dem Hersteller der SINA-Box) ein, denn was er da geschrieben hat ist Bockmist. Der Staat wird auch nicht anfangen, Dateien in vorbei fliegenden Downloads zu ersetzen. Theoretisch ist das denkbar, aber wenn sie das tun, und jemand prüft Checksummen nach, dann ist der Trojanerversuch enttarnt. Daher halte ich das für unwahrscheinlich.

[Danke frü den Hinweis]

-

: Geld spenden gegen Wahlcomputer

: Geld spenden gegen Wahlcomputer Der Chaos Computer Club sammelt Geld, um die Kampagne gegen Wahlcomputer auf eine neue Ebene stellen zu können:

Der Chaos Computer Club führt deshalb in Zusammenarbeit mit der Wau-Holland-Stiftung eine Kampagne zur Abschaffung der gesetzlichen Grundlage des Einsatzes von Wahlcomputern in Deutschland. Im Rahmen der Kampagne werden u. a. Untersuchungen zur Manipulierbarkeit von Wahlcomputern vorgenommen, Anfragen nach dem Informationsfreiheitsgesetz zur Aufdeckung der tatsächlichen Kostenstrukturen und Interessensverflechtungen bei der Anschaffung von Wahlcomputern gestellt und juristische Schritte gegen den Wahlcomputereinsatz unterstützt bzw. eingeleitet. Dies alles kostet leider nicht wenig Geld für Hardwarebeschaffung, Informationsfreiheitgesetz-Gebühren und Anwaltskosten.

Ein wesentlicher und sehr dringlicher Aspekt der Kampagne ist die Unterstützung des Vorstoßes von Ulrich Wiesner gegen den Einsatz von Wahlcomputern. Der Chaos Computer Club teilt die grundlegenden Bedenken, die Herr Wiesner vor dem Wahlprüfungsausschuss des Bundestages vorgebracht hat. Durch die Ablehnung seines Wahleinspruches durch den Wahlprüfungsausschuss ist nun der direkte Weg zum Bundesverfassungsgericht frei. Da die Politiker und Behörden offenbar keine Anstalten machen, den Einsatz von Wahlcomputern zum Wohle unserer Demokratie zu verhindern, bauen wir nun auf unsere Verfassung, die freie und geheime Wahlen garantiert.

Alle weiteren Informationenf inden sich auf der Webseite. Spenden können auch von der Steuer abgesetzt werden. Macht mit, auch kleine Beträge helfen.

-

: Die Propaganda der Firma Pan Amp

: Die Propaganda der Firma Pan Amp Über die Verbindungen der Filter-Firma Pan Amp mit der Panorama-Redaktion berichtet Telepolis ausführlich: Panorama, „Killerspiele“ und die Filter-Firma. Demnach gab es bereits zum vierten Mal innerhalb der letzten zwei Jahren für die Firma Promotion-Beiträge bei Panorama. Was für ein „investigatives Magazin“ in der öffentlich-rechtlichen ARD ein paar Mal zuviel sein dürfte.

Deutlich wird, dass wesentliche Inhalte der Sendung vom 22.2. von der Firma Pan Amp beigesteuert wurden. So wurde von der Firma eine Zählung von Online-Spielern sog. „Killerspiele“, nach eigenen Angaben „im Auftrag einer öffentlich-rechtlichen Rundfunkanstalt“ durchgeführt. Vorstand Bert Weingarten selbst trat in längeren Interview-Passagen als „Experte“ auf; tatsächlich verfügt er lediglich über technische Internetkenntnisse; psychologische oder pädagogische Qualifikationen sind nicht bekannt. Die Firma Pan Amp brachte Inhalte für das Umfeld des Spiels „Call of Duty“, sowie den Aspekt, dass Modifikationen des Spiels zwecks historischer Authentizität auch NS-Symbolik einbringen. Statistische Erhebungen und längerfristige Recherchen im Internet kosten Sender Geld und Journalisten Arbeit. Da ist es ein merkwürdiger Zufall, dass eine Privatfirma Statistiken und Untersuchungsergebnisse beisteuert und die Sendungen stets eine der Firma zuträgliche Tendenz haben.

[…]

Was Weingarten mit seiner Firma den Politikern nahezulegen sucht, findet sich im Schlusssatz seiner „Killerspiele“-Meldung vom 26.2.2007 kurz und bündig zusammen gefasst: „Jeder Innenminister, der Killerspiele nicht unmittelbar in die rechtlichen Schranken verweist, versündigt sich […] an der kulturellen Harmonie in Europa“. Kulturelle Harmonie also, nach dem Gutdünken von Politikern und Sittenwächtern, unter massiver Beschneidung individueller Freiheit und Zensur! Eine Formulierung, die an Ideologien totalitärer Staaten erinnert.Da finden sich einige interessante Details in dem lesenswerten Artikel.

-

: Die Volkszählung war nichts dagegen

: Die Volkszählung war nichts dagegen In der heutigen Taz ist ein schönes Interview mit Constanze Kurz vom CCC zu den Online-Durchsuchungen: „Die Volkszählung war nichts dagegen“.

Müssten die Nutzer nicht einfach nur auf freie Programme umsteigen ?

Das wäre wünschenswert, aber die meisten Menschen tun sich schwer damit. Sie wollen nicht Stunden investieren, damit ihr PC sicher ist. Aber auch sie haben ein Recht darauf, etwa mit dem Internet Explorer von Microsoft zu surfen, ohne sich ständig Gedanken zu machen, dass ihnen der Staat dabei zusieht.

Das klingt schon wieder nach Science-Fiction. Glauben Sie denn wirklich, dass die Polizei den Trojaner flächendeckend verbreiten will, um notfalls jeden abhören zu können?

Solche Spekulationen führen zu nichts. Grundsätzlich haben die vergangenen Jahre aber eines gezeigt: Ist eine Überwachungstechnologie zugelassen, wird sie auch mehr und mehr angewandt. Die Zahl der Telefonüberwachungen hat sich von 1995 bis 2005 mehr als verfünffacht. Die Online-Überwachung ist das i‑Tüpfelchen auf einer Reihe von Maßnahmen, welche ein Mehr an Überwachung bedeuten und den Kernbereich des Privatlebens unmittelbar betreffen.

[Danke Mirjam]

-

: Der Bundestrojaner technisch durchdekliniert

: Der Bundestrojaner technisch durchdekliniert „Die wunderbare Welt von Isotopp“ hat mal den Bundestrojaner technisch durchdekliniert.

Der Deal ist also wie folgt: Weil einige Staatsorgane den heimlichen Zugriff auf meine Hardware fordern, will der Staat das möglicherweise noch vorhandene Restvertrauen zwischen ihm und mir komplett ruinieren. Ich muß in Zukunft also davon ausgehen, daß jede staatlich bereitgestellte Software nicht nur die angepriesenen Funktionen hat, sondern auch noch die staatliche Hintertür auf Vorrat mitbringt. Im Austausch bekommt der Staat einen Mechanismus, der für den angepriesenen Zweck vorab erkennbar ungeeignet ist, weil er die notwendigen Richtlinien zur gerichtsfesten Beweiserbringung nach Definition nicht erfüllen kann. Der Staat riskiert außerdem die Sicherheit seiner gesamten DV-Infrastruktur, bundesweit, seine eigenen Systeme eingeschlossen. Und das ist die Sachlage noch vor jedem politischen Argument dafür oder dagegen.

Und weil es aktuell ist, hier mal die neuesten Forderungen der letzten paar Stunden:

Heise: EU-Justizkommissar Frattini befürwortet Online-Durchsuchung.

Heise:Thüringen will Antrag zu Online-Durchsuchungen in Bundesrat stellen.

-

: Estland wählt digital

: Estland wählt digital In Estland wird am 26. Februar erstmals eVoting bei einer nationalen Parlamentswahl eingesetzt: Estonia to e‑Vote.

Introduced for municipal elections in 2005, any Estonian voter with a computer-readable voter ID card can exercise their democratic rights online. Almost all of the country’s registered voters – over 940,000 people – now hold such cards. To cast ballots voters access the electoral Web site in an three day advance-voting period, swipe their chip-card through a card reader and punch in a pin number. The card readers are available in public libraries and internet access points. They are also available to the public for as little as 100 kroons (8.39 USD).

Playfuls.com: Estonians Look Forward To World-beating Cyber-ballot.

„Estonia is smaller (population 1.35 million) than traditional high-tech innovators such as Japan and Finland, and it’s always easier to try things out in a small society,“ explained Andres Kasekamp, professor of Baltic politics at Tartu University. „Politicians have also pursued a liberal policy regarding innovation – they’ve been keen to reduce the footprint of government generally, and this seems to be part of that ideology,“ he added.

-

: Spektrumspolitik

: Spektrumspolitik Das hier ist ein ca. halbstündiger Vortrag von Lawrence Lessig über „Spektrumspolitik“: Internet Policy: Deregulating Spectrum.

-

: The Economics of Information Security

: The Economics of Information Security Ross Anderson und Tyler Moore haben ein zum Thema „The Economics of Information Security – A survey and open questions“ (PDF) veröffentlicht.

The economics of information security has recently become a thriving and fast moving discipline. As distributed systems are assembled from machines belonging to principals with divergent interests, we find incentives becoming as important to dependability as technical design is. The new field provides valuable insights not just into ‘security’ topics such as privacy, bugs, spam, and phishing, but into more general areas such as system dependability (the design of peer-to-peer systems and the optimal balance of effort by programmers and testers), policy (particularly digital rights management) and more general security questions (such as law-enforcement strategy).

-

: Handyinfoticker

: Handyinfoticker Bei Indymedia gibt es ein Interview und etwas Hintergrund zum Thema „Handyinfoticker“. Das ist ein WAP-Service, der bei Demonstrationen und ähnlichem mittels der WAP-Technik aktuelle Berichte versendet. Klingt etwas veraltet, aber darauf geht Jens beim Bildschirmarbeitsplatz genauer ein: Dresden digital mobil.

Dazu kommen Datenschutz und Befindlichkeiten. Eine Subskribentenliste ist bei einem Push-Dienst zwingend notwendig und könnte im schlimmsten Fall beschlagnahmt oder sonstwie in falsche Hände geraten. Bei seinem WAP-Angebot speichert der Server einfach keine Zugriffsdaten und gut ist es. Je länger ich über das Problem nachdenke, desto mehr gewinnt die technisch unterlegene WAP-Lösung. Auch faszinierende Spielereien wie Location-Based-Services für den mobiltelefonierenden Gegendemonstranten von heute („… Sie sind im Begriff, in die XY-Allee einzubiegen. Am Ende dieser Straße wartet eine Polizeikontrolle. Soll ich mit Google Earth eine Alternativroute berechnen?“) bleiben da aufgrund der erschreckenden Anzahl von persönlichen Daten, die zum Betrieb notwendig sind, eher ein Phantasieprodukt. WAP-Ticker statt dem, was technisch noch denkbar ist, sind ein bißchen wie VHS statt Betamax: Es ist ganz furchtbar, aber irgendwie geht es.

-

: Die trojanische Kriegserklärung

: Die trojanische Kriegserklärung Die Taz hat einen grossartigen Artikel zum Bundestrojaner. In elf Punkten wird erklärt, wie das technisch funktionieren könnte, wer betroffen ist und was man dagegen machen kann: Die trojanische Kriegserklärung.

5. Ich will den Spitzeln wenigstens das Leben schwer machen. Geht das?

Ja. Am besten Sie beseitigen auf Ihrem Computer schleunigst die Windows-Monokultur.[…]

9. Meine WG teilt sich einen WLAN-Anschluss. Falls die Polizei meinen Mitbewohner verdächtigt, ist mein Computer dann auch dran?

Wahrscheinlich schon. Beim Provider ist nur ein Anschluss registriert und der würde auch infiltriert. „Vom Internet aus gesehen, haben Computer, die einen Anschluss benutzen, dieselbe Adresse“, sagt Christian Riedel, „also würde der Trojaner wohl in alle angeschlossenen Geräte hineingesetzt.“

11. Klingt wie übelste Science-Fiction. Offensichtlich hilft keine Technik wirklich dagegen. Was dann?

Wenn Sie sich schützen wollen, müssen Sie doch mal politisch aktiv werden. CCC-Fachmann Baumgart rät: „Das Einzige, was wirklich hilft, ist Druck auf die Abgeordneten im Bundestag zu machen, dass sie diesem umfassenden Angriff auf die Bürgerrechte nicht zustimmen.“

-

: Safer Internet Day 2007

: Safer Internet Day 2007 Heute ist wieder der „Safer Internet Day“, ausgerichtet von der Europäischen Union.

Tagesschau.de: „Viele verhalten sich noch unsicher“.

Jugendschützer Friedemann Schindler sieht die größten Risiken für Kinder derzeit in Chats. Wie im Straßenverkehr müssten Kinder auch beim Surfen erst die Regeln kennenlernen, um sich sicher zu bewegen. Schindler ist Leiter von Jugendschutz.net, einer Initiative der Bundesländer. Sie informiert im Internet, in Broschüren und auf Veranstaltungen über Gefahren für junge Surfer und wie Eltern und Pädagogen helfen können, diese zu vermeiden.

Tagesschau.de: „Das Netz kann nicht so einfach kontrolliert werden“

„Das Internet ist nur ein Abbild der Gesellschaft“, sagt Frank Rosengart. Er vertritt den Chaos Computer Club (CCC). Die kritischen Computerspezialisten haben die Fragen von tagesschau.de per E‑Mail erhalten und auf ihrer Mailingliste die Antworten diskutiert. Kinder gehören im Netz unter Aufsicht – dieser Meinung ist auch der CCC. Der richtige Umgang mit dem Netz müsse ihnen erst beigebracht werden – allerdings „nicht von Leuten, die ihren Computer gerade einmal als Schreibmaschine benutzen.“

Telepolis: EU lässt für ein sicheres Internet trommeln

Kinder und Jugendliche sollten vor Gewaltdarstellungen und Pornographie in den Medien bewahrt werden. Trotzdem haben sie Zugang zu Killerspielen und Sexseiten im Internet. Es ist auch nichts Neues, dass Pädophile das Internet zur Kontaktanbahnung mit Minderjährigen suchen. Seit 2002 versuchen Initiativen einmal im Jahr Kinder und Erziehungsberechtigte zu sensibilisieren. „Safer Internet Day“ heißt die Veranstaltung und will mehr als eine reine Alibiveranstaltung.

-

: BGH: Heimliche Online-Durchsuchungen sind unzulässig

: BGH: Heimliche Online-Durchsuchungen sind unzulässig Der Bundesgerichtshof hat entschieden: Heimliche Online-Durchsuchungen sind unzulässig

Der 3. Strafsenat des BGH hielt nun ebenfalls fest, dass die verdeckte Online-Durchsuchung insbesondere nicht durch § 102 Strafprozessordnung (StPO) gedeckt sei, weil die Durchsuchung in der Strafprozessordnung als eine offen durchzuführende Ermittlungsmaßnahme geregelt sei. Dies ergebe sich zum einen „aus mehreren Vorschriften des Durchsuchungsrechts zu Gunsten des Beschuldigten“ (dazu zählt der BGH das Anwesenheitsrecht und Zuziehung von Zeugen), die zwingendes Recht darstellten und „nicht zur Disposition der Ermittlungsorgane“ stünden. Auch ergebe sich die fehlende Ermächtigungsgrundlage aus „einem Vergleich mit den Ermittlungsmaßnahmen, die – wie die Überwachung der Telekommunikation oder die Wohnraumüberwachung – ohne Wissen des Betroffenen durchgeführt werden können, für die aber deutlich höhere formelle und materielle Anforderungen an die Anordnung und Durchführung“ bestünden.

Hier ist die Pressemitteilung des Bundesgerichtshof: Verdeckte Online-Durchsuchung unzulässig.

Nach der Entscheidung ist die verdeckte Online-Durchsuchung insbesondere nicht durch § 102 StPO (Durchsuchung beim Verdächtigen) gedeckt, weil die Durchsuchung in der Strafprozessordnung als eine offen durchzuführende Ermittlungsmaßnahme geregelt ist. Dies ergibt sich zum einen aus mehreren Vorschriften des Durchsuchungsrechts zu Gunsten des Beschuldigten – Anwesenheitsrecht (§ 106 Abs. 1 Satz 1 StPO) und Zuziehung von Zeugen (§ 105 Abs. 2, § 106 Abs. 1 Satz 2 StPO) -, deren Befolgung als zwingendes Recht nicht zur Disposition der Ermittlungsorgane steht. Zum anderen folgt dies aus einem Vergleich mit den Ermittlungsmaßnahmen, die – wie die Überwachung der Telekommunikation (§§ 100 a, b StPO) oder die Wohnraumüberwachung (§§ 100 c, d StPO) – ohne Wissen des Betroffenen durchgeführt werden können, für die aber deutlich höhere formelle und materielle Anforderungen an die Anordnung und Durchführung bestehen. Auch andere Befugnisnormen der Strafprozessordnung gestatten die verdeckte Online-Durchsuchung nicht.

Die Wiefelpütz / Schäuble Fraktion wird jetzt sicherlich sofort kommunizieren, dass die Gesetze dahingehend geändert werden sollten, dass Online-Durchsuchungen doch irgendwie rechtens werden.

Vom Chaos Computer Club gibt es schon eine Pressemitteilung, die vor Verkündung des Urteils online gestellt wurde: BGH-Entscheidung zur Online-Durchsuchung: Schnüffeln auf privaten Rechnern.

[…]„Der Staat darf sich nicht der Methoden Krimineller bedienen, um Straftaten aufzuklären“, erklärt CCC-Sprecher Dirk Engling. „Tut er dies doch, stellt er sich auf die eine Stufe mit kriminellen Crackern und verliert somit den letzten Rest seiner Glaubwürdigkeit.“

Der verharmlosende Name „Online-Durchsuchung“ hat nichts mit einer Hausdurchsuchung im Sinne unserer Strafprozessordnung zu tun, bei der es ein nachvollziehbares Protokoll gibt und unabhängige Zeugen hinzugezogen werden können. Der duchsuchende Beamte sichert vor Ort nur Unterlagen und legt sie dem Staatsanwalt zur Bewertung vor. Anders bei der Online-Durchsuchung: der schnüffelnde Beamte sieht sich nicht nur private Dateien an und liest die persönliche Kommunikation mit, sondern bleibt gleich als dauerhafter Lauscher auf dem Rechner präsent.

Die Methode ist nur mit dem heimlichen Durchwühlen der Wohnung in Abwesehnheit und ohne Wissen des Beschuldigten vergleichbar, was bei der Staatsicherheit der ehemaligen DDR tägliche Praxis war. Auch der vorgesehene Richtervorbehalt ändert nichts an der Schwere eines solchen Eingriffs. Wie man derzeit am praktisch ungeprüften Durchwinken von Abhöranträgen durch die Richterschaft sehen kann, schützt auch ein Richtervorbehalt nicht vor der ungezügelten Anwendung eines schweren Grundrechtseingriffs.

Die Behörden können mit Hilfe eines entsprechenden so genannten „Bundes-Trojaners“ den heimischen Computer sogar komplett fernsteuern: Webcam einschalten, akustische Raumüberwachung per Mikrofon, Abhören von Internet-Telefonaten, Mitlesen von Chat und Email, Live-Übertragung von Webseitenabrufen – dagegen ist selbst der „Große Lauschangriff“ vergleichsweise minimal-invasiv. Denn die „Online-Durchsuchung“ geht weit über den Lauschangriff hinaus: Nicht nur das aktuell gesprochene Wort wird registriert, sondern die Ermittler bekommen Zugriff auf archivierte und möglicherweise verschlüsselte Daten, für die sonst ein Zeugnisverweigerungsrecht besteht.

Besonders kritisch ist, dass ein solcher Angriff auch das Anlegen und Verändern von Dateien auf dem „durchsuchten“ Computer erlaubt. Beweismittel können per Mausklick problemlos und spurenfrei auf dem infiltrierten Rechner angelegt oder manipuliert werden. Dem Verdächtigen bleibt im Zweifel keine Chance, eine Manipulation an seinem Computer nachzuweisen. Heimlich eingeschmuggelte kinderpornografische Bilder reichen bereits aus, um missliebige Personen effektiv mundtot zu machen.[…]

Tagesschau.de: Online-Durchsuchungen unzulässig.

Die Entscheidung ist brisant, weil das Bundesinnenministerium erst vor kurzem die technischen Voraussetzungen für Online-Durchsuchungen beim Bundeskriminalamt verbessern wollte. Damit sollte unter anderem die Aufklärung möglicher Terrorplanungen verbessert werden. Wenn der BGH die bisherigen Vorschriften als nicht ausreichend einstuft, müsste eine neue Regelung geschaffen werden.

Netzeitung: Heimliche Online-Fahndung ist unzulässig.

Im November war jedoch ein Ermittlungsrichter des Bundesgerichtshofes zu gegenteiliger Ansicht gelangt: Die Online-Durchsuchung sei keine übliche Maßnahme wie etwa Wohnungsdurchsuchungen, bei der der Verdächtigte der Maßnahme bewusst bewohnte. Was Deutschlands oberste Strafverfolgerin, Generalbundesanwältin Monika Harms, veranlasste, gegen diese Entscheidung Beschwerde einzulegen.

Nach der Gerichtshofs- Entscheidung ist es nun eine Frage der Zeit, bis Innenminister Wolfgang Schäuble (CDU) ein Gesetz im Sinne der BGH-Entscheidung entwerfen lassen wird, denn sein Interesse an dieser Fahndungsmethode ist groß. Geld für die Entwicklung von Hacker- Software ist im Bundeshaushalt bereits eingestellt, darunter Mittel für zwei Personalstellen.

Golem: BGH: Verdeckte Online-Durchsuchung unzulässig

Süddeutsche.de: Heimliche Online-Durchsuchungen sind unzulässig.

Nach der Hebenstreits Entscheidung kann die Online-Durchsuchung auch nicht mit einer Telefonüberwachung verglichen werden, da laut Bundesverfassungsgericht bereits abgespeicherte Daten nicht mehr Teil der Telekommunikation sind. Dabei seien die gespeicherten Daten oft ähnlich vertraulich seien wie eine Unterhaltung in der eigenen Wohnung.

Da es folglich kein Gesetz für heimliche Online-Durchsuchungen gebe, diese aber einen tiefen Eingriff in das informationelle Selbstbestimmungsrecht darstellten, könnten sie gegenwärtig nicht genehmigt werden.

Heise am Samstag: Harsche Kritik an Online-Durchsuchungen.

Ex-Bundestagsvizepräsident Burkhard Hirsch (FDP) hält die heimliche Online-Durchsuchung von Computern durch die Polizei für „schlimmer als den Großen Lauschangriff“, meldet das Nachrichtenmagazin Der Spiegel in seiner kommenden Ausgabe. Das Ausspähen des Privatcomputers per Internet – etwa auf der Basis eines „Kommissar Trojaner“ nach Schweizer Vorbild – sei ein „brutalerer Eingriff“ als alle bisherigen Ermittlungsmethoden: „Der PC ist ja wie ein ausgelagertes Gehirn.“

Gulli: Heimliches Ausspähen von Computern (noch) untersagt.

Futurezone: Gericht bremst Polizei-Trojaner aus.

Reuters: BGH verwirft verdeckte Online-Durchsuchung als unzulässig.

ZDNet: BGH verbietet heimliche Online-Durchsuchungen.

FTD: Bundesgerichtshof verbietet Online-Durchsuchungen.

Die Zeit: Big Brother gestoppt.

Stern: Heimliche Online-Durchsuchungen sind nicht zulässig.

Wolfang Schäuble hat mit einer Pressemitteilung reagiert: Bundesminister Schäuble fordert rasche Schaffung einer Rechtsgrundlage für Online-Durchsuchungen.

„Aus ermittlungstaktischen Gründen ist es unerlässlich, dass die Strafverfolgungsbehörden die Möglichkeit haben, eine Online-Durchsuchung nach entsprechender richterlicher Anordnung verdeckt durchführen können. Hierdurch können regelmäßig wichtige weitere Ermittlungsansätze gewonnen werden. Durch eine zeitnahe Anpassung der Strafprozessordnung muss eine Rechtsgrundlage für solche Ermittlungsmöglichkeiten geschaffen werden“, sagte Schäuble.

Spiegel-Online: Gericht verbietet staatliche PC-Spionage.

Technisch gesehen ist das polizeiliche Hacken bereits relativ einfach möglich. Durch eine unauffällige E‑Mail oder eine getarnte Internet-Site installiert die Polizei ein Schnüffel-Programm auf dem Rechner eines Verdächtigen. Ein solcher Trojaner verschickt dann jedes Mal, wenn der Rechner wieder online ist, die auf der Festplatte gespeicherten Daten an die Polizei. So bekommen die Fahnder nach und nach alle Daten, Adressen, E‑Mails und vieles mehr einfach und lautlos per E‑Mail ins Büro.

In der Realität gingen deutsche Polizisten bisher erst zweimal mit dem Bundes-Trojaner auf Jagd. So genehmigte das Amtsgericht Bonn den Cyber-Angriff auf Computer einer Phishing-Bande aus den USA, die Kreditkartennummern und Zugangsdaten von Internet-Usern stahlen. Gehackt wurden bei den Ermittlungen im Jahr 2006 allerdings nur zwischengeschaltete Computer, sogenannte Anonymisierungs-Rechner, aber eben kein privater Computer.

Netzeitung: Schäuble will polizeiliches Hacken erlauben.

Ähnlich äußerte sich der innenpolitische Sprecher der SPD- Bundestagsfraktion, Dieter Wiefelspütz. Er nannte das ablehnende Urteil des BGH «außerordentlich bedeutsam». Zugleich warnte der Innenpolitiker vor Schnellschüssen, da es um einen sehr schwerwiegenden Grundrechtseingriff gehe. «Die Online- Durchsuchung ist weder eine Hausdurchsuchung noch eine Abhörmaßnahme, sondern etwas drittes, für das wir keine klare Rechtsgrundlage haben», sagte Wiefelspütz. Bei schwerwiegenden Straftaten sei eine Online-Durchsuchung «dringend erforderlich». Unerlässlich sei ein Richtervorbehalt. Es müsse aber geschützte private Zonen geben, in die nicht eingegriffen werden dürfe.

Netzeitung: Experten warnen vor «Universität des Terrors».

Der Bund Deutscher Kriminalbeamter (BDK) hat die Bundesregierung aufgefordert, unverzüglich eine Rechtsgrundlage für das Ausspionieren von Computern über das Internet zu schaffen. «Ich hoffe, dass die Politik schnell arbeitet. Ansonsten haben wir einen Freifahrtschein für Kriminelle – für eine unabsehbar lange Zeit», sagte der BDK-Vorsitzende Klaus Jansen am Montag im Gespräch mit der Nachrichtenagentur dpa. Gerade in den Bereichen Organisierte Kriminalität, Terrorismus und Betrug seien Computer-Durchsuchungen notwendig, um handlungsfähig zu bleiben. Für Terroristen sei das Internet zur «Universität des Terrors» geworden.

de.internet.com: Koalition plant schnelles Gesetz zur Online-Durchsuchung.

„Ein solches Mittel ist unerlässlich, weil wir sonst eine erhebliche Ermittlungslücke bei der Strafverfolgung haben“, sagte Bosbach. Die Entscheidung sei „richtig und wichtig“ für das Gesetzgebungsverfahren, das die Koalition nun „zügig, aber ohne Hektik“ angehen müsse, erklärte Wiefelspütz. Dabei müsse auch genau definiert werden, was der „Kernbereich privater Lebensgestaltung“ sei, der nicht angetastet werde dürfe, forderte der SPD-Politiker.

Futurezone: Internet „Universität des Terrors“.

Tagesschau um 12 Uhr: Karl-Dieter Möller zur Problematik bei der Online-Durchsuchung. (RealMedia und WMV-Streaming)

Tagesschau.de: ARD-Rechtsexperte zum BGH-Beschluss – „Online-Durchsuchungen wären kein Dammbruch“.

tagesschau.de: Welche Grundlagen müssten denn geschaffen werden, damit Bundesinnenminister Wolfgang Schäuble seine Pläne zur Online-Durchsuchung umsetzen kann?

Möller: Im Augenblick kann man zwar noch nichts genaues sagen. Aber die Politiker und der Bundesinnenminister können sich sicherlich an einer Entscheidung des Bundesverfassungsgericht zur heimlichen Wohnraumüberwachung oder zur Überwachung der Telekommunikation orientieren, wenn sie die heimliche Online-Durchsuchung durchsetzen wollen. Das Verfassungsgericht hat hohe Hürden für die Überwachung des Wohnraums und der Telekommunikation aufgestellt. So ist eine Überwachung an bestimmte schwere Straftatbestände gebunden. Auch ist beispielsweise geregelt, wann eine solche Maßnahme abgebrochen werden muss, wann ein Betroffener über eine Überwachungsmaßnahme informiert werden muss und wie er sich rechtlich wehren kann. All dieses müsste man auch bei einem Gesetzesvorhaben für die Online-Durchsuchung in die Überlegungen miteinbeziehen müssen.

Die Grünen: Computer ist kein rechtsfreier Raum

Süddeutsche Zeitung: Der große Hacker-Angriff

Die Karlsruher Entscheidung gegen die Online-Durchsuchung steht in einer Serie von wichtigen Urteilen, die gegen ein gefährliches Vorurteil ankämpfen: dass man Grundrechte klein machen müsse, um Straftaten wirksam zu bekämpfen.

[…]

Die Entscheidungen wollen zeigen: Man kann das Recht nicht schützen, indem man es latent verletzt. Das Verfassungsgericht wollte dem Gesetzgeber und den Sicherheitsbehörden sagen, dass es einen unantastbaren Kernbereich privater Lebensführung gibt, den der Staat zu achten hat. Das Gericht hat aber offensichtlich tauben Ohren gepredigt.BDZV: Urteil stärkt Quellenschutz

Auf Zustimmung der Zeitungsverleger ist die Entscheidung des Bundesgerichtshofs (BGH) gestoßen, wonach heimliche Online-Durchsuchungen durch die Polizei unzulässig sind. Für die Medien bedeute dies einen ersten Schritt für eine Stärkung des Quellenschutzes und damit auch der Pressefreiheit insgesamt, erklärte der BDZV am 5. Februar 2007 in Berlin. Dem müssten weitere folgen. Die Zeitungsverleger appellierten an die Bundesregierung, dieses Grundrecht umfassend zu beachten, wenn sie – wie der Bundesinnenminister bereits angekündigt hat – nun eine gesetzliche Grundlage für die heimliche Online-Durchsuchung schaffen will.

Das Urteil des höchsten Fachgerichts sei umso wichtiger, als die Strafverfolgungsbehörden in jüngster Zeit verstärkt zu Redaktionsdurchsuchungen und Beschlagnahmeaktionen gegriffen hätten, vornehmlich, um undichte Stellen in den eigenen Reihen aufzutun, betonte der BDZV. Der BGH mache damit einmal mehr deutlich, dass er gewillt sei, den Strafverfolgungsbehörden auf die Finger zu sehen, wenn es um mögliche Einschränkungen der Grundrechte der Bürger geht.

Bundesdatenschutzbeauftragter Peter Schaar: Pläne zur Online-Durchsuchung aufgeben

Die heimliche Durchsuchung der im Computer eines Beschuldigten gespeicherten Daten mit Hilfe eines Programms, das ohne Wissen des Betroffenen aufgespielt wurde, stellt einen gravierenden Eingriff in dessen informationelles Selbstbestimmungsrecht dar. Es ist zu befürchten, dass die Maßnahme auch private Inhalte des Computers, wie etwa Arztrechnungen oder höchstpersönliche Aufzeichnungen, erfasst, die ähnlich sensibel sind wie vertrauliche Unterhaltungen oder Tagebucheinträge. Der von Verfassungs wegen zu gewährleistende Kernbereich privater Lebensgestaltung muss daher auch hier geschützt bleiben.

Selbst wenn künftig eine ausdrückliche Rechtsgrundlage für Online-Durchsuchungen geschaffen werden sollte, ändert dies nichts daran, dass Online-Durchsuchungen das Vertrauen in die Sicherheit des Internets erheblich beschädigen. Ganz praktisch stellt sich nämlich die Frage, wie Online-Durchsuchungen durchgeführt werden sollen. Bisher wurden Nutzer und Hersteller von Computerprogrammen gewarnt, wenn staatliche Stellen – etwa das Bundesamt für die Sicherheit in der Informationstechnik – Sicherheitslücken festgestellt hatten und es wurden ihnen Wege zu deren Behebung aufgezeigt. Sollen etwa in Zukunft derartige Warnungen unterbleiben, weil staatlichen Stellen ansonsten das Eindringen in Computer über das Internet erschwert würde? Oder sollen die Hersteller zukünftig ‚Hintertüren’ in ihre Software einbauen, die Online-Durchsuchungen ermöglichen?

Angesichts der verfassungsrechtlichen Bedenken und der aus meiner Sicht unlösbaren praktischen Fragen rate ich davon ab, das Projekt Online-Durchsuchungen weiter zu verfolgen.

Spiegel-Online: Schäuble will BGH-Urteil mit neuem Gesetz kontern

Wolfgang Schäuble gibt nicht auf. Nach dem BGH-Urteil gegen heimliche Computer-Überwachung strebt der Innenminister eine schnelle Gesetzesänderung an, damit Fahnder auf Rechnern spionieren dürfen. Die Opposition lobt hingegen das Urteil.

Heise: SPD-Politiker plädieren für hohe Gesetzeshürden bei Online-Durchsuchungen.

Telepolis: Verdeckter Zugriff auf Festplatten.

The Register: German police Trojan tactics verboten

Die Welt: SPD hält nicht viel von Online-Durchsuchungen

Computer würden heutzutage genutzt, um Tagebücher zu schreiben, ganz private Ablagen zu machen und um Fotos zu archivieren, erläuterte Zypries. All dieses würde der Staat dann heimlich sehen. Deswegen müsse zunächst definiert werden, ob dies für Ermittlungen gebraucht werde. Falls man die Angaben brauche, müsse sichergestellt sein, dass die Privatsphäre genauso geschützt werde wie bei der Durchsuchung der Wohnung. „Da darf ich die Tagebücher ja auch nicht lesen“, sagte die Ministerin.

Heise: Bayern will Regelung zu Online-Durchsuchungen vorantreiben.

Bayern will nach dem Verbot von heimlichen Online-Durchsuchungen durch den Bundesgerichtshof (BGH) nun eine rasche gesetzliche Regelung vorantreiben. Das Kabinett beauftragte am Dienstag Justizministerin Beate Merk und Innenminister Günther Beckstein (beide CSU), eine Rechtsgrundlage für eine heimliche Online-Durchsuchung von PCs zu prüfen. Polizei und Staatsanwaltschaft bräuchten Zugriffsmöglichkeiten, um Cyber-Kriminalität erfolgreich aufklären und eindämmen zu können, betonte Ministerpräsident Edmund Stoiber (CSU). „Die moderne Technik hat ein Eldorado für Verbrecher geschaffen. Hier ist eine Sicherheitslücke zu Lasten der Bürger entstanden.“

-

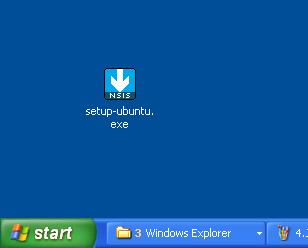

: Debian und Ubuntu als 1‑Klick-Install für Windows

: Debian und Ubuntu als 1‑Klick-Install für Windows Am Wochenende fielen mir diese Links in die Hände: Debian gets Win32 Loader und Ubuntus install.exe/Prototype (mit Screenshots). Beide ermöglichen eine simple Installation vom Windows Desktop aus.

The program, inspired by Ubuntu’s similar project, features 64-bit CPU auto-detection, download of linux/initrd netboot images, and chainloading into Debian-Installer via grub4dos. A frontend site has been setup for advocacy purposes.

Overall, the process is very simple (it’s been inspired by a similar project with Ubuntu). D‑I‑L runs on the users’ win32 system, auto-detects wether the CPU supports 64-bits, picks the appropiate linux and initrd.gz images for netboot, and uses GRUB for DOS to chainload into it.

Prima. Das senkt die Schwelle zu Linux zu wechseln erheblich. Ein CD-Image herunterzuladen und als Abbild zu brennen ist nicht überall in der Zielgruppe eine Selbstverständlichkeit. Auch auf Rechnern ohne optisches Laufwerk soll das klappen.

-

: Willkommen im iKapitalismus

: Willkommen im iKapitalismus Die Süddeutsche Zeitung beschäftigt sich im Kultur-Teil mit den Marketingstrategien von Apple anhand des iPhones und wie die globalen Medien und die Jünger-Gemeinde begeistert mitmachen: Die Apple-Lüge.

Dieser ist eine gegenaufklärerische Bewegung, denn die Wahnvorstellung, Apple-Produkte seien etwas Besonderes, hat sich in den Köpfen fest gesetzt: Das haben die Marketingabteilungen und ihre journalistischen Helfer – hier passt der Schüttelreim – wirklich gefickt eingeschädelt. Es geht keinesfalls darum, Apple-Produkte abzuwerten, sondern um die Klarstellung, dass es nur Elektrogeräte sind – wie die aller anderen Hersteller.

[…]

Dieser Mechanismus zeigt, wie virtuos Apple die Klaviatur der Konsumentenmanipulation bedient. Die Zeitspanne zwischen der Ankündigung des iPhone und seiner Verfügbarkeit erzeugt eine Periode der Erwartung und Vorfreude, die bekanntlich die größte Sehnsucht auslöst. Ein adventlich-nervöser Glanz kehrt in die Augen der Apple-Jünger zurück, den man noch aus der Kindheit kennt: An den Weihnachtsmann glauben sie zwar nicht mehr, dafür haben sie jetzt Steve Jobs! Für Apple ist es noch nicht einmal von Nachteil, dass die Produkte nachweislich eine schlechte Ökobilanz haben, denn darüber wird nur am Rande berichtet, obwohl Greenpeace dies schon seit langem anprangert.

Sehr amüsant geschrieben.

-

: Aktueller Stand der Debatte rund um Netzneutralität

: Aktueller Stand der Debatte rund um Netzneutralität Bei Technology Review gibt es eine aktuelle Zusammenfassung der Debatte rund um Netzneutralität: Netzneutralität: Der Kampf geht weiter.

„Wir haben es hier mit großen Geschäftsinteressen zu tun – Kabel- und Telefon-Firmen und andere, die gerne Gatekeeper sein wollen und dem Internet eine Mautgebühr auferlegen möchten“, meint Dorgan. „Diese Firmen würden gerne zu den Inhalteanbietern sagen: Wenn Du auf meine Datenautobahn willst, dann zahlst Du mir bitte schön etwas dazu. Das halte ich für sehr gefährlich.“ Die innovativen jungen Leute mit großen Ideen, die das „nächste große Ding“ vielleicht gerade in ihrer Garage zusammenbastelten, könnten dann plötzlich nicht mehr an die Nutzer gelangen, so der US-Sentator: „Innovationen im Internet funktionieren nur, wenn es keine Diskriminierung für neue Firmen gibt.“

-

: Spass mit Wahlcomputern: Einfach Schlüssel nachbauen

: Spass mit Wahlcomputern: Einfach Schlüssel nachbauen Lustig und erschreckend zugleich. Die US-Firma Diebold, bekannt durch ihre Wahlcomputer, hat mal wieder ein kleines Sicherheitsproblem. Und zwar hatte man Bilder des einzigen Schlüssels, der anscheinend alle Wahlcomputer der Firma öffnen kann (!) auf der eigenen Webseite präsentiert. Die hat jemand genommen und anhand des Bildes einfach mal den Schlüssel nachgebaut. Was anscheinend erfolgreich war. Diebold entfernte erstmal schnell das Bild von der eigenen Webseite. Das ist aber längst im Umlauf:

Die Story ist fast so gut wie der Hotelbar-Schlüssel, welcher identisch mit den Diebold-Schlüsseln war.

-

: Süd-Korea präsentiert den Robocop

: Süd-Korea präsentiert den Robocop Vor einem Jahr hat Süd-Korea eine Machbarkeitsstudie für Kampfroboter angekündigt. Und heute berichtet tagesschau.de über die weiteren Entwicklungen: Kampfroboter für die gefährlichste Grenze der Welt.

Er ist so groß wie ein dreijähriger Junge, erkennt Menschen auf vier Kilometer Entfernung und schießt mit einem 16-Millimeter-Maschinengewehr: der Robocop. Schon ab Ende dieses Jahres will Südkorea die Kampfroboter an der Grenze zu Nordkorea einsetzen, derzeit werden die ersten drei Exemplare in der Praxis getestet.

[…]

Mit dem Roboter sei deshalb nicht zu spaßen, erklärt Hag Bong-Sim vom südkoreanischen Handelsministerium: „Wenn sich ein Mensch auf zehn Meter nähert, fragt ihn die Roboter nach seiner Identität. Falls der Fremde das Passwort nicht kennt und einen weiteren Schritt nach vorne macht, schießt der Roboter automatisch.“Na dann mal viel Spass mit der Authentifizierung. Die Roboter sollen übrigens Nachwuchsprobleme des Militärs lösen…

[via]

-

: Hacker 3.0

: Hacker 3.0 Peter Glaser schreibt im Technology Review – Blog über die dritte Generation von Hackern: Hacker 3.0.

Was die Hacker zu mehr als einem Haufen renitenter Technik Freaks macht, ist ihre Utopie eines Menschenrechts auf Information. Es ist ein Versuch, ausser pfiffiger Technik auch einen moralischen Anspruch hervorzubringen. Verborgene Informationen repräsentieren für Hacker die dunkle Seite der Macht. Sie glauben daran, dass Macht transparent sein muß und dass eine informierte Welt eine bessere Welt sein kann.

-

: FOSSGIS 2007 in Berlin

: FOSSGIS 2007 in Berlin Vom 13. bis 15. März 2007 findet in der Humboldt-Universität zu Berlin die „FOSSGIS 2007″ zu freien Geoinformationssystemen statt. Eintritt ist frei, allerdings ist mit HU-Berlin in diesem Fall Adlershof nahe Brandenburg gemeint.

-

: Korea plant Realnamen-System für Internetnutzung

: Korea plant Realnamen-System für Internetnutzung Südkorea plante schon 2005 Vorschriften, nach denen sich User online mit Realnamen ausweisen müssen. Die Argumente waren die üblichen, die man hierzulande hört, genau wie die Kritik. Alternativ sollten die Netiquette gestärkt und die gemeinen User erzogen werden, wenn die Technik unzulänglich funktioniert und Mißbrauch möglich bleibt.

Jetzt soll, wie AsiaMedia berichtet, das passende Gesetz veranschiedet werden:

The internet real-name system, designed to prevent cyber crimes such as libel and privacy infringement, will be applied to Web portals and websites of public organizations with over 100,000 visitors per day.

The system will require Web users to identify themselves with their real names when posting entries and commenting on others’ articles, the government said yesterday.

A revision bill of „the law on promotion of information and communications network and protection of information,“ was passed by the National Assembly on Dec. 22. The bill will be promulgated this month, the Ministry of Information and Communication said.

Es soll im Februar bereits Anhörungen geben, und das Gesetz könnte womöglich noch im Juli 2007 in Kraft treten. Widerstand von den Usern könnte schwach ausfallen: Online-Umfragen von 2005 liefern beunruhigend geringe Skepsis.