Bei der Einführung von Windows 8 versucht Microsoft ein weiteres Mal eine von Microsoft kontrollierte Umgestaltung der PC-Welt. Mittels Secure Boot und Trusted Computing verlieren die Besitzer sehr weitgehend die Kontrolle über die vormals persönlichen Computer. Was für den Privatanwender eine kartellrechtlich problematische Einschränkung darstellt, ist für die Industrie insbesondere im Zusammenhang von eingebetteten Systemen (Industrie 4.0) völlig unakzeptabel. Während innerhalb der Bundesregierung noch diskutiert wird, in wie weit vor Windows 8 gewarnt wird, verbot die Volksrepublik China kurzerhand den Einsatz von Windows 8 auf staatlichen Computern. Abhilfe kann nur durch eine alternative Vertrauensinfrastruktur und quelltextoffene Realisierung in Hardware und Software geleistet werden. Hier sind insbesondere auch staatliche Stellen in einer unmittelbaren Bringschuld.

Dieser Artikel ist ein Gastbeitrag von Rüdiger Weis und erschien zuerst in unserem Jahrbuch Netzpolitik 2014. Rüdiger Weis ist Diplom-Mathematiker und Kryptograph. Er lebt und arbeitet in Berlin-Wedding und ist Professor für Informatik an der Beuth-Hochschule für Technik Berlin. Wir posten ihn aus aktuellem Anlass passend zu unserem Leak zu den Abstimmungen über den Trusted-Computing-Standard.

Der von vielen schon leichtfertigerweise für abgewehrt gehaltene Angriff der Computer-Industrie auf die Kontrolle bisher persönlicher Computer muss seit der Einführung von Windows 8 neu bewertet werden. Microsoft versucht den Nutzern eine neue, von Microsoft kontrollierte Sicherheitsarchitektur aufzuzwingen. Hierbei soll ein Trusted Computing Modul (TPM) in die persönlichen Computer und Mobilgeräte eingebaut werden. Dieses enthält einen Schlüssel, auf den der Besitzer des Computers keinen Zugriffs hat.

Zusammen mit den nun von Microsoft implementierten Verfahren innerhalb von Windows 8 (insbesondere Secure Boot) wird dem Nutzer weitgehend die Kontrolle über seine eigene Hardware und Software entzogen.

Ähnlich analysierte das Bundesamt für die Sicherheit in der Informationstechnik in einer Stellungnahme des BSI zur aktuellen Berichterstattung zu MS Windows 8 und TPM:

Aus Sicht des BSI geht der Einsatz von Windows 8 in Kombination mit einem TPM 2.0 mit einem Verlust an Kontrolle über das verwendete Betriebssystem und die eingesetzte Hardware einher. Daraus ergeben sich für die Anwender, speziell auch für die Bundesverwaltung und kritische Infrastrukturen, neue Risiken.

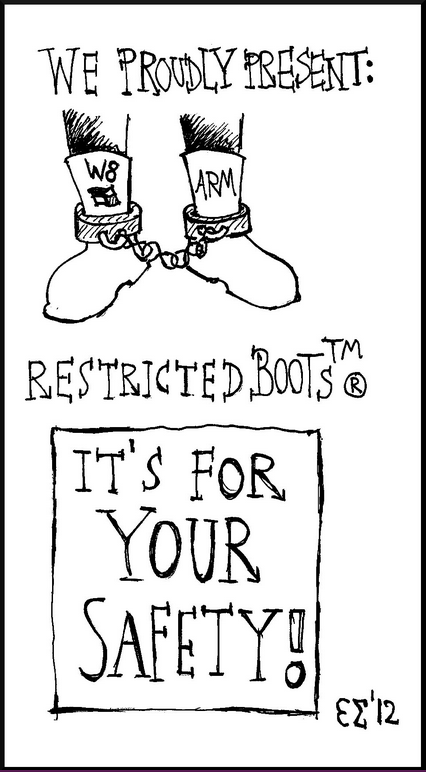

Es erinnert fatal an eine elektronische Fußfessel. So kann beispielsweise über das Netz angefragt werden, ob nur genehmigte Software läuft. Das Ende der persönlichen Computer und Smartphones. Es klingt wie aus einem Traum für außer Kontrolle geratene Geheimdienste und repressive Staaten.

Kryptographische Probleme im Trusted-Computing-Standard

Erschreckenderweise muss festgestellt werden, dass weiterhin die wissenschaftlichen unstrittigen Kritikpunkte an der Algorithmenauswahl (insbesondere die Weiterverwendung der gebrochenen Hashfunktion SHA1) und der unzureichenden Schlüssellänge (2048 bit RSA) auch in den neueren Standardaausarbeitungen weitgehend ignoriert wurden.

Unzureichende Schlüssellängen

Der TC-Standard verwendet eine Schlüssellänge von 2048 bit für die RSA-Verfahren.

Angesichts der Wichtigkeit dieser Schlüssel und der oft langen Verwendungszeiten insbesondere im Bereiche kritischer Infrastrukturen, ist diese Entscheidung nicht nachvollziehbar.

Beispielsweise empfiehlt das BSI mindestens 3072 bit selbst für mittelfristige Sicherheit.

Gebrochene Hashfunktionen

Wirklich düster sieht die Lage bei Hashfunktionen aus. Hashfunktionen sind wichtige Bausteine von kryptographischen Systemen, denen bisher relativ geringe Aufmerksamkeit gewidmet wurden. Dies ist auch deshalb überraschend, da Schwächen von Hashfunktionen beispielsweise für das Fälschen von Zertifikaten ausgenutzt werden können, selbst wenn die eigentliche Signaturfunktion sicher ist.

Gegen Hashfunktionen gab es in der öffentlichen Forschung einige dramatische Durchbrüche. Fast alle in Anwendung befindlichen Hashfunktionen stammen von Ron Rivests MD4-Hashfunktion ab. Gegen MD4 gab es schon früh Sicherheitsbedenken, MD5 und SHA1 ergänzten Operationen zur Erhöhung der Sicherheit. MD4 ist inzwischen mit Bleistift und Papier brechbar. MD5 und SHA1 sind ebenfalls schon mit überschaubarem Aufwand praxisrelevant angreifbar.

Eine Analyse von stuxnet ergab, dass die NSA wohl über Techniken zum Angriff auf die MD4-basierte Hashfunktionen-Familie verfügt, die in der öffentlichen Forschung bisher so nicht bekannt waren.

Auch das inzwischen angewendete und bisher noch nicht gebrochene SHA2-Verfahren stammt aus dem Hause der NSA und ist ähnlich konstruiert. Das neue Hashverfahren SHA3 wurde in einem offenen, transparenten Wettbewerb ausgewählt und ist bewusst völlig anders konstruiert.

Trotz zahlreicher Einwände unter anderem von DIN- Arbeitsgruppen erlauben auch neuere Versionen des Trusted Computing Standards selbst die Verwendung des gebrochenen SHA1.

Kryptographen warnen vor Trusted Computing Architektur

Whitfield Diffie, einer der Entdecker der Public-Key-Kryptographie, zeigte sich besorgt über die dominierende Stellung von Microsoft und forderte, dass die Benutzer die vollständige Kontrolle über die Schlüssel des eigenen Computers behalten sollten:

The Microsoft approach lends itself to market domination, lock out, and not really owning your own computer.

To risk sloganeering, I say you need to hold the keys to your own computer.

Auch Ron Rivest mahnte eindringlich, die möglichen Konsequenzen gründlich abzuwägen:

We should be watching this to make sure there are the proper levels of support we really do want.

We need to understand the full implications of this architecture. This stuff may slip quietly on to people’s desktops, but I suspect it will be more a case of a lot of debate.

Sabotageakte Dritter

Wenn Wirtschaft und Behörden mittels Windows und Trusted Computing eine Sicherheitsinfrastruktur aufbauen, können die US-Behörden im Zweifelsfall die völlige Kontrolle übernehmen.

Darüber hinaus können die neu eingesetzten Mechanismen auch für Sabotageakte Dritter genutzt werden. Diesen Risiken muss begegnet werden (BSI, August 2013).

Angesichts der Tatsache, dass wiederholt Druck auf Hersteller ausgeübt wurde, Hintertüren einzubauen, wirkt die Idee, dass ein Schlüssel vom Benutzer nicht ersetzt werden kann, sehr bedrohlich. Besonders brisant ist, dass die geheimen Schlüssel während des Herstellungsprozesses außerhalb des Chips erzeugt und danach in den Chip übertragen werden. Hier ist es trivial, eine Kopie aller Schlüssel herzustellen. Es ist nicht auszuschließen, dass entsprechende Rechtsvorschriften bestehen und über diese nicht berichtet werden darf.

Das andere realistische Szenario, dass der TPM-Hersteller nicht in der Reichweite der NSA, sondern beispielsweise in der Volksrepublik China sitzt, kann nicht wirklich beruhigen.

Da neben den Überwachungsmöglichkeiten auch die Wahlmöglichkeiten der Nutzer eingeschränkt werden, stellen sich natürlich kartell- und verbraucherrechtliche Fragen. Unter anderem die Tatsache, dass Microsoft die übliche Praxis verlassen hat und den Überwachungschip bei den modernen ARM-Systemen automatisch einschaltet und nicht mehr ausschalten lässt, verstößt unter anderem gegen das Eckpunktepapier des Bundesinnenministeriums zur vertrauenswürdigen Technikgestaltung.

Secure Boot Probleme für Linux

Nachdem die Einführung einer Microsoft-kontrollierten Sicherheitsinfrastruktur durch politischen Widerstand lange aufgehalten werden konnte, hat Microsoft ein weiteres Mal in Geheimverhandlungen

Fakten geschaffen. In den Hardwareanforderungen für Windows 8 wird Secure Boot verpflichtend vorausgesetzt. Alternative Betriebssysteme können in der Praxis bisher nur mit technisch und rechtlich nicht unproblematischen Notkonstruktionen gestartet werden.

Microsoft kann und hat auch ohne nachvollziehbare Begründung konkurrierende Bootloader deaktiviert. Ein Szenario, dass Microsoft (möglicherweise durch US-Regierungsdruck) die Berechtigung, die von Microsoft unterschriebenen Bootloader für Linux-Distributionen zurückzieht, will man sich insbesondere für sicherheitskritische Systeme oder eingebettete Systeme nicht wirklich vorstellen.

Insbesondere können auf einer Hardware, die mit einem TPM 2.0 betrieben wird, mit Windows 8 durch unbeabsichtigte Fehler des Hardware- oder Betriebssystemherstellers, aber auch des Eigentümers des IT-Systems Fehlerzustände entstehen, die einen weiteren Betrieb des Systems verhindern. Dies kann soweit führen, dass im Fehlerfall neben dem Betriebssystem auch die eingesetzte Hardware dauerhaft nicht mehr einsetzbar ist. Eine solche Situation wäre weder für die Bundesverwaltung noch für andere Anwender akzeptabel (BSI, August 2013).

Während deutsche Behörden darüber diskutieren, wie sehr vor Windows 8 gewarnt werden sollte, verbot die Volksrepublik China Windows 8 auf staatlichen Computern.

Alternative Vertrauensanker

Es erscheint zwingend notwendig, Alternativen zum Vertrauensanker von Microsoft zur Verfügung zu stellen. Aus technischen Gründen ist dies sogar deswegen notwendig, weil Microsoft mit einer Schlüssellänge von 2048 bit arbeitet, welche vom BSI nicht für langfristige Sicherheit empfohlen wird.

Für den staatlichen Bereich könnte beispielsweise die Bundesnetzagentur eine führende Position einnehmen. Hier sind im Zusammenhang mit dem Signaturgesetz schon erhebliche Vorarbeiten vorgenommen worden.

Für nichtstaatliche Bereiche erscheint eine gemeinnützige Stiftung außerhalb der USA die bessere Lösung. Ähnliche Diskussionen werden bereits zu ICANN und DNSSEC Rootzonenschlüssel geführt.

Die Kryptographieforschung hat Lösungen für feingranulare Sicherheitspolitiken mit mathematisch beweisbaren Sicherheitseigenschaften entwickelt. Beispielsweise können Vertrauensbeziehungen durch mehre mögliche Stellen dezentralisiert werden oder eine Zusammenarbeit von mehren Instanzen erforderlich gemacht werden.

Hintertüren in Closed Source Soft- und Hardware

Remember this: The math is good, but math has no agency. Code has agency, and the code has been subverted (Bruce Schneier, 5. September 2013).

Es gibt ein eigenes Teilgebiet der Kryptographie namens Kleptographie, welches sich unter anderem mit dem sicheren Stehlen von Geheiminformationen durch Manipulation von Software und Hardware beschäftigt. Ohne Einsicht in den Source-Code und das Hardware-Design ist der Angegriffene beweisbar hilflos.

Nach Snowden ist dollargenau bekannt, dass die Geheimdienste über einen Milliarden-Etat verfügen, um die Sicherheit von kommerzieller Software und Geräten mit Hintertüren zu versehen. Lesbarer Quellcode und aufmerksame Entwickler bieten hiergegen Sicherheit.

Lesbarer Quellcode

Während über die Notwendigkeit der ausschließlichen Verwendung von Open-Source-Programmen für sicherheitskritische Bereiche noch kontrovers diskutiert wird, ist die schwächere „Lesbarer Quellcode“-Forderung innerhalb der Wissenschaftsgemeinde unumstritten. Ohne die Möglichkeit, den Quellcode zu überprüfen, ist es faktisch unmöglich, Hintertüren zu entdecken.

Lesbarer Quellcode bedeutet nicht zwangsläufig die Verwendung einer offenen Lizenz. Auch veröffentlichter Quellcode kann unter kommerzielle Lizenzen gestellt werden, die die Verwendung und Weitergabe nahezu beliebig einschränken können. Dies ist seit Langem gängige Praxis, wie die Beispiele PGP und CryptoPhone zeigen.

Shared-Code-Probleme

Shared-Code-Initiativen für Windows, die beispielsweise Microsoft mit verschiedenen Regierungen vereinbart hat, bieten geringeren Schutz, da nicht die gesamte kryptographische Forschungsgemeinde an der Sicherheitsanalyse teilnehmen kann.

Die freie Forschung arbeitet besser als ihre Gegenspieler im Verborgenen und tut dies in der Regel kostenlos für (akademischen) Ruhm und Ehre.

Ein exklusiver Quellcode-Zugang für Regierungen ist problematisch, da viele Dienste diesen Wissensvorsprung für Angriffe missbrauchen.

Open Source schließt Sicherheitslücken schneller

Open-Source-Programme bieten den wichtigen Vorteil, dass beim Schließen von Sicherheitslücken nicht auf den Hersteller gewartet werden muss. Die Zeit zwischen der Veröffentlichung einer Sicherheitslücke und des Schließens dieser durch den Hersteller ist unstrittig die Zeit der höchsten Gefährdung. In der Praxis sind derartige Hochrisikozeiten von mehreren Monaten nicht unüblich.

Konsequenzen aus der OpenSSL-Katastrophe

Die 2014 aufgedeckte Sicherheitskatastrophe in der für die Internetkommunikation systemrelevanten Open-SSL-Implementierung zeigt einen unmittelbaren Handlungsbedarf.

Da staatliche Stellen häufig Open Source Lösungen einsetzen und damit selbst nach konservativen Schätzungen Milliardeneinsparungen realisieren, besteht wegen der Sorgfaltspflicht eine staatliche Verpflichtung, hier für eine Grundsicherheit zu sorgen.

Staatsaufgabe Sicherheit in der Informationstechnik

Die politische und juristische Frage, ob Regierungen Cyberangriffswaffen („Bundes-Trojaner“) zum Schutze hoher Rechtsgüter entwickeln dürfen oder dies verfassungsrechtlich inakzeptabel ist, wie ein entsprechendes Urteil des Bundesverfassungsgericht nahe legt, soll an dieser Stelle nicht diskutiert werden. Aus wissenschaftlicher Sicht muss jedoch in diesem Falle auf ein technisches und organisatorisches Problem hingewiesen werden, das beispielsweise bei der Einblickgewährung in den Windows-Quellcode auftritt.

Die Kenntnis des Quellcodes erleichtert es Angreifern ganz erheblich, ausnutzbare Schwachstellen zu finden. Hier haben staatliche Stellen, die neben dem Schutz der Anwender auch aktive Angriffe entwickeln, einen nicht auflösbaren Zielkonflikt.

Aus diesem Grunde sollten staatliche Stellen die digitale Verteidigung von Bürgern und Wirtschaft organisatorisch strikt von der Entwicklung von Cyberangriffswaffen trennen.

Die Bundesregierungen haben diesen Punkt schon recht früh durch die Gründung des Bundesamtes für Sicherheit in der Informationstechnik teilweise adressiert. Hier erscheint es sinnvoll eine weitere organisatorische Stärkung, etwa durch die Konstitution einer eigenen Bundesbehörde, umzusetzen.

Diese könnte sich etwa an den Reformvorschlägen der Bundesdatenschutzbeauftragten Andrea Voßhoff zur organisatorischen Ausgestaltung und Stärkung der Unabhängigkeit des Bundesdatenschutzbeauftragten oder dem seit 2000 bestehenden Unabhängigen Landeszentrums für Datenschutz Schleswig-Holstein anlehnen.

Eine unabhängige Bundesbehörde für die Sicherheit in der Informationstechnik könnte, wie bereits seit Jahrzehnten der Datenschutz, ein international beachtetes Modell darstellen.

Wissenschaftliche Empfehlungen

Aus der Sicht der theoriekundigen Praktiker und der praktisch orientierten Theoretiker ergiben sich überraschend einfache Empfehlungen mit zu vernachlässigenden Kosten:

Starke Kryptographie mit extra Sicherheitsspielraum.

Dies bedeutet auf der Algorithmenebene beispielsweise:

- Verwendung von 256 bit Schlüssellänge für AES

- Schlüssellänge größer gleich 4096 bit für RSA

- 512 bit Hash-Funktionen

Ohne volle Schlüsselkontrolle für die Anwender und ohne lesbaren Code und offene Hardware helfen die besten kryptographischen Verfahren natürlich nicht gegen Geheimdiensthintertüren.

- Open Souce fördern.

- Open Source Sicherheit als Staatsaufgabe wahrnehmen

Kryptographie ist eine notwendige Technologie zum Schutz des freiheitlich-demokratischen Gemeinwesens. Trotz der viel diskutierten Angriffe ist es stets die schlechteste Lösung, ungeschützt zu kommunizieren.

Open-Source-Software bietet die Möglichkeit zum Auffinden von Hintertüren und Programmierfehlern. Eine Grundsicherheit für systemrelevante Open-Source-Programme sollte als Staatsaufgabe wahrgenommen werden.

Kryptographie und Offene Software sind mächtige Werkzeuge, um die digitale Gesellschaft menschenwürdig zu gestalten.