Die Webseiten des Landes Niedersachsen antworten laut heise nicht auf HTTP-Requests von anonymen Nutzern, die Dienste wie Tor oder JonDo in Anspruch nehmen. Wer also versucht, anonymisiert mit den Behörden in Kontakt zu treten, oder sich zu informieren, erhält eine Fehlermeldung

Die Webseiten des Landes Niedersachsen antworten laut heise nicht auf HTTP-Requests von anonymen Nutzern, die Dienste wie Tor oder JonDo in Anspruch nehmen. Wer also versucht, anonymisiert mit den Behörden in Kontakt zu treten, oder sich zu informieren, erhält eine Fehlermeldung einen Time-out.

Begründet wird die Maßnahme mit der Furcht vor Angriffen aus dem Cyberspace – nur einer von vielen kleinen Schritten, um Tor-Nutzer zu diskreditieren und das System in eine zwilichtige Ecke zu rücken. Eine Maßnahme, die im Regal direkt neben dem Verweis auf Terroristen und Kriminelle liegt.

Dass diese Sperre laut Telemediengesetz sogar illegal ist, weil die anonyme oder pseudonyme Nutzung ermöglicht werden muss, stört die Sprecherin des Landesbetriebs für Statistik und Kommunikationstechnologie Niedersachsens wenig, schließlich findet sich im TMG das zu ausschweifender Interpretation einladende Schlupfloch „soweit dies technisch möglich und zumutbar ist.“

Ich kann bei dieser Aktion nur an die Aktion Uberwach! erinnern, die in Ihrer IP-Adressenliste auch den (vermeintlichen) Adressbereich der niedersächsischen Landesregierung bereithält. Mit wenigen Handgriffen reagiert der eigene Server Anfragen aus diesem Bereich nicht mehr. Dazu aufzurufen wäre aber genau so bescheuert wie die Aktion der Niedersachsen, die sie im Übrigen auch nicht korrekt umgesetzt zu haben scheinen:

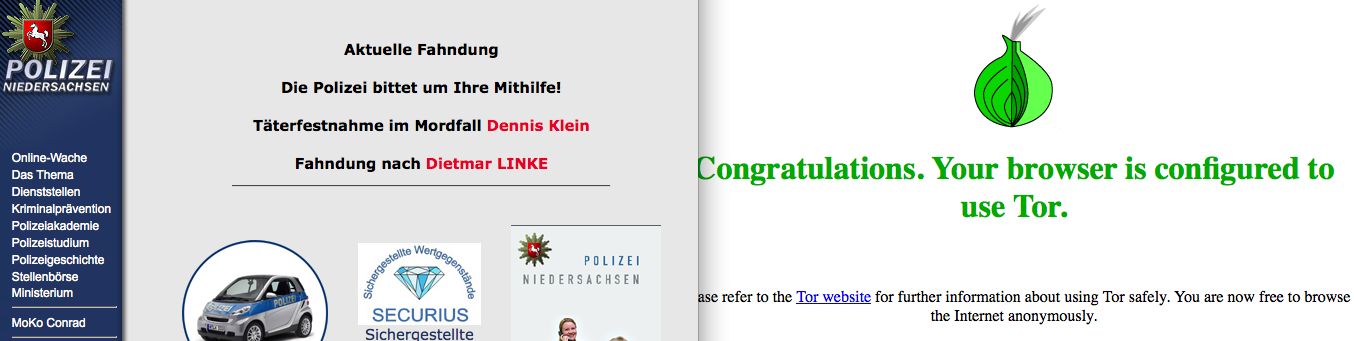

Ich kann bei dieser Aktion nur an die Aktion Uberwach! erinnern, die in Ihrer IP-Adressenliste auch den (vermeintlichen) Adressbereich der niedersächsischen Landesregierung bereithält. Mit wenigen Handgriffen reagiert der eigene Server Anfragen aus diesem Bereich nicht mehr. Dazu aufzurufen wäre aber genau so bescheuert wie die Aktion der Niedersachsen, die sie im Übrigen auch nicht korrekt umgesetzt zu haben scheinen:

Per Tor informierte ich mich gerade auf den Seiten der Niedersachsener Polizei über aktuelle Fahndungen, bei denen um meine Mithilfe gebeten wird. Und wenn ich ehrlich sein soll: Ohne Anonymisierung behalte ich meine Bahnbrechenden Hinweise auch lieber für mich.

Um die nicht funktionierende Sperre wird sich jetzt wohl das Cyber-Abwehrzentrum kümmern müssen.