Cyber

-

: EU: Rat verhandelt Cybersecurity-Direktive weiter

: EU: Rat verhandelt Cybersecurity-Direktive weiter Was für Deutschland das IT-Sicherheitsgesetz (IT-SG) ist für die EU die NIS-Direktive, kurz für „Network and Information Security“. Die NIS-Direktive wurde 2013 als Vorschlag von der Kommission eingebracht und von EU-Parlament und dem Rat diskutiert. Nun hat die lettische Ratspräsidentschaft angekündigt, die Trilogverhandlungen mit dem Parlament fortzuführen, um zu einer Einigung über den endgültigen Text der Direktive zu gelangen und sie verabschieden zu können.

-

: Die CIA und die „Digitale Revolution“

: Die CIA und die „Digitale Revolution“ CIA-Direktor John Brennan hat am letzten Freitag eine Ansprache vor den Mitarbeitern seiner Geheimdienstbehöre gehalten und dabei eine „Blaupause der Zukunft“ vorgestellt. Eines der vier Kernthemen für diese Zukunft war die „Digitale Revolution“:

Digital technology holds great promise for mission excellence, while posing serious threats to the security of our operations and information, as well as to U. -

Neues Verfassungsschutz-Gesetz geleakt: BND will Überwachung zum „Gefahrenbereich Cyber“ massiv ausbauen

Now with a new internet surveillance department: Federal Office for the Protection of the Constitution. Image: <a href="https://de.wikipedia.org/wiki/Benutzer:Stefan_Kühn">Stefan Kühn</a>. License: Creative Commons <a href="https://creativecommons.org/licenses/by-sa/3.0/deed.de">BY-SA 3.0</a>. Neues Verfassungsschutz-Gesetz geleakt: BND will Überwachung zum „Gefahrenbereich Cyber“ massiv ausbauen Der Bundesnachrichtendienst soll internationale Kommunikationswege jetzt auch nach „Cyber-Gefahren“ durchsuchen. Das geht aus einem Gesetzentwurf zur Reform des Verfassungsschutzes hervor, den wir veröffentlichen. Die so gewonnenen Daten sollen auch an Polizeibehörden zur Strafverfolgung weitergegeben werden.

-

: Jetzt neu: Die Cyber Cyber – EP

: Jetzt neu: Die Cyber Cyber – EP Arne Bense hat vor wenigen Monaten mit „Cyber Cyber“ die musikalische Hymne zur Digitalen Agenda der Bundesregierung vorgelegt. Mittlerweile gibt es davon eine ganze EP auf Soundcloud zu hören:

Inhalt von SoundCloud anzeigen In diesem Fenster soll der Inhalt eines Drittanbieters wiedergegeben werden. -

: Cyber-Definitions-Datenbank: Überblick im Cyber-Dschungel

: Cyber-Definitions-Datenbank: Überblick im Cyber-Dschungel Das Open Technology Institute hat untersucht und zusammengetragen, welche Definitionen von typischen Cyber-Wortschöpfungen es gibt und welche Definitionen für selbige es gibt:

Wie Internet Society 2012 angemerkt hat, „ist Cybersecurity als Schlagwort erschreckend unexakt und kann für eine schier endlose Liste unterschiedlicher Sicherheitsprobleme, technischer Herausforderungen und „Lösungen“ von technischer bis gesetzgeberischer Natur stehen“. -

: Üben, üben, üben: Wie die EU sich auf den Cyber-Ernstfall vorbereitet

Die ENISA - European Union Agency for Network and Information Security - beschäftigt sich unter anderem mit "Cyber Europe", der bislang größten Cybersicherheitsübung der EU : Üben, üben, üben: Wie die EU sich auf den Cyber-Ernstfall vorbereitet Der Cyberism der Bundesregierung ist uns wohlbekannt, doch auch die große europäische Schwester steht dem inflationären Gebrauch der fünf Buchstaben, die Modernität vorspiegeln sollen und doch dabei eher deplaziert wirken, in nichts nach. Besonders häufig fiel der Cyberpräfix im Oktober, denn der wurde von der EU zum „Cyber Security Month“ ausgerufen.

-

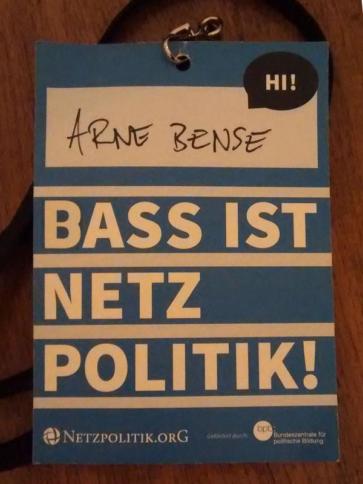

: Cybercops gesucht! Bayerischer Polizei fehlen Internetexperten

CC BY 3.0 via deviantart.com : Cybercops gesucht! Bayerischer Polizei fehlen Internetexperten Der Bayerische Rundfunk berichtet, es gebe derzeit nur 25 Cyber-Ermittler, geplant gewesen seien 50. Das Problem: In der freien Wirtschaft verdiene man mehr, die fertig ausgebildeten Polizisten wechselten in die freie Wirtschaft. Allzu erfolgreich waren die Bayerischen Polizeibehörden deman nicht, als sie vor circa drei Jahren begannen, „Cybercops“ auszubilden, die auf die Herausforderungen des Internets reagieren sollten.

-

: TREASUREMAP: Google Maps für die NSA

: TREASUREMAP: Google Maps für die NSA Der Spiegel hat bereits angekündigt, dass noch mehr kommen wird, als er in der aktuellen Ausgabe vom Treasuremap-Programm der NSA berichtete. Über das bereits im letzten Jahr bekanntgewordenen Programm mit dem Ziel der „umfassenden Abbildung, Analyse und Erkundung des Internets“ wurde veröffentlicht, dass die NSA direkt in den Netzen der Deutschen Telekom und Netcologne sitzt.

-

: Radio-Sendung über „Cyberwar“: Das Internet als Kampfgebiet

: Radio-Sendung über „Cyberwar“: Das Internet als Kampfgebiet Mariann Unterluggauer hat für den Österreichischen Rundfunk eine vierteilige Reihe zum „Cyberwar“ produziert:

Zu Land, zu Wasser, in der Luft und jetzt auch im Cyberspace. Militärstrategen setzten viel daran ihren Einsatzbereich zu erweitern. Sie bilden Cyberkrieger aus, rüsten das Cyberarsenal auf und entwickeln Cyberdoktrin.

-

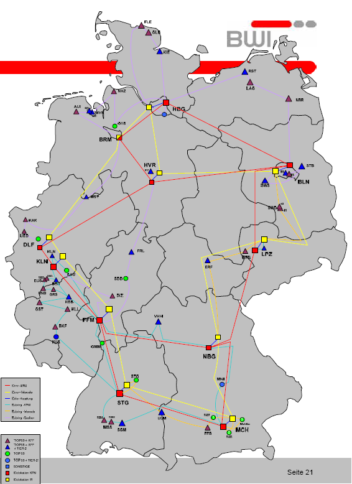

: IT-Netze der öffentlichen Verwaltung: GCHQ-Partner Interoute betreibt Glasfasern für Bundeswehr in Deutschland

Die Vernetzung von 22 der "Top 50" Liegenschaften der Bundeswehr : IT-Netze der öffentlichen Verwaltung: GCHQ-Partner Interoute betreibt Glasfasern für Bundeswehr in Deutschland Die IT-Netze zwischen den über 1.200 Liegenschaften der Bundeswehr in Deutschland werden auch von der britischen Firma Interoute betrieben. Das geht aus einem Strategiepapier der Bundesregierung zu Netzen der öffentlichen Verwaltung hervor, das wir veröffentlichen. Vor einem Jahr wurde bekannt, dass Interoute ein Schlüsselpartner des britischen Geheimdiensts beim Abhören von Glasfasern ist.

-

: Spiegel berichtet: Bundesrechnungshof kritisiert Bundeswehr, MAD und Verfassungsschutz

: Spiegel berichtet: Bundesrechnungshof kritisiert Bundeswehr, MAD und Verfassungsschutz Der Bundesrechnungshof kritisiert die nachrichtendienstliche Arbeit der Bundeswehr im Ausland. Das berichtet Der Spiegel unter Berufung auf einen vertraulichen Prüfbericht, um den wir uns bemühen werden.

Es mangele an gesetzlicher Grundlage und es bestünden Doppelstrukturen mit dem Bundesnachrichtendienst, der in den selben Gebieten arbeite. -

: Panik! Jeder zweite Deutsche ist Opfer von Cybercrime! (Also Viren und Spam.) (Update)

CYBER! CYBER! Insgesamt 315 Mal <a href="https://www.bmi.bund.de/SharedDocs/Downloads/DE/Themen/OED_Verwaltung/Informationsgesellschaft/cybersicherheitsstrategie-2016.pdf?__blob=publicationFile">auf 46 Seiten</a>. Bild: <a href="https://twitter.com/violetblue/status/498557977763545088/photo/1">@violetblue</a>. : Panik! Jeder zweite Deutsche ist Opfer von Cybercrime! (Also Viren und Spam.) (Update) Fast 30 Millionen Betroffene von Cybercrime gab es im letzten Jahr, über die Hälfte aller Internetnutzer in Deutschland wurde zum Opfer! Diese Zahlen veröffentlichten gestern das Bundeskriminalamt und Branchenverband BITKOM bei der Präsentation des aktuellen Lagebilds „Cybercrime“. Diese horrenden Zahlen kommen zusammen, weil mit dem Panikwort „Cybercrime“ auch Viren und Spam gemeint sind.

-

: Beschwörung von Bedrohungen aus dem Cyberraum: Lagebericht zu Computer- und Internetkriminalität

Gefahren aus dem Cyber-Raum (CC BY-SA-NC 2.0 via flickr) : Beschwörung von Bedrohungen aus dem Cyberraum: Lagebericht zu Computer- und Internetkriminalität Auf der heutigen Pressekonferenz im Haus der Bundespressekonferenz wurde ein Lagebericht zur Computer- und Internetkriminalität 2013/14 – Bundesdeutsch: Cyberkriminalität – vorgestellt. Jörg Ziercke, Präsident des BKA und Dieter Kempf, Präsident des IT-Branchenverbandes BITKOM erläuterten die Lage der Bedrohung.

-

: Wird die Benutzung des Wörtchens „Cyber“ dich als Idioten dastehen lassen?

: Wird die Benutzung des Wörtchens „Cyber“ dich als Idioten dastehen lassen? Finde es heraus, mit folgendem Quiz.

-

: LKA Baden-Württemberg heuert externe „IT-Spezialisten“ an, um sie als polizeiliche „Cyberkriminalisten“ auszubilden

: LKA Baden-Württemberg heuert externe „IT-Spezialisten“ an, um sie als polizeiliche „Cyberkriminalisten“ auszubilden Das Landeskriminalamt Baden-Württemberg führt eine neue Sonderlaufbahn „Cyberkriminalist“ ein. Dadurch „extern ausgebildete IT-Spezialisten“ angeheuert werden, die dann in der „Fachabteilung Cybercrime und Digitale Spuren“ beim LKA bzw. den entsprechenden Kriminalinspektionen der zwölf regionalen Polizeipräsidien Dienst tun.

-

: Hamburger Polizei und Geheimdienst nutzen bei Ermittlungen immer öfter Soziale Netzwerke – vielleicht bald mit spezieller Software

: Hamburger Polizei und Geheimdienst nutzen bei Ermittlungen immer öfter Soziale Netzwerke – vielleicht bald mit spezieller Software Die Hamburger Polizei und der Verfassungschutz nutzen für ihre Ermittlungen zunehmend Soziale Netzwerke. Dies teilte der Senat jetzt auf eine Anfrage der Linksfraktion mit. Die Fragestellerin hatte sich nach behördlichen Streifengängen bei Facebook, LinkedIn, MySpace, Twitter oder StudiVZ erkundigt.

Die Initiative ist der Versuch, eine ähnliche Anfrage im Bundestag nun auch auf Landesebene nachvollziehbar zu machen. -

: Jährlicher „Polizeikongress“ zum Thema „Schutz und Sicherheit im digitalen Raum“ – Wieder Proteste angekündigt

: Jährlicher „Polizeikongress“ zum Thema „Schutz und Sicherheit im digitalen Raum“ – Wieder Proteste angekündigt Unter dem Titel „Schutz und Sicherheit im digitalen Raum“ soll am 19. und 20. Februar der diesjährige Europäische „Polizeikongress“ in Berlin stattfinden. Als Themenschwerpunkte gibt die Webseite der Veranstalter „Polizei in sozialen Netzwerken, ePolice sowie Ausrüstung und Ausstattung“ an. Die Allianz „Polizei und Internet“ meint gewöhnlich, dass Verfolgungsbehörden das Netz für zweierlei Zwecke nutzen: Einmal werden dort Delikte verfolgt, die nur im digitalen Raum existieren.