Cyber

-

: Mashup: Alle „Cyber“ aus den US-Wahlkampf-TV-Duellen

: Mashup: Alle „Cyber“ aus den US-Wahlkampf-TV-Duellen In den USA gibt es noch mehr Cyber in der Politik als bei uns, aber die sind uns häufig auch ein bis zwei Jahre voraus. Der EFF-Mitarbeiter Parker Higgens hat ein Mashup aller Äußerungen von Trump und Clinton sowie ihrer potentiellen Vizepräsidenten aus den TV-Duellen erstellt, wo diese „Cyber“ sagen.

-

: Schwarzbuch zur Bundeswehr kritisiert Militarisierung des Cyberraums und Drohnenaufrüstung

Schwarzbuch Bundeswehr: Kritische Gegenposition zu den Aufrüstungsplänen des Verteidigungsministeriums - Originalbild via <a href="http://www.streitkraeftebasis.de/portal/a/streitkraeftebasis/!ut/p/c4/TYrbCsIwEET_aLdmaVp98yu0vkhulMVcSowX_Ho3D4IcOMMwgxcUsnnyahqXbCKecXF8sC-43-x14w-8IQXPxnL0eOp3H8CVHFp3C7mxeK2mlQpbqS325VGrLMAeF9rRSLMKRKTEvZGkJkXDP3qmUXs9aaf3k5HP8AO3lI5frIqhfw!!/">PIZ SKB</a> : Schwarzbuch zur Bundeswehr kritisiert Militarisierung des Cyberraums und Drohnenaufrüstung Im Schwarzbuch zur Aufrüstung und Einsatzorientierung der Bundeswehr von Linken und Rosa-Luxemburg-Stiftung geht es auch um die Cyberoffensive und die Pläne zur Aufrüstung mit Drohnen. Es soll als Gegengewicht zum Weißbuch des Bundesverteidigungsministeriums im Aufrüstungswettlauf stehen.

-

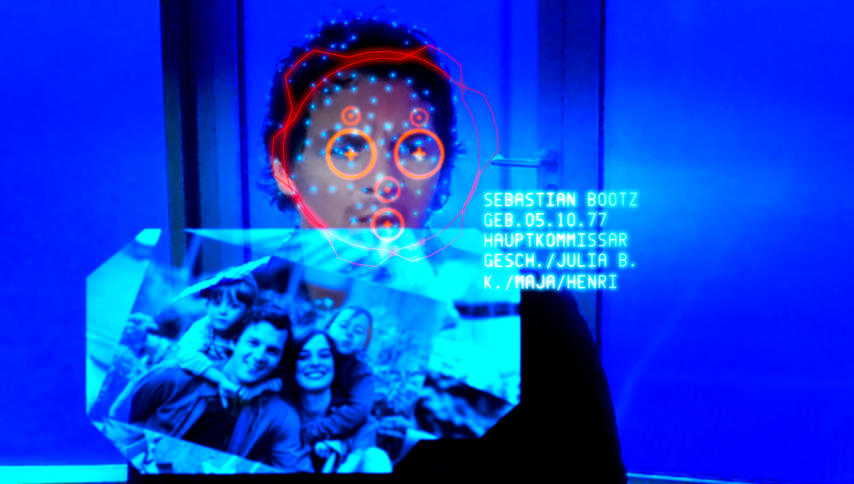

: Der Stuttgarter Tatort „HAL“: zwischen Darknet, Predictive Policing und Künstlicher Intelligenz

mit freundlicher Genehmigung des SWR : Der Stuttgarter Tatort „HAL“: zwischen Darknet, Predictive Policing und Künstlicher Intelligenz Die Kommissare Lannert und Bootz ermitteln in der Zukunft. Dabei werden sie mit dem Hauptverdächtigen David Bogmann und seinem Computerprogramm Bluesky konfrontiert, doch Mensch und Programm scheinen zunehmend verrückter zu werden. Neunzig Minuten Tatort zwischen Kubrick und Kafka.

-

: Cybersicherheitsstrategie: Bundesregierung lässt Parlament über Planungen im Dunkeln

Geplante Cybersicherheitsstrategie für Deutschland - noch will sich die Regierung nicht äußern. : Cybersicherheitsstrategie: Bundesregierung lässt Parlament über Planungen im Dunkeln Die Bundesregierung will das als ungeeignet kritisierte Cyber-Abwehrzentrum reformieren. Das und anderes ist in der geplanten Überarbeitung der Cybersicherheitsstrategie geplant. Wie, verrät sie noch nicht. Ihre Beteuerung, dass keine weitere Internetüberwachung geplant wird, wirkt jedoch unglaubwürdig.

-

: Bundesregierung: „Cyberangriffe sind geeignetes Mittel hybrider Konfliktaustragung“

Cyberangriff (Symbolbild) <a href="https://creativecommons.org/licenses/by-nc-nd/2.0/">CC BY-ND-NC 2.0</a> via flickr/<a href="https://www.flickr.com/photos/flowtastic/15189817972/in/photolist-p9gMFj-nKMXxN-cwiuhf-rzXTzb-kXT13r-kXSXDi-gjcFJV-fwyavs-zEpdJH-daEM5K-4KZr2Z-xDzBDT-yy9ruu-bz6BrP-rWnSZ-yzvi37-9unyMD-yiWUoa-5fu9a5-yy9rwy-yzvhGY-yiS92w-yy9rro-brw2D5-Bx8fw-yiWTQX-qy6vh2-ab8YY7-eNZABc-9M2QU4-s7Cjh1-bj5ZpD-8THg1g-bj5ZCK-d3esUd-7RBJx3-d3et9S-eqxQSg-d3eqEQ-6tCvre-rFrL1H-gidmDz-9jwjPh-d3erc1-d3eqyj-d3etgC-d3eosJ-9NvFDv-8MtWiC-yEtqs9">flowtastic</a> : Bundesregierung: „Cyberangriffe sind geeignetes Mittel hybrider Konfliktaustragung“ Auch wenn es noch keine einheitliche Definition sogenannter hybrider Bedrohungen gibt, werden bereits Gegenmaßnahmen geplant. Als Teil dieser hybriden Bedrohungen werden Cyberangriffe, Propaganda und Desinformation gezählt. Bei der Abwehr soll die Bundeswehr helfen, aber auch auf NATO- und EU-Ebene gibt es Pläne.

-

: Erstmal haben: Regierung will Zentralstelle für Entschlüsselung. Wofür genau weiß sie noch nicht.

Bundesinnenministerium träumt von einer zentralen Entschlüsselungsstelle - <a href="https://creativecommons.org/publicdomain/zero/1.0/">CC0</a> von <a href="http://www.lifeofpix.com/gallery/keys-series/">Leeroy</a> : Erstmal haben: Regierung will Zentralstelle für Entschlüsselung. Wofür genau weiß sie noch nicht. Im Innenministerium wird eine neue Entschlüsselungsinstitution geplant: Die Zentralstelle für Informationstechnik im Sicherheitsbereich, kurz ZITiS. In ihrer Sommerpressekonferenz hat Kanzlerin Merkel sie zur Chefsache gemacht, doch wesentliche Fragen bleiben ungeklärt – ein Kompetenzchaos mit Verfassungsproblemen bahnt sich an.

-

: Weißbuch zur Sicherheitspolitik: Bundeswehr geht in die Cyberoffensive (Update)

Dauerthema IT-Sicherheit bei der Bundeswehr - via <a href="http://www.streitkraeftebasis.de/portal/a/streitkraeftebasis/!ut/p/c4/TYrbCsIwEET_aLdmaVp98yu0vkhulMVcSowX_Ho3D4IcOMMwgxcUsnnyahqXbCKecXF8sC-43-x14w-8IQXPxnL0eOp3H8CVHFp3C7mxeK2mlQpbqS325VGrLMAeF9rRSLMKRKTEvZGkJkXDP3qmUXs9aaf3k5HP8AO3lI5frIqhfw!!/">PIZ SKB</a> : Weißbuch zur Sicherheitspolitik: Bundeswehr geht in die Cyberoffensive (Update) Das neue Weißbuch zur Sicherheitspolitik macht klar: Die Bundeswehr soll für den Krieg im Cyberraum aufgerüstet werden. Ungewohnt deutlich ist auch von Offensivfähigkeiten die Rede. Bei der IT-Sicherheit verschwimmen die Grenzen zwischen Innen- und Außeneinsatz.

-

: Noch mehr Überwachung geplant: Bundesregierung erarbeitet neue Cybersicherheitsstrategie

Möchte mit dem Urteil leben - Innenminister de Maizière (Archivbild). Foto: CC-BY-SA 2.0 Metropolico.org : Noch mehr Überwachung geplant: Bundesregierung erarbeitet neue Cybersicherheitsstrategie Die Bundesregierung will im Herbst eine neue „Cybersicherheitsstrategie für Deutschland“ auf den Weg bringen. Dazu gehören mehr Überwachungsmaßnahmen und eine aktive Rolle im „Cyberkrieg“. Das zeigt eine gemeinsame Recherche von Zeit-Online und dem Deutschlandfunk.

-

: Informationsfreiheitsablehnung des Tages: Veraltete Bundeswehr-Dienstvorschrift IT-Sicherheit zum Großteil in Neufassung übernommen

Dauerthema IT-Sicherheit bei der Bundeswehr - via <a href="http://www.streitkraeftebasis.de/portal/a/streitkraeftebasis/!ut/p/c4/TYrbCsIwEET_aLdmaVp98yu0vkhulMVcSowX_Ho3D4IcOMMwgxcUsnnyahqXbCKecXF8sC-43-x14w-8IQXPxnL0eOp3H8CVHFp3C7mxeK2mlQpbqS325VGrLMAeF9rRSLMKRKTEvZGkJkXDP3qmUXs9aaf3k5HP8AO3lI5frIqhfw!!/">PIZ SKB</a> : Informationsfreiheitsablehnung des Tages: Veraltete Bundeswehr-Dienstvorschrift IT-Sicherheit zum Großteil in Neufassung übernommen Die aktuelle Dienstvorschrift zur IT-Sicherheit der Bundeswehr soll unter Verschluss bleiben. Die Vorgängerversion auch – weil große Teile unverändert übernommen wurden. Dabei wurde sie seit über zehn Jahren massiv als veraltet kritisiert.

-

: Es cybert bei der Bundeswehr: Digitales Aufrüsten um jeden Preis mit Gamern und Nerds

<a href="https://creativecommons.org/licenses/by/2.0/deed.en">CC BY 2.0</a> via flickr/<a href="https://www.flickr.com/photos/map/3849323864/">map</a> : Es cybert bei der Bundeswehr: Digitales Aufrüsten um jeden Preis mit Gamern und Nerds Es cybert bei der Bundeswehr. Das macht der gestern vorgestellte Abschlussbericht „Aufbaustab Cyber- und Informationsraum“ des Bundesverteidigungsministeriums (BMVg) deutlich. Auf 53 Seiten werden „Empfehlungen zur Neuorganisation von Verantwortlichkeiten, Kompetenzen und Aufgaben im Cyber- und Informationsraum sowie ergänzende Maßnahmen zur Umsetzung der Strategischen Leitlinie Cyber-Verteidigung“ ausgeführt.

-

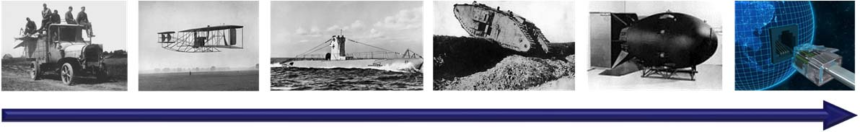

: Abschlussbericht zum Aufbau einer neuen Cyber-Abteilung der Bundeswehr ist fertig

Von der Atombombe zum Kabel - "Illustration militärischer Entwicklungssprünge" Abschlussbericht : Abschlussbericht zum Aufbau einer neuen Cyber-Abteilung der Bundeswehr ist fertig Verteidigungsministerin Ursula von der Leyen hat heute den Abschlussbericht „Aufbaustab Cyber- und Informationsraum“ vorgestellt. Auf 53 Seiten werden „Empfehlungen zur Neuorganisation von Verantwortlichkeiten, Kompetenzen und Aufgaben im Cyber- und Informationsraum sowie ergänzende Maßnahmen zur Umsetzung der Strategischen Leitlinie Cyber-Verteidigung“ ausgeführt.

-

: Fachgespräch: Verschlüsselung als Selbstverteidigung im Cyberwar

Foto: Anne Roth : Fachgespräch: Verschlüsselung als Selbstverteidigung im Cyberwar Das Buzzword „Cyberwar“ geistert häufig durch die Berichterstattung. Was darunter zu verstehen ist, haben Regierung und Parlament jedoch bisher kaum definiert. Die Bundestagsfraktion der Partei Die Linke lud am 9. März 2016 zum Fachgespräch „Cyberwar: Militarisierung der Netze – Todesstoß für die Netzfreiheit“.

-

: 80 Shades of Cyber: Die Nutzung des Wortes im US-Kongress

: 80 Shades of Cyber: Die Nutzung des Wortes im US-Kongress Das Magazin Quartz hat in der Datenbank capitolwords.org nach dem Wort „Cyber“ und Cyber-Wortpaaren recherchiert. Mit Hilfe von Capitolwords lässt sich die Popularität von Wörtern aus dem US-Congress erfassen. Das Cyber-Tool bietet die Möglichkeit über Zeiträume hinweg, nach Parteien, Personen und Bundesstaaten der Abgeordneten zu filtern und zu visualisieren.

-

: Aktiv, passiv, responsiv: Cyberangriffe durch die Bundeswehr? Definitionssache.

Verteidigungsministerin von der Leyen beim Kommando Strategische Aufklärung. Bild: <a href="http://www.bmvg.de/portal/poc/bmvg?uri=ci%3Abw.bmvg.x.mediabild&de.conet.contentintegrator.portlet.current.id=3135382e33322e3135332e36313030303030303069633367386f387a2020202020">Roland Alpers, Bundeswehr</a>. : Aktiv, passiv, responsiv: Cyberangriffe durch die Bundeswehr? Definitionssache. Im Januar wurde berichtet, dass die Bundeswehr auch Cyberattacken vorbereitet. Das geht aus einem Sachstandsbericht des Verteidigungsministeriums an den Verteidigungsausschuss des Bundestages hervor, den wir hier veröffentlichen (OCR-Volltext unten).

In dem vierseitigen Papier geht es im Wesentlichen darum, wie die Bundeswehr ihre IT-Systeme schützt. -

: Bundeswehr im Cyber-Traum: Böses Erwachen im Verteidigungsausschuss am Montag?

Ursula von der Cybern. (<a href="https://creativecommons.org/licenses/by-sa/2.0/">CC BY-SA 2.0</a> by Global Panorama/<a href="https://www.flickr.com/photos/121483302@N02/14629926025/">flickr</a>) : Bundeswehr im Cyber-Traum: Böses Erwachen im Verteidigungsausschuss am Montag? Neben Land, Luft, See und Weltraum ist inzwischen auch der „Cyber-Raum“ ein Operationsraum der Bundeswehr, in dem man nur mit „Cyber-Waffen“ bestehen könne – „offensive Cyber-Fähigkeiten“ mit eingeschlossen. Ob der Einsatz der Bundeswehr im Internet überhaupt rechtlich zulässig und ethisch vertretbar ist, bleibt umstritten – und Thema im Verteidigungsaussschuss am kommenden Montag.